كيف تبدو استراتيجية أمان الجهاز المحمول؟

نشرت: 2020-05-07لماذا نحتاج إلى أمان الجهاز المحمول؟ الجواب بسيط للغاية: تجنب خروقات البيانات.

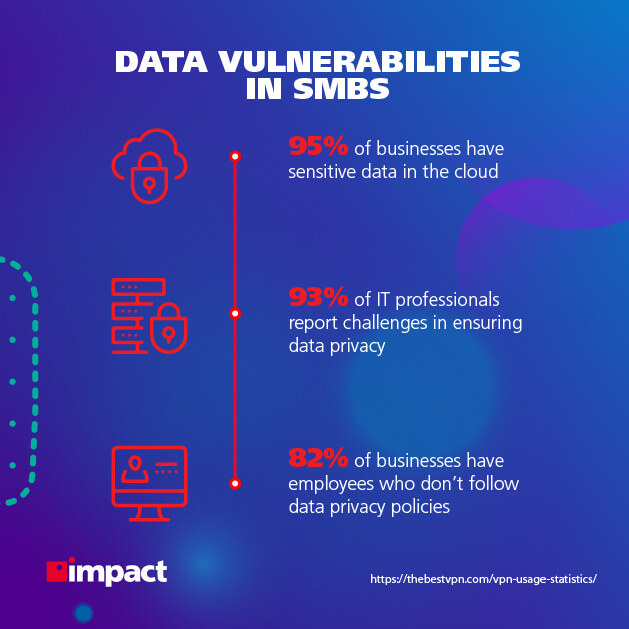

وما هي فرص حدوث خرق للبيانات لدى متوسط صغير ومتوسط الحجم؟ أعلى بكثير مما قد تتوقعه.

أشار تقرير لشركة Verizon حول خروقات البيانات العام الماضي إلى أن 43٪ من جميع الهجمات الإلكترونية تستهدف الشركات الصغيرة والمتوسطة الحجم.

عندما تفكر في أن ما يقرب من نصف (47٪) الشركات الصغيرة والمتوسطة يقولون إنهم لا يفهمون كيفية حماية شركاتهم من الهجمات الإلكترونية ، يمكنك البدء في رؤية بيئة تكون فيها المؤسسات معرضة للخطر بشكل خاص.

والهجمات الإلكترونية ليست مزحة. من بين الشركات التي ليس لديها خطة للتعافي من الكوارث والتي تعرضت لخرق كبير ، 93٪ منها يخرج عن العمل في غضون عام.

السبب المهم لفهم الشركات هو أن القول بأن عام 2020 قد بدأ بداية صعبة في شروط الأمن السيبراني سيكون أمرًا بخسًا.

أمان الأجهزة المحمولة و COVID-19

لقد أثبت المشهد الحالي أرضًا خصبة لمجرمي الإنترنت.

الناس بعيدون عن مكاتبهم ، غالبًا بأجهزة غير مؤمنة وبدون معرفة لمواجهة الهجمات الإلكترونية ضدهم بشكل استباقي.

يستغل المتسللون مخاوف الناس وقلقهم ويستغلون الأعمال غير المستعدة لكسب المال.

هناك قصص ناشئة عن عمليات الاحتيال المتعلقة بـ COVID-19 التي خسرت الأمريكيين 13.4 مليون دولار بسبب الاحتيال ، وادعاءات Google أنهم يحظرون 240 مليون رسالة غير مرغوب فيها يوميًا تتعلق بالفيروس.

وظيفة ذات صلة: عمليات الاحتيال المتعلقة بفيروس كورونا: سؤال وجواب مع مدير Impact لخدمات الأمن في معهد ماساتشوستس للتكنولوجيا

باختصار ، الشركات وموظفوها - ومعظمهم يعملون عن بعد مع الأجهزة المحمولة - أكثر عرضة للخطر من أي وقت مضى.

يجب أن تتصرف الشركات الصغيرة والمتوسطة بسرعة.

مع وضع ذلك في الاعتبار ، دعنا نلقي نظرة على المكونات الأساسية التي تشكل استراتيجية أمان الجهاز المحمول.

MDM

تعد إدارة الأجهزة المحمولة ، أو MDM ، واحدة من أهم الأدوات التي يمكن أن تمتلكها الشركة تحت تصرفها.

تم استخدام MDM بشكل نموذجي في الماضي من قبل المؤسسات التي تريد الرؤية عبر الأجهزة المحمولة ضمن شبكات المكاتب الخاصة بهم.

في السنوات الأخيرة ، زاد عدد الأجهزة الموجودة في أي شبكة بشكل كبير ، وذلك بفضل ما نسميه الآن إنترنت الأشياء.

تعتمد 87٪ من الشركات إلى حد ما على وصول موظفيها إلى تطبيقات الأعمال عبر الأجهزة المحمولة من هواتفهم الذكية

لا تشير تقنية إنترنت الأشياء إلى أجهزة الكمبيوتر المحمولة والهواتف الذكية فحسب ، بل تشير إلى مجموعة كاملة من التقنيات التي تعمل تحت الشبكة - بما في ذلك أجهزة التلفزيون والطابعات وأجهزة التدفئة والتهوية وتكييف الهواء.

أكثر ما يتعلق بالموضوع المطروح اليوم هو بالطبع أجهزة الكمبيوتر المحمولة والهواتف الذكية التي يديرها الموظفون خارج المكتب ؛ يتم استخدامها للوصول إلى بيانات الشركة والتعامل معها.

في حين أنه قد يكون من السهل نسبيًا إعداد شبكة مكتب آمنة ، إلا أن العاملين عن بُعد يقومون بعملهم ضمن شبكاتهم الخاصة - يصعب الوصول إليهم ويصعب عليهم الحصول على كل تثبيت ، على سبيل المثال ، الحماية الأمنية.

هذا هو المكان الذي يكون فيه MDM مفيدًا.

يمكن تثبيت كل جهاز يحتاج إليه ، بما في ذلك أجهزة الكمبيوتر المحمولة الخاصة بالشركة وأجهزة العمل الأخرى ، باستخدام وكيل MDM ، مما يسمح بإدارته.

من هناك ، يمكن لتقنية المعلومات مراقبة الأجهزة عن بُعد ، ودفع تحديثات البرامج الضرورية لتصحيح العيوب الأمنية ، ومسح بيانات الأجهزة في حالة فقدها أو سرقتها.

طرق أخرى يمكن أن تساعد بها MDM:

- تقييد الوصول إلى التطبيقات أو إعدادات الجهاز

- توحيد الأجهزة

- وضع سياسات الأمان

- تمكين أمان الشبكة لسياسات BYOD

- توفير الجهاز ونشره وتجهيزه بشكل أسرع

تصفية متقدمة للبريد العشوائي

عندما تتخيل أحد المخترقين ، ما رأيك في ذلك؟ شخص ما يقوم بإنشاء برامج ضارة تتكون من أسطر لا تنتهي من التعليمات البرمجية للوصول إلى خادم عالي الأمان؟

حسنًا ، هذا النوع من الجرائم الإلكترونية موجود بالفعل ، لكن أكبر تهديد للأعمال التجارية هو في الواقع البريد الإلكتروني القديم الجيد.

تُعرف رسائل البريد الإلكتروني العشوائية التي تهدف إلى خداع المستخدمين المطمئنين لتسليم البيانات الشخصية أو البيانات المهمة للأعمال باسم رسائل البريد الإلكتروني التصيدية.

كان التصيد الاحتيالي بالفعل أسلوبًا شائعًا للجرائم الإلكترونية قبل عام 2020 بفترة طويلة ، وجانب من جوانب الأمان كافحت الشركات الصغيرة والمتوسطة والشركات الكبرى على حد سواء للتعامل معه.

تعرضت 64٪ من المؤسسات لهجوم تصيد في العام الماضي

لقد أضاف الوباء الحالي الوقود إلى النيران في هذا الصدد بالذات ، كما هو الحال مع الهجمات الإلكترونية بشكل عام.

لقد نشرنا مؤخرًا مدونة عن مجرمي الإنترنت باستخدام Microsoft Sway لإنشاء صفحات مقصودة مقنعة بشكل استثنائي يمكن أن تخدع أي شخص في كتابة تفاصيلها. نوصي أيضًا بمراجعة الأسئلة والأجوبة التي ذكرناها سابقًا حول عمليات الاحتيال المتعلقة بـ COVID-19 مع مدير MIT Security Services لدينا لاكتساب فهم أكبر لما يقود هذه الحيل وكيف ينبغي مكافحتها.

هذا هو المكان الذي يمكن أن تساعد فيه تصفية البريد العشوائي المتقدمة بشكل كبير فرصك في ردع أي اختراق.

لكن ألا يمتلك موفرو البريد الإلكتروني عوامل تصفية للرسائل غير المرغوب فيها على أي حال؟

حسنًا ، نعم ، ولكن غالبًا ما تفتقر المرشحات المجانية إلى العديد من تقنيات التصفية التي تستخدمها المرشحات المتقدمة. سيعرف أي شخص لديه حساب Gmail أنه لا يزال بإمكان البريد العشوائي المرور ، على الرغم من عامل التصفية الخاص به.

سيوفر عامل تصفية البريد العشوائي المتقدم عالي الجودة التقنيات التالية:

- مرشحات البريد الإلكتروني القائمة على السمعة

- القائمة البيضاء

- القائمة السوداء

- القائمة الرمادية

- مضاد للفيروسات

- تحليل محتوى

مضاد فيروسات من الجيل التالي

لم يؤد انتشار الأجهزة وظهور تقنية إنترنت الأشياء إلى زيادة كبيرة في عدد نقاط النهاية التي يمكن للمجرم استخدامها كنقاط دخول فحسب ، بل تسبب أيضًا في حدوث مشكلة في توفير برامج مكافحة الفيروسات.

هناك حاجة إلى مضاد فيروسات على كل جهاز ، خاصة تلك التي تعمل خارج المكتب. علاوة على ذلك ، فإن برامج مكافحة الفيروسات التقليدية ، التي اعتاد الكثيرون على استخدامها ، لا تمتلك ببساطة القدرات اللازمة للحماية الآمنة في عام 2020.

يستخدم برنامج مكافحة الفيروسات من الجيل التالي تقنية متقدمة تمنحه ميزة مميزة على حلول مكافحة الفيروسات العادية. التكنولوجيا مثل:

- التعلم الآلي: يتم تحليل الملفات قبل استخدامها باستخدام روبوت آلي يمكنه اكتشاف أي عناصر ضارة — كل ذلك دون أي مقاطعة للمستخدم

- تحليل السلوك: يمكن مراقبة عمليات الكمبيوتر في الوقت الفعلي واكتشاف أي سلوك غير طبيعي ، وإنهاء العمليات الضارة

- استخبارات التهديد: عندما يواجه جهاز تهديدًا ، سيتم تحديث كل جهاز آخر ضمن الشبكة لمواجهة الخطر دون الحاجة إلى إدخال يدوي.

تحتاج الشركات إلى حلول استباقية يمكن أن تنمو وتتغير مع تطور احتياجاتها. هذه هي الفائدة النهائية لمضاد الفيروسات من الجيل التالي.

يمكن للشركات الصغيرة والمتوسطة التخلص من الضغط ومسؤولية إدارة تحديثات برامج مكافحة الفيروسات وعمليات الفحص والإدارة إلى حل من الجيل التالي مصمم للقيام بكل المهام الثقيلة نيابةً عنك.

مصادقة متعددة العوامل

يعرف الكثير منا أسلوب العائالت المتعددة MFA. نستخدمها لتسجيل الدخول إلى حساباتنا المصرفية والخدمات الأخرى التي تستضيف معلوماتنا الأكثر حساسية.

عملك لا يختلف - هناك معلومات حساسة في كل مكان ، وكلها مفيدة لمجرمي الإنترنت إذا وضعوا أيديهم عليها.

وظيفة ذات صلة: ما هي النظافة السيبرانية؟

يعد التحقق المتقدم للمستخدمين الذين يستخدمون الأجهزة أو تسجيل الدخول إلى شبكتك طريقة بسيطة وفعالة للغاية لتجنب التعرض للخطر.

ترى خدمات السحابة من Microsoft 300 مليون محاولة تسجيل دخول احتيالية كل يوم. ويقدرون أن أسلوب العائدات المتعددة (MFA) يحجب 99.9٪ من الهجمات الآلية

يعمل أسلوب العائالت المتعددة MFA من خلال الجمع بين طريقة تسجيل الدخول التقليدية (عادةً كلمة مرور) مع طريقة أكثر خصوصية ، مثل بصمة الإصبع أو رسالة نصية.

في حين أن الموظفين سيجدون بلا شك أسلوب العائالت المتعددة MFA محبطًا بعض الشيء في البداية ، ليس هناك شك في سبب استخدام بعض المنظمات الأكثر وعيًا بالسلامة في الدولة أسلوب العائالت المتعددة MFA - لأنه سهل التنفيذ ويعمل.

من المستحسن أيضًا أن يكون لديك نظام إدارة بيانات الاعتماد الذي يحمي كلمات المرور الخاصة بك بأساليب تشفير قوية.

الوعي الأمني

نتحدث كثيرًا في Impact عن مدى أهمية وجود موظفين على دراية بكيفية البقاء في حالة تأهب للهجمات الإلكترونية ، وما هي التدابير التي يمكنهم اتخاذها لحماية أنفسهم من الأذى.

تظل الحقيقة أن الموظفين يمثلون نقطة ضعف عملك. غالبًا ما لا يعرفون كيفية التعامل مع هجمات التصيد الاحتيالي ، وكل ما يتطلبه الأمر هو نقرة واحدة خاطئة وينضم إليها المهاجمون.

وفقًا لـ Kaspersky ، فإن 46٪ من حوادث الأمن السيبراني في العام الماضي كانت بسبب إهمال أو جهل الموظفين

في ضوء الوباء ، يتم استغلال هذا الضعف أكثر من أي وقت مضى ، ووجد شهر واحد تمت دراسته ، بين 25 فبراير و 25 مارس ، أن محاولات التصيد الاحتيالي الناجحة عبر البريد الإلكتروني قد زادت بمقدار 32 مرة.

الآن ، أثناء العمل من المنزل ، غالبًا ما يُترك العمال بالكامل لأجهزتهم الخاصة (إذا جاز التعبير) فيما يتعلق بحماية أنفسهم وأجهزتهم المحمولة من الهجمات الإلكترونية ، ولن يعرف الكثير منهم كيف.

ببساطة ، إذا كنت لا تستثمر في الوعي الأمني لموظفك ، فلن يكون هناك وقت أكثر إلحاحًا للقيام بذلك.

الشركات الصغيرة والمتوسطة التي لا تستخدم برنامج التوعية الأمنية للعاملين تسير نائمًا في كارثة.

الحد الأدنى

- أدى انتشار الأجهزة المحمولة إلى تغيير جذري في كيفية تعامل الشركات مع أمن الأجهزة المحمولة

- الأدوات المتقدمة ، مثل MDM ، ومكافحة الفيروسات من الجيل التالي ، ومرشحات البريد العشوائي المتقدمة هي الريش في سقف استراتيجية الأمن السيبراني القادرة

- غالبًا ما لم تعد أدوات الأمن السيبراني القديمة وذات الطراز القديم قادرة على حماية مثل هذا العدد الكبير من الأجهزة

- لا تنس موظفيك! يجب أن يعرفوا ما الذي يبحثون عنه وكيفية حماية أجهزتهم المحمولة من الأذى ، خاصة في ظل البيئة الحالية

في ضوء الأحداث الأخيرة ، وجدت العديد من المنظمات نفسها تلعب دورها في اللحاق بالأمن السيبراني ، في محاولة لتنفيذ حلول مؤقتة لتعويض الخسارة بينما تعمل القوى العاملة لديها عن بُعد في المستقبل القريب.

لمعرفة المزيد حول كيفية ضمان أن الأمن السيبراني لشركتك في حالة جيدة في الوقت الحالي وفي المستقبل ، قم بتنزيل كتابنا الإلكتروني ، "ما الذي يجعل دفاعًا جيدًا عن الأمن السيبراني للشركات الصغيرة والمتوسطة الحديثة؟".