ما هي خدمات MSSP التي يجب أن تتوقعها من شريكك الأمني؟

نشرت: 2020-01-22تأكد من أن MSSP الخاص بك يقدم الخدمات التي تستحقها

تتزايد أهمية خدمات MSSP ، حيث أصبح الأمن السيبراني بشكل متزايد أحد أكثر القضايا إلحاحًا للشركات الصغيرة والمتوسطة الحجم.

يُصنف أمن البيانات والمعلومات على أنه ثالث أكبر أولوية في الميزانية بالنسبة للشركات الصغيرة والمتوسطة - وهو أمر غير مفاجئ عندما تفكر في أن ما يقرب من نصف جميع الهجمات الإلكترونية تستهدفهم.

يتدخل مقدمو خدمات الأمن المدارة (MSSPs) لتلبية الطلب ، مع توجه الشركات الصغيرة والمتوسطة بشكل متكرر إليهم لتلبية احتياجات أمان الشبكة الخاصة بهم.

بلغ السوق العالمي لخدمات الأمن المدارة 24 مليار دولار العام الماضي - بحلول عام 2023 ، من المتوقع أن يتضاعف تقريبًا ليصل إلى 48 مليار دولار تقريبًا

يتجه التنفيذيون وصناع القرار إلى MSSPs لأنهم يستطيعون توفير ثروة من الخبرة والخبرة والحلول مقابل رسوم ثابتة ومعقولة التكلفة.

ومع ذلك ، لا يولد جميع MSSPs متساوين.

سنلقي نظرة على ما يجب أن تتوقعه عند إحضار شريك على متن الطائرة وجودة الخدمة التي سيتمكن مقدم الخدمة المتميز من تقديمها لمؤسستك.

المكونات الأساسية لعرض الأمن السيبراني عالي الجودة

التدقيق وتقييم الضعف

واحدة من أهم الخطوات الفورية في شراكتك ستكون تقييم الضعف الذي يتم إجراؤه لفحص شبكة مؤسستك بحثًا عن أي نقاط ضعف تحتاج إلى معالجة.

باستخدام أدوات المسح والمقابلات ، يمكن لخدمات MSSP تحديد نقاط الضعف في الشبكات الداخلية والشبكات التي تواجه العملاء والتوصية بالتغييرات والمشاريع لمساعدة عملك على التخفيف من الضرر المحتمل ومنحك الحماية التي تحتاجها.

بعد معالجة هذه التغييرات ، يمكن إجراء عمليات مسح إضافية للثغرات الأمنية للتأكد من أن التغييرات الجديدة قد حققت النتائج المرجوة.

تعد عمليات الفحص المنتظمة والمجدولة جزءًا رئيسيًا من خطة أمنية شاملة.

بالنسبة للعديد من المنظمات ، تكمن الصعوبات في عدم القدرة على الفهم الكامل للتهديدات التي يواجهونها وكيفية مواجهتها.

والأسوأ من ذلك ، ربما تكون الشركة قد نفذت أداة أمنية ، لكنها ببساطة تتجاهل المشكلات لأنها لا تعرف كيفية التعامل معها أو لأنها غير متأكدة من معناها.

يتجاهل 40٪ من محترفي أمن تكنولوجيا المعلومات الداخليين التنبيهات التي يتلقونها لأن المعلومات التي يتم تقديمها لهم غير قابلة للتنفيذ ، بينما يتجاهل 32٪ التحذيرات بسبب ما يسمى بـ "إجهاد التنبيه" - وفرة من العلامات الحمراء لا يعرفون كيفية معالجتها

يمكن أن يؤدي ذلك إلى نهج فوضوي للأمن السيبراني ، حيث تخمن الشركات الصغيرة والمتوسطة بشكل فعال ما هو الأفضل لعملياتها الأمنية.

ستكون خدمات MSSP عالية الجودة قادرة على المساعدة في هذه السيناريوهات من خلال تقديم توصيات قابلة للتنفيذ مع مراعاة كل تهديد ونقاط ضعف في شبكتك مع خطة عمل واضحة.

حماية المحيط

محيط شبكتك هو الحد الفاصل بين شبكتك الخاصة ( الإنترانت عادةً) والشبكة العامة (عادةً الإنترنت ).

تغيرت المحيطات كثيرًا في السنوات الأخيرة ؛ بالنسبة لمعظم الشركات الحديثة ، يكون مفهوم المحيط أكثر تجريدية مما يعرفه الكثيرون.

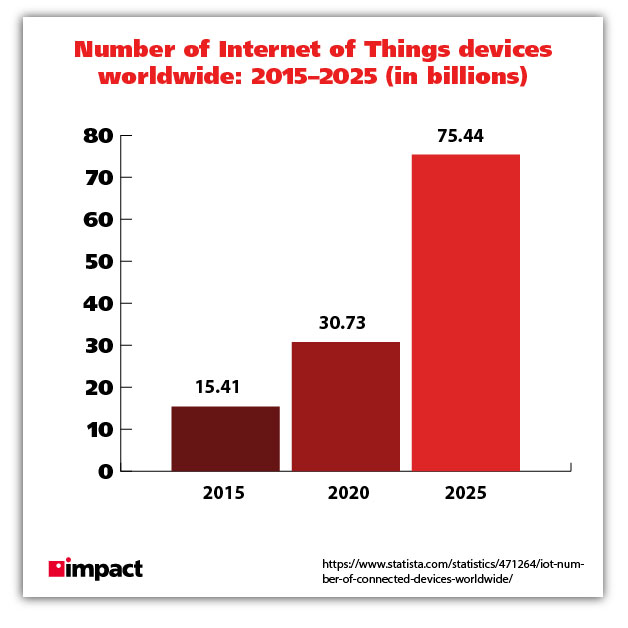

تعني تقنية إنترنت الأشياء أن المستخدمين يتصلون بالشبكات من خلال مجموعة واسعة من الأجهزة التي تحتاج إلى المحاسبة ، كما أن التكنولوجيا السحابية قد قللت بشكل كبير من كمية الخوادم في الموقع التي يتعين على الشركات صيانتها.

تمثل هذه تحديات أمنية جديدة تمامًا للشركات الصغيرة والمتوسطة.

يجب أن تكون خدمات MSSP قادرة على تقديم حزمة قوية موحدة لإدارة التهديدات للدفاع عن محيطك.

سيؤدي ذلك إلى حماية شبكتك من أي تهديدات واردة وحظر البرامج الضارة في الوقت الفعلي.

بالإضافة إلى الحماية من خلال إدارة التهديدات ، يمكنك أيضًا استخدام جدار حماية تطبيق الويب (WAF) لفحص حركة مرور الويب.

يمنحك WAF تغطية كاملة تتمحور حول الويب ، ومراجعة حركة المرور المشفرة وتأمين موقعك من الهجمات الضارة مثل هجمات رفض الخدمة الموزعة (DDoS).

حماية نقطة النهاية

يعني أمان نقطة النهاية تأمين الأجهزة التي تتصل بشبكتك بأي صفة ، سواء كانت محطات عمل أو أجهزة محمولة أو طابعات.

صعود وانتشار أجهزة إنترنت الأشياء وزيادة كبيرة في عدد نقاط النهاية التي تعمل في شبكات الأعمال الحديثة.

يتم تجاهل العديد من نقاط النهاية هذه ببساطة من قبل الشركات الصغيرة والمتوسطة في استراتيجيات الأمان الخاصة بها.

يمكن للطابعات ، على سبيل المثال ، أن تشكل تهديدًا خطيرًا للأمن السيبراني إذا لم تكن محمية بشكل كافٍ - وهي ليست كذلك في كثير من الأحيان.

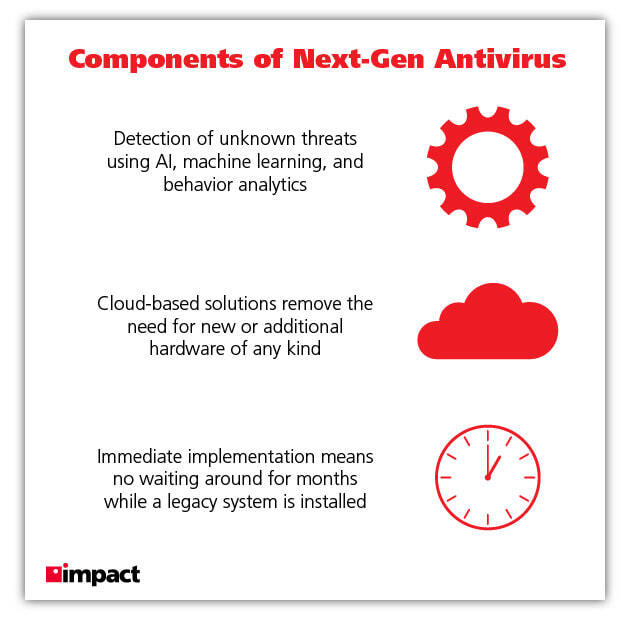

يجب حماية نقاط النهاية الخاصة بك بواسطة حل مضاد فيروسات من الجيل التالي ؛ منع الملفات التنفيذية الضارة والهجمات والاستغلال الخالي من الملفات في أنظمتك.

وظيفة ذات صلة: ما هو مضاد الفيروسات من الجيل التالي؟

بالإضافة إلى ذلك ، يجب أن يوفر موفر الأمان الخاص بك حلاً مع الحماية المستمرة.

استخدم المتسللون تقنيات المثابرة للحصول على موطئ قدم في البنى التحتية لشبكات الأعمال منذ التسعينيات.

يجب أن تتضمن حزمة أمان نقطة النهاية الخاصة بـ MSSPs حلاً يحمي من استمرار البرامج الضارة عن طريق التحليل الدقيق للبيانات الوصفية من التطبيقات التي تبدأ عند التمهيد أو تسجيل دخول المستخدم.

تدفق البيانات

تعد حماية البيانات التي تتدفق داخل وخارج مؤسستك أحد أهم الاعتبارات في استراتيجية الأمان الخاصة بك.

يتضمن ذلك البيانات التي ترسلها والبيانات التي يتلقاها كل فرد في القوى العاملة لديك.

كما تعلم بالفعل ، قد يكون من الصعب الحفاظ على التعامل مع الكم الهائل من تدفق البيانات في الأعمال التجارية.

لهذا السبب تحتاج إلى وحدة حماية الجودة لجميع معلوماتك الحساسة.

تعد حماية المعلومات في Azure مثالاً جيدًا على هذا النوع من الحلول.

تم إنشاء 90٪ من جميع البيانات في العالم في العامين الماضيين. الشركات الصغيرة والمتوسطة لديها تدفق بيانات في مؤسساتها أكثر من أي وقت مضى

يمكن تصنيف البيانات وتصنيفها بناءً على الحساسية في نظام مؤتمت بالكامل ، مما يضمن الحماية المستمرة لتدفق البيانات ، بغض النظر عن مكانها أو من يمتلكها.

يضمن ذلك التعامل الآمن مع البيانات عبر مؤسستك بالكامل ، مما يقلل بشكل كبير من إمكانية وصول البيانات غير الآمنة إلى المكان.

يجب أن تتوقع أيضًا أن تستخدم خدمات MSSP حلًا متقدمًا يمكنه الحماية من معلومات البريد العشوائي الواردة.

يتطور مجرمو الإنترنت بشكل متزايد في هجمات البريد العشوائي ، وتسلط الإحصائيات الضوء على الخطر الذي تتعرض له الشركات الصغيرة والمتوسطة من خلال هجمات التصيد المستهدفة.

المصادقة

يعد التحقق من وصول المستخدمين المناسبين إلى شبكتك جانبًا مهمًا من استراتيجية الأمن السيبراني الخاصة بك.

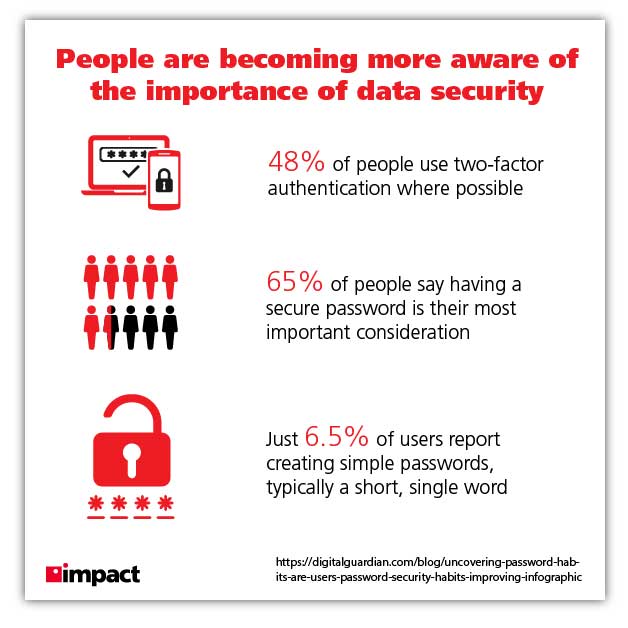

من المستحسن أن يكون لديك نظام إدارة بيانات اعتماد آمن يحمي كلمات مرورك بأساليب تشفير قوية.

غالبًا ما يتم تخزين نظام الإدارة الجيد مركزيًا في خادم سحابي ، مما يتيح سهولة تخزين واسترداد كلمات المرور مع توفير آلية حماية صلبة.

وظيفة ذات صلة: ما هي النظافة السيبرانية؟

يمكن أن يمنح حل مصادقة الجودة لمزودك القدرة على مراقبة سلامة الوصول إلى الشبكة والإبلاغ عنها.

من يقوم بتسجيل الدخول إلى نظامك ؛ تعقيد (وأمان) بيانات اعتماد المستخدم ؛ وإحصاءات حول الاستخدام - مما يتيح لك اتخاذ القرارات المناسبة بشأن أمان حساب المستخدم الخاص بك.

إذا كنت تريد أن تكون أكثر أمانًا ، فيمكنك أن تتوقع من خدمات MSSP الخاصة بك تقديم حلول مع مصادقة متعددة العوامل (MFA) لمزيد من الأمان ، وهو أمر شائع في عالم الأمان اليوم.

تعد MFA طريقة آمنة لحماية مؤسستك من أساليب الهجوم مثل التصيد الاحتيالي وهجمات القوة الغاشمة.

إنه يعزز أمنك عن طريق إضافة طبقة جديدة تمامًا من الحماية لحسابات المستخدمين.

النسخ الاحتياطي والاسترداد

أن تكون ضحية لهجوم إلكتروني يمكن أن يكون قاتلاً للشركات الصغيرة والمتوسطة.

إنها مكلفة للغاية - ليس فقط من حيث المال ، ولكن أيضًا من حيث السمعة - وهي كابوس للشركات.

93٪ من الشركات التي تعاني من اختراق كبير للبيانات تتوقف عن العمل خلال عام واحد.

يعد التوقف عن العمل مكلفًا ويجب تخفيفه بأي ثمن.

إن وجود خطة قوية للتعافي من الكوارث لبيانات شركتك أمر بالغ الأهمية بالنسبة لمنظمة حديثة.

مع وجود 27٪ فقط من الشركات مستعدة لاستمرارية الأعمال وثلث الشركات لا تختبر خطط التعافي من الكوارث على الإطلاق ، هناك اتجاه واضح للشركات الصغيرة والمتوسطة لا تستخدم استراتيجية قوية لمواجهة الهجمات الإلكترونية.

يجب أن تكون خدمات MSSP قادرة على تقديم خطة نسخ احتياطي آمنة وشاملة لجميع بياناتك.

وهذا يعني نسخ صور لجميع جوانب نظام التشغيل لديك ، بما في ذلك جميع التطبيقات ، بحيث يمكن تسليمها إليك في الوقت المناسب حتى يتمكن المهندس من استعادة أنظمتك وإعادة تشغيلها.

يمكن تقديم هذه الحلول فعليًا وفعليًا في السحابة.

إذا تم نسخ بياناتك احتياطيًا باستخدام حل سحابي ، فيمكن استعادة عملياتك على الفور.

الوظائف ذات الصلة: لماذا تعد خطة التعافي من الكوارث أمرًا حيويًا للشركات الصغيرة والمتوسطة

يمكن إجراء نسخ احتياطي لخيارات السحابة بشكل منتظم كل 15 دقيقة - حتى خارج ساعات العمل.

يمكن إجراء النسخ الاحتياطية للخادم المحلي كل ساعة خلال ساعات العمل.

يراقب

هذا هو أحد أهم المكونات التي يمكن أن تقدمها لك خدمات MSSP الجيدة.

يجب أن يتمتع شريكك برؤية كاملة للأنظمة والمستخدمين لديك من أجل الحصول على فهم كامل لوظائف الأمان الخاصة بك وصحة شبكتك على أساس دائم.

هذا يعني أنه يجب عليهم استخدام الحلول التي تدعم المراقبة المستمرة ، وتنبيه vCIO المخصص بشكل استباقي حول التهديدات المحتملة حتى يمكن معالجتها قبل أن تتحول إلى مشكلة كبيرة.

غالبًا ما يتم التعامل مع التهديدات بواسطة MSSP قبل أن يلاحظ العميل أي شيء على الإطلاق.

يمكنك أيضًا توقع أن يستخدم MSSP حل تحليلات يجمع بيانات الأمان ويفهرسها ويحللها من أجل اكتشاف التناقضات السلوكية في شبكة المؤسسة.

يجب أن يقوم شريكك بتنفيذ استراتيجية الكشف والاستجابة.

هذا يعني أنه إذا تم العثور على حالة شاذة أو مشكلة ، فسيقومون بالتحقيق وتحديد السبب الجذري للتهديد.

ثم سوف يستجيبون ويساعدون في التخفيف من هذه التهديدات في المستقبل.

خدمات

أخيرًا ، يجب أن يكون شريكك في برنامج MSSP مجرد شريك.

هذا يعني أنه يجب عليهم القيام بدور نشط في ضمان استخدام مكدس تكنولوجيا الأمان الخاص بك بكامل قدرته.

مرارًا وتكرارًا ، يثبت الموظفون أنهم الحلقة الضعيفة في أمان الشبكة.

غالبًا ما يكون الموظفون ضارون وعارضون غير مجهزين بشكل جيد لمعرفة كيفية تنفيذ أفضل الممارسات فيما يتعلق بالأمن السيبراني

يجب أن يكون برنامج MSSP في وضع يسمح له بتقديم التدريب والاستشارة للقوى العاملة لديك لضمان اتخاذ الاحتياطات اللازمة من قبل كل مستخدم يعمل في شبكتك.

يوفر برنامج الأمن المدار من Impact Networking حماية حيوية للأمن السيبراني للعملاء ، مما يجعل أذهانهم مرتاحة في معرفة أن البنية التحتية لتكنولوجيا المعلومات الخاصة بهم تتم مراقبتها وصيانتها من قبل خبراء الأمن لدينا.

لقد قمنا بفحص مئات البائعين للتأكد من أن برنامجنا يستخدم أفضل الحلول لعملائنا. في عالم اليوم ، لم يكن برنامج الأمن السيبراني الشامل أكثر أهمية من أي وقت مضى. تعرف على المزيد حول عرض Impact هنا.