كيفية بناء برامج آمنة أكثر من 10 ممارسات يجب اتباعها

نشرت: 2023-06-01بالنظر إلى الكثير من الأسئلة المتعلقة بمدى ضرورة وجود برنامج أمان اليوم ، فإننا نبدأ هذه الكتابة مع الأخذ في الاعتبار أحدث زيادة في الهجمات الإلكترونية. يتم تشغيل هذه الهجمات بنجاح من خلال الاستفادة من ثغرات البرامج مما يجعل من المهم لمؤسسات الأعمال اختيار البرامج الأكثر أمانًا واستخدامها.

هل تجد أيًا من هذه الأشياء مألوفة في Mimecast أو SolarWinds أو الارتباك التبعي؟ هذه بعض الأمثلة على كيفية استخدام المهاجمين للثغرات الأمنية في البرامج لأداء أنشطة ضارة. تحظى الرياح الشمسية بشعبية كبيرة فيما بينها وهي مثال على هجوم سلسلة توريد البرامج الذي يحدث عندما يتسلل المتسللون إلى البنية التحتية للمالك ويصيبون البرنامج قبل تقديمه للمستخدمين.

في الوقت الحاضر ، تعد حماية البيانات أمرًا ضروريًا لأنها تُعرف بأنها مركز عملية الأعمال. يركز أصحاب الأعمال بشكل أكبر على الأمن السيبراني وتدابيره لأن التعامل مع بيانات البرامج ليس بالأمر السهل الآن. لذلك ، لمساعدتك بكل الطرق الممكنة ، ستمنحك هذه المدونة نظرة ثاقبة حول أفضل الأطر والممارسات لإنشاء برامج آمنة.

سوف ندرس أيضًا كيفية تحديد الثغرات الأمنية في البرامج والاستجابة لها في عملية التطوير عندما تكون فعالة من حيث التكلفة. أيضًا ، سنناقش بعض الموارد التي طورها الخبراء والتي يمكنك استخدامها في عملية تطوير أمان البرامج.

ولكن قبل أن نبدأ ، دعونا ندرس ماهية تطوير البرمجيات الآمنة.

تطوير البرمجيات الآمنة هي تقنية لإنشاء برامج تضيف الأمان في كل مرحلة من مراحل دورة حياة تطوير البرامج. تم دمج الأمان في الكود منذ البداية بدلاً من مرحلة الاختبار حيث يتم اكتشاف العيوب. يعد الأمن جزءًا من مرحلة التخطيط ، ويتم تغطيته قبل كتابة سطر واحد من التعليمات البرمجية.

تقليديًا ، كان يُنظر إلى الأمن على أنه عقبة أمام الإبداع والابتكار من قبل مطوري البرامج ، مما أدى إلى تأخير وصول المنتج إلى السوق. وهذا ليس مناسبًا للعمل بشكل فعال حيث إن إصلاح الخلل أثناء مرحلة التنفيذ أكثر تكلفة بست مرات وخمس عشرة مرة في الاختبار بدلاً من إصلاحه أثناء مرحلة التصميم.

أيضًا ، سيكون العملاء سعداء بالميزات الجديدة للمنتج دون أي ثغرة أمنية قد يستغلها المتسللون. يلعب الأمن دورًا كبيرًا في عملية هندسة البرمجيات ، وستحتاج المؤسسات التي تفشل في ذلك إلى المساعدة للتنافس مع شركات الأعمال الأخرى.

لذلك ، قد تبدأ المؤسسات التي تبحث عن برامج آمنة بأساس للنجاح من خلال إعداد الأشخاص والعمليات التجارية والتكنولوجيا للتعامل مع التحدي. ثم يتحول الإعداد الصحيح إلى سياسة تطوير برمجيات جيدة التصميم لإنشاء احتياجات برامج آمنة.

سياسة تطوير البرمجيات الآمنة هي مجموعة من الإرشادات التي تقدم تفاصيل حول الإجراءات والممارسات التي يجب على المؤسسة اتباعها لتقليل مخاطر الضعف أثناء عملية تطوير البرامج. توفر السياسة أيضًا إرشادات حول عرض وتقييم الأمان في كل مرحلة من مراحل SDLC وتتضمن أيضًا نهجًا لإدارة المخاطر.

ولكن ، ما الذي يجب مراعاته أثناء إنشاء برنامج آمن لمؤسستك؟ نعم ، نحن نتحدث عن أفضل الممارسات الأمنية التي يجب معرفتها أثناء إنشاء برنامج مؤسستك وإبقائه بعيدًا عن جميع الهجمات الإلكترونية.

للحصول على مزيد من المعلومات حول تطوير البرامج الآمنة ، تواصل معشركة تطوير البرامج الرائدة في بنغالور وتخلص من كل شكوكك للحفاظ على برنامج عملك في مأمن من المهاجمين.

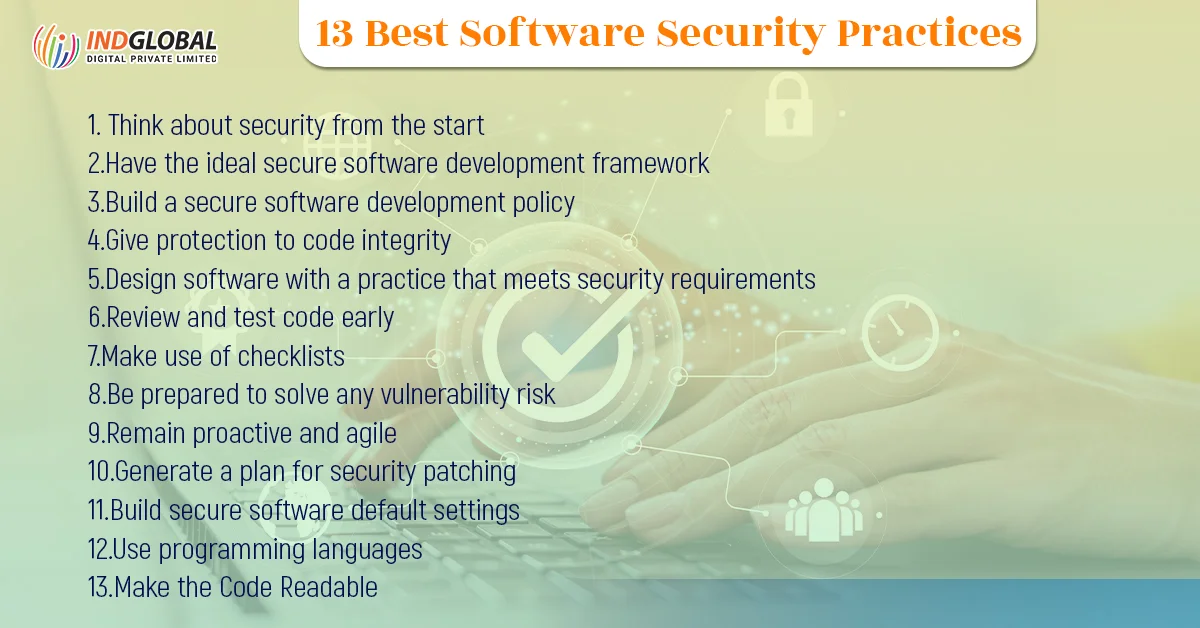

13 من أفضل ممارسات أمان البرامج

في عالم اليوم الآخذ في الاتساع ، يعد تطوير برامج آمنة أمرًا صعبًا للغاية. ولكن إذا استخدمت الممارسات الصحيحة للمساعدة في إنشاء برامج آمنة ، فلن تكون هناك هجمات مرتبطة بالبرامج. لذلك ، أضفنا هنا قائمة بممارسات تطوير البرامج للحفاظ على أمان الأعمال من الهجمات السيبرانية وغيرها من الهجمات الضارة.

1. فكر في الأمان منذ البداية

قبل تطوير الكود ، ابدأ في التخطيط لكيفية دمج الأمان في كل مرحلة من مراحل SDLC. استخدم اختبار الأتمتة وراقب الثغرات الأمنية من البداية. يجب أيضًا إضافة الأمان إلى ثقافتك باستخدام الكود ، لذا ابدأ في مرحلة التطوير الأولى للحصول على النتائج المثالية.

2. هل لديك إطار عمل تطوير برمجيات آمن مثالي

يساعدك إطار تطوير البرامج المثبت مثل NIST SSDF على إضافة الاتساق والهيكل لجهود فريق تطوير البرامج لديك ويساعدهم على الالتزام بأفضل ممارسات أمان البرامج. يمكن أن يمنحك إطار العمل الآمن إجابة على سؤال "ماذا تفعل بعد ذلك؟" السؤال واحصل على الفوائد اللازمة لجميع مطوري البرامج الجدد.

3. بناء سياسة تطوير برمجيات آمنة

تقدم سياسة تطوير البرامج الآمنة إرشادات لإعداد العمليات والأفراد والتكنولوجيا لأداء تطوير برمجيات آمن. تساعد سياسة تطوير البرامج الرسمية في توفير تعليمات محددة لإضافة الأمان في كل مرحلة من مراحل SDLC. أيضًا ، تقدم السياسة القواعد الحاكمة وتحدد أدوار الأشخاص والأدوات الأخرى لتقليل مخاطر الثغرات الأمنية في إنتاج البرامج.

4. امنح الحماية لسلامة التعليمات البرمجية

احتفظ برمز البرنامج في مستودعات آمنة واسمح بالوصول فقط للأشخاص المصرح لهم لمنع العبث. أيضًا ، ركز بشكل صارم على تنظيم جميع جهات الاتصال مع الرمز ، ومراقبة جميع التغييرات ، ومراقبة عملية توقيع الرمز عن كثب لحماية تكامل الرمز.

5. تصميم البرامج بممارسة تفي بمتطلبات الأمان

من الضروري تحديد جميع متطلبات الأمان ، ثم السماح لمطوري البرامج بكتابة الأكواد بما يتماشى مع المعلمات المختلفة باستخدام ممارسات التشفير الآمنة. اجعل جميع البائعين الخارجيين على دراية بمتطلبات أمان الشركة وتأكد من الامتثال لمسار سهل لأي هجوم.

6. قم بمراجعة واختبار الكود في وقت مبكر

تجنب نمط تطوير البرامج التقليدي لاختبار الكود في نهاية SDLC ، بدلاً من استخدام مراجعات مطوري البرامج وطرق الاختبار الآلي لمواصلة فحص الكود بحثًا عن أي عيوب. يمكن أن يؤدي العثور على الثغرات الأمنية في بداية دورة الحياة إلى توفير المال والوقت وتقليل إحباط المطور في النهاية.

7. الاستفادة من قوائم المراجعة

هناك عدة طرق متحركة لتتبع ومراقبة تطوير البرامج الآمنة بشكل مثالي. لذلك ، دع فريق تطوير البرمجيات يستخدم قوائم مراجعة العمل على فترات دورية مثل الاجتماعات الشهرية للتأكد من أن جميع الإجراءات والسياسات الأمنية الأساسية وحالية وعملية.

8. كن مستعدا لحل أي مخاطر الضعف

تُعرف الثغرات بأنها حقيقة من حقائق عملية تطوير البرمجيات. ليس من المؤكد أنها ستحدث ، ولكن إذا كانت موجودة ، فكن مستعدًا مع فريق ، وخطط ، وعملية لمعالجة الحوادث في الوقت الفعلي. تذكر أنه كلما زادت سرعة تحديدك لنقاط ضعف المخاطر والاستجابة لها ، كانت هناك فرص أفضل لإبعاد نفسك عن الاستغلال.

9. كن استباقيًا ورشيقًا

هناك أوقات يعرف فيها مطورو البرامج نقاط الضعف عندما يتعرفون على أسبابها الجذرية ، ويمنعون تكرارها ، ويقومون بتحديث SDLC بمعرفة كبيرة. كما أنهم يركزون على الاتجاهات ويبقون على اطلاع دائم بالممارسات الصحيحة. لذلك ، بغض النظر عما تعرفه عن الأمان ، من الضروري التطلع إلى رؤية ما هو قادم ومواصلة التعلم لتحديد أفضل الطرق لتأمين برنامجك.

10. قم بإنشاء خطة لتصحيح الأمان

بالنسبة لمطور البرامج ، من الضروري الحفاظ على البرنامج محدثًا وخاليًا من جميع نقاط الضعف الخطرة من خلال توفير تصحيحات وتحديثات منتظمة حول البرنامج. اعلم أنه يتم تصحيح جميع مشكلات الأمان المهمة بسرعة وسهولة قبل أن يستغل أي مهاجم.

11. إنشاء إعدادات افتراضية آمنة للبرامج

يظل العديد من العملاء عرضة للخطر لأنهم لا يعرفون الوظائف الجديدة للبرنامج. لذلك ، فإن إضافة لمسة خدمة العملاء تتيح للعملاء أن يكونوا آمنين في المراحل الأولى من تكييف البرنامج الجديد.

12. استخدم لغات البرمجة

متى كان من الممكن لك أو لأعضاء فريقك اختيار لغة البرمجة التي تسمح لك بالتخلص من فئات أخطاء وقت التشغيل بالكامل. على سبيل المثال - ابحث عن اللغات التي تقدم ميزات مثل الذاكرة القابلة للإدارة والكتابة الصلبة والثابتة والبيانات غير القابلة للتغيير.

13. اجعل الكود مقروءًا

من الجيد أن تعتاد على إضافة رموز قابلة للقراءة بحيث يمكن فهمها بسهولة بعد عام أو يمكن لأي شخص لم يعمل عليها مطلقًا الوصول إليها. إذا كنت شخصًا عمل في مشاريع أخرى ، فقد تعرف سبب أهمية ممارسة تطوير البرامج الآمنة هذه.

تغليف

يتطلب تطوير وبرمجة البرامج الآمنة فهمًا جيدًا للكود ومعرفة المخاطر الأمنية التي تأتي معها. لذلك ، يمكن أن تساعدك أفضل الممارسات التي تمت مناقشتها أعلاه على اكتشاف المخاطر بسرعة ومنع البرنامج بالوعي المناسب بين المطورين. أيضًا ، ستساعدك كل هذه الخطوات في تحسين أمان البرامج.

ما زلت مرتبكًا بشأن كيفية تأمين برنامجك ، احصل على الأفكار الصحيحة من أفضل مطوري البرامج في بنغالور في Indglobal Digital Private Limited.من خلال العمل في الصناعة على مدار السنوات العديدة الماضية ، يساعد المطورون عملائهم بأفضل الطرق لتقديم الخدمات المطلوبة لهم. سواء كان الأمر يتعلق بتطوير برامج جديدة أو تأمين البرنامج الحالي ، فإن جميع مطوري البرامج يتمتعون بمهارات جيدة ومدربين تدريباً مهنياً في تقديم الأفضل للعملاء.

لذلك ، من السهل الاتصال بنا والسماح لأفضل شركة تطوير برمجيات في بنغالور بحل جميع استفساراتك وتقديم خدمات تطوير برامج الأمان المناسبة لك بأفضل الأسعار المعقولة.