قائمة التحقق من أمان WordPress (2023): كيفية الحفاظ على أمان موقع الويب الخاص بك

نشرت: 2023-11-10يتوفر أكثر من 60.000 مكون إضافي في مستودع WordPress أثناء قراءتك لهذا.

هذا هو جمال ووردبريس!

ولكن من المحتمل أيضًا أن يكون هذا أسوأ كابوس لكل مالك موقع. في الواقع، ترتبط نسبة هائلة تبلغ 56% من ثغرات WordPress بالمكونات الإضافية، وقد تم حظر أكثر من 86 مليار هجمة على كلمات المرور بواسطة المكون الإضافي الأمني WordFence في عام 2021 وحده.

سواء كنت قد تعرضت للاختراق أو كنت تريد ببساطة الحماية من النوايا الخبيثة، فإن قائمة التحقق الأمنية هذه ستساعدك على صد أي هجوم إلكتروني.

لماذا يعتبر أمان WordPress مهمًا لأعمالك التجارية عبر الإنترنت

مع حصة سوقية تبلغ 64.2%، من الآمن أن نقول إن أمان WordPress ضروري لـ 810 مليون موقع ويب على مستوى العالم - بغض النظر عن الصناعة والحجم والسمعة. هذا هو السبب.

- حماية البيانات: يحتوي موقع الويب الخاص بك على بيانات حساسة، بما في ذلك معلومات العميل وتفاصيل الدفع والمحتوى المتعلق بالأعمال. يعد ضمان أمانها أمرًا ضروريًا لمنع انتهاكات البيانات وحماية سمعتك.

- الحفاظ على ثقة العملاء: يعزز موقع الويب الآمن الثقة بين زوار موقعك وعملائك. عندما يعلم الأشخاص أن بياناتهم آمنة، فمن المرجح أن يتفاعلوا مع موقعك ويقوموا بعمليات شراء.

- منع التوقف عن العمل: يمكن أن تؤدي الخروقات الأمنية أو الاختراقات أو الإصابات بالبرامج الضارة إلى توقف موقع الويب. وهذا لا يؤدي إلى تعطيل عمليات عملك فحسب، بل يضر أيضًا بحضورك على الإنترنت ونتائجك النهائية.

- تجنب العواقب القانونية: يمكن أن تؤدي انتهاكات البيانات والمشكلات الأمنية إلى التزامات قانونية، بما في ذلك الغرامات والدعاوى القضائية، خاصة إذا تعرضت بيانات العميل للخطر.

- تحسين محركات البحث: تعطي محركات البحث مثل Google الأولوية لمواقع الويب الآمنة في تصنيفاتها. يمكن للموقع الآمن الذي يحتوي على شهادة SSL وإجراءات أمنية قوية تحسين ظهور محرك البحث الخاص بك.

ما هي بعض مشكلات الأمان الشائعة في WordPress؟

على الرغم من أن منصة WordPress تعتبر آمنة بشكل عام، إلا أن تقنيتها مفتوحة المصدر يمكن أن تقدم ثغرات أمنية مختلفة عبر المكونات الإضافية والموضوعات، وSQL، وCSRF، واستغلال الملفات، والاستضافة غير الآمنة، والمزيد.

تتضمن بعض المخاوف الأمنية الشائعة في WordPress ما يلي:

- البرامج القديمة: قد يؤدي الفشل في تحديث WordPress الأساسي والموضوعات والمكونات الإضافية بشكل منتظم إلى ترك موقعك عرضة للثغرات الأمنية المعروفة.

- كلمات المرور الضعيفة: إن استخدام كلمات مرور ضعيفة أو يمكن تخمينها بسهولة يسهل على المهاجمين الوصول غير المصرح به إلى موقعك.

- نقاط الضعف في المكونات الإضافية: يؤدي اختيار إضافة مكونات إضافية غير آمنة إلى مجموعة التكنولوجيا الخاصة بك إلى تقديم مهاجمين ضارين فرصًا لاختراق موقع الويب الخاص بك.

- هجمات القوة الغاشمة: يحاول المهاجمون الوصول من خلال تجربة مجموعات مختلفة من أسماء المستخدمين وكلمات المرور بشكل متكرر حتى يعثروا على المجموعة الصحيحة.

- حقن SQL: يحدث هذا عندما يقوم أحد المهاجمين بإدخال تعليمات برمجية SQL ضارة في حقول الإدخال الخاصة بموقعك، ومن المحتمل أن يتمكن من الوصول إلى قاعدة بياناتك والمعلومات الحساسة.

- البرمجة النصية عبر المواقع (XSS): يقوم المهاجمون بإدخال نصوص برمجية ضارة في صفحات الويب التي يشاهدها المستخدمون الآخرون، مما قد يؤدي إلى سرقة البيانات أو تشويه الموقع.

- تزوير الطلبات عبر المواقع (CSRF): يتضمن ذلك خداع المستخدمين المعتمدين لتنفيذ إجراءات ضارة دون علمهم.

- عمليات استغلال تضمين الملفات: يستغل المهاجمون مدخلات المستخدم سيئة التنظيف لتضمين ملفات ضارة على الخادم الخاص بك.

- البريد العشوائي والبرامج الضارة: قد يؤدي الفشل في الحماية من التعليقات العشوائية والبرامج الضارة إلى تعرض الموقع للخطر.

- التصيد الاحتيالي: قد يستخدم المهاجمون صفحات تسجيل دخول مزيفة أو رسائل بريد إلكتروني مزيفة لخداع المستخدمين للكشف عن بيانات اعتماد تسجيل الدخول أو معلومات حساسة أخرى.

- تسرب البيانات: يمكن أن تؤدي المواقع أو خدمات الجهات الخارجية ذات التكوين السيئ إلى اختراق البيانات أو تسرب معلومات المستخدم.

- هجمات DDoS: يمكن أن تؤدي هجمات رفض الخدمة الموزعة إلى تعطيل توفر الموقع من خلال إغراقه بحركة المرور.

ثغرات البرنامج المساعد LiteSpeed Cache وأهمية المكونات الإضافية الآمنة لـ WordPress

أثرت ثغرة أمنية حديثة في البرمجة النصية في البرنامج الإضافي الشهير LiteSpeed Cache على أكثر من 4 ملايين موقع ويب.

لقد مكّن جهات التهديد التي تتمتع بأذونات على مستوى المساهمين أو أعلى من حقن نصوص الويب الضارة في الصفحات باستخدام الرمز القصير للمكون الإضافي. ولحسن الحظ، تم اكتشاف الانتهاك والإبلاغ عنه في الوقت المناسب من قبل فريق WordFence.

إليك ما يجب فعله للتأكد من أن مجموعتك التقنية لن تلحق الضرر بموقعك على الويب:

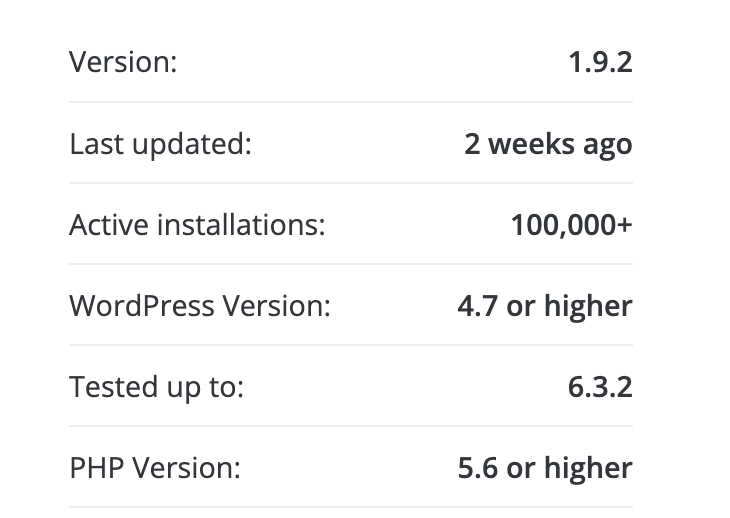

- تحقق من تاريخ البرنامج الإضافي وسمعته: سيساعدك عدد كبير من عمليات التثبيت النشطة والمراجعات الإيجابية على تقييم موثوقية البرنامج الإضافي.

- تحليل وتيرة التحديث: تأكد من تحديث المكون الإضافي بانتظام، على ألا يكون عمر آخر تحديث أكثر من بضعة أشهر.

- راجع استجابات دعم المطور: تحقق من منتديات الدعم الخاصة بالمكون الإضافي لمعرفة مدى استجابة المطورين ومساعدتهم. يمكن أن يكون الدعم الجيد مؤشرًا على الالتزام بجودة البرنامج الإضافي وأمانه.

- تحقق من التوافق مع إصدار WordPress الخاص بك: قد تؤدي المكونات الإضافية غير المتوافقة إلى ظهور ثغرات أمنية أو تسبب مشكلات في الوظائف.

- تقييم ميزات المكون الإضافي وأذوناته: كن حذرًا من المكونات الإضافية التي تتطلب أذونات غير ضرورية أو تقدم مجموعة ميزات متضخمة غير مطلوبة. المزيد من التعليمات البرمجية يمكن أن يعني المزيد من الفرص للثغرات الأمنية.

- إجراء فحوصات أمنية: استخدم أدوات مثل WPScan لتحديد أي ثغرات أمنية معروفة في البرنامج الإضافي. ابحث عن أي تحذيرات أو مناقشات أمنية تتعلق بالمكون الإضافي.

- ابدأ ببيئة اختبار: قبل تثبيت مكون إضافي جديد على موقعك المباشر، اختبره على موقع مرحلي لمراقبة سلوكه والتأكد من أنه لا يسبب ثغرات أمنية.

- ابحث عن موافقات أو شهادات الأمان: قد تحتوي بعض المكونات الإضافية على عمليات تدقيق أو شهادات أمنية من شركات خارجية ذات سمعة طيبة، مما قد يزيد من مصداقيتها.

- كن حذرًا مع المكونات الإضافية المجانية: على الرغم من أن العديد من المكونات الإضافية المجانية آمنة وتتم صيانتها جيدًا، يجب عليك دائمًا بذل العناية الواجبة، لأن المكونات الإضافية المجانية قد لا تقدم دائمًا دعمًا وتحديثات مستمرة.

- قم بعمل نسخة احتياطية لموقعك بانتظام: حتى مع اتخاذ جميع الاحتياطات، من الضروري أن يكون لديك نسخ احتياطية منتظمة لموقعك. هذا لا يمنع حدوث مشكلات ولكنه يضمن إمكانية التعافي بسرعة إذا حدث خطأ ما.

قم بتحسين سرعتك وأدائك باستخدام مكون إضافي يحافظ على أمان موقع الويب الخاص بك. ابدأ مع NitroPack →

كيفية التحقق مما إذا كان موقع WordPress الخاص بك آمنًا؟

عندما تكون في شك، يمكنك البدء بتشغيل موقع الويب الخاص بك من خلال أداة فحص أمان موقع الويب عبر الإنترنت مثل Qualys أو SiteLock أو VirusTotal. يمكن لهذه الأدوات التحقق من البرامج الضارة ونقاط الضعف ومشكلات الأمان الأخرى.

بالإضافة إلى ذلك، يمكنك الاختيار من بين العديد من مكونات WordPress الأمنية ذات السمعة الطيبة مثل Wordfence Security، وSucuri Security، وiThemes Security، وNinjaScanner، وWPScan. انتقل مباشرة إلى أفضل المكونات الإضافية لأمان WordPress للحصول على مزيد من التفاصيل والميزات لتحديد اختيار موقع الويب الخاص بك.

أساسيات أمان ووردبريس

خطوتك الأولى في حماية موقع الويب الخاص بك هي إجراء تدقيق أمان كامل لـ WordPress. اتبع الخطوات التالية:

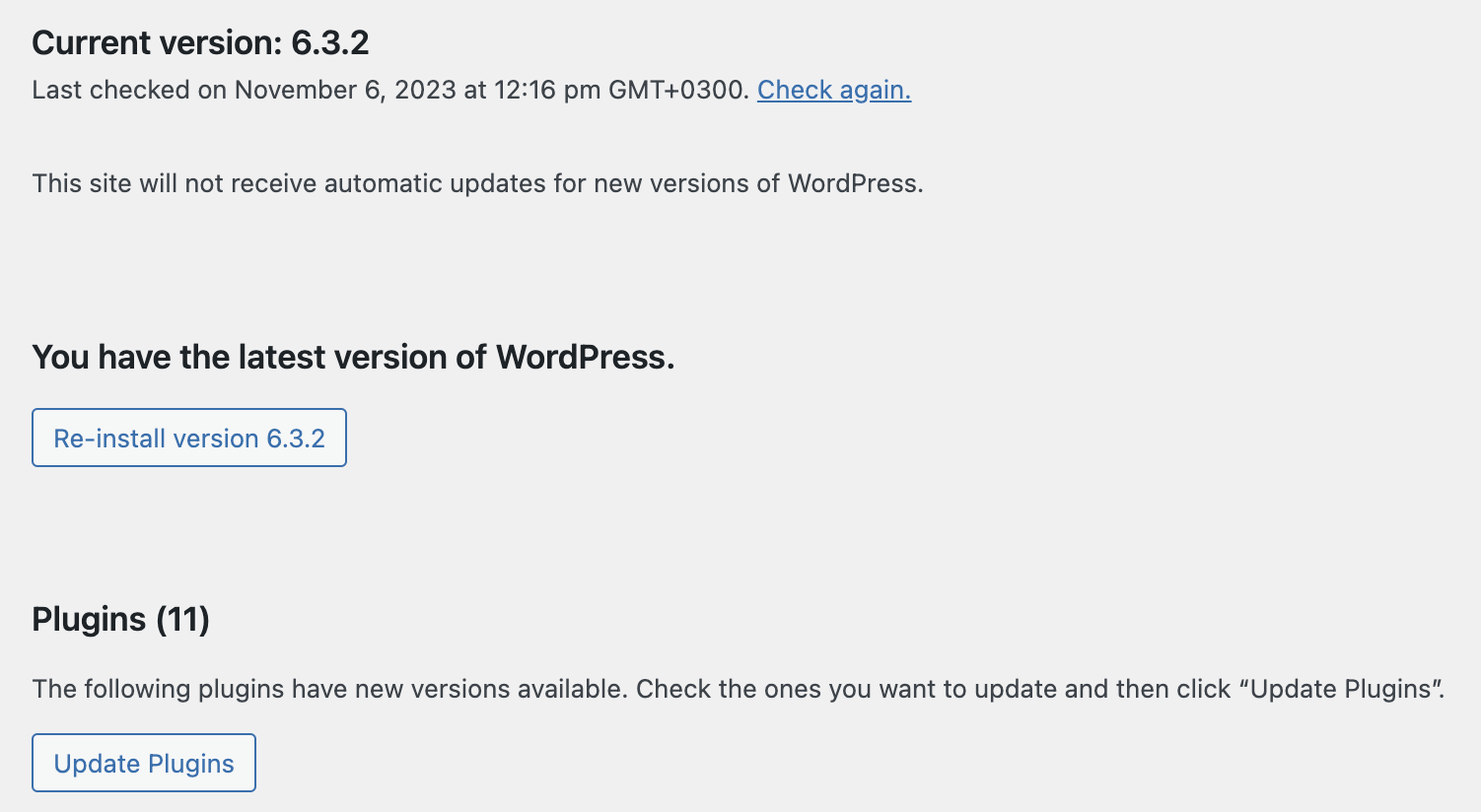

1. قم بتحديث WordPress Core والموضوعات والمكونات الإضافية

يعد الحفاظ على تحديث برامجك أحد أكثر الإجراءات الأمنية فعالية. ما عليك سوى زيارة مسؤول WP الخاص بك والتحقق من التحديثات المتاحة. يوفر WordPress طريقة سهلة لتحديث المكونات الإضافية الخاصة بك بشكل مجمّع. فقط تأكد من عمل نسخة احتياطية ومراجعة موقع الويب الخاص بك بمجرد تحديثه.

نصيحة احترافية : قم بإزالة المكونات الإضافية غير المستخدمة تمامًا من مجموعتك التقنية.

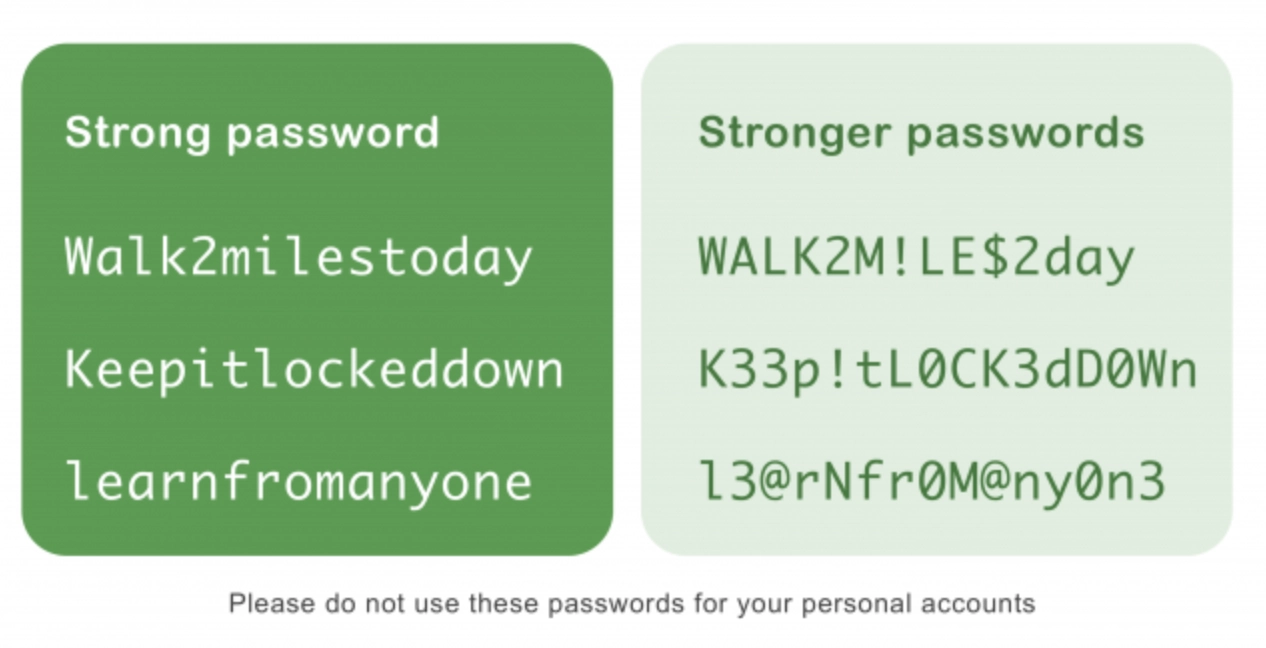

2. تأكد من استخدامك أنت والمستخدمين لكلمات مرور قوية وفريدة من نوعها

فكر في استخدام مدير كلمات مرور حسن السمعة مثل LastPass أو Dashlane أو 1Password. يمكن لهذه الأدوات إنشاء كلمات مرور معقدة وتخزينها وتعبئتها تلقائيًا لك. تحتوي كلمات المرور القوية على أكثر من 10 أحرف، وتستخدم الأحرف الكبيرة والصغيرة، ولا تتخطى الرموز الخاصة.

3. تمكين المصادقة الثنائية (2FA)

أضف طبقة إضافية من الحماية عن طريق إعداد المصادقة الثنائية باستخدام مكون إضافي مثل WP 2FA، والذي يتطلب من المستخدمين تقديم نموذج ثانٍ للتحقق بالإضافة إلى كلمة المرور الخاصة بهم. إجراء إضافي آخر هنا هو الحد من محاولات تسجيل الدخول وتعيين مهلة للمستخدمين الذين يظهرون سلوكًا مشبوهًا.

4. قم بعمل نسخة احتياطية لقاعدة بيانات وملفات موقع الويب الخاص بك

إذا كنت تشعر بالثقة في مهاراتك التقنية:

قم بالوصول إلى ملفات موقع الويب الخاص بك عبر FTP (بروتوكول نقل الملفات) أو مدير الملفات المقدم من مزود الاستضافة الخاص بك. قم بتنزيل جميع الملفات من دليل جذر WordPress الخاص بك (عادةً مجلد public_html أو www ) إلى جهاز الكمبيوتر المحلي الخاص بك. بعد ذلك، قم بالوصول إلى قاعدة بيانات موقع الويب الخاص بك باستخدام phpMyAdmin ، والذي يتوفر غالبًا في لوحة تحكم الاستضافة الخاصة بك. حدد قاعدة بيانات WordPress الخاصة بك وقم بتصدير قاعدة البيانات بأكملها. احفظ قاعدة البيانات المصدرة كملف SQL على جهاز الكمبيوتر المحلي الخاص بك.

وبدلاً من ذلك ، استخدم مكونًا إضافيًا مثل Updraft Plus لتعيين نسخ احتياطية تلقائية عند الفاصل الزمني المطلوب.

5. استخدم جدار حماية تطبيقات الويب (WAF)

يحظر جدار حماية موقع الويب جميع حركة المرور الضارة قبل أن تصل إلى موقع الويب الخاص بك. هناك طريقتان للقيام بذلك:

- جدار حماية موقع الويب على مستوى DNS: يسمح بإرسال حركة مرور حقيقية إلى خادم الويب الخاص بك فقط عن طريق توجيه حركة المرور عبر خوادم الوكيل السحابية الخاصة بهم.

- جدار الحماية على مستوى التطبيق: يقوم بتحليل حركة المرور بمجرد وصولها إلى الخادم الخاص بك وقبل تحميل معظم نصوص WordPress النصية. ومع ذلك، فهي ليست فعالة بقدر ما تميل إلى الإضافة إلى تحميل الخادم.

تحقق من أفضل ملحقات جدار حماية WordPress.

6. قم بالتبديل إلى مزود استضافة حسن السمعة

يجب أن يقدم مزود استضافة WordPress ذو السمعة الطيبة ميزات أمان قوية ومراقبة استباقية ودعمًا سريع الاستجابة للحفاظ على موقع الويب الخاص بك آمنًا.

تشمل الميزات التي يجب البحث عنها (على سبيل المثال لا الحصر):

- أمن البنية التحتية القوية

- إدراج شهادة SSL

- النسخ الاحتياطية العادية

- مراقبة الشبكة على مدار 24 ساعة طوال أيام الأسبوع

- حماية DDoS

- فحص وإزالة البرامج الضارة

- تحديثات ووردبريس التلقائية

- تم تكوين التخزين المؤقت على مستوى الخادم خصيصًا لـ WordPress

- دعم بروتوكول نقل الملفات الآمن (SFTP)

- العزلة بين الحسابات على الاستضافة المشتركة

راجع دليلنا الشامل حول كيفية اختيار مزود استضافة الويب المناسب لموقعك على الويب.

تقنيات متقدمة لتحسين أمان WordPress

تتطلب التقنيات الموضحة أدناه وصول المسؤول إلى WordPress ومستوى كافٍ من المعرفة التقنية. قبل محاولة اتباع الخطوات، قم دائمًا بعمل نسخة احتياطية لموقع الويب الخاص بك وخذ الوقت الكافي للتفكير في الاتصال بخبير أمان WordPress.

انقل موقع WordPress الخاص بك إلى SSL/HTTPS

تعمل طبقة المقابس الآمنة (SSL) على تشفير البيانات المنقولة بين متصفح المستخدم وخادم الويب الخاص بك، مما يعزز أمان موقعك.

تعليمات:

- قم بشراء شهادة SSL من مزود الاستضافة الخاص بك أو استخدم شهادة مجانية

- تثبيت وتفعيل الشهادة من خلال حساب الاستضافة الخاص بك

- قم بتحديث عنوان URL الخاص بـ WordPress بالانتقال إلى الإعدادات > عام وتحديث عنوان WordPress (URL) وعنوان الموقع (URL) من http:// إلى https://

- فرض طبقة المقابس الآمنة (SSL) عن طريق إضافة الكود التالي إلى ملف htaccess الخاص بك:

إعادة كتابة المحرك قيد التشغيل

إعادة كتابة %{SERVER_PORT} 80

قاعدة إعادة الكتابة ^(.*)$ https://www.yourdomain.com/$1 [R,L]

قم بتغيير عنوان URL لصفحة تسجيل الدخول إلى WordPress

افتراضيًا، يمكن الوصول بسهولة إلى صفحات تسجيل الدخول إلى WordPress عبر wp-login.php أو wp-admin. يمكن أن يساعد تغيير هذا في الحماية من محاولات تسجيل الدخول غير المصرح بها.

تعليمات:

- قم بتحرير ملف .htaccess في دليل جذر WordPress الخاص بك وأضف:

RewriteRule ^mylogin$ https://%{SERVER_NAME}/wp-login.php?key=123&redirect_to=https://%{SERVER_NAME}/wp-admin [L]

- استبدل mylogin بعنوان URL لتسجيل الدخول الجديد و123 بسلسلة عشوائية.

قم بتغيير اسم المستخدم الافتراضي "المسؤول".

يعد اسم المستخدم الافتراضي "admin" هدفًا للمتسللين، لذا من الأفضل تغييره.

تعليمات:

- قم بإنشاء مستخدم جديد في WordPress بالانتقال إلى Users > Add New.

- قم بتعيين المستخدم الجديد دور المسؤول.

- قم بتسجيل الخروج وتسجيل الدخول باستخدام حساب المسؤول الجديد.

- احذف المستخدم "المسؤول" القديم وأسند كل المحتوى إلى المستخدم الجديد.

تعطيل تحرير الملف

يسمح WordPress للمسؤولين بتحرير ملفات PHP الخاصة بالمكونات الإضافية والموضوعات. يؤدي تعطيل هذه الميزة إلى تعزيز الأمان.

تعليمات:

- أضف السطر التالي إلى ملف wp-config.php الخاص بك:

تعريف ('DISALLOW_FILE_EDIT'، صحيح)؛

تعطيل تنفيذ ملف PHP في دلائل معينة في WordPress

يمكن أن يساعد منع تنفيذ PHP في أدلة مثل wp-content/uploads في منع تشغيل البرامج النصية الضارة.

تعليمات:

- أنشئ ملف .htaccess في الدليل الذي تريد حمايته وأضفه:

رفض من الجميع

إن بادئة قاعدة بيانات wp_ الافتراضية معروفة جيدًا، لذا فإن تغييرها يمكن أن يساعد في حماية قاعدة بياناتك من هجمات حقن SQL.

تعليمات:

- قم بعمل نسخة احتياطية من قاعدة البيانات الخاصة بك.

- انتقل إلى phpMyAdmin، وحدد قاعدة البيانات الخاصة بك، ثم اختر علامة التبويب "العمليات".

- ضمن "بادئة الجدول"، قم بتغيير wp_ إلى البادئة الجديدة (على سبيل المثال، wpnew_) وانقر فوق "انتقال".

تعطيل فهرسة الدليل وتصفحه

وهذا يمنع المتسللين من رؤية الملفات الموجودة في الأدلة الخاصة بك.

تعليمات:

- أضف السطر التالي إلى ملف htaccess الخاص بك:

خيارات-الفهارس

تعطيل XML-RPC في ووردبريس

يمكن استغلال XML-RPC لشن هجمات القوة الغاشمة. يمكن أن يؤدي تعطيله إلى تعزيز الأمان.

تعليمات:

- أضف الكود التالي إلى ملف .htaccess الخاص بك:

# منع طلبات WordPress xmlrpc.php

رفض الطلب، السماح

رفض من الجميع

يمكن أن يمنع هذا الاستخدام غير المصرح به لجلسات العمل الخاملة.

تعليمات:

- أضف هذا الكود إلى ملف jobs.php الخاص بموضوعك:

add_action('wp_enqueue_scripts', 'idle_logout');

وظيفة الخمول_تسجيل الخروج () {

إذا (is_user_logged_in()) {

wp_enqueue_script('idle_logout', '/path-to-your-script/idle-logout.js', array('jquery'), '1.0.0', true);

}

}

- بعد ذلك، قم بإنشاء ملف idle-logout.js باستخدام JavaScript لتتبع وقت الخمول وتسجيل خروج المستخدمين.

إخفاء نسخة ووردبريس

يمكن أن يؤدي الكشف عن إصدار WordPress إلى تزويد المتسللين بمعلومات قيمة للبحث عن الثغرات الأمنية.

تعليمات:

- أضف السطر التالي إلى ملف jobs.php الخاص بموضوعك:

Remove_action('wp_head', 'wp_generator');

منع الارتباط الساخن

يمكن أن يؤدي الارتباط السريع إلى سرقة النطاق الترددي عن طريق الارتباط مباشرة بملفات موقعك من مواقع الويب الأخرى.

تعليمات:

- أضف الكود التالي إلى ملف .htaccess الخاص بك:

إعادة كتابة المحرك قيد التشغيل

أعد كتابة Cond %{HTTP_REFERER}!^$

RewriteCond %{HTTP_REFERER} !^http(s)?://(www\.)?yourdomain.com [NC]

RewriteRule \.(jpg|jpeg|png|gif)$ – [NC,F,L]

تحقق من أدوار المستخدم، وقم بتعيين أذونات الملف

قم بتقييد الوصول إلى المناطق الحساسة فقط لأولئك الذين يحتاجون إليها وقم بتعيين أذونات الملفات المناسبة للأدلة والملفات الموجودة على الخادم الخاص بك. تقييد الوصول إلى الملفات والمجلدات الهامة.

تستخدم ملفات وأدلة WordPress رمزًا رقميًا مكونًا من ثلاثة أرقام لتمثيل الأذونات. يتوافق كل رقم مع مستوى إذن محدد:

4: اقرأ (ص)

2: اكتب (ث)

1: تنفيذ (x)

الأذونات الموصى بها لملفات وأدلة WordPress المختلفة هي كما يلي:

- الملفات (على سبيل المثال، .php، .html): 644 (يمكن للمالك القراءة والكتابة، ويمكن للآخرين القراءة)

- الأدلة: 755 (يمكن للمالك القراءة والكتابة والتنفيذ، ويمكن للآخرين القراءة والتنفيذ)

- wp-config.php (ملف تكوين مهم): 600 (يمكن للمالك القراءة والكتابة، بينما لا يستطيع الآخرون الوصول)

- .htaccess (تكوين الخادم): 644 (يمكن للمالك القراءة والكتابة، ويمكن للآخرين القراءة)

- دليل التحميلات (على سبيل المثال، wp-content/uploads): 755 (يمكن للمالك القراءة والكتابة والتنفيذ، ويمكن للآخرين القراءة والتنفيذ)

أفضل 5 إضافات أمان لـ WordPress

هناك العديد من المكونات الإضافية للأمان المتوفرة في WordPress والتي يمكن أن تساعد في التحقق من موقع الويب الخاص بك وحمايته:

1. أمان Wordfence

Wordfence هو مكون إضافي أمني شامل لـ WordPress. يتضمن ميزات مثل حماية جدار الحماية، وفحص البرامج الضارة، ومراقبة محاولات تسجيل الدخول، والمزيد. يقدم الإصدار المجاني فحوصات أمنية قيمة، بينما يوفر الإصدار المميز ميزات متقدمة.

عدد المنشآت: 4+ مليون

التقييم: 4.7/5

2. أمن سوكوري

Sucuri عبارة عن منصة أمان ويب توفر أداة مجانية لفحص مواقع الويب. فهو يتحقق من موقع الويب الخاص بك بحثًا عن البرامج الضارة ومشكلات الأمان ونقاط الضعف. كما أنها توفر خدمة أمنية مدفوعة الأجر للحماية والمراقبة في الوقت الحقيقي.

عدد المنشآت: 900,000+

التقييم: 4.2/5

3. الأمن القوي

Solid Security هو مكون إضافي متطور لأمان WordPress مصمم لتحصين موقع الويب الخاص بك. مزودًا بميزات أساسية مثل حماية جدار الحماية في الوقت الفعلي، وفحص البرامج الضارة، وآليات تسجيل الدخول الآمنة، فهو يوفر حلاً شاملاً لتأمين تواجدك عبر الإنترنت. بفضل واجهته البديهية وفحوصات الأمان التلقائية، يضمن Solid Security راحة البال من خلال حماية موقعك من أحدث التهديدات.

عدد المنشآت: 900,000+

التقييم: 4.6/5

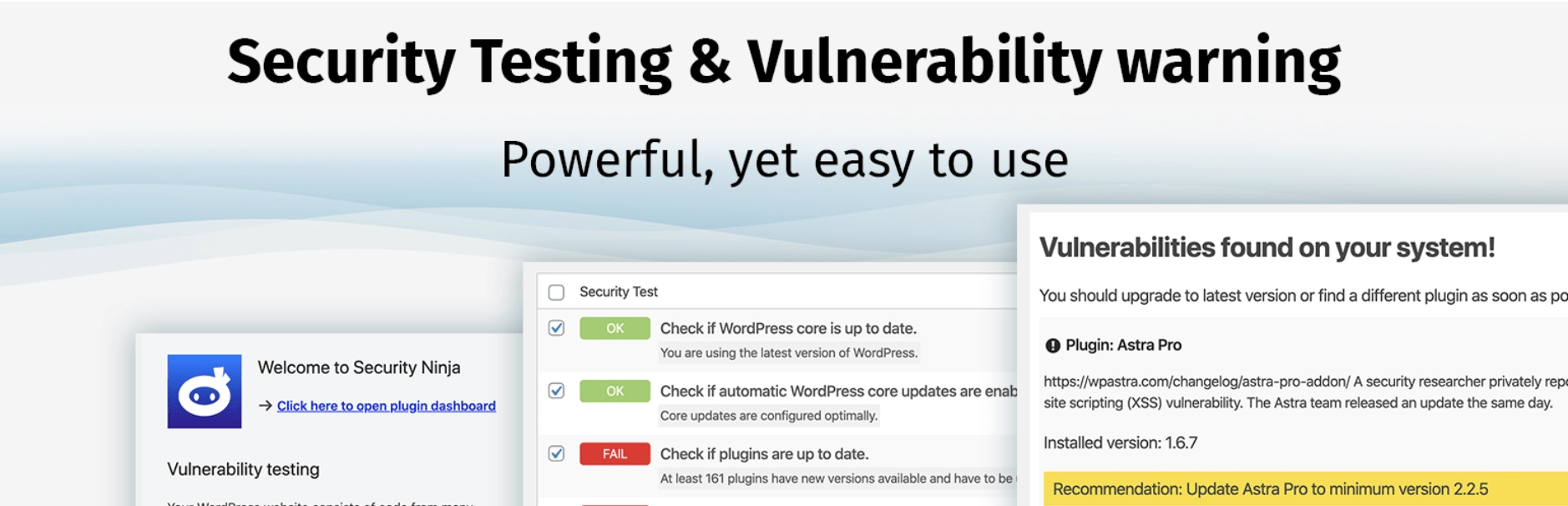

4. النينجا الأمن

يعد Security Ninja مكونًا إضافيًا شاملاً للأمان مصممًا لمواقع WordPress. بفضل مجموعة الأدوات القوية، بما في ذلك الماسح الضوئي الأساسي واكتشاف البرامج الضارة والإصلاح التلقائي، فإنه يضمن سلامة موقعك ومرونته. تعمل فحوصات الأمان الاستباقية للمكون الإضافي والإصلاحات بنقرة واحدة على تمكين مالكي مواقع الويب من حماية مواقعهم على الويب. سواء كنت مبتدئًا أو خبيرًا في التكنولوجيا، فإن Security Ninja أداة رائعة ضد التهديدات السيبرانية.

عدد المنشآت: 10,000+

التقييم: 4.8/5

5. حماية Jetpack

تتخصص Jetpack Protect في حماية مواقع WordPress من التدخلات غير المرغوب فيها. ويتميز بحماية قوية من هجمات القوة الغاشمة ومراقبة وقت التوقف عن العمل للحفاظ على موقعك آمنًا وعمليًا. من خلال إعداده المبسط، يقوم Jetpack Protect بدمج النسخ الاحتياطية في الوقت الفعلي والدفاع عن البريد العشوائي بسلاسة، مما يضمن بقاء بيانات موقعك سليمة وتفاعلاتك حقيقية.

عدد المنشآت: 100,000+

التقييم: 4.8/5

ماذا تفعل إذا تم اختراق موقع WordPress الخاص بك

قد يكون اكتشاف أن موقع الويب الخاص بك على WordPress قد تم اختراقه تجربة مؤلمة، ولكن من المهم التصرف بسرعة لتخفيف الضرر واستعادة أمان موقعك.

- عزل موقع الويب: إذا كان لديك عدة مواقع ويب مستضافة على نفس الخادم، فقم بعزل موقع الويب الذي تم اختراقه لمنع انتشار العدوى إلى الآخرين. قد يتضمن ذلك جعل الموقع المتأثر غير متصل بالإنترنت مؤقتًا.

- استعادة آخر نسخة احتياطية لموقعك على الويب: لحل المشكلة بسرعة، قم بالرجوع إلى إصدار سابق من موقع الويب الخاص بك. إذا لم تكن قد قمت بعمل نسخة احتياطية لموقعك على الويب مؤخرًا، ففكر في تطوير استراتيجية النسخ الاحتياطي بعد الانتهاء من الخطوات الموضحة أدناه.

- تغيير كلمات المرور: قم بتغيير كلمات المرور لجميع حسابات المستخدمين على موقع WordPress الخاص بك، بما في ذلك المسؤولين والمحررين والمساهمين. التأكد من استخدام كلمات مرور قوية وفريدة.

- البحث عن البرامج الضارة: استخدم مكونًا إضافيًا للأمان أو أداة فحص البرامج الضارة التابعة لجهة خارجية لفحص موقع الويب الخاص بك بحثًا عن التعليمات البرمجية الضارة والبرامج الضارة. إذا كان لديك واحداً مفعلاً بالفعل، فتواصل مع المطورين لحل المشكلة بمساعدة احترافية.

- تحديد الملفات المشبوهة وإزالتها: قم بمراجعة ملفات وأدلة موقع الويب الخاص بك بحثًا عن أي ملفات غير مألوفة أو مشبوهة. غالبًا ما يقوم المتسللون بإدخال تعليمات برمجية ضارة في الملفات الأساسية أو السمات أو المكونات الإضافية. قم بإزالة أي ملفات تشك في تعرضها للاختراق.

- تنظيف قاعدة البيانات: تحقق من قاعدة بيانات WordPress الخاصة بك بحثًا عن تغييرات غير مصرح بها أو محتوى مشبوه. استعادة أية جداول أو إدخالات تم تعديلها إلى حالتها الأصلية.

- مراجعة حسابات المستخدمين: قم بمراجعة قائمة المستخدمين المسجلين لديك وقم بإزالة أي حسابات غير مألوفة أو غير مصرح بها. تأكد من عدم وجود مسؤولين غير مصرح لهم.

- تغيير مفاتيح الأمان والأملاح: في ملف wp-config.php ، قم بتغيير مفاتيح الأمان والأملاح. يمكن أن تساعد هذه الخطوة في إبطال أي بيانات اعتماد تسجيل دخول مسروقة.

- إعلام الزائرين: إذا كان من المحتمل أن يؤدي الاختراق إلى كشف بيانات حساسة للمستخدم، فالتزم بقوانين إشعار خرق البيانات وأبلغ المستخدمين المتأثرين بالانتهاك.

كيفية تحسين الأسئلة الشائعة حول أمان WordPress

هل ووردبريس آمن بما فيه الكفاية؟

يعد WordPress نظامًا حسن السمعة لإدارة المحتوى (CMS)، ونظرًا لشعبيته الكبيرة، فإنه غالبًا ما يصبح هدفًا للمهاجمين. ومع ذلك، يعتمد ما إذا كان WordPress "آمنًا بدرجة كافية" على عدة عوامل، بما في ذلك كيفية تكوينه وصيانته واستخدامه. باتباع أفضل الممارسات الموضحة في هذا الدليل، يمكنك ضمان بيئة آمنة لأعمالك التجارية عبر الإنترنت.

هل WordPress هو نظام إدارة المحتوى الأكثر اختراقًا؟

سلط التقرير السنوي لشركة Sucuri لعام 2022 الضوء على WordPress باعتباره نظام إدارة المحتوى الأكثر تعرضًا للاختراق مع 96.2% من الهجمات التي تركز على النظام الأساسي. نظرًا لاستخدامه على نطاق واسع، يعد WordPress هدفًا شائعًا ويحتوي على عدد كبير من الاختراقات المبلغ عنها، ولكن هذا لا يعني بالضرورة أنه أقل أمانًا من منصات CMS الأخرى.

ما هو الجزء الأكثر ضعفًا في موقع WordPress؟

غالبًا ما تكون الأجزاء الأكثر ضعفًا هي السمات والمكونات الإضافية، بالإضافة إلى كلمات مرور المشرف الضعيفة.

كيف أقوم بتأمين موقع WordPress الخاص بي مجانًا؟

استخدم كلمات مرور قوية، وحافظ على تحديث WordPress، واستخدم مكونات الأمان الإضافية المجانية مثل Wordfence أو Security Ninja لتعزيز أمان موقعك.

هل الإصدارات القديمة من WordPress أسهل في الاختراق؟

نعم، من السهل اختراق الإصدارات الأقدم من WordPress لأنها غالبًا ما تحتوي على ثغرات أمنية غير مُصححة. تحقق دائمًا من آخر التحديثات للحفاظ على حماية موقع الويب الخاص بك.

كيف أمنع البرامج الضارة على ووردبريس؟

حافظ على تحديث WordPress، واستخدم السمات والمكونات الإضافية ذات السمعة الطيبة، وقم بتثبيت المكونات الإضافية للأمان التي توفر فحص البرامج الضارة وحماية جدار الحماية.

هل أحتاج حقًا إلى مكون إضافي للأمان في WordPress؟

يوصى بشدة باستخدام مكون إضافي للأمان لأنه يوفر إجراءات أمنية شاملة ويمكنه أتمتة العديد من المهام المطلوبة للحفاظ على أمان موقع WordPress.