Wie automatisieren Sie die Cybersicherheit Ihres Unternehmens mit KI-gestütztem SOC?

Veröffentlicht: 2023-09-05Wenn es darum geht, Cybersicherheitsexperten die richtigen Tools zur Verfügung zu stellen, die sie benötigen, um rechtzeitig Maßnahmen zu ergreifen, können maschinelles Lernen und Automatisierung einen großen Unterschied machen.

Die meisten Unternehmen, insbesondere diejenigen, die im Online-Bereich tätig sind, arbeiten mit riesigen Datenmengen, deren Verarbeitung und Sicherung durch Menschen in einem begrenzten Zeitrahmen zu groß wird.

Darüber hinaus erfordert ein massiver Mangel an automatisierter Kontextualisierung manuelle Folgemaßnahmen zur Ergreifung von Abhilfemaßnahmen. Aufgrund des Fehlens von KI in der Cybersicherheit sind SOCs beispielsweise darauf angewiesen, dass das Administratorteam die bösartigen Verbindungen blockiert, das IT-Supportteam den Host isoliert und das E-Mail-Team gehackte Postfächer löscht.

Beim aktuellen Stand der Multi-Cloud-Lösungen arbeiten Unternehmen mit einem vielfältigen Satz an Sicherheitstools und veralteten Rechenzentren, was automatisierungsgestützte KI-Cybersicherheitslösungen erfordert. Lösungen, die Informationen von all diesen verschiedenen Plattformen abrufen und einen umfassenden Überblick über die Sicherheitsaussichten des Unternehmens geben.

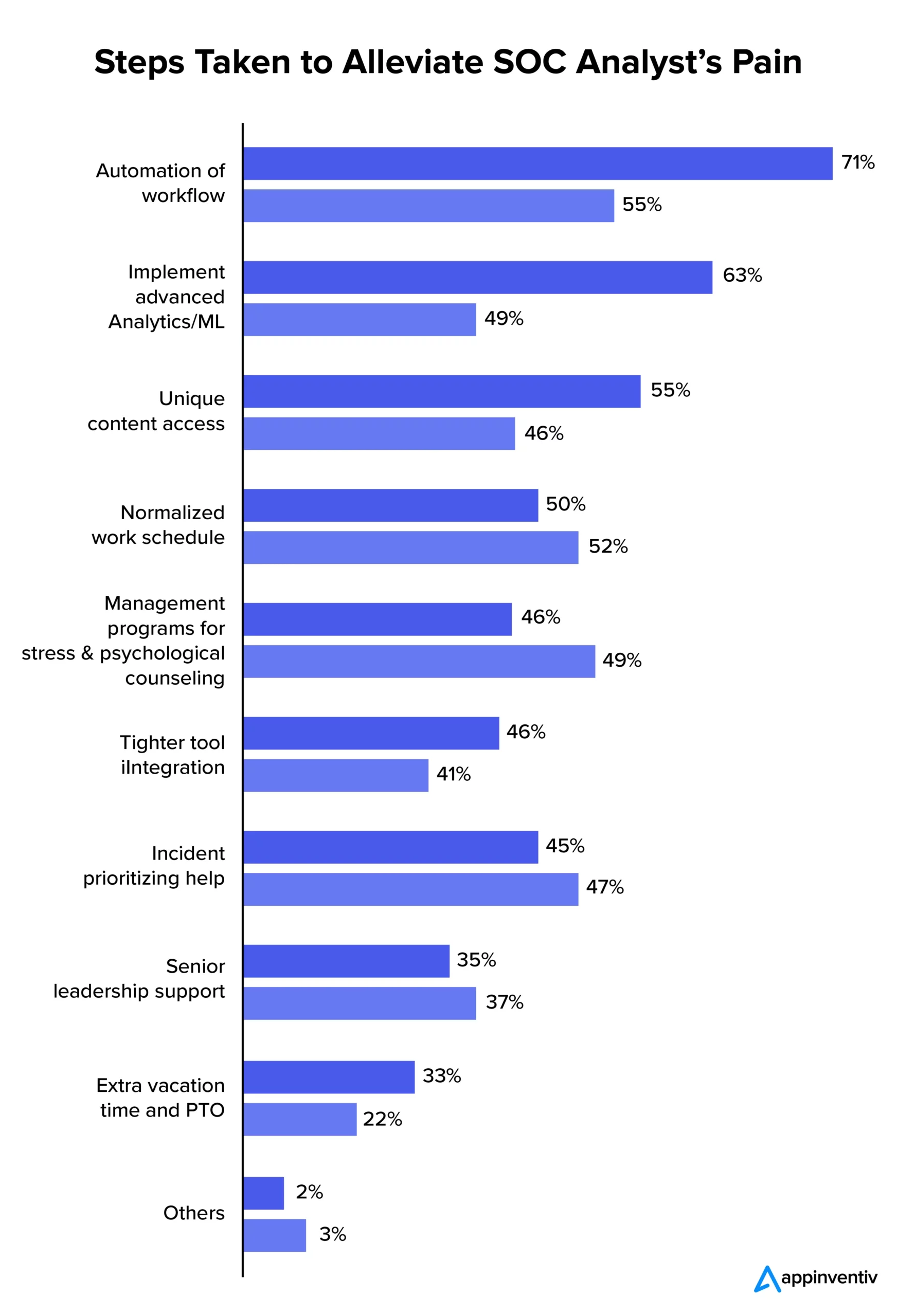

Wie die Grafik zeigt, ist künstliche Intelligenz in der Cybersicherheit für SOC-Analysten zum Gebot der Stunde geworden, da sie ihnen eine bessere Sichtbarkeit von Bedrohungen in Cloud- und On-Premise-Umgebungen verschaffen und letztendlich Compliance-basierte Risiken besser untersuchen würde.

Dieses Gebot der Stunde definiert eine neue Rolle der KI in der Cybersicherheit, sowohl auf ganzheitlicher Ebene als auch speziell für SOCs. Schauen wir uns als nächstes die Details des Einsatzes von KI in der Cybersicherheit an.

Der Einfluss von KI auf die Cybersicherheit

Maschinelles Lernen und KI sind für die Sicherheit unverzichtbar geworden, da sie in der Lage sind, Millionen von Daten zu analysieren und eine Vielzahl von Cyber-Bedrohungen zu verfolgen. Was für die Technologie am besten funktioniert, ist, dass sie sich kontinuierlich verbessert, indem sie aus früheren Daten lernt. Schauen wir uns einige Vorteile des Einsatzes von KI für die Cybersicherheit an.

Automatisieren Sie sich wiederholende Aufgaben

KI-basierte Cybersicherheit macht die ständige Aktualisierung und Bereitstellung von Sicherheitssoftware, das Erlernen von Sicherheitskenntnissen und das manuelle Sichern von Daten überflüssig. KI-gestützte Cybersicherheitsplattformen ermöglichen es Unternehmen, Aufgaben wie Compliance-Überwachung, Reaktion auf Vorfälle usw. automatisch zu erledigen. Dieser Automatisierungsgrad bietet Unternehmen eine Reihe von Vorteilen –

- Daten korrelieren

- Rascher Aufbau des Schutzes vor Bedrohungen

- Erkennung von Infektionen im System

Überwachen, identifizieren und reagieren Sie auf Cyber-Bedrohungen

Der Anwendungsfall von KI für die Cybersicherheit lässt sich darin sehen, dass die Technologie das Verhalten der Benutzer analysiert und ein Muster ableitet, um abnormale Abweichungen im Unternehmen zu erkennen. Dies ermöglicht die Erkennung gefährdeter Bereiche im System und deren schnelle Behebung, um künftige Angriffe zu verhindern. Darüber hinaus wird maschinelles Lernen auf eine Reihe von Malware-Ereignissen trainiert, was zu einer proaktiven Erkennung und Vorhersage von Malware führen kann, die in das IT-Netzwerk eindringen könnte.

Verfolgen Sie Benutzerverhalten und -aktivität

Um anomales Verhalten, das schädlich sein kann, zu erkennen und zu entschärfen, ist es notwendig, die Arbeitsweise von Geschäftsanwendern und Mitarbeitern zu verstehen. Durch den Einsatz von KI für die Cybersicherheit können SOC-Analysten vielfältige Maßnahmen ergreifen, beispielsweise das tägliche Verhalten und die Aktivitäten der Benutzer im Unternehmensnetzwerk verfolgen. Im Gegenzug kann das KI-System ein Verständnis für die Verhaltensmuster entwickeln, um dann Unregelmäßigkeiten zu erkennen und schädliche Dateien, infizierte Hosts und kompromittierte Benutzerkonten hervorzuheben.

Kampf gegen Bots

Da Bots einen Großteil des Internetverkehrs ausmachen, können sie zu einer echten Bedrohung werden. Wenn es unkontrolliert bleibt, kann es zu Kontoübernahmen und Datenbetrug kommen – etwas, das allein mit manuellen Maßnahmen nicht zu bewältigen ist. Durch die Einbindung künstlicher Intelligenz in die Cybersicherheit können Unternehmen ein detailliertes Verständnis ihres Website-Verkehrs erlangen und zwischen guten Bots, schlechten Bots und Menschen unterscheiden.

Prognostizieren Sie das Risiko von Sicherheitsverletzungen

KI-Cybersicherheitslösungen helfen bei der Ermittlung des IT-Inventars, bei dem es sich um eine genaue Aufzeichnung von Benutzern, Geräten und Anwendungen mit mehreren Zugriffsebenen handelt. Unter Berücksichtigung der Elemente Bestandsaufnahme und Bedrohungslage kann die KI-gestützte Cybersicherheit nun die Wahrscheinlichkeit einer Kompromittierung von Geschäftssystemen vorhersagen, was zu einer rechtzeitigen Planung und Zuweisung von Ressourcen für behebbare Schwachstellen führt.

Landschaftsanalyse

Da Remote-Arbeit zur neuen Normalität wird, sind die Aktualisierung bestehender Systeme und die Schaffung hybrider Netzwerke und Plattformen zu einer geschäftlichen Notwendigkeit geworden. Mitarbeiter, die cloudbasierte Apps beruflich nutzen, verfügen über erweiterte Geschäftssicherheitspraktiken, die über die typischen „vier Wände“ eines Unternehmens hinausgehen. Um diese standortübergreifende Arbeitsumgebung zu stärken, werden Endpunktsicherheitsressourcen für die Verwaltung von Transaktionen, Kommunikation, Anwendungen und Verbindungen benötigt.

Der Anwendungsfall KI im Bereich Cybersicherheit zeigt sich in diesem Zusammenhang darin, dass SOC-Analysten die Technologie zur Unterstützung, Erreichung und Skalierung dieser Endpunkte nutzen und gleichzeitig eine Korrelation zwischen potenziellen Bedrohungen herstellen, um zu verstehen, wie sich eine Bedrohung auf andere Ressourcen auswirken könnte.

Erkennung und Reaktion auf Vorfälle

Ein weiterer Einsatz von KI in Cybersicherheitsbeispielen zeigt sich in der Fähigkeit der Technologie, verschiedene Arten von Bedrohungen zu unterscheiden und zu priorisieren und Benachrichtigungen entsprechend zu verteilen. Dies kann verschiedene Formen annehmen, von der Automatisierung der Ticketerstellung und dem Hinzufügen relevanter Abhilfeinformationen bis hin zur Erkennung des Vorhandenseins von Malware, noch bevor die schädliche Datei oder E-Mail geöffnet wird.

KI-basierte Cybersicherheitssoftware zur Erkennung und Reaktion von Vorfällen verkürzt nicht nur die Verweildauer und beschleunigt die Reparaturzeit, sondern gibt Unternehmen auch die Möglichkeit, proaktive und präventive Maßnahmen zu ergreifen.

Um die Rolle der KI in der Cybersicherheit einzuschätzen, ist es wichtig, sich die realen Beispiele von Projekten anzusehen, die sich auf die Implementierung künstlicher Intelligenz in der Cybersicherheit konzentrieren.

Beispiele aus der Praxis für den Einsatz von KI für Cybersicherheit

Für die oben behandelten Anwendungsfälle von KI in der Cybersicherheit gibt es mehrere Beispiele aus der Praxis, die sie unterstützen. Schauen wir uns als Nächstes die besten davon an.

- Google nutzt KI zur Analyse mobiler Endpunktbedrohungen und zum Schutz der wachsenden Zahl mobiler Geräte. MobileIron und Zimperium kündigten außerdem ihre Zusammenarbeit an, um Unternehmen bei der Einführung KI-basierter mobiler Anti-Malware-Lösungen zu unterstützen.

- Cognito sammelt und speichert Netzwerkmetadaten und baut darauf mit einzigartigen Sicherheitseinblicken auf, die dann zur Erkennung und Priorisierung von Angriffen in Echtzeit verwendet werden.

- Eine weitere Reihe von KI-Beispielen für Cybersicherheit ist das auf KI und ML basierende Darktrace Enterprise Immune System, das das Verhalten jedes Benutzers, Geräts und Netzwerks modelliert, um spezifische Muster zu untersuchen und automatisch anomales Verhalten zu identifizieren, um dann Unternehmen in Echtzeit zu alarmieren.

Eine der größten Herausforderungen, vor denen SOCs heute stehen, ist die proaktive Erkennung und Reaktion auf zukünftige Angriffe. Heutige Hacker sind intelligenter darin geworden, mithilfe von Technologien der nächsten Generation wie Deepfake und generativer KI Angriffe auf ein kompromittiertes System zu starten. Der blinde Fleck, der durch diese Situation entsteht, erfordert eine strategische Einführung von KI-Cybersicherheitslösungen.

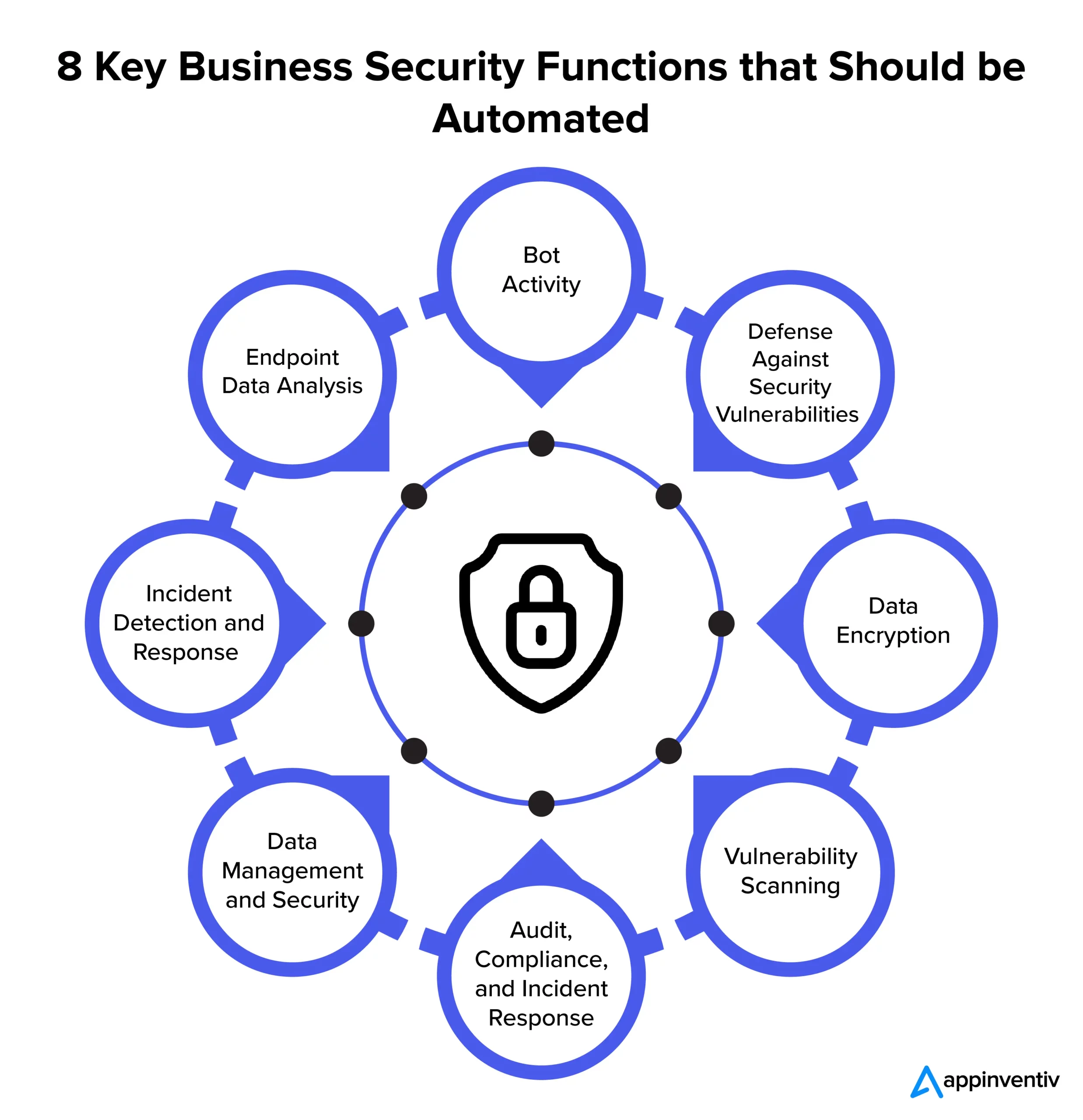

Der erste Schritt zur Automatisierung Ihrer Unternehmenssicherheit durch KI-basierte SOCs besteht darin, zu verstehen, welche Funktionen automatisiert werden sollten.

Hier ist eine Infografik, die die verschiedenen IT-Funktionen auflistet, die ein Unternehmen mithilfe von KI für die Cybersicherheit automatisieren sollte.

Wie geht Appinventiv die SOC-Automatisierung durch KI in der Cybersicherheit an?

Wenn wir bei Appinventiv an unternehmensweiten Anwendungsfällen künstlicher Intelligenz in der Cybersicherheit arbeiten, besteht das Hauptziel darin, Systeme zu automatisieren. Nachdem wir alle oben genannten Sicherheitsfunktionen in einen automatischen Erkennungs- und Benachrichtigungsmodus gebracht haben, besteht der nächste Schritt darin, KI für Cybersicherheit mit Schwerpunkt auf SOC-Software zu implementieren.

So sieht unser typischer Implementierungsplan aus, wenn wir als KI-Cybersicherheitsanbieter an einem Projekt arbeiten:

- Durchführung einer Bedarfsanalyse zur Ermittlung der SOC-Anforderungen der Organisation.

- Eigene Entwicklung einer Software, die den geschäftsspezifischen Anforderungen von KI in der Cybersicherheit gerecht wird.

- Integration der neuen KI-Cybersicherheitslösung in die bestehende Sicherheitsinfrastruktur.

- Erstellen einiger Erkennungs-/Reaktions-Playbooks zur Verwendung als Geschäftsstandard.

- Testen des Systems auf Genauigkeit und ordnungsgemäße Funktion.

- Entwicklung von Prozessen und Richtlinien für den Einsatz der Technologie und Messung der Auswirkungen von KI auf die Cybersicherheit.

- Überwachen Sie die Leistung des Systems und nehmen Sie bei Bedarf Anpassungen vor.

- Dokumentation der verwendeten KI/ML-Algorithmen zusammen mit den Implementierungsschritten.

- Erstellung eines detaillierten Berichts über die Methode, Ergebnisse und Empfehlungen des KI-Cybersicherheitsprojekts für weitere Verbesserungen.

- Bewertung der Wirksamkeit des Systems hinsichtlich Überwachung und Reaktion auf Sicherheitsvorfälle.

Dank unserer umfassenden Erfahrung als KI-Entwicklungsunternehmen in der Arbeit mit Technologien der neuen Generation wie künstlicher Intelligenz, IoT, Blockchain usw. haben wir mehreren Unternehmen, von SaaS-Unternehmen bis hin zu Produktionseinheiten und Fintech-Unternehmen, dabei geholfen, den Einsatz von KI in der Cybersicherheit in großem Umfang umzusetzen Maßstab, mit der Gewissheit einer vorausschauenden Erkennung und pünktlichen Adressierung. Kontaktieren Sie uns, um Ihre KI-Cybersicherheitslösung zu entwickeln.

FAQs rund um Künstliche Intelligenz in der Cybersicherheit

F. Wie funktioniert Cybersicherheits-KI?

A. Künstliche Intelligenz in der Cybersicherheit analysiert Millionen von Ereignissen, Benutzerverhaltensmustern und Bedrohungsarten, um potenzielle Angriffe in Echtzeit zu identifizieren. Darüber hinaus kombiniert es die Fähigkeiten von IoT, maschinellem Lernen und Blockchain, um ein transparentes Echtzeit-Ökosystem zu schaffen, das die Beteiligten über böswillige Ereignisse benachrichtigt.

F. Wie wirkt sich KI auf die Cybersicherheit aus?

A. Die Auswirkungen von KI auf die Cybersicherheit zeigen sich in: Automatisierung sich wiederholender Aufgaben, Herstellung von Datenkorrelationen, schneller Schaffung von Schutz vor Bedrohungen, Erkennung von Infektionen im System, Verfolgung von Benutzerverhalten und -aktivität, Bekämpfung von Bots, Vorhersage von Sicherheitsrisiken, Landschaftsanalyse, Erkennung und Reaktion von Vorfällen.

F. Was sind einige Beispiele für KI in der Cybersicherheit?

A. Beispiele für künstliche Intelligenz in der Cybersicherheit sind: Erkennung von Sicherheitsverletzungen, Phishing und Malware, Spam-Filterung, Bot-Identifizierung, Thread-Intelligenz, Schwachstellenmanagement, Reaktion auf Vorfälle, Betrugserkennung und Netzwerksegmentierung.