Cloud-Anwendungssicherheit: Schutz Ihrer Daten in der Cloud

Veröffentlicht: 2023-02-15Die COVID-19-Pandemie hat eine Vielzahl von Veränderungen in unserer Lebens- und Arbeitsweise mit sich gebracht. Eines der einflussreichsten Beschleunigungsunternehmen war die Umstellung auf Cloud Computing. Der Übergang zur Cloud ist längst kein Modewort oder Trend mehr, sondern eine Notwendigkeit, die jedes Unternehmen, ob groß oder klein, erkennt. Aus diesem Grund sind die Ausgaben der Endnutzer für den Public-Cloud-Markt rapide gestiegen, was die Notwendigkeit erhöht, sich mit der Sicherheit von Cloud-Anwendungen zu befassen.

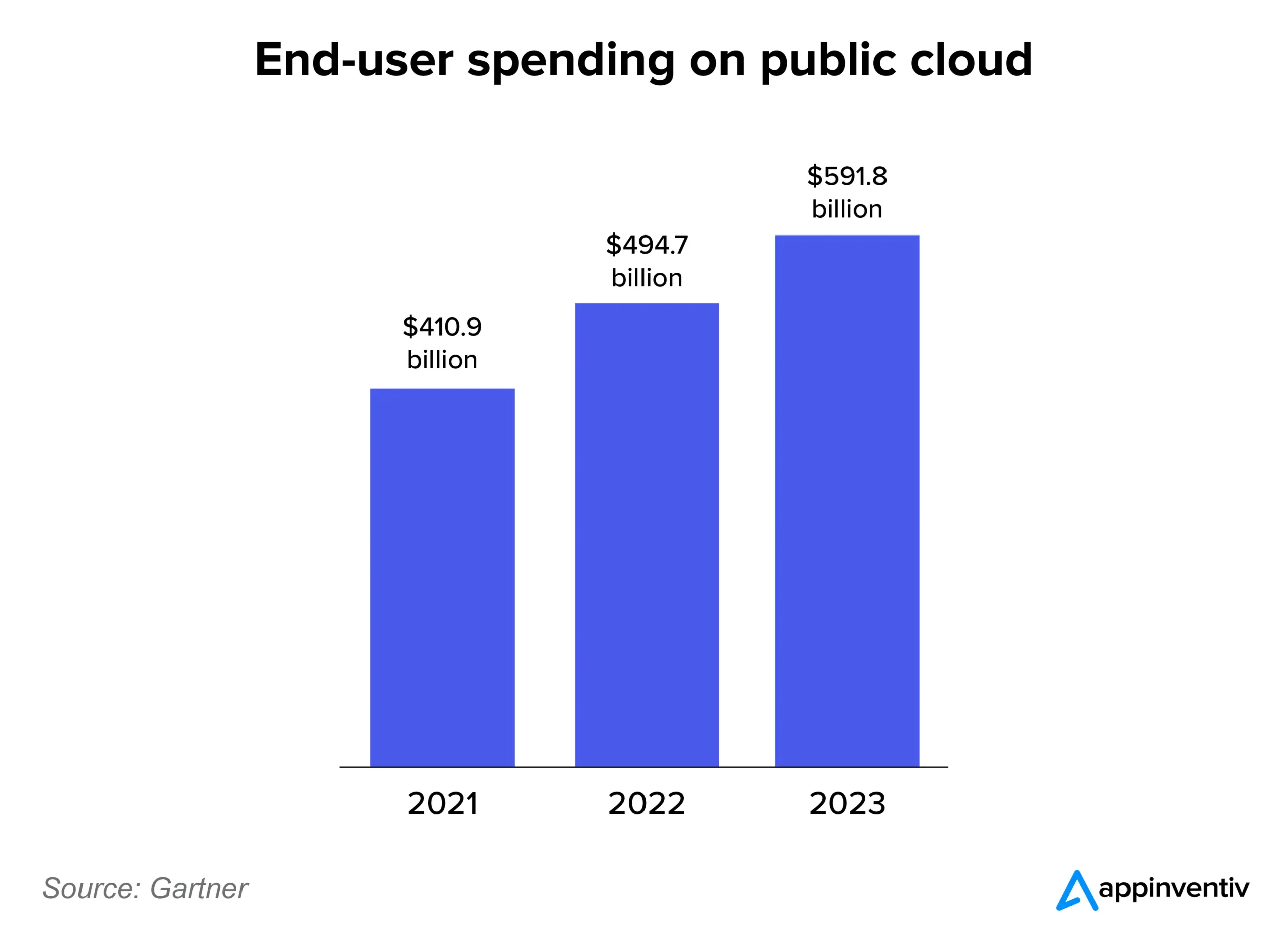

Bei einer Wachstumsrate von 20,7 % sollen die Ausgaben laut Gartner-Prognosen im Jahr 2023 insgesamt 591,8 Milliarden US-Dollar erreichen. Im Vergleich zu 2022 hat sich das Wachstum geringfügig beschleunigt, wobei das Wachstum im Jahr 2022 bei 20,4 % lag und einen Wert von 494,7 Milliarden US-Dollar erreichte (das waren 410,9 Milliarden US-Dollar im Jahr 2021). Aber etwas, das Spiderman nicht erwähnt hat, mit so vielen Daten geht ein viel größeres Risiko einher.

Die Cloud-basierte Anwendungssicherheit ist etwas, dem jedes Unternehmen und jeder Cloud-Service-Provider Priorität einräumt. Dies umso mehr, als Cloud-Anwendungsinfrastrukturdienste (PaaS) und Cloud-Anwendungsdienste (SaaS) ein Wachstum von 23,2 % bzw. 16,8 % verzeichnen werden.

Bei so viel Wachstum und so vielen Daten ist es unvermeidlich, dass Cyber-Bedrohungen unvorstellbaren Ausmaßes auftauchen. Ob die Datenpanne von Home Depot im Jahr 2014 oder die Verletzung von LinkedIn im Jahr 2019, eines hat sich gezeigt, dass die Cybersicherheit jetzt zu einer geschäftlichen Priorität wird. Besonders jetzt, da die Weltwirtschaft auf eine Rezession zusteuert, wird die Cybersicherheit noch mehr an Bedeutung gewinnen, da Cyberangriffe in Rezessionszeiten sprunghaft ansteigen.

Sachin Gupta, Panos Moutafis und Matthew J. Schneider vertraten in einem Artikel der Harvard Business Review ebenfalls eine ähnliche Meinung und erwähnten: „Wenn Unternehmen mehr Daten sammeln – und sich stärker auf ihre Erkenntnisse verlassen – wird das Potenzial für Daten wahrscheinlich nur noch kompromittiert wachsen." Der HBR-Artikel schlägt weiter vor, dass Unternehmen zum Schutz der Verbraucherdaten Edge-Computing einsetzen sollten, um die Berührungspunkte zu begrenzen, die Verbraucherdaten durchlaufen müssen, wodurch die Wahrscheinlichkeit von Datenschutzverletzungen begrenzt wird.

Da Sicherheitsmaßnahmen für Cloud-Apps im Mittelpunkt stehen, ist die Einführung und Bereitstellung von Cloud-Sicherheitslösungen ein entscheidendes Unterfangen für jeden CTO da draußen. HBR schlägt vor, die Daten zu begrenzen, die die Public Cloud erreichen. Es gibt jedoch mehrere andere Möglichkeiten, die Daten Ihres Unternehmens und Ihrer Verbraucher zu schützen. Durch die Übernahme von Best Practices für die Sicherheit von Cloud-Anwendungen und die Implementierung strategischer Sicherheitsinitiativen können Unternehmen Resilienz aufbauen, sich auf das Worst-Case-Szenario vorbereiten und eine Roadmap zur rechtzeitigen Abwehr von Cyberangriffen erstellen.

Bevor wir jedoch auf die Details der Sicherung von Cloud-Anwendungen eingehen, lassen Sie uns zunächst die verschiedenen Sicherheitsprobleme verstehen.

Verstehen der Herausforderungen der Cloud-Anwendungssicherheit

Auch im Jahr 2023 ist die Sicherung von Cloud-Anwendungen etwas, das nicht jedes Unternehmen perfekt beherrscht. Daher die Brüche. Einige inhärente Herausforderungen und Hindernisse machen Unternehmen und ihre Daten anfällig für Cyber-Bedrohungen. Hier sind einige dieser Herausforderungen:

- Identifizierung potenzieller Risiken: Der Prozess zur Gewährleistung einer bedrohungsfreien Cloud-Architektur beginnt mit der Identifizierung der potenziellen Risiken im Zusammenhang mit der Sicherheit von Cloud-Anwendungen. Das Verständnis der aktuellen Cybersicherheitslandschaft und die Antizipation verschiedener Bedrohungen können Unternehmen dabei helfen, sich besser auf solche Vorfälle vorzubereiten und ihre Anfälligkeit für solche Vorfälle zu begrenzen. Interne und externe Bedrohungen sollten sorgfältig analysiert werden, um Schwachstellen im Datenschutz von Cloud-Apps zu ermitteln

- Bewertung der Auswirkungen von Sicherheitsvorfällen: Organisationen finden es oft schwierig, den Schaden und die Auswirkungen von Sicherheitsverletzungen zu bewerten. Umsatzeinbußen sind nur ein Aspekt dieser Auswirkungen. Reputationsverlust, rechtliche Komplikationen und Verlust des Kundenvertrauens sind nur einige der versteckten Kosten der Vernachlässigung der Sicherheitsarchitektur für Cloud-Anwendungen.

Da einige der Verluste nicht quantitativer Natur sind, wird es schwierig, den tatsächlichen Verlust für das Unternehmen zu bestimmen. Die genaue Bewertung der Auswirkungen kann Unternehmen dabei helfen, einen Notfallplan zu erstellen, wichtige Stakeholder zu identifizieren und einen Plan zur Reaktion auf Vorfälle zu erstellen.

- Vorplanung einer Reaktion auf Vorfälle: Bei der Erörterung der Sicherung von Cloud-Anwendungen geht es im Wesentlichen um die Vorplanung einer Reaktion auf Vorfälle. Ein gut definierter Plan zur Reaktion auf Vorfälle kann Unternehmen dabei helfen, Millionen an entgangenem Umsatz und Vertrauen zu sparen.

Aber die Vorplanung einer Reaktion auf Vorfälle ist leichter gesagt als getan. Von der Erkennung bis zur Vereitelung sollte der Plan gut definiert sein und schrittweise Einzelheiten des Aktionsplans enthalten, der im Falle eines Verstoßes befolgt werden muss.

- Mangel an Compliance und IT-Expertise: Eine weitere Herausforderung, die Unternehmen plagt, ist die mangelnde Compliance mit Sicherheitsstandards und fehlendes Know-how im Bereich Cybersicherheit. Zu den Datenschutzbestimmungen gehört die Datenschutz-Grundverordnung (mehr dazu weiter unten).

Ohne die erforderliche Compliance und Expertise sind Unternehmen ständig der Gefahr ausgesetzt, Opfer von Cyberangriffen zu werden. Ohne angemessene Sicherung von Cloud-Anwendungen, sei es durch Nichteinhaltung oder technisch nicht einwandfrei, sehen sich Unternehmen einer größeren Gefahr einer massiven Datenpanne ausgesetzt, wie wir sie bisher vielleicht noch nicht gesehen haben.

- Geteilte Verantwortung von Cloud-Anbieter und Geschäftsinhaber: Eine weitere Herausforderung, die zu einem Engpass für sichere Anwendungen in der Cloud wird, ist ein mangelndes Verständnis für die gemeinsame Verantwortung. Die Anwendungssicherheit in der Cloud wird sowohl von den Cloud Service Providern (CSPs) als auch von den Geschäftsinhabern gewährleistet.

Ein Mangel an Verständnis für die Rollen der einzelnen CSPs, die für die Sicherung der zugrunde liegenden Infrastruktur verantwortlich sind, und Unternehmen, die für die Sicherung ihrer Daten und Anwendungen verantwortlich sind, kann das Unternehmen jedoch verschiedenen Cyber-Bedrohungen aussetzen.

Vielleicht möchten Sie auch unseren endgültigen Cloud-Computing-Leitfaden lesen

Die wichtigsten Cybersicherheitsrisiken, auf die Sie 2023 achten sollten, und wie Sie sie angehen können

Wir können unmöglich darüber sprechen, wie Sie Ihre Cloud-Anwendung sichern können, ohne zuerst die Arten von Sicherheitsbedrohungen zu besprechen, mit denen Sie im Jahr 2023 rechnen können. Hier ist eine kurze Liste der wichtigsten Cybersicherheitsrisiken.

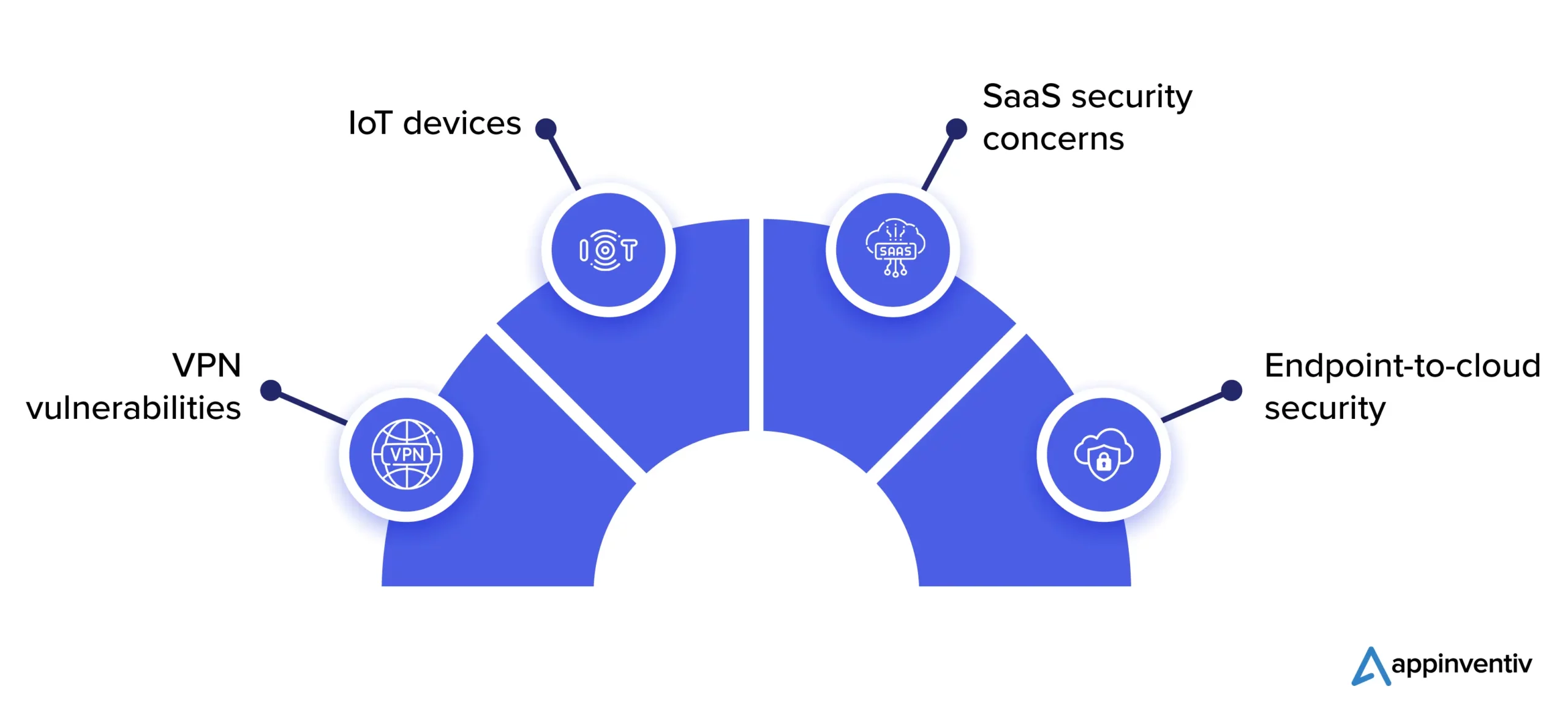

Über VPNs hinausgehen

Virtuelle private Netzwerke (VPNs) sind ein beliebter Ansatz für Organisationen, die Remote-Mitarbeiter zum Schutz ihrer Daten einbeziehen, aber sie sind unzureichend, um sich gegen aufkommende Risiken zu schützen. Unternehmen sollten sich über VPNs hinaus entwickeln und robustere Sicherheitsvorkehrungen treffen, da diese langsam, unzuverlässig und anfällig für Sicherheitsverletzungen sein können.

Mit dem Netzwerk verbundene Geräte

Seit dem Aufkommen des Internets der Dinge (IoT) haben Hacker einen neuen Weg gefunden, um Netzwerke anzugreifen. Durch das Ausnutzen von Schwachstellen in diesen vernetzten Geräten erhalten Cyberkriminelle Zugang zu einem Netzwerk und bewegen sich seitlich innerhalb des Netzwerks. Unternehmen müssen sicherstellen, dass die Geräte mit der neuesten Software ausgeführt werden, während sie die erforderlichen Sicherheitspatches installieren. Wie in einem unserer Artikel erläutert, bietet die Verschmelzung von Cloud Computing und IoT jedoch zahlreiche Vorteile.

SaaS-Sicherheitsbedenken

Mit einer massiven Zunahme von SaaS-Anwendungen finden Hacker neue Einstiegspunkte in Netzwerke, indem sie auf die Schwachstellen in solchen SaaS-Anwendungen zugreifen. Eine robuste Sicherheitsarchitektur für Cloud-Anwendungen kann sicherstellen, dass die Sicherheit von Cloud-nativen Anwendungen auf höchstem Niveau gehalten wird.

Endpoint-to-Cloud-Sicherheit

Im gesamten Spektrum, in dem Daten übertragen werden, vom Endpunkt bis zur Cloud, müssen Sicherheitsprotokolle jede dieser Schichten und Berührungspunkte berücksichtigen, denn selbst eine davon ungeschützt zu lassen, erhöht die Wahrscheinlichkeit einer Cyberbedrohung dramatisch.

Um sich ein umfassendes Bild von den Top-Cloud-Sicherheitsrisiken im Jahr 2023 zu machen, lesen Sie unseren Artikel zu diesem Thema.

Die Vorteile einer umfassenden Sicherheitslösung für Cloud-Anwendungen

Die Sicherung von Cloud-Speicher, der geistiges Eigentum, proprietäre Daten und geschäftskritische Infrastrukturen enthält, spielt oft eine entscheidende Rolle für den Erfolg eines Unternehmens. Die Nutzung dieser Daten aus der Cloud ist häufig das primäre Ziel gezielter Angriffe. Daher bietet eine dedizierte und umfassende Sicherheitslösung für Cloud-Anwendungen verschiedene Vorteile. Einige dieser Vorteile sind:

Der offensichtliche Schutz vor Cyberangriffen

Der bedeutendste Vorteil der Implementierung von Sicherheitslösungen für Cloud-Anwendungen ist zweifellos der Schutz vor Cyberangriffen und Datenschutzverletzungen. Solche in die IT-Infrastruktur eingebetteten Lösungen ermöglichen es Unternehmen, potenzielle Angriffe zu erkennen und zu verhindern.

Einhaltung der Datenschutzbestimmungen

Ein weiterer Vorteil der Betonung von Sicherheitsmaßnahmen für Cloud-Apps ist die Fähigkeit, die Compliance-Anforderungen einer Regulierungsbehörde wie der EU-DSGVO und des California Consumer Privacy Act (CCPA) zu erfüllen. Die Konzentration auf Cloud-basierte Anwendungssicherheit ermöglicht es Unternehmen, diese Vorschriften einzuhalten und sicherzustellen, dass Daten sicher gespeichert und verarbeitet werden, wodurch die Wahrscheinlichkeit von Diebstahl oder unbefugtem Zugriff verringert wird. Sicherheitslösungen für Cloud-Anwendungen helfen Unternehmen dabei, diese Vorschriften einzuhalten, indem sie sicherstellen, dass sensible Daten sicher gespeichert und verarbeitet werden, und sie vor unbefugtem Zugriff und Diebstahl schützen.

Verbesserte App-Leistung und Skalierbarkeit

Die Einführung und Implementierung von Cloud-Sicherheitslösungen verbessert auch die Leistung der App, indem potenzielle Schwachstellen und Hintertüren im Code beseitigt werden, wodurch die App robuster, reaktionsschneller und skalierbarer während Spitzen wird. Dies führt direkt zu einer höheren Produktivität, Kundenzufriedenheit und reduzierten Ausfallzeiten.

Bessere Sichtbarkeit und Kontrolle

Die Sicherung von Cloud-Anwendungen gibt Unternehmen eine bessere Kontrolle und Sichtbarkeit ihrer Cloud-basierten Assets. Solche Systeme liefern Echtzeitinformationen über ungewöhnliche Aktivitäten, Anmeldeversuche usw. Dies gibt Unternehmen die Möglichkeit, ihre Cloud-basierten Ressourcen zu verteidigen, bevor sie Opfer eines Cyberangriffs werden.

Kosteneinsparung

Das uralte Sprichwort „Vorbeugen ist besser als Heilen“ gilt irgendwie auch für die Sicherung von Cloud-basierten Anwendungen. Die Verhinderung von Cyberangriffen ist immer ein Weg, durch den Unternehmen unnötige Kosten für die Reaktion auf Vorfälle massiv reduzieren können. Die Nachwirkungen eines Cyberangriffs sind für das Endergebnis eines jeden Unternehmens noch drastischer. Daher ist die Gewährleistung der Anwendungssicherheit beim Cloud Computing ein definitiver Weg, um Umsatzeinbußen zu vermeiden.

Verbesserte Zusammenarbeit und gemeinsame Nutzung von Daten

Eine häufige Herausforderung für Unternehmen ist die Unfähigkeit, Daten aufgrund mangelnden Vertrauens mit verschiedenen Abteilungen innerhalb der Organisation auszutauschen. Robuste Maßnahmen für die Anwendungssicherheit im Cloud-Computing ermöglichen es Unternehmen, Daten sicher auszutauschen, die sonst isoliert bleiben würden. Dies verbessert die Zusammenarbeit zwischen verschiedenen Abteilungen und führt zu einer besseren Produktivität und besseren Ergebnissen für die Endbenutzer.

Wesentliche Komponenten und Best Practices für eine robuste Sicherheitslösung für Cloud-Anwendungen

Angefangen von der erweiterten Verschlüsselung verschiedener Zustände wie Data-at-Rest und Data-in-Transit und während der Speicherung bis hin zu robusten Firewalls sind alles wesentliche Komponenten einer starken Cloud-Anwendungssicherheitslösung. Die Verschlüsselung stellt sicher, dass Daten, selbst wenn sie verletzt wurden, von niemandem außerhalb der Organisation gelesen werden können, wodurch der Schaden begrenzt wird, den solche Vorfälle verursachen können. Firewalls hingegen schützen vor netzwerkbasierten Angriffen.

Darüber hinaus sollten Unternehmen über fortschrittliche Zugriffskontroll- und Identitätsmanagementsysteme verfügen, um unbefugten Datenzugriff zu verhindern. Tatsächlich bietet eine Studie des MIT Lincoln Laboratory eine neue Sichtweise auf das Identitätsmanagement, in der festgestellt wurde, dass die Einführung von „Zero-Trust-Sicherheitsprinzipien“ die Cybersicherheitsherausforderungen begrenzen kann, die durch einen böswilligen Außenstehenden oder Insider entstehen, der sich Zugang zum System verschafft.

Das MIT erklärt, dass die Zero-Trust-Richtlinie „jede Komponente, jeden Dienst und jeden Benutzer eines Systems so behandelt, als wäre er ständig einem böswilligen Akteur ausgesetzt und möglicherweise von ihm kompromittiert“. Daher muss ein Benutzer bei jeder Zugriffsanfrage seine Identität nachweisen. Und all diese Anfragen können protokolliert, nachverfolgt und analysiert werden, um das System robuster zu machen.

Maßnahmen wie Multi-Faktor-Authentifizierung, regelmäßige Audits, Notfallwiederherstellung, Planung der Geschäftskontinuität und kontinuierliche Überwachung sind einige der anderen Best Practices für die Sicherheit von Cloud-Anwendungen, die jeder CSO und CISO in seinen Organisationen implementieren sollte.

Lesen Sie auch: Wie können Unternehmen ihre Daten in Cloud-Umgebungen schützen?

Die Bedeutung von DevSecOps für die Sicherheit mobiler Apps in der Cloud

DevOps wird als Eckpfeiler der Entwicklung von Cloud-Apps gefeiert. Es gibt jedoch Fälle, in denen dieser Ansatz zu Sicherheitsproblemen geführt hat. Daher integrieren Entwickler und Produktmanager Sicherheit jetzt als integralen Bestandteil des Entwicklungsprozesses, der zu DevSecOps führt. Neben der kontinuierlichen Entwicklung und Integration implementiert DevSecOps kontinuierliches Testen und Überwachen von Anwendungen, wodurch Schwachstellen sichtbar werden, bevor sie ausgenutzt werden können.

Mit dem DevSecOps-Ansatz können auch automatisierte Sicherheitstools und -prozesse erstellt werden, z. B. Sicherheitsscans und -tests, die das Engineering auf potenzielle Risiken hinweisen. DevSecOps verstärkt die Zusammenarbeit zwischen dem Entwicklungs- und dem Sicherheitsteam weiter und stellt sicher, dass die Sicherheit zu einem zentralen Bestandteil des Entwicklungsprozesses wird.

Compliances und Standards der Cloud-Anwendungssicherheit

Es gibt spezifische Industriestandards und gesetzliche Vorschriften, wenn es um die Privatsphäre des Verbrauchers und die Speicherung von Daten geht.

Einer der am weitesten verbreiteten Standards ist ISO 27001, der verwendet wird, weil er einen detaillierten Rahmen für das Informationssicherheitsmanagement bietet. Der Standard deckt alle Sicherheitsaspekte ab, einschließlich Daten in der Cloud. Ein weiterer erforderlicher Standard ist SOC 2, der explizit von Cloud-Dienstanbietern spricht und sich auf die Sicherheit, Verfügbarkeit und den Datenschutz der in der Cloud gespeicherten Daten konzentriert.

Abgesehen von den Standards gibt es spezifische Vorschriften, die Organisationen einhalten müssen. Die DSGVO zum Beispiel „legt Vorschriften zum Schutz natürlicher Personen bei der Verarbeitung personenbezogener Daten und Vorschriften zum freien Verkehr personenbezogener Daten fest“. Die Einhaltung der DSGVO stellt sicher, dass Ihre Sicherheitsstandards robust sind und Kunden ihre Daten Ihrem Unternehmen anvertrauen können. In ähnlicher Weise ist PCI DSS die Compliance-Anforderung für Interessengruppen der Kreditkartenbranche.

Wie kann Appinventiv Ihre Cloud-Anwendung sicher machen?

Mit fast einem Jahrzehnt Erfahrung im Aufbau und der Verwaltung von Cloud-Infrastrukturen sind wir mit verschiedenen Nuancen der Verwaltung von Cloud-Sicherheit bestens vertraut. Von der Zuverlässigkeit der Engineering-Site bis hin zur Bereitstellung von mehr als 200 Cloud-basierten Apps sind wir immer auf Trab, um die Sicherheit der Anwendungen oder Daten unserer Kunden in der Cloud zu gewährleisten.

Mit einer Fülle von verwalteten Cloud-Sicherheitsdiensten sind wir der richtige Partner für alle Unternehmer oder Unternehmen, die ihre Cloud-Anwendung und/oder Daten sichern möchten. Verbinden Sie sich mit unseren Experten und machen Sie den ersten Schritt, um Ihre Cloud-Infrastruktur immun gegen Cyber-Bedrohungen zu machen.

Häufig gestellte Fragen zur Sicherheit von Cloud-Anwendungen

Was ist Cloud-App-Sicherheit und warum ist sie wichtig?

Cloud-App-Sicherheit ist ein Oberbegriff, der sich auf die Tools, Technologien und geschäftlichen Gesichtspunkte zur Begrenzung und Abwehr von Cyber-Bedrohungen bezieht. Es ist wichtig, denn wenn die Daten eines Unternehmens gehackt werden, kann die Organisation enorme Verluste in Form von Goodwill und Geld erleiden.

Wie kann die Sicherheit von Cloud-Apps verbessert werden?

Die Cloud-Sicherheit kann verbessert werden, indem Sie einen Aktionsplan haben, mit dem Site Reliability Engineering fortfahren, Daten in die Edge-Cloud verschieben usw.

Wie können Unternehmen sicherstellen, dass ihre Cloud-Apps datenschutzkonform sind?

Datenschutzbestimmungen sind ein notwendiges Tor, das Unternehmen passieren müssen, um Kunden- oder andere Daten sorgfältig zu behandeln. Ein Unternehmen kann konform werden, indem es über robuste Sicherheitsmaßnahmen, Notfallpläne, DDoS-Schutz usw. verfügt.