Benötigen Sie ein Netzwerksicherheitsaudit?

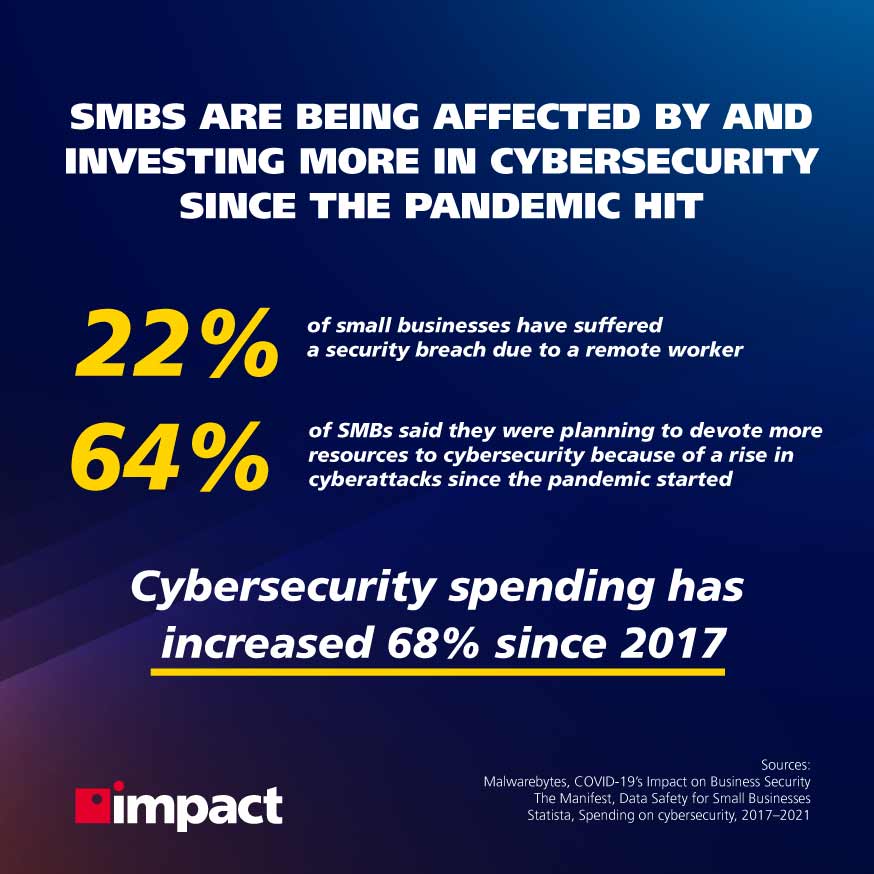

Veröffentlicht: 2021-07-24Cyberangriffe nehmen seit einigen Jahren zu, wobei die Pandemie seit 2020 zu einem starken Anstieg der Vorfälle führt.

Aus diesem Grund fragen sich viele Unternehmen, ob sie ein Netzwerksicherheitsaudit benötigen, um ihre Risiken und Schwachstellen vollständig zu verstehen, oder ob die Investition in Cybersicherheitssoftware an sich ausreicht.

Heute werden wir untersuchen, ob KMUs wirklich ein Netzwerksicherheitsaudit in ihrem Unternehmen durchführen lassen müssen.

Was ist ein Netzwerksicherheitsaudit?

Der Zweck eines Netzwerksicherheitsaudits besteht darin, zwei Dinge zu ermitteln, die für den Aufbau einer Cybersicherheitsstrategie entscheidend sind: Ihre Schwachstellen und Ihre Risiken.

Beides kann durch Schwachstellen-Scanning und Penetrationstests bestimmt werden, die das Rückgrat einer typischen Cybersicherheits-Risikoprüfung sind, die von einem Managed Security Service Provider durchgeführt wird.

Verwandter Beitrag: Was passiert während eines Cybersicherheitsrisiko-Audits?

Indem ein MSSP beauftragt wird, ein Cybersicherheits-Audit eines Netzwerks durchzuführen, können Unternehmen eine klare Aufschlüsselung darüber erhalten, was zum Schutz erforderlich ist und welche Lösungen sie benötigen.

Was ist mit KMUs?

Oft vernachlässigen kleine und mittelständische Unternehmen ihre Cybersicherheit; regelmäßig aus keinem anderen Grund, dass sie glauben, dass sie nicht gefährdet sind, oder dass sie denken, dass ihre aktuelle Einrichtung für die heutigen Bedrohungen angemessen ist.

Beide könnten nicht weiter von der Wahrheit entfernt sein.

KMU sind im Vergleich zu größeren Unternehmen nicht nur besonders anfällig für Angriffe, ihnen fehlen außerdem oft die Tools, um Bedrohungen und Verstößen entgegenzuwirken, wenn sie auftreten.

96 % der KMU glauben, dass ihr Unternehmen anfällig für Angriffe ist, und 71 % sagen, dass sie nicht darauf vorbereitet sind, mit ihnen fertig zu werden.

Wenn man bedenkt, dass 43 % aller Cyberangriffe auf KMUs abzielen, wird klar, dass unvorbereitete Unternehmen mehr tun müssen, um ihre Netzwerke zu schützen.

Was sind die Folgen einer Verletzung?

Wenn Unternehmen Opfer von Cyberangriffen werden, können die Auswirkungen verheerend sein.

Die durchschnittlichen Kosten einer Datenschutzverletzung betragen 3,86 Millionen US-Dollar, wobei Unternehmen durchschnittlich 280 Tage brauchen, um überhaupt festzustellen, dass sie überhaupt verletzt wurden.

Die Kosten einer Datenschutzverletzung können für Unternehmen oft unüberwindbar sein, da 93 % der Unternehmen, die von einer größeren Datenkatastrophe betroffen sind, innerhalb eines Jahres ihre Geschäftstätigkeit einstellen.

Dann gibt es noch den zusätzlichen Reputationsschaden.

Um es einfach auszudrücken: Verbraucher mögen es nicht, Geschäfte mit Organisationen zu machen, die ihre Datensicherheit anscheinend nicht ernst nehmen, und dies wird schnell zu einem Streitpunkt und einem wichtigen Unterscheidungsmerkmal zwischen Unternehmen.

Denjenigen Unternehmen, die nachweisen können, dass sie mit den sensiblen Informationen ihrer Kunden strenge Vorsichtsmaßnahmen treffen, wird viel mehr vertraut als denen, die dies nicht tun.

Untersuchungen zeigen, dass 70 % der Verbraucher die Geschäftsbeziehung mit einem Unternehmen einstellen würden, wenn es zu einer Datenschutzverletzung kommt, während 27 % der Meinung sind, dass Unternehmen ihre Datensicherheit ernst nehmen.

Dies mag offensichtlich erscheinen, aber Tatsache bleibt, dass fast die Hälfte der Unternehmen vor der Pandemie überhaupt keinen Cybersicherheits-Verteidigungsplan hatte und jedes fünfte überhaupt keinen Endgeräteschutz verwendete.

Was ist mit Unternehmen, die bereits über ein Maß an Cybersicherheit verfügen?

Nachdem wir nun die Risiken ermittelt haben, die eine Sicherheitsverletzung für ein Unternehmen bedeuten kann, sollten wir uns überlegen, ob Unternehmen heute normalerweise über einen Cybersicherheits-Software-Stack verfügen, der in der Lage ist, Angriffe abzuwehren, die diese verursachen.

Dies ist wirklich entscheidend, wenn es darum geht festzustellen, ob ein Unternehmen ein Netzwerksicherheitsaudit benötigt oder nicht.

Zunächst sollten wir uns einen Moment Zeit nehmen, um darzulegen, was durch ein hochwertiges Cybersicherheitsprogramm abgedeckt wird – kurz gesagt; nicht nur eine Antivirus-Lösung.

Komponenten einer modernen Cybersicherheitslösung

In diesem Abschnitt geht es darum, all die verschiedenen beweglichen Teile zu veranschaulichen, die eine moderne Cybersicherheitsstrategie ausmachen.

Viele Unternehmen installieren möglicherweise eine Antivirenlösung der nächsten Generation und machen Schluss damit, aber um den Bedrohungen von heute zu begegnen, ist ein umfassenderer Ansatz erforderlich.

- Perimetersicherheit: Diese Lösungen fungieren als Schutzschild zwischen Ihrem Netzwerk und dem Internet. Zu den Lösungen können Antivirus gehören; Brandmauer; Einbruchserkennung; Spam-Filterung; und VPN-Unterstützung.

- Endgeräteschutz : Dadurch wird verhindert , dass mit Ihrem Netzwerk verbundene Geräte kompromittiert werden und Angreifern der Zugriff auf Ihre Systeme im weiteren Sinne ermöglicht wird.

- Informationssicherheit: Dies verhindert unbeabsichtigten Datenverlust. Ein Beispiel hierfür wäre Data Loss Prevention (DLP)-Software, die bestimmt, wo Informationen gespeichert werden, wer Zugriff darauf hat und wo sie (wenn überhaupt) geteilt werden können.

- Authentifizierungsprotokolle: Diese Standards stellen sicher, dass die Personen, die auf Ihre Geschäftsdaten zugreifen, die sind, für die sie sich ausgeben, und verhindern so den unbefugten Zugriff auf vertrauliche Informationen.

- Backup und Disaster Recovery (BDR): BDR stellt sicher, dass Sie verlorene Daten im Falle eines Verstoßes so schnell wie möglich abrufen können, damit Unternehmen eine vollständige Wiederherstellung durchführen können.

- Überwachung: Diese Tools ermöglichen es der internen IT (oder einem MSSP), das Netzwerk zu überwachen, Transparenz zu schaffen und nach Anzeichen verdächtiger Aktivitäten Ausschau zu halten.

Okay, brauchen Sie also ein Netzwerksicherheitsaudit oder nicht?

Indem Sie zeigen, was ein hochwertiges Cybersicherheitsprogramm ausmacht, können Sie sich ein Bild von allen Lösungen machen, die Ihre Netzwerksicherheit abdecken.

Die Frage, die sich Unternehmen stellen sollten, ist: „Inwieweit brauche ich diese Lösungen?“

Die Antwort ist unmöglich zu erraten, und ein eingehendes Netzwerksicherheitsaudit ist der beste Weg, um Risiken und Schwachstellen aufzudecken, um zu verstehen, worauf sich Ihr Cybersicherheitsplan konzentrieren sollte und welche Lösungen erforderlich sind, um das Unternehmen vollständig zu schützen.

Nicht alle Unternehmen sind gleich: Einige haben möglicherweise eine große Anzahl von Remote-Mitarbeitern, bei denen es üblich ist, dass Geräte außerhalb des Büros auf Unternehmensdaten zugreifen oder einfach nur viele Endpunkte mit dem Netzwerk verbunden sind – für diese Unternehmen ist es entscheidend, dass Endpunktschutz bereitgestellt wird.

Andere Organisationen, wie solche in der Gesundheits- oder Finanzbranche, müssen sich wahrscheinlich an strenge Datenschutzgesetze und -vorschriften wie HIPAA halten, in diesem Fall werden Informationssicherheit und Authentifizierungsprotokolle ganz oben auf der Tagesordnung stehen.

Jedes Unternehmen ist anders, und genau darum geht es bei einem Netzwerksicherheits-Audit – um die einzigartigen Risiken und Bedürfnisse eines einzelnen Unternehmens aufzudecken.

Warum können Unternehmen ein Netzwerksicherheitsaudit nicht selbst durchführen?

Während viele Unternehmen über ein internes IT-Team verfügen, das ihre eigene Cybersicherheit abdeckt, ist dies für die Mehrheit der KMUs einfach keine praktikable Option.

Betrachten Sie die Positionen, die Sie von einem Cybersicherheitsteam erwarten sollten:

- Cybersicherheitsanalyst (CSA)

- Führen Sie Bewertungsaufgaben aus und kuratieren/analysieren Sie die resultierenden Daten

- Führen Sie tägliche Überwachungsaufgaben für bereitgestellte Cybersicherheitslösungen durch

- Cybersicherheitsingenieur (CSE)

- Verantwortlich für die Implementierung der endgültigen Bewertungslösung

- Entwickler für Cybersicherheit (CSD)

- Entwickeln und pflegen Sie kundenspezifische Bewertungs- und Preisgestaltungstools für verwaltete IT-Sicherheit (MITSec).

- Arbeiten Sie mit der Organisation zusammen, um den MITSec-Prozess zu verbessern und zu automatisieren

- Wirtschaftsprüfer

- Entwickeln Sie Lösungen und Strategien, um Compliance in MITSec zu integrieren

- Definieren Sie Teammitglieder und Dienste, um Compliance-Bedenken von Kunden zu berücksichtigen

Die Einstellung eines eigenen, engagierten Cybersicherheitsexperten ist nicht billig, mit Gehältern von bis zu 80.000 US-Dollar. Und das ist nur ein zusätzlicher Mitarbeiter – die Einstellung eines ganzen Teams kann ein kleines Unternehmen um ein Vielfaches dieser Summe pro Jahr kosten.

Aus diesem Grund entscheiden sich so viele Unternehmen für die Verwendung eines MSSP.

Managed Security Service Provider verfügen über die Tools und das Fachwissen, um eine vollständige Netzwerksicherheitsprüfung durchzuführen und die erforderlichen Programme für Ihre spezifischen Geschäftsanforderungen zu empfehlen.

Das Endergebnis

Wenn ein Unternehmen unsicher ist, wo es mit seiner Cybersicherheit steht, wird dringend empfohlen, ein Netzwerksicherheitsaudit durchführen zu lassen.

Ein Audit wird ihnen sagen, was ihre primären Risiken und Schwachstellen sind und welche Lösungen eingesetzt werden sollten, um sie anzugehen.

Was in einem Cybersicherheits-Stack benötigt wird, ist von Unternehmen zu Unternehmen unterschiedlich, abhängig von ihrer Größe, der Zusammensetzung ihrer Belegschaft, ihrer Branche und einer Vielzahl zusätzlicher Faktoren.

Die einzige Möglichkeit, das Cybersicherheitsprofil eines Unternehmens vollständig zu verstehen, besteht darin, in ein Netzwerksicherheitsaudit zu investieren.

Wenn Sie Cybersicherheit benötigen, sich aber nicht sicher sind, wo Sie anfangen sollen, sollten Sie eine Risikoprüfung durch Impact in Erwägung ziehen. Setzen Sie sich noch heute mit uns in Verbindung, um den Stein ins Rollen zu bringen, um Ihre Zukunft zu sichern.