ソフトウェア テストで HIPAA に準拠するにはどうすればよいですか?

公開: 2022-12-19免責事項– この記事では、主要な HIPAA 準拠ソフトウェアのテスト領域のみを取り上げており、画面が開いているワークステーションにソフトウェアを展開しないなどの物理的な保護手段などの要素は取り上げていません。 また、戦略はアプリの要件に依存することに注意してください。つまり、すべてのアプリケーションに適用できるわけではありません。

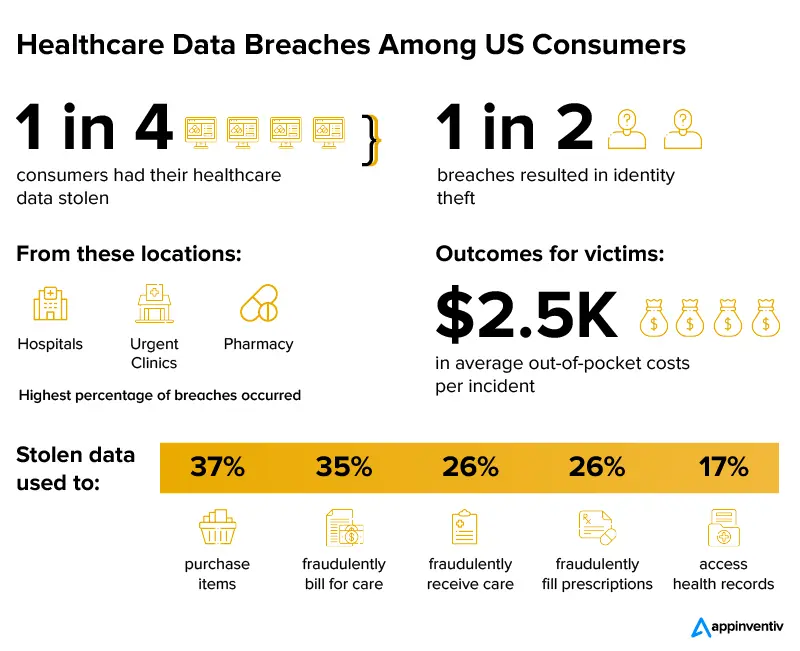

医療機関は、驚くべき速さで大規模なデータ侵害インスタンスの犠牲になっています。 この注目すべき例の 1 つは、2022 年 4 月に 700,000 人を超える個人のデータを公開した Yuma Regional Medical Center のランサムウェア攻撃インスタンスで見ることができます。データ侵害事例の増加は、以下のグラフからも明らかです。

数値が年々懸念されるようになっているため、医療機関は、医療データを保存および送信するための、破ることのできないデータ保護手段を備えたソフトウェアに目を向けています。 組織はすべてのHIPAA コンプライアンス要件を順守するだけでなく、構築されたヘルスケア ソフトウェアの健全性とセキュリティを確保するためにかなりの時間を費やしています。

これにより、HIPAA 準拠のソフトウェア テストに重点が置かれます。 HIPAA コンプライアンスに重点を置いてヘルスケア ソフトウェアをテストしないとどうなりますか? HIPAA ソフトウェア テストに準拠していないと、アプリケーションがデータ漏洩や違法使用にさらされる可能性があります。 これに加えて、米国保健社会福祉省から厳しい処罰を受けることになります。

これが、ヘルスケア ソフトウェア開発チームがHIPAA 準拠のアプリケーションの構築に時間をかけ、ソフトウェア テストに重点を置く必要がある理由です。

Appinventiv では、ヘルスケア ソフトウェア開発会社としての役割を果たし、複数の利害関係者に影響を与えるヘルスケア アプリの開発、テスト、展開に成功し、侵害事例は 1 つもありませんでした。

この記事では、テストを通じてアプリケーションの HIPAA 準拠を確認するさまざまな方法について説明します。 しかし、最初に、HIPAA 準拠のソフトウェアを構築することがますます困難になっている理由を見てみましょう。

HIPAA 準拠のソフトウェアの構築が難しいのはなぜですか?

すべての医療サービス プロバイダーは、HIPAA コンプライアンスを確保するためにセキュリティに重点を置いていますが、セクターの複雑さにより、いくつかの要素が未解決のままになっている場合があります。 HIPAA コンプライアンス ソフトウェア チェックリストがない場合に一般的に起こることを次に示します。

保護するデータが多い

データ保護に関する構造を作成する前に、開発者は機密情報を構成する要素を完全に理解する必要があります。 ヘルスケア システムでは、物理的な保管場所、EHR システム、データ センター、モバイル デバイス、ベンダーのオフィスなど、複数の場所にデータがさまざまな形式で保存されているため、これを評価するのは難しい場合があります。

HIPAA コンプライアンスに関するリソースの不足

真に HIPAA に準拠したソフトウェアを構築するには、チームに弁護士、システム アーキテクト、サイバーセキュリティの専門家、医療の専門家を追加する必要があります。 彼らは皆、プロジェクトに幅広い知識と時間を提供してくれます。ヘルスケア アプリの開発コストとタイムラインが固定されているため、常に可能であるとは限りません。

複数のデータ アクセス プラットフォーム

ヘルスケア システムのすべてのプラットフォームは、統一されたセキュリティ対策で保護する必要があります。 ただし、病院のインフラストラクチャは、リアルおよびデジタルのユーザー エンドポイント、データ センター、サーバー、クラウド リソースなどで構成され、統合されたセキュリティ インフラストラクチャを作成するため、機密データを保護するための MDM 開発を検討する必要があります。

柔軟性の低下

複数のセキュリティ要件を念頭に置いて構築されたソフトウェアは、本質的に厳格になる可能性がありますが、医療機関には、患者と医師の経験を管理できる柔軟性が必要です。 これにより、開発者は、ヘルスケア エクスペリエンスを損なうことなく、柔軟性と HIPAA コンプライアンスを管理する必要があります。

HIPAA の実装を再評価する必要がある

HIPAA コンプライアンス テストは、アプリケーションのデプロイで終わりではありません。 サイバーセキュリティの脅威、HIPAA 要件、医療機関の IT ニーズなどの複数の要素は常に変化しており、ソフトウェアが準拠していることを確認するには、定期的な監査と文書の更新を実施する必要があります。

HIPAA 準拠のアプリの構築を困難にする要素を調べたので、今度は HIPAA 準拠のソフトウェア テストの領域を調べて解決策を検討し、その答えとなる方法を調べます。 HIPAA コンプライアンス テスト?

HIPAA ソフトウェア テストの戦略と領域

理解を容易にするために、通常、HIPAA 準拠のソフトウェア テストを 5 つの主要な領域に分けます。 ソフトウェアが HIPAA に準拠していることをどのように確認していますか?

ユーザ認証

通常、ユーザー認証は、ID カードなどの所有権ベース、ユーザー ID/パスワードなどの知識ベース、指紋や顔スキャンなどのバイオメトリクス ベースのいずれかになります。 この前線でのソフトウェア テストは、各ロールのログイン パスの成功を保証するだけではなく、次のことを調べます。

- – によるログイン失敗

- ユーザー ID とパスワードが空です

- ユーザーIDとパスワードが無効です

- 期限切れまたはブロックされたアカウント

- ロックアウトされたアカウント

- ログイン成功後パスワード変更

- ログイン アイドル タイムアウト

- アプリケーションメモリに保存されないログインデータ

これに加えて、<PatientFirstName><PatientLastName><TestName><Date><Time> など、テスト データの標準構造を作成するのに役立ちます。 これは、ユーザーをシームレスに識別するのに役立ちます。

情報開示

情報開示は通常、役割ベースのアクセスと患者の割り当ての 2 つのカテゴリで機能します。 前者では、ユーザーは特定のアクセス レベルを持つ論理クラスにグループ化され、後者の場合、スーパーバイザーは特定の期間、患者を医療提供者に割り当てます。

アクセスされていない情報を誰が表示/変更/追加/削除できるかを指定するテスト ケースを設計すると役立ちます。 さらに、アプリをアンインストールしたら、すべての EPHI 情報を削除してシステムから削除するという慣行を作成する必要があります。 適切な情報開示は、HIPAA コンプライアンス ソフトウェア チェックリストの重要な部分である必要があります。

監査証跡

HIPAA ソフトウェア テストの一部である監査証跡を調査する場合、調査すべき要素は次のとおりです。

- すべての監査証跡エントリには、次の情報が含まれている必要があります –

- 行動の日時

- アクションを実行しているユーザーの ID または名前

- ユーザー アクセス レベル

- アクションが発生した患者レコード ID

- 実行または試行されたアクション

- それが実行された特定のイベント (たとえば、支払いまたはカルテ)

- アクションが発生した場所またはシステム ID

- エントリはソフトウェアのセキュリティ要件に準拠する必要があり、将来の調査のために簡単に追跡できるように監査証跡を作成する必要があります。

- エントリを監査証跡から削除してはなりません。

- 監査証跡は、特定のユーザー アカウントによって表示されるように設計する必要があります。

- セキュリティを侵害するすべての試みは、監査証跡で監視する必要があります。

- 監査証跡は暗号化する必要があります。

データ転送

データ転送は、HIPAA コンプライアンス テストのもう 1 つの重要な領域であり、その間にセキュリティを確保する必要があります。

- アプリがインストールされている物理デバイスとモバイル デバイス間のデータ アクセス

- 外部デバイスと場所へのデータ転送

- オフライン ストレージの場所へのデータの移動。

データ転送中は、通常、データが暗号化されることに注意することも重要です (これは、許可されたユーザーによってのみ復号化されます)。 HIPAA コンプライアンス要件の一部にする必要があるデータ暗号化のベスト プラクティスを次に示します。

- 権限のないユーザーがシステム データを使用できないように、暗号化キーを保護します。

- システム内のどこに保存されているかに関係なく、機密データを暗号化します。

- データ暗号化中のアルゴリズムのパフォーマンスを定期的に分析します。

正しいデータ利用のご案内

最後に、アプリケーションは、アクセスする前にデータ使用の詳細を提供する必要があります。 アプリケーションに基づいて、EPHI を含むすべての操作のヘルプ ページの形式にするか、アプリのトレーニング バージョンを作成して、発生した EPHI にアクセスする前にソフトウェアがどのように機能するかをユーザーが確認できるようにすることができます。

ここでは、HIPAA コンプライアンス ソフトウェア テストの 5 つの重要な領域について説明しますが、ヘルスケア アプリケーションの開発プロセスに確実に適用するにはどうすればよいでしょうか?

ソフトウェア テストで HIPAA コンプライアンスを達成および維持するための手順は何ですか?

次のセクションで調べてみましょう。

ソフトウェア テストで HIPAA 準拠を達成および維持するための手順

Appinventiv では、ヘルスケア アプリを構築するとき、HIPAA ソフトウェア要件をエンド ツー エンドの開発サイクル、特にテストの一部にしています。 同じことを保証するいくつかの方法を次に示します。

1.アクセス制御

HIPAA コンプライアンス要件に従って、特定のタスクを完了するために必要な情報へのアクセスのみをユーザーに許可する必要があります。 この厳格なレベルのアクセス制御は、次の 7 つのモードで実現できます。

- 特定のモジュール/アプリケーション/領域へのユーザー アクセスを許可するアクセス制御のリスト。

- システム内で各ユーザーの ID を識別および追跡するための固有の名前と番号。

- システムに入るために二要素認証を必要とするユーザー主導のアクセス。

- アクセス権を見つけて決定するためのユーザーの役割に依存する、役割主導のアクセス。

- 特定のネットワークまたは情報システムで特定の時間または日付へのアクセスを制限する、コンテキスト駆動型のアクセス。

- 重要な ePHI を収集する緊急事態専用のプロセス。

- 事前に決定された非アクティブ時間の後に、電子セッションの自動ログオフを強制する電子プロセス。

- ePHI を暗号化および復号化します。

2.サニティテスト

私たちが従う HIPAA ソフトウェア テスト プロトコルの最初の部分は、アプリの HIPAA 準拠基準の欠陥を探すサニティ テストの実行です。 それは次のような分野を調べることを含みます -

- リスクの高いすべての役割または関係について、特定の役割のユーザーが簡単に認証できるかどうか、表示、変更、および削除のアクセス権が付与されているかどうか、または特定のアプリケーション コンポーネント操作へのアクセス権がないかどうかを確認します。 すべてのアクションが実行されると、監査証跡に記録されます。

- 暗号化は、データベース内の監査証跡エントリや EPHI などの領域で検証されます。

3. 役割マトリックス

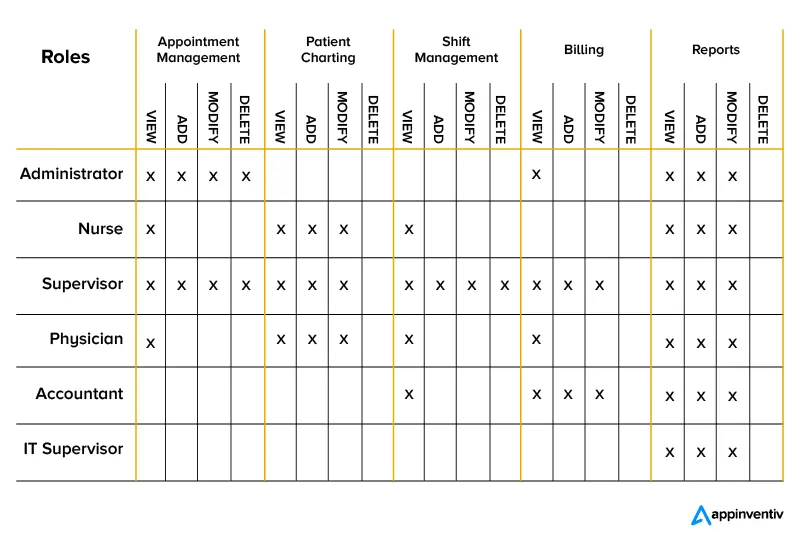

アプリが役割ベースのアクセスを使用すると仮定すると、システム内の役割と、アプリケーション内でそれらが持つことができるアクセスのレベルを特定することが重要になります。 このステップは通常、情報開示、使用頻度、エラーの可能性、およびエラーの影響に基づいてリスクレベルを教えてくれるクライアントと話すことによって実行されます。

サニティ テストを実施する際、このようなチャートは、すべての関係に関連するリスク レベルを特定し、問題を事前に発見して修正するのに役立ちます。

4. テストケース

HIPAA 準拠のソフトウェア テストで従う 3 番目のステップは、ユーザーの動きをアクションと結果のレベルに分類する詳細なテスト ケースを作成することです。 医師の予約アプリの例で詳しく説明しましょう。

| テストケース | イベント |

|---|---|

| サインイン | サインイン画面には複数の認証オプションがあります。 |

| ホーム画面 | 医師は、予定のダッシュボード ビューを取得します。 |

| 空き枠を管理する | 医師は、変更可能なカレンダー ビューを取得して、空き時間枠を追加します。 |

| 予定された予定を表示 | 画面には、スケジュールされた予定のリストが付属しています。 |

| 予約の承認/拒否/変更 | スケジュールされた予約の横で、医師は予約を受け入れる、拒否する、または再スケジュールするオプションを取得します。 |

| 仮想相談セッションに参加する | 医師は、チャット/通話/ビデオを通じて仮想相談セッションに参加できます。 |

| 処方箋をアップロード | 医師は、処方箋の写真をクリックしてスクリーンショットをアップロードできます。 |

| プロフィールを管理する | 画面が開き、医師は予約、支払いの概要を確認し、詳細を編集できます。 |

| アプリを閉じる | 医師がアプリを閉じると、セッションは終了します。 |

5.負荷分散

フェイルオーバーまたは負荷分散計画は、医療組織にとって重要な部分です。患者のデータが失われると患者の生命が失われる可能性があるためです。

これらは、円滑なワークフローのためにバックアップを作成しながら、同時に日常業務を継続するためのソフトウェアの機能を検証するために必要です。 また、ソフトウェアが必要なときにリソースを割り当てることができるかどうか、および必要/緊急の状況を特定できるかどうかを判断するのにも役立ちます。 強力なフェイルオーバー プランを適切に実装し、インサイド アウト レベルでテストした場合、ほぼ完全なデータ保護、ほとんどまたはゼロのデータ損失、およびエラー発生時の即時復旧を提供する必要があります。

HIPAA コンプライアンス テストのプロセス

HIPAA コンプライアンスについてヘルス アプリをテストするプロセスは、通常のアプリ テスト アプローチとは異なります。 アプリケーションが十分にテストされていることを確認するためのアプローチは次のとおりです。

1. ドキュメンテーション分析

当社の QA スペシャリストは、機能要件と非機能要件を含むソフトウェア ドキュメントを調べて、ソフトウェアに必要な技術的安全対策のチェックリストを作成し、HIPAA コンプライアンス テスト計画でフォローアップします。

2. 役割マトリックスの作成

現在のユーザーの役割と、ePHI の表示、追加、削除、変更などの複数の操作の実行に関連するリスク レベルを特定するのに役立つ役割マトリックス チャートを作成します。

3. テストの計画と設計

- このプロセスは、ソフトウェアが脆弱性評価、機能テスト、侵入テストなどの HIPAA 技術的セーフガードに準拠していることを確認するために必要なテスト イベントを定義することから始まります。

- 次に、テスト グループのチーム構成 (テスト エンジニア、自動化の専門家、セキュリティ テスターなどの人数) を定義します。

- これに続いて、関連するテスト シナリオとテスト ケースが構築されます。

- 次に、テスト自動化の割合を決定します。

- 次に、テスト自動化に関するスクリプトを作成し、関連するテスト自動化ツールを選択して構成します。

- 最後に、必須のテスト環境とテスト データを準備します。

4. テストの実施と報告

- 事前定義されたテスト シナリオに沿って、手動および自動テストを実行します。

- 特定された HIPAA コンプライアンスのギャップを報告します。

- 最後に、必要な改善策を提案します。

これにより、アプリケーションをテストするために従うプロセスに加えて、すべての HIPAA 要件を満たすアプリのテストの複数の側面を見てきました。 記事を締めくくるにあたり、これらすべてがどのようにコストに変換されるかを見てみましょう。

HIPAA コンプライアンス テストの費用

個人レベルで選択した場合の HIPAA テストのコストは、次の要素によって異なります。

- ヘルスケア ソフトウェアの種類と複雑さ

- 異なるユーザー ロールの数。

- 該当する HIPAA 技術テスト セーフガード。

- 必要なテストの種類。

- テストの自動化に必要な労力。

- テスト ケースの複雑さと数。

- 選択したソフトウェア テスト ソーシング モデル (社内またはアウトソーシング)。

- セキュリティ テスト ツールのコスト

これら 5 つのHIPAA ソフトウェア テストプラクティスと、HIPAA コンプライアンス テストのプロセスに従って、デジタル世界を変える準備ができており、常に侵害防止を維持するコンプライアンス対応アプリケーションを構築することを保証します。 その方法は、 HIPAA コンプライアンス ソフトウェア チェックリストを設計、開発、および保守作業の基盤として維持することです。

開発済みのHIPAA対応アプリケーションを構築またはテストするためのサポートをお探しの場合は、今すぐお問い合わせください。