Kali Linux のような侵入テスト ツールの開発にはどれくらいの費用がかかりますか?

公開: 2024-01-16侵入テストはサイバーセキュリティにとって不可欠であり、脆弱性を特定して軽減するための防御の最前線として機能します。 これは、組織が潜在的なサイバー脅威に対する防御を強化できる戦略的アプローチです。 この実践の有効性は、侵害が発生する前に弱点を検出し、セキュリティを強化するというプロアクティブな性質にあります。 デジタル脅威が増大する中、このようなテストの役割はさらに重要になっています。

サイバーセキュリティに挑戦する起業家は、ペネトレーションテストツールの開発コストについて十分な情報を持っている必要があります。 この知識は、効果的な計画とリソースの割り当てに不可欠です。

Kali Linux のような包括的なツールの開発には、研究、熟練した人材、高度なテクノロジーへの多大な投資が必要です。 市場の成長軌道は、そのようなベンチャーの関連性と潜在的な収益性をさらに強調しています。

大まかに言うと、Kali Linux のような侵入テスト アプリの開発コストは 40,000 ドルから 300,000 ドルの範囲になります。 アプリの複雑さ、統合される機能、アプリの配信期間など、全体的な開発予算に影響を与える可能性のある要因がいくつかあります。

現在の傾向によれば、世界のペネトレーションテスト市場は2030年までに41億ドルに成長すると予想されており、この分野の範囲と需要の拡大が浮き彫りになっています。 このブログでは、最先端のペネトレーション テスト ツールを作成することによる経済的影響について詳しく説明します。 その前に、侵入テスト ツールを導入する主な理由を簡単に見てみましょう。

侵入テストツールの利点を理解する

Kali Linux は、幅広いサイバーセキュリティ ツールと倫理的ハッキングを目的としたシームレスな統合で高く評価されているオープンソースのペネトレーション テスト プラットフォームです。 セキュリティ評価、フォレンジック分析、脆弱性テスト用に特別に設計された包括的なツールセットにより、サイバーセキュリティの専門家、侵入テスター、愛好家の間で広く人気を得ています。

Kali Linux の人気は、そのユーザーフレンドリーなインターフェイス、豊富なドキュメント、定期的なアップデートに由来しています。 このアプリは、プリインストールされたソフトウェアの膨大なリポジトリを提供し、ネットワークのテストとセキュリティ保護のプロセスを合理化します。 そのため、デジタル防御の強化に取り組む個人や組織にとって、不可欠なツールとなっています。

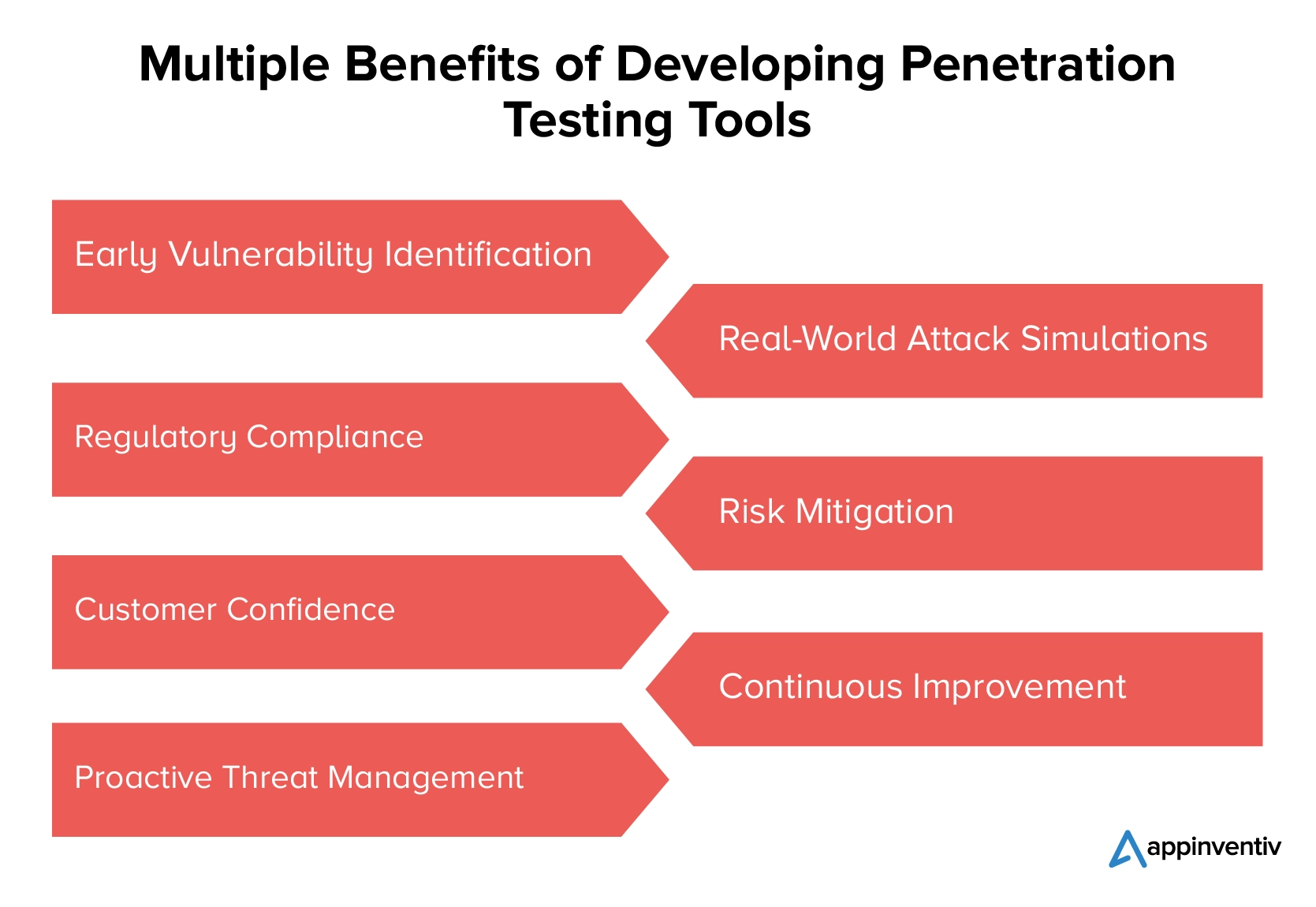

ペネトレーション テスト ツールは、現代のサイバーセキュリティ環境において不可欠です。 デジタル資産の保護におけるその役割は比類のないものであり、多くの利点をもたらします。 以下で、侵入テスト ツールの主な利点を詳しく見てみましょう。

1. 脆弱性の早期特定

組織がネットワークやシステムの脆弱性を積極的に特定するには、侵入テスト ツールの開発が不可欠です。 早期の検出によりタイムリーな介入が可能になり、悪意のある攻撃者による潜在的な悪用が防止されます。

[こちらもお読みください: デジタル免疫システム – ビジネスをサイバー攻撃から守る方法]

2. 現実世界の攻撃シミュレーション

これらのツールを使用すると、組織は現実世界のサイバー攻撃をシミュレートし、潜在的な脅威を実践的に調査できます。 本物の攻撃シナリオを複製することで、企業はセキュリティ対策を強化し、これらのシミュレーションから得られた実践的な洞察を活用して全体的なサイバーセキュリティの回復力を強化できます。

3. 規制の遵守

ペネトレーション テスト ツールは、企業がさまざまなサイバーセキュリティ標準と規制を順守するのに不可欠です。 これらは、組織のサイバーセキュリティ慣行が法的要件とシームレスに一致することを保証することで貢献し、それによってコンプライアンス違反のリスクを最小限に抑えます。

4. リスクの軽減

侵入テスト ツールの主な利点は、高額なデータ侵害やシステムのダウンタイムに関連するリスクを軽減できることにあります。 これらのツールは、脆弱性を早期に特定して対処することで、全体的なリスクの軽減に大きく貢献します。

5. 顧客の信頼

侵入テスト ツールの開発と実装は、顧客に信頼を与え、データ保護への確固たる取り組みを示します。 システムを積極的にテストして保護している企業は、機密情報を保護するための献身的な努力を示しています。 これにより、顧客の信頼が強化され、長期的なロイヤルティが促進されます。

6. 継続的な改善

侵入テスト ツールは、セキュリティ戦略とプロトコルの継続的な改善を促進する上で重要な役割を果たします。 定期的な評価と脆弱性の事前解決を通じて、組織はセキュリティ対策を適応し、進化させることができます。

7. プロアクティブな脅威管理

侵入テスト ツールは、プロアクティブな脅威管理と対応計画のための貴重な洞察を提供します。 潜在的なリスクを事前に特定することで、組織はそれらを軽減するための効果的な戦略を開発できます。 このプロアクティブなアプローチにより、セキュリティ インシデントの可能性が大幅に軽減され、サイバーセキュリティ全体が強化されます。

侵入テスト ツールの利点は、単なるセキュリティ評価を超えて広がります。 これらは、組織の全体的なサイバーセキュリティ体制を形成する上で不可欠です。 これらのツールは脆弱性を発見して対処することで、進化するサイバー脅威に対する防御を強化する上で重要な役割を果たします。

Kali Linux のような侵入テスト ツールの開発コストに影響を与える要因

Kali Linux に似た侵入テスト ツールの開発には、多大なリソースと専門知識が必要です。 以下に、Kali Linux のような侵入テスト ツールの開発コストに影響を与える主要なコンポーネントを示します。

セキュリティ機能の複雑さとカスタマイズ

セキュリティ機能の複雑さとカスタマイズは、侵入テスト ツールの開発コストに大きな影響を与えます。 暗号化通信や侵入検知システムなどの高度なセキュリティ機能には、専門的な知識と開発時間の増加が必要です。 このような機能は、ヘルスケアやフィンテックなどの業界に特に関連します。 特定のユーザーのニーズに合わせてカスタマイズすると、さらに複雑さと費用がかかります。

Kali Linux に匹敵するツールの場合、ネットワーク分析からアプリケーション セキュリティに至るまで、幅広いテスト機能を統合することが重要です。 この機能の多様性により、ツールの多用途性が保証されますが、開発の労力とコストも増大します。 競争力のある効率的なツールを開発するには、豊富な機能と費用対効果のバランスを慎重に取ることが重要です。

セキュリティ ツールのユーザー インターフェイスとエクスペリエンス デザイン

侵入テスト ツールの開発では、ユーザー インターフェイス (UI) とエクスペリエンス (UX) の設計が極めて重要です。 直感的な UI によりユーザー エンゲージメントが向上し、幅広いユーザーがツールにアクセスできるようになります。 ペネトレーション テスト ツールの開発コストは、熟練したデザイナーと広範なユーザー テストが必要なため、高度な UI/UX デザインに伴って増加することがよくあります。

カスタマイズ可能なダッシュボードや簡単なナビゲーションなどの機能を組み込むと、ユーザーの満足度が大幅に向上します。 ただし、機能と美的魅力の間の適切なバランスを達成するには、慎重な計画が必要です。 このバランスにより、ツールの機能が強力であるだけでなく、操作がユーザーフレンドリーで効率的になることが保証されます。

侵入テストツールにおけるデータストレージとセキュリティ対策

データ ストレージとセキュリティ対策は、侵入テスト ツールの開発における重要な要素です。 クラウドベースとオンプレミスのデータ ストレージのどちらを選択するかは、全体のコストに大きな影響を与える可能性があります。 クラウド ストレージは拡張性とアクセス性を提供しますが、継続的なサブスクリプション料金が発生する場合があります。 オンプレミス ストレージには初期のハードウェア投資と保守コストが必要です。

機密性の高いテスト データを保護するには、暗号化や安全なアクセス プロトコルなどのセキュリティ対策が不可欠です。 堅牢なセキュリティ機能を実装すると開発コストが増加しますが、ツールの整合性と信頼性を維持するためには不可欠です。 これらのコストと、安全で効率的なデータ ストレージの必要性とのバランスをとることが、開発プロセスにおける重要な考慮事項です。

関連記事:- クラウド アプリケーション セキュリティ: クラウド内のデータの保護

サイバーセキュリティのフレームワークおよびプラットフォームとの統合

侵入テスト ツールを開発するには、既存のサイバーセキュリティ フレームワークおよびプラットフォームとの統合が不可欠です。 このプロセスは、互換性を確保し、機能を強化するために重要であり、Kali Linux のような侵入テスト ツールの開発コストに直接影響します。 さまざまな業界標準のフレームワークやセキュリティ システムと統合するには、特殊な開発が必要です。

このような統合には技術的な専門知識だけでなく、時間とリソースも必要となり、全体の予算に大きな影響を与えます。 進化するサイバーセキュリティ環境においてツールを適切な状態に保つには、継続的な更新と互換性チェックが必要です。 これらの取り組みは、変化するセキュリティ プロトコルや標準に効果的かつ適応可能なツールを作成するための鍵となります。

サイバーセキュリティ規制基準への準拠

サイバーセキュリティ規制基準への準拠を確保することは、ペネトレーション テスト ツール開発の重要な側面です。 これらの標準に準拠するには、多くの場合、特定のセキュリティ プロトコルとデータ処理慣行の組み込みが必要になりますが、これは複雑でリソースを大量に消費する可能性があります。 このプロセスには、ツールを GDPR、HIPAA、ISO 標準などの規制に合わせることが含まれており、セキュリティおよびプライバシー機能の追加レイヤーが必要になります。

これを遵守することで、法令順守が保証されるだけでなく、ユーザーの信頼と市場性も向上します。 ただし、専門知識、厳格なテスト、変化する規制状況に合わせて継続的に更新する必要があるため、全体の開発コストに大きく貢献します。

開発チームの専門知識と場所に関する考慮事項

開発チームの選択は非常に重要であり、専門知識と所在地が全体のコストに直接影響します。 特に Kali Linux のような高度な侵入テスト ツールを作成する場合、熟練した開発者が不可欠です。 彼らは重要なサイバーセキュリティの知識とコーディングスキルをもたらします。 場所は重要な役割を果たします。 生活費が高い地域のチームは全体の予算を増やす可能性があります。

より経済的な地域にアウトソーシングすることは、コスト削減の点で魅力的に見えるかもしれませんが、高い品質基準を維持することが不可欠です。 セキュリティと機能を犠牲にすることなく、堅牢で効果的な侵入テスト ツールを開発するには、これらの要素のバランスを取ることが不可欠です。

継続的なサポート、メンテナンス、セキュリティアップデート

継続的なサポート、メンテナンス、セキュリティ更新は、侵入テスト ツールのライフサイクル コストのかなりの部分を占めています。 これらの側面は、新たなサイバー脅威に対してツールの有効性を維持するために不可欠です。 定期的なアップデートとメンテナンスにより、ツールの機能が強化されるだけでなく、時間の経過とともに発生する可能性のある脆弱性にも対処できます。

Kali Linux のような侵入テスト ツールの開発コストには、これらの継続的な費用が含まれており、動的なサイバーセキュリティ環境においてツールの関連性と有効性を維持するために非常に重要です。 したがって、継続的なサポートと更新のための予算を立てることは、堅牢で信頼性の高い侵入テスト ツールを開発するための総投資の不可欠な部分です。

上記の要因に基づくと、Kali Linux のような侵入テスト ツールの開発コストは、40,000 ドルから 300,000 ドル、あるいはそれ以上の範囲になる可能性があります。

これらのコスト要因を慎重に考慮することで、堅牢なツールを開発するためのバランスの取れたアプローチが保証されます。 この戦略的計画は、競争の激しいサイバーセキュリティ市場で成功する効率的なペネトレーション テスト ツールを立ち上げるために不可欠です。

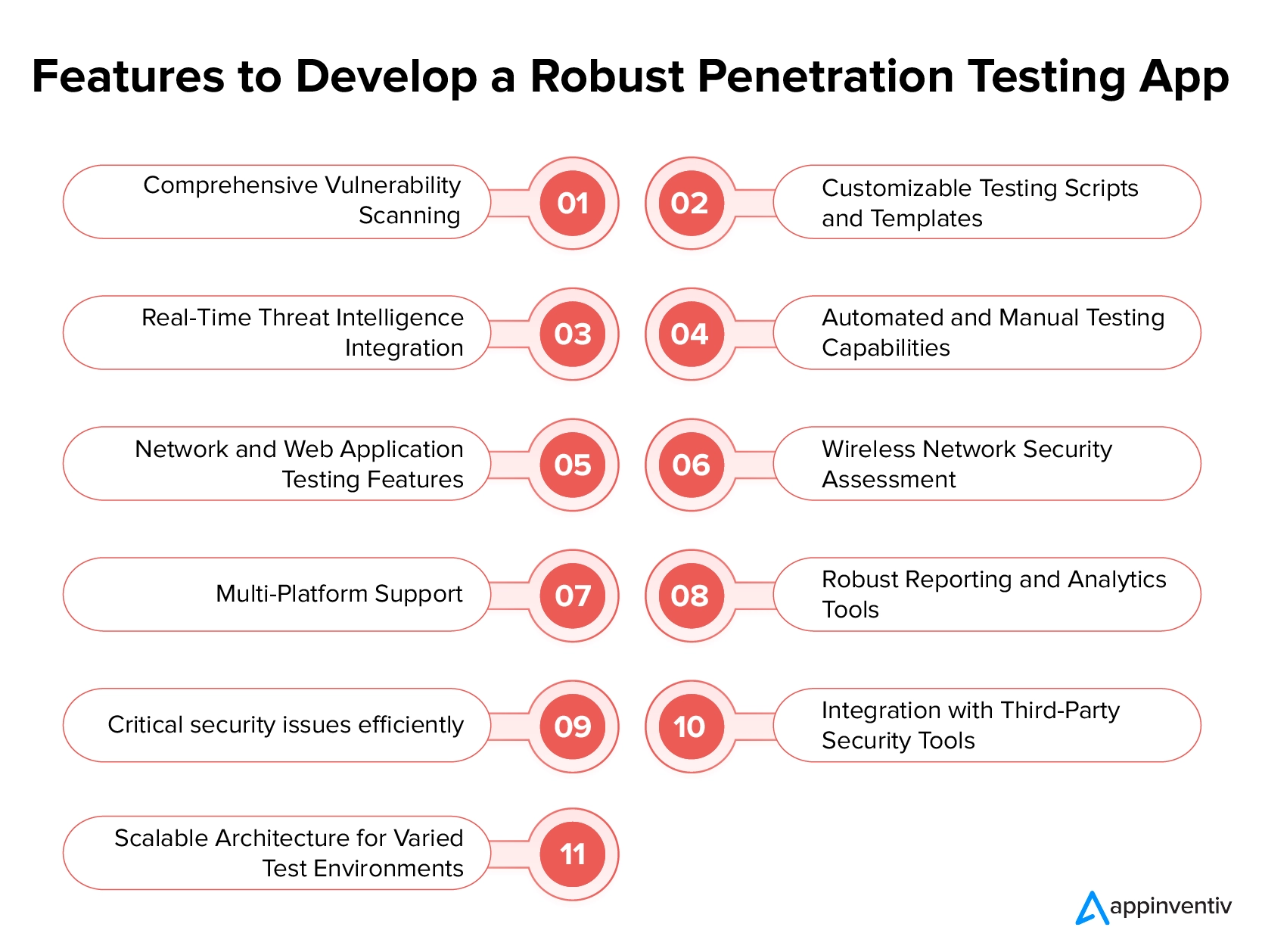

Kali Linux のような侵入テスト ソフトウェアの主な機能

サイバーセキュリティでは、侵入テスト ソフトウェアの機能と効率が最も重要です。 このようなソフトウェアを定義する主要な機能を特定することは、その開発の複雑さとコストを理解するために不可欠です。 業界で効果的な侵入テスト ツールを区別する重要な特性は次のとおりです。

包括的な脆弱性スキャン

包括的な脆弱性スキャンは、侵入テスト ソフトウェア開発の基礎となる機能です。 この機能により、システムを徹底的に検査して、セキュリティの弱点や潜在的な脅威を特定できます。 このツールは、広範囲のネットワーク デバイス、サーバー、アプリケーションをスキャンすることで、脆弱性が見逃されることがないようにします。

ネットワーク、アプリケーション、システムのチェックを含むさまざまなタイプのスキャンを網羅し、完全なセキュリティ評価を提供します。 この機能は、脆弱性を事前に検出して軽減するために不可欠であり、組織のデジタル インフラストラクチャの全体的なセキュリティ体制を強化します。

カスタマイズ可能なテスト スクリプトとテンプレート

カスタマイズ可能なテスト スクリプトとテンプレートは、セキュリティ評価を特定の環境に合わせて調整するために不可欠です。 この柔軟性により、ユーザーは独自のシステム脆弱性を対象としたスクリプトを変更および作成できます。 Kali Linux のような侵入テスト ツールの開発では、効果的かつ徹底したセキュリティ分析を行うために、この適応性が非常に重要です。 これにより、テスターはさまざまな攻撃シナリオをシミュレートできるようになり、包括的な対応が保証されます。

カスタム テンプレートはテスト プロセスを合理化し、テストをより効率的にし、組織の特定のセキュリティ ニーズに適合させます。 このカスタマイズは、侵入テスト ソフトウェアの全体的な機能と有効性を強化する重要な機能です。

リアルタイムの脅威インテリジェンスの統合

リアルタイムの脅威インテリジェンスの統合は、効果的な侵入テスト ソフトウェアにとって重要であり、最新の防御メカニズムを確保します。 この機能により、ツールは現在の脅威データを利用できるようになり、新たなリスクを検出して対応する機能が強化されます。 このインテリジェンスを統合すると、継続的に更新される脅威データベースにアクセスする必要があるため、侵入テスト ツールの開発コストに影響します。

これにより、ツールは、急速に進化するサイバー脅威の状況において不可欠な、より多くの情報に基づいたプロアクティブなセキュリティ評価を実施できるようになります。 したがって、リアルタイム インテリジェンスにより、脆弱性を特定し、新たな脅威からデジタル資産を保護するツールの有効性が大幅に向上します。

自動および手動テスト機能

自動テスト機能と手動テスト機能は両方とも侵入テスト ソフトウェアには不可欠です。 自動化によりテストプロセスが高速化され、広大なネットワーク全体で脆弱性を迅速に特定できるようになります。 人間による継続的な監視を必要とせずに、一貫性のある徹底的なカバレッジを保証します。 AI技術の出現により、テストにAIを活用することも考えることができます。

一方、手動テストは、人間の専門知識や直感が代用できない複雑なシステムを深く掘り下げる場合に不可欠です。 両方の方法を組み合わせることで、セキュリティ テストに対する包括的なアプローチが提供され、明らかな脆弱性と微妙な脆弱性の両方が確実に特定され、対処されます。 この二重の機能は、堅牢なサイバーセキュリティ防御戦略の鍵となります。

ネットワークおよびWebアプリケーションのテスト機能

ネットワークおよび Web アプリケーションのテスト機能は、侵入テスト ツールの開発において極めて重要です。 これらの機能により、内部ネットワークと外部ネットワークの両方の脆弱性を包括的に評価できます。 ネットワーク テストは、ファイアウォールやルーターの弱点など、インフラストラクチャ内の潜在的なセキュリティ ギャップを特定することに重点を置いています。 Web アプリケーションのテストも同様に重要であり、SQL インジェクションやクロスサイト スクリプティングなどの Web ベース アプリケーションの脆弱性を対象としています。

これらの機能を組み合わせることで、組織のサイバーセキュリティ体制の全体的なビューが提供されます。 これらは、ネットワーク層と Web に接続するアプリケーションの両方を潜在的なサイバー攻撃から確実に保護するために不可欠です。

こちらもお読みください:- IoT 時代にサイバーセキュリティを確保する方法

ワイヤレスネットワークのセキュリティ評価

ワイヤレス ネットワークのセキュリティ評価は、侵入テスト ソフトウェアの重要な機能です。 これには、不正アクセスや脆弱性に対する Wi-Fi ネットワークのセキュリティの評価が含まれます。 この機能は、ワイヤレス プロトコル、暗号化方式、認証プロセスの弱点をテストします。 脆弱なパスワード、安全でないアクセス ポイント、盗聴などの攻撃に対する脆弱性などの潜在的なリスクを特定するのに役立ちます。

無線ネットワークには有線ネットワークとは異なる課題や脆弱性が存在することが多いため、無線ネットワークの徹底的な評価を実施することが重要です。 組織のネットワーク全体の整合性を確保し、機密データを保護するには、堅牢なワイヤレス セキュリティを確保することが重要です。

マルチプラットフォームのサポート

マルチプラットフォームのサポートは、Kali Linux のような侵入テスト ツール開発における特徴です。 この機能により、Windows、Linux、Android、iOS などのさまざまなオペレーティング システム間での互換性が保証されます。これにより、セキュリティ専門家は、ターゲット システムが実行されているプラットフォームに関係なく、徹底した侵入テストを実施できます。

マルチプラットフォームのサポートにより、多様な IT 環境に適応できるため、ツールの汎用性と有効性が向上します。 この適応性は、多くの組織で一般的な、混合環境のインフラストラクチャにおいて特に重要です。 包括的で効果的な侵入テスト ツールには、さまざまなプラットフォーム間でのシームレスな動作を確保することが不可欠です。

堅牢なレポートおよび分析ツール

効果的な侵入テスト ソフトウェアには、堅牢なレポートおよび分析ツールが不可欠です。 これらのツールは、実施されたセキュリティ評価に関する詳細な洞察を提供し、脆弱性や潜在的な侵害を明らかにします。 これらにより、ユーザーはセキュリティ対策を改善するための明確で実用的な情報を提供する包括的なレポートを生成できます。 優れた分析は、セキュリティ強化の進行状況を長期的に追跡するのにも役立ちます。

このような機能は、組織がセキュリティ体制を理解し、情報に基づいた意思決定を行うために不可欠です。 生のデータを有意義なセキュリティ インテリジェンスに変換することで、チームが重要なセキュリティ問題に効率的に優先順位を付けて対処することが容易になります。

サードパーティのセキュリティツールとの統合

サードパーティのセキュリティ ツールとの統合は、侵入テスト ソフトウェアの重要な機能です。 この統合により、他のセキュリティ ソリューションと連携してツールの機能が強化されます。 さまざまなツールの長所を組み合わせて包括的なテストを容易にし、より完全なセキュリティ分析を提供します。 このような統合には、脆弱性スキャナー、侵入検出システム、ネットワーク監視ツールが含まれる場合があります。

この機能は、一貫したセキュリティ環境を構築するために不可欠であり、侵入テスト ソフトウェアが外部リソースを活用して、潜在的な脅威や脆弱性をより深く洞察し、より効果的に検出できるようにします。

さまざまなテスト環境に対応するスケーラブルなアーキテクチャ

侵入テスト ソフトウェアのさまざまなテスト環境に適応するには、スケーラブルなアーキテクチャが不可欠です。 この柔軟性により、ツールはさまざまなサイズや複雑なネットワークを効率的に処理できます。 侵入テスト ツールの開発コストは、スケーラビリティの必要性によって大きく影響されます。

これにより、このツールは小規模ビジネス ネットワークでも大規模エンタープライズ環境でも同等にパフォーマンスを発揮できるようになります。 このような拡張性により、ツールは組織のニーズの進化に合わせて成長し、適応できるため、サイバーセキュリティへの長期的な投資になります。 この適応性は、さまざまなテスト シナリオやクライアントの要件にわたって価値を提供するための鍵となります。

これらの機能はソフトウェアの機能を定義するだけでなく、開発コストにも影響します。 効率性と範囲の点で Kali Linux に匹敵するツールを開発しようとしている人にとって、それらを理解することは非常に重要です。

[こちらもお読みください: サーバーレス vs マイクロサービス – 企業はどちらのアーキテクチャを選択する必要がありますか?]

Kali Linux のような侵入テスト ツールを開発する手順

Kali Linux に似た侵入テスト ツールの作成は、複雑ですがやりがいのあるプロセスです。 これには一連の戦略的および技術的な手順が含まれており、それぞれの手順がツールの有効性にとって重要です。 ここでは、最初のコンセプトから最終的な実装までをガイドする、侵入テスト ツールの開発手順の詳細を示します。

ステップ 1: セキュリティ テスト ツールの要件と範囲を定義する

具体的なセキュリティのニーズと目標を特定することから始めます。 範囲と目的を確立し、開発プロセスの青写真を形成するには、詳細な分析が不可欠です。 この初期段階では、焦点を絞った効果的なツールの基礎を築きます。

ステップ 2: サイバーセキュリティに適切なテクノロジー スタックを選択する

適切なテクノロジー スタックを選択することが重要です。 ツールの機能とスケーラビリティの要件に適合する必要があります。 この決定はパフォーマンスとセキュリティ機能に大きな影響を与え、ツールの全体的な有効性に影響を与えます。

ステップ 3: 侵入テストのためのコア機能の開発

脆弱性スキャンやネットワーク分析などの機能を優先し、主要な機能の構築に重点を置きます。 コア機能が定義された範囲と要件に適合していることを確認し、堅牢なツールの準備を整えます。

ステップ 4: セキュリティ機能のテストと反復

ツールの機能を改良するには、徹底的なテストと反復が重要です。 厳格なテストによりセキュリティ上の欠陥が特定および修正され、ツールの信頼性と有効性が保証されます。

ステップ 5: サイバーセキュリティ環境での展開と統合

さまざまなサイバーセキュリティ環境にツールを正常に導入します。 この段階は、既存のシステムとのシームレスな統合と現実世界への適用性を確保するために不可欠です。

ステップ 6: 継続的なサポートとセキュリティ アップデートの提供

継続的なサポートと定期的なセキュリティ更新の最終段階は、進化するサイバー環境においてツールの関連性と有効性を維持するために重要であり、ペネトレーション テスト ツールの開発手順を完了します。

これらの手順は、侵入テスト ツール開発プロジェクトを成功させるためのバックボーンを形成します。 これらを遵守することで、サイバーセキュリティの動的な課題に対処できる強力で信頼性の高いツールを確実に作成できます。

Appinventiv は侵入テスト ツール開発の信頼できるパートナーです

Appinventiv は、Kali Linux に匹敵するツールなど、高度なテクノロジー ソリューションの作成を専門とするソフトウェア開発会社です。 サイバーセキュリティ ツール開発における当社の専門知識は、一流のセキュリティ ソリューションの提供に専念する経験豊富な専門家のチームによって支えられています。 私たちは、Kali Linux のような侵入テスト ツールの開発コストがお客様にとって重要な考慮事項になる可能性があることを理解しています。 そのため、当社は、多様なセキュリティ ニーズを満たすようカスタマイズされた、コスト効率が高く強力なツールの提供に重点を置いています。

当社のアプローチは革新的なテクノロジーと戦略的計画を組み合わせ、品質に妥協することなくクライアントが最高の価値を確実に享受できるようにします。 当社はお客様のセキュリティ上の懸念を優先し、お客様の特定の要件に合わせたカスタム ソリューションを提供します。 Appinventiv を利用すると、サイバーセキュリティ体制の強化に尽力するパートナーを獲得できます。

私たちは、IKEA、Adidas、KFC、Domino's などのクライアントに一流のソフトウェア ソリューションを提供できたことをうれしく思います。 初期コンセプトから導入、そしてそれ以降に至るまで、あらゆるステップをガイドして、サイバーセキュリティへの投資が最大限の利益を生み出すことを保証します。

今すぐご連絡ください。

よくある質問

Q. 侵入テストツールの開発にはどれくらいの費用がかかりますか?

A.侵入テスト ツールの開発コストは、機能の複雑さ、セキュリティ プロトコル、統合要件などの要因によって大きく異なります。 通常、範囲は 40,000 ドルから 300,000 ドルです。 標準機能を備えた基本ツールはコスト効率が高くなりますが、高度な機能を備えた高度なツールは大幅に高価になる可能性があります。

Q. 組織の規模に応じてペネトレーション テスト ツールのスケーラビリティをどのように実現できますか?

A.侵入テスト ツールのスケーラビリティは、さまざまなネットワークのサイズや複雑さに適応できる柔軟なアーキテクチャを設計することによって実現されます。 これには、中小企業と大企業の両方の進化するニーズに対応するためのモジュール設計とクラウドベースのソリューションの使用が含まれます。

Q. 侵入テスト ツールの開発中に直面する一般的な課題は何ですか?

A.一般的な課題には、包括的なセキュリティ カバレッジの確保、さまざまなサイバーセキュリティ フレームワークとの統合、高度な機能を提供しながら使いやすさを維持すること、法規制への準拠を順守することが含まれます。 イノベーションと実用性および費用対効果のバランスをとることも重要な課題です。

Q. Kali Linux のような侵入テスト ツールの開発にはどのくらい時間がかかりますか?

A. Kali Linux のような高度な侵入テスト ツールの開発時間は、範囲、必要な機能、カスタマイズのレベルに応じて、通常、数か月から数年かかります。 このプロセスには、堅牢で効果的なツールを確保するための大規模な研究、開発、テスト、改良が含まれます。