Acelere su serie de transformación digital: Parte 2

Publicado: 2020-04-09Planificación de su política de seguridad de trabajo remoto

Tener una política de seguridad en el trabajo remoto para garantizar la protección de las operaciones comerciales se ha disparado en la agenda de prácticamente todas las organizaciones del país.

Durante el último mes, miles de empresas han tenido que reaccionar ante las circunstancias actuales y cambiar radicalmente sus modelos de negocio para hacer frente de la mejor manera.

Para la mayoría, esto ha significado cambiar su fuerza laboral para realizar su trabajo desde casa.

Esto no solo ha causado una interrupción masiva en la vida laboral normal, sino también vulnerabilidades masivas en las protecciones de seguridad de las empresas; Las pymes en particular.

Lea la publicación de la semana pasada en esta serie: Acelere su serie de transformación digital: Parte 1: Respaldo y continuidad del negocio

No preparado para el cambio

Si bien el trabajo remoto en su conjunto ha experimentado una mayor aceptación por parte de los empleadores en los últimos años, la gran mayoría de las organizaciones aún no han adoptado políticas claras para garantizar la seguridad mientras los empleados trabajan desde casa.

Solo el 7% de los empleadores en los EE. UU. ofrecen opciones de trabajo desde el hogar a la mayoría o a todos sus empleados

Debido a esto, las empresas se han encontrado totalmente desprevenidas para operar con empleados en su mayoría remotos, dejándolos cada vez más susceptibles a los ataques cibernéticos.

Para empeorar las cosas, los ataques se han vuelto más frecuentes y más costosos, y los ciberdelincuentes aprovechan la crisis para atacar a los usuarios desprevenidos.

Publicación relacionada: Estafas relacionadas con el coronavirus: preguntas y respuestas con el director de servicios de seguridad del MIT de Impact

Las organizaciones deben actuar para protegerse a sí mismas, y deben actuar ahora.

Echemos un vistazo a cómo las PYMES pueden acelerar sus políticas de trabajo remoto y brindarse la seguridad que necesitan.

Integridad de los datos

Uno de los principales problemas con los que debe lidiar cuando tiene una fuerza laboral remota es proteger sus datos.

La proliferación de recopilación de información, lo que conocemos como "grandes datos", ha significado que las empresas ahora poseen datos mucho más confidenciales que nunca.

Ya sea que se trate de datos de clientes, datos de clientes o los suyos propios, lo más probable es que diferentes empleados transmitan y manejen información confidencial con frecuencia a diario.

Si bien esto es perfectamente normal en un entorno comercial normal con todas las protecciones adecuadas en su red interna, esto se vuelve sustancialmente más difícil cuando los usuarios acceden y manejan datos cuando no están en la red.

Es probable que los usuarios estén en sus hogares, pero en circunstancias normales también puede esperar que los trabajadores operen fuera de áreas públicas, como cafeterías.

Después de sus propios hogares, el segundo lugar más común para que los empleados realicen trabajo remoto son las cafeterías, con el 37% de los encuestados indicando que los usan.

El punto en común entre cualquiera de estas ubicaciones es que es significativamente más difícil para su equipo de TI verificar la integridad de las redes a las que están conectados.

Si bien puede suponer que sus redes domésticas tienen al menos cierto nivel de protección básica, las ubicaciones públicas solo buscan problemas.

Es imperativo que su política de seguridad de trabajo remoto asegure la integridad de sus datos en todo momento.

Dos formas en que puede hacer esto de manera efectiva son:

Uso de VPN para proteger los datos

Entre el 8 y el 22 de marzo de 2020, el uso de VPN en los EE. UU. aumentó en un 124 % en respuesta a la COVID-19, una indicación de cómo las personas y las empresas están reaccionando a las recientes amenazas de seguridad cibernética.

Una VPN es una forma sencilla de extender su red privada, a la que los empleados iniciarían sesión en el trabajo, a través de la Internet pública y permitir que los usuarios se conecten como si estuvieran en la oficina.

Crea efectivamente un "túnel" entre la red de la oficina y el usuario final.

Los datos que el usuario recupera o envía se cifran al comienzo del túnel y se descifran cuando llegan a su destino, lo que significa que nadie interceptará su información confidencial, incluso cuando esté conectado a un punto WiFi público.

Mientras la VPN esté encendida y funcionando, sus datos estarán seguros.

Gestión de dispositivos móviles

La administración de dispositivos móviles, o MDM, comenzó como una forma de proteger los teléfonos inteligentes de las personas en la red.

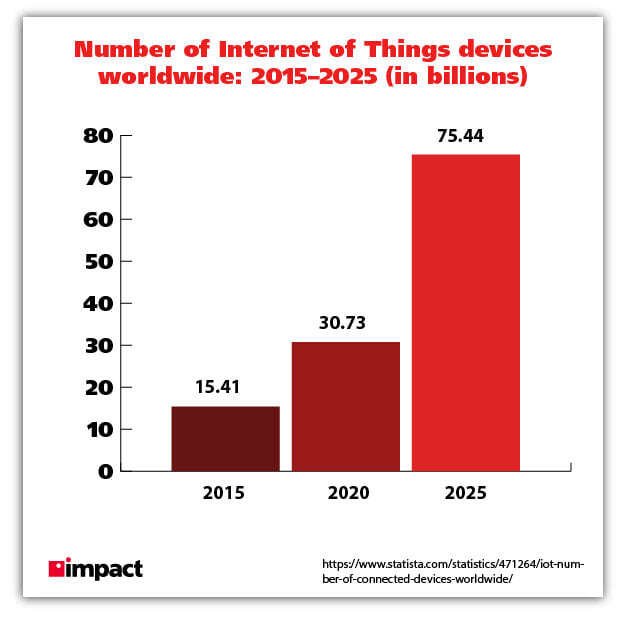

El Internet de las cosas ha cambiado por completo la forma en que las empresas abordan su seguridad.

Para mantener la integridad de sus datos, las organizaciones han tenido que extender las protecciones de red a todo tipo de dispositivos, ya sean teléfonos, computadoras portátiles o impresoras.

El 87 % de las empresas depende en cierta medida del acceso de sus empleados a las aplicaciones comerciales móviles desde sus teléfonos inteligentes.

Con este nuevo entorno en el que se encuentran las empresas, puede ser abrumador administrar tantos dispositivos en su red.

Si bien las circunstancias actuales han obligado a las organizaciones a lidiar con una letanía de dispositivos, en realidad ya llevamos varios años en esa dirección.

Una solución MDM es la respuesta a esta pregunta en particular.

Cómo un MDM puede proporcionar seguridad

Un MDM ayuda al brindar a los equipos de TI visibilidad sobre todos los dispositivos de su red.

Los dispositivos móviles, en particular los dispositivos personales de los empleados, a menudo carecen del software de malware y antivirus correcto y, como resultado, son vulnerables a los ataques.

Se compone de dos partes: software en el punto final denominado agente MDM; y un servidor MDM que existe en las instalaciones o en la nube.

Puede usar su MDM para reforzar su seguridad de varias maneras, que incluyen:

Gestión remota

Supervisar y administrar dispositivos remotos; comprender qué dispositivos están operando bajo su red; deshabilite los dispositivos que no deberían estar en su red; y apoyar a los que deberían.

Actualizaciones de dispositivos

¿Cuántas veces ha descartado un aviso para actualizar algo en su computadora? Si respondió nunca, entonces está muy por delante del juego. Los empleados que no actualizan su software y sus sistemas operativos, sin darse cuenta , abren la posibilidad de dañar todo el negocio.

Un MDM permite al operador controlar las actualizaciones de todos los dispositivos y controlar los dispositivos para que se actualicen automáticamente a la última y más segura versión del software.

limpieza remota

Si le roban un dispositivo, puede borrar los datos de forma remota, ahorrándose la tremenda molestia de tener que lidiar con los dispositivos en caso de una violación.

Los errores ocurren, y saber que tiene un plan de respaldo para lidiar con ellos será un peso de encima de su mente.

Otras formas en que un MDM puede ayudar:

- Restringir el acceso a las aplicaciones o la configuración del dispositivo

- dispositivo estandarizado

- Políticas de seguridad

- Seguridad de red para políticas BYOD

- Aprovisionamiento, implementación e incorporación de empleados más rápidos

Capacitación de concientización sobre seguridad

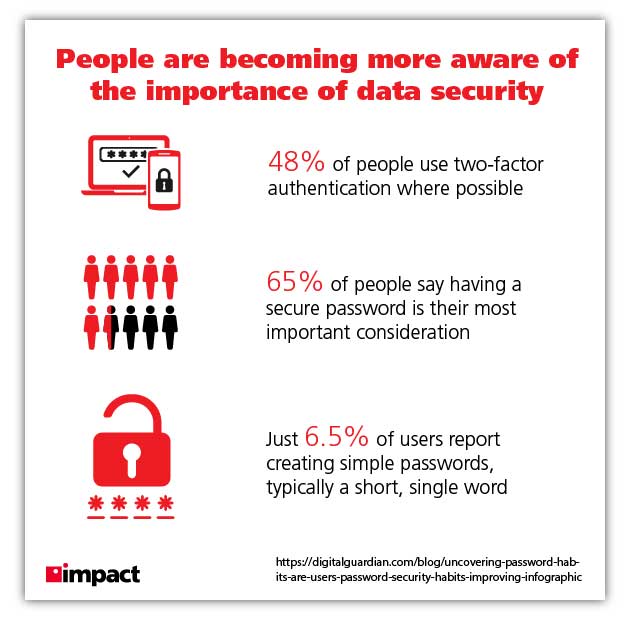

Las soluciones de seguridad como parte de su política de seguridad de trabajo remoto son extremadamente útiles para defenderse de las amenazas de los ciberdelincuentes.

Sus propios empleados, sin embargo, son su mayor amenaza.

Esto se debe a que los ataques de ciberseguridad se basan más que nunca en la ingeniería social, lo que significa que es mucho más probable que sucumba a un ataque a través de uno de sus propios trabajadores que es estafado de una forma u otra.

El error humano es la causa número uno de las violaciones de datos de los ataques cibernéticos, con el 52% de los incidentes directamente atribuibles a ellos.

Es posible que esté familiarizado con los ataques a las grandes empresas, pero es el número creciente de ciberataques a las pymes lo que debería preocupar a los propietarios de empresas.

El más común y conocido de estos ataques es el phishing, que se lleva a cabo principalmente a través de correos electrónicos fraudulentos diseñados para engañar a los usuarios haciéndoles creer que provienen de una fuente confiable.

El 90 % de los incidentes y violaciones incluyeron un elemento de phishing

Publicación relacionada: Cómo los ciberdelincuentes usan Microsoft Office Sway para robar sus credenciales

Dado que los delincuentes buscan aprovecharse del error humano, es importante contar con una fuerza laboral que esté bien equipada con el conocimiento para detectar el peligro cuando lo enfrentan.

Además de las necesidades de evitar que los empleados causen violaciones de datos, también está la cuestión del cumplimiento.

Hay más de 8500 estándares locales, estatales y federales que su organización puede necesitar para cumplir, y no hacerlo puede resultar en fuertes multas que las PYMES no pueden pagar.

Entonces, con esto en mente, es una buena idea poner a sus empleados al día lo más rápido posible para mitigar mejor estas amenazas emergentes invirtiendo en educación sobre seguridad cibernética.

La ciberseguridad es una de las consideraciones más importantes que puede hacer una empresa, particularmente a la luz de la reciente crisis de COVID-19.

Obtenga más información sobre lo que puede hacer para equipar a una fuerza de trabajo remota leyendo nuestra publicación de blog, "6 Consideraciones de trabajo remoto para pymes".