SentinelOne: recomendaciones de ciberseguridad para empresas

Publicado: 2020-02-11SentinelOne, un socio tecnológico de Impact Networking, ha ofrecido varias recomendaciones de ciberseguridad para las empresas a la luz de las recientes tensiones entre EE. UU. e Irán.

Si bien la amenaza del conflicto físico ha disminuido, la amenaza del conflicto cibernético ha sido y seguirá siendo una preocupación importante para las organizaciones estadounidenses de todos los tamaños.

A medida que avanzamos en la nueva década, la cantidad de ataques aumentará.

A la luz de esta tensión reciente, existe una preocupación bien fundada de que Irán pueda intentar causar estragos utilizando la guerra cibernética.

La ciberseguridad es uno de los problemas más apremiantes para las empresas modernas, y es vital prestar atención a las recomendaciones de ciberseguridad de empresas como SentinelOne para invertir en la protección de la infraestructura de red.

Principal preocupación entre los tomadores de decisiones

Los líderes empresariales reconocen esto más que nunca.

El 93 % de los ejecutivos de las pymes creen que, a medida que los adversarios extranjeros intentan violar la seguridad nacional de los ciberataques salariales, las pequeñas empresas como la suya se utilizarán como puntos de entrada.

Solo eche un vistazo superficial a esta lista de ciberataques significativos y encontrará que los ciberataques han estado en curso en grandes cantidades durante años.

Para las pequeñas y medianas empresas que solo utilizan protección de seguridad básica, los riesgos son mayores que los objetivos más típicos, como bancos y agencias gubernamentales.

Publicación relacionada: Ciberseguridad avanzada: por qué un firewall no será suficiente en 2020

A menudo carecen de formas sustanciales de protección, lo que significa que las PYMES son más vulnerables que las organizaciones más grandes.

Lo que está en juego también es mayor, ya que el 93 % de las empresas que no tienen un plan de recuperación ante desastres cierran en tan solo un año.

El mensaje a tomar de esto es claro.

Los ataques cibernéticos seguirán siendo una amenaza y las PYMES deben poder enfrentarlos de manera efectiva.

SentinelOne ofrece 6 recomendaciones de ciberseguridad

1. Deshabilitar puertos y protocolos innecesarios

“Una revisión de los registros de su dispositivo de seguridad de red debería ayudarlo a determinar qué puertos y protocolos están expuestos pero no son necesarios.

"Para aquellos que lo son, supervíselos en busca de actividad sospechosa, similar a 'comando y control'".

2. Registrar y limitar el uso de PowerShell

“Si un usuario o cuenta no necesita PowerShell, desactívelo a través del Editor de directivas de grupo.

"Para aquellos que lo hacen, habilite la firma de código de los scripts de PowerShell, registre todos los comandos de PowerShell y active el 'Registro de bloques de scripts'".

3. Establezca políticas para alertar sobre nuevos hosts que se unan a la red

"Para reducir la posibilidad de dispositivos 'falsos' en su red, aumente la visibilidad y notifique al personal de seguridad clave cuando nuevos hosts intenten unirse a la red".

4. Haga una copia de seguridad ahora y pruebe su proceso de recuperación para la continuidad del negocio

“Es fácil dejar que las políticas de copia de seguridad se desvanezcan o no probar que se puede restaurar en la práctica.

“Además, asegúrese de tener copias de seguridad redundantes, idealmente usando una combinación de sitios cálidos, templados y fríos”.

5. Intensifique el monitoreo de la red y el tráfico de correo electrónico

“Los vectores más comunes para los intrusos son los dispositivos desprotegidos en su red y los correos electrónicos de phishing dirigidos.

“Siga las mejores prácticas para restringir los archivos adjuntos por correo electrónico y otros mecanismos y revise las firmas de la red.

“Se debe prestar especial atención a los hosts externos que están siendo objeto de intentos de inicio de sesión de fuerza bruta y rociado de contraseñas.

“Los sistemas expuestos externamente, en los que no se puede implementar la autenticación de múltiples factores, deben monitorearse cuidadosamente.

"Intentar comprometer los servidores VPN sin 2FA (por ejemplo) es un TTP bien establecido para los actores con sede en Irán".

6. Parchear equipos orientados hacia el exterior

“Los atacantes buscan activamente y explotarán las vulnerabilidades, particularmente aquellas que permiten la ejecución remota de código o ataques de denegación de servicio.

“Implemente la autenticación multifactor cuando sea necesario (por ejemplo, servidores VPN)”.

Mitigación futura para pequeñas y medianas empresas

La mayoría de las empresas están interesadas de una forma u otra en proteger su negocio de las ciberamenazas.

¿Pero cómo?

Bueno, echemos un vistazo a los componentes principales que debe tener cubiertos para tener una política de seguridad que funcione.

Protección perimetral

El perímetro de su red es el límite entre usted (intranet) y el mundo exterior (internet).

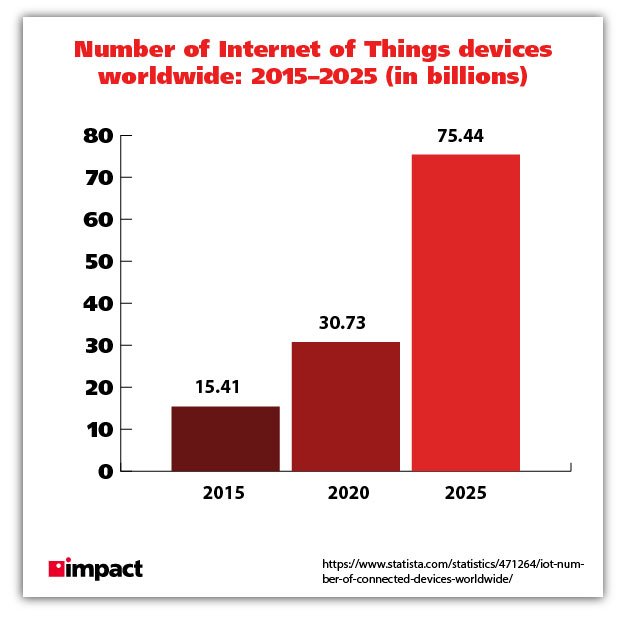

La era de Internet de las cosas en la que nos encontramos ahora ha cambiado el juego.

Una gran cantidad de dispositivos nuevos se conectan a su red en cualquier momento, lo que significa nuevos desafíos para la seguridad.

Debe contar con una sólida solución unificada de gestión de amenazas para su defensa perimetral.

De esta manera, su red estará defendida de cualquier amenaza entrante, bloqueando malware y otros actores maliciosos en tiempo real.

También debe implementar un firewall de aplicaciones web (WAF) para inspeccionar el tráfico web.

Esto le brinda una cobertura completa, revisando el tráfico encriptado y asegurando su sitio contra amenazas como ataques de denegación de servicio (DDoS).

Protección de punto final

Como acabamos de mencionar, la prevalencia actual de los dispositivos IoT significa que hay muchas más cosas que proteger.

Computadoras portátiles, teléfonos, tabletas, televisores, impresoras, todos ellos probablemente estén conectados a la red en cualquier oficina determinada.

Esto crea una gran cantidad de nuevos puntos de entrada para posibles piratas informáticos.

De hecho, la impresora, a menudo olvidada por los trabajadores, es un dispositivo increíblemente vulnerable y frecuentemente atacado y utilizado para infectar redes.

Esto hace que la seguridad del punto final sea una necesidad.

Las empresas deben hacer todo lo posible para garantizar que todos los dispositivos que operan en la red estén adecuadamente protegidos con una solución antivirus de última generación.

Publicación relacionada: ¿Qué es el antivirus de próxima generación?

Autenticación

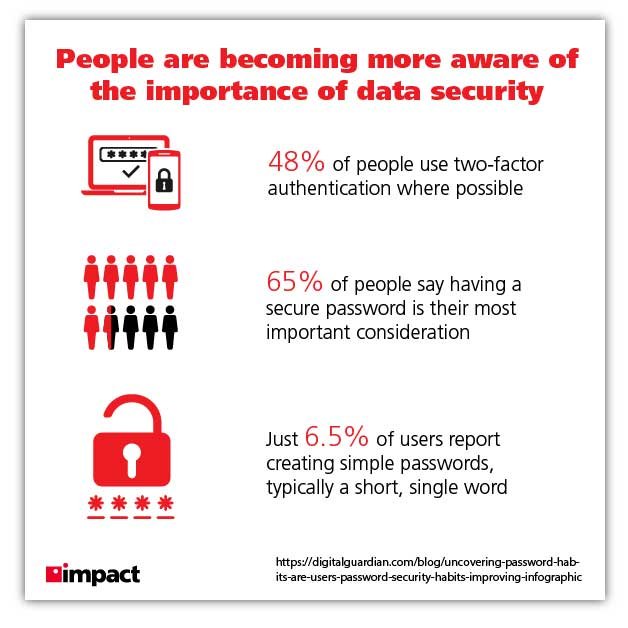

La verificación avanzada para los usuarios que inician sesión en su red es una forma segura de mejorar significativamente su seguridad.

Es recomendable que tenga un sistema de administración de credenciales que proteja sus contraseñas con métodos sólidos de encriptación.

Publicación relacionada: ¿Qué es la ciberhigiene?

Uno de los métodos de verificación más generalizados es el uso de autenticación multifactor (MFA)

Aunque a algunos les resulta molesto, las estadísticas no mienten.

Los servicios en la nube de Microsoft ven 300 millones de intentos de inicio de sesión fraudulentos todos los días.

Estiman que MFA bloquea el 99,9% de los ataques automatizados.

En otras palabras, funciona y la diferencia que hace MFA es sustancial.

Recuperación de respaldo

Señalamos antes que una cantidad abrumadora de pequeñas y medianas empresas que son víctimas de un ataque cibernético terminan quebrando.

Esto se debe a menudo a que no tienen una estructura para hacer frente rápidamente a un ataque.

La recuperación ante desastres es absolutamente crucial y nunca debe descuidarse.

Publicación relacionada: Por qué un plan de recuperación ante desastres es vital para las PYMES

Con solo el 27% de las empresas preparadas para la continuidad del negocio y un tercio de las empresas sin probar sus planes de recuperación ante desastres, existe una clara tendencia de que las PYMES no emplean una estrategia sólida para contrarrestar los ataques cibernéticos.

El tiempo de inactividad es costoso y debe mitigarse a toda costa.

Debe tener imágenes duplicadas de todos los aspectos de su sistema operativo, incluidas las aplicaciones.

Estas imágenes deberían poder enviarse a usted de manera oportuna para que un ingeniero pueda restaurar sus sistemas y volver a ponerlos en funcionamiento lo antes posible.

Cómo los MSSP ayudan a las pymes

Con más y más pequeñas y medianas empresas amenazadas por ataques cibernéticos, ha habido una creciente demanda de socios de seguridad.

Los proveedores de servicios de seguridad administrados (MSSP) están interviniendo para llenar los vacíos, ofreciendo a las empresas una manera fácil de cuidar la protección de sus datos.

Un MSSP ofrecerá una gran cantidad de experiencia, conocimientos y soluciones superiores por una tarifa fija asequible.

Publicación relacionada: ¿Qué servicios de MSSP debe esperar de su socio de seguridad?

Llevarán a cabo una evaluación, tomarán nota de su configuración actual y le proporcionarán un desglose detallado de dónde está su seguridad y dónde puede necesitar mejorar.

Con un socio de seguridad, las PYMES pueden estar tranquilas sabiendo que los expertos están en el trabajo.

El mercado de servicios de seguridad gestionados tuvo un valor de 27.700 millones de dólares el año pasado; se espera que crezca a $ 64.73 mil millones para 2025.

A medida que los ataques cibernéticos continúan en volumen y alcance, anticipamos que el uso de los servicios MSSP crecerá a lo largo de 2020 y más allá.

El programa Managed Security de Impact Networking proporciona una protección de seguridad cibernética vital para los clientes, manteniéndolos tranquilos sabiendo que su infraestructura de TI está siendo monitoreada y mantenida por nuestros expertos en seguridad.

Hemos investigado a cientos de proveedores para garantizar que nuestro programa utilice las mejores soluciones de su clase para nuestros clientes. En el panorama actual, un programa integral de ciberseguridad nunca ha sido más importante.

Obtenga más información sobre la oferta de Impact aquí.