¿Cómo cumplir con HIPAA en pruebas de software?

Publicado: 2022-12-19Descargo de responsabilidad: el artículo solo cubre las principales áreas de prueba de software de cumplimiento de HIPAA y no elementos como salvaguardas físicas, como la no implementación de software en la estación de trabajo con pantallas abiertas. Además, tenga en cuenta que la estrategia dependerá de los requisitos de la aplicación, lo que significa que no será aplicable para todas las aplicaciones.

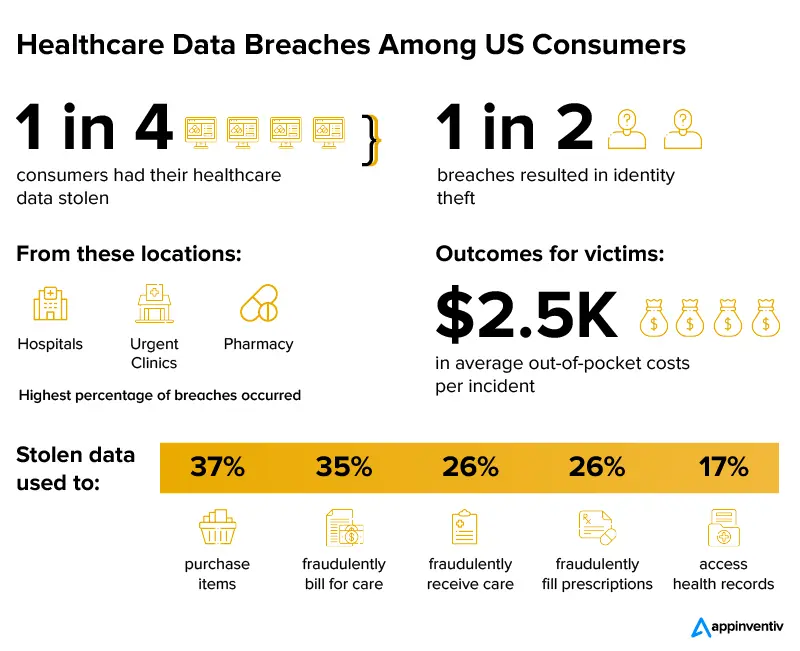

Las organizaciones de atención médica están siendo víctimas de instancias de violación de datos a gran escala a un ritmo alarmante. Un ejemplo notable de esto se puede ver en la instancia de ataque de ransomware del Centro Médico Regional de Yuma que expuso los datos de más de 700,000 personas en abril de 2022. El número creciente de casos de violación de datos también es evidente en el gráfico a continuación.

Con los números cada vez más preocupantes año tras año, las organizaciones médicas están recurriendo a un software creado con medidas de protección de datos inviolables para almacenar y transmitir sus datos médicos. Las organizaciones se adhieren a todos los requisitos de cumplimiento de HIPAA y dedican mucho tiempo a garantizar la solidez y la seguridad del software de atención médica integrado .

Esto pone mucho énfasis en las pruebas de software compatibles con HIPAA. ¿Qué pasaría si no prueba el software de atención médica teniendo en cuenta el cumplimiento de HIPAA? El incumplimiento de las pruebas de software de HIPAA abrirá la aplicación a fugas de datos y su uso ilegal. Además de esto, dará lugar a castigos severos por parte del Departamento de Salud y Servicios Humanos de los Estados Unidos.

Esta es la razón por la que es necesario que su equipo de desarrollo de software de atención médica dedique tiempo a crear una aplicación compatible con HIPAA con un mayor enfoque en las pruebas de software.

En Appinventiv, en nuestro rol como empresa de desarrollo de software para el cuidado de la salud , hemos desarrollado, probado e implementado con éxito aplicaciones para el cuidado de la salud que afectan a múltiples partes interesadas, sin una sola instancia de infracción.

En este artículo, analizaremos las diversas formas de verificar el cumplimiento de HIPAA en su aplicación a través de pruebas. Pero primero veamos por qué la creación de un software compatible con HIPAA se está volviendo cada vez más difícil.

¿Por qué es difícil crear un software compatible con HIPAA?

Si bien todos los proveedores de servicios de atención médica se enfocan en la seguridad para garantizar el cumplimiento de HIPAA, la complejidad del sector es tal que hay momentos en que algunos elementos quedan sin abordar. Esto es lo que suele suceder en ausencia de una lista de verificación de software de cumplimiento de HIPAA.

Muchos datos que proteger

Antes de crear una estructura en torno a la protección de datos, los desarrolladores deben tener una comprensión completa de lo que constituye información confidencial. En el sistema de salud, evaluar esto puede ser difícil porque los datos se almacenan en diferentes formatos en múltiples ubicaciones, como ubicaciones de almacenamiento físico, sistemas EHR, centros de datos, dispositivos móviles, oficinas de proveedores, etc.

Falta de recursos en torno al cumplimiento de HIPAA

La creación de un software verdaderamente compatible con HIPAA requiere la incorporación de abogados, arquitectos de sistemas, expertos en seguridad cibernética y expertos médicos en el equipo. Todos ellos aportan un amplio conocimiento y tiempo en el proyecto, algo que no siempre es posible debido al costo fijo y el cronograma de desarrollo de la aplicación para el cuidado de la salud .

Múltiples plataformas de acceso a datos

Todas las plataformas del sistema sanitario tienen que estar protegidas con una medida de seguridad unificada. Sin embargo, la infraestructura de un hospital consta de terminales de usuarios reales y digitales, centros de datos, servidores, recursos en la nube, etc. Para crear una infraestructura de seguridad unificada, es necesario analizar el desarrollo de MDM para proteger los datos confidenciales.

Flexibilidad reducida

El software creado con múltiples requisitos de seguridad en mente puede volverse rígido por naturaleza; sin embargo, las organizaciones de atención médica necesitan flexibilidad para poder administrar las experiencias de pacientes y médicos. Esto lleva a una situación en la que los desarrolladores deben administrar la flexibilidad y el cumplimiento de HIPAA sin comprometer la experiencia de atención médica.

Necesidad de reevaluar la implementación de HIPAA

Las pruebas de cumplimiento de HIPAA no terminan con la implementación de la aplicación. Múltiples elementos, como las amenazas de ciberseguridad, los requisitos de HIPAA y las necesidades de TI de la organización de atención médica, cambian constantemente y, para garantizar que su software siga siendo compatible, deberá realizar auditorías periódicas y actualizaciones de documentos.

Ahora que hemos analizado los elementos que dificultan la creación de una aplicación compatible con HIPAA, es hora de analizar las soluciones también analizando las áreas de prueba de software de cumplimiento de HIPAA y luego las formas en que responde, cuál es el proceso de ¿Pruebas de cumplimiento de HIPAA?

Estrategias y áreas para las pruebas de software de HIPAA

Para facilitar la comprensión, generalmente dividimos las pruebas de software de cumplimiento de HIPAA en 5 áreas clave. Es importante saber cuáles son estas áreas para responder ¿Cómo se asegura de que el software cumpla con HIPAA?

Autenticacion de usuario

Por lo general, la autenticación del usuario puede ser cualquiera de estas: basada en la propiedad, como tarjetas de identificación, basada en el conocimiento, como la identificación/contraseña del usuario, y basada en datos biométricos, como la huella digital o el escaneo facial. Las pruebas de software en este frente van más allá de garantizar una ruta de inicio de sesión exitosa para cada rol y analizan:

- Error de inicio de sesión debido a:

- ID de usuario y contraseña vacíos

- ID de usuario y contraseña no válidos

- Cuenta caducada o bloqueada

- Cuenta bloqueada

- Inicio de sesión exitoso después del cambio de contraseña

- Tiempo de espera inactivo de inicio de sesión

- Datos de inicio de sesión no almacenados en la memoria de la aplicación

Además de esto, ayuda a crear una estructura estándar de los datos de la prueba, por ejemplo, <PatientFirstName><PatientLastName><TestName><Date><Time>. Esto ayudará a identificar a los usuarios sin problemas.

Divulgación de información

La divulgación de información generalmente funciona con dos categorías: acceso basado en roles y asignación de pacientes. En el primero, los usuarios se agrupan en clases lógicas con niveles de acceso específicos y en el segundo, el supervisor asigna a los pacientes a un proveedor de salud por un tiempo específico.

Será útil diseñar casos de prueba que especifiquen quién puede ver/modificar/agregar/eliminar información a la que no se ha accedido. Además, debe crear una práctica en la que, una vez que se desinstale la aplicación, toda la información de EPHI se elimine y elimine del sistema. La divulgación adecuada de información debe ser una parte clave de la lista de verificación del software de cumplimiento de HIPAA.

Pistas de auditoría

Al examinar las pistas de auditoría que forman parte de las pruebas de software de HIPAA, estos son los factores que deben analizarse.

- Cada entrada de la pista de auditoría debe tener la siguiente información:

- Fecha y hora de la acción

- Id o nombre del usuario que realiza la acción

- Nivel de acceso del usuario

- La identificación del registro del paciente en el que ocurrió la acción.

- La acción que se realizó o intentó

- El evento específico a partir del cual se realizó (por ejemplo, pago o registro de pacientes)

- La ubicación o identificación del sistema a través del cual ocurrió la acción.

- Las entradas deben cumplir con los requisitos de seguridad del software y la pista de auditoría debe hacerse para que sea fácil de rastrear para futuras investigaciones.

- Las entradas no deben eliminarse de la pista de auditoría.

- El registro de auditoría debe estar diseñado para ser visto por cuentas de usuario específicas.

- Todos los intentos de violar la seguridad deben ser monitoreados en la pista de auditoría.

- El registro de auditoría debe estar encriptado.

Transferencias de datos

La transferencia de datos es otra área clave de las pruebas de cumplimiento de HIPAA donde se debe garantizar la seguridad durante:

- Acceso a datos entre dispositivos físicos y móviles donde está instalada la aplicación

- Transferencia de datos a dispositivo externo y ubicación

- Movimiento de datos a una ubicación de almacenamiento fuera de línea.

Durante las transferencias de datos, también es importante tener en cuenta que, por lo general, los datos se cifrarán (que solo los usuarios autorizados descifrarán). Estas son las mejores prácticas de cifrado de datos que deben formar parte de los requisitos de cumplimiento de HIPAA.

- Asegure las claves de cifrado para evitar que usuarios no autorizados utilicen los datos del sistema.

- Cifre los datos confidenciales, independientemente de dónde se hayan almacenado dentro del sistema.

- Analice el rendimiento del algoritmo durante el cifrado de datos con regularidad.

Información del uso correcto de datos

Por último, la aplicación debe proporcionar detalles sobre el uso de datos antes de acceder a ellos. Según la aplicación, podría tener la forma de una página de ayuda para cada operación que incluya EPHI o crear una versión de capacitación de la aplicación que permita a los usuarios ver cómo funciona el software antes de dar acceso a la acumulación de EPHI.

Entonces, aquí están las 5 áreas críticas de las pruebas de software de cumplimiento de HIPAA, pero ¿cómo nos aseguramos de que se aplique en el proceso de desarrollo de aplicaciones de atención médica?

¿Cuáles son los pasos para lograr y mantener el cumplimiento de HIPAA en las pruebas de software?

Descubrámoslo en nuestra siguiente sección.

Pasos para lograr y mantener el cumplimiento de HIPAA en las pruebas de software

En Appinventiv, cuando construimos una aplicación de atención médica, hacemos que los requisitos de software de HIPAA sean parte del ciclo de desarrollo de extremo a extremo, específicamente las pruebas. Aquí hay algunas maneras en que aseguramos lo mismo.

1. Control de acceso

De acuerdo con los requisitos de cumplimiento de HIPAA, a cualquier usuario solo se le debe permitir acceder a la información que necesita para completar una tarea específica. Lograr este nivel estricto de control de acceso se puede lograr a través de los siguientes siete modos:

- Una lista de control de acceso que da acceso al usuario a módulos/aplicaciones/áreas específicas.

- Un nombre y número distintivos para identificar y rastrear la identidad de cada usuario dentro del sistema.

- Acceso controlado por el usuario que requiere autenticación de dos factores para ingresar al sistema.

- Acceso basado en roles que depende del rol de los usuarios para encontrar y decidir los derechos de acceso.

- Acceso basado en el contexto que limita el acceso a horas o fechas específicas en una red o sistema de información específico.

- Proceso dedicado para una situación de emergencia para recopilar ePHI crítica.

- Procesos electrónicos que harán cumplir el cierre de sesión automático de la sesión electrónica después de un tiempo de inactividad predeterminado.

- Cifrar y descifrar la ePHI.

2. Pruebas de cordura

La primera parte del protocolo de prueba de software de HIPAA que seguimos es ejecutar una prueba de cordura en la que buscamos defectos en los estándares de cumplimiento de HIPAA de la aplicación. Implica investigar áreas como:

- Para cada rol o relación de alto riesgo, verificamos si el usuario de un rol específico puede autenticarse fácilmente, si se le otorga acceso para ver, modificar y eliminar, o si no tiene acceso a la operación de un componente específico de la aplicación. Una vez que se realizan todas las acciones, se registran en la pista de auditoría.

- Los cifrados se verifican para áreas como entradas de seguimiento de auditoría y EPHI en la base de datos.

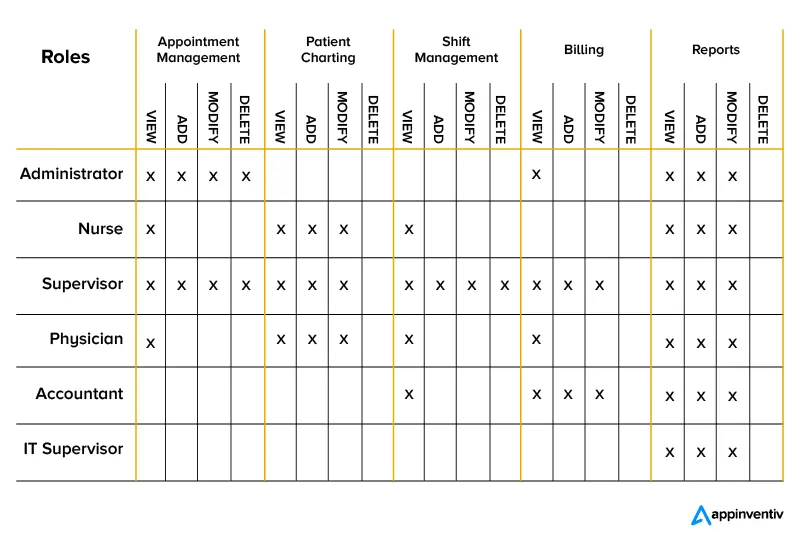

3. Matriz de roles

Suponiendo que la aplicación utiliza acceso basado en roles, es importante identificar los roles en el sistema y el nivel de acceso que pueden tener en la aplicación. Este paso generalmente se realiza hablando con los clientes que nos dicen el nivel de riesgo en función de la divulgación de información, la frecuencia de uso, la posibilidad de error y el impacto del error.

Cuando realizamos pruebas de cordura, un gráfico como este ayuda a identificar los niveles de riesgo asociados con cada relación y garantiza que los problemas se encuentren y solucionen de manera proactiva.

4. Casos de prueba

El tercer paso que seguimos en las pruebas de software de cumplimiento de HIPAA es crear casos de prueba detallados donde los movimientos del usuario se desglosan en el nivel de acción y resultados. Vamos a detallarlo con un ejemplo de una aplicación de cita médica.

| Caso de prueba | Evento |

|---|---|

| Iniciar sesión | La pantalla de inicio de sesión viene con múltiples opciones de autenticación. |

| Pantalla de inicio | Los médicos obtienen una vista de tablero de sus citas. |

| Administrar espacios de disponibilidad | El médico obtiene una vista de calendario modificable para agregar un espacio de disponibilidad. |

| Ver cita programada | Aparece una pantalla con una lista de citas programadas. |

| Aceptar/rechazar/modificar cita | Junto a la cita programada, el médico tiene la opción de aceptar, rechazar o reprogramar la cita. |

| Únase a la sesión de consulta virtual | El médico puede unirse a una sesión de consulta virtual a través de chat/llamada/video. |

| Subir receta | El médico puede cargar la captura de pantalla haciendo clic en una foto de su talonario de recetas. |

| Administrar perfil | Se abre una pantalla donde los médicos pueden ver citas, resumen de pagos y editar sus detalles. |

| Cerrar app | Cuando el médico cierra la aplicación, la sesión finaliza. |

5. Equilibrio de carga

Los planes de conmutación por error o equilibrio de carga son una parte fundamental de cualquier organización de atención médica porque la pérdida de los datos de un paciente puede poner su vida en espera.

Son necesarios para verificar la capacidad del software para continuar con las operaciones diarias y, al mismo tiempo, realizar copias de seguridad para un flujo de trabajo fluido. También ayudan a determinar si el software podrá asignar recursos cuando sea necesario y podrá identificar una situación de necesidad/urgencia. Un plan sólido de conmutación por error, cuando se implementa correctamente y se prueba de adentro hacia afuera, debe ofrecer una protección de datos casi completa, una pérdida de datos mínima o nula y una recuperación instantánea en caso de error.

Proceso que seguimos para las pruebas de cumplimiento de HIPAA

El proceso de prueba de una aplicación de salud para el cumplimiento de HIPAA es diferente de los enfoques de prueba de aplicaciones regulares. Este es el enfoque que seguimos para garantizar que su aplicación esté bien probada.

1. Análisis de la documentación

Nuestros especialistas en control de calidad analizan la documentación del software que contiene sus requisitos funcionales y no funcionales, para crear una lista de verificación de las medidas de seguridad técnicas que se necesitarán en su software y hacemos un seguimiento con un plan de prueba de cumplimiento de HIPAA.

2. Creación de matriz de roles

Creamos un gráfico de matriz de roles que ayuda a identificar los roles de usuario actuales y el nivel de riesgo vinculado con la realización de múltiples operaciones como ver, agregar, eliminar y modificar ePHI.

3. Planificación y diseño de pruebas

- El proceso comienza con la definición de los eventos de prueba necesarios para verificar el cumplimiento del software con las garantías técnicas de HIPAA, como la evaluación de vulnerabilidades, las pruebas funcionales y las pruebas de penetración.

- A continuación, definimos la composición del equipo del grupo de prueba: la cantidad de ingenieros de prueba, expertos en automatización, probadores de seguridad, etc.

- Después de esto, se construyen escenarios de prueba y casos de prueba relevantes.

- A continuación, decidimos la parte de la automatización de pruebas.

- Luego, escribimos scripts sobre la automatización de pruebas, seleccionamos y configuramos herramientas de automatización de pruebas relevantes.

- Finalmente, preparamos el entorno de prueba obligatorio y los datos de prueba.

4. Ejecución y reporte de prueba

- Realizamos pruebas manuales y automatizadas de acuerdo con los escenarios de prueba predefinidos.

- Reporte las brechas de cumplimiento de HIPAA identificadas.

- Por último, sugerimos las medidas de remediación necesarias.

Con esto, hemos analizado múltiples aspectos de la prueba de una aplicación que cumple con todos los requisitos de HIPAA además del proceso que seguimos para probar la aplicación. Al cerrar el artículo, veamos cómo todo esto se traduce en costos.

El costo de las pruebas de cumplimiento de HIPAA

El costo de las pruebas de HIPAA cuando se selecciona a nivel individual depende de lo siguiente:

- El tipo y la complejidad del software sanitario.

- El número de roles de usuario diferentes.

- Las garantías de prueba técnica aplicables de HIPAA.

- Los tipos de prueba necesarios.

- La cantidad de esfuerzo requerido para la automatización de pruebas.

- La complejidad y el número de casos de prueba.

- El modelo de abastecimiento de pruebas de software elegido (interno o externo).

- Los costes de las herramientas de pruebas de seguridad

Con estas cinco prácticas de prueba de software de HIPAA y el proceso que seguimos para las pruebas de cumplimiento de HIPAA, nos aseguramos de crear una aplicación lista para el cumplimiento que está lista para cambiar el mundo digital y permanecer a prueba de infracciones en todo momento. La forma en que lo hacemos es mantener la lista de verificación de software de cumplimiento de HIPAA como la base de los esfuerzos de diseño, desarrollo y mantenimiento.

Si está buscando soporte para crear o probar una aplicación lista para HIPAA ya desarrollada, comuníquese con nosotros hoy.