Autenticación sin contraseña: resuelva los puntos débiles de CX, aumente los ingresos

Publicado: 2022-05-10A medida que aumentan los ataques de apropiación de cuentas y aumenta la frustración de los clientes con las experiencias digitales, la autenticación sin contraseña se ha convertido en un tema candente. Una encuesta reciente realizada por Enterprise Strategy Group encontró que el 85 % de los profesionales de TI y ciberseguridad coincidieron en que la adopción de tecnologías sin contraseña es una iniciativa estratégica importante.

Pero, ¿es adecuado para su negocio? Exploremos qué implica este enfoque de autenticación, sus beneficios y cómo implementarlo de manera efectiva.

¿Qué es la gestión de acceso e identidad del cliente? ¿Por qué eso importa?

La gestión de la identidad y el acceso de los clientes se está convirtiendo en una herramienta imprescindible para las marcas en la era digital. Póngase al día con esta tecnología emergente.

La gestión de la identidad y el acceso de los clientes se está convirtiendo en una herramienta imprescindible para las marcas en la era digital. Póngase al día con esta tecnología emergente.

El impacto empresarial del infierno de las contraseñas

La autenticación sin contraseña está ganando terreno a medida que las empresas se enfrentan a múltiples riesgos asociados con las contraseñas de cuentas tradicionales.

- Abandono de clientes: en un estudio reciente, casi el 20 % de los clientes que olvidaron sus contraseñas abandonaron su cuenta en lugar de soportar el proceso de restablecimiento de contraseña.

- Abandono del carrito: una encuesta de 1,000 consumidores encontró que uno de cada cuatro compradores en línea estaba dispuesto a abandonar un carrito de $ 100 o más si tenían que restablecer su contraseña para pagar.

- Tensión de los recursos de la mesa de ayuda de TI: según una estimación del Foro Económico Mundial, las empresas más grandes asignan casi el 50 % de los costos de la mesa de ayuda de TI al restablecimiento de contraseñas.

- Ciberseguridad: los ataques de Credential Stuffing impulsados por bots están creciendo. Aberdeen Strategy & Research descubrió que el 84 % de los encuestados de negocios dijeron que sus usuarios en línea habían experimentado una adquisición de cuenta (ATO) exitosa en los últimos 12 meses.

Con filtraciones de datos en todas partes, la gestión de datos de clientes se vuelve crucial

Las mejores prácticas de gestión de datos de clientes permiten a las empresas fortalecer su compromiso con las relaciones positivas. El potencial de crecimiento, en el comercio y la confianza, es enorme.

Las mejores prácticas de gestión de datos de clientes permiten a las empresas fortalecer su compromiso con las relaciones positivas. El potencial de crecimiento, en el comercio y la confianza, es enorme.

La autenticación de dos factores viene al rescate, pero hay una trampa

Para combatir estos riesgos, muchas marcas cambiaron a una estrategia de autenticación de dos factores (TFA), donde los usuarios crean una contraseña y eligen otro método para verificar sus credenciales.

Si bien TFA es efectivo contra las amenazas de ciberseguridad, el paso de verificación adicional agrega un nivel de fricción y rigidez a la experiencia. Los usuarios pueden ser reacios a adoptarlo.

En noviembre pasado, Twitter reveló que solo el 2,3% de sus cuentas activas optaron por TFA. Meta dijo que su inscripción en TFA era igualmente pequeña.

Adiós, adiós, contraseñas: la promesa de la autenticación sin contraseña

Las marcas están recurriendo a estrategias sin contraseña para abordar la debilidad de la autenticación de contraseña tradicional y evitar la rigidez de TFA. De hecho, Apple, Google y Microsoft anunciaron recientemente planes para ampliar la compatibilidad con un estándar común de inicio de sesión sin contraseña creado por FIDO Alliance y World Wide Web Consortium.

En pocas palabras, la autenticación sin contraseña es el proceso de otorgar acceso a un usuario a una propiedad digital utilizando credenciales que no implican la configuración de una contraseña. Estos son ejemplos de algunos de los tipos más populares:

Inicio de sesión del teléfono (SMS móvil): los clientes reciben un código de SMS único que les permite acceder a una propiedad digital.

Contraseña de un solo uso (OTP) de correo electrónico o enlace mágico: una marca envía a los clientes un código de un solo uso o un enlace HTML a la dirección de correo electrónico registrada, lo que permite el acceso a una propiedad digital.

Fast Identity Online (FIDO): este método convierte el dispositivo de un cliente (ya sea móvil o de escritorio) en la clave de autenticación. Configurada después del inicio de sesión inicial, la autenticación FIDO utiliza la seguridad de los dispositivos actuales, como la biometría, para validar la identidad del cliente y ofrecer una experiencia de inicio de sesión sin fricciones.

Autenticación automática: los clientes se autentican en sus teléfonos móviles mediante la confirmación de una notificación automática, en lugar de usar su contraseña.

Si bien cada método se ejecuta de manera diferente, todos reducen los riesgos de seguridad asociados con la contraseña tradicional, hacen que el acceso a las propiedades digitales sea rápido y fácil, y ofrecen alivio a los representantes del centro de contacto.

Por qué la seguridad de los datos es fundamental para el futuro de CX

Ninguna tecnología puede superar el hecho de que la experiencia del cliente es un esfuerzo humano. Descubra por qué la seguridad de los datos es fundamental para el futuro de CX.

Ninguna tecnología puede superar el hecho de que la experiencia del cliente es un esfuerzo humano. Descubra por qué la seguridad de los datos es fundamental para el futuro de CX.

Autenticación: una talla no sirve para todos

Ningún método sin contraseña ha superado a los demás. De hecho, la clave puede ser ofrecer a los clientes una opción, según McKinsey & Company: "Para reducir la fricción de los rígidos requisitos de autorización multifactorial, por ejemplo, se podría permitir a los clientes elegir su método multifactorial preferido de una lista de opciones".

Esta noción de elección demuestra la necesidad de una estrategia de autenticación para considerar el equilibrio entre seguridad y experiencia.

Si el método favorece demasiado una experiencia sin fricciones, puede haber implicaciones de seguridad. Por el contrario, un enfoque multifactorial rígido puede ser seguro, pero también puede alejar a los clientes.

Sin embargo, el equilibrio correcto puede mejorar la retención de clientes, aumentar los ingresos, reducir los costos de TI y aumentar la seguridad.

¿Es fácil para los consumidores comprarles? Cómo puede ayudar la gestión de la identidad del cliente

La gestión de la identidad del cliente es importante porque exigir que los clientes inicien sesión cada vez que visitan un sitio de comercio electrónico o interactúan con su marca puede erosionar la CX, reducir las conversiones y empujar a los clientes hacia la competencia con procesos de autenticación más sencillos.

La gestión de la identidad del cliente es importante porque exigir que los clientes inicien sesión cada vez que visitan un sitio de comercio electrónico o interactúan con su marca puede erosionar la CX, reducir las conversiones y empujar a los clientes hacia la competencia con procesos de autenticación más sencillos.

Adelántese a la curva con CIAM

El alejamiento de las contraseñas aún se encuentra en las primeras etapas. Un nuevo informe de Microsoft encontró que solo el 22% de las empresas en Azure Active Directory usaba una autenticación sólida.

Por lo tanto, la ventana de oportunidad está abierta ahora para obtener una ventaja competitiva al vencer a los competidores en el mercado con autenticación sin contraseña. Aquí es donde el software de administración de acceso e identidad del cliente (CIAM) puede ayudar.

Con el trabajo de crear la puerta de entrada a las propiedades digitales de una marca, el software CIAM actual ofrece una gama de opciones de autenticación, incluso sin contraseña, y permite que una marca aplique su método elegido de manera eficiente.

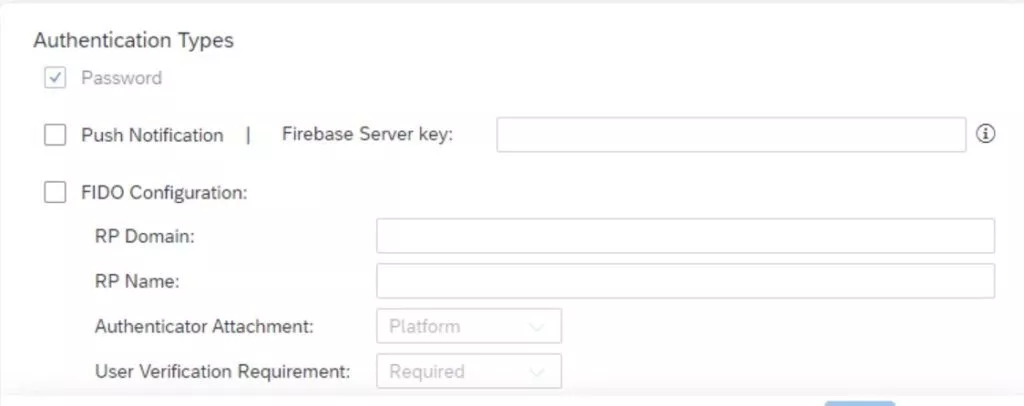

Como muestra este ejemplo, las marcas pueden elegir un tipo de autenticación con solo unos pocos clics.

Solución CIAM: ¿Debe construir, adaptar o comprar?

A la hora de buscar una solución de gestión de acceso e identidad de clientes, las empresas tienen tres opciones. Descubra cómo elegir lo mejor para su marca.

A la hora de buscar una solución de gestión de acceso e identidad de clientes, las empresas tienen tres opciones. Descubra cómo elegir lo mejor para su marca.

Autenticación inteligente basada en riesgos

Vislumbrando un futuro no muy lejano, la próxima evolución de la estrategia de autenticación trae la inteligencia artificial a la conversación.

En lugar de basar el acceso en un flujo de autenticación preestablecido, las empresas innovadoras están utilizando IA para evaluar el riesgo del intento de inicio de sesión. La evaluación incluye varios factores, entre ellos:

- ¿Qué hora del día es para el usuario?

- ¿Desde qué dirección IP inicia sesión el usuario?

- ¿Cuántos intentos ha hecho el usuario para iniciar sesión?

- ¿El usuario ha sufrido un ataque ATO anteriormente?

La puntuación determina el viaje de autenticación del usuario. Si son de bajo riesgo, se sirve un método sin fricciones. Si son de alto riesgo, la marca puede agregar automáticamente pasos de autenticación, como el temido desafío CAPTCHA, para garantizar la seguridad.

Beneficios de CIAM: mejor seguridad, CX ágil y más ingresos

Descubra los beneficios del software de administración de acceso e identidad del cliente (CIAM) y cómo puede ayudar a su negocio a aumentar los ingresos.

Descubra los beneficios del software de administración de acceso e identidad del cliente (CIAM) y cómo puede ayudar a su negocio a aumentar los ingresos.

En pocas palabras: simplicidad, seguridad y clientes satisfechos

La autenticación es un punto crítico en la experiencia digital y los enfoques sin contraseña están cobrando impulso.

Los C-suites deben priorizar la ejecución de la estrategia que mejor se adapte a las necesidades de sus clientes y encontrar las tecnologías de soporte adecuadas, como CIAM. Al hacerlo, pueden aumentar la retención de clientes, reducir el riesgo de seguridad y, en última instancia, generar ingresos.

Como muestra la historia, la autenticación evoluciona constantemente. Los nuevos métodos, estándares e innovaciones son la regla, no la excepción. Al asociarse con un proveedor de CIAM que trabaja para actualizar su software con las últimas innovaciones, las empresas pueden beneficiarse de los nuevos métodos a medida que surgen mientras mantienen su enfoque en el crecimiento.