À quels services MSSP devez-vous vous attendre de votre partenaire de sécurité ?

Publié: 2020-01-22Assurez-vous que votre MSSP offre les services que vous méritez

Les services MSSP gagnent en importance, car la cybersécurité est de plus en plus l'un des problèmes les plus urgents pour les petites et moyennes entreprises.

La sécurité des données et des informations se classe au troisième rang des priorités budgétaires des PME, ce qui n'est pas surprenant si l'on considère que près de la moitié de toutes les cyberattaques les ciblent.

Les fournisseurs de services de sécurité gérés (MSSP) interviennent pour répondre à la demande, les PME se tournant de plus en plus souvent vers eux pour répondre à leurs besoins de sécurité réseau.

Le marché mondial des services de sécurité gérés s'élevait à 24 milliards de dollars l'an dernier. D'ici 2023, il devrait avoir presque doublé pour atteindre près de 48 milliards de dollars.

Les cadres et les décideurs se tournent vers les MSSP parce qu'ils peuvent fournir une richesse d'expérience, d'expertise et de solutions pour un prix fixe abordable.

Cela étant dit, tous les MSSP ne sont pas nés égaux.

Nous allons examiner ce à quoi vous devez vous attendre lorsque vous engagez un partenaire et la qualité de service qu'un fournisseur hors pair sera en mesure d'offrir à votre organisation.

Les composants de base d'une offre de cybersécurité de qualité

Audit et évaluation de la vulnérabilité

L'une des étapes immédiates les plus cruciales de votre partenariat sera une évaluation de la vulnérabilité menée pour analyser le réseau de votre organisation à la recherche de tout point faible devant être corrigé.

Avec des outils d'analyse et des entretiens, les services MSSP peuvent déterminer où se trouvent les vulnérabilités dans vos réseaux internes et en contact avec les clients et recommander des changements et des projets pour aider votre entreprise à atténuer les dommages potentiels et vous offrir la protection dont vous avez besoin.

Une fois ces modifications traitées, des analyses de vulnérabilité supplémentaires peuvent être effectuées pour s'assurer que les nouvelles modifications ont atteint les résultats souhaités.

Des analyses régulières et planifiées constituent une partie importante d'un plan de sécurité complet.

Pour de nombreuses organisations, les difficultés résident dans l'incapacité de comprendre pleinement à quelles menaces elles sont confrontées et comment les contrer.

Pire encore, une entreprise peut avoir mis en place un outil de sécurité, mais simplement ignorer les problèmes parce qu'elle ne sait pas comment agir ou n'est pas sûre de leur signification.

40 % des professionnels de la sécurité informatique en interne ignorent les alertes qu'ils reçoivent parce que les informations qui leur sont fournies ne sont pas exploitables, tandis que 32 % ignorent les avertissements en raison de ce que l'on appelle la « fatigue des alertes » - des inondations de signaux d'alarme qu'ils ne savent pas comment traiter.

Cela peut conduire à une approche désordonnée de la cybersécurité, dans laquelle les PME devinent efficacement ce qui convient le mieux à leurs opérations de sécurité.

Des services MSSP de qualité seront en mesure d'aider dans ces scénarios en fournissant des recommandations exploitables en vous tenant au courant de toutes les menaces et vulnérabilités de votre réseau avec un plan d'action clair.

Protection du périmètre

Le périmètre de votre réseau est la frontière entre votre réseau privé (généralement intranet ) et votre réseau public (généralement Internet ).

Les périmètres ont beaucoup changé ces dernières années ; pour la plupart des entreprises modernes, le concept de périmètre est beaucoup plus abstrait que beaucoup ne le connaissent généralement.

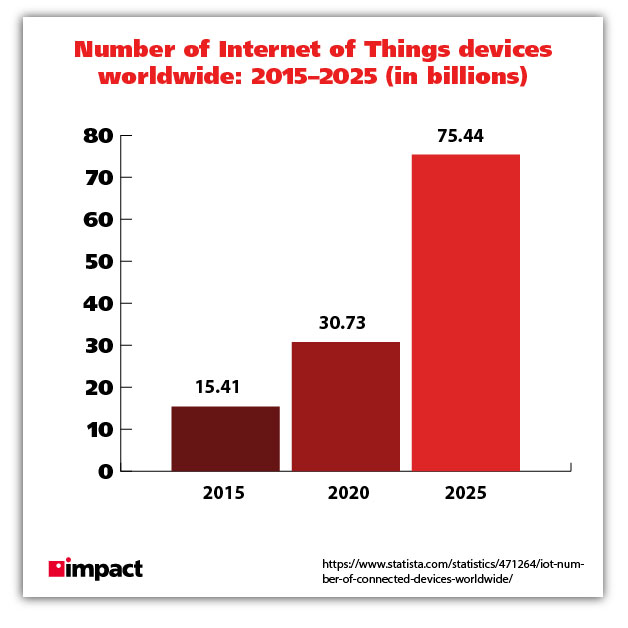

La technologie Internet des objets signifie que les utilisateurs se connectent aux réseaux via une large gamme d'appareils qui doivent être comptabilisés et la technologie cloud a considérablement réduit le nombre de serveurs sur site que les entreprises doivent entretenir.

Celles-ci présentent des défis de sécurité entièrement nouveaux pour les PME.

Les services MSSP doivent être en mesure d'offrir un package de gestion des menaces unifié puissant pour la défense de votre périmètre.

Cela protégera votre réseau de toute menace entrante et bloquera les logiciels malveillants en temps réel.

En plus de la protection avec la gestion des menaces, vous pouvez également utiliser un pare-feu d'application Web (WAF) pour inspecter le trafic Web.

Un WAF vous offre une couverture complète centrée sur le Web, en examinant le trafic chiffré et en sécurisant votre site contre les attaques préjudiciables telles que les attaques par déni de service distribué (DDoS).

Protection des terminaux

La sécurité des terminaux signifie la sécurisation des appareils qui se connectent à votre réseau à quelque titre que ce soit, qu'il s'agisse de postes de travail, d'appareils mobiles ou d'imprimantes.

L'essor et la prévalence des appareils IoT ont considérablement augmenté le nombre de terminaux qui fonctionnent dans les réseaux des entreprises modernes.

Bon nombre de ces terminaux sont tout simplement ignorés par les PME dans leurs stratégies de sécurité.

Les imprimantes, par exemple, peuvent constituer une grave menace pour la cybersécurité si elles ne sont pas suffisamment protégées, ce qu'elles ne sont souvent pas.

Vos terminaux doivent être protégés par une solution antivirus de nouvelle génération ; empêchant les exécutables malveillants et les attaques et exploits sans fichier dans vos systèmes.

Article connexe : Qu'est-ce qu'un antivirus de nouvelle génération ?

De plus, votre fournisseur de sécurité doit fournir une solution avec une protection de persistance.

Les pirates utilisent des techniques de persistance pour s'implanter dans les infrastructures réseau des entreprises depuis les années 90.

La pile de sécurité des terminaux de votre MSSP doit inclure une solution qui protège contre la persistance des logiciels malveillants en analysant rigoureusement les métadonnées des applications qui démarrent au démarrage ou à la connexion de l'utilisateur.

Flux de données

La protection des données qui entrent et sortent de votre organisation est l'une des considérations les plus importantes de votre stratégie de sécurité.

Cela inclut les données que vous envoyez et les données reçues par tous les membres de votre personnel.

Comme vous le savez déjà, il peut être difficile de maîtriser la quantité de flux de données dans une entreprise.

C'est pourquoi vous avez besoin d'un module de protection de qualité pour toutes vos informations sensibles.

Azure Information Protection est un bon exemple de ce type de solution.

90% de toutes les données dans le monde ont été générées au cours des deux dernières années. Les PME ont plus de flux de données dans leurs organisations que jamais auparavant

Les données peuvent être classées et étiquetées en fonction de leur sensibilité dans un système entièrement automatisé, garantissant une protection continue du flux de données, quel que soit leur emplacement ou leur propriétaire.

Cela garantit une gestion sûre des données dans l'ensemble de votre organisation, réduisant considérablement la possibilité que des données non sécurisées se retrouvent dans l'endroit.

Vous devez également vous attendre à ce que les services MSSP utilisent une solution avancée qui peut protéger contre les informations de spam entrantes.

Les cybercriminels sont de plus en plus sophistiqués dans leurs attaques de spam, et les statistiques mettent en lumière le danger que représentent pour les PME les attaques de phishing ciblées.

Authentification

Vérifier que les bons utilisateurs accèdent à votre réseau est un aspect crucial de votre stratégie de cybersécurité.

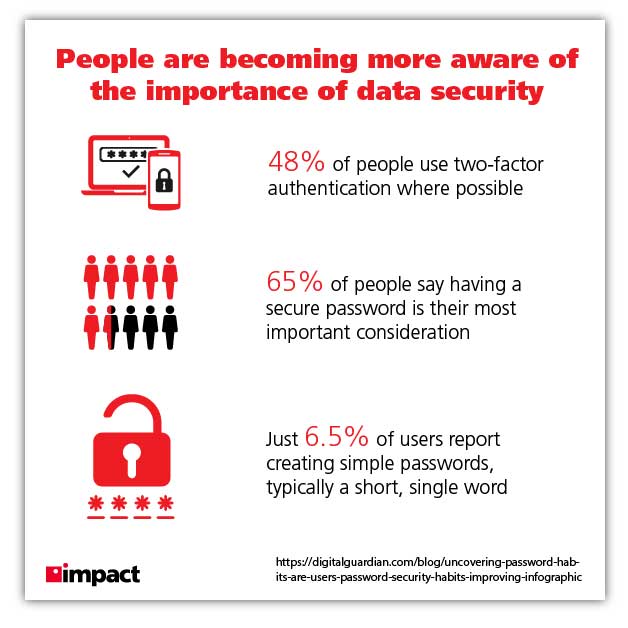

Il est conseillé d'avoir un système de gestion des informations d'identification sécurisé qui protège vos mots de passe avec des méthodes de cryptage solides.

Un bon système de gestion sera souvent stocké de manière centralisée dans un serveur cloud, permettant un stockage et une récupération faciles des mots de passe, mais fournissant un mécanisme de protection à toute épreuve.

Article connexe : Qu'est-ce que la cyberhygiène ?

Une solution d'authentification de qualité peut donner à votre fournisseur la possibilité de surveiller et de signaler l'intégrité de votre accès réseau.

Qui se connecte à votre système ; la complexité (et la sécurité) des informations d'identification des utilisateurs ; et des informations sur l'utilisation, vous permettant de prendre les décisions appropriées concernant la sécurité de votre compte utilisateur.

Si vous souhaitez être encore plus sécurisé, vous pouvez vous attendre à ce que vos services MSSP offrent des solutions avec authentification multi-facteurs (MFA) pour une sécurité accrue, courante dans le monde de la sécurité d'aujourd'hui.

MFA est un moyen sécurisé de protéger votre organisation contre les méthodes d'attaque telles que le phishing et les attaques par force brute.

Il renforce votre sécurité en ajoutant une toute nouvelle couche de protection aux comptes d'utilisateurs.

Sauvegarde et restauration

Être victime d'une cyberattaque peut être potentiellement fatal pour une PME.

Ils sont très coûteux, non seulement en termes d'argent, mais aussi de réputation, et sont un cauchemar pour les entreprises.

93% des entreprises qui subissent une violation majeure des données font faillite au bout d'un an.

Les temps d'arrêt coûtent cher et doivent être atténués à tout prix.

Disposer d'un solide plan de reprise après sinistre pour les données de votre entreprise est d'une importance vitale pour une organisation moderne.

Avec seulement 27 % des entreprises préparées pour la continuité des activités et un tiers des entreprises ne testant pas du tout leurs plans de reprise après sinistre, il y a une tendance claire des PME à ne pas employer une stratégie solide pour contrer les cyberattaques.

Les services MSSP doivent pouvoir vous offrir un plan de sauvegarde sécurisé et complet pour toutes vos données.

Cela signifie que des images en double de tous les aspects de votre système d'exploitation, y compris toutes les applications, peuvent vous être livrées en temps opportun afin qu'un ingénieur puisse restaurer vos systèmes et vous remettre en marche.

Ces solutions peuvent être proposées physiquement et virtuellement dans le cloud.

Si vos données sont sauvegardées avec une solution cloud, vos opérations peuvent être restaurées instantanément.

Article connexe : Pourquoi un plan de reprise après sinistre est vital pour les PME

Les options cloud peuvent être sauvegardées aussi régulièrement que toutes les 15 minutes, même en dehors des heures de bureau.

Les sauvegardes du serveur local peuvent être effectuées toutes les heures pendant les heures ouvrables.

Surveillance

C'est l'un des composants les plus critiques que de bons services MSSP peuvent vous offrir.

Votre partenaire doit avoir une visibilité totale sur vos systèmes et vos utilisateurs afin d'avoir une compréhension complète de vos fonctions de sécurité et de la santé de votre réseau sur une base constante.

Cela signifie qu'ils doivent utiliser des solutions qui prennent en charge la surveillance continue, alertant de manière proactive votre vCIO dédié des menaces potentielles afin qu'elles puissent être traitées avant qu'elles ne deviennent un problème majeur.

Les menaces seront souvent traitées par le MSSP avant que le client ne remarque quoi que ce soit.

Vous pouvez également vous attendre à ce que votre MSSP utilise une solution d'analyse qui agrège, indexe et analyse les données de sécurité afin de détecter les incohérences comportementales dans le réseau d'une organisation.

Votre partenaire doit appliquer une stratégie de détection et de réponse.

Cela signifie que si une anomalie ou un problème est détecté, ils enquêteront et détermineront la cause première de la menace.

Ensuite, ils répondront et aideront à atténuer ces menaces à l'avenir.

Prestations de service

Enfin, votre partenaire MSSP devrait être exactement cela : un partenaire.

Cela signifie qu'ils doivent jouer un rôle actif pour s'assurer que votre pile de technologies de sécurité est utilisée à sa pleine capacité.

Maintes et maintes fois, les employés s'avèrent être le maillon faible de la sécurité du réseau.

À la fois malveillants et accidentels, le personnel est souvent mal équipé pour savoir comment les meilleures pratiques sont appliquées en matière de cybersécurité

Un MSSP devrait être en mesure d'offrir une formation et une consultation à votre main-d'œuvre pour s'assurer que les précautions nécessaires sont prises par chaque utilisateur opérant dans votre réseau.

Le programme de sécurité gérée d'Impact Networking offre une protection vitale en matière de cybersécurité aux clients, leur permettant de garder l'esprit tranquille en sachant que leur infrastructure informatique est surveillée et entretenue par nos experts en sécurité.

Nous avons examiné des centaines de fournisseurs pour nous assurer que notre programme utilise les meilleures solutions pour nos clients. Dans le paysage actuel, un programme complet de cybersécurité n'a jamais été aussi important. En savoir plus sur l'offre d'Impact ici.