Apa yang Terjadi Selama Audit Risiko Keamanan Siber?

Diterbitkan: 2021-08-25Apa itu audit keamanan TI? Audit risiko keamanan siber mendalami sistem TI internal bisnis untuk menentukan risiko dan kerentanan. Ini akan menggunakan kombinasi pemindaian kerentanan dan pengujian penetrasi untuk mendapatkan pemahaman menyeluruh tentang solusi dan prosedur apa yang perlu diterapkan untuk menjaga organisasi tetap aman dari serangan siber.

Audit risiko keamanan siber adalah bagian penting dalam strategi keamanan bisnis apa pun, baik itu organisasi perusahaan besar, sekolah, atau bisnis kecil.

Mereka menyediakan landasan peluncuran bagi Anda untuk menerapkan solusi yang akan membantu melindungi bisnis Anda dari bahaya dunia maya.

Tapi banyak klien bertanya; apa sebenarnya audit risiko keamanan siber? Bagaimana audit TI internal membantu bisnis saya dan apa yang belum saya ketahui? Jika Anda memiliki pertanyaan tentang audit keamanan informasi, Anda datang ke tempat yang tepat.

Untuk menjawab semua ini dan lebih banyak lagi, kita akan melihat setiap langkah konstituen yang membentuk audit risiko keamanan siber.

Mengapa Dampak Merekomendasikan Mendapatkan Audit Risiko Keamanan Siber

Selama beberapa tahun terakhir, keamanan siber telah menjadi aspek yang semakin penting dari operasi bisnis.

Sangat disayangkan bahwa jumlah serangan yang terlihat setiap tahun meningkat tajam, terutama pada tahun 2020, di mana keadaan pandemi membuatnya meroket.

Perusahaan keamanan CrowdStrike menemukan bahwa lebih banyak serangan terjadi hanya dalam paruh pertama tahun 2020 daripada keseluruhan tahun 2019.

Bisnis lebih sering mengadopsi solusi yang dapat membantu mereka memanfaatkan data mereka; dan dengan itu datang lebih banyak data yang ditangani, diproses, dan disimpan; yang pada gilirannya memberikan peluang berharga bagi penjahat dunia maya.

Singkatnya, organisasi sekarang menyimpan lebih banyak data berharga daripada sebelumnya dan penyerang bijaksana dalam hal ini, meningkatkan vektor serangan mereka dan menargetkan UKM lebih dari sebelumnya.

Biaya diserang dan mengalami pelanggaran data bisa sangat parah, sering kali mengakhiri bisnis.

Inilah sebabnya kami merekomendasikan UKM agar kemampuan keamanan sibernya diaudit dan mendapatkan pemahaman yang lebih baik tentang di mana mereka berada dan apa yang perlu mereka lakukan untuk melindungi diri mereka sendiri.

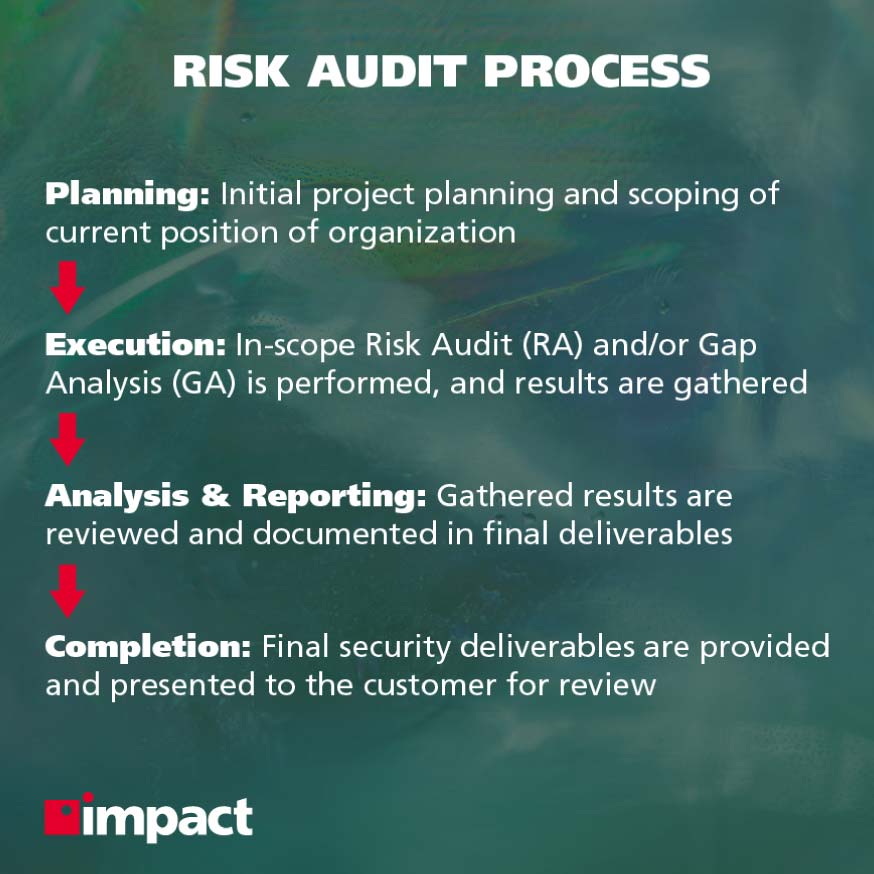

Tapi apa sebenarnya audit keamanan siber itu? Mari masuk ke langkah-langkah audit risiko keamanan dan temukan, kita akan membahas metodologi penilaian risiko TI yang akan dilalui oleh penyedia layanan keamanan terkelola saat melakukan audit.

Infografis Terkait: 10 Praktik Karyawan Paling Berisiko yang Mengancam Keamanan Data

Langkah 1: Perencanaan

Tahap perencanaan penilaian risiko keamanan TI sangat penting dalam mengidentifikasi kewajiban bisnis, harapan, dan personel kunci yang bertanggung jawab untuk memastikan proyek berjalan dengan lancar.

Ini berarti menerapkan proses yang secara jelas mendefinisikan proyek dan bagaimana komunikasi akan ditangani. Pada tahap ini, penunjukan pemangku kepentingan utama dan penghubung diperlukan untuk bergerak maju.

Auditor perlu diberikan informasi pelingkupan untuk jaringan bisnis, selain sistem pihak ketiga yang diadakan di bawah jaringan. Persyaratan ini akan dikomunikasikan oleh tim audit.

Mereka kemudian akan menyusun rencana proyek yang akan mencakup jadwal untuk audit.

Langkah 2: Eksekusi

Sekarang kita masuk ke dagingnya.

Tahap eksekusi dimana tim audit risiko akan mulai melakukan pengujian dan pemindaian guna membangun gambaran status keamanan perusahaan.

Ini biasanya dipecah menjadi dua area berbeda: pemindaian kerentanan dan pengujian penetrasi, selain analisis celah opsional yang juga dapat dilakukan.

Pemindaian Kerentanan

Pemindaian kerentanan adalah port of call pertama dalam menetapkan apa kelemahan dan kekuatan bisnis.

Ketika penyerang siber menargetkan bisnis, vektor serangan mereka hampir selalu mengikuti jalur yang paling tidak tahan. Dengan kata lain, jika jaringan internal atau eksternal Anda memiliki kelemahan yang terdeteksi selama pemindaian kerentanan, kemungkinan besar mereka adalah pelaku utama jika terjadi serangan.

Selama audit risiko, jaringan internal Anda akan dipindai untuk melihat apakah ada masalah dengan sistem Anda yang mungkin membantu peretas mencoba bergerak secara lateral melalui jaringan Anda setelah mereka mendapatkan akses.

Dalam proses ini, pemindaian akan memetakan jaringan Anda dan menentukan apa sebenarnya kelemahan bisnis dan jalan potensial serangan.

Pengujian Penetrasi

Tim audit risiko sekarang akan melakukan pengujian penetrasi tindakan, yang berupaya untuk secara etis dan aman masuk ke jaringan Anda dengan mengeksploitasi kerentanan.

Ini akan dilakukan oleh peretas topi putih, seorang profesional keamanan yang akan berperan sebagai peretas yang mencoba masuk ke jaringan bisnis untuk mendapatkan pemahaman lebih lanjut tentang di mana kelemahan terbesarnya.

Pengujian penetrasi selalu dilakukan dengan aman, sehingga organisasi tidak perlu khawatir data mereka dikompromikan secara tidak sengaja.

Setelah pengujian selesai, profesional topi putih akan melaporkan kembali dengan temuan mereka.

Ini adalah bagian tak ternilai dari manajemen keamanan TI dan penilaian risiko dan memberi bisnis wawasan tentang bagaimana peretas berperilaku dan metode yang mereka gunakan khusus untuk bisnis mereka ketika mencoba melanggar data perusahaan.

Analisis Kesenjangan ( opsional)

Analisis kesenjangan tidak sepenuhnya merupakan langkah dari proses audit risiko, tetapi bagi banyak bisnis saat ini aspek ini sangat penting.

Untuk organisasi yang beroperasi di industri yang sangat diatur, seperti perawatan kesehatan, pendidikan, dan keuangan, mereka harus mematuhi aturan yang ada dan yang baru terkait keamanan data.

Analisis kesenjangan akan menilai standar kepatuhan bisnis, kebijakan mereka terkait penanganan dan pengamanan data, dan sejauh mana kebijakan ini diterapkan.

Ketika sebuah bisnis memiliki analisis kesenjangan yang dilakukan, jauh lebih mudah bagi mereka untuk memiliki gambaran yang jelas tentang di mana mereka berdiri dengan kepatuhan mereka dan apa yang harus mereka lakukan jika mereka tidak memiliki kebijakan yang benar.

Sementara analisis kesenjangan paling berguna untuk organisasi yang beroperasi di industri dengan aturan tata kelola data yang ketat, penting untuk dicatat bahwa standar universal semakin dicari dan diadopsi di tingkat negara bagian dan federal.

Di California, misalnya, CCPA berlaku untuk semua orang, sementara New York memiliki SHIELD Act, yang mulai berlaku Maret 2020.

Bisnis mengidentifikasi bahwa keamanan dan kepatuhan data sedang menuju ke arah regulasi yang lebih ketat dan mempersiapkan diri lebih awal.

Kami juga melihat ini ketika GDPR muncul, dengan perusahaan yang berbasis di AS mengadopsi aturan kepatuhannya untuk mengatur diri mereka sendiri untuk undang-undang AS yang mulai berlaku hari ini.

Langkah Terakhir: Analisis dan Pelaporan

Akhirnya, kami memiliki tahap akhir penilaian risiko keamanan TI.

Audit risiko akan melaporkan setiap tahap audit—kebutuhan bisnis, kerentanannya, kelemahannya dari perspektif topi putih, dan kebijakan kepatuhan.

Temuan, pengamatan teknis, perbaikan segera untuk masalah mendesak, dan rekomendasi jangka panjang akan dibuat yang dapat memastikan bisnis aman.

Setelah langkah-langkah selanjutnya disajikan dan didiskusikan, bisnis kemudian dapat mengadopsi program keamanan yang menangani masalah apa pun yang telah ditemukan.

Menyimpulkan

Kami telah membicarakan tentang komponen utama dari audit risiko dan apa yang dapat diharapkan oleh bisnis oleh para profesional keamanan siber ketika mereka melakukannya.

Audit risiko adalah langkah besar pertama yang harus dilakukan bisnis untuk membuat keamanan sibernya mencapai standar, dan lebih penting dari sebelumnya mengingat bahaya serangan siber saat ini.

Di Impact, kami menyediakan layanan penilaian keamanan TI ahli. Anda dapat mempelajari lebih lanjut tentang layanan kami dengan mengunjungi halaman Keamanan Siber Terkelola kami—lihat dan lihat bagaimana Impact dapat membantu program keamanan Anda dalam kondisi yang baik.

Audit risiko keamanan siber sangat penting untuk bisnis modern. Tujuan utama untuk setiap organisasi modern saat ini adalah menghentikan pelanggaran data. Lihat e-book gratis kami, “ Apa yang Membuat Pertahanan Keamanan Siber yang Baik untuk UKM Modern?” dan lihat tindakan apa yang harus dilakukan perusahaan untuk menjaga keamanan data mereka.