Bagaimana otomatisasi dapat digunakan untuk memastikan keamanan dan kepatuhan dalam bisnis?

Diterbitkan: 2022-09-01Anda akan terkejut mengetahui bahwa biaya rata-rata pelanggaran data dimulai dari $3,92 juta yang sebagian besar diperoleh oleh perusahaan skala kecil dan menengah. Faktanya, perusahaan skala kecil menjadi korban lebih dari 43% pelanggaran data setiap tahun, terutama karena penangguhan pengiriman perangkat lunak yang sudah ketinggalan zaman.

Sesuai studi Gartner baru-baru ini , Mengotomatiskan keamanan dan kepatuhan ke dalam alur bisnis adalah langkah utama untuk modernisasi alat.

Oleh karena itu, jika bisnis ingin mengubah dan memodernisasi pengiriman perangkat lunak mereka secara digital , penting untuk tidak mengabaikan keamanan dan kepatuhan. Penggerak terbesar perangkat lunak dan keamanan aplikasi mencakup proses pengembangan perangkat lunak yang gesit , ekosistem otomatis, dan teknologi modern terintegrasi yang berjalan pada aliran data yang stabil.

Menurut laporan DevOps Google 2021 , teknologi cloud otomatis bertanggung jawab atas kinerja operasional dan teknologi bisnis yang skalabel.

Juga telah disebutkan bahwa bisnis yang mengintegrasikan praktik keamanan otomatis di seluruh proses pengembangan mereka 1,5 kali lebih mungkin untuk memenuhi tujuan organisasi mereka. Ini menentukan segala sesuatu di sekitar keamanan dan kepatuhan berkisar pada otomatisasi.

Itulah yang artikel ini bicarakan; di sini kami akan membahas masalah seputar otomatisasi keamanan bisnis, manfaat dan aplikasi otomatisasi keamanan, dan bagaimana bisnis dapat memanfaatkan teknologi otomatis untuk mengamankan bukti proses mereka.

Jadi mari kita mulai;

Apa itu Otomatisasi Keamanan?

Otomatisasi keamanan adalah proses mengotomatisasi tugas termasuk deteksi insiden dan respons serta tugas administratif. Secara sederhana, ini adalah eksekusi tindakan keamanan berbasis mesin yang dapat mendeteksi, menyelidiki, dan melawan ancaman dunia maya dengan dan tanpa campur tangan manusia.

Otomatisasi untuk keamanan dan kepatuhan menguntungkan industri dari setiap skala dan ukuran, terutama perusahaan darat. Keamanan otomatisasi didasarkan pada konsep keamanan nol kepercayaan untuk membantu mengelola risiko dunia maya perusahaan. Di sini, alih-alih memercayai sistem dan pengguna internal secara implisit, keamanan tanpa kepercayaan menolak atau menyetujui permintaan apa pun berdasarkan kasus per kasus.

Jika kita mengesampingkan faktor keamanan, pasar otomatisasi global masih berdiri kokoh dan diperkirakan akan mencapai nilai pasar $265 miliar pada tahun 2025.

Inilah sebabnya mengapa bisnis meningkatkan otomatisasi keamanan proses TI untuk memodernisasi dan memvalidasi kepatuhan. Jika Anda menempatkan permintaan bisnis otomasi dalam jumlah dalam hal keamanan dan kepatuhan, ukuran pasar SOAR (Security Orchestration, Automation and Response) diproyeksikan akan tumbuh dari perkiraan nilai $1,1 miliar pada tahun 2022 menjadi $2,3 miliar pada tahun 2027 dengan CAGR sebesar 15,8% dalam kurun waktu enam tahun.

Sekarang, apa yang termasuk dalam otomatisasi keamanan selain perlindungan?

Aktivitas yang Terlibat dalam Otomatisasi Keamanan

Otomatisasi keamanan bisnis memiliki potensi untuk mengidentifikasi potensi ancaman di masa depan dan memprioritaskan serta melakukan triase peringatan saat muncul. Tujuan utama penggunaan otomatisasi dalam keamanan adalah untuk meningkatkan kelincahan dan meningkatkan respons insiden. Untuk melakukannya, ikuti aktivitas signifikan yang dilakukan di bawah proses keamanan otomatisasi:

- Mendeteksi insiden dan ancaman di lingkungan TI

- Mengikuti alur kerja rahasia untuk analisis keamanan dan menyelidiki peristiwa individu

- Melacak elemen dan tindakan yang paling tepat untuk mengurangi risiko

- Menjalankan tindakan mitigasi tanpa hambatan alur kerja

Diagram alur ini membantu keamanan otomatisasi proses robotik berdasarkan strategi tanpa kepercayaan yang berkelanjutan.

Mari kita lihat mengapa bisnis Anda membutuhkan otomatisasi keamanan untuk peringatan keamanan siber.

Lihat juga bagaimana bisnis dapat menjaga keamanan siber di era IoT .

Mengapa Otomatisasi Keamanan Penting Untuk Bisnis

Dalam ekosistem digital saat ini, otomatisasi keamanan adalah satu-satunya firewall yang menghilangkan risiko pelanggaran data , memperkuat arsitektur kepatuhan secara keseluruhan, dan mengotomatiskan proses keamanan standar. Mengapa lagi Anda membutuhkan otomatisasi keamanan?

Otomatisasi alur kerja keamanan secara otomatis menghilangkan peringatan keamanan umum sehingga SecOps (Operasi Keamanan) dapat fokus pada jadwal yang sebenarnya. Dengan cara ini, sistem kepatuhan kebijakan keamanan tidak perlu menghabiskan waktu mereka untuk setiap peringatan. Berikut cara bisnis menggunakan keamanan otomatisasi:

1. Untuk mengurangi beban kerja SecOps dan DevOps

Seringkali, pengembang berjuang untuk mematuhi sistem keamanan yang menantang untuk dijalankan dan diautentikasi. Juga menjadi sulit bagi profesional TI lainnya untuk memahami setiap peringatan keamanan yang masuk yang memerlukan respons cepat.

Otomatisasi keamanan dapat membantu dengan secara otomatis menghentikan perbedaan antara sistem dan tim. Ini mengubah dan membangun setiap peringatan keamanan berdasarkan prioritas tim yang berbeda. Para profesional hanya perlu mengikuti instruksi untuk menjalankan operasi dengan lancar.

2. Untuk beroperasi secara efisien

Otomatisasi keamanan jaringan membuat operasi bisnis lebih efisien dengan memprioritaskan tindakan dari ancaman yang masuk dan mengelola serangan cyber umum secara otomatis dalam pengatur waktu yang ditetapkan.

Banyak tugas seperti itu diatur secara otomatis oleh sistem perangkat lunak otomatisasi keamanan bisnis yang tidak memerlukan atau kurang campur tangan manusia. Seiring waktu, sistem ini menjadi cerdas dan menjadi cepat dalam mengidentifikasi ancaman.

3. Untuk deteksi ancaman secara cepat dan real-time

Otomatisasi yang digunakan dalam keamanan menganalisis n-jumlah risiko yang masuk yang dapat dihilangkan secara otomatis dengan serangkaian tindakan. Proses keamanan otomatisasi mendeteksi ancaman seperti serangan phishing dan malware lebih cepat dan memperingatkan operasi keamanannya secara real-time tanpa gangguan manual.

4. Untuk menghentikan kelelahan waspada

Kelelahan peringatan keamanan dikenal sebagai ancaman berbahaya dan kuat bagi bisnis untuk keamanan siber. Ini terjadi ketika sistem keamanan menerima pemberitahuan besar-besaran, sehingga sulit untuk mendeteksi bahaya yang sebenarnya. Ini mematikan proses peringatan dunia maya, yaitu saat keamanan otomasi mulai digunakan.

Otomatisasi keamanan menghilangkan pemberitahuan dan serangan yang paling umum sementara hanya memperingatkan sistem jika terjadi kesalahan kritis.

5. Untuk mengamankan instalasi perangkat lunak

Bisnis sering menggunakan aplikasi perangkat lunak untuk membuat proses lebih efektif. Di sini, otomatisasi keamanan menawarkan keamanan kelas atas selama proses pengembangan. Ini menentukan potensi ancaman keamanan yang dapat diatasi dan diperbaiki selama proses.

Berbicara tentang pengembangan perangkat lunak dan aplikasi, Anda juga ingin membaca: Android vs. iOS: platform mana yang lebih aman di tahun 2022 .

Manfaat otomatisasi keamanan bisnis juga mencakup manajemen keamanan terpusat dan pengayaan tiket. Prosesnya terdiri dari berbagai algoritme dan praktik untuk menggabungkan perbaikan, memastikan keamanan dan kepatuhan menggunakan sistem, alat, dan perangkat lunak otomatis.

Berbicara tentang alat otomatisasi, berikut adalah contoh alat keamanan dan kepatuhan otomatisasi yang paling umum digunakan oleh bisnis

Jenis Alat Otomatisasi Keamanan yang Anda Butuhkan

Dengan penggunaan API dan alat otomatisasi, bisnis Anda dapat menghubungkan solusi keamanan mandiri bersama-sama, memungkinkan pemantauan dan pengelolaan terpusat serta meningkatkan pembagian ancaman data di seluruh infrastruktur keamanan Anda. Untuk membantu Anda dalam prosesnya, berikut adalah tiga kategori alat otomatisasi keamanan yang mengotomatiskan arsitektur dan strategi keamanan Anda.

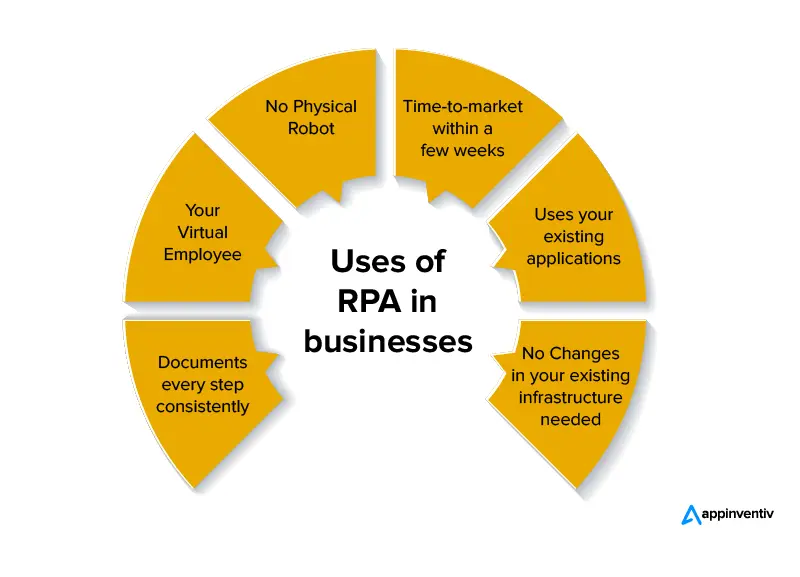

1. Otomatisasi Proses Robot (RPA)

Teknologi RPA dikenal untuk mengotomatisasi proses tingkat rendah yang tidak memerlukan analisis cerdas. Solusi RPA biasanya didasarkan pada konsep perangkat lunak "robot" yang menggunakan perintah keyboard dan mouse untuk mengotomatisasi operasi pada sistem dan perangkat komputer virtual.

Berikut adalah beberapa contoh tugas keamanan otomatisasi yang dapat dilakukan bisnis menggunakan RPA:

- Menjalankan alat pemantauan dan menyimpan hasil

- Memindai kerentanan

- Mitigasi ancaman dasar- misalnya, menyuntikkan aturan firewall untuk memblokir IP berbahaya

Satu-satunya kelemahan menggunakan RPA adalah ia hanya melakukan tugas-tugas yang belum sempurna. Itu tidak berkolaborasi dengan alat keamanan dan tidak dapat menyiratkan penalaran atau analisis yang rumit untuk memandu tindakannya.

Anda juga dapat melihat aplikasi dan manfaat RPA di sektor asuransi , sektor kesehatan , dan sektor keuangan .

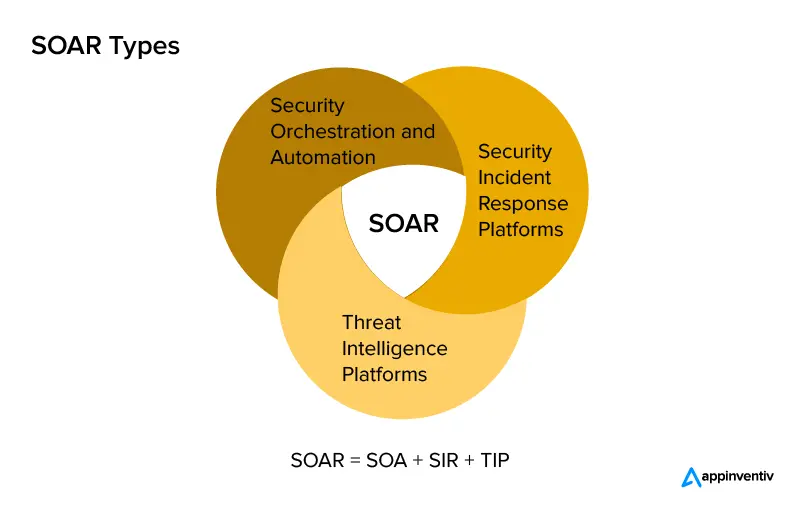

2. Security Orchestration, Automation, and Response (SOAR)

Sistem SOAR biasanya merupakan kumpulan solusi yang memungkinkan bisnis mengumpulkan data tentang ancaman keamanan dan merespons insiden keamanan yang sesuai tanpa gangguan manual. Seperti yang dijelaskan oleh Gartner , kategori SOAR ini dapat diterapkan ke alat apa pun yang mendefinisikan, memprioritaskan, menstandarisasi, dan mengotomatiskan fungsi respons insiden.

Platform SOAR memungkinkan operasi orkestrasi di berbagai proses dan alat keamanan. Platform tersebut juga mendukung alur kerja keamanan otomatis, otomatisasi laporan, dan eksekusi kebijakan dan dapat dengan mudah digunakan oleh organisasi mana pun untuk mengotomatisasi manajemen dan perbaikan kerentanan.

3. Deteksi dan Respons yang Diperluas (XDR)

Solusi Extended Detection and Response (XDR) dikenal sebagai evolusi endpoint detection and response (EDR) dan network detection and response (NDR). Tujuan XDR adalah untuk mengkonsolidasikan data dari seluruh lingkungan keamanan yang terdiri dari titik akhir, sistem cloud, jaringan, dan banyak lagi. Dengan cara ini, sistem dapat mengidentifikasi serangan invasif yang bersembunyi di antara silo data dan lapisan keamanan.

XDR juga dapat secara otomatis mengkompilasi data telemetri dalam cerita serangan yang membantu analis mendapatkan informasi tentang semua yang mereka butuhkan untuk menyelidiki dan merespons. Sistem alat otomatis ini juga dapat secara langsung berkolaborasi dengan alat keamanan untuk mengeksekusi respons otomatis, menjadikannya platform otomatisasi komprehensif untuk respons dan investigasi insiden.

Kemampuan otomatisasi XDR meliputi:

- Korelasi peringatan dan data terkait – XDR secara otomatis melacak rantai peristiwa untuk menentukan akar penyebab, sering mengelompokkan peringatan terkait, dan membuat garis waktu serangan

- Orkestrasi respons- XDR memungkinkan respons otomatis melalui integrasi API yang kaya, serta respons manual melalui UI analis dengan beberapa alat keamanan.

- Deteksi berbasis pembelajaran mesin – Di sini, XDR menyertakan metode semi-diawasi dan terawasi untuk menentukan ancaman zero-day dan non-tradisional. Ancaman ini didasarkan pada dasar perilaku dan serangan lain yang telah melanggar batas keamanan

- Antarmuka pengguna terpusat (UI) - XDR membawa satu antarmuka untuk meninjau peringatan, melakukan penyelidikan forensik mendalam, dan mengelola tindakan otomatis untuk memulihkan ancaman

Peningkatan dari waktu ke waktu- Algoritme pembelajaran mesin X DR secara bertahap menjadi lebih efektif dalam mendeteksi serangan yang lebih luas dari waktu ke waktu.

Bisnis Proses Otomasi Keamanan Umum Ikuti

Setiap alat otomatisasi keamanan beroperasi secara berbeda, itulah sebabnya Anda mungkin memerlukan layanan konsultasi DevOps untuk memandu Anda. Namun, untuk memberi Anda ide dasar, di bawah ini adalah proses umum yang diikuti oleh sistem keamanan otomatis untuk menjaga keamanan dan kepatuhan.

Dalam banyak kasus, sistem keamanan otomatis hanya akan melakukan satu atau lebih dari langkah-langkah ini, dan sisanya akan memerlukan analis manusia:

1. Meniru langkah investigasi analis keamanan manusia

Ini termasuk menerima peringatan dari alat keamanan, mengintegrasikannya dengan data lain atau intelijen ancaman, dan menganalisis apakah peringatan adalah insiden keamanan yang sebenarnya atau tidak.

2. Menentukan tindakan responsif

Ini termasuk menentukan insiden keamanan apa yang terjadi dan memilih buku pedoman keamanan atau proses otomatis yang paling tepat.

3. Penahanan dan pemberantasan

Di sini sistem keamanan otomatisasi melakukan aktivitas otomatis menggunakan alat keamanan atau sistem TI lainnya untuk memastikan ancaman tidak menyebar atau menyebabkan kerusakan lebih lanjut. Selain itu, untuk memberantas ancaman dari sistem yang terpengaruh. Misalnya, pada tahap pertama otomatisasi, sistem dapat mengisolasi sistem yang terinfeksi dari jaringan server dan menguranginya pada tahap kedua.

4. Tutup tiket atau eskalasikan

Di sini, sistem otomatis menggunakan protokol untuk memahami apakah tindakan otomatis berhasil mengurangi ancaman atau jika tindakan lebih lanjut diperlukan. Jika demikian, sistem berkolaborasi dengan sistem penjadwalan panggilan atau paging untuk memperingatkan analis manusia. Peringatan ini berisi informasi spesifik tentang insiden yang sedang berlangsung.

Otomatisasi dapat menutup tiket jika tindakan lebih lanjut tidak diperlukan, memberikan laporan lengkap tentang ancaman yang ditemukan dan aktivitas yang dilakukan.

Masalah Keamanan yang Harus Anda Pertimbangkan Saat Mengotomatiskan Bisnis Anda

Masalah keamanan dan risiko bervariasi dari bisnis ke bisnis. Namun, ada berbagai masalah umum yang secara signifikan terkait dengan otomatisasi keamanan. Mari kita lihat detailnya:

- Bot otomatisasi diistimewakan dengan akses terotentikasi ke kredensial sensitif yang diperlukan untuk mengakses database dan aplikasi internal. Perhatian utama adalah mengekspos kredensial ini yang dapat membahayakan informasi rahasia bisnis Anda.

- Sistem otomatis diberi otorisasi dengan akses ke data pengguna yang sensitif untuk memindahkan data tersebut melalui proses bisnis tertentu, selangkah demi selangkah. Namun, data ini dapat diekspos melalui log, laporan, atau dasbor, yang mengakibatkan integritas keamanan terganggu.

- Perhatian utama lainnya adalah akses tidak sah ke proses bisnis di mana mereka dapat dilihat atau digunakan oleh karyawan yang tidak memiliki izin untuk melakukannya. Ini juga dapat menyebabkan apa yang disebut pelanggaran keamanan internal.

Mengatasi potensi masalah keamanan ini akan membantu bisnis Anda memastikan keamanan proses otomatisnya. Sementara itu, Anda juga bisa menghilangkan ancaman keamanan yang ada.

Praktik Keamanan dan Kepatuhan Otomatisasi yang Harus Diketahui

Agar berhasil melawan ancaman berbahaya, Anda juga harus mengetahui praktik keamanan dan otomatisasi untuk infrastruktur yang sesuai. Berikut adalah empat praktik otomatisasi keamanan teratas yang dapat Anda ikuti sebagai pemula untuk memulai:

1. Perhatikan akses dokumen

Sangat penting untuk mengontrol siapa yang dapat melihat, mengedit, dan berbagi informasi dalam sistem dan perangkat bisnis Anda. Anda dapat melakukannya dengan menetapkan hak administratif dan pengguna.

Anda juga dapat menentukan siapa yang telah mengotorisasi data: individu, beberapa orang, atau semua penerima di formulir Anda. Misalnya, jika Anda memiliki laporan terperinci yang dapat diakses oleh satu manajer di perusahaan Anda, tidak ada orang lain yang dapat mengaksesnya.

2. Enkripsi data Anda

Enkripsi Data berfungsi sebagai lapisan perlindungan tambahan untuk setiap otorisasi pembayaran, data pelanggan pribadi, atau data rahasia pengguna yang diperlukan dalam proses bisnis otomatis. Tak perlu dikatakan, data tersebut hanya boleh ditransfer menggunakan saluran aman.

Anda dapat mengikuti metode enkripsi TLS, yang digunakan untuk meneruskan kredensial pengguna, autentikasi, dan data otorisasi untuk aplikasi berbasis web yang dihosting atau penerapan layanan web.

3. Cegah kehilangan data dengan jejak Audit

Jejak Audit adalah catatan kronologis dari semua modifikasi yang dilakukan pada database atau file. Jejak audit ini bermanfaat saat mengidentifikasi perubahan yang dibuat pada dokumen.

Setiap aktivitas yang dilakukan dalam suatu sistem dapat luput dari perhatian tanpa jejak audit. Oleh karena itu, penerapan praktik jejak audit sangat berharga untuk menganalisis dan mendeteksi aktivitas yang tidak biasa dan kesalahan sistem.

4. Perhatikan kepatuhan khusus industri

Industri hukum, perbankan, fintech, dan sektor kesehatan memiliki protokol regulasi yang ketat . Kegagalan untuk mematuhi menghasilkan denda. Misalnya, ketidaksesuaian dengan undang-undang HIPAA di industri perawatan kesehatan dapat dikenakan biaya mulai dari $ 100 hingga $ 50.000, bersama dengan beberapa pelanggaran yang membawa hukuman hingga 10 tahun penjara.

Dunia bisnis modern menuntut perusahaan yang berpegang pada standar keamanan dan kepatuhan yang ketat untuk mengatur secara aman dan berkelanjutan untuk jangka panjang. Untungnya, memilih proses pengembangan produk yang tepat , alat otomatisasi, dan layanan DevOps dapat membantu Anda mencapai tujuan keamanan Anda.

Bagaimana Appinventiv dapat membantu Anda dengan Otomatisasi dan Kepatuhan Keamanan?

Appinventiv menawarkan layanan konsultasi DevOps komprehensif yang dapat digunakan untuk aplikasi apa pun – mulai dari sistem yang dihadapi konsumen hingga produk skala perusahaan besar. Untuk memulai transisi Anda ke DevOps, konsultan DevOps kami melakukan analisis komprehensif terhadap kebutuhan Anda dan membantu Anda memvisualisasikan hasilnya.

Konsultan kami juga memandu Anda melalui seluruh proses DevOps melalui kolaborasi hebat, praktik terbaik, dan alat canggih, sehingga membantu organisasi Anda mencapai peningkatan frekuensi dan keandalan rilis perangkat lunak. Bicaralah dengan pakar kami untuk memulai.