Bagaimana cara mematuhi HIPAA dalam pengujian perangkat lunak?

Diterbitkan: 2022-12-19Penafian – Artikel ini hanya mencakup area pengujian perangkat lunak kepatuhan HIPAA utama dan bukan elemen seperti perlindungan fisik seperti non-penyebaran perangkat lunak pada workstation dengan layar terbuka. Perhatikan juga bahwa strategi akan bergantung pada persyaratan aplikasi, artinya strategi ini tidak akan berlaku untuk semua aplikasi.

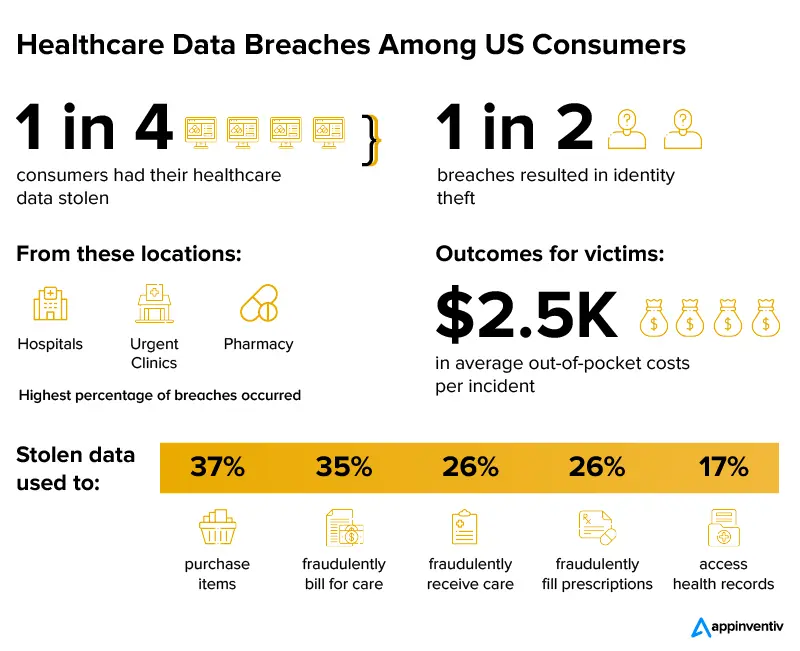

Organisasi layanan kesehatan menjadi korban contoh pelanggaran data skala besar pada tingkat yang mengkhawatirkan. Salah satu contoh penting dari hal ini dapat dilihat dalam contoh serangan ransomware Yuma Regional Medical Center yang mengungkap data lebih dari 700.000 orang pada April 2022. Meningkatnya jumlah kasus pelanggaran data juga terlihat dari grafik di bawah ini.

Dengan angka yang semakin mengkhawatirkan pada tingkat tahun ke tahun, organisasi medis beralih ke perangkat lunak yang dibuat dengan langkah perlindungan data yang tidak dapat ditembus untuk menyimpan dan mengirimkan data medis mereka. Organisasi mematuhi semua persyaratan kepatuhan HIPAA serta menghabiskan banyak waktu untuk memastikan kesehatan dan keamanan perangkat lunak perawatan kesehatan yang dibangun .

Ini menempatkan banyak fokus pada pengujian perangkat lunak yang sesuai dengan HIPAA. Apa yang akan terjadi jika Anda tidak menguji perangkat lunak perawatan kesehatan dengan fokus kepatuhan HIPAA? Ketidakpatuhan terhadap pengujian perangkat lunak HIPAA akan membuka aplikasi terhadap kebocoran data dan penggunaan ilegalnya. Selain itu, itu akan menyebabkan hukuman berat dari departemen Departemen Kesehatan dan Layanan Kemanusiaan AS.

Inilah alasan mengapa tim pengembangan perangkat lunak perawatan kesehatan Anda perlu meluangkan waktu untuk membangun aplikasi yang sesuai dengan HIPAA dengan peningkatan fokus pada pengujian perangkat lunak.

Di Appinventiv, dalam peran kami sebagai perusahaan pengembangan perangkat lunak layanan kesehatan , kami telah berhasil mengembangkan, menguji, dan menerapkan aplikasi layanan kesehatan yang menyentuh banyak pemangku kepentingan, tanpa satu pun kejadian pelanggaran.

Pada artikel ini, kami akan membahas berbagai cara untuk memeriksa kepatuhan HIPAA pada aplikasi Anda melalui pengujian. Namun pertama-tama mari kita lihat mengapa membuat perangkat lunak yang sesuai dengan HIPAA menjadi semakin sulit.

Mengapa membangun perangkat lunak yang sesuai dengan HIPAA sulit?

Sementara setiap penyedia layanan kesehatan tetap fokus pada keamanan untuk memastikan kepatuhan HIPAA, kompleksitas sektor ini sedemikian rupa sehingga ada kalanya beberapa elemen tetap tidak tertangani. Inilah yang biasanya terjadi jika tidak ada daftar periksa perangkat lunak kepatuhan HIPAA.

Banyak data yang harus dilindungi

Sebelum membuat struktur seputar perlindungan data, pengembang harus memiliki pemahaman lengkap tentang apa yang dimaksud dengan informasi sensitif. Dalam sistem perawatan kesehatan, mengevaluasi hal ini bisa jadi sulit karena data disimpan dalam format yang berbeda di berbagai lokasi seperti lokasi penyimpanan fisik, sistem EHR, pusat data, perangkat seluler, kantor vendor, dll.

Kurangnya sumber daya seputar kepatuhan HIPAA

Membangun perangkat lunak yang benar-benar sesuai dengan HIPAA memerlukan penambahan pengacara, arsitek sistem, pakar keamanan dunia maya, dan pakar medis dalam tim. Mereka semua menyumbangkan pengetahuan dan waktu yang luas dalam proyek – sesuatu yang tidak selalu memungkinkan karena biaya dan waktu pengembangan aplikasi layanan kesehatan tetap .

Beberapa platform akses data

Semua platform dalam sistem perawatan kesehatan harus dilindungi dengan langkah keamanan terpadu. Namun, infrastruktur rumah sakit terdiri dari titik akhir pengguna nyata dan digital, pusat data, server, sumber daya cloud, dll. Untuk membuat infrastruktur keamanan terpadu, perlu melihat pengembangan MDM untuk mengamankan data sensitif.

Fleksibilitas menurun

Perangkat lunak yang dibuat dengan mempertimbangkan berbagai persyaratan keamanan dapat menjadi kaku, namun, organisasi layanan kesehatan memerlukan fleksibilitas untuk dapat mengelola pengalaman pasien dan dokter. Hal ini mengarah pada situasi di mana pengembang harus mengelola fleksibilitas dan kepatuhan HIPAA tanpa mengurangi pengalaman perawatan kesehatan.

Perlu menilai kembali penerapan HIPAA

Pengujian kepatuhan HIPAA tidak berakhir dengan penerapan aplikasi. Berbagai elemen seperti ancaman keamanan siber, persyaratan HIPAA, dan kebutuhan TI organisasi layanan kesehatan terus berubah dan untuk memastikan perangkat lunak Anda tetap patuh, Anda perlu melakukan audit rutin dan pembaruan dokumen.

Sekarang kita telah melihat elemen-elemen yang membuat sulit untuk membangun aplikasi yang sesuai dengan HIPAA, saatnya untuk melihat solusinya juga dengan melihat ke dalam area pengujian perangkat lunak kepatuhan HIPAA dan kemudian cara-cara yang menjawab, bagaimana prosesnya Pengujian kepatuhan HIPAA?

Strategi dan Area untuk pengujian perangkat lunak HIPAA

Untuk memudahkan pemahaman, kami biasanya membagi pengujian perangkat lunak kepatuhan HIPAA menjadi 5 bidang utama. Mengetahui bidang-bidang ini penting untuk dijawab Bagaimana Anda memastikan bahwa perangkat lunak sesuai dengan HIPAA?

Otentikasi pengguna

Biasanya, autentikasi pengguna dapat berupa salah satu dari ini – berbasis kepemilikan seperti kartu ID, berbasis pengetahuan seperti id/kata sandi pengguna, dan berbasis biometrik seperti sidik jari atau pemindaian wajah. Pengujian perangkat lunak di bagian depan ini melampaui memastikan jalur masuk yang berhasil untuk setiap peran dan melihat ke dalam –

- Kegagalan masuk karena –

- Kosongkan id pengguna dan kata sandi

- ID pengguna dan kata sandi salah

- Akun kedaluwarsa atau diblokir

- Akun terkunci

- Login berhasil setelah perubahan kata sandi

- Batas waktu tidak aktif masuk

- Data login tidak tersimpan di memori aplikasi

Selain itu, ada baiknya membuat struktur standar dari data pengujian, misalnya, <PatientFirstName><PatientLastName><TestName><Date><Time>. Ini akan membantu dalam mengidentifikasi pengguna dengan mulus.

Keterbukaan informasi

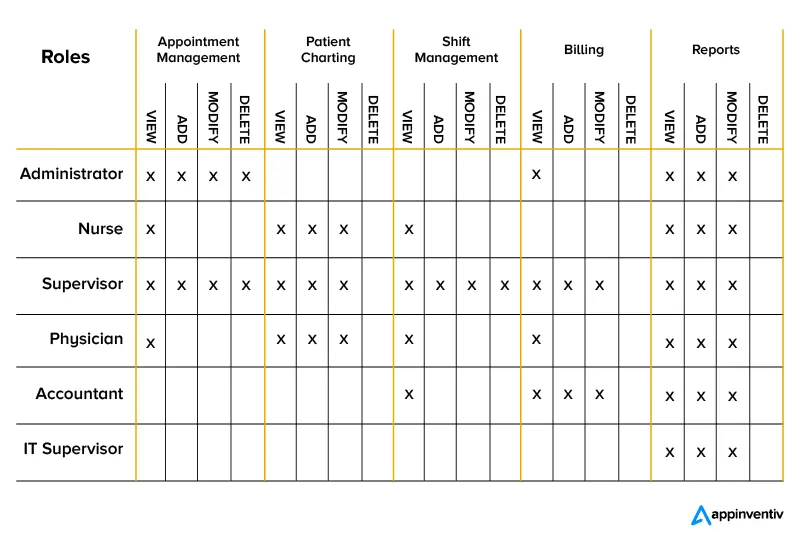

Pengungkapan informasi biasanya berfungsi dengan dua kategori – Akses berbasis peran dan Alokasi pasien. Di bawah yang pertama, pengguna dikelompokkan dalam kelas logis dengan tingkat akses tertentu dan dalam kasus yang terakhir, pengawas menugaskan pasien ke penyedia layanan kesehatan untuk waktu tertentu.

Akan sangat membantu untuk merancang kasus uji yang menentukan siapa yang dapat melihat/memodifikasi/menambahkan/menghapus informasi yang belum diakses oleh mereka. Selain itu, Anda harus membuat praktik di mana setelah aplikasi dihapus, semua informasi EPHI harus dihapus dan dihapus dari sistem. Pengungkapan informasi yang tepat harus menjadi bagian penting dari daftar periksa perangkat lunak kepatuhan HIPAA.

Jejak audit

Saat melihat bagian jejak audit dari pengujian perangkat lunak HIPAA, berikut adalah faktor-faktor yang harus diperhatikan.

- Setiap entri jejak audit harus memiliki informasi berikut -

- Tanggal dan waktu tindakan

- ID atau nama pengguna yang melakukan tindakan

- Tingkat akses pengguna

- ID catatan pasien tempat tindakan terjadi

- Tindakan yang dilakukan atau dicoba

- Peristiwa spesifik tempat dilakukannya (misalnya, pembayaran atau pembuatan bagan pasien)

- Lokasi atau id sistem tempat tindakan terjadi

- Entri harus sesuai dengan persyaratan keamanan perangkat lunak dan jejak audit harus dibuat agar mudah dilacak untuk penyelidikan di masa mendatang.

- Entri tidak boleh dihapus dari jejak audit.

- Jejak audit harus dirancang untuk dilihat oleh akun pengguna tertentu.

- Semua upaya untuk melanggar keamanan harus dipantau dalam jejak audit.

- Jejak audit harus dienkripsi.

Transfer data

Transfer data adalah bidang utama lain dari pengujian kepatuhan HIPAA di mana keamanan harus dipastikan selama –

- Akses data antara perangkat fisik dan seluler tempat aplikasi diinstal

- Transfer data ke perangkat dan lokasi eksternal

- Perpindahan data ke lokasi penyimpanan offline.

Selama transfer data, penting juga untuk dicatat bahwa biasanya data akan dienkripsi (yang hanya akan didekripsi oleh pengguna yang berwenang). Berikut adalah praktik terbaik enkripsi data yang harus dijadikan bagian dari persyaratan kepatuhan HIPAA.

- Amankan kunci enkripsi untuk mencegah pengguna yang tidak berwenang menggunakan data sistem.

- Mengenkripsi data sensitif, terlepas dari tempat penyimpanannya di dalam sistem.

- Analisis kinerja algoritma selama enkripsi data secara teratur.

Informasi penggunaan data yang benar

Terakhir, aplikasi harus memberikan detail penggunaan data sebelum mengaksesnya. Berdasarkan aplikasinya, bisa berupa halaman bantuan untuk setiap operasi yang menyertakan EPHI atau membuat versi pelatihan aplikasi yang memungkinkan pengguna untuk melihat cara kerja perangkat lunak sebelum memberikan akses ke EPHI akrual.

Jadi, inilah 5 area kritis pengujian perangkat lunak kepatuhan HIPAA, tetapi bagaimana kami memastikan bahwa itu diterapkan dalam proses pengembangan aplikasi layanan kesehatan?

Apa langkah-langkah untuk mencapai dan mempertahankan kepatuhan HIPAA dalam pengujian perangkat lunak?

Mari kita cari tahu di bagian selanjutnya.

Langkah-langkah untuk mencapai dan mempertahankan kepatuhan HIPAA dalam pengujian perangkat lunak

Di Appinventiv, saat kami membuat aplikasi perawatan kesehatan, kami menjadikan persyaratan perangkat lunak HIPAA sebagai bagian dari siklus pengembangan ujung ke ujung, khususnya pengujian. Berikut adalah beberapa cara kami memastikan hal yang sama.

1. Kontrol akses

Sejalan dengan persyaratan kepatuhan HIPAA, setiap pengguna hanya boleh diizinkan untuk mengakses informasi yang mereka perlukan untuk menyelesaikan tugas tertentu. Mencapai tingkat kontrol akses yang ketat ini dapat dicapai melalui tujuh mode berikut:

- Daftar kontrol akses yang memberi pengguna akses ke modul/aplikasi/area tertentu.

- Nama dan nomor khusus untuk mengidentifikasi dan melacak identitas setiap pengguna di dalam sistem.

- Akses berbasis pengguna yang memerlukan autentikasi dua faktor untuk memasuki sistem.

- Akses berbasis peran yang bergantung pada peran pengguna untuk menemukan dan memutuskan hak akses.

- Akses berbasis konteks yang membatasi akses ke waktu atau tanggal tertentu dalam jaringan atau sistem informasi tertentu.

- Proses khusus untuk situasi darurat untuk mengumpulkan ePHI kritis.

- Proses elektronik yang akan memberlakukan logoff otomatis dari sesi elektronik setelah waktu tidak aktif yang telah ditentukan sebelumnya.

- Enkripsi dan dekripsi ePHI.

2. Pengujian kewarasan

Bagian pertama dari protokol pengujian perangkat lunak HIPAA yang kami ikuti adalah menjalankan uji kewarasan di mana kami mencari cacat pada standar kepatuhan HIPAA aplikasi. Ini melibatkan melihat ke area seperti -

- Untuk setiap peran atau hubungan berisiko tinggi, kami memverifikasi apakah pengguna peran tertentu dapat mengautentikasi dengan mudah, diberikan akses lihat, modifikasi dan penghapusan, atau akses nol ke operasi komponen aplikasi tertentu. Setelah semua tindakan dilakukan, mereka dicatat dalam jejak audit.

- Enkripsi diverifikasi untuk area seperti entri jejak audit dan EPHI di database.

3. Matriks peran

Dengan asumsi bahwa aplikasi menggunakan akses berbasis peran, penting untuk mengidentifikasi peran dalam sistem dan tingkat akses yang dapat mereka miliki dalam aplikasi. Langkah ini biasanya dilakukan dengan berbicara kepada klien yang memberi tahu kami tingkat risiko berdasarkan pengungkapan informasi, frekuensi penggunaan, kemungkinan kesalahan, dan dampak kesalahan.

Saat kami menjalankan pengujian kewarasan, bagan seperti ini membantu mengidentifikasi tingkat risiko yang terkait dengan setiap hubungan dan memastikan bahwa masalah ditemukan dan diperbaiki secara proaktif.

4. Uji kasus

Langkah ketiga yang kami ikuti dalam pengujian perangkat lunak kepatuhan HIPAA adalah membangun kasus uji terperinci di mana pergerakan pengguna dipecah menjadi tindakan dan tingkat hasil. Mari kita detailkan dengan contoh aplikasi janji temu dokter.

| Kasus cobaan | Peristiwa |

|---|---|

| Masuk | Layar masuk dilengkapi dengan beberapa opsi autentikasi. |

| Tampilan depan | Dokter mendapatkan tampilan dasbor tentang janji temu mereka. |

| Kelola slot ketersediaan | Dokter mendapatkan tampilan kalender yang dapat dimodifikasi untuk menambahkan slot ketersediaan. |

| Lihat janji temu terjadwal | Layar dilengkapi dengan daftar janji temu terjadwal. |

| Menerima/menolak/mengubah janji temu | Di samping janji temu yang dijadwalkan, dokter mendapat pilihan untuk menerima, menolak, atau menjadwal ulang janji temu. |

| Ikuti sesi konsultasi virtual | Dokter dapat mengikuti sesi konsultasi virtual melalui chat/panggilan/video. |

| Unggah resep | Dokter dapat mengunggah tangkapan layar dengan mengklik foto buku resep mereka. |

| Kelola profil | Layar terbuka tempat dokter dapat melihat janji temu, ringkasan pembayaran, dan mengedit detailnya. |

| Tutup aplikasi | Saat dokter menutup aplikasi, sesi berakhir. |

5. Penyeimbangan muatan

Rencana failover atau load balancing adalah bagian penting dari organisasi layanan kesehatan mana pun karena hilangnya data pasien dapat menunda nyawa mereka.

Mereka diperlukan untuk memverifikasi kemampuan perangkat lunak untuk melanjutkan operasi sehari-hari sambil mengambil cadangan secara bersamaan untuk alur kerja yang lancar. Mereka juga membantu dalam menentukan apakah perangkat lunak akan dapat mengalokasikan sumber daya bila diperlukan dan akan dapat mengidentifikasi situasi kebutuhan/urgensi. Rencana failover yang kuat ketika diimplementasikan dengan benar dan diuji pada level inside out, harus menawarkan perlindungan data yang hampir lengkap, sedikit kehilangan data, dan pemulihan instan jika terjadi kesalahan.

Proses yang kami ikuti untuk pengujian kepatuhan HIPAA

Proses pengujian aplikasi kesehatan untuk kepatuhan HIPAA berbeda dengan pendekatan pengujian aplikasi biasa. Inilah pendekatan yang kami ikuti untuk memastikan aplikasi Anda teruji dengan baik.

1. Analisis dokumentasi

Pakar QA kami memeriksa dokumentasi perangkat lunak yang berisi persyaratan fungsional dan non-fungsionalnya, untuk membuat daftar periksa perlindungan teknis yang akan diperlukan dalam perangkat lunak Anda dan kami menindaklanjutinya dengan rencana pengujian kepatuhan HIPAA.

2. Pembuatan matriks peran

Kami membuat bagan matriks peran yang membantu mengidentifikasi peran pengguna saat ini dan tingkat risiko terkait dengan melakukan beberapa operasi seperti melihat, menambah, menghapus, dan memodifikasi ePHI.

3. Perencanaan dan desain pengujian

- Prosesnya dimulai dengan menentukan peristiwa pengujian yang diperlukan untuk memeriksa kepatuhan perangkat lunak dengan pengamanan teknis HIPAA seperti penilaian kerentanan, pengujian fungsional, dan pengujian penetrasi.

- Selanjutnya, kami menentukan komposisi tim dari grup pengujian – jumlah teknisi pengujian, pakar otomasi, penguji keamanan, dll.

- Setelah ini, skenario pengujian yang relevan dan kasus pengujian dibuat.

- Selanjutnya, kami memutuskan bagian otomatisasi pengujian.

- Kemudian kami menulis skrip seputar otomatisasi pengujian, memilih dan mengonfigurasi alat otomatisasi pengujian yang relevan.

- Terakhir, kami menyiapkan lingkungan pengujian wajib dan data pengujian.

4. Pelaksanaan dan pelaporan ujian

- Kami menjalankan pengujian manual dan otomatis sesuai dengan skenario pengujian yang telah ditentukan.

- Laporkan kesenjangan kepatuhan HIPAA yang teridentifikasi.

- Terakhir, kami menyarankan langkah-langkah perbaikan yang diperlukan.

Dengan ini, kami telah melihat berbagai aspek pengujian aplikasi yang memenuhi semua persyaratan HIPAA selain proses yang kami ikuti untuk menguji aplikasi. Saat kami menutup artikel, mari kita lihat bagaimana semua ini diterjemahkan menjadi biaya.

Biaya pengujian kepatuhan HIPAA

Biaya pengujian HIPAA saat dipilih pada tingkat individu, tergantung pada hal berikut –

- Jenis dan kompleksitas perangkat lunak kesehatan

- Jumlah peran pengguna yang berbeda.

- Perlindungan pengujian teknis HIPAA yang berlaku.

- Jenis pengujian yang dibutuhkan.

- Jumlah upaya yang diperlukan untuk otomatisasi pengujian.

- Kompleksitas dan jumlah kasus uji.

- Model sumber pengujian perangkat lunak yang dipilih (in-house atau outsourcing).

- Biaya alat pengujian keamanan

Dengan lima praktik pengujian perangkat lunak HIPAA ini dan proses yang kami ikuti untuk pengujian kepatuhan HIPAA, kami memastikan bahwa kami membangun aplikasi yang siap untuk kepatuhan yang siap untuk mengubah dunia digital sambil tetap tahan terhadap pelanggaran setiap saat. Cara kami melakukannya adalah dengan menjaga daftar periksa perangkat lunak kepatuhan HIPAA sebagai dasar upaya desain, pengembangan, dan pemeliharaan.

Jika Anda mencari dukungan untuk membuat atau menguji aplikasi siap-HIPAA yang sudah dikembangkan, hubungi kami hari ini.