Sicurezza informatica avanzata: perché un firewall non sarà sufficiente nel 2020

Pubblicato: 2020-02-04La sicurezza informatica avanzata sta rapidamente diventando una necessità per le piccole e medie imprese.

Gli attacchi informatici stanno diventando una notizia comune con voci sulla compromissione e il furto di dati personali, password e dati aziendali privati insieme alla perdita di centinaia di milioni di dollari.

L'86% delle aziende statunitensi ha aumentato le proprie spese per trovare soluzioni tecnologiche che forniscano il tipo di protezione di cui hanno bisogno per contrastare questa minaccia sempre crescente.

Sfortunatamente, invece di ridurre il loro impatto, i criminali informatici stanno sviluppando attacchi più sofisticati progettati per aggirare i comuni strumenti di sicurezza IT di base, come i firewall.

E i loro obiettivi sono, più spesso che mai, le piccole e medie imprese (PMI).

Nel 2020, le PMI hanno bisogno di molto più di un'applicazione di sicurezza di base.

Piccole imprese nel mirino

Per i criminali informatici, le PMI rappresentano la quintessenza del frutto a basso impatto, un obiettivo facile, vulnerabile e abbondante se si considera che quasi il 99,7% di tutte le aziende negli Stati Uniti sono classificate come PMI.

Ecco perché i criminali informatici esperti concentrano quasi la metà dei loro attacchi (47%) su queste aziende.

L'altro motivo per cui queste organizzazioni sono bersagli scelti è la scarsa sicurezza informatica avanzata (o qualsiasi sicurezza per quella materia) spesso presente tra le PMI.

Molti sono impreparati a un attacco, senza un piano di ripristino di emergenza in atto e poche misure di sicurezza efficaci per impedirne l'accesso.

Inoltre, si affidano a software obsoleti implementati da un team IT interno sovraccaricato o, peggio ancora, non hanno alcun team interno per installare e monitorare le misure di protezione appropriate.

Perché un firewall non è più efficace per le aziende moderne

Indipendentemente dalle dimensioni della tua organizzazione, affidarsi a un firewall per la protezione dagli attacchi informatici non è sufficiente per proteggere le aziende moderne da minacce informatiche sempre più sofisticate.

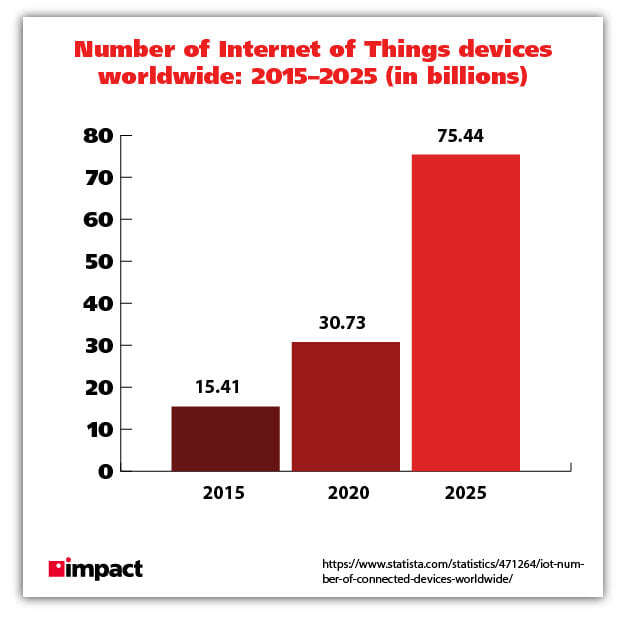

Parte del motivo deriva dalla fiorente cultura Bring Your Own Device (BYOD) e Internet of Things (IoT) che esiste nell'attuale ambiente aziendale.

Quasi tutti i dispositivi smart, da telefoni e laptop a stampanti, tablet e televisori, possono essere collegati a una rete aziendale, creando un punto di accesso per i criminali e un'ulteriore vulnerabilità.

Sebbene un ambiente con tecnologia BYOD e IoT possa aumentare la produttività e avere un impatto positivo sul flusso di lavoro e sui ricavi, riduce anche il controllo locale, fornisce ulteriore vulnerabilità a malware e virus, richiede la protezione e la gestione di più sistemi operativi e aumenta le possibilità di furto fisico.

Indipendentemente da come la si guardi, l'ulteriore complessità di queste tecnologie che consentono di risparmiare tempo e denaro richiede anche misure di sicurezza sempre più complesse per garantire un'adeguata protezione dei dati.

Strumenti di sicurezza informatica necessari per una difesa efficace

Fortunatamente, fornitori di servizi di sicurezza gestiti (MSSP) esperti hanno sviluppato misure di sicurezza informatica avanzate per portare la sicurezza della tua azienda a un livello superiore. Questi includono, ma non sono limitati a:

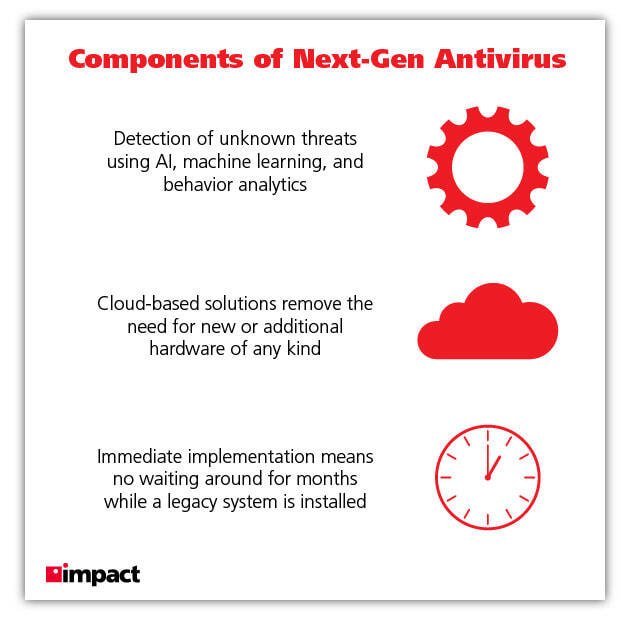

1. Antivirus di nuova generazione (NGAV)

Lo sviluppo di tecnologie e minacce richiede soluzioni di nuova generazione in grado di monitorare e rispondere all'evoluzione delle tattiche di attacco informatico.

Questi nuovi prodotti software forniscono una solida sicurezza degli endpoint utilizzando l'apprendimento automatico per guidare l'analisi predittiva che identifica comportamenti dannosi e risponde alle minacce emergenti.

NGAV è solitamente basato su cloud, quindi può essere implementato rapidamente rimuovendo il carico della manutenzione continua e della gestione dell'infrastruttura che di solito mette a dura prova i dipartimenti IT interni.

2. Caccia alle minacce

Molte aziende impiegano professionisti della sicurezza delle informazioni chiamati cacciatori di minacce informatiche e utilizzano software di nuova generazione per rilevare e neutralizzare in modo proattivo il tipo di minacce alla sicurezza informatica avanzate che in genere eludono i moderni sistemi di sicurezza automatizzati.

In media, sono necessari 197 giorni per identificare una violazione all'interno di un'organizzazione. Mancano ben più di sei mesi anche per essere consapevoli e sei stato compromesso.

Presupponendo che il tuo sistema sia già compromesso, i cacciatori di minacce possono anche avviare indagini basate sull'intelligence tattica delle minacce per scoprire attacchi nascosti o attività dannose.

Questo aiuta le aziende a scacciare gli attori malintenzionati che hanno avuto accesso di nascosto alla loro rete eludendo le tipiche misure di sicurezza.

3. Sicurezza avanzata degli endpoint

Ora che BYOD e IoT stanno complicando le reti sicure con l'aggiunta di endpoint e vulnerabilità, una maggiore sicurezza degli endpoint è un must per una protezione ottimale.

In genere, la sicurezza informatica avanzata per gli endpoint include l'uso di algoritmi di intelligenza artificiale per la protezione da un'ampia gamma di vettori in tempo reale.

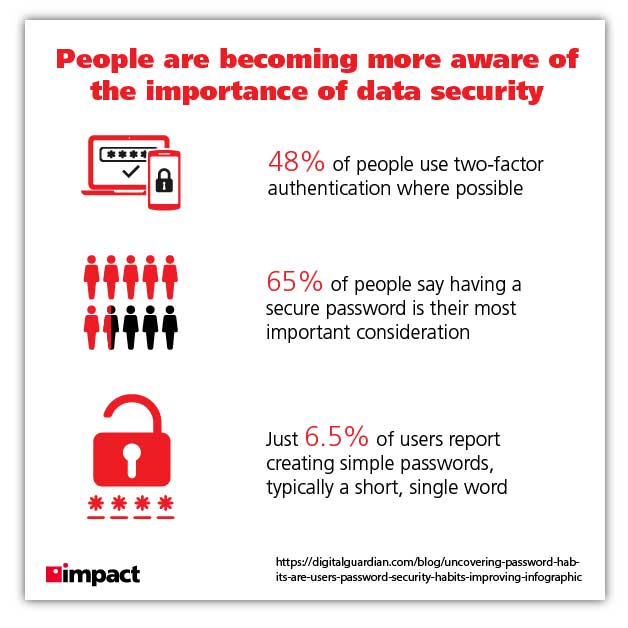

4. Istruzione

Può sembrare semplice, ma fornire un'adeguata formazione sulla consapevolezza della sicurezza a tutti i dipendenti è essenziale per fornire alla tua azienda una difesa avanzata della sicurezza informatica da attacchi di phishing, malware e altre minacce comuni alla sicurezza.

Nel recente passato, le violazioni della sicurezza sono state causate in modo schiacciante, accidentalmente o intenzionalmente, da persone.

I dipendenti dovrebbero avere una chiara comprensione delle procedure di sicurezza e delle vulnerabilità ed essere formati regolarmente su come evitarle.

Il 64% delle aziende ha subito un attacco di phishing nell'ultimo anno

Fortunatamente, tutti questi strumenti possono essere gestiti per te da un MSSP competente e certificato, eliminando la pressione sul personale IT interno e aumentando la preparazione alle minacce in generale.

In Impact, ad esempio, utilizziamo la formazione sulla consapevolezza della sicurezza di KnowBe4 per mantenere tutti i nostri clienti aggiornati sulle ultime best practice in materia di sicurezza.

Suggerimenti per trovare il giusto partner per la sicurezza informatica

Tutti gli MSSP non sono creati uguali.

Per fare la scelta giusta del partner di sicurezza per le tue esigenze di sicurezza informatica avanzata, dovresti cercare un servizio certificato per l'implementazione e la gestione delle tecnologie di sicurezza attuali e proposte.

Un fornitore di alta qualità sarà disposto a fornire un controllo del tuo ambiente attuale e proporre soluzioni personalizzate per il tuo livello unico di rischi e area di attività piuttosto che consigliare le opzioni più popolari.

Questo tipo di servizio personalizzato si trova più spesso tra gli MSSP indipendenti.

Assicurati che se stai collaborando, il tuo fornitore sta utilizzando le migliori soluzioni della categoria e non è obbligato a offrirti un pacchetto da un solo partner.

Ad esempio, dai un'occhiata all'offerta di sicurezza informatica di Impact: abbiamo un partner selezionato con cura che riteniamo sia il migliore per ogni singolo lavoro:

- KnowBe4: gestione della formazione sulla sensibilizzazione alla sicurezza

- Cisco Meraki: gestione della rete e dei dispositivi mobili

- Proofpoint: servizi di filtro antispam avanzati

- SentinelOne: sistema di sicurezza antivirus di nuova generazione

- CloudFlare: firewall per applicazioni Web

- CodeGuard: servizio di backup e ripristino del sito Web

- DigiCert: certificati digitali sicuri

- Duo: strumento di autenticazione a due fattori

- JumpCloud: provider di Active Directory come servizio e gestione delle identità

- Passaporto: portale di gestione delle password

Asporto

- Gli attacchi informatici stanno diventando una notizia quotidiana con voci sulla compromissione e il furto di dati personali, password e dati aziendali privati insieme a centinaia di milioni di dollari. Gli attacchi alle piccole imprese costituiscono quasi la metà di tutti gli attacchi informatici.

- La crescente cultura Bring Your Own Device (BYOD) e Internet of Things (IoT) sta creando un punto di accesso per i criminali e un'ulteriore vulnerabilità. L'ulteriore complessità di queste tecnologie che consentono di risparmiare tempo e denaro richiede misure di sicurezza sempre più complesse al di là dei semplici firewall.

- Gli MSSP possono offrire strumenti specializzati come software antivirus di nuova generazione, caccia alle minacce, sicurezza avanzata degli endpoint e formazione personalizzata per proteggere i dati della tua azienda.

- Un MSSP indipendente certificato nelle complesse tecnologie richieste offre la migliore opzione per una protezione ottimale.

Il programma Managed Security di Impact Networking fornisce ai clienti una protezione vitale della sicurezza informatica, mantenendo la loro mente a proprio agio sapendo che la loro infrastruttura IT è monitorata e mantenuta dai nostri esperti di sicurezza.

Abbiamo controllato centinaia di fornitori per garantire che il nostro programma utilizzi le migliori soluzioni per i nostri clienti. Nel panorama odierno, un programma di sicurezza informatica completo non è mai stato così importante. Scopri di più sull'offerta di Impact qui.