Che aspetto ha una strategia di sicurezza dei dispositivi mobili?

Pubblicato: 2020-05-07Perché abbiamo bisogno della sicurezza dei dispositivi mobili? La risposta è molto semplice: per evitare violazioni dei dati.

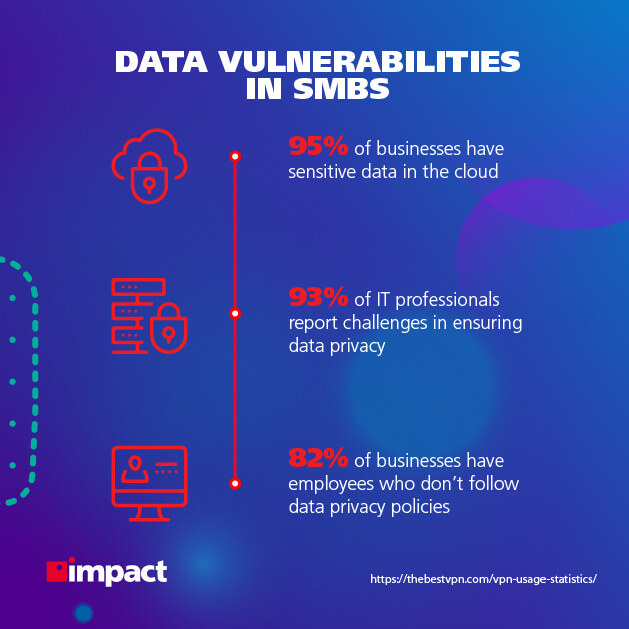

E quali sono le possibilità che una violazione dei dati si verifichi a una PMI media? Molto più alto di quanto potresti aspettarti.

Un rapporto di Verizon sulle violazioni dei dati lo scorso anno ha indicato che il 43% di tutti gli attacchi informatici prende di mira le piccole e medie imprese.

Se si considera che quasi la metà (47%) delle PMI afferma di non sapere come proteggere le proprie aziende dagli attacchi informatici, si può iniziare a vedere un ambiente in cui le organizzazioni sono particolarmente vulnerabili.

E gli attacchi informatici non sono uno scherzo; tra le aziende che non dispongono di un piano di ripristino di emergenza che subiscono una grave violazione, il 93% di esse cessa l'attività entro un anno.

Il motivo per cui è importante che le aziende capiscano è perché dire che il 2020 è iniziato in modo difficile in termini di sicurezza informatica sarebbe un eufemismo.

Sicurezza dei dispositivi mobili e COVID-19

Il panorama attuale si è rivelato un terreno fertile per i criminali informatici.

Le persone sono lontane dai loro uffici, spesso con dispositivi non protetti e senza le conoscenze per contrastare in modo proattivo gli attacchi informatici contro di loro.

Gli hacker stanno depredando le paure e le ansie delle persone e approfittano di aziende impreparate per fare soldi.

Ci sono storie emergenti di truffe legate al COVID-19 che hanno fatto perdere agli americani 13,4 milioni di dollari per frode e le affermazioni di Google che stanno bloccando 240 milioni di messaggi di spam al giorno relativi al virus.

Post correlato: Truffe del coronavirus: domande e risposte con il direttore dei servizi di sicurezza del MIT di Impact

In breve, le aziende e i loro dipendenti, la maggior parte dei quali lavora in remoto con dispositivi mobili, sono più vulnerabili che mai.

Le PMI devono agire, e rapidamente.

Tenendo presente questo, diamo un'occhiata ai componenti principali che costituiscono una strategia di sicurezza dei dispositivi mobili.

MDM

La gestione dei dispositivi mobili, o MDM, è uno degli strumenti più importanti che un'azienda può avere a sua disposizione.

Gli MDM sono stati in genere utilizzati in passato da organizzazioni che desiderano visibilità sui dispositivi mobili nelle reti dell'ufficio.

Negli ultimi anni, il numero di dispositivi in una determinata rete è aumentato notevolmente, grazie a ciò che oggi chiamiamo Internet delle cose.

L'87% delle aziende dipende in una certa misura dall'accesso dei propri dipendenti alle app aziendali mobili dai propri smartphone

La tecnologia IoT non si riferisce solo a laptop e smartphone, ma piuttosto a tutta una serie di tecnologie che operano in rete, inclusi TV, stampanti e HVAC.

Il più pertinente all'argomento in esame oggi è ovviamente laptop e smartphone gestiti da dipendenti fuori dall'ufficio; utilizzato per accedere e gestire i dati aziendali.

Sebbene possa essere relativamente semplice configurare una rete d'ufficio sicura, i lavoratori remoti stanno svolgendo il proprio lavoro all'interno delle proprie reti, difficili da raggiungere e ancora più difficile da ottenere a ogni installazione, ad esempio le protezioni di sicurezza.

È qui che un MDM è utile.

Ogni dispositivo che ne abbia bisogno, compresi i laptop aziendali e altri dispositivi di lavoro, può essere installato con un agente MDM, che ne consente la gestione.

Da lì, l'IT può monitorare in remoto i dispositivi, inviare gli aggiornamenti software necessari per correggere i difetti di sicurezza e cancellare i dati dai dispositivi in caso di smarrimento o furto.

Altri modi in cui un MDM può aiutare:

- Limita l'accesso alle app o alle impostazioni del dispositivo

- Standardizzare i dispositivi

- Stabilire politiche di sicurezza

- Abilita la sicurezza di rete per i criteri BYOD

- Provisioning, implementazione e onboarding dei dipendenti più rapidi

Filtro antispam avanzato

Quando immagini un hacker, a cosa pensi? Qualcuno sta costruendo malware composto da righe di codice infinite per accedere a un server ad alta sicurezza?

Bene, quel tipo di criminalità informatica esiste, ma la più grande minaccia per il business è in realtà la buona e-mail vecchio stile.

Le e-mail di spam destinate a indurre utenti ignari a consegnare dati personali o business-critical sono più comunemente note come e-mail di phishing.

Il phishing era già una tecnica popolare per la criminalità informatica molto prima del 2020 e un aspetto della sicurezza che tanto le PMI quanto le grandi imprese hanno faticato a far fronte.

Il 64% delle organizzazioni ha subito un attacco di phishing nell'ultimo anno

L'attuale pandemia ha solo aggiunto benzina sul fuoco in questo particolare riguardo, come ha fatto con gli attacchi informatici in generale.

Di recente abbiamo pubblicato un blog sui criminali informatici che utilizzano Microsoft Sway per creare pagine di destinazione eccezionalmente convincenti che potrebbero indurre chiunque a digitare i propri dettagli. Ti consigliamo inoltre di consultare le nostre domande e risposte precedentemente menzionate sulle truffe relative al COVID-19 con il nostro direttore dei servizi di sicurezza del MIT per ottenere una maggiore comprensione di ciò che sta guidando queste truffe e come dovrebbero essere combattute.

È qui che il filtro antispam avanzato può aiutare in modo significativo le tue possibilità di scoraggiare una violazione.

Ma i provider di posta elettronica non hanno comunque filtri antispam?

Ebbene sì, ma i filtri gratuiti spesso mancano in molte delle tecniche di filtraggio utilizzate dai filtri avanzati. Chiunque abbia un account Gmail saprà che lo spam può comunque passare, nonostante il suo filtro.

Un filtro antispam avanzato di qualità offrirà le seguenti tecniche:

- Filtri email basati sulla reputazione

- Lista bianca

- Lista nera

- Greylisting

- Antivirus

- Analisi del contenuto

Antivirus di nuova generazione

La proliferazione dei dispositivi e l'ascesa della tecnologia IoT non solo ha creato un aumento sostanziale del numero di endpoint che un criminale può utilizzare come punti di ingresso, ma ha anche causato un problema con il provisioning del software antivirus.

L'antivirus è necessario su ogni dispositivo, in particolare quelli che operano fuori dall'ufficio. Inoltre, l'antivirus tradizionale, a cui molti si saranno abituati, semplicemente non ha le capacità necessarie per una protezione sicura nel 2020.

L'antivirus di nuova generazione utilizza una tecnologia avanzata che gli conferisce un netto vantaggio rispetto alle normali soluzioni antivirus. Tecnologia come:

- Apprendimento automatico: i file vengono analizzati prima dell'uso utilizzando un bot automatizzato in grado di rilevare eventuali elementi dannosi, il tutto senza alcuna interruzione per l'utente

- Analisi del comportamento: i processi informatici possono essere monitorati in tempo reale e rilevare qualsiasi comportamento anomalo, interrompendo i processi dannosi

- Intelligence sulle minacce: quando un dispositivo rileva una minaccia, tutti gli altri dispositivi in rete verranno aggiornati per contrastare il pericolo senza bisogno di input manuali.

Le aziende hanno bisogno di soluzioni proattive in grado di crescere e cambiare con l'evolversi delle loro esigenze. Questo è l'ultimo vantaggio dell'antivirus di nuova generazione.

Le piccole e medie imprese possono scaricare lo stress e la responsabilità della gestione degli aggiornamenti, delle scansioni e della gestione del software antivirus su una soluzione di nuova generazione progettata per fare tutto il lavoro pesante per te.

Autenticazione a più fattori

Molti di noi hanno familiarità con l'AMF. Lo utilizziamo per accedere ai nostri conti bancari e ad altri servizi che ospitano le nostre informazioni più sensibili.

La tua attività non è diversa: ci sono informazioni sensibili ovunque ed è tutto utile per i criminali informatici se ci mettono le mani sopra.

Post correlato: Che cos'è l'igiene informatica?

La verifica avanzata per gli utenti che utilizzano dispositivi o accedono alla rete è un modo semplice ed estremamente efficace per evitare di essere compromessi.

I servizi cloud Microsoft registrano 300 milioni di tentativi di accesso fraudolenti ogni giorno. Stimano che l'AMF blocchi il 99,9% degli attacchi automatizzati

L'autenticazione a più fattori funziona combinando un metodo di accesso tradizionale (di solito una password) con un metodo più personale, come un'impronta digitale o un messaggio di testo.

Mentre il personale troverà senza dubbio l'AMF all'inizio un po' frustrante, non c'è dubbio sul motivo per cui alcune delle organizzazioni più attente alla sicurezza nel paese utilizzano l'AMF: è perché è semplice da implementare e funziona.

È inoltre consigliabile disporre di un sistema di gestione delle credenziali che protegga le password con solidi metodi di crittografia.

Consapevolezza della sicurezza

In Impact parliamo molto di quanto sia fondamentale avere dipendenti consapevoli di come stare attenti agli attacchi informatici e di quali misure possono adottare per proteggersi dai danni.

Resta il fatto che i dipendenti rappresentano il ventre molle della tua azienda. Spesso non sanno come affrontare gli attacchi di phishing e basta un clic sbagliato e gli aggressori sono dentro.

Secondo Kaspersky, il 46% degli incidenti di sicurezza informatica nell'ultimo anno sono stati causati da personale negligente o non informato

Alla luce della pandemia, questa debolezza viene sfruttata più che mai e un mese studiato, tra il 25 febbraio e il 25 marzo, ha rilevato che i tentativi giornalieri di phishing via e-mail riusciti sono aumentati di un fattore 32.

Ora, lavorando da casa, i lavoratori sono spesso abbandonati totalmente ai propri dispositivi (si fa per dire) per quanto riguarda la protezione di se stessi e dei propri dispositivi mobili dagli attacchi informatici, e molti di loro non sapranno come fare.

In parole povere, se non stai investendo nella consapevolezza della sicurezza dei tuoi dipendenti, non c'è mai stato un momento più urgente per farlo.

Le PMI che non utilizzano un programma di sensibilizzazione alla sicurezza per i lavoratori stanno entrando in un disastro.

Linea di fondo

- La proliferazione dei dispositivi mobili ha cambiato radicalmente il modo in cui le aziende dovrebbero affrontare la sicurezza dei dispositivi mobili

- Strumenti avanzati, come MDM, antivirus di nuova generazione e filtri antispam avanzati sono il fiore all'occhiello di una strategia di sicurezza informatica efficace

- Gli strumenti di sicurezza informatica meno recenti e in stile legacy spesso non sono più all'altezza del compito di salvaguardare un numero così elevato di dispositivi

- Non dimenticare i tuoi dipendenti! Devono sapere a cosa prestare attenzione e come proteggere i propri dispositivi mobili dai danni, soprattutto nell'ambiente attuale

Alla luce dei recenti eventi, molte organizzazioni si sono trovate a giocare al passo con la loro sicurezza informatica, cercando di implementare soluzioni improvvisate per recuperare il terreno perduto mentre la loro forza lavoro lavora in remoto per l'immediato futuro.

Per saperne di più su come garantire che la sicurezza informatica della tua azienda sia in buone condizioni per ora e per il futuro, scarica il nostro eBook "Cosa rende una buona difesa della sicurezza informatica per una PMI moderna?".