I principali rischi per la sicurezza delle API e come mitigarli

Pubblicato: 2022-09-07Alimentate da un massiccio aumento dei microservizi e dalla spinta costante a distribuire rapidamente le applicazioni, le API sono diventate un nome di riferimento per ogni imprenditore.

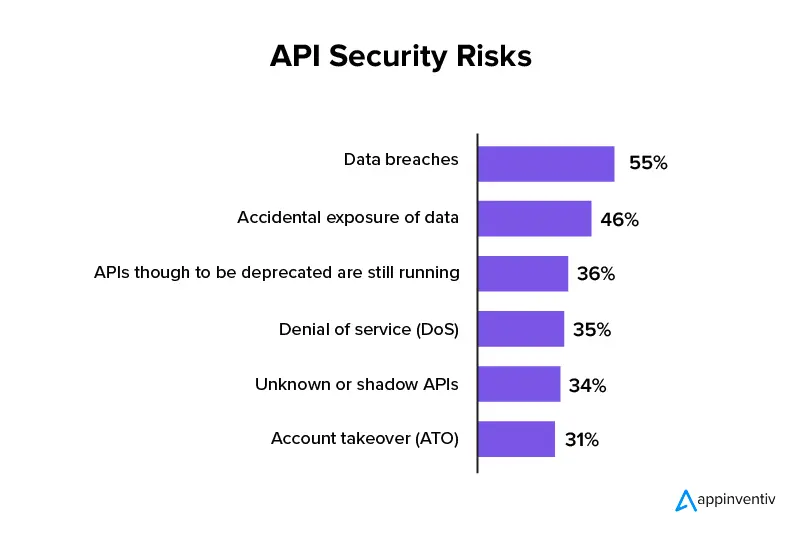

Tuttavia, con ogni piccola funzionalità collegata ad altri software o prodotti per un'esperienza utente senza interruzioni, le API stanno diventando sempre più un hub per gli hack di sicurezza. Tanto che il rapporto How to Build an Effective API Security Strategy di Gartner prevede che entro il 2022 i rischi per la sicurezza delle API saranno uno degli attacchi più frequenti che porteranno a violazioni dei dati.

Ma cosa rende una strategia di sicurezza API un must per gli imprenditori moderni? Perché la tecnologia riceve un'attenzione particolare? In questo articolo troverai le risposte a questi e come mitigare i rischi per la sicurezza delle API.

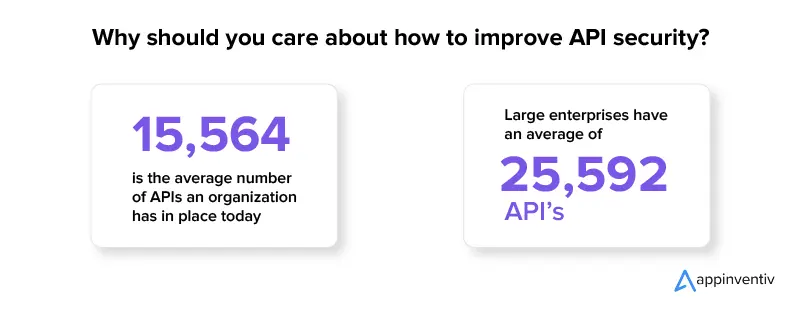

Perché dovresti preoccuparti di come migliorare la sicurezza delle API?

Le API aiutano le aziende a diventare veramente digitali. Non importa quale sia la tua applicazione, un'API (Application Programming Interface) la collega ad altri software o funzionalità, risparmiando tempo nella loro creazione da zero.

Ora, il motivo per cui viene data particolare attenzione alle API è il livello di impatto che hanno sul successo di un'azienda.

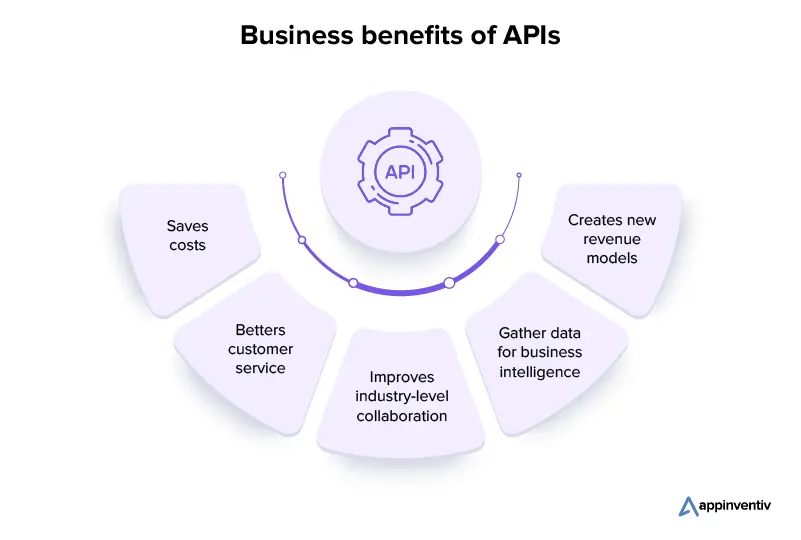

Vantaggi aziendali delle API

Risparmio sui costi : poiché le API consentono alle aziende di utilizzare le funzioni e i dati di altre società, elimina la necessità di creare tali funzionalità internamente. Un evento che aiuta a risparmiare in larga misura i costi di sviluppo del software .

Migliora il servizio clienti : collegando più software, API offre alle aziende una visione a tutto tondo dei propri clienti e di ciò che stanno cercando. Queste informazioni aiutano l'azienda a interagire meglio con i propri consumatori e a prendere decisioni informate.

Migliora la collaborazione a livello di settore : l'API consente alle aziende di connettersi con altre aziende in tutti i settori, che possono contribuire a rendere robusti i servizi online e le piattaforme. Questo, a sua volta, migliora le partnership, crea nuove opportunità di business e migliora l'efficienza delle operazioni aziendali.

Raccogliere dati per la business intelligence : le aziende possono utilizzare l'API per raccogliere le preferenze e il comportamento dei propri clienti. Queste informazioni vengono quindi analizzate per una comprensione approfondita delle attuali tendenze del mercato e delle esigenze dei clienti.

Crea nuovi modelli di entrate : l'API offre alle aziende più piattaforme per promuovere e vendere i propri servizi, prodotti digitali. Attraverso il modello, le aziende possono fare qualsiasi cosa, dalla vendita di dati ad altre aziende alla creazione di nuovo software sulla base delle API esistenti.

I vantaggi delle API in un'azienda sono molteplici. Ma lo sono anche i rischi per la sicurezza dell'API. Ci sono due ragioni principali per cui gli hacker amano testare il design di sicurezza delle API di un'azienda.

Perché gli hacker amano le API

- Un modo semplice per accedere ai dati aziendali : le API offrono agli hacker l'accesso diretto ai dati archiviati, comprese le informazioni sensibili, tramite più programmi software.

- Una modalità semplice per aggirare le misure di sicurezza – Diverse aziende utilizzano i firewall per salvare il proprio sistema dagli hacker. Tuttavia, una minore attenzione alla strategia di sicurezza delle API può rendere facile per gli hacker l'accesso al software attraverso questo backgate.

Quindi, ecco i pro ei contro delle API che portano a un'attenzione speciale da parte del team QA dell'app web.

Ora, sono sicuro che ti starai chiedendo perché l'elenco delle migliori pratiche di sicurezza delle API è diverso da quello della sicurezza tradizionale. Rispondiamo prima di esaminare i principali rischi per la sicurezza delle API e come mitigarli.

Gli elementi chiave della progettazione della sicurezza delle API che li differenziano dalla sicurezza tradizionale

C'è una grande differenza tra la sicurezza delle app Web tradizionali e le best practice per la sicurezza delle API Web, una differenza che deriva dal modo in cui sono strutturate.

Un castello senza fossato e aperture multiple – In precedenza, le reti tradizionali dovevano essere protette solo in porte comuni come 443 (HTTPS) e 80 (HTTP). Oggi, le app Web sono dotate di più endpoint API che utilizzano protocolli diversi, quindi quando un'API espande i suoi set di funzionalità, la gestione della sua sicurezza diventa difficile.

Formati delle richieste in entrata che cambiano frequentemente : le API si evolvono costantemente in un ambiente DevOps, la maggior parte dei WAF non è in grado di soddisfare questa misura di elasticità. Pertanto, ogni volta che un'API cambia, le tradizionali misure di sicurezza devono essere riconfigurate e ottimizzate manualmente, un metodo pieno di errori che richiede tempo alle risorse.

I client non possono utilizzare un browser Web : la maggior parte delle API di microservizi viene utilizzata su applicazioni mobili o componenti software. Poiché i client non utilizzano il browser, gli strumenti di sicurezza Web non sono in grado di utilizzare la funzionalità di verifica del browser e di rilevare i bot dannosi.

Questa differenza nella struttura delle API apre a diversi rischi per la sicurezza delle API, ritenendo fondamentale per gli sviluppatori di app Web e il team di controllo qualità trovare soluzioni e migliorare la sicurezza delle API in tempo reale.

I principali rischi per la sicurezza delle API e come mitigarli

Prima di passare ai rischi, lascia che ti dica che l'elenco di controllo di sicurezza dell'API non è definito. Pensi di aver risolto tutte le scappatoie e ne verranno fuori di nuove. La soluzione a questo sta nel mettersi nei panni degli hacker e rivedere il modo in cui la tua app utilizza l'API e le lacune che vengono trascurate.

Sebbene si tratti di una soluzione continua e a lungo termine, un buon punto di partenza sarà esaminare i rischi più comuni per la sicurezza delle API.

1. Impaginazione non sicura

La maggior parte delle API offre l'accesso alle risorse che sono l'elenco di entità come utenti o widget. Per un client che utilizza il software su un browser, l'API in genere filtra e impagina questo elenco per limitare il numero di elementi restituiti al client.

Tuttavia, se l'entità viene fornita con PII o altre informazioni, un hacker sarebbe in grado di raschiare l'endpoint e ottenere un elenco di tutte le entità nel database. Questo può essere molto pericoloso se le entità espongono accidentalmente informazioni sensibili. Inoltre, consentirà agli hacker di visualizzare le statistiche sull'utilizzo della tua app Web e di accedere alle liste di posta elettronica.

Soluzione: per proteggersi dagli attacchi di impaginazione, si dovrebbe essere in grado di tenere traccia del numero di elementi di una singola risorsa a cui è possibile accedere entro un periodo di tempo specifico da un utente o da una chiave API anziché a livello di richiesta. Misurando l'accesso alle risorse API a livello di singolo utente, sarai in grado di bloccare la chiave API o l'utente dopo aver raggiunto una soglia come "10.000 elementi toccati in un'ora".

2. Generazione di chiavi API non sicura

La maggior parte delle API è generalmente protetta tramite JWT (JSON Web Token) o chiave API. Ciò ti consente di proteggere la tua API poiché gli strumenti di sicurezza sono in grado di identificare comportamenti anomali e quindi bloccare l'accesso alle chiavi API. Tuttavia, gli hacker possono ancora superare in astuzia questi approcci ottenendo e utilizzando un enorme pool di chiavi API dagli utenti, esattamente come un hacker web utilizzerebbe gli indirizzi IP per ostacolare la protezione DDoS.

Soluzione: il modo sicuro per proteggere questi attacchi consiste nel richiedere che un essere umano si iscriva al servizio e quindi generi le chiavi API. D'altra parte, il traffico del bot può essere salvato con elementi come 2-Factor Authentication e Captcha.

3. Esposizione accidentale di chiavi

Il modo in cui vengono utilizzate le chiavi API apre a istanze di hack e leak.

- Le API sono progettate per essere ottenute per un periodo indefinito, il che aumenta le possibilità che un hacker ottenga una chiave API che non è scaduta.

- L'utente di un'API ha accesso diretto alle credenziali dell'app Web, ad esempio durante il debug tramite CURL o Postman. In seguito, lo sviluppatore richiede solo un incidente per copiare/incollare il comando CURL con la chiave API in un forum pubblico come Stack Overflow o GitHub Issues.

- Le chiavi API sono in genere token di trasporto che non richiedono alcuna informazione di identificazione. Le API non sono in grado di sfruttare elementi come l'autenticazione a 2 fattori o i token monouso.

Soluzione : il modo per salvaguardare l'esposizione chiave è utilizzare due token al posto di uno. Qui, un token di aggiornamento viene archiviato come variabile di ambiente e può essere utilizzato per generare token di accesso di breve durata. A differenza di questi token di aggiornamento, gli sviluppatori possono utilizzare token di breve durata che possono accedere alle risorse, ma solo per un periodo di tempo limitato.

4. Attacchi DDoS

Sebbene sia vero che le API aprono nuovi modelli di business in cui i clienti possono accedere alle piattaforme API in modo programmatico, ciò rende difficile la protezione dagli attacchi DDoS. La maggior parte della protezione DDoS è progettata per assorbire e rifiutare le richieste di malintenzionati durante gli attacchi DDoS. Questo diventa più difficile nel caso di prodotti API poiché ogni traffico finisce per sembrare traffico di bot.

Soluzione : le migliori pratiche di sicurezza dell'API in questo contesto si trovano solo all'interno dell'API. Ogni accesso all'app Web richiede una chiave API, quindi quando ti imbatti in una richiesta che non dispone di una chiave API, puoi rifiutarla automaticamente.

5. Sicurezza del server errata

Quando si tratta di mantenere una buona igiene del server, le API non sono molto diverse dai server web. I dati possono essere facilmente trapelati a causa di certificati SSL configurati in modo errato o tramite traffico non HTTPS.

Nel caso delle app Web moderne, sebbene vi siano poche ragioni per accettare le richieste non HTTPS, un cliente potrebbe emettere accidentalmente una richiesta non HTTP dalla propria app Web o CURL, esponendo così la chiave API.

Soluzione: le best practice per la sicurezza dell'API indicano che dovresti testare l'implementazione SSL su uno strumento di test SSL. Inoltre, dovresti bloccare il non HTTP tramite il servizio di bilanciamento del carico.

6. Registrazione insufficiente

La maggior parte degli studi sulle violazioni globali rileva che il periodo di tempo per identificare un'istanza di violazione dei dati è superiore a 200 giorni. Se mancano le migliori pratiche di sicurezza API definite per la registrazione API, gli hacker possono utilizzare la vulnerabilità per creare più vulnerabilità.

Soluzione: dovresti assicurarti che il meccanismo di registrazione dell'API che utilizzi non solo tenga traccia delle richieste API, ma lo colleghi anche agli utenti per l'analisi del comportamento e lo memorizzi per almeno un anno. Questi meccanismi, a loro volta, dovrebbero essere protetti per garantire che i dati non vengano eliminati.

7. Mancata gestione dell'autorizzazione

Sebbene la maggior parte degli sviluppatori di API aggiunga un metodo di autenticazione globale come OAuth o chiavi API per verificare chi è l'utente, è difficile creare e mantenere l'autorizzazione diversa dall'autenticazione.

Poiché l'autorizzazione è specifica della logica dell'app, è un'area in cui gli sviluppatori non riescono a testare l'app Web. Ora, a meno che gli identificatori di oggetto non abbiano entropia sufficiente, gli hacker possono facilmente testare ID diversi tramite iterazione ed entrare nel sistema.

Soluzione: assicurati che l'utente che hai autenticato sia autorizzato ad accedere alle risorse necessarie per generare la risposta API. Ciò può includere il controllo rispetto agli elenchi di controllo di accesso (ACL) collegati agli oggetti nell'immagine.

Ecco i sette rischi per la sicurezza delle API più comuni e le relative soluzioni incontrate da uno sviluppatore di app Web e da un imprenditore. Ma come accennato in precedenza, questo elenco, se non definito, possono sorgere molte più scappatoie man mano che la tua app Web invecchia e le funzionalità dell'API si espandono.

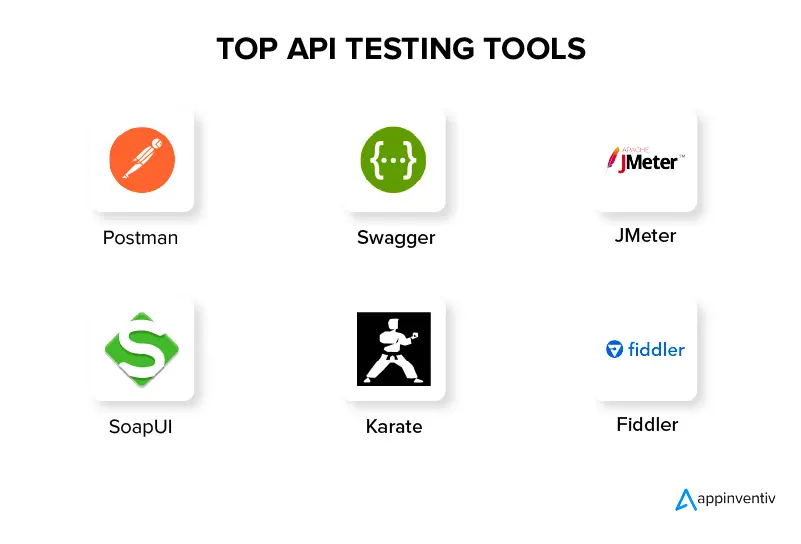

In Appinventiv, quando creiamo un'API, creiamo un elenco di controllo approssimativo per i test di sicurezza dell'API prima dell'inizio del processo di sviluppo. In aggiunta a questo, utilizziamo i migliori strumenti di gestione delle API che garantiscono che il tuo software sia costruito per solidità e sicurezza a lungo termine.

Ed ecco la checklist di sicurezza API che seguiamo.

Elenco di controllo Appinventiv delle migliori pratiche di sicurezza delle API

Ciò che ci distingue come società di sviluppo di app Web è il fatto che seguiamo un approccio di sviluppo incentrato sulla sicurezza. Ciò significa che siamo al top della sicurezza della tua app ogni volta che creiamo o incorporiamo un'API in essa. Il nostro team di specialisti del controllo qualità garantisce che la tua app web non presenti scappatoie e sia a prova di hacker. Un modo per garantire ciò è creare un elenco di controllo completo delle migliori pratiche di sicurezza delle API.

1. Trova le vulnerabilità

Il modo principale per migliorare la sicurezza dell'API è identificare le aree non sicure del ciclo di vita dell'API. Ciò che è necessario è tenerne traccia trattando le API come artefatti software che hanno le proprie fasi di sviluppo come la manutenzione e la scadenza delle funzionalità.

2. Usa OAuth

Una delle maggiori lacune nei rischi per la sicurezza delle API è l'accesso al controllo dell'autorizzazione e dell'autenticazione. Un potente metodo di controllo che risiede con OAuth. In Appinventiv, utilizziamo il framework di autorizzazione basato su token per consentire a un servizio di terze parti di accedere alle informazioni senza mostrare le credenziali dell'utente.

3. Usa i token

L'uso dei token, in generale, è una delle migliori pratiche di sicurezza delle API. Gli sviluppatori possono utilizzare i token assegnati alle identità come un modo efficace per stabilire un accesso controllato alle identità attendibili.

4. Crittografia dei dati

Un modo sicuro per migliorare la sicurezza delle API risiede nella crittografia dei dati utilizzando Transport Layer Security (TLS). Quando lavoriamo su un'API, seguiamo una pratica in cui i nostri sviluppatori necessitano anche di firme per garantire modifiche e decrittografia dei dati solo tramite un utente autorizzato.

5. Utilizzare la limitazione e la limitazione della velocità

Con la popolarità delle API in costante aumento , aumenta anche la probabilità di hack come gli attacchi DDoS. Per prevenire attacchi DDoS e picchi di API come problemi che influiscono sulla sicurezza e sulle prestazioni, i nostri sviluppatori impongono un limite di frequenza su come e con quale frequenza un'API può essere chiamata. Questa funzionalità di limitazione della velocità limita anche le connessioni, bilancia l'accesso ai dati con la disponibilità dei dati.

6. Usa il gateway API

L'utilizzo dei gateway API è ciò che riteniamo essere una delle migliori pratiche chiave per la sicurezza delle API. Agisce come punto di applicazione del traffico API. Costruiamo un gateway che consente alle aziende di autenticare il traffico, controllare e monitorare come vengono utilizzate le API.

7. Utilizzare la rete di servizi

Oltre ai gateway API, utilizziamo service mesh per aggiungere un livello di gestione nell'app Web, poiché il service mesh instrada le richieste da un servizio all'altro. Ottimizza inoltre il modo in cui le funzioni interagiscono insieme, garantendo al contempo l'integrazione di misure di controllo dell'accesso, autenticazione e sicurezza adeguate.

8. Formula zero-trust

Nel modello di sicurezza tradizionale, la formula utilizzata è quella di essere semplice. Ciò che è "dentro" dovrebbe essere considerato attendibile e ciò che è "esterno" non dovrebbe esserlo. Tuttavia, le reti ora sono diventate complesse, per questo diventa importante avere un modello zero-trust (ZTM), soprattutto perché il software viene utilizzato da utenti remoti. Attraverso una ZTM, il focus della sicurezza si sposta dalla posizione alle risorse e agli utenti.

9. Convalidare i parametri

La convalida dei parametri è un'altra delle nostre best practice per la sicurezza delle API. Aiuta a garantire che i dati in arrivo non causino danni. Nell'ambito del framework, i dati vengono convalidati rispetto a uno schema rigoroso che riporta il sistema di input consentiti.

10. Costruisci un modello di minaccia

L'ultimo nella nostra lista di controllo dei modi per mitigare i rischi per la sicurezza delle API è la modellazione delle minacce. È un approccio che utilizziamo per trovare e valutare i rischi. Lo usiamo come approccio preventivo per valutare, mitigare e prevenire le vulnerabilità delle app in modo controllato.

Sulla base di queste best practice per la sicurezza del gateway API, siamo in grado di creare un sistema robusto e sicuro su cui gli utenti possono lavorare in completa sicurezza. Il risultato? Abbiamo un track record di creazione di app senza istanze di hack e violazione della sicurezza.

Note di commiato

Man mano che le aziende continuano a trasformare i loro sistemi monolitici in microservizi, le API continueranno a essere soggette a vulnerabilità. Ciò rende obbligatorie le procedure consigliate per la sicurezza delle API native e cloud.

L'elenco che abbiamo menzionato sopra, sebbene sia un buon punto di partenza, richiede un aggiornamento costante. Tenere il passo con loro può essere una sfida per gli imprenditori e i loro team di sviluppo interni che già si destreggiano tra più scadenze. È qui che entra in gioco la collaborazione con un'azienda che ha un track record nella fornitura di app a prova di hacker al 100%. Un'azienda come Appinventiv.

Non importa quanto sia complesso il tuo software, possiamo renderlo sicuro e robusto con i nostri estesi servizi di garanzia della qualità. Mettiti in contatto con noi oggi per dare il via al futuro sicuro del tuo prodotto.