サイバー犯罪者が Microsoft Office Sway を使用して資格情報を盗む方法

公開: 2020-02-29Microsoft のプログラムを使用して、組織が使用していなくても攻撃する新しいフィッシング手法

Microsoft Office Sway は、新たなフィッシングの懸念の中心となっています。

ここ数年で、フィッシング攻撃はサイバー犯罪者が自由に使える主要なツールになりました。

実際、フィッシングはすべてのデータ侵害の 90% という驚異的な割合を占めています。

このような攻撃の犠牲になることは、ビジネスにとって悲惨な (そしてしばしば致命的な) ものになる可能性があります。

データ侵害の平均財務コストは 386 万ドル

関連記事: SMB にとってディザスタ リカバリ計画が不可欠な理由

中堅・中小企業に対するサイバー攻撃が増加する中 (すべての攻撃の 43% が SMB を標的にしています)、意思決定者と所有者がサイバーセキュリティの状態に懸念を抱いているのは当然です。

ハッカーは、無防備な被害者をだますための新しい方法を考え出すことに時間を費やしています。

ビジネス オーナーにとって特に心配なのは、これらの攻撃の成功率です。

フィッシング メッセージの 30% が標的のユーザーによって開かれ、そのうち 12% が電子メール内の悪意のある添付ファイルまたはリンクをクリックします。

ハッカーは、Microsoft Sway という新しいお気に入りのツールを手に入れました。

Microsoft Sway とは?

Microsoft Sway は、クラウドのみのサービスにより多くの投資を行う同社の取り組みにおける最新の製品の 1 つです。

2015 年にリリースされた Sway は、基本的に PowerPoint の Web およびモバイル バージョンとして機能します。

PowerPoint の方が古くて、かっこ悪くて重い。 Sway は無駄がなく、滑らかで、軽量で使いやすいように設計されています。

これにより、ユーザーはプレゼンテーションやニュースレターを作成し、Sway のランディング ページを提供できます。

ハッカーがフィッシングに Microsoft Sway を使用する理由

サイバー犯罪者にとって、信頼性は重要です。

つづりや文法の誤り、ピクセル化されたロゴ、疑わしいメールアドレスを含む初歩的なフィッシングメールは、より洗練された取り組みよりもユーザーに発見される可能性がはるかに高くなります.

Sway を使用すると、疑いを持たない被害者を簡単にだますことができる本物の正当な Web ページとして表示されるランディング ページが提供されます。

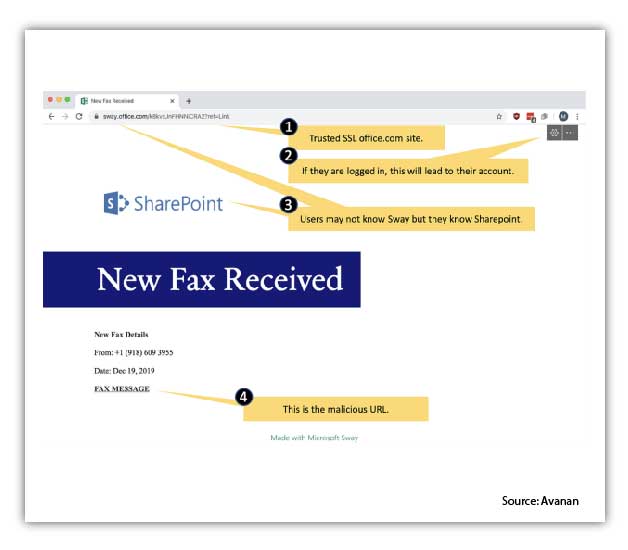

Sway が犯罪者にとって理想的なツールである理由として、次のような特徴があります。

- Sway ページは office.com ドメインでホストされており、Microsoft によって "信頼" されていることを示す重要な承認スタンプが付与されています。

- Office アカウントにログインしている場合、Sway ページは Office 365 ブランドで様式化され、より正当に見えるようになります

- SharePoint ロゴなどの馴染みのあるブランディングは、最初の連絡から終了までの間に、これらの詐欺に別のレベルの信憑性を追加します。

以下を見てください。悪意があると判断できますか?

それはどのように機能しますか?

ハッカーは、従来のフィッシング キャンペーンと同じように、Microsoft Sway でフィッシングを利用します。

関連記事:インフォグラフィック: SMB が知っておくべきフィッシング統計トップ 13

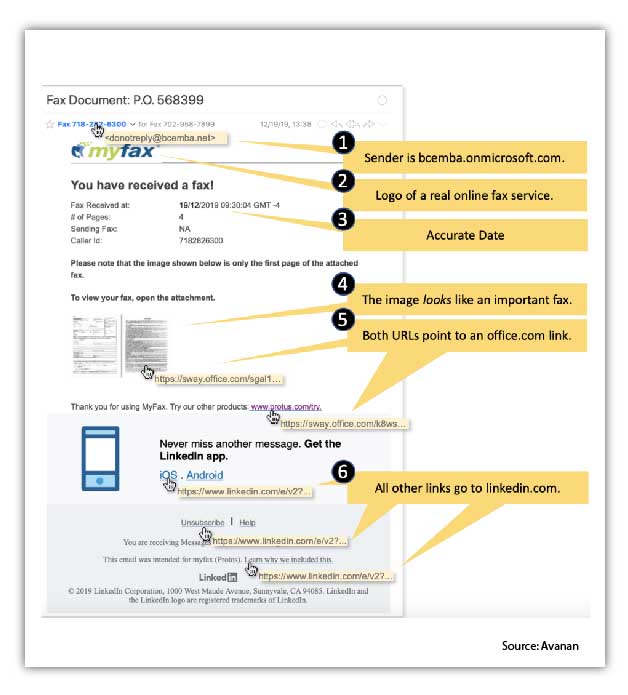

example.onmicrosoft.com など、Microsoft に関連付けられているドメインから電子メールが送信される可能性があります。

Microsoft は Sway および Office ドメインを信頼しているため、これらのアドレスは多くの場合、厳格な電子メール フィルターを通過して受信トレイに直接届きます。

76% の企業が、昨年フィッシング攻撃の被害に遭ったと報告しています。

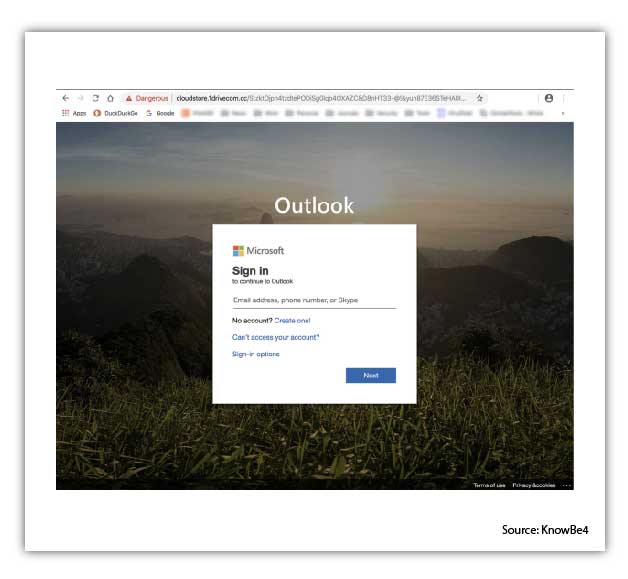

メールをクリックすると、ランディング ページが表示されます。このページは、多くの場合、Office 365 の見慣れたログイン画面のように見えます。

次に、資格情報をユーザー名とパスワードのフォーム ボックスに入力すると、アカウントにアクセスできるようになります。

Sway を使用していない場合でも、これらの攻撃に対して脆弱になる可能性があります。

彼らが攻撃するために必要なのは、メッセージの送信先の電子メール アドレスだけです。

次のログイン画面がいかに説得力があるかに注目してください。

なぜ彼らは成功しているのか?

攻撃者はしばらくの間、攻撃に Sway を使用してきましたが、最も一般的な新たな脅威は、ボイスメールやファックスのアラートをユーザーに送信することです。

巧妙に組織化されたフィッシング攻撃と同様に、誰がなぜあなたに電話をかけたのか疑問に思うので、それはあなたの好奇心に基づいています.

多くのフィッシング キャンペーンは、疑念を喚起する景品が散らばっているため、ユーザーは簡単に見つけることができます。

これらの新しいキャンペーンは異なり、信憑性を最大化し、その本質を明らかにする可能性のあるものを最小限に抑えています.

これらの攻撃はゼロデイ現象であるため、防御策はほとんどありません。

これらの脅威が蔓延していることを考えると、サイバー犯罪者は今後、Google の G-Suite などの他のプラットフォームを使用して攻撃を実行する可能性があります。

受信したファクスに関する不審なメールの例:

フィッシングの懸念に対する Microsoft の対応

フィッシング攻撃の波に対応して、Microsoft は TechRepublic へのフィルタリングについて次のようにコメントしています。

「マーケティングの主張に反して、Microsoft は、Office ドメインや Sway ドメインを含め、どのドメインも自動的に信頼するわけではありません。 すべてのリンクが分析、評価され、ローカル ドメインを含む既知の攻撃ベクトルと比較されます。 さらに、Microsoft は、ページ上のリンクのスキャンを含め、Sway コンテンツの完全な評価を行います。」

Microsoft の対応にもかかわらず、これらの種類の攻撃のいくつかは実際に Microsoft の電子メール フィルタリングをバイパスし、ブロックされていない Office および Sway ドメインを使用することで成功したことは注目に値します。

保護を維持する方法

これらの攻撃の標的となったユーザーは、ほとんどの場合、ボイスメールまたはファックスに関する同じメッセージを受け取ります。

送信者をブラックリストに登録することは、もぐらたたきゲームです。サイバー犯罪者は、複数の送信者とアドレスを使用します。

Microsoft によってフィッシングの問題が完全に修正されるまで、代わりにフィルターで sway.office.com をブラックリストに登録している企業が多数あります。

その時が来るまで、最善のアドバイスは、同じことを行い、可能な限り自分自身を守るように従業員を教育することです.

サイバーセキュリティ攻撃はデータ侵害につながります。これは組織にとって非常に高くつくだけでなく、多くの場合、ビジネスを犠牲にします。

Impact では、入念に吟味されたサイバーセキュリティ プログラムにより、クラス最高の技術ソリューションと従業員向けの教育を提供し、企業が持つことができる最高のセキュリティを提供します。 詳細については、マネージド サイバーセキュリティ サービスをご覧になり、サイバー攻撃からビジネスを保護する方法をご確認ください。 ここをクリック!