ネットワーク セキュリティの強化: 知っておくべきベスト プラクティス

公開: 2021-09-15ネットワーク セキュリティの強化は、ほとんどの組織にとってビジネス オペレーションの重要な側面になっています。

過去数年間、特に中小企業を標的としたサイバー攻撃の数は、組織がセキュリティにアプローチする方法とテクノロジー投資を優先する方法を変えました。

ご想像のとおり、この投資の多くは、ネットワーク セキュリティの強化とデータ侵害の防止に重点を置いたツールとソリューションに向けられています。

マネージド セキュリティ サービスは、今日の SMB にとって最も一般的な需要であり、他のサイバーセキュリティ市場 (ネットワーク セキュリティ 16%、統合サービス 14%) よりも多くの投資を受けています (市場シェア 20%)。

このブログでは、ネットワーク セキュリティを強化することの意味と、悪意のあるアクターがビジネス ネットワークに侵入する機会をできるだけ少なくするために何をする必要があるかについて説明します。

ネットワーク セキュリティの強化とは

ネットワーク セキュリティの強化とは、悪意のある人物がネットワーク環境への不正アクセスを取得する可能性を最小限に抑えるために、いわゆる「攻撃対象領域」を縮小することです。

サイバー犯罪者は基本的に、平均の法則に基づいて攻撃を仕掛けます。

彼らは、すべての攻撃が機能するわけではないことを知っています。また、標的とする企業の多くは、適切なセキュリティ保護が整っているため、非常に簡単に防御できることを知っています.

また、無作為に企業を抽出した場合、少なくとも 1 つの企業は保護が限定的であり、サイバー攻撃の影響を受けやすいことも知っています。

ハッカーに関する限り、遅かれ早かれ攻撃の 1 つがセキュリティで保護されていない組織を標的にするため、誰かが侵害されるまで (フィッシングまたはその他の方法を介して) 攻撃を送信し続けます。

エンドポイントと組み込みデバイス

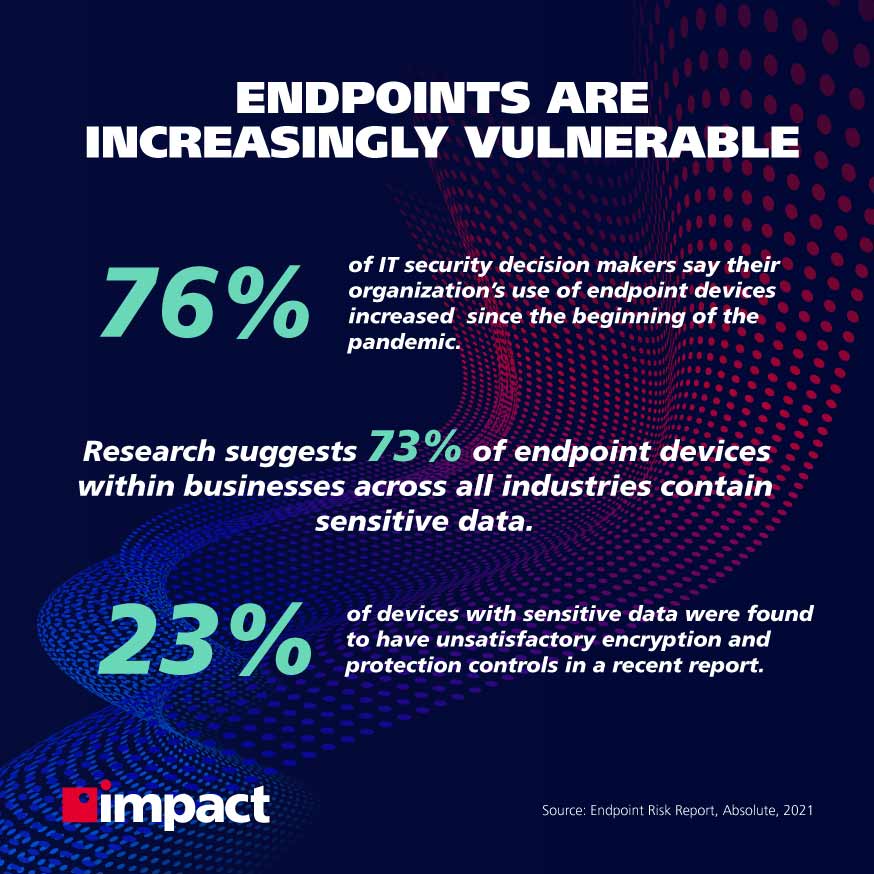

従来、サイバー犯罪者やハッカーは、一般的にラップトップやコンピューターなどのデバイスと考えられる従来のエンドポイントを標的にしようとしてきました。

しかし、モノのインターネット (IoT) の台頭と、現在存在し、事実上すべてのネットワークに接続されている関連デバイスの量の増加により、焦点は大きく変化しました。

2015 年には、推定 36 億の IoT デバイスが世界中で接続されていました。 2020 年には 117 億人でしたが、2025 年には 309 億人に達すると予測されています。

現在、あらゆる企業のネットワークに多数のデバイスが存在するため、ハッカーは組み込みデバイスを標的にすることに注意を向けています。

これらは通常、特殊化され、多くの場合小型のデバイスです。 オフィス環境における一般的な組み込みデバイスの例としては、スイッチ、ルーター、センサー、そして場合によってはサーモスタットのように目立たないものがあります。

企業向けのセキュリティに関する推奨事項

ネットワーク セキュリティを強化するための推奨事項がいくつかあります。

このブログに掲載されているものの多くは、ネットワーク デバイスの強化に関する NSA の推奨事項から取られています。

セキュリティに関する一般的な推奨事項

ネットワーク上のデバイスにアクセスする方法は非常に多いため、組織は、攻撃対象領域を減らして悪意のあるアクターから身を守るために、特定の予防措置を講じることをお勧めします。

- 各デバイスに最新の OS バージョンがインストールされ、最新の状態になっていることを確認します。

- 安定性が維持されるように、インストールされたパッチをテストする必要があります。

- ネットワークに接続されているすべてのデバイスにセキュリティ ポリシーを適用します。

- 構成ファイルをバックアップします。

- セキュリティで保護されていない手段を使用して構成ファイルを共有しないでください。

- 未使用のサービスを無効にし、アクティブなサービスのアクセス制御を実装します。

- ネットワーク デバイスの定期的なセキュリティ テストを実行し、それらの構成を元の構成と比較して検証します。

アクセス制御に関する推奨事項

ビジネス ネットワークが危険にさらされる主な理由は、アクセス制御が不十分またはまったくないことです。

悪意のある人物は、仮想端末接続、管理接続、補助回線、またはコンソール回線など、いくつかのベクトルを介してネットワークにアクセスできます。

アクセス制御に関する次の推奨事項をお勧めします。

- 多要素認証を使用します。

- 帯域外管理を使用して、ネットワーク管理者とユーザーのトラフィックを分割します。

- コンソール ポートへのアクセスを制限します。

- 同時管理接続を制限します。

- ネットワーク上の IoT デバイスで利用可能な最強の暗号化を利用します。

- IP アドレス アクセス コントロール リストを適用して、管理インターフェイスがユーザー トラフィックに公開されるリスクを軽減します。

- ルーターやスイッチへの物理的なアクセスを制限し、リモート アクセスのアクセス制御を適用します。

- ネットワーク デバイスにアクセスしようとするすべての試みを監視し、ログに記録します。

出典:NSA

脆弱性の理解と修正

これらの推奨事項に従うことは、ネットワーク セキュリティを強化し、侵入される可能性を減らす優れた方法です。

多くの企業にとって、ネットワーク内にあるデバイスとその主な脆弱性を正確に把握することは、何を行う必要があるかを知るための最良の方法です。

これは、現代の組織にとって脆弱性スキャンと侵入テストが非常に重要な部分です。

マネージド セキュリティ サービス プロバイダー (MSSP) のサービスは、この点で役立ちます。 彼らはリスク監査を実施し、ネットワーク内の脆弱なエンドポイントを明らかにすると同時に、ホワイトハット ハッカーを使用して模擬侵入を実行し、ハッカーの役割を演じて、最も可能性の高い攻撃経路を特定します。

ソリューションはどのように役割を果たしますか?

企業は、自社のリスクが何であるかを理解したら、自社を保護するために必要な変更の実装を開始し、ビジネスのネットワーク セキュリティの強化を開始できます。

上記の推奨事項の多くは、通常、社内の IT またはサイバーセキュリティの専門家、またはサードパーティ (通常は MSSP) によって実行されます。

採用するソリューションは組織のニーズによって異なりますが、ネットワーク セキュリティの主な焦点はエンドポイントであるため、この場合の典型的なソリューションはモバイル デバイス管理 (MDM) です。

MDM は、ビジネス ネットワーク内のすべてのデバイスをリモートで監視し、それらが正しくプロビジョニングされ、パッチが適用されていることを確認するために使用できるセキュリティ ソリューションです。

適切なソリューションが採用されると、管理とデータ ガバナンスのためのルールとポリシーが実装されます。これは、専任のスタッフまたはサードパーティのセキュリティ スペシャリストによって監督される必要があります。

結論

ネットワーク セキュリティの強化は、現代のビジネスにとってサイバー セキュリティの重要な側面です。

多くのモノのインターネット デバイスが最新のネットワークに接続され、リモート ワーカーがこれらのネットワークにアクセスするようになったことで、悪意のある攻撃者が脆弱性を悪用する機会がこれまで以上に増えています。

これらの脅威に対抗するために、企業はネットワーク セキュリティを最大限に強化する必要があります。これを行う最善の方法は、リスク監査を実施して脆弱性を理解し、専門家にソリューションとポリシーの実装のための戦略を提示してもらうことです。ビジネスセキュリティの継続的なサポートと同様に。

サイバーセキュリティが必要であるが、どこから始めればよいかわからない場合は、Impact によるリスク監査を受けることを検討してください。 今すぐ連絡を取り、あなたの将来を確保するためにボールを転がしてください.