WordPress セキュリティ チェックリスト (2023): ウェブサイトを安全に保つ方法

公開: 2023-11-10これを読んでいる時点で、WordPress リポジトリでは 60,000 を超えるプラグインが利用可能です。

それがWordPressの素晴らしいところです!

しかし、すべてのサイト所有者にとって最悪の悪夢となる可能性もあります。 実際、WordPress の脆弱性のなんと 56% がプラグインに関連しており、2021 年だけでも 860 億件を超えるパスワード攻撃がセキュリティ プラグイン WordFence によってブロックされました。

ハッキングされたことがある場合でも、単に悪意から身を守りたい場合でも、このセキュリティ チェックリストはあらゆるサイバー攻撃を防ぐのに役立ちます。

WordPress のセキュリティがオンライン ビジネスにとって重要な理由

64.2% の市場シェアを誇る WordPress のセキュリティは、業界、規模、評判に関係なく、世界中の 8 億 1,000 万の Web サイトにとって不可欠であると言っても過言ではありません。 その理由は次のとおりです。

- データ保護: Web サイトには、顧客情報、支払い詳細、ビジネス関連コンテンツなどの機密データが含まれています。 データ侵害を防止し、評判を守るためには、そのセキュリティを確保することが重要です。

- 顧客の信頼の維持:安全な Web サイトは、訪問者と顧客の間の信頼を育みます。 自分のデータが安全であると人々が知ると、サイトにアクセスして購入する可能性が高くなります。

- ダウンタイムの防止:セキュリティ侵害、ハッキング、またはマルウェア感染により、Web サイトのダウンタイムが発生する可能性があります。 これはビジネス運営を混乱させるだけでなく、オンラインでの存在感と収益にもダメージを与えます。

- 法的結果の回避:データ侵害やセキュリティの問題は、特に顧客データが侵害された場合、罰金や訴訟などの法的責任につながる可能性があります。

- SEO の強化: Google などの検索エンジンは、ランキングで安全な Web サイトを優先します。 SSL 証明書と堅牢なセキュリティ対策を備えた安全なサイトにより、検索エンジンの可視性が向上します。

よくある WordPress のセキュリティ問題にはどのようなものがありますか?

WordPress プラットフォームは一般に安全であると考えられていますが、そのオープンソース テクノロジーは、プラグインやテーマ、SQL、CSRF、ファイルのエクスプロイト、安全でないホスティングなどを介してさまざまな脆弱性を引き起こす可能性があります。

WordPress のセキュリティに関する一般的な懸念事項には次のようなものがあります。

- 古いソフトウェア: WordPress コア、テーマ、プラグインを定期的に更新しないと、サイトが既知のセキュリティ脆弱性に対して脆弱になる可能性があります。

- 弱いパスワード:弱いパスワードや簡単に推測できるパスワードを使用すると、攻撃者がサイトに不正にアクセスしやすくなります。

- プラグインの脆弱性:安全でないプラグインを技術スタックに追加することを選択すると、悪意のある攻撃者が Web サイトをハッキングする機会が生じます。

- ブルート フォース攻撃:攻撃者は、正しいユーザー名とパスワードの組み合わせが見つかるまで、繰り返し異なるユーザー名とパスワードの組み合わせを試してアクセスを取得しようとします。

- SQL インジェクション:これは、攻撃者がサイトの入力フィールドに悪意のある SQL コードを挿入し、データベースや機密情報にアクセスする可能性がある場合に発生します。

- クロスサイト スクリプティング (XSS):攻撃者は、他のユーザーが閲覧している Web ページに悪意のあるスクリプトを挿入し、データの盗難やサイトの改ざんにつながる可能性があります。

- クロスサイト リクエスト フォージェリ (CSRF):これには、認証されたユーザーを騙して、知らないうちに悪意のあるアクションを実行させることが含まれます。

- ファイルインクルージョンの悪用:攻撃者は、サニタイズが不十分なユーザー入力を悪用して、サーバー上に悪意のあるファイルを取り込みます。

- スパムとマルウェア:コメント スパムやマルウェアから保護しないと、サイトが侵害される可能性があります。

- フィッシング:攻撃者は、偽のログイン ページや電子メールを使用して、ユーザーをだましてログイン資格情報やその他の機密情報を漏らす可能性があります。

- データ漏洩:サイトやサードパーティのサービスが不適切に構成されていると、データ侵害やユーザー情報の漏洩が発生する可能性があります。

- DDoS 攻撃:分散型サービス拒否攻撃は、サイトをトラフィックで圧倒することにより、サイトの可用性を混乱させる可能性があります。

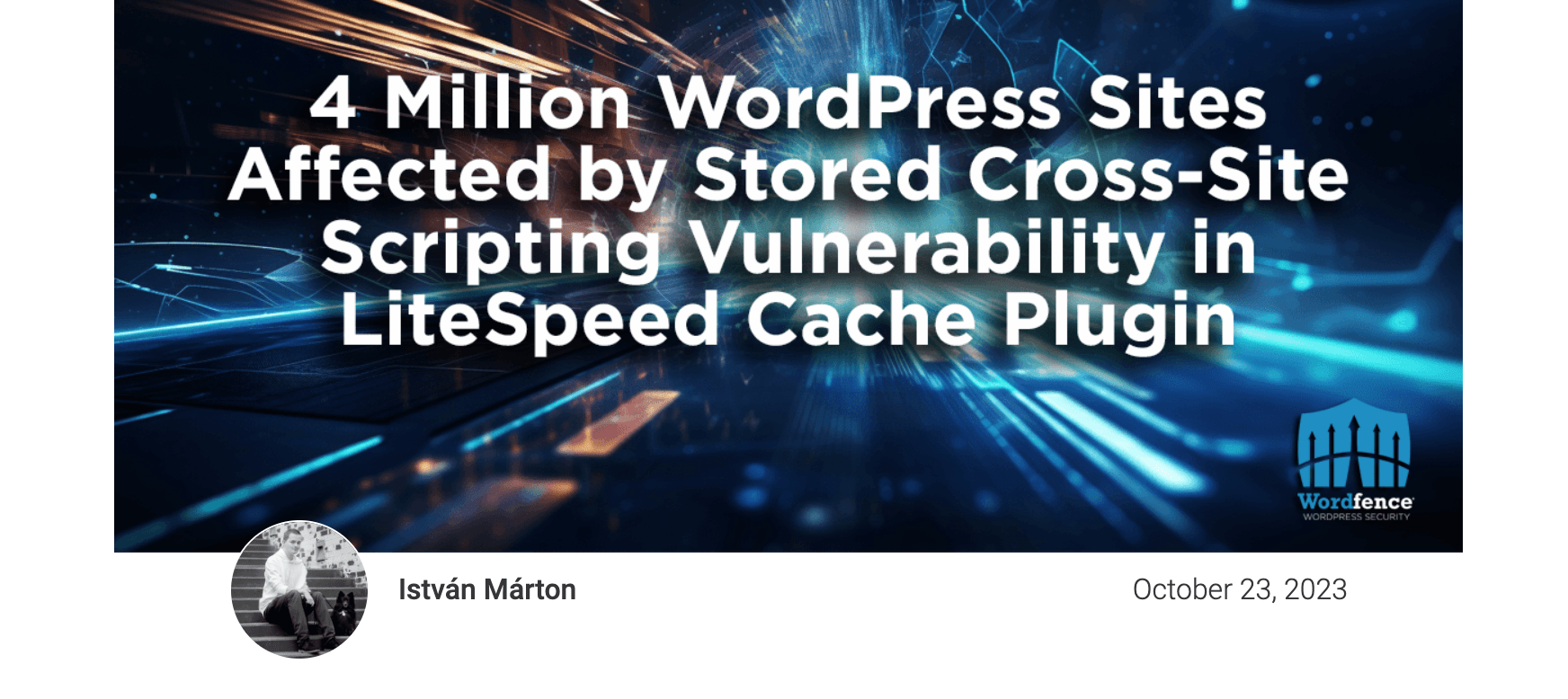

LiteSpeed キャッシュ プラグインの脆弱性と安全な WordPress プラグインの重要性

人気の LiteSpeed Cache プラグインの最近のスクリプトの脆弱性は、400 万以上の Web サイトに影響を与えました。

これにより、投稿者レベル以上の権限を持つ攻撃者が、プラグインのショートコードを使用して悪意のある Web スクリプトをページに挿入できるようになりました。 ありがたいことに、この侵害は WordFence チームによって適時に発見され、報告されました。

技術スタックが Web サイトに悪影響を及ぼさないようにするには、次のことを行う必要があります。

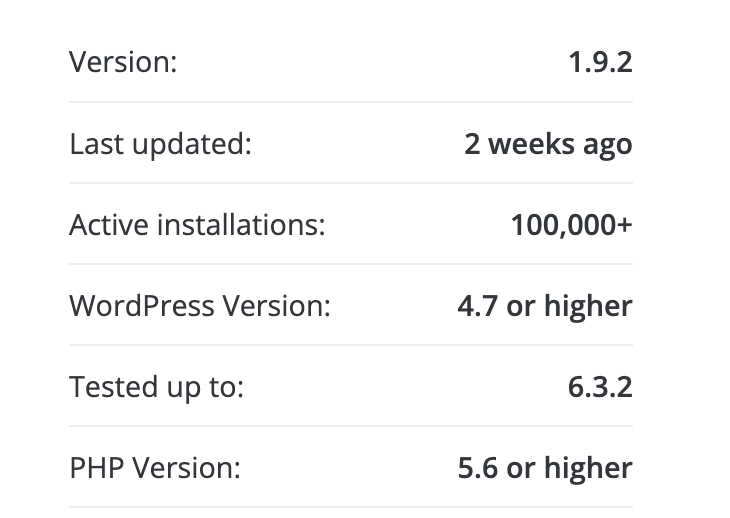

- プラグインの歴史と評判を確認します。多数のアクティブなインストールと肯定的なレビューは、プラグインの信頼性を評価するのに役立ちます。

- 更新頻度を分析する:プラグインが定期的に更新され、最後の更新が数か月以内であることを確認します。

- 開発者のサポート応答を確認する:プラグインのサポート フォーラムをチェックして、開発者の応答性と親切さを確認してください。 優れたサポートは、プラグインの品質とセキュリティに対する献身的な姿勢を示している可能性があります。

- WordPress のバージョンとの互換性を確認する:互換性のないプラグインは、セキュリティ上の脆弱性を引き起こしたり、機能上の問題を引き起こしたりする可能性があります。

- プラグインの機能と権限を評価する:不必要な権限を必要とするプラグインや、必要のない肥大化した機能セットを提供するプラグインには注意してください。 コードが増えると、セキュリティの脆弱性が発生する機会が増える可能性があります。

- セキュリティ チェックを実行する: WPScan などのツールを使用して、プラグインの既知の脆弱性を特定します。 プラグインに関連するセキュリティ勧告やディスカッションを探します。

- テスト環境から始める:ライブ サイトに新しいプラグインをインストールする前に、ステージング サイトでテストして動作を監視し、脆弱性が生じないことを確認します。

- セキュリティに関する承認や認定を探す:一部のプラグインは、評判の良いサードパーティ企業からセキュリティ監査や認定を受けている場合があり、これによりプラグインの信頼性が高まる可能性があります。

- 無料のプラグインには注意してください。多くの無料のプラグインは安全でよく管理されていますが、無料のプラグインは継続的なサポートやアップデートを常に提供するとは限らないため、常に適切な注意を払ってください。

- サイトを定期的にバックアップする:あらゆる予防策を講じたとしても、サイトを定期的にバックアップすることが重要です。 これは問題を防ぐものではありませんが、何か問題が発生した場合にすぐに回復できるようになります。

Web サイトの安全性を保つプラグインを使用して、速度とパフォーマンスを最適化します。 NitroPack を使ってみる →

WordPress サイトが安全かどうかを確認するには?

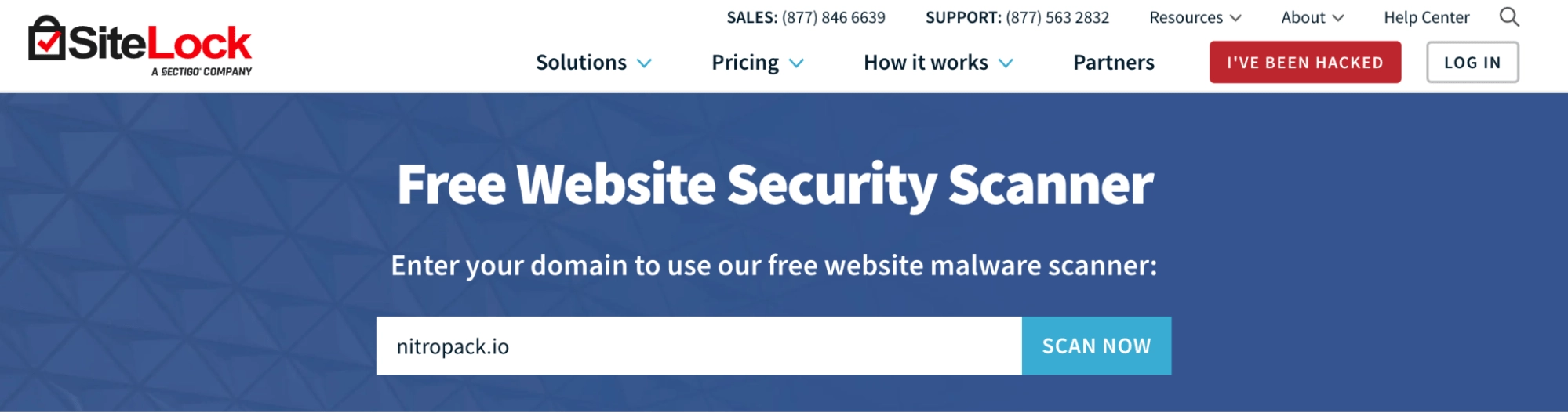

疑わしい場合は、Qualys、SiteLock、VirusTotal などのオンライン Web サイト セキュリティ スキャナーを介して Web サイトを実行することから始めることができます。 これらのツールは、マルウェア、脆弱性、その他のセキュリティ問題をチェックできます。

さらに、Wordfence Security、Sucuri Security、iThemes Security、NinjaScanner、WPScan など、いくつかの信頼できる WordPress セキュリティ プラグインから選択することもできます。 あなたのウェブサイトに合わせて選択するための詳細と機能については、「ベスト WordPress セキュリティ プラグイン」に直接アクセスしてください。

WordPress のセキュリティの必需品

Web サイトを保護するための最初のステップは、WordPress の完全なセキュリティ監査を実行することです。 以下の手順に従います。

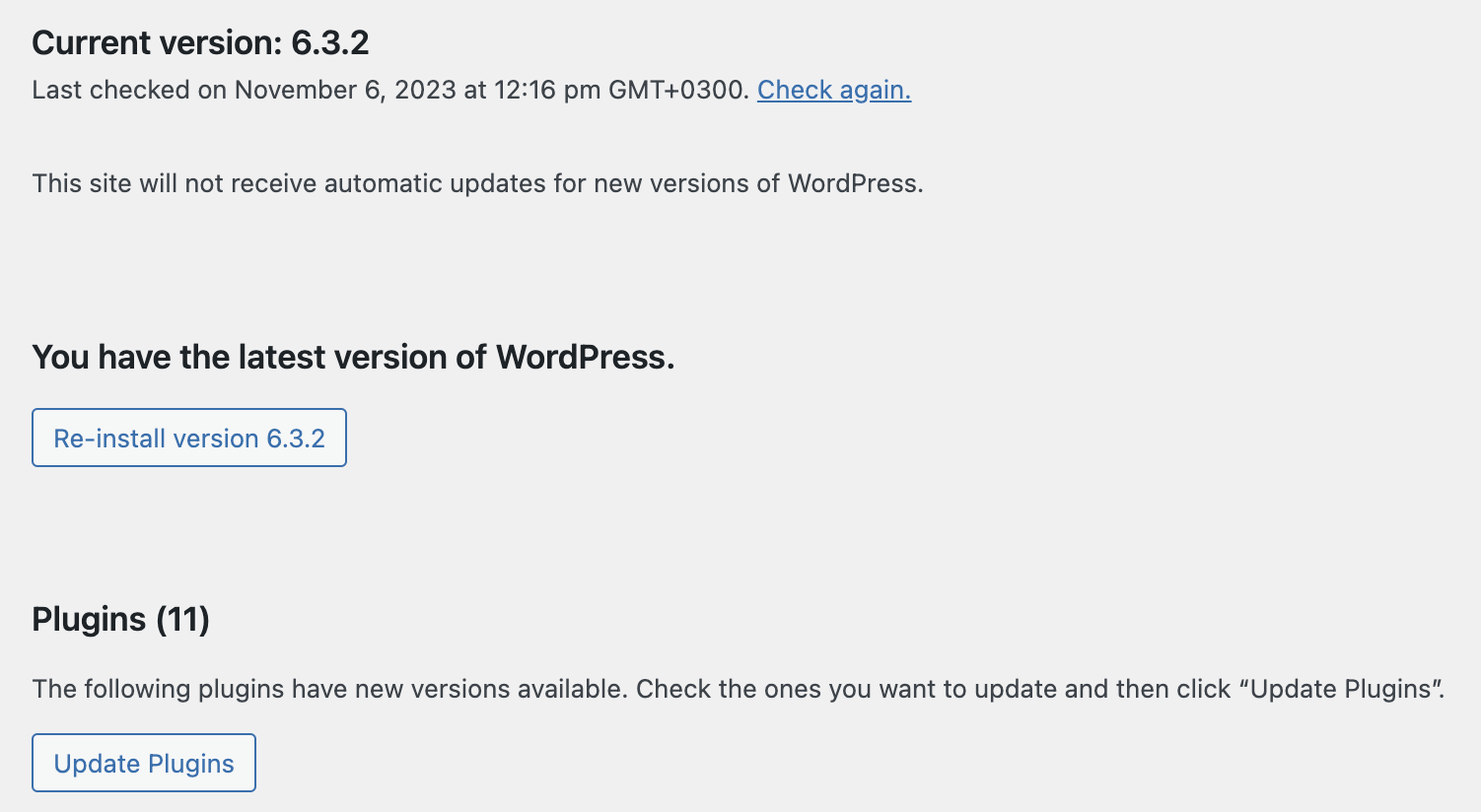

1. WordPress コア、テーマ、プラグインを更新する

ソフトウェアを最新の状態に保つことは、最も効果的なセキュリティ対策の 1 つです。 WP 管理者にアクセスして、利用可能なアップデートを確認してください。 WordPress では、プラグインを一括更新する簡単な方法を提供しています。 ウェブサイトが更新されたら必ずバックアップを作成し、監査するようにしてください。

プロのヒント: 未使用のプラグインを技術スタックから完全に削除します。

2. あなたとユーザーが強力で固有のパスワードを使用していることを確認する

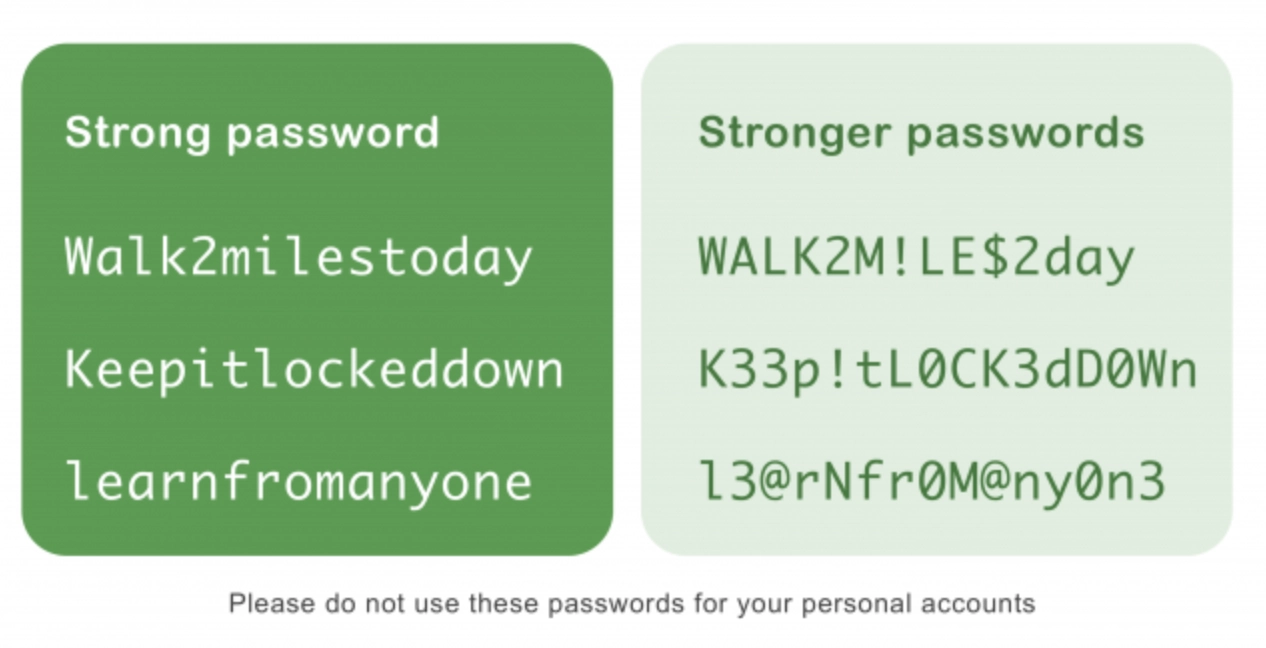

LastPass、Dashlane、1Password などの信頼できるパスワード マネージャーの使用を検討してください。 これらのツールは、複雑なパスワードを生成、保存、自動入力できます。 強力なパスワードは 10 文字以上で、大文字と小文字の両方を使用し、特殊記号を省略しません。

3. 2 要素認証 (2FA) を有効にする

WP 2FA などのプラグインを使用して 2FA を設定することで、保護層をさらに追加します。これにより、ユーザーはパスワードに加えて 2 番目の検証形式を提供する必要があります。 ここでのもう 1 つの追加の対策は、ログイン試行を制限し、不審な動作を示したユーザーに対してタイムアウトを設定することです。

4. Web サイトのデータベースとファイルをバックアップします。

自分の技術スキルに自信がある場合:

FTP (ファイル転送プロトコル)またはホスティング プロバイダーが提供するファイル マネージャーを介して Web サイトのファイルにアクセスします。 WordPress のルート ディレクトリ (通常はpublic_htmlまたはwww フォルダー) からすべてのファイルをローカル コンピューターにダウンロードします。 次に、 phpMyAdminを使用して Web サイトのデータベースにアクセスします。これは多くの場合、ホスティング コントロール パネルで利用できます。 WordPress データベースを選択し、データベース全体をエクスポートします。 エクスポートしたデータベースを SQL ファイルとしてローカル コンピューターに保存します。

あるいは、Updraft Plus などのプラグインを使用して、希望の間隔で自動バックアップを設定します。

5. Web アプリケーション ファイアウォール (WAF) を使用する

Web サイトのファイアウォールは、悪意のあるトラフィックが Web サイトに到達する前にすべてブロックします。 これを行うには 2 つの方法があります。

- DNS レベルの Web サイト ファイアウォール:トラフィックをクラウド プロキシ サーバー経由でルーティングすることによってのみ、Web サーバーに本物のトラフィックを送信できます。

- アプリケーション レベルのファイアウォール:トラフィックがサーバーに到達した後、ほとんどの WordPress スクリプトを読み込む前に分析します。 ただし、サーバーの負荷が増加する傾向があるため、それほど効率的ではありません。

最適な WordPress ファイアウォール プラグインを確認してください。

6. 信頼できるホスティングプロバイダーに切り替える

WordPress 向けの信頼できるホスティングプロバイダーは、Web サイトを安全に保つための堅牢なセキュリティ機能、プロアクティブな監視、即応性の高いサポートを提供する必要があります。

探すべき機能は次のとおりです (これらに限定されません)。

- 強力なインフラストラクチャセキュリティ

- SSL証明書の組み込み

- 定期的なバックアップ

- 24時間365日のネットワーク監視

- DDoS 保護

- マルウェアのスキャンと削除

- WordPress の自動更新

- WordPress 専用に構成されたサーバーレベルのキャッシュ

- セキュア ファイル転送プロトコル (SFTP) のサポート

- 共有ホスティング上のアカウント間の分離

あなたの Web サイトに適切な Web ホスティングプロバイダーを選択する方法に関する包括的なガイドを確認してください。

WordPress のセキュリティを向上させる高度なテクニック

以下のテクニックを使用するには、WordPress への管理者アクセス権と十分なレベルの技術的知識が必要です。 手順に従う前に、必ず Web サイトをバックアップし、時間をかけて WordPress のセキュリティ専門家に連絡することを検討してください。

WordPress サイトを SSL/HTTPS に移行する

SSL (Secure Sockets Layer) は、ユーザーのブラウザと Web サーバーの間で転送されるデータを暗号化し、サイトのセキュリティを強化します。

説明書:

- ホスティングプロバイダーから SSL 証明書を購入するか、無料のものを使用します

- ホスティング アカウントを使用して証明書をインストールし、アクティブ化します。

- [設定] > [一般] に移動し、WordPress アドレス (URL) とサイト アドレス (URL) を http:// から https:// に更新して、WordPress URL を更新します。

- 次のコードを .htaccess ファイルに追加して、SSL を強制します。

リライトエンジンオン

RewriteCond %{SERVER_PORT} 80

RewriteRule ^(.*)$ https://www.yourdomain.com/$1 [R,L]

WordPress ログインページの URL を変更する

デフォルトでは、WordPress ログインページには wp-login.php または wp-admin 経由で簡単にアクセスできます。 これを変更すると、不正なログイン試行から保護することができます。

説明書:

- WordPress ルート ディレクトリにある .htaccess ファイルを編集し、以下を追加します。

RewriteRule ^mylogin$ https://%{SERVER_NAME}/wp-login.php?key=123&redirect_to=https://%{SERVER_NAME}/wp-admin [L]

- myloginを新しいログイン URL スラッグに置き換え、123 をランダムな文字列に置き換えます。

デフォルトの「admin」ユーザー名を変更する

デフォルトの「admin」ユーザー名はハッカーの標的となるため、変更することをお勧めします。

説明書:

- [ユーザー] > [新規追加] に移動して、WordPress で新しいユーザーを作成します。

- 新しいユーザーに管理者の役割を割り当てます。

- ログアウトし、新しい管理者アカウントでログインします。

- 古い「admin」ユーザーを削除し、すべてのコンテンツを新しいユーザーに帰属させます。

ファイル編集を無効にする

WordPress では、管理者はプラグインとテーマの PHP ファイルを編集できます。 この機能を無効にすると、セキュリティが強化されます。

説明書:

- 次の行を wp-config.php ファイルに追加します。

定義('DISALLOW_FILE_EDIT', true);

特定の WordPress ディレクトリでの PHP ファイルの実行を無効にする

wp-content/uploads などのディレクトリで PHP の実行を防止すると、悪意のあるスクリプトの実行を防ぐことができます。

説明書:

- 保護したいディレクトリに .htaccess ファイルを作成し、次のファイルを追加します。

全員から否定する

デフォルトのwp_データベース接頭辞はよく知られているため、これを変更すると、SQL インジェクション攻撃からデータベースを保護することができます。

説明書:

- データベースをバックアップします。

- phpMyAdmin に移動し、データベースを選択して、[操作] タブを選択します。

- 「テーブル接頭辞」の下で、wp_ を新しい接頭辞 (wpnew_ など) に変更し、「実行」をクリックします。

ディレクトリのインデックス作成と参照を無効にする

これにより、ハッカーがディレクトリ内のファイルを見ることができなくなります。

説明書:

- 次の行を .htaccess ファイルに追加します。

オプション - インデックス

WordPress で XML-RPC を無効にする

XML-RPC はブルート フォース攻撃に悪用される可能性があります。 無効にするとセキュリティが強化されます。

説明書:

- 次のコードを .htaccess ファイルに追加します。

# WordPress xmlrpc.php リクエストをブロックする

注文を拒否、許可する

全員から否定する

これにより、アイドル状態のセッションの不正使用を防ぐことができます。

説明書:

- このコードをテーマのfunctions.phpファイルに追加します。

add_action('wp_enqueue_scripts', 'idle_logout');

関数 idle_logout() {

if (is_user_logged_in()) {

wp_enqueue_script('idle_logout', '/スクリプトへのパス/idle-logout.js', array('jquery'), '1.0.0', true);

}

}

- 次に、JavaScript を使用してidle-logout.jsファイルを作成し、アイドル時間を追跡し、ユーザーをログアウトします。

WordPress のバージョンを非表示にする

WordPress のバージョンを公開すると、ハッカーにセキュリティの抜け穴を探すための貴重な情報が提供される可能性があります。

説明書:

- テーマのfunctions.phpファイルに次の行を追加します。

削除_アクション('wp_head', 'wp_generator');

ホットリンクのブロック

ホットリンクは、他の Web サイトからサイトのファイルに直接リンクすることで帯域幅を盗む可能性があります。

説明書:

- 次のコードを .htaccess ファイルに追加します。

リライトエンジンがオン

RewriteCond %{HTTP_REFERER} !^$

RewriteCond %{HTTP_REFERER} !^http(s)?://(www\.)?yourdomain.com [NC]

RewriteRule \.(jpg|jpeg|png|gif)$ – [NC,F,L]

ユーザーの役割を確認し、ファイル権限を設定する

機密領域へのアクセスを必要な人のみに制限し、サーバー上のディレクトリとファイルに適切なファイル権限を設定します。 重要なファイルやフォルダーへのアクセスを制限します。

WordPress のファイルとディレクトリは、3 桁の数値コードを使用して権限を表します。 各数字は特定の権限レベルに対応します。

4: 読み取り(r)

2: 書き込み(w)

1: 実行(x)

さまざまな WordPress ファイルおよびディレクトリに対する推奨される権限は次のとおりです。

- ファイル (例: .php、.html): 644 (所有者は読み書き可能、他の人は読み取り可能)

- ディレクトリ: 755 (所有者は読み取り、書き込み、実行が可能、他のユーザーは読み取りと実行が可能)

- wp-config.php (重要な設定ファイル): 600 (所有者は読み取りと書き込みが可能ですが、他のユーザーはアクセスできません)

- .htaccess (サーバー構成): 644 (所有者は読み取りと書き込みが可能、他のユーザーは読み取り可能)

- アップロード ディレクトリ (wp-content/uploads など): 755 (所有者は読み取り、書き込み、実行が可能、他のユーザーは読み取りと実行が可能)

WordPress セキュリティ プラグイン ベスト 5

Web サイトのチェックと保護に役立つ WordPress セキュリティ プラグインがいくつかあります。

1.ワードフェンスのセキュリティ

Wordfence は、WordPress 用の包括的なセキュリティ プラグインです。 これには、ファイアウォール保護、マルウェア スキャン、ログイン試行の監視などの機能が含まれています。 無料バージョンでは貴重なセキュリティ チェックが提供され、プレミアム バージョンでは高度な機能が提供されます。

インストール数: 400万以上

評価: 4.7/5

2. Sucuriのセキュリティ

Sucuri は、無料の Web サイト スキャナー ツールを提供する Web セキュリティ プラットフォームです。 Web サイトにマルウェア、セキュリティ上の問題、脆弱性がないかチェックします。 また、リアルタイムの保護と監視のための有料セキュリティ サービスも提供しています。

インストール数: 900,000+

評価: 4.2/5

3. 強固なセキュリティ

Solid Security は、Web サイトを強化するために設計された最先端の WordPress セキュリティ プラグインです。 リアルタイムのファイアウォール保護、マルウェア スキャン、安全なログイン メカニズムなどの重要な機能が満載されており、オンライン プレゼンスを保護するためのオールインワン ソリューションを提供します。 Solid Security は、直感的なインターフェイスと自動セキュリティ チェックを備え、最新の脅威からサイトを保護することで安心を保証します。

インストール数: 900,000+

評価: 4.6/5

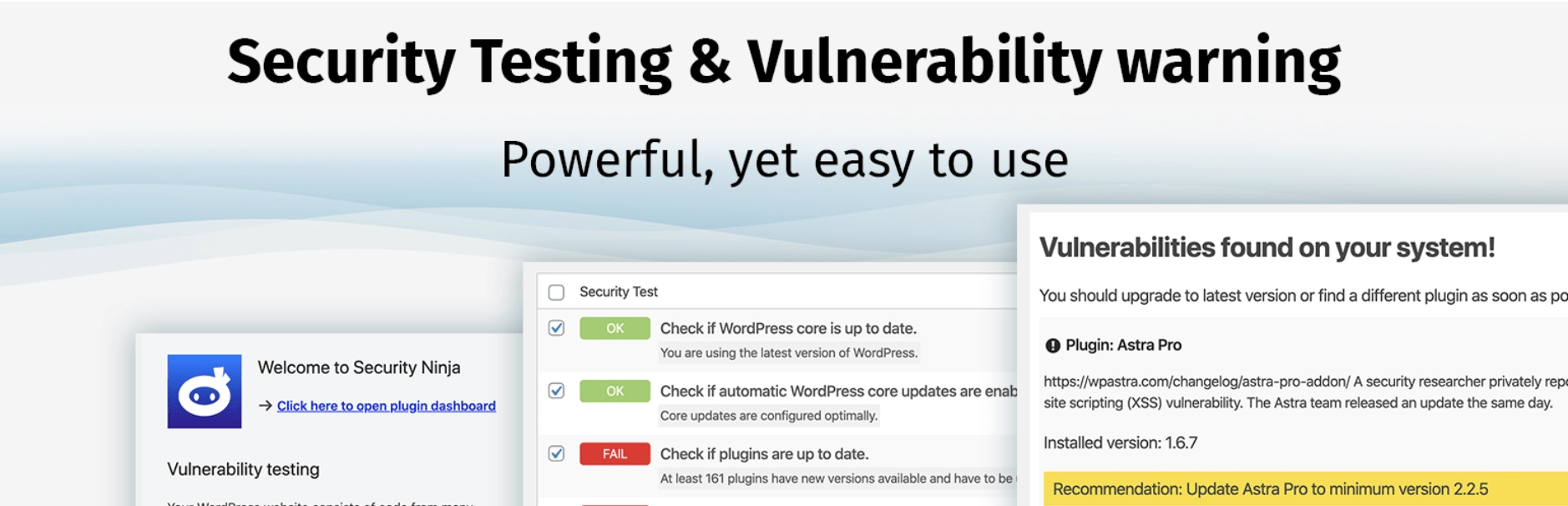

4. 警備忍者

Security Ninja は、WordPress Web サイト向けに調整された包括的なセキュリティ プラグインです。 コア スキャナー、マルウェア検出、自動修復機能を含む堅牢なツール セットにより、サイトの整合性と回復力が保証されます。 プラグインのプロアクティブなセキュリティ チェックとワンクリック修正により、Web サイト所有者は Web サイトを保護できます。 初心者でも技術に精通した人でも、Security Ninja はサイバー脅威に対する優れたツールです。

インストール数: 10,000+

評価: 4.8/5

5. ジェットパックプロテクト

Jetpack Protect は、望ましくない侵入から WordPress サイトを保護することに特化しています。 堅牢なブルート フォース攻撃保護機能とダウンタイム監視機能を備えており、サイトの安全性と運用性を維持します。 Jetpack Protect は、合理化されたセットアップにより、リアルタイム バックアップとスパム防御をシームレスに統合し、サイトのデータが損なわれず、やり取りが本物であることを保証します。

インストール数: 100,000+

評価: 4.8/5

WordPress ウェブサイトがハッキングされた場合の対処法

WordPress Web サイトがハッキングされたことを発見するのは悲惨な経験かもしれませんが、被害を軽減し、サイトのセキュリティを回復するために迅速に行動することが重要です。

- Web サイトを隔離する:同じサーバー上で複数の Web サイトをホストしている場合は、ハッキングされた Web サイトを隔離して、他の Web サイトに感染が広がるのを防ぎます。 これには、影響を受けるサイトを一時的にオフラインにすることが必要になる場合があります。

- Web サイトの最後のバックアップを復元する:問題を迅速に解決するには、Web サイトを以前のバージョンに戻します。 最近 Web サイトをバックアップしていない場合は、以下の手順を完了した後、バックアップ戦略を策定することを検討してください。

- パスワードの変更:管理者、編集者、寄稿者を含む、WordPress サイト上のすべてのユーザー アカウントのパスワードを変更します。 強力で一意のパスワードが使用されていることを確認してください。

- マルウェアのスキャン:セキュリティ プラグインまたはサードパーティのマルウェア スキャン ツールを使用して、Web サイトに悪意のあるコードやマルウェアがないかスキャンします。 すでにアクティブ化している場合は、開発者に連絡して、専門家の支援を受けて問題を解決してください。

- 不審なファイルを特定して削除する: Web サイトのファイルとディレクトリを確認して、見慣れないファイルや不審なファイルがないか確認します。 ハッカーは、コア ファイル、テーマ、またはプラグインに悪意のあるコードを挿入することがよくあります。 侵害された疑いのあるファイルをすべて削除します。

- データベースをクリーンアップする: WordPress データベースに不正な変更や不審なコンテンツがないか確認します。 変更されたテーブルまたはエントリを元の状態に復元します。

- ユーザー アカウントを確認する:登録ユーザーのリストを監査し、見慣れないアカウントや未承認のアカウントを削除します。 権限のない管理者がいないことを確認してください。

- セキュリティ キーとソルトを変更する: wp-config.phpファイルで、セキュリティ キーとソルトを変更します。 この手順は、盗まれたログイン資格情報を無効にするのに役立ちます。

- 訪問者に通知する:ハッキングによってユーザーの機密データが漏洩した可能性がある場合は、データ侵害通知法を遵守し、影響を受けるユーザーに侵害について通知します。

WordPress のセキュリティを向上させる方法に関するよくある質問

WordPress は十分に安全ですか?

WordPress は評判の高いコンテンツ管理システム (CMS) であり、非常に人気があるため、攻撃者の標的になることがよくあります。 ただし、WordPress が「十分に安全」かどうかは、WordPress の構成、保守、使用方法など、いくつかの要因によって決まります。 このガイドで概説されているベスト プラクティスに従えば、オンライン ビジネスにとって安全な環境を確保できます。

WordPress は最もハッキングされた CMS ですか?

Sucuri の 2022 年の年次報告書では、最も頻繁にハッキングされた CMS として WordPress が強調されており、攻撃の 96.2% がこのプラットフォームに集中していました。 WordPress は広く使用されているため、一般的な標的となっており、多数のハッキングが報告されていますが、これは必ずしも他の CMS プラットフォームよりも安全性が低いことを意味するわけではありません。

WordPress Web サイトの最も脆弱な部分は何ですか?

最も脆弱な部分は多くの場合、テーマとプラグイン、および脆弱な管理者パスワードです。

WordPress サイトを無料で保護するにはどうすればよいですか?

強力なパスワードを実装し、WordPress を最新の状態に保ち、Wordfence や Security Ninja などの無料のセキュリティ プラグインを使用してサイトのセキュリティを強化します。

古いバージョンの WordPress はハッキングされやすいですか?

はい、古いバージョンの WordPress にはパッチが適用されていないセキュリティ脆弱性が含まれていることが多いため、ハッキングされやすくなっています。 ウェブサイトを保護し続けるために、常に最新の更新を確認してください。

WordPress でマルウェアを防ぐにはどうすればよいですか?

WordPress を常に最新の状態に保ち、評判の良いテーマとプラグインを使用し、マルウェア スキャンとファイアウォール保護を提供するセキュリティ プラグインをインストールしてください。

WordPress にセキュリティ プラグインは本当に必要ですか?

セキュリティ プラグインは、包括的なセキュリティ対策を提供し、WordPress サイトの安全を保つために必要なタスクの多くを自動化できるため、強くお勧めします。