6 lekcji wyciągniętych z ostatnich naruszeń danych

Opublikowany: 2020-09-30W 2020 r. miało miejsce wiele niedawnych naruszeń danych, które powinny mieć ogromny niepokój dla firm.

Tylko w tym roku zaobserwowaliśmy dramatyczny wzrost ataków, głównie powodowanych przez hakerów, którzy chcą wykorzystać osłabione środki bezpieczeństwa w wyniku pracy zdalnej.

Powiązany post: Oszustwa związane z koronawirusem: pytania i odpowiedzi z dyrektorem Impact ds. Usług bezpieczeństwa MIT

Oprócz rosnącej znajomości naruszeń danych, które dotknęły niektóre z największych korporacji, właściciele małych firm narastają niepokój o to, jak mogą paść ofiarą w najbliższej przyszłości.

Podczas gdy niektóre z większych ataków są bardziej przyciągające uwagę nagłówków, w rzeczywistości prawie połowa wszystkich ataków w rzeczywistości jest skierowana do małych firm.

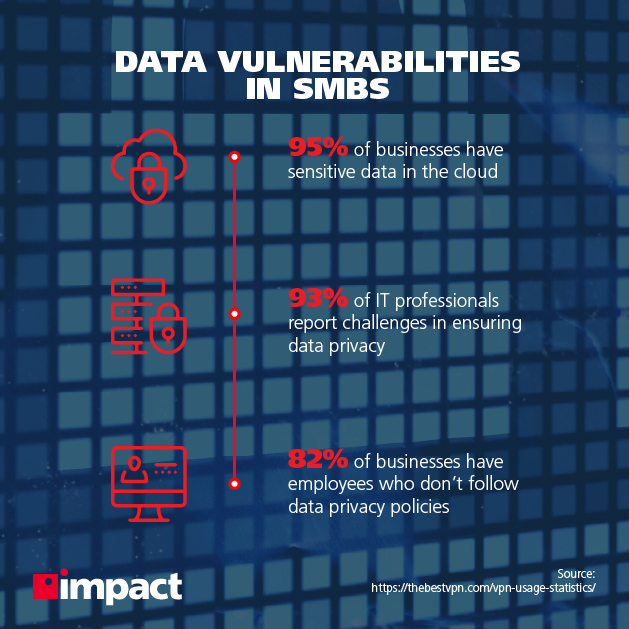

Niestety, na dzisiejszym rynku cyberbezpieczeństwa wiele małych i średnich firm jest słabo przygotowanych do radzenia sobie z cyberzagrożeniami i jest narażonych na ryzyko włamania.

Decydenci IT praktycznie jednogłośnie wierzą, że ich organizacje są podatne na ataki zewnętrzne, a 71% z nich twierdzi, że nie mają infrastruktury cyberbezpieczeństwa, aby przygotować się na atak

Przy łącznych kosztach naruszenia przepisów, utraty zaufania klientów i (co najważniejsze) utraty poufnych danych, małe i średnie firmy po prostu nie mogą sobie pozwolić na kosztowne cyberataki na ich firmę.

Oto sześć lekcji, które wyciągnęliśmy z ostatnich naruszeń danych, które możesz wykorzystać do ochrony swojej firmy:

1. Przejmij prowadzenie z góry

Niektóre z bardziej głośnych naruszeń w ostatnich latach pomogły naświetlić kadrze kierowniczej kwestię cyberbezpieczeństwa.

Na przykład naruszenie Equifax pod koniec 2017 r. było odpowiedzialne za skompromitowanie danych osobowych prawie 150 milionów ludzi i od tego czasu trafia na pierwsze strony gazet.

W 2018 r. odnotowano rekordową liczbę akt osobowych ujawnionych w wyniku naruszenia danych — liczba incydentów wzrosła o 126%

Wraz ze wzrostem zagrożenia cyberatakami i wzrostem liczby zdarzeń, najważniejsi decydenci muszą – i coraz częściej są – bardziej zaangażowani w cyberbezpieczeństwo, wdrażając praktyki odgórne.

Jest to trend, który rozwinął się w 2019 r., a 54% dyrektorów i 39% dyrektorów posiada wiedzę i zaangażowanie w planowanie reakcji na naruszenia danych.

To trend, który powinien być kontynuowany; kluczowe znaczenie ma zaangażowanie kadry kierowniczej. Podobnie jak w przypadku wielu wdrożeń technologii, musi mieć akceptację odgórną, aby pokazać, że organizacja poważnie podchodzi do ochrony danych.

2. Trenuj swoją siłę roboczą

Błędy się zdarzają, są nieuniknione i nie da się ich uniknąć. Jednak łagodzenie prawdopodobieństwa błędu ludzkiego jest absolutną koniecznością i podstawą każdego dokładnego planu cyberbezpieczeństwa.

Jest to jeden z powodów, dla których w Impact Networking organizujemy szkolenia uświadamiające w zakresie bezpieczeństwa jako podstawowy element naszej ochrony cyberbezpieczeństwa, aby zapewnić, że pracownicy są bardziej świadomi i lepiej poinformowani o tym, jak powinni obchodzić się z ważnymi zbiorami danych.

47% naruszeń danych jest spowodowanych zaniedbaniami pracowników, takimi jak przypadkowa utrata urządzenia lub zgubienie dokumentu w Internecie. Ponieważ cyberataki kosztują firmy średnio 5 milionów dolarów, jest to obszar, w którym wszystkie małe i średnie firmy powinny dążyć do poprawy

Poprawa świadomości cyberbezpieczeństwa będzie oznaczać zajęcie się powszechnymi złymi nawykami dotyczącymi korzystania z technologii, zapewnienie bezpiecznego prowadzenia pracy zdalnej i poprawę kultury miejsca pracy w celu przyjęcia „higieny cyfrowej”.

Spośród organizacji, które wdrożyły metody szkolenia cybernetycznego, 79% z nich uniknęło naruszenia; w porównaniu do 69% osób, które tego nie zrobiły

3. Zarządzaj swoimi urządzeniami IoT

Rynek Internetu Rzeczy odnotował gwałtowny wzrost w ciągu ostatnich dwóch lat. Rynek był wart 235 miliardów dolarów w 2017 roku i przewiduje się, że do 2021 roku będzie wart 520 miliardów dolarów.

Tak jak w przypadku praktycznie każdej formy nowej technologii, cyberbezpieczeństwo musi nadrobić zaległości, a zwiększone wykorzystanie podłączonych urządzeń w miejscu pracy nie różni się od tego.

Prawie połowa wszystkich małych i średnich firm doświadczyła co najmniej jednego naruszenia danych IoT

Wynika to przede wszystkim z wyraźnego braku planów bezpieczeństwa, które kompleksowo obejmują wszystkie urządzenia w sieci. Ponieważ 9 na 10 pracowników wprowadza własną technologię do miejsca pracy, ta odpowiedzialność jest głównym problemem, który należy rozwiązać.

Z tego powodu zapewnienie, że bezpieczeństwo Twojej firmy jest egzekwowane na poziomie sieci, ma fundamentalne znaczenie. Ogromna ilość urządzeń IoT istniejących w środowisku pracy uniemożliwia wdrożenie bezpieczeństwa na poziomie urządzenia.

Korzyści z bezpieczeństwa w chmurze stają się tutaj jaśniejsze. Przy tak wielu nowych urządzeniach uzyskujących dostęp do ogromnych ilości danych przechowywanych obecnie w systemach chmurowych i gromadzących je, posiadanie kompleksowego programu bezpieczeństwa w chmurze jest niezbędne do ochrony danych klientów i danych organizacji.

W praktyce będzie to oznaczać posiadanie platformy, która umożliwia zarządzanie urządzeniami sieciowymi za pośrednictwem jednego urządzenia, udostępnianie urządzeń, przesyłanie aktualizacji oprogramowania, a nawet czyszczenie ich w przypadku ich utraty.

Powiązany post: Co sprawia, że system zarządzania urządzeniami mobilnymi jest dobry?

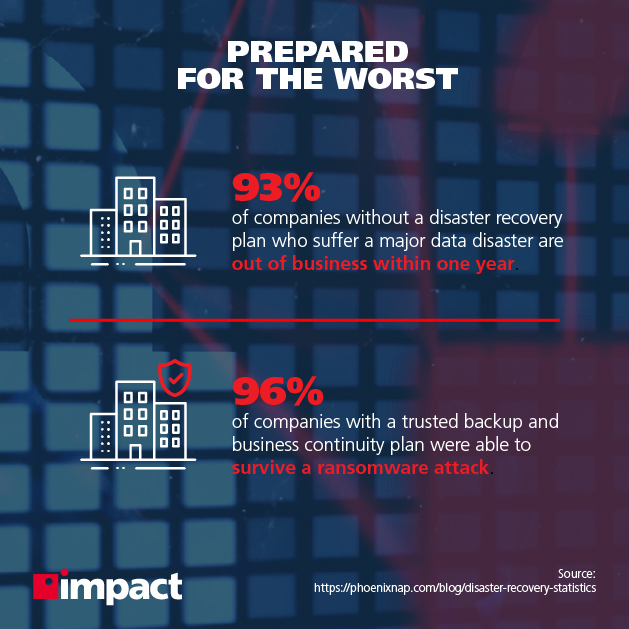

4. Miej plan odzyskiwania po awarii

To absolutna konieczność dla każdej małej firmy. Im dłuższy cykl życia naruszenia, tym więcej kosztuje i tym więcej szkód wyrządza organizacji.

Średni czas, jaki zajmuje firmie zidentyfikowanie i powstrzymanie naruszenia danych w swoim systemie, to 279 dni — to ponad dziewięć miesięcy

Posiadanie planu odzyskiwania po awarii i ciągłości biznesowej, aby szybko i skutecznie radzić sobie z atakami, powinno być na samym szczycie planu cyberbezpieczeństwa.

Oznacza to dostęp do bezpiecznego źródła wszelkich danych, których dotyczy problem. Rozwiązania powinny obejmować:

- Kopie zapasowe obrazów całego systemu operacyjnego; w tym wszystkie aplikacje, konfiguracje i dane

- Możliwość całkowitego przywrócenia wszystkiego dokładnie tak, jak było przed włamaniem

- Przywrócone serwery działają przez określony czas po naruszeniu

Wszystko to można zrobić w 2020 roku za pomocą chmury. Centra danych stały się znacznie bezpieczniejsze niż kiedyś, a wysokiej jakości kopia zapasowa w chmurze może zagwarantować praktycznie brak przestojów dla firmy.

Aby uzyskać więcej informacji, przeczytaj nasz wpis na blogu o warstwach centrum danych, które zapewniają bezpieczeństwo danych.

5. Zrozum, że cyberbezpieczeństwo to ciągły proces

Plan odzyskiwania po awarii i ciągłości biznesowej, który stale monitoruje Twoją organizację, jest jednym z najlepszych proaktywnych kroków, jakie możesz podjąć, aby zachować integralność cybernetyczną.

Innym jest upewnienie się, że Twoja firma jest regularnie oceniana w celu przetestowania jej zdolności pod kątem ataków. Można to zrobić za pomocą testów penetracyjnych, w których wykorzystywane są specjalistyczne narzędzia do symulacji rzeczywistych ataków, aby aktywnie i bezpiecznie włamywać się do systemów i rozpoznawać słabości.

Następnie można dokonać oceny podatności sieci biznesowej i określić, w jaki sposób ulepszyć istniejące funkcje i wdrożyć nowe.

W Impact zalecamy półregularne testy penetracyjne, a także zaktualizowane zasady bezpieczeństwa i kontrole zgodności, często raz na kwartał.

Krajobraz cyberbezpieczeństwa nieustannie się zmienia. Codziennie odkrywane są nowe luki techniczne i systemowe.

Jest to szczególnie istotne w przypadku dużej liczby małych i średnich firm przechodzących pewien rodzaj cyfrowej transformacji — wdrożenia i zmiany w procesach biznesowych i systemach przepływu pracy są dojrzałym środowiskiem do cyberataków.

Z tych powodów zalecamy, aby decydenci postrzegali cyberbezpieczeństwo jako ciągły proces na przyszłość, a nie jako jednorazowy proces instalacji.

6. Zainwestuj w swoje cyberbezpieczeństwo

Inwestycji w cyberbezpieczeństwo jest więcej niż kiedykolwiek wcześniej.

Rynek cyberbezpieczeństwa w 2004 roku był wart 3,5 miliarda dolarów. W tym roku wartość rynku szacuje się na 124 miliardy dolarów

Powodem tego ogromnego wzrostu jest to, że decydenci z sektora MŚP są coraz bardziej świadomi potrzeby inwestowania w strategię cyberbezpieczeństwa, która chroni ich organizację.

Chociaż zdarzają się przypadki, w których małe i średnie firmy nie inwestują w potrzebne im rozwiązania informatyczne, większość rozumie, że inwestycja jest koniecznością dla nowoczesnego, perspektywicznego biznesu.

Kiedy decydenci stwierdzają, że wyniki ich inwestycji są niezadowalające, często jest to wynikiem zakupu niewłaściwych rozwiązań lub usług.

W tym miejscu MSSP może wkroczyć i dostarczyć obszerną ocenę, która analizuje procesy, wykrywa problemy i określa niezbędne rozwiązania dla kompleksowego wdrożenia cyberbezpieczeństwa.

Dla liderów biznesu cyberbezpieczeństwo jest jednym z najbardziej palących problemów, z jakimi borykają się ich firmy. Program Impact zapewnia klientom niezbędną ochronę cyberbezpieczeństwa, zachowując spokój ducha ze świadomością, że ich infrastruktura IT jest monitorowana i utrzymywana przez naszych ekspertów ds. cyberbezpieczeństwa. Dowiedz się więcej o ofercie Impact tutaj.