Bezpieczeństwo aplikacji w chmurze: ochrona danych w chmurze

Opublikowany: 2023-02-15Pandemia COVID-19 przyniosła wiele zmian w sposobie, w jaki żyjemy i pracujemy. Jedną z najbardziej wpływowych firm, które przeszły akcelerację, było przejście na przetwarzanie w chmurze. Przejście do chmury jest teraz koniecznością, z której zdaje sobie sprawę każda firma, duża lub mała, nie będąc już modnym hasłem ani trendem. Właśnie dlatego wydatki użytkowników końcowych na rynek chmury publicznej gwałtownie rosną, zwiększając potrzebę zajęcia się bezpieczeństwem aplikacji w chmurze.

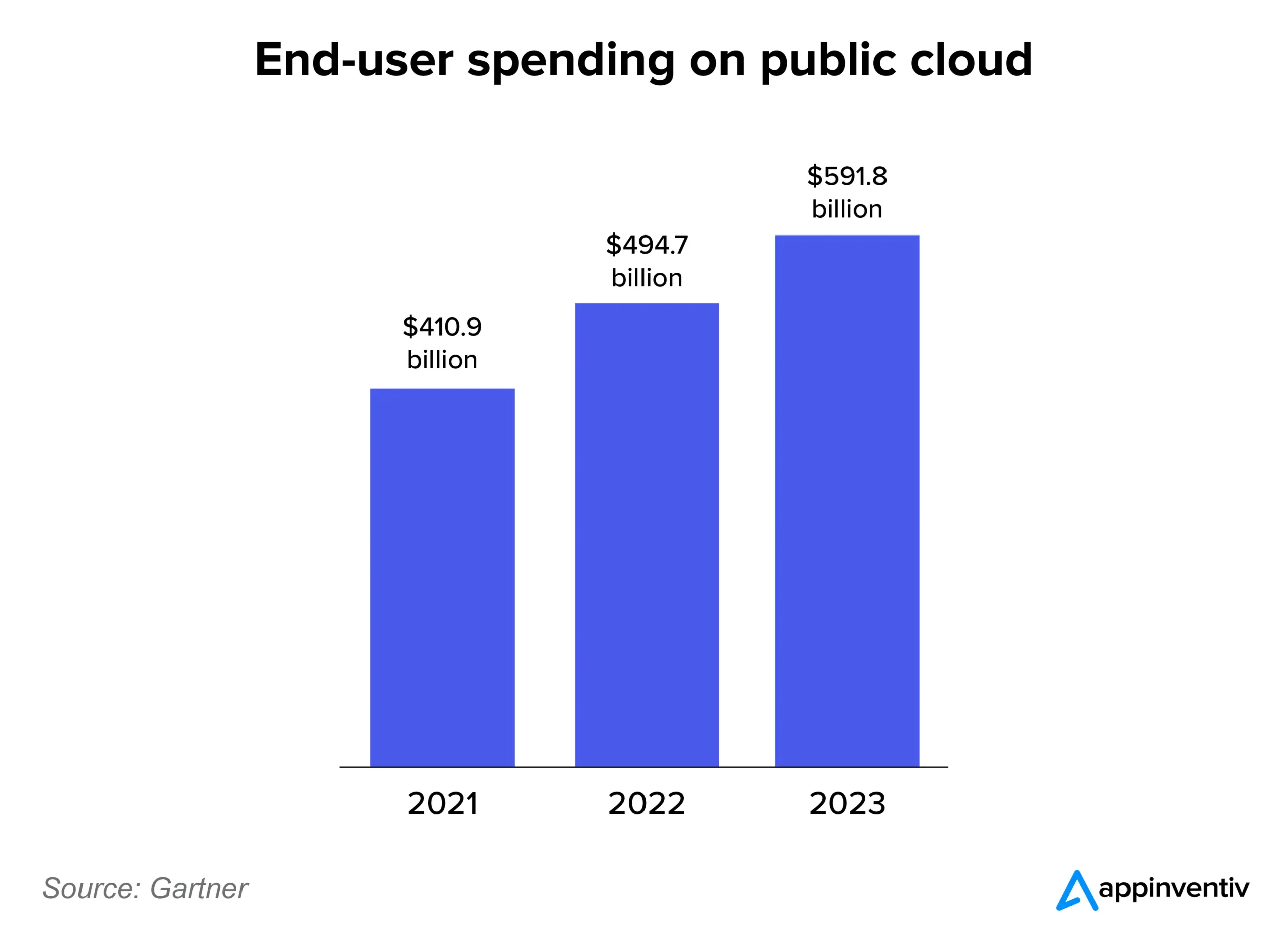

Według prognoz Gartnera, przy stopie wzrostu na poziomie 20,7%, wydatki mają osiągnąć łącznie 591,8 mld USD w 2023 roku. W porównaniu z 2022 r. wzrost nieznacznie przyspieszył, aw 2022 r. wyniósł 20,4% i osiągnął wartość 494,7 mld USD (wobec 410,9 mld USD w 2021 r.). Ale coś, o czym Spiderman nie wspomniał, przy tak dużej ilości danych wiąże się ze znacznie większym ryzykiem.

Bezpieczeństwo aplikacji w chmurze jest priorytetem dla każdej firmy i dostawcy usług w chmurze. Tym bardziej, że usługi infrastruktury aplikacji w chmurze (PaaS) i usługi aplikacji w chmurze (SaaS) odnotują wzrost odpowiednio o 23,2% i 16,8%.

Przy tak dużym wzroście i tak dużej ilości danych nieuniknione jest, że cyberzagrożenia o niewyobrażalnej skali będą się pojawiać. Niezależnie od tego, czy doszło do naruszenia danych w Home Depot w 2014 r., czy w Linkedin w 2019 r., jedno stało się oczywiste: cyberbezpieczeństwo staje się obecnie priorytetem biznesowym. Zwłaszcza teraz, gdy globalna gospodarka zbliża się do recesji, cyberbezpieczeństwo zyska jeszcze większe znaczenie, ponieważ ataki cybernetyczne gwałtownie rosną w okresach recesji.

Sachin Gupta, Panos Moutafis i Matthew J. Schneider również wyrazili podobne zdanie w artykule Harvard Business Review, wspominając, że „w miarę jak firmy zbierają więcej danych — i w większym stopniu polegają na swoich spostrzeżeniach — ryzyko naruszenia danych będzie prawdopodobnie rosnąć." W artykule HBR zasugerowano, że w celu ochrony danych konsumentów firmy powinny wykorzystywać przetwarzanie brzegowe w celu ograniczenia punktów styku, przez które muszą przejść dane konsumentów, w efekcie ograniczając prawdopodobieństwo naruszeń.

Ponieważ środki bezpieczeństwa aplikacji w chmurze zajmują centralne miejsce, przyjęcie i wdrożenie rozwiązań zabezpieczających w chmurze jest kluczowym przedsięwzięciem dla każdego CTO. HBR sugeruje ograniczenie danych, które docierają do chmury publicznej. Istnieje jednak kilka innych sposobów ochrony danych Twojej firmy i konsumentów. Przyjmując najlepsze praktyki w zakresie bezpieczeństwa aplikacji w chmurze i wdrażając strategiczne inicjatywy w zakresie bezpieczeństwa, firmy mogą budować odporność, przygotowywać się na najgorszy scenariusz i mieć plan udaremniania cyberataków w mgnieniu oka.

Zanim jednak przejdziemy do szczegółów zabezpieczania aplikacji w chmurze, najpierw poznajmy różne kwestie związane z bezpieczeństwem.

Zrozumienie wyzwań związanych z bezpieczeństwem aplikacji w chmurze

Nawet w 2023 roku zabezpieczanie aplikacji w chmurze jest czymś, z czym nie każda organizacja radzi sobie doskonale. Stąd te naruszenia. Niektóre nieodłączne wyzwania i przeszkody sprawiają, że firmy i ich dane są podatne na cyberzagrożenia. Oto niektóre z tych wyzwań:

- Identyfikacja potencjalnych zagrożeń: Proces zapewnienia architektury chmury wolnej od zagrożeń rozpoczyna się od zidentyfikowania potencjalnych zagrożeń związanych z bezpieczeństwem aplikacji w chmurze. Zrozumienie obecnego krajobrazu cyberbezpieczeństwa i przewidywanie różnych zagrożeń może pomóc organizacjom lepiej przygotować się i ograniczyć narażenie na takie incydenty. Zagrożenia wewnętrzne i zewnętrzne należy dokładnie przeanalizować, aby określić luki w ochronie danych aplikacji w chmurze

- Ocena wpływu incydentów bezpieczeństwa: Organizacje często mają trudności z oceną szkód i skutków naruszeń bezpieczeństwa. Utrata dochodów to tylko jeden z aspektów tego wpływu. Utrata reputacji, komplikacje prawne i utrata zaufania klientów to tylko niektóre z ukrytych kosztów zaniedbania architektury bezpieczeństwa aplikacji w chmurze.

Ponieważ niektóre straty nie mają charakteru ilościowego, trudno jest wskazać rzeczywiste straty dla firmy. Dokładna ocena wpływu może pomóc firmom przygotować plan awaryjny, jednocześnie identyfikując kluczowych interesariuszy i przygotowując plan reagowania na incydenty.

- Wstępne planowanie reakcji na incydent: Omawiając zabezpieczanie aplikacji w chmurze, zasadniczo krąży wokół wstępnego planowania reakcji na incydent. Dobrze zdefiniowany plan reagowania na incydenty może pomóc organizacjom zaoszczędzić miliony na utraconych dochodach i zaufaniu.

Ale wstępne zaplanowanie reakcji na incydent jest łatwiejsze do powiedzenia niż do zrobienia. Od wykrycia po udaremnienie, plan powinien być dobrze zdefiniowany i zawierać szczegółowe informacje na temat planu działania, którego należy przestrzegać w przypadku naruszenia.

- Brak zgodności i wiedzy informatycznej: Kolejnym wyzwaniem, z którym borykają się organizacje, jest brak zgodności ze standardami bezpieczeństwa i brak wiedzy specjalistycznej w zakresie cyberbezpieczeństwa. Przepisy dotyczące prywatności obejmują Ogólne rozporządzenie o ochronie danych (więcej o zgodności poniżej).

Bez niezbędnej zgodności i wiedzy fachowej firmy stoją w obliczu ciągłego zagrożenia, że staną się ofiarą cyberataków. Bez odpowiedniego zabezpieczenia aplikacji w chmurze, czy to poprzez niezgodność z przepisami, czy też nie będąc w dobrej kondycji technicznej, firmy stoją w obliczu większego zagrożenia masowym naruszeniem danych, jakiego do tej pory być może nie widzieliśmy.

- Wspólna odpowiedzialność dostawcy chmury i właściciela firmy: Kolejnym wyzwaniem, które staje się wąskim gardłem posiadania bezpiecznych aplikacji w chmurze, jest brak zrozumienia dla wspólnej odpowiedzialności. Bezpieczeństwo aplikacji w chmurze zapewniają zarówno dostawcy usług w chmurze (CSP), jak i właściciele firm.

Jednak brak zrozumienia ról każdego z nich, CSP odpowiedzialnych za zabezpieczenie podstawowej infrastruktury oraz firm odpowiedzialnych za zabezpieczanie ich danych i aplikacji, może narazić firmę na różne cyberzagrożenia.

Być może zainteresuje Cię również nasz kompletny przewodnik po przetwarzaniu w chmurze

Najważniejsze zagrożenia cyberbezpieczeństwa, na które należy uważać w 2023 r., oraz sposoby radzenia sobie z nimi

Nie możemy dyskutować o tym, jak zabezpieczyć Twoją aplikację w chmurze, bez uprzedniego omówienia rodzajów zagrożeń bezpieczeństwa, których możesz się spodziewać w 2023 r. Oto krótka lista najważniejszych zagrożeń dla cyberbezpieczeństwa.

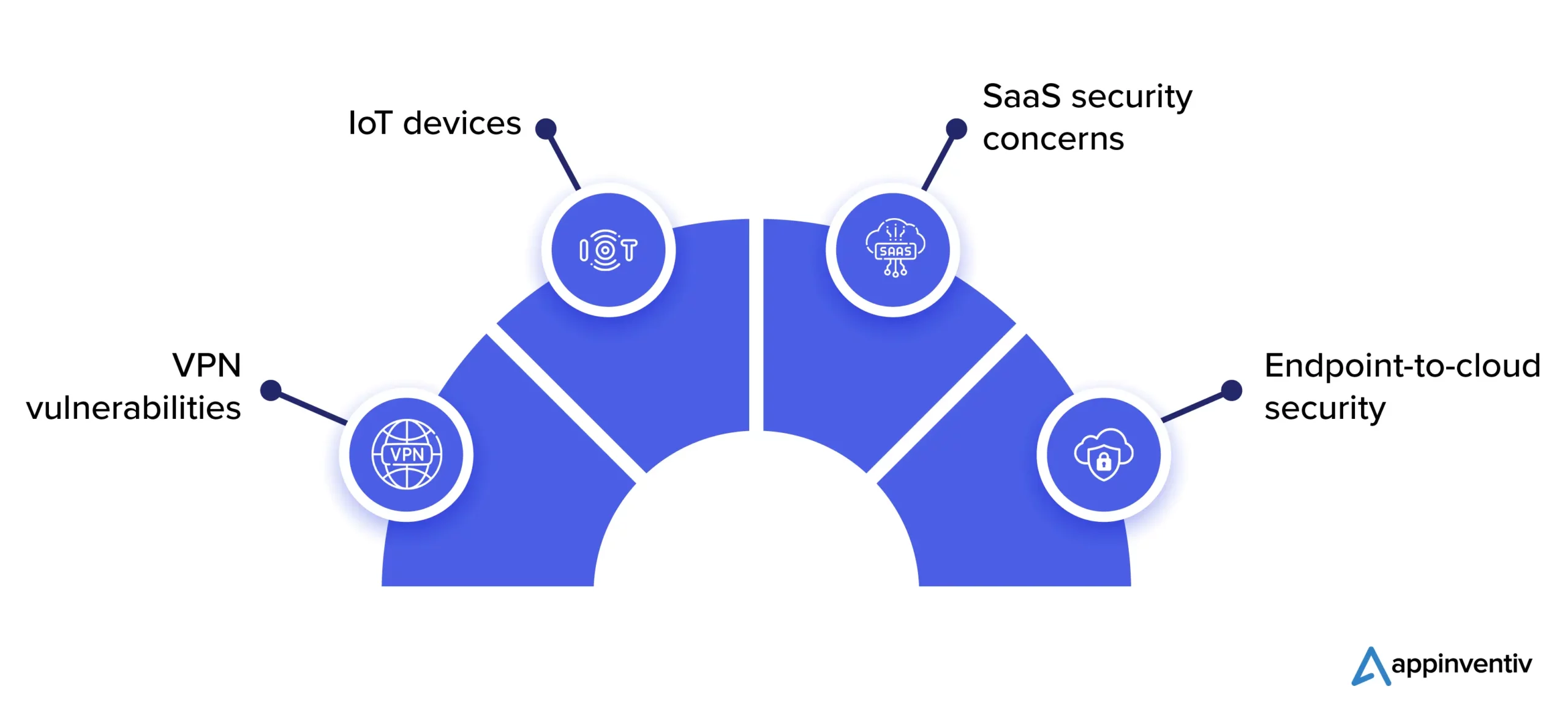

Wyjście poza VPN

Wirtualne sieci prywatne (VPN) są popularnym rozwiązaniem dla organizacji, w których pracownicy zdalni chronią swoje dane, ale są one niewystarczające do obrony przed pojawiającymi się zagrożeniami. Organizacje powinny ewoluować poza sieci VPN i ustanowić solidniejsze zabezpieczenia, ponieważ mogą one działać wolno, zawodnie i być podatne na naruszenia bezpieczeństwa.

Urządzenia podłączone do sieci

Od czasu pojawienia się Internetu rzeczy (IoT) hakerzy znaleźli nową drogę atakowania sieci. Wykorzystując luki w zabezpieczeniach tych podłączonych urządzeń, cyberprzestępcy uzyskują dostęp do sieci i poruszają się w jej obrębie. Organizacje muszą upewnić się, że urządzenia działają na najnowszym oprogramowaniu podczas instalowania niezbędnych poprawek zabezpieczeń. Jednak, jak wyjaśniono w jednym z naszych artykułów, istnieje wiele korzyści z połączenia przetwarzania w chmurze i IoT.

Obawy dotyczące bezpieczeństwa SaaS

Wraz z ogromnym wzrostem liczby aplikacji SaaS hakerzy znajdują nowe punkty wejścia do sieci, uzyskując dostęp do luk w zabezpieczeniach takich aplikacji SaaS. Posiadanie solidnej architektury bezpieczeństwa aplikacji w chmurze może zapewnić utrzymanie bezpieczeństwa aplikacji natywnych w chmurze na najwyższym poziomie.

Bezpieczeństwo od punktu końcowego do chmury

W całym spektrum, w którym dane są przesyłane, od punktu końcowego do chmury, protokoły bezpieczeństwa muszą odnosić się do każdej z tych warstw i punktów styku, ponieważ pozostawienie nawet jednego z nich odsłoniętego radykalnie zwiększy prawdopodobieństwo cyberzagrożenia.

Aby uzyskać kompleksowy obraz najważniejszych zagrożeń dla bezpieczeństwa chmury w 2023 r., przeczytaj nasz artykuł na ten temat.

Korzyści z kompleksowego rozwiązania zabezpieczającego aplikacje w chmurze

Zabezpieczenie pamięci masowej w chmurze, która zawiera własność intelektualną, zastrzeżone dane i infrastrukturę o znaczeniu krytycznym dla biznesu, często odgrywa kluczową rolę w sukcesie organizacji. Wykorzystanie tych danych z chmury jest często głównym celem ataków ukierunkowanych. Dlatego posiadanie dedykowanego i kompleksowego rozwiązania zabezpieczającego aplikacje w chmurze ma wiele zalet. Oto niektóre z tych korzyści:

Oczywista ochrona przed cyberatakami

Niewątpliwie najważniejszą korzyścią wynikającą z wdrożenia rozwiązań bezpieczeństwa aplikacji w chmurze jest ochrona przed cyberatakami i naruszeniami danych. Takie rozwiązania osadzone w infrastrukturze IT umożliwiają organizacjom wykrywanie potencjalnych ataków i zapobieganie im.

Zgodność z przepisami o ochronie danych

Kolejną zaletą podkreślenia środków bezpieczeństwa aplikacji w chmurze jest możliwość spełnienia wymagań organów regulacyjnych, takich jak RODO UE i Kalifornijska ustawa o ochronie prywatności konsumentów (CCPA). Koncentracja na bezpieczeństwie aplikacji w chmurze umożliwia organizacjom przestrzeganie tych przepisów, zapewniając bezpieczne przechowywanie i przetwarzanie danych, zmniejszając prawdopodobieństwo kradzieży lub nieautoryzowanego dostępu. Rozwiązania zabezpieczające aplikacje w chmurze pomagają organizacjom spełnić te przepisy, zapewniając bezpieczne przechowywanie i przetwarzanie wrażliwych danych, chroniąc je przed nieautoryzowanym dostępem i kradzieżą.

Poprawiona wydajność i skalowalność aplikacji

Przyjęcie i wdrożenie rozwiązań bezpieczeństwa w chmurze poprawia również wydajność aplikacji, eliminując potencjalne luki i backdoory w kodzie, dzięki czemu aplikacja jest bardziej niezawodna, responsywna i skalowalna podczas skoków. Bezpośrednio przekłada się to na lepszą produktywność, zadowolenie klientów i skrócenie czasu przestojów.

Lepsza widoczność i kontrola

Zabezpieczanie aplikacji w chmurze zapewnia firmom lepszą kontrolę i widoczność ich zasobów w chmurze. Takie systemy przekazują w czasie rzeczywistym informacje o nietypowych działaniach, próbach logowania itp. Daje to organizacjom szansę na obronę swoich zasobów w chmurze, zanim staną się ofiarami cyberataku.

Cięcie kosztów

Odwieczne powiedzenie „lepiej zapobiegać niż leczyć” w jakiś sposób odnosi się również do zabezpieczania aplikacji w chmurze. Zapobieganie cyberatakom jest zawsze sposobem, dzięki któremu firmy mogą znacznie obniżyć niepotrzebne koszty reagowania na incydenty. Następstwa cyberataku są jeszcze bardziej drastyczne dla wyników finansowych każdej firmy. Dlatego zapewnienie bezpieczeństwa aplikacji w chmurze jest definitywnym sposobem zapobiegania utracie przychodów.

Ulepszona współpraca i udostępnianie danych

Jednym z wyzwań, przed którymi często stają przedsiębiorstwa, jest niemożność udostępniania danych różnym działom w organizacji z powodu braku zaufania. Posiadanie solidnych środków bezpieczeństwa aplikacji w przetwarzaniu w chmurze umożliwia organizacjom pewne udostępnianie danych, które w przeciwnym razie pozostałyby wyciszone. Poprawia to współpracę między różnymi działami i skutkuje lepszą wydajnością i wynikami dla użytkowników końcowych.

Niezbędne komponenty i najlepsze praktyki dla niezawodnego rozwiązania zabezpieczającego aplikacje w chmurze

Począwszy od zaawansowanego szyfrowania różnych stanów, takich jak dane w stanie spoczynku i danych w tranzycie, oraz podczas przechowywania, aż po solidne zapory ogniowe, to podstawowe elementy skutecznego rozwiązania zabezpieczającego aplikacje w chmurze. Szyfrowanie zapewnia, że dane, nawet jeśli zostaną naruszone, nie będą mogły być odczytane przez nikogo spoza organizacji, ograniczając w ten sposób szkody, jakie mogą spowodować takie incydenty. Z drugiej strony zapory ogniowe chronią przed atakami sieciowymi.

Ponadto organizacje powinny posiadać zaawansowane systemy kontroli dostępu i zarządzania tożsamością, aby zapobiegać nieautoryzowanemu dostępowi do danych. W rzeczywistości badanie przeprowadzone przez MIT Lincoln Laboratory zapewnia świeże spojrzenie na zarządzanie tożsamością, w którym stwierdzono, że przyjęcie „zasad bezpieczeństwa zerowego zaufania” może ograniczyć wyzwania związane z bezpieczeństwem cybernetycznym stwarzane przez złośliwą osobę z zewnątrz lub osobę z wewnątrz, która uzyskuje dostęp do systemu.

MIT wyjaśnia, że polityka zerowego zaufania traktuje „każdy komponent, usługę i użytkownika systemu jako stale narażonych i potencjalnie zagrożonych przez złośliwego aktora”. Dlatego użytkownik musi udowodnić swoją tożsamość za każdym razem, gdy żąda dostępu. Wszystkie te żądania można rejestrować, śledzić i analizować, aby system był bardziej niezawodny.

Środki takie jak uwierzytelnianie wieloskładnikowe, regularne audyty, odzyskiwanie po awarii, planowanie ciągłości biznesowej i ciągłe monitorowanie to tylko niektóre z innych najlepszych praktyk w zakresie bezpieczeństwa aplikacji w chmurze, które każdy CSO i CISO powinien rozważyć wdrożenie w swoich organizacjach.

Przeczytaj także: Jak przedsiębiorstwa mogą chronić swoje dane w środowiskach chmurowych?

Znaczenie DevSecOps w bezpieczeństwie aplikacji mobilnych w chmurze

DevOps został okrzyknięty kamieniem węgielnym rozwoju aplikacji w chmurze. Istnieją jednak przypadki, w których takie podejście spowodowało problemy z bezpieczeństwem. Dlatego programiści i menedżerowie produktów integrują teraz zabezpieczenia jako integralną część procesu rozwoju, który dał początek DevSecOps. Wraz z ciągłym rozwojem i integracją, DevSecOps wdraża ciągłe testowanie i monitorowanie aplikacji, dzięki czemu podatności stają się widoczne, zanim będą mogły zostać wykorzystane.

Z podejściem DevSecOps można również tworzyć zautomatyzowane narzędzia i procesy bezpieczeństwa, takie jak skanowanie i testowanie bezpieczeństwa, ostrzegając inżynierów o potencjalnym ryzyku. DevSecOps jeszcze bardziej zacieśnia współpracę między zespołem deweloperskim a zespołem ds. bezpieczeństwa, zapewniając, że bezpieczeństwo stanie się kluczową częścią procesu programistycznego.

Zgodności i standardy bezpieczeństwa aplikacji w chmurze

Istnieją określone standardy branżowe i zgodność z przepisami, jeśli chodzi o prywatność konsumenta i przechowywanie danych.

Jednym z najbardziej uznanych standardów jest ISO 27001, który jest stosowany, ponieważ zapewnia szczegółowe ramy zarządzania bezpieczeństwem informacji. Norma obejmuje wszystkie aspekty bezpieczeństwa, w tym dane w chmurze. Kolejnym wymaganym standardem jest SOC 2, który wyraźnie mówi o dostawcach usług w chmurze i koncentruje się na bezpieczeństwie, dostępności i prywatności danych przechowywanych w chmurze.

Oprócz standardów istnieją określone przepisy, których organizacje muszą przestrzegać. Na przykład RODO „określa zasady dotyczące ochrony osób fizycznych w związku z przetwarzaniem danych osobowych oraz zasady dotyczące swobodnego przepływu danych osobowych”. Zgodność z RODO gwarantuje, że Twoje standardy bezpieczeństwa są solidne, a klienci mogą powierzać swoje dane Twojej firmie. Podobnie PCI DSS jest wymogiem zgodności dla interesariuszy z branży kart kredytowych.

W jaki sposób Appinventiv może zapewnić bezpieczeństwo Twojej aplikacji w chmurze?

Mając prawie dziesięcioletnie doświadczenie w budowaniu i zarządzaniu infrastrukturą chmurową, jesteśmy dobrze zorientowani w różnych niuansach zarządzania bezpieczeństwem chmury. Od inżynierii niezawodności witryny po dostarczenie ponad 200 aplikacji opartych na chmurze — zawsze dokładamy wszelkich starań, aby zapewnić bezpieczeństwo aplikacji lub danych naszych klientów w chmurze.

Dysponując mnóstwem zarządzanych usług bezpieczeństwa w chmurze, jesteśmy odpowiednimi partnerami dla każdego przedsiębiorcy lub przedsiębiorstwa, które chce zabezpieczyć swoje aplikacje i/lub dane w chmurze. Skontaktuj się z naszymi ekspertami i zrób pierwszy krok w kierunku uodpornienia infrastruktury chmury na cyberzagrożenia.

Często zadawane pytania dotyczące bezpieczeństwa aplikacji w chmurze

Czym jest bezpieczeństwo aplikacji w chmurze i dlaczego jest ważne?

Bezpieczeństwo aplikacji w chmurze to ogólny termin odnoszący się do narzędzi, technologii i biznesowego POV ograniczania i udaremniania cyberzagrożeń. Jest to ważne, ponieważ jeśli dane firmy zostaną zhakowane, organizacja może ponieść ogromne straty w zakresie wartości firmy i pieniędzy.

Jak można poprawić bezpieczeństwo aplikacji w chmurze?

Bezpieczeństwo chmury można poprawić, mając plan działania, kontynuując inżynierię niezawodności witryny, przenosząc dane do chmury brzegowej itp.

W jaki sposób firmy mogą zapewnić, że ich aplikacje w chmurze są zgodne z przepisami o ochronie danych?

Przepisy dotyczące ochrony danych są niezbędną bramą, przez którą organizacje muszą przejść, aby ostrożnie obchodzić się z klientami lub innymi danymi. Firma może osiągnąć zgodność dzięki solidnym środkom bezpieczeństwa, planom awaryjnym, ochronie przed atakami DDoS itp.