Jak przedsiębiorstwa mogą chronić swoje dane w środowiskach chmurowych?

Opublikowany: 2022-09-13Dane są nieocenionym zasobem zarówno dla przedsiębiorstw, jak i ich klientów. Łatwo dostępne i odpowiednio zabezpieczone dane w połączeniu z wnikliwą analityką promują innowacyjność firmy, zwiększają satysfakcję i lojalność klientów, a co najważniejsze dają przewagę konkurencyjną na rynku. Obecnie firmy nieustannie zastępują przestarzałe, lokalne systemy przechowywania plików nowszymi, opartymi na chmurze alternatywami. Wprowadzenie chmury przyspieszyło modernizację IT ze względu na:

- Łatwiejsza skalowalność

- Niższe wydatki

- Możliwość modyfikacji architektur IT w odpowiedzi na zmieniające się potrzeby biznesowe

Ale wiadomości nie są dobre. Tradycyjne mechanizmy bezpieczeństwa, które zostały stworzone w celu ochrony danych i programów działających w systemach lokalnych, zostały podważone przez przyjęcie chmury . Teraz ochrona danych w chmurze to zupełnie inna sprawa.

Wzrost chmury obliczeniowej i przechowywania w chmurze stworzył mnóstwo okazji dla cyberprzestępców i innych niepożądanych osób, aby spróbować uzyskać dostęp do danych i je uszkodzić.

66% ekspertów IT uważa, że bezpieczeństwo jest głównym problemem podczas korzystania z korporacyjnych platform obliczeniowych opartych na chmurze. Obawy te dotyczą potencjalnych wrogich podmiotów ze struktury korporacyjnej, przejęć kont i poważnych naruszeń danych.

Według raportu IBM i Ponemon Institute's Cost of Data Breach Report z 2021 r. średni globalny koszt naruszenia danych osiągnął 4,24 mln USD w 2021 r. Był to wzrost o 10% w porównaniu z poprzednim rokiem. Uważa się, że jest to spowodowane wyższymi grzywnami regulacyjnymi i skutkami pracy zdalnej podczas pandemii COVID-19.

Co zatem powinny zrobić firmy, aby chronić dane w chmurze? Wiele rzeczy, z których większość to proste środki ostrożności.

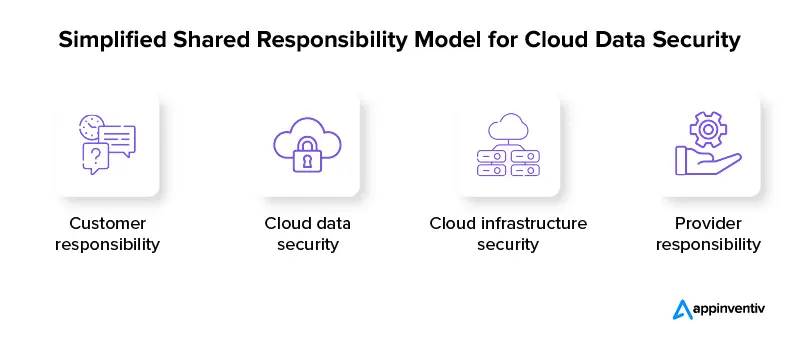

Większość dostawców usług w chmurze kieruje się zasadą „wspólnej odpowiedzialności”, która mówi, że za bezpieczeństwo odpowiada zarówno dostawca, jak i klient. Platforma chmurowa będzie gwarantować bezpieczeństwo infrastruktury chmurowej, ale przedsiębiorstwo jest odpowiedzialne za zapewnienie bezpieczeństwa po swojej stronie, chroniąc swoje dane i dane logowania przed zagrożeniami bezpieczeństwa oraz ograniczając dostęp do tych danych.

Poniżej dowiemy się, czym jest ochrona danych w chmurze, jej wyzwaniami oraz najlepszymi praktykami, jakie przedsiębiorstwa mogą stosować w celu ochrony danych w środowisku chmury.

Zrozumienie ochrony danych w chmurze

W celu ochrony danych przechowywanych w środowisku chmury, niezależnie od tego, czy dane są w spoczynku, czy w ruchu, stosuje się specyficzny model bezpieczeństwa danych znany jako „ochrona danych w chmurze”. Dzięki ochronie danych w chmurze korporacyjnej dane są zabezpieczone i chronione w chmurze przed utratą, kradzieżą lub nadużyciem z powodu nieautoryzowanego dostępu, naruszeń i infiltracji.

Aby zapewnić najwyższy poziom bezpieczeństwa, należy opracować plan ochrony prywatności i ochrony danych w chmurze, aby chronić wszystkie rodzaje danych, w tym:

- Dane w użyciu: są to kluczowe informacje, które są używane przez program lub aplikację aktualnie za pośrednictwem uwierzytelniania użytkownika i kontroli dostępu.

- Dane w drodze: są to prywatne dane przesyłane przez sieć za pomocą szyfrowania lub innych mechanizmów ochrony.

- Dane w spoczynku: Odnosi się to do informacji, które są obecnie przechowywane na miejscu lub w chmurze.

Ogólnie rzecz biorąc, ochrona i prywatność danych w chmurze korporacyjnej zabezpieczy Twoje dane , chroniąc informacje o konsumentach i firmie przed atakami zewnętrznymi i wewnętrznymi, a także chroniąc dane poprzez tworzenie kopii zapasowych i przywracanie procesów i systemów. Dodatkowo wiąże się z zachowaniem prywatności danych poprzez stworzenie kontroli dostępu dla określonych segmentów, co gwarantuje, że tylko kilka uprawnionych osób ma dostęp do ważnych i wrażliwych danych.

Wyzwania ochrony danych w środowiskach chmurowych

Złożoność architektur chmurowych, wraz z coraz bardziej rygorystycznymi przepisami dotyczącymi ochrony danych i prywatności oraz modelami współodpowiedzialności dostawców, niesie ze sobą liczne wyzwania związane z bezpieczeństwem. Przedsiębiorstwa mogą napotkać następujące poważne trudności lub wyzwania:

Widoczność danych

Prowadzenie dokładnego spisu wszystkich aplikacji i danych, co jest bardzo ważne dla ochrony danych, może stanowić wyzwanie dla przedsiębiorstw.

Dostępność

W porównaniu z infrastrukturą lokalną kontrola nad danymi i aplikacjami hostowanymi w infrastrukturze innych firm jest mniejsza. Nie zawsze można zobaczyć, co robią inni użytkownicy i dowiedzieć się, w jaki sposób wykorzystywane są urządzenia lub dane.

Sterownica

Dostawcy chmury zapewniają dobrze znany „model wspólnej odpowiedzialności”. Oznacza to, że chociaż użytkownicy chmury mają większą kontrolę nad niektórymi funkcjami bezpieczeństwa, inne są nadal pod kontrolą dostawcy, a użytkownicy nie mogą zagwarantować bezpieczeństwa.

Niespójności

Ponieważ różni dostawcy usług w chmurze oferują szereg możliwości, prywatność i ochrona danych w chmurze mogą się różnić.

Przestępcy mogą wykorzystać te problemy, aby spowodować luki w zabezpieczeniach, utratę lub kradzież tajemnic handlowych i informacji prywatnych lub finansowych, infekcje złośliwym oprogramowaniem lub ransomware.

Zgodność

To kolejny ważny czynnik. Od przedsiębiorstw oczekuje się przestrzegania zasad i przepisów dotyczących ochrony danych i prywatności, takich jak Ustawa o przenośności i odpowiedzialności w ubezpieczeniach zdrowotnych (HIPAA) z 1996 r. oraz Ogólne rozporządzenie o ochronie danych (RODO) Unii Europejskiej. Ustanowienie jednolitych standardów bezpieczeństwa w środowiskach chmurowych i wykazanie zgodności audytora może być dla firm sporym wyzwaniem. Może to być powodem, dla którego przewiduje się, że rynek ochrony danych osiągnie 158 miliardów dolarów do 2024 roku .

Najlepsze praktyki w zakresie bezpieczeństwa danych w chmurze

Przetwarzanie w chmurze niewątpliwie dało przedsiębiorstwom dostęp do pojemności pamięci masowej i przetwarzania w sposób elastyczny i skalowalny, ale jak wspomnieliśmy wcześniej, bezpieczeństwo nadal stanowi poważny problem.

Według Gartnera w 2020 roku zachowane dane osobowe stanowiły główny obszar zagrożenia prywatności i bezpieczeństwa dla 70% przedsiębiorstw. Organizacje, które do 2021 r. okazały się słabe pod względem ochrony prywatności, poniosły duże wydatki na zgodność, które były ponad dwukrotnie wyższe niż ich przygotowana konkurencja.

Dlatego tak ważne jest ustalenie najlepszych praktyk w zakresie bezpieczeństwa, które sprawdzają się w Twojej firmie, ponieważ dostawcy usług w chmurze mogą nie być tak odpowiedzialni za bezpieczeństwo Twoich danych, jak mogłoby się wydawać.

Poniżej znajduje się lista najlepszych praktyk dotyczących bezpieczeństwa danych w chmurze, których może przestrzegać przedsiębiorstwo.

Przeanalizuj wbudowane zabezpieczenia

Każdy wybrany dostawca usług w chmurze powinien być dobrze wyposażony w niezawodne narzędzia do ochrony bezpieczeństwa danych w chmurze przedsiębiorstwa i silnych mechanizmów kontroli wewnętrznej. Aby mieć pewność, że systemy są odpowiednio zabezpieczone, szukaj dostawców oferujących umowy o gwarantowanym poziomie usług. Ponadto powinni być otwarci i uczciwi wobec swoich klientów w kwestii standardów zgodności. Zweryfikuj zasady, które mają dostawcy, aby zapewnić również zgodność z przepisami . Dostawcy ci powinni być również certyfikowani, aby spełniać wymagania dotyczące zgodności i oferować Twojej organizacji przejrzyste usługi.

Prowadź inwentaryzację swoich danych

Dokładna ocena potencjalnych zagrożeń bez pełnej listy zasobów jest o wiele trudniejsza. W rezultacie identyfikacja odpowiednich środków kontroli wymaganych do ochrony danych wrażliwych może stać się jeszcze trudniejsza.

Dlatego należy najpierw określić rodzaj wrażliwych danych, które należy zabezpieczyć i chronić, aby stworzyć optymalną strategię bezpieczeństwa i ochrony danych w chmurze. W związku z tym musisz określić rodzaj danych, które wymagają ochrony i ich lokalizację.

Możesz stworzyć silny program bezpieczeństwa i ochrony danych w chmurze, a także wzmocnić odpowiedzialność wszystkich pracowników wewnątrz firmy i zwiększyć produktywność. Może jeszcze bardziej usprawnić procedury raportowania, podejmowania decyzji i optymalizacji wydajności.

Zrozum swój model współodpowiedzialności

W prywatnym centrum danych za bezpieczeństwo odpowiada wyłącznie organizacja. Jednak w chmurze publicznej granice mogą stać się nieco mgliste. Popularni dostawcy IaaS i PaaS, tacy jak AWS i Azure, udostępniają dokumentację, która dokładnie określa, kto jest odpowiedzialny za każdy komponent, więc koniecznie przeczytaj i zrozum to.

Połącz uwierzytelnianie z szyfrowaniem

Ochronę danych i innych zasobów w chmurze można znacznie poprawić dzięki uwierzytelnianiu. Jednak zawsze będzie szansa, że hakerzy będą podszywać się za autoryzowanych użytkowników, aby uzyskać dostęp do prywatnych informacji. Dlatego kluczową rolę odgrywa również szyfrowanie.

Szyfrowanie szyfruje dane za pomocą kluczy szyfrowania (losowo tworzonych haseł) jako dodatkowego stopnia bezpieczeństwa. Powinieneś także pomyśleć o szyfrowaniu na poziomie plików. Dodanie kolejnej warstwy bezpieczeństwa do danych przed przeniesieniem ich do chmury może stanowić podstawę bezpieczeństwa i ochrony w chmurze.

Dodatkowo dane można podzielić na małe fragmenty lub fragmenty, tak aby każdy fragment był zapisywany osobno. Zmniejsza to ryzyko łatwej kompilacji całego pliku, jeśli ktoś włamie się do systemu.

Skonfiguruj silną politykę poświadczeń

Zapewnienie zarówno rygorystycznych praw dostępu, jak i silnych polityk poświadczeń to kolejny sposób na poprawę ochrony przed naruszeniem danych w chmurze. Naruszeń danych i ataków można uniknąć, używając silnych poświadczeń. Kontrola dostępu to jeden z najlepszych rodzajów ochrony danych w chmurze. A dzięki ścisłym uprawnieniom dostęp mają tylko te dane, których potrzebują osoby i programy.

Należy wdrożyć solidne zasady poświadczeń, aby uniemożliwić atakującym wykorzystywanie uprawnień przyznanych tym użytkownikom i programom. Powinieneś rutynowo sprawdzać swoje hasła i uprawnienia. Sprawdź, czy wszystkie poświadczenia w systemie są naprawdę używane. Powinieneś również sprawdzić, czy ludzie często używają tych samych haseł i czy hasła są wystarczająco trudne do odgadnięcia.

Korzystaj z narzędzi zwiększających bezpieczeństwo

Aby dodatkowo chronić swoje dane, możesz użyć kilku aplikacji lub narzędzi innych firm:

- Punkty wejścia do przechowywania w chmurze : Punkty wejścia umożliwiają przesyłanie danych między lokalną gorącą pamięcią masową a zimną pamięcią w chmurze. Dobry punkt wejścia może zmniejszyć problemy z przepustowością, zagrożenia bezpieczeństwa i opóźnienia. Zapewni to zachowanie danych generowanych na brzegu sieci, umożliwienie dostępu na różnych poziomach danych oraz utrzymanie bezpieczeństwa.

- CSPM : Grupa technologii bezpieczeństwa znana jako Cloud Security Posture Management pomaga znaleźć i naprawić potencjalne problemy z bezpieczeństwem, zmniejszając w ten sposób możliwości ataku. Procedury są zautomatyzowane i stale skanują systemy chmurowe w poszukiwaniu luk. Jeśli coś zostanie znalezione, powiadomią o tym klienta.

- SIEM: Narzędzie do zarządzania zdarzeniami incydentów bezpieczeństwa wykorzystuje analizy i sztuczną inteligencję do identyfikowania działań wewnętrznych i zewnętrznych, które mogą prowadzić do zagrożeń. SIEM stale aktualizuje swoją świadomość zagrożeń i może skutecznie reagować na zdarzenia związane z bezpieczeństwem w miarę ich pojawiania się.

Zidentyfikuj luki w zabezpieczeniach w systemach

Zazwyczaj środowiska chmurowe są połączone z innymi usługami i systemami, z których niektóre są wewnętrzne, a inne zewnętrzne. Luki zwiększają się, gdy do stosu doda się więcej dostawców i systemów. Bezpieczeństwo informacji i zasobów udostępnianych i wykorzystywanych przez te systemy musi być zapewnione przez organizacje poprzez zidentyfikowanie każdej luki w zabezpieczeniach i podjęcie niezbędnych środków ostrożności.

Organizacje mają ustanowić własne procedury w celu zachowania zgodności i bezpieczeństwa, nawet jeśli niektóre są wdrażane przez zewnętrznych dostawców. Każdy sektor działalności musi przestrzegać określonych procedur bezpieczeństwa, ponieważ dostawcy zewnętrzni nie zawsze oferują ten sam poziom zgodności.

Stwórz ramy zerowego zaufania

Przedsiębiorstwa powinny szukać rozwiązań, które pomogą w ustanowieniu ram zerowego zaufania w celu opracowania kompletnych, kompleksowych rozwiązań w zakresie ochrony danych w chmurze i prywatności w przedsiębiorstwie. Zero zaufania wykorzystuje kontekst — w tym urządzenie, użytkownika, zawartość i aplikację — do budowania zaufania przed utworzeniem łącza, co pomaga przedsiębiorstwu radzić sobie z określonymi problemami dotyczącymi bezpieczeństwa chmury, z którymi boryka się Twoja organizacja.

Zero zaufania umożliwia proaktywną obronę dostępu do zasobów, dając Ci przewagę nad żądnymi danych zagrożeniami cybernetycznymi, ponieważ Twoja firma korzysta z usług w chmurze w celu zwiększenia elastyczności.

Konsekwentnie twórz kopie zapasowe swoich danych

Repliki danych muszą być tworzone i przechowywane z dala od głównego repozytorium w regularnych odstępach czasu. Regularne kopie zapasowe pomagają chronić przedsiębiorstwo przed utratą ważnych danych spowodowanych blokadą lub wymazaniem danych. Repliki danych umożliwiają także ciągłą pracę offline, gdy zasoby w chmurze są niedostępne.

Jaką rolę może odegrać Appinventiv w ochronie danych korporacyjnych w środowiskach chmurowych?

Bezpieczeństwo i ochronę danych w chmurze należy traktować poważniej, ponieważ coraz więcej firm przenosi swoje dane do chmury. Pamiętaj, że każda skuteczna strategia bezpieczeństwa i ochrony danych w chmurze jest dostosowana do Twojej organizacji, pamiętając o skalowalności. Po prostu nie można lekceważyć zalet takiego podejścia.

Z tego powodu posiadanie niezawodnego partnera biznesowego, który ma dużą wiedzę na temat prywatności, bezpieczeństwa i wdrożeń w chmurze, jest niezbędne. Appinventiv oferuje niezrównaną głębię i rozległość wiedzy specjalistycznej, z prawie dziesięcioletnim doświadczeniem w branży, dostarczając rozwiązania w najnowocześniejszych technologiach. Dzięki doświadczeniu w pracy z czołowymi dostawcami usług w chmurze, takimi jak Amazon AWS, Microsoft Azure i Google Cloud, jesteśmy dokładnie tym, czego szukasz w firmie konsultingowej w zakresie chmury.

Dla IKEA , największego sprzedawcy mebli, stworzyliśmy rozwiązanie ERP w chmurze, które stało się największym źródłem zwrotu z inwestycji, jak twierdzi klient. Podobnie, dostarczając opartą na chmurze platformę wyszukiwania pracy, całe rozwiązanie rekrutacyjne zostało przeniesione do aplikacji mobilnej JobGet , co z kolei pomogło im zebrać fundusze w wysokości 2,1 miliona dolarów.

Nasza odnosząca sukcesy, oparta na chmurze aplikacja asystenta kierowcy IoT stworzona dla ActiDrive , zapewnia kierowcom kompletne, bezdotykowe rozwiązanie zwiększające ich bezpieczeństwo podczas jazdy. Ogromne 50 000 pobrań jest świadectwem naszej innowacyjności i wiedzy w tym sektorze.

Dzięki naszym usługom konsultingowym w chmurze zyskasz najlepsze korzyści z przetwarzania w chmurze pod względem wydajnej dostawy, niższych kosztów, niezawodności, wysokiego bezpieczeństwa i najwyższej wydajności.

Często zadawane pytania

P. Jak bezpieczne są usługi w chmurze?

O. Poziom i jakość usług określają bezpieczeństwo rozwiązania w chmurze. Na przykład, ze względu na rygorystyczne standardy bezpieczeństwa przyjęte przez branżę bankową, ludzie uważają, że bankowość internetowa jest bezpieczna. Podobnie z wielu powodów rozwiązania chmurowe są bezpieczniejsze niż tradycyjne rozwiązania lokalne. Korzystanie z usług dostawcy chmury gwarantuje, że serwery hostujące dane Twojego przedsiębiorstwa są często aktualizowane o najnowsze zabezpieczenia, wykonują automatyczne poprawki i posiadają wbudowane zapory sieciowe.

P. Jakie aspekty bezpieczeństwa odróżniają chmurę prywatną od publicznej?

O. Z chmury publicznej korzysta wiele osób, ale chmura prywatna jest przeznaczona wyłącznie dla Ciebie. Dostawa może być zazwyczaj dostosowana w chmurze prywatnej, podczas gdy w chmurze publicznej jest to zazwyczaj „jeden rozmiar dla wszystkich”. Jeśli chodzi o bezpieczeństwo, chmury publiczne są równie bezpieczne jak chmury prywatne. W przeciwieństwie do konwencjonalnego IT, które hostuje dane i programy w ramach samodzielnie kontrolowanej infrastruktury, usługi przetwarzania w chmurze oferowane przez dostawców chmury publicznej hostują aplikacje i dane u osób trzecich.

P. Jakie są rodzaje ochrony danych w chmurze?

A. Techniki ochrony danych mające zastosowanie do przetwarzania w chmurze obejmują uwierzytelnianie i identyfikację, kontrolę dostępu, szyfrowanie, bezpieczne usuwanie, weryfikację i maskowanie danych.