SentinelOne: Recomendações de segurança cibernética para empresas

Publicados: 2020-02-11A SentinelOne, parceira de tecnologia da Impact Networking, ofereceu várias recomendações de segurança cibernética para empresas à luz das recentes tensões entre os EUA e o Irã.

Embora a ameaça de conflito físico tenha diminuído, a ameaça de conflito cibernético tem e continuará sendo uma grande preocupação para organizações americanas de todos os tamanhos.

À medida que avançamos para a nova década, o número de ataques aumentará.

À luz dessa tensão recente, há uma preocupação bem fundamentada de que o Irã possa tentar causar estragos usando a guerra cibernética.

A segurança cibernética é uma das questões mais urgentes para as empresas modernas, e é vital seguir as recomendações de segurança cibernética de empresas como a SentinelOne para investir na proteção da infraestrutura de rede.

Maior preocupação entre os tomadores de decisão

Os líderes empresariais reconhecem isso mais do que nunca.

93% dos executivos de pequenas e médias empresas acreditam que, à medida que adversários estrangeiros tentam violar a segurança nacional de ataques cibernéticos salariais, pequenas empresas como a deles serão usadas como pontos de entrada

Basta dar uma olhada superficial nesta lista de ataques cibernéticos significativos e você descobrirá que os ataques cibernéticos ocorrem em grande número há anos.

Para pequenas e médias empresas que utilizam apenas proteção de segurança básica, os riscos são maiores do que alvos mais comuns, como bancos e agências governamentais.

Post relacionado: Cibersegurança avançada: por que um firewall não será suficiente em 2020

Eles geralmente carecem de formas substanciais de proteção, o que significa que as SMBs são mais vulneráveis do que as organizações maiores.

As apostas também são maiores, com 93% das empresas que não têm um plano de recuperação de desastres saindo do mercado em apenas um ano

A mensagem a tirar disso é clara.

Os ataques cibernéticos continuarão a ser uma ameaça e as PMEs devem ser capazes de lidar com eles de forma eficaz.

SentinelOne oferece 6 recomendações de segurança cibernética

1. Desative portas e protocolos desnecessários

“Uma revisão dos logs de seus dispositivos de segurança de rede deve ajudá-lo a determinar quais portas e protocolos estão expostos, mas não são necessários.

“Para aqueles que são, monitore-os em busca de atividades suspeitas, do tipo 'comando e controle'.”

2. Registre e limite o uso do PowerShell

“Se um usuário ou conta não precisar do PowerShell, desative-o por meio do Editor de Diretiva de Grupo.

“Para aqueles que o fazem, habilite a assinatura de código de scripts do PowerShell, registre todos os comandos do PowerShell e ative o 'Script Block Logging'.”

3. Defina políticas para alertar sobre a entrada de novos hosts na rede

“Para reduzir a possibilidade de dispositivos 'rogue' em sua rede, aumente a visibilidade e tenha a equipe de segurança chave notificada quando novos hosts tentarem entrar na rede.”

4. Faça backup agora e teste seu processo de recuperação para continuidade dos negócios

“É fácil deixar as políticas de backup deslizarem ou não provar que você pode restaurar na prática.

“Além disso, garanta que você tenha backups redundantes, de preferência usando uma combinação de sites quentes, mornos e frios.”

5. Aumente o monitoramento do tráfego de rede e de e-mail

“Os vetores mais comuns para intrusos são dispositivos desprotegidos em sua rede e e-mails de phishing direcionados.

“Siga as práticas recomendadas para restringir anexos por e-mail e outros mecanismos e revise as assinaturas de rede.

“Um foco particular deve ser colocado em hosts voltados para o exterior que estão sendo alvo de tentativas de login de força bruta e pulverização de senha.

“Sistemas expostos externamente, onde a autenticação multifator não pode ser implementada, devem ser monitorados cuidadosamente.

“A tentativa de comprometer servidores VPN sem 2FA (por exemplo) é um TTP bem estabelecido para atores baseados no Irã.”

6. Remendar equipamentos voltados para o exterior

“Os invasores verificam ativamente e exploram vulnerabilidades, principalmente aquelas que permitem a execução remota de código ou ataques de negação de serviço.

“Implemente a autenticação multifator quando necessário (ex: servidores VPN).”

Mitigação futura para pequenas e médias empresas

A maioria das empresas deseja, de uma forma ou de outra, proteger seus negócios contra ameaças cibernéticas.

Mas como?

Bem, vamos dar uma olhada nos componentes principais que você precisa ter coberto para ter uma política de segurança funcional.

Proteção de perímetro

Seu perímetro de rede é o limite entre você (intranet) e o mundo exterior (internet).

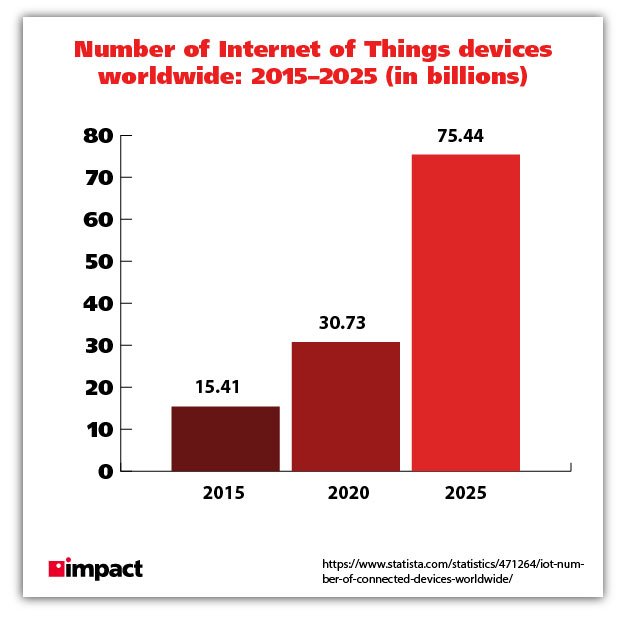

A era da Internet das Coisas em que nos encontramos agora mudou o jogo.

Uma infinidade de novos dispositivos são conectados à sua rede a qualquer momento, o que significa novos desafios para a segurança.

Você deve ter uma solução de gerenciamento de ameaças unificada forte para sua defesa de perímetro.

Dessa forma, sua rede será defendida de qualquer ameaça recebida, bloqueando malware e outros agentes mal-intencionados em tempo real.

Você também deve implementar um firewall de aplicativo da web (WAF) para inspecionar o tráfego da web.

Isso oferece cobertura completa, analisando o tráfego criptografado e protegendo seu site contra ameaças como ataques de negação de serviço (DDoS).

Proteção de endpoint

Como acabamos de mencionar, a atual prevalência de dispositivos IoT significa muito mais coisas para proteger.

Laptops, telefones, tablets, TVs, impressoras – todos eles provavelmente estão conectados à rede em qualquer escritório.

Isso cria um grande número de novos pontos de entrada para hackers em potencial.

Na verdade, a impressora – muitas vezes esquecida pelos trabalhadores – é um dispositivo incrivelmente vulnerável e frequentemente atacado e usado para infectar redes.

Isso torna a segurança de endpoint uma obrigação.

As empresas devem fazer todo o possível para garantir que todos os dispositivos que operam em rede estejam adequadamente protegidos com uma solução antivírus de última geração.

Post relacionado: O que é o antivírus de última geração?

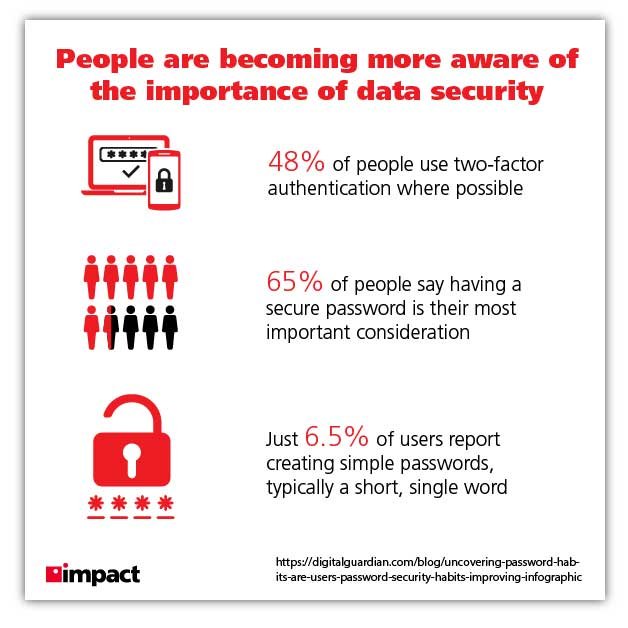

Autenticação

A verificação avançada para usuários que estão fazendo login em sua rede é uma maneira segura de melhorar significativamente sua segurança.

É aconselhável que você tenha um sistema de gerenciamento de credenciais que proteja suas senhas com métodos sólidos de criptografia.

Post relacionado: O que é higiene cibernética?

Um dos métodos de verificação mais difundidos é o uso de autenticação multifator (MFA)

Embora alguns achem irritante, as estatísticas não mentem.

Os serviços de nuvem da Microsoft registram 300 milhões de tentativas de login fraudulentas todos os dias.

Eles estimam que o MFA bloqueia 99,9% dos ataques automatizados.

Em outras palavras, funciona e a diferença que a MFA faz é substancial.

Backup e recuperação

Observamos anteriormente que um número esmagador de pequenas e médias empresas que são vítimas de um ataque cibernético acaba falhando.

Isso geralmente ocorre porque eles não têm estrutura para lidar rapidamente com um ataque.

A recuperação de desastres é absolutamente crucial e nunca deve ser negligenciada.

Post relacionado: Por que um plano de recuperação de desastres é vital para pequenas e médias empresas

Com apenas 27% das empresas preparadas para a continuidade dos negócios e um terço das empresas não testando seus planos de recuperação de desastres, há uma clara tendência de as pequenas e médias empresas não empregarem uma estratégia forte para combater ataques cibernéticos

O tempo de inatividade é caro e deve ser mitigado a todo custo.

Você deve ter imagens duplicadas de todos os aspectos do seu sistema operacional, incluindo aplicativos.

Essas imagens devem poder ser entregues a você em tempo hábil para que um engenheiro possa restaurar seus sistemas e fazer com que você volte a funcionar o mais rápido possível.

Como os MSSPs estão ajudando as PMEs

Com cada vez mais pequenas e médias empresas ameaçadas por ataques cibernéticos, tem havido uma demanda crescente por parceiros de segurança.

Os provedores de serviços de segurança gerenciados (MSSPs) estão entrando em cena para preencher as lacunas, oferecendo às empresas uma maneira fácil de cuidar da proteção de seus dados.

Um MSSP oferecerá uma riqueza de experiência, conhecimento e soluções de ponta por uma taxa fixa e acessível.

Post relacionado: Quais serviços MSSP você deve esperar de seu parceiro de segurança?

Eles realizarão uma avaliação, anotando sua configuração atual e fornecerão uma análise detalhada de onde sua segurança está atualizada e onde pode precisar de melhorias.

Com um parceiro de segurança, as PMEs podem ficar tranquilas sabendo que os especialistas estão trabalhando.

O mercado de serviços de segurança gerenciados valeu US$ 27,7 bilhões no ano passado; espera-se que cresça para US$ 64,73 bilhões até 2025.

À medida que os ataques cibernéticos continuam em volume e escopo, prevemos que o uso de serviços MSSP cresça ao longo de 2020 e além.

O programa Managed Security da Impact Networking fornece proteção vital de segurança cibernética para os clientes, mantendo suas mentes tranquilas ao saber que sua infraestrutura de TI está sendo monitorada e mantida por nossos especialistas em segurança.

Verificamos centenas de fornecedores para garantir que nosso programa utilize as melhores soluções da categoria para nossos clientes. No cenário atual, um programa abrangente de segurança cibernética nunca foi tão importante.

Saiba mais sobre a oferta da Impact aqui.