Quais serviços MSSP você deve esperar de seu parceiro de segurança?

Publicados: 2020-01-22Certifique-se de que seu MSSP esteja oferecendo os serviços que você merece

Os serviços MSSP estão ganhando destaque, pois a segurança cibernética é cada vez mais uma das questões mais prementes para pequenas e médias empresas.

A segurança de dados e informações é classificada como a terceira maior prioridade orçamentária para pequenas e médias empresas, o que não surpreende quando você considera que quase metade de todos os ataques cibernéticos são direcionados a elas.

Os provedores de serviços de segurança gerenciados (MSSPs) estão entrando em cena para atender à demanda, com as SMBs recorrendo cada vez mais a eles para atender às suas necessidades de segurança de rede.

O mercado global de serviços de segurança gerenciados foi de US$ 24 bilhões no ano passado – até 2023, espera-se que quase dobre para quase US$ 48 bilhões

Executivos e tomadores de decisão estão recorrendo aos MSSPs porque eles podem fornecer uma riqueza de experiência, conhecimento e soluções por uma taxa fixa e acessível.

Dito isto, nem todos os MSSPs nascem iguais.

Vamos dar uma olhada no que você deve esperar ao trazer um parceiro a bordo e a qualidade de serviço que um provedor de destaque poderá oferecer à sua organização.

Os principais componentes de uma oferta de segurança cibernética de qualidade

Auditoria e Avaliação de Vulnerabilidade

Uma das etapas imediatas mais importantes em sua parceria será uma avaliação de vulnerabilidade realizada para verificar a rede de sua organização em busca de pontos fracos que precisem ser resolvidos.

Com ferramentas de varredura e entrevistas, os serviços MSSP podem determinar onde estão as vulnerabilidades em suas redes internas e voltadas para o cliente e recomendar alterações e projetos para ajudar sua empresa a mitigar possíveis danos e fornecer a proteção necessária.

Depois que essas alterações forem abordadas, verificações de vulnerabilidade adicionais podem ser realizadas para garantir que as novas alterações tenham alcançado os resultados desejados.

As verificações regulares e programadas são uma parte importante de um plano de segurança abrangente.

Para muitas organizações, as dificuldades estão em não conseguir entender completamente quais ameaças elas enfrentam e como combatê-las.

Pior ainda, uma empresa pode ter implementado uma ferramenta de segurança, mas simplesmente ignora os problemas porque não sabe como agir sobre eles ou não tem certeza do seu significado.

40% dos profissionais de segurança de TI internos ignoram os alertas que recebem porque as informações que recebem não são acionáveis, enquanto 32% ignoram os avisos devido à chamada “fadiga do alerta” – inundações de alertas que não sabem como lidar

Isso pode levar a uma abordagem confusa da segurança cibernética, na qual as PMEs estão efetivamente adivinhando o que é melhor para suas operações de segurança.

Os serviços MSSP de qualidade poderão ajudar nesses cenários, fornecendo recomendações acionáveis, mantendo o controle de todas as ameaças e vulnerabilidades em sua rede com um plano de ação claro.

Proteção do perímetro

Seu perímetro de rede é o limite entre sua rede privada (geralmente intranet ) e sua rede pública (geralmente internet ).

Os perímetros mudaram muito nos últimos anos; para a maioria das empresas modernas, o conceito de perímetro é muito mais abstrato do que muitos normalmente estão familiarizados.

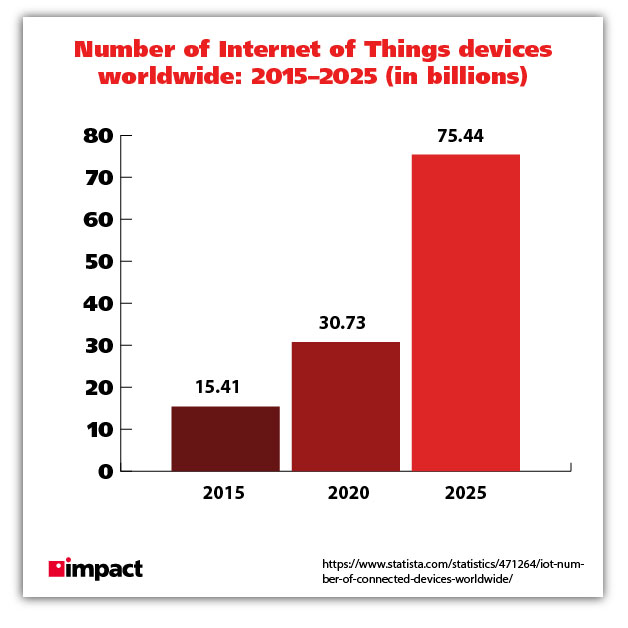

A tecnologia da Internet das Coisas significa que os usuários se conectam às redes por meio de uma ampla variedade de dispositivos que precisam de contabilidade e a tecnologia de nuvem diminuiu drasticamente a quantidade de servidores no local que as empresas precisam manter.

Eles apresentam desafios de segurança totalmente novos para as PMEs.

Os serviços MSSP devem ser capazes de oferecer um pacote robusto de gerenciamento unificado de ameaças para sua defesa de perímetro.

Isso protegerá sua rede contra qualquer ameaça recebida e bloqueará malware em tempo real.

Além de proteger com gerenciamento de ameaças, você também pode utilizar um firewall de aplicativo da web (WAF) para inspecionar o tráfego da web.

Um WAF oferece cobertura completa centrada na Web, revisando o tráfego criptografado e protegendo seu site contra ataques prejudiciais, como ataques distribuídos de negação de serviço (DDoS).

Proteção de endpoint

Segurança de endpoint significa proteger dispositivos que se conectam à sua rede em qualquer capacidade, sejam estações de trabalho, dispositivos móveis ou impressoras.

O aumento e a prevalência de dispositivos IoT aumentaram drasticamente a quantidade de endpoints que operam nas redes das empresas modernas.

Muitos desses endpoints são simplesmente ignorados pelas SMBs em suas estratégias de segurança.

As impressoras, por exemplo, podem representar uma grave ameaça à segurança cibernética se não forem adequadamente protegidas, o que geralmente não acontece.

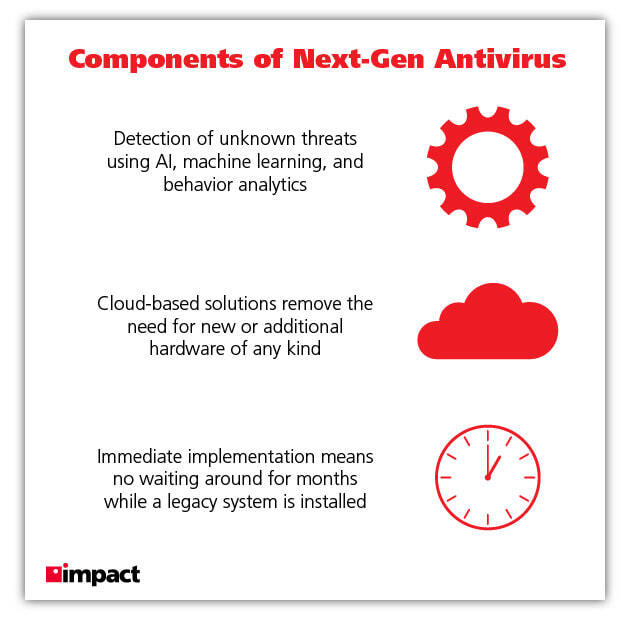

Seus endpoints devem ser protegidos por uma solução antivírus de última geração; prevenindo executáveis maliciosos e ataques sem arquivo e explorações em seus sistemas.

Post relacionado: O que é o antivírus de última geração?

Além disso, seu provedor de segurança deve fornecer uma solução com proteção de persistência.

Os hackers usaram técnicas de persistência para ganhar pontos de apoio nas infraestruturas de rede das empresas desde os anos 90.

Sua pilha de segurança de endpoint MSSPs deve incluir uma solução que proteja contra a persistência de malware analisando rigorosamente os metadados de aplicativos que iniciam na inicialização ou no login do usuário.

Fluxo de dados

A proteção dos dados que entram e saem de sua organização é uma das considerações mais importantes de sua estratégia de segurança.

Isso inclui dados que você envia e dados recebidos por todos em sua força de trabalho.

Como você já sabe, pode ser difícil controlar a grande quantidade de fluxo de dados em uma empresa.

É por isso que você precisa de um módulo de proteção de qualidade para todas as suas informações confidenciais.

A Proteção de Informações do Azure é um bom exemplo desse tipo de solução.

90% de todos os dados do mundo foram gerados nos últimos dois anos. As PMEs têm mais fluxo de dados em suas organizações do que nunca

Os dados podem ser classificados e rotulados com base na confidencialidade em um sistema totalmente automatizado, garantindo proteção contínua para o fluxo de dados, independentemente de onde esteja ou de quem seja o proprietário.

Isso garante o manuseio seguro de dados em toda a organização, reduzindo drasticamente a possibilidade de dados não seguros chegarem ao local.

Você também deve esperar que os serviços MSSP utilizem soluções avançadas que podem proteger contra informações de spam recebidas.

Os cibercriminosos estão cada vez mais sofisticados em seus ataques de spam, e as estatísticas esclarecem o perigo que os ataques de phishing direcionados representam para as PMEs.

Autenticação

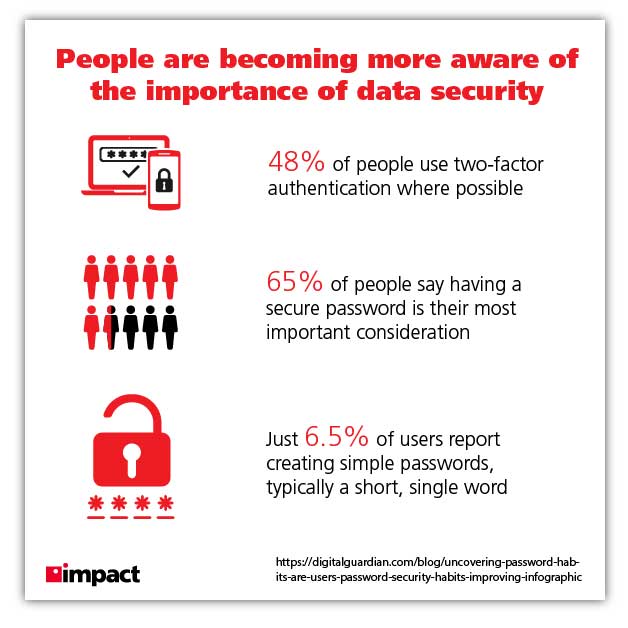

Verificar se os usuários certos estão acessando sua rede é um aspecto crucial de sua estratégia de segurança cibernética.

É aconselhável ter um sistema de gerenciamento de credenciais seguro que proteja suas senhas com métodos sólidos de criptografia.

Um bom sistema de gerenciamento geralmente será armazenado centralmente em um servidor em nuvem, permitindo fácil armazenamento e recuperação de senhas, mas fornecendo um mecanismo de proteção sólido.

Post relacionado: O que é higiene cibernética?

Uma solução de autenticação de qualidade pode dar ao seu provedor a capacidade de monitorar e relatar a integridade do seu acesso à rede.

Quem está logando em seu sistema; a complexidade (e segurança) das credenciais do usuário; e insights sobre o uso, permitindo que você tome as decisões apropriadas sobre a segurança da sua conta de usuário.

Se você deseja estar ainda mais seguro, pode esperar que seus serviços MSSP ofereçam soluções com autenticação multifator (MFA) para segurança adicional, comum no mundo da segurança de hoje.

A MFA é uma maneira segura de proteger sua organização contra métodos de ataque como phishing e ataques de força bruta.

Ele fortalece sua segurança adicionando uma camada totalmente nova de proteção às contas de usuário.

Backup e recuperação

Ser vítima de um ataque cibernético pode ser potencialmente fatal para uma SMB.

Eles são muito caros - não apenas em termos de dinheiro, mas também de reputação - e são um pesadelo para as empresas.

93% das empresas que sofrem uma grande violação de dados fecham em um ano.

O tempo de inatividade é caro e deve ser mitigado a todo custo.

Ter um plano sólido de recuperação de desastres para os dados da sua empresa é de vital importância para uma organização moderna.

Com apenas 27% das empresas preparadas para a continuidade dos negócios e um terço das empresas não testando seus planos de recuperação de desastres, há uma clara tendência de as PMEs não empregarem uma estratégia forte para combater ataques cibernéticos.

Os serviços MSSP devem poder oferecer um plano de backup seguro e abrangente para todos os seus dados.

Isso significa imagens duplicadas de todos os aspectos do seu sistema operacional, incluindo todos os aplicativos, que podem ser entregues a você em tempo hábil para que um engenheiro possa restaurar seus sistemas e colocá-lo em funcionamento novamente.

Essas soluções podem ser oferecidas física e virtualmente na nuvem.

Se o backup dos seus dados for feito com uma solução em nuvem, suas operações podem ser restauradas instantaneamente.

Post relacionado: Por que um plano de recuperação de desastres é vital para pequenas e médias empresas

As opções de nuvem podem ser copiadas regularmente a cada 15 minutos, mesmo fora do horário comercial.

Os backups de servidores locais podem ser realizados de hora em hora dentro do horário comercial.

Monitoramento

Este é um dos componentes mais críticos que bons serviços MSSP podem lhe oferecer.

Seu parceiro deve ter visibilidade total de seus sistemas e usuários para ter uma compreensão completa de suas funções de segurança e da integridade de sua rede em uma base constante.

Isso significa que eles devem estar utilizando soluções que suportem monitoramento contínuo, alertando proativamente seu vCIO dedicado sobre possíveis ameaças para que possam ser abordadas antes que se transformem em um grande problema.

As ameaças geralmente serão tratadas pelo MSSP antes que qualquer coisa seja percebida pelo cliente.

Você também pode esperar que seu MSSP use uma solução de análise que agregue, indexe e analise dados de segurança para detectar inconsistências comportamentais na rede de uma organização.

Seu parceiro deve estar operando uma estratégia de detecção e resposta.

Isso significa que, se uma anomalia ou problema for encontrado, eles investigarão e determinarão a causa raiz da ameaça.

Em seguida, eles responderão e ajudarão a mitigar essas ameaças no futuro.

Serviços

Finalmente, seu parceiro MSSP deve ser exatamente isso: um parceiro.

Isso significa que eles devem ter um papel ativo para garantir que sua pilha de tecnologia de segurança seja usada em toda a sua capacidade.

Repetidamente, os funcionários provam ser o elo fraco na segurança da rede.

Tanto mal-intencionados quanto acidentais, os funcionários geralmente estão mal equipados para saber como as melhores práticas são realizadas em relação à segurança cibernética

Um MSSP deve estar em condições de oferecer treinamento e consultoria à sua força de trabalho para garantir que todas as precauções necessárias sejam tomadas por todos os usuários que operam em sua rede.

O programa Managed Security da Impact Networking fornece proteção vital de segurança cibernética para os clientes, mantendo suas mentes tranquilas ao saber que sua infraestrutura de TI está sendo monitorada e mantida por nossos especialistas em segurança.

Verificamos centenas de fornecedores para garantir que nosso programa utilize as melhores soluções da categoria para nossos clientes. No cenário atual, um programa abrangente de segurança cibernética nunca foi tão importante. Saiba mais sobre a oferta da Impact aqui.