Os 10 principais riscos de segurança na nuvem em 2023 e como enfrentá-los

Publicados: 2022-12-13Indústrias de todos os tipos e tamanhos estão usando a nuvem atualmente para uma variedade de serviços. Ele pode ser usado para backups de dados, análise de dados, desenvolvimento de software ou como uma mesa virtual. Mas com essa conveniência sempre vem o risco de segurança. Os dados inseridos na nuvem são seguros o suficiente? Quem tem acesso a ele e quão protegido é?

À medida que as empresas migram seus dados para a nuvem, preocupações de segurança, como exposição acidental de credenciais e perda de dados, tornaram-se mais comuns do que nunca. Nos últimos anos, as ameaças cibernéticas aumentaram em número, tornando as soluções de segurança em nuvem essenciais para as empresas.

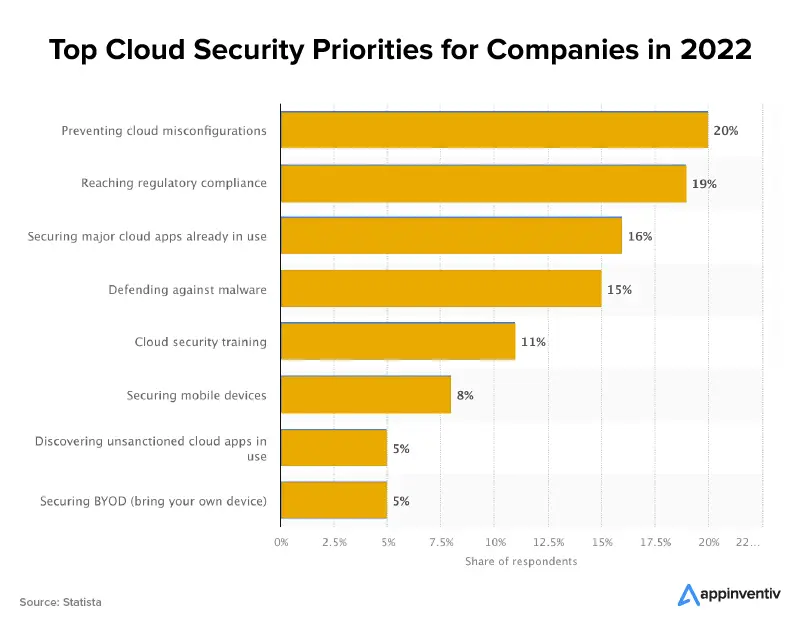

Conforme relatado pela Statista, o mercado global de software de segurança em nuvem foi avaliado em US$ 29,5 bilhões em 2020 e deve chegar a US$ 37 bilhões até 2026.

Portanto, sua organização deve ter uma estratégia forte para se proteger contra ameaças de segurança na nuvem e garantir a continuidade dos negócios. Mas, para ter uma forte estratégia de segurança, primeiro você deve estar ciente dos principais problemas de segurança na nuvem e suas possíveis soluções em 2023.

Vamos mergulhar!

Quais são os 10 principais riscos de segurança na nuvem em 2023 e como mitigá-los?

1. Violação de dados

Quando os dados confidenciais da sua organização são acessados e usados sem o seu conhecimento ou consentimento, chamamos isso de violação de dados. É basicamente um roubo, que acontece principalmente devido a credenciais fracas ou sistemas de acessibilidade altamente complexos, que podem dar permissões erradas para as pessoas erradas.

Também pode ser devido à entrada de malware em seu sistema. Nisso, a maioria dos ataques são direcionados aos sistemas de dados, pois é isso que os invasores valorizam. A configuração inadequada da nuvem ou nenhuma proteção em tempo de execução pode deixar os dados vulneráveis ao roubo.

Diferentes tipos de informações têm diferentes consequências quando comprometidas. Ladrões de identidade e phishers compram dados confidenciais, como números de CPF e registros médicos, de criminosos na dark web.

Documentos internos e e-mails contêm informações confidenciais que podem ser usadas para arruinar o bom nome de uma empresa e reduzir o preço de suas ações se caírem em mãos erradas. Independentemente da motivação do roubo, as violações representam um sério risco para as empresas que armazenam dados na nuvem.

Qual é a solução?

Criptografias

Com a criptografia na borda da rede, as informações confidenciais podem ser protegidas antes mesmo de saírem das instalações da sua empresa e chegarem à nuvem. Depois que seus dados forem criptografados, você deve manter as chaves que podem ser usadas para criptografar e descriptografar os dados.

Você nunca deve manter as chaves de criptografia no mesmo programa que suas informações confidenciais. Além de garantir que possuem chaves de criptografia, os departamentos de TI devem avaliar regularmente a eficácia dos protocolos de criptografia existentes.

Autenticação multifator

Não apenas identificação e acesso, as credenciais também devem ser fornecidas pelo usuário. Por exemplo, inserir uma senha e receber uma notificação contendo uma chave de números de uso único. Atualmente, esse é um dos requisitos padrão para mitigar os riscos de segurança na nuvem. Saiba como você pode implementar um sistema de autenticação multifator em seu aplicativo móvel.

Estudos indicam que 25% das violações de segurança de dados ocorrem por meio de phishing.

2. Violação de Conformidade

As empresas correm um alto risco de consequências graves se caírem em um estado de descumprimento. Regulamentos como PCI DSS e HIPAA que protegem dados confidenciais devem ser seguidos por todas as organizações.

A conformidade com esses regulamentos pode exigir que você crie uma parte isolada da rede que seja acessível apenas por funcionários autorizados. Muitas organizações impõem restrições ao acesso e ao que os indivíduos podem fazer quando recebem acesso para garantir que os padrões de conformidade sejam seguidos.

Se os regulamentos de conformidade não forem seguidos, a empresa pode ter que enfrentar penalidades e multas que podem ter um impacto negativo nos negócios. Infelizmente, nem todos os provedores de serviços em nuvem seguem todos os padrões de segurança estabelecidos pelo setor. Um problema significativo surge quando um serviço baseado em nuvem é adicionado sem verificar sua conformidade com todos os padrões legais aplicáveis.

Qual é a solução?

Garanta a conformidade efetiva

A maioria das empresas implementou políticas de privacidade e conformidade para proteger seus recursos. Além disso, uma estrutura de governança deve definir papéis e responsabilidades dentro do negócio e garantir o cumprimento dessas regras.

Observe as funções e responsabilidades de cada funcionário em um conjunto de políticas. Também deve especificar como eles se comunicam uns com os outros.

[Também pode ser do seu interesse ler como criar um aplicativo compatível com PCI DSS e HIPAA.]

3. Perda de dados

A perda de dados é o maior risco que é, na maioria das vezes, irreversível. Os dados podem ser perdidos devido a vários motivos – vulnerabilidade dos bancos de dados, armazenamento no provedor de serviços de armazenamento em nuvem não confiável, perda ou exclusão acidental de dados ou perda de suas credenciais para acessar os dados.

Embora um grande benefício e essencial para a colaboração baseada em nuvem seja a simplicidade com que você pode compartilhar informações por meio da nuvem. No entanto, dá origem a problemas significativos de privacidade e segurança, e este é o principal problema que as empresas têm com a nuvem. Ao compartilhar informações por meio de links públicos ou um repositório baseado em nuvem é definido como público, qualquer pessoa com o link pode acessá-lo e existem ferramentas projetadas para vasculhar a Web em busca dessas implantações de nuvem inseguras.

Qual é a solução?

Aplicar políticas de privacidade

O sucesso de qualquer empresa depende de sua capacidade de manter os dados privados e confidenciais seguros. O armazenamento de informações de identificação pessoal de uma organização é vulnerável a hackers e outras formas de violação de segurança. Quando um provedor de serviços em nuvem precisa fornecer proteções de segurança suficientes, as empresas devem ir a outro lugar ou abster-se de armazenar quaisquer dados confidenciais com eles.

backups

A melhor abordagem para evitar a perda de dados na maioria de suas formas é por meio de backups de dados regulares. Você precisa de um cronograma para fazer backup dos dados e uma definição precisa de quais dados serão incluídos no backup e quais não serão. Para automação, use um software de prevenção contra perda de dados.

[Leia também: Como as empresas podem proteger seus dados em ambientes de nuvem?]

4. Superfície de Ataque

O que chamamos de vulnerabilidade geral de um ambiente é chamado de superfície de ataque. A superfície de ataque cresce a cada nova tarefa. Em alguns casos, a quantidade de carga de trabalho abertamente acessível pode aumentar após o uso de microsserviços. Se você não o mantiver bem gerenciado, sua infraestrutura pode ficar vulnerável de maneiras que você não percebe quando é atacada.

Uma ligação a esta hora é a última coisa que alguém deseja.

Vazamentos sutis de informações que abrem a porta para um ataque também constituem parte da superfície de ataque. Devido à natureza inerente da internet e da nuvem, você sempre fica vulnerável a ataques externos.

Pode ser crucial para o funcionamento diário da sua empresa, mas você deve ficar de olho.

Qual é a solução?

Segmentação de rede e segurança adequadas

Crie zonas de segurança em cada um dos seus ambientes e permita apenas o tráfego necessário e apropriado para passar pelo firewall. Se possível, forneça a cada ambiente de aplicativo (desenvolvimento, preparação e produção) sua própria conta na nuvem.

Aproveite o Princípio do Menor Privilégio

Com propósito, forneça acesso e recursos. Um desenvolvedor que está apenas implantando código, por exemplo, não deve ter acesso administrativo a toda a conta da nuvem. Um desenvolvedor também não deve ter acesso constante a um ambiente de trabalho. Basta fornecer-lhes o que eles precisam. As ferramentas estão disponíveis para ajudar no dimensionamento adequado de contas e usuários.

5. APIs inseguras

Além de permitir que as empresas personalizem seu serviço de nuvem, as interfaces de programação de aplicativos ou APIs também permitem acesso, autenticação e criptografia. À medida que as APIs avançam para atender melhor os usuários, elas também representam um risco de segurança maior para o armazenamento de dados.

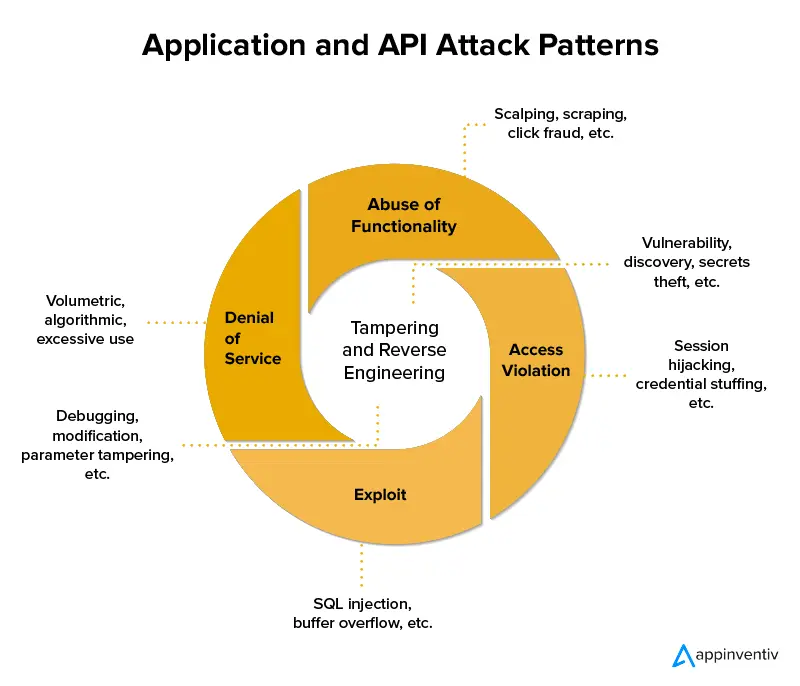

Seus dados e sistemas podem ser comprometidos se você depender de serviços em nuvem com APIs não seguras. Normalmente, eles são bem documentados para facilitar o uso dos clientes, mas, se não forem devidamente protegidos, podem causar problemas críticos. Para invadir uma API, os hackers geralmente empregam um dos três métodos: força bruta, negação de serviço ou man in the middle. Suas soluções de segurança em nuvem devem ser capazes de lidar com esses três métodos.

Qual é a solução?

violação falsa

O teste de penetração que simula um ataque externo a um conjunto de endpoints de API com o objetivo de violar a segurança e obter acesso aos dados confidenciais da organização lhe dará uma ideia de quão seguro é o sistema e qual melhoria é necessária.

Avaliação da segurança geral do sistema

As auditorias regulares que você deve fazer devem incluir a verificação do sistema e suas camadas de segurança para garantir que ninguém invada as APIs.

Caso deseje obter mais informações sobre como lidar com os riscos de segurança da API, acesse nosso blog, Os principais riscos de segurança da API e como mitigá-los.

6. Configuração incorreta

Com o passar do tempo, mais e mais serviços serão disponibilizados em um ambiente de nuvem. Hoje, é comum que as empresas trabalhem com vários fornecedores.

Cada serviço tem uma implementação única e sutilezas que podem variar muito de um provedor para outro. Os agentes de ameaças continuarão a tirar proveito das falhas de segurança na infraestrutura de nuvem, a menos e até que as empresas melhorem suas práticas de segurança em nuvem.

Qual é a solução?

Verifique novamente sua segurança

Ao configurar um servidor em nuvem específico, verifique novamente as configurações de segurança na nuvem. Mesmo que pareça aparente, é ignorado em favor de assuntos mais urgentes, como armazenar mercadorias sem pensar duas vezes na segurança de seu conteúdo.

7. Visibilidade Limitada do Uso da Nuvem

Quando informações e ativos são transferidos para a nuvem, alguma visibilidade e controle sobre esses ativos são perdidos. A visibilidade limitada da nuvem é um risco que a maioria das organizações teme porque leva a dois desafios principais:

- Isso causa 'sombra de TI' ou uso não autorizado da nuvem pelos funcionários.

- Isso leva ao uso indevido da nuvem por usuários autorizados a usar a nuvem.

A visibilidade limitada pode ser uma causa de violações de dados e perda de dados porque abre riscos que estão ligados à má governança e falta de segurança. A pior parte é que esses pontos cegos não permitem um alerta oportuno quando ocorrem problemas de segurança, violações, desempenho ou conformidade.

Qual é a solução?

Auditoria de segurança de dados

Descubra se seu provedor de serviços em nuvem audita regularmente os controles de segurança em vigor para proteger os dados pessoais e arquivos confidenciais armazenados pelos usuários finais em suas redes. Caso contrário, procure em outro lugar um parceiro que possa fornecer total transparência em relação às medidas de segurança implementadas por seus administradores de sistema. Você quer se proteger dos riscos da computação em nuvem a todo custo.

Avaliação e análise de riscos

Você deve fazer uma avaliação de risco em intervalos regulares para verificar os riscos potenciais. Certifique-se de ter um plano para mitigar esses riscos que surgem da transparência parcial.

8. Violações de Contrato com Parceiros Comerciais

O uso de dados e os indivíduos que têm acesso a eles são limitados pelos termos dos contratos entre as empresas e seus clientes. Ao armazenar informações confidenciais em armazenamento em nuvem pessoal sem a devida autorização, os funcionários colocam seus empregadores e eles próprios em perigo de ação legal.

Cláusulas de confidencialidade em contratos comerciais geralmente são quebradas. E isso é especialmente verdadeiro se o provedor de nuvem se reserva o direito de divulgar todos e quaisquer dados enviados a qualquer parte interessada.

Qual é a solução?

Interoperabilidade

Certifique-se de que seus fornecedores possam cooperar quando você contratar vários provedores de nuvem para os mesmos serviços. Não se esqueça de incluir cobertura para transferência de dados após a rescisão. A falta de padrões de dados padronizados pode tornar trabalhosa a movimentação de dados entre as nuvens. É crucial garantir o acesso oportuno e confiável aos seus dados e definir suas obrigações em relação às do seu provedor.

Segurança de dados

Os termos estabelecidos nos contratos devem levar em consideração ataques internos e externos, bem como erros humanos. Às vezes é necessário levar em consideração que uma violação causada por um funcionário descontente pode ser pior do que uma causada por um ataque externo.

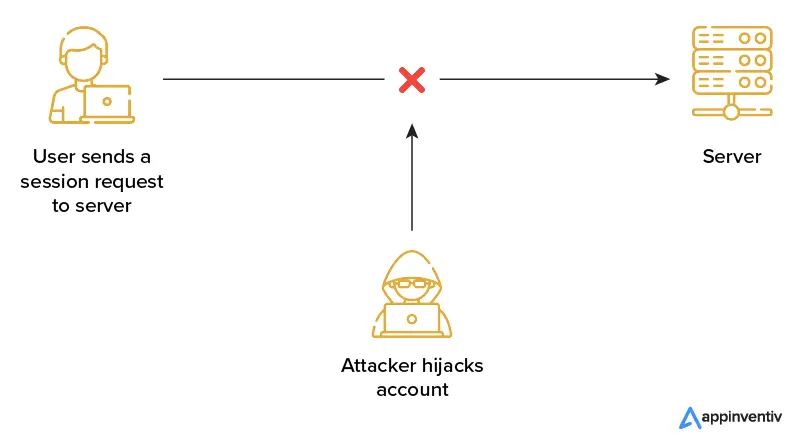

9. Sequestro de contas

A reutilização de senhas e senhas simples são apenas dois exemplos de má higiene de senhas que afligem muitas pessoas. Como você pode usar uma única senha roubada em várias contas, esse problema aumenta os danos causados por ataques de phishing e violações de dados.

Como as empresas dependem mais de infraestrutura e aplicativos baseados em nuvem, o sequestro de contas tornou-se uma grande ameaça à segurança na nuvem. Suponha que um invasor obtenha acesso às credenciais de um funcionário. Nesse caso, eles podem ter acesso a informações ou recursos confidenciais e, se as credenciais de um cliente forem comprometidas, o invasor obterá acesso completo à conta online do cliente. Além disso, ao contrário da infraestrutura local, os ambientes de nuvem às vezes fornecem visibilidade e controle diferentes sobre questões de segurança.

Qual é a solução?

Planejamento de contingência

No caso de qualquer emergência grave, como desastres naturais ou ataques terroristas, você precisa do seu gerenciamento de riscos de segurança na nuvem. Certifique-se de que seu provedor de armazenamento online tenha um plano de continuidade de negócios que descreva sua estratégia para proteger as informações armazenadas em seus servidores. Pergunte a eles com que frequência eles testam essa estratégia de gerenciamento de riscos de segurança na nuvem para garantir que tudo funcione corretamente.

Gerenciamento de acesso

Defina um layout distinto de gerenciamento de acesso. O layout do gerenciamento de acesso define a acessibilidade da informação para diversos usuários. Por exemplo, os protocolos do departamento de garantia de qualidade não devem ser acessíveis ao departamento de marketing e vice-versa.

10. Ataque de negação de serviço (ataque DoS)

É provável que o DoS aconteça em sistemas desatualizados que ficam sobrecarregados com dados e param de funcionar corretamente devido à sobrecarga. Não é realmente sinônimo de hacking, mas o resultado de tal ataque é que torna o sistema inutilizável ou inacessível.

O objetivo do ataque de negação de serviço é impedir que os usuários usem os programas ou interfiram em seu fluxo de trabalho. As duas principais categorias de ataques DoS são:

- Ataques poderosos de várias origens

- Ataques complicados destinados a explorar processos do sistema, como entrega de conteúdo

Os recursos do sistema são desperdiçados durante um ataque DoS, o que pode resultar em vários problemas de velocidade e estabilidade. Isso dificulta o carregamento de aplicativos ou a identificação da origem da interrupção.

Você provavelmente está enfrentando um DoS quando está:

- tendo problemas para carregar um site específico

- enfrentando uma rápida perda de conectividade entre os dispositivos conectados à mesma rede

Qual é a solução?

Sistema de Detecção de Intrusão

As empresas utilizam sistemas de detecção de intrusão para se proteger contra ataques DoS. De acordo com as credenciais do usuário e variáveis comportamentais, este sistema auxilia na identificação de tráfego incomum e fornece um alerta precoce. Muitas vezes, é referido como um alerta de invasão para gerenciamento de riscos de segurança na nuvem.

Inspeção de tráfego de firewall

Examinar o tráfego de entrada por meio de um firewall para determinar sua origem ou identificar tráfego bom ou prejudicial para ajudar na classificação do tráfego e na eliminação de tráfego indesejado pode ajudar a evitar DoS. Bloquear os endereços IP que podem iniciar um ataque também ajuda a prevenir um ataque DoS.

Aproveite a experiência da Appinventiv para serviços de nuvem seguros

Na Appinventiv, entendemos a necessidade de serviços seguros de computação em nuvem com uma arquitetura robusta que não quebra facilmente. Nossa equipe interna de engenheiros e designers especializados ganhou imensa experiência no fornecimento de mais de 200 entregas de aplicativos baseados em nuvem, gerenciando e projetando arquiteturas de nuvem robustas para várias marcas internacionais.

Por exemplo, desenvolvemos uma solução de ERP baseada em nuvem segura para um dos maiores varejistas de móveis, a IKEA. Enquanto trabalhávamos em um endereço IP privado, criamos uma solução que permitia que todas as lojas funcionassem de forma independente, mantendo-se colaborativas.

Da mesma forma, ao fornecer uma solução segura de serviços de análise de dados baseada em nuvem, capacitamos o principal provedor de serviços de telecomunicações com uma solução que reduziu seus custos de hardware e manutenção em 26%.

Com uma equipe de profissionais de nuvem certificados que trabalham com a missão de inovação constante, fornecendo soluções maduras, obtenha uma solução de nuvem confiável e segura para eliminar todos os problemas de segurança na nuvem. Fornecemos acesso completo a todos os seus dados de nuvem em tempo real e oferecemos uma solução escalável para sua nuvem. A nuvem também oferecerá suporte a todas as principais integrações, o que pode ajudá-lo a reduzir uma variedade de riscos de segurança da computação em nuvem.

perguntas frequentes

P. A nuvem é segura para meus dados?

R. Como empresas como Amazon e Google podem contratar engenheiros qualificados e automatizar muitos de seus procedimentos, as nuvens são normalmente mais seguras do que a maioria dos data centers privados. Além disso, os provedores de infraestrutura em nuvem fornecem ferramentas e opções arquitetônicas para isolamento de carga de trabalho, criptografia de dados e detecção de ameaças à segurança na nuvem.

Por outro lado, as nuvens públicas funcionam em um modelo de responsabilidade compartilhada, onde o usuário é responsável por proteger os dados e aplicativos armazenados na nuvem. Dependendo da camada de computação em nuvem, essa divisão de tarefas de segurança muda.

As equipes de TI devem passar por uma curva de aprendizado para implementar a computação em nuvem porque o método para proteger um ambiente em nuvem difere dos procedimentos de data center mais convencionais. A vulnerabilidade mais frequente à segurança da nuvem é o acesso não autorizado aos recursos.

P. Que perguntas essenciais devo fazer ao meu provedor de serviços de nuvem em relação aos riscos e medidas de segurança na nuvem?

R. Embora as perguntas possam variar de acordo com seus requisitos, use as seguintes perguntas como guia:

- Quais criptografias específicas de transmissão de dados estão incluídas na nuvem?

- Onde os servidores estão localizados fisicamente?

- Quem pode acessar os dados na nuvem?

- Que ação será tomada em caso de violação de segurança?

- Como as GUIs e APIs são protegidas?

- Qual nível de suporte técnico está disponível?

- Qual é o papel da minha empresa na proteção de dados?

P. Qual carga de trabalho devo transferir para a nuvem?

R. Você pode mover qualquer carga de trabalho para uma arquitetura de nuvem. Para atender a todas as conformidades regulamentares necessárias, você precisará prestar atenção especial às implicações da migração para a nuvem e garantir que sua arquitetura mantenha seus dados seguros.