Você precisa de uma auditoria de segurança de rede?

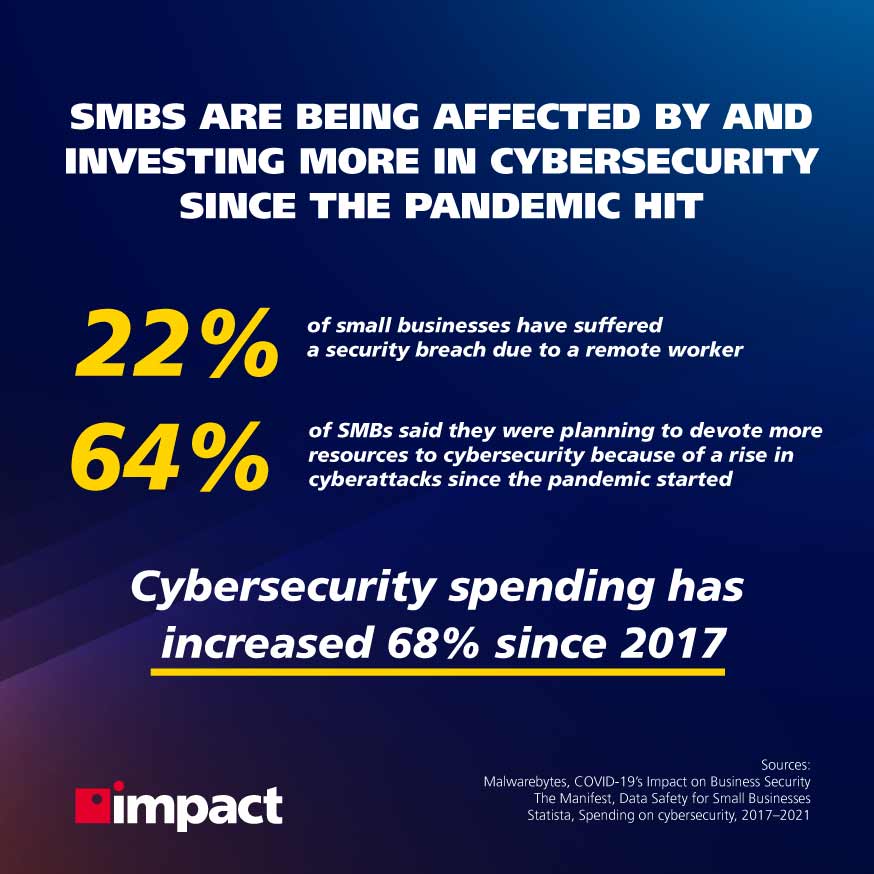

Publicados: 2021-07-24Os ataques cibernéticos estão aumentando há vários anos, com a pandemia trazendo um aumento acentuado nos incidentes desde 2020.

Por causa disso, muitas organizações se perguntam se precisam de uma auditoria de segurança de rede para obter uma compreensão completa de seus riscos e vulnerabilidades, ou se investir em software de segurança cibernética é suficiente por si só.

Hoje, veremos se as PMEs realmente precisam ter uma auditoria de segurança de rede realizada em seus negócios.

O que é uma auditoria de segurança de rede?

O objetivo de uma auditoria de segurança de rede é estabelecer duas coisas cruciais para construir uma estratégia de segurança cibernética: suas vulnerabilidades e seus riscos.

Ambos podem ser determinados por meio de verificação de vulnerabilidades e testes de penetração, que são a espinha dorsal de uma auditoria típica de risco de segurança cibernética realizada por um provedor de serviços de segurança gerenciados.

Post relacionado: O que acontece durante uma auditoria de risco de segurança cibernética?

Ao obter um MSSP para realizar uma auditoria de segurança cibernética de uma rede, as empresas podem obter uma análise clara do que é necessário para protegê-la e de quais soluções precisam.

E as PMEs?

Muitas vezes, pequenas e médias empresas negligenciam sua segurança cibernética; regularmente por nenhuma outra razão que eles não acham que estão em risco ou eles acham que sua configuração atual é adequada para as ameaças atuais.

Ambos não poderiam estar mais longe da verdade.

As PMEs não são apenas vulneráveis a ataques em comparação com organizações corporativas maiores, mas também carecem de ferramentas para combater ameaças e violações quando elas ocorrem.

96% das PMEs acreditam que suas organizações são suscetíveis a ataques e 71% dizem que não estão preparadas para lidar com eles.

Quando você considera que 43% de todos os ataques cibernéticos são direcionados a pequenas e médias empresas, fica claro que empresas despreparadas precisam fazer mais para proteger suas redes.

Quais são as consequências de ser violado?

Quando as empresas são vítimas de ataques cibernéticos, os efeitos podem ser devastadores.

O custo médio de uma violação de dados é de US$ 3,86 milhões, com as empresas levando um tempo médio de 280 dias para identificar até mesmo que foram violadas.

Os custos de uma violação de dados muitas vezes podem ser intransponíveis para as organizações, com 93% das empresas que sofrem um grande desastre de dados saindo do negócio em um ano.

Depois, há o dano adicional à reputação.

Para simplificar, os consumidores não gostam de fazer negócios com organizações que parecem não levar a sério a segurança de seus dados, e isso está rapidamente se tornando um ponto de discórdia e um importante diferencial competitivo entre as empresas.

As empresas que puderem mostrar que tomam fortes precauções com as informações confidenciais de seus clientes terão muito mais confiança do que aquelas que não o fizerem.

Pesquisas sugerem que 70% dos consumidores deixariam de fazer negócios com uma empresa se ela sofresse uma violação de dados, enquanto 27% acham que as empresas levam a sério a segurança de seus dados.

Isso pode parecer óbvio, mas o fato é que quase metade das empresas antes da pandemia não tinha nenhum plano de defesa de segurança cibernética em vigor e uma em cada cinco não usava proteção de endpoint.

E as empresas que já têm uma medida de segurança cibernética em vigor?

Agora que estabelecemos os riscos do que uma violação pode representar para uma empresa, devemos considerar se as empresas hoje normalmente têm uma pilha de software de segurança cibernética capaz de impedir os ataques que as causam.

Isso é realmente o que importa quando se trata de determinar se uma empresa precisa ou não de uma auditoria de segurança de rede.

Em primeiro lugar, devemos reservar um momento para definir o que será coberto por um programa de segurança cibernética de qualidade — em resumo; não apenas uma solução antivírus.

Componentes de uma solução moderna de segurança cibernética

O objetivo desta seção é ilustrar todas as diferentes partes móveis que compõem uma estratégia moderna de segurança cibernética.

Muitas empresas podem instalar uma solução antivírus de última geração e encerrar o dia, mas para combater as ameaças de hoje é necessária uma abordagem mais abrangente.

- Segurança de perímetro: essas soluções atuam como um escudo entre sua rede e a Internet. As soluções podem incluir antivírus; firewall; detecção de intruso; filtragem de spam; e suporte VPN.

- Proteção de endpoint: Isso impede que os dispositivos conectados à sua rede sejam comprometidos e permita que invasores obtenham acesso aos seus sistemas mais amplos.

- Segurança da informação: Isso evita a perda inadvertida de dados. Um exemplo disso seria o software de prevenção de perda de dados (DLP), que determina onde as informações são armazenadas, quem tem acesso a elas e onde podem ser compartilhadas (se houver).

- Protocolos de autenticação: esses padrões garantem que as pessoas que acessam seus dados comerciais sejam quem dizem ser, impedindo o acesso não autorizado a informações confidenciais.

- Backup e recuperação de desastres (BDR): O BDR garante que você possa recuperar dados perdidos o mais rápido possível em caso de violação, para que as empresas possam fazer uma recuperação completa.

- Monitoramento: Essas ferramentas permitem que a TI interna (ou um MSSP) monitore a rede, fornecendo visibilidade e procurando por quaisquer sinais de atividade suspeita.

Ok, então você precisa de uma auditoria de segurança de rede ou não?

Ao demonstrar o que compõe um programa de segurança cibernética de qualidade, você pode ter uma noção de todas as soluções que cobrirão a segurança da sua rede.

A pergunta que as empresas devem se fazer é; “Até que ponto eu preciso dessas soluções?”

A resposta é impossível de adivinhar, e uma auditoria de segurança de rede aprofundada é a melhor maneira de descobrir riscos e vulnerabilidades para entender em que seu plano de segurança cibernética deve se concentrar e quais soluções são necessárias para proteger totalmente a organização.

Nem todas as empresas são iguais: algumas podem ter uma grande força de trabalho remota, onde é comum que dispositivos fora do escritório acessem dados da empresa ou simplesmente tenham muitos terminais conectados à rede – para essas empresas é crucial que a proteção de terminais seja implantada.

Para outras organizações, como as dos setores de saúde ou financeiro, elas provavelmente terão que cumprir leis e regulamentos rígidos de proteção de dados, como HIPAA, caso em que a segurança da informação e os protocolos de autenticação estarão no topo da agenda.

Cada empresa é diferente, e esse é o objetivo de uma auditoria de segurança de rede – descobrir os riscos e as necessidades exclusivas de uma empresa individual.

Por que as empresas não podem realizar uma auditoria de segurança de rede por conta própria?

Embora muitas organizações empresariais tenham uma equipe interna de TI que cobre sua própria segurança cibernética, isso simplesmente não é uma opção viável para a maioria das PMEs.

Considere as posições que você deve esperar de uma equipe de segurança cibernética:

- Analista de Segurança Cibernética (CSA)

- Executar tarefas de avaliação e selecionar/analisar dados resultantes

- Execute tarefas de monitoramento diário para soluções de segurança cibernética implantadas

- Engenheiro de Segurança Cibernética (CSE)

- Responsável pela implementação da solução de avaliação final

- Desenvolvedor de Cibersegurança (CSD)

- Desenvolver e manter ferramentas personalizadas de avaliação e precificação de segurança de TI gerenciada (MITSec)

- Trabalhar com a organização para melhorar e automatizar o processo MITSec

- Gerente de conformidade

- Desenvolver soluções e estratégias para incorporar a conformidade ao MITSec

- Definir membros da equipe e serviços para abordar as preocupações de conformidade do cliente

Contratar um especialista interno em segurança cibernética não é barato, com salários que variam acima de US$ 80.000. E isso é apenas mais um membro da equipe – contratar uma equipe inteira pode custar uma pequena empresa várias vezes essa soma anualmente.

É por esta razão que tantas empresas optam por usar um MSSP.

Os provedores de serviços de segurança gerenciada têm as ferramentas e o conhecimento para realizar uma auditoria completa de segurança de rede e recomendar os programas necessários para suas necessidades comerciais específicas.

A linha inferior

Se uma empresa não tiver certeza sobre onde está sua segurança cibernética, é altamente recomendável que ela faça uma auditoria de segurança de rede.

Ter uma auditoria lhes dirá quais são seus principais riscos e vulnerabilidades e quais soluções devem ser implantadas para resolvê-los.

O que é necessário em uma pilha de segurança cibernética varia de empresa para empresa, dependendo do tamanho, da composição da força de trabalho, do setor e de uma infinidade de fatores adicionais.

A única maneira de obter uma compreensão completa do perfil de segurança cibernética de uma organização é investir em uma auditoria de segurança de rede.

Se você precisa de segurança cibernética, mas não sabe por onde começar, considere fazer uma auditoria de risco feita pela Impact. Entre em contato hoje para dar o pontapé inicial para garantir o seu futuro.