Os principais riscos de segurança da API e como mitigá-los

Publicados: 2022-09-07Impulsionadas por um aumento maciço de microsserviços e o constante esforço para implantar aplicativos rapidamente, as APIs se tornaram um nome de referência para todos os empreendedores.

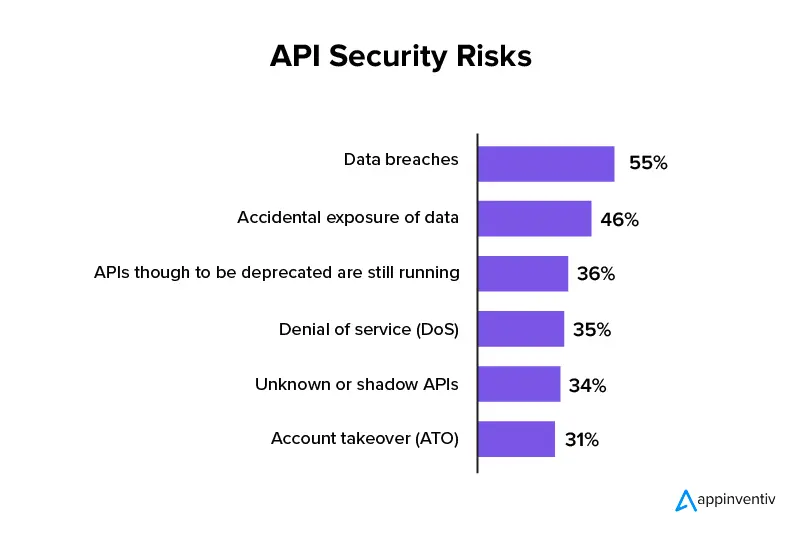

No entanto, com todos os pequenos recursos sendo vinculados a outros softwares ou produtos para uma experiência de usuário perfeita, as APIs estão se tornando cada vez mais um centro para hacks de segurança. Tanto que o relatório How to Build an Effective API Security Strategy do Gartner prevê que, até 2022, os riscos de segurança da API serão um dos ataques mais frequentes que levam a violações de dados.

Mas o que torna uma estratégia de segurança de API obrigatória para os empreendedores modernos? Por que a tecnologia recebe atenção especial? Encontrará respostas para isso e como mitigar os riscos de segurança da API neste artigo.

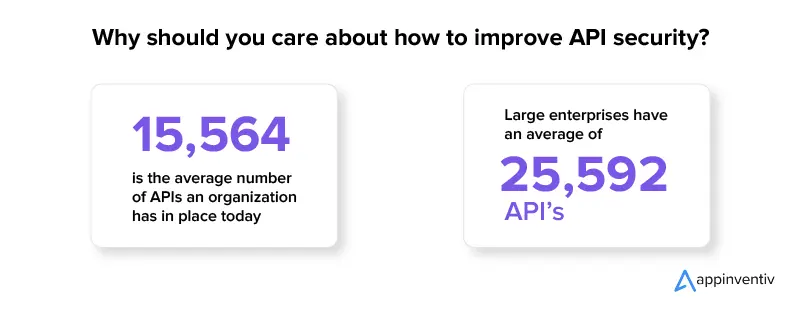

Por que você deveria se preocupar em como melhorar a segurança da API?

As APIs ajudam as empresas a se tornarem verdadeiramente digitais. Não importa qual seja o seu aplicativo, uma Interface de Programação de Aplicativos (API) conecta-o a outro software ou funcionalidade – economizando tempo para construí-los do zero.

Agora, a razão pela qual as APIs recebem um foco especial é devido ao nível de impacto que elas carregam no sucesso de um negócio.

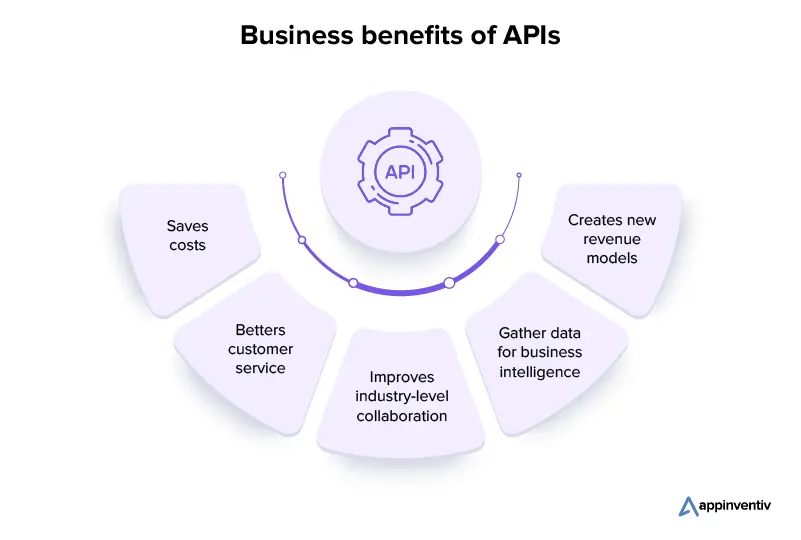

Benefícios comerciais das APIs

Economiza custos : Como as APIs permitem que as empresas usem as funções e dados de outras empresas, isso elimina a necessidade de criar esses recursos internamente. Um evento que ajuda a economizar o custo de desenvolvimento de software em grande medida.

Melhora o atendimento ao cliente : Ao vincular vários softwares, a API oferece às empresas uma visão abrangente de seus clientes e do que eles estão procurando. Essas informações ajudam a empresa a interagir melhor com seus consumidores e tomar decisões informadas.

Melhora a colaboração no nível do setor : a API permite que as empresas se conectem com outras empresas em todos os setores, que podem ajudar a tornar os serviços e plataformas online robustos. Isso, por sua vez, melhora as parcerias, cria novas oportunidades de negócios e melhora a eficiência das operações do negócio.

Colete dados para inteligência de negócios : as empresas podem usar a API para coletar as preferências e o comportamento de seus clientes. Essas informações são então analisadas para um entendimento profundo das tendências atuais do mercado e das necessidades dos clientes.

Cria novos modelos de receita : a API oferece às empresas várias plataformas para promover e vender seus serviços e produtos digitais. Por meio do modelo, as empresas podem fazer qualquer coisa, desde vender dados para outras empresas até criar novos softwares com base em APIs existentes.

Os benefícios das APIs em um negócio são múltiplos. Mas os riscos de segurança da API também. Existem duas razões principais pelas quais os hackers adoram testar o design de segurança da API de uma empresa.

Por que os hackers adoram APIs

- Uma maneira fácil de obter acesso aos dados da empresa – as APIs dão aos hackers acesso direto aos dados armazenados, incluindo informações confidenciais, por meio de vários programas de software.

- Um modo fácil de contornar as medidas de segurança – Várias empresas usam firewalls para salvar seu sistema de hackers. No entanto, pensar menos na estratégia de segurança da API pode facilitar a entrada dos hackers no software por meio desse backgate.

Então, aqui estão os prós e contras das APIs que levam a uma atenção especial da equipe de controle de qualidade do aplicativo da web.

Agora, tenho certeza de que você deve estar se perguntando por que a lista de práticas recomendadas de segurança de API é diferente daquela da segurança tradicional. Vamos responder a isso antes de analisarmos os principais riscos de segurança da API e como mitigá-los.

Os principais elementos do design de segurança da API que os diferencia da segurança tradicional

Há uma grande diferença nas práticas recomendadas de segurança de aplicativos da Web tradicionais e segurança de APIs da Web – uma diferença que ocorre devido à forma como elas são estruturadas.

Um castelo sem fosso e com múltiplas aberturas – Antes, as redes tradicionais só precisavam ser protegidas em portas comuns como 443 (HTTPS) e 80 (HTTP). Hoje, os aplicativos da Web vêm com vários terminais de API que usam protocolos diferentes, portanto, quando uma API expande seus conjuntos de recursos, o gerenciamento de sua segurança fica difícil.

Alteração frequente dos formatos de solicitação de entrada – as APIs evoluem constantemente em um ambiente de DevOps, a maioria dos WAFs não consegue acomodar essa extensão de elasticidade. Assim, sempre que uma API muda, as medidas de segurança tradicionais precisam ser reconfiguradas e ajustadas manualmente – um método cheio de erros que consome tempo dos recursos.

Os clientes não podem usar um navegador da web – A maioria das APIs de microsserviços são usadas em aplicativos móveis ou componentes de software. Como os clientes não usam o navegador, as ferramentas de segurança da Web não conseguem usar a funcionalidade de verificação do navegador e detectar bots prejudiciais.

Essa diferença na estrutura da API abre vários riscos de segurança da API, considerando essencial para os desenvolvedores de aplicativos da Web e a equipe de controle de qualidade encontrar soluções e melhorar a segurança da API em tempo real.

Os principais riscos de segurança da API e como mitigá-los

Antes de falarmos sobre os riscos, deixe-me dizer que a lista de verificação de segurança da API não é definitiva. Você acha que resolveu todas as brechas e novas surgirão. A solução para isso está em se colocar no lugar dos hackers e rever como seu aplicativo usa a API e as lacunas que são ignoradas.

Embora seja uma solução contínua e de longo prazo, um bom ponto de partida será analisar os riscos de segurança de API mais comuns.

1. Paginação insegura

A maioria das APIs oferece acesso aos recursos que são a lista de entidades como usuários ou widgets. Para um cliente usando o software em um navegador, a API normalmente filtraria e paginaria essa lista para restringir o número de itens retornados ao cliente.

No entanto, se a entidade vier com PII ou alguma outra informação, um hacker poderá raspar o terminal e obter uma lista de todas as entidades no banco de dados. Isso pode ser muito perigoso se as entidades exporem informações confidenciais acidentalmente. Isso também fará com que os hackers possam visualizar as estatísticas de uso do seu aplicativo da web e obter acesso às listas de e-mail.

Solução: Para se proteger contra ataques de paginação, deve-se rastrear o número de itens de um único recurso que podem ser acessados em um período de tempo específico por um usuário ou uma chave de API, em vez de no nível de solicitação. Ao medir o acesso aos recursos da API no nível de usuário individual, você poderá bloquear a chave da API ou o usuário depois que eles atingirem um limite como "tocou em 10.000 itens em uma hora".

2. Geração de chave de API insegura

A maioria das APIs geralmente é protegida por JWT (JSON Web Token) ou chave de API. Isso permite que você proteja sua API, pois as ferramentas de segurança são capazes de identificar comportamentos anormais e bloquear o acesso às chaves de API. No entanto, os hackers ainda podem ser mais espertos do que essas abordagens obtendo e utilizando um enorme conjunto de chaves de API dos usuários, exatamente como um hacker da web usaria endereços IP para impedir a proteção contra DDoS.

Solução: A maneira segura de proteger esses ataques é precisar que um humano se inscreva no serviço e gere as chaves de API. Por outro lado, o tráfego do bot pode ser salvo com elementos como 2-Factor Authentication e Captcha.

3. Exposição de chave acidental

A maneira como as chaves de API são usadas abre espaço para instâncias de hacks e vazamentos.

- As APIs são projetadas para serem obtidas por um período indefinido, o que aumenta as chances de um hacker obter uma chave de API que não expirou.

- O usuário de uma API vem com acesso direto às credenciais do aplicativo da web, como ao depurá-lo por meio de CURL ou Postman. Depois disso, é apenas um acidente para o desenvolvedor copiar/colar o comando CURL com a chave de API em um fórum público, como Stack Overflow ou GitHub Issues.

- As chaves de API geralmente são tokens de portador que não exigem nenhuma informação de identificação. As APIs não podem aproveitar elementos como autenticação de dois fatores ou tokens de uso único.

Solução : A maneira de proteger a exposição de chaves é usar dois tokens no lugar de um. Aqui, um token de atualização é armazenado como a variável de ambiente e pode ser usado para gerar tokens de acesso de curta duração. Ao contrário desses tokens de atualização, os desenvolvedores podem usar tokens de curta duração que podem acessar recursos, mas apenas por um período de tempo limitado.

4. Ataques DDoS

Embora seja verdade que as APIs abrem novos modelos de negócios em que os clientes podem acessar as plataformas de API de forma programática, isso torna a proteção contra DDoS um desafio. A maior parte da proteção contra DDoS é projetada para absorver e rejeitar solicitações de agentes mal-intencionados durante os ataques DDoS. Isso se torna mais difícil no caso de produtos de API, pois todo tráfego acaba parecendo tráfego de bot.

Solução : As práticas recomendadas de segurança da API nesse contexto estão apenas na API. Todo acesso ao aplicativo da Web requer uma chave de API, portanto, quando você encontrar uma solicitação que não possui uma chave de API, poderá rejeitá-la automaticamente.

5. Segurança errada do servidor

Quando se trata de manter uma boa higiene do servidor, as APIs não são muito diferentes dos servidores web. Os dados podem vazar facilmente devido a certificados SSL mal configurados ou por meio de tráfego não HTTPS.

No caso de aplicativos Web modernos, embora haja poucos motivos para aceitar as solicitações não HTTPS, um cliente pode emitir acidentalmente uma solicitação não HTTP de seu aplicativo Web ou CURL, expondo assim a chave de API.

Solução: As práticas recomendadas para segurança de API indicam que você deve testar a implementação de SSL em uma ferramenta de teste de SSL. Além disso, você deve bloquear o não HTTP por meio do balanceador de carga.

6. Registro insuficiente

A maioria dos estudos globais de violação constata que o período de tempo para identificar uma instância de violação de dados é superior a 200 dias. Se houver falta de práticas recomendadas de segurança de API definidas para log de API, os hackers podem usar a vulnerabilidade para criar mais vulnerabilidades.

Solução: você deve certificar-se de que o mecanismo de log de API que você usa não apenas rastreia as solicitações de API, mas também o vincula aos usuários para análise de comportamento e o armazena por pelo menos um ano. Esses mecanismos, por sua vez, devem ser protegidos para garantir que os dados não sejam excluídos.

7. Não lidar com autorização

Embora a maioria dos desenvolvedores de API adicione um método de autenticação global, como OAuth ou chaves de API, para verificar quem é o usuário, é difícil criar e manter a autorização diferente da autenticação.

Como a autorização é específica da lógica do aplicativo, é uma área que os desenvolvedores perdem ao testar o aplicativo Web. Agora, a menos que os identificadores de objeto tenham entropia suficiente, os hackers podem facilmente testar diferentes ids por meio de iteração e entrar no sistema.

Solução: certifique-se de que o usuário que você autenticou está autorizado a acessar os recursos necessários para gerar a resposta da API. Isso pode incluir a verificação em relação às listas de controle de acesso (ACL) vinculadas aos objetos na imagem.

Aqui estão os sete riscos de segurança de API mais comuns e suas soluções que um desenvolvedor e empresário de aplicativos da web encontra. Mas, como mencionamos antes, essa lista, se não for definitiva, muitas outras brechas podem surgir à medida que seu aplicativo da Web envelhece e os recursos da API se expandem.

Na Appinventiv, quando criamos uma API, fazemos uma lista de verificação aproximada para testes de segurança da API antes do início do processo de desenvolvimento. Além disso, usamos as melhores ferramentas de gerenciamento de API que garantem que seu software seja construído para robustez e segurança a longo prazo.

E aqui está a lista de verificação de segurança da API que seguimos.

Lista de verificação Appinventiv das melhores práticas de segurança da API

O que nos diferencia como uma empresa de desenvolvimento de aplicativos da web é o fato de seguirmos uma abordagem de desenvolvimento de segurança em primeiro lugar. Ou seja, estamos no topo da segurança do seu aplicativo sempre que criamos ou incorporamos uma API nele. Nossa equipe de especialistas em controle de qualidade garante que seu aplicativo da web não tenha brechas e seja à prova de hackers. Uma maneira de garantir isso é criando uma lista de verificação completa das práticas recomendadas de segurança da API.

1. Encontre vulnerabilidades

A principal maneira de melhorar a segurança da API é identificar as áreas inseguras do ciclo de vida da API. O que é necessário é acompanhar isso tratando as APIs como artefatos de software com seus próprios estágios de desenvolvimento, como manutenção e expiração de recursos.

2. Usar OAuth

Uma das maiores lacunas nos riscos de segurança da API é o acesso ao controle de autorização e autenticação. Um método poderoso de controle que está no OAuth. Na Appinventiv, usamos a estrutura de autorização orientada por token para permitir que informações possam ser acessadas por um serviço de terceiros sem mostrar as credenciais do usuário.

3. Use tokens

O uso de tokens, em geral, é uma das melhores práticas de segurança de API. Os desenvolvedores podem usar tokens alocados para identidades como uma maneira eficaz de estabelecer acesso controlado a identidades confiáveis.

4. Criptografia de dados

Uma maneira segura de melhorar a segurança da API é criptografar dados usando o Transport Layer Security (TLS). Quando trabalhamos em uma API, seguimos uma prática em que nossos desenvolvedores também precisam de assinaturas para garantir modificações e descriptografia de dados apenas por meio de um usuário autorizado.

5. Use estrangulamento e limitação de taxa

Com a popularidade das APIs aumentando constantemente , a probabilidade de hacks como ataques DDoS também está aumentando. Para evitar ataques DDoS e picos de API, como problemas que afetam a segurança e o desempenho, nossos desenvolvedores estabelecem um limite de taxa de como e com que frequência uma API pode ser chamada. Essa funcionalidade de limitação de taxa também limita as conexões, equilibra o acesso aos dados com a disponibilidade dos dados.

6. Use o gateway de API

O uso de gateways de API é o que consideramos uma das principais práticas recomendadas de segurança de API. Ele atua como ponto de aplicação do tráfego da API. Construímos um gateway que permite que as empresas autentiquem o tráfego, controlem e monitorem como as APIs estão sendo usadas.

7. Use malha de serviço

Além dos gateways de API, usamos a malha de serviço para adicionar uma camada de gerenciamento no aplicativo da Web, pois a malha de serviço roteia as solicitações de um serviço para outro. Ele também otimiza a forma como as funções funcionam juntas, ao mesmo tempo em que garante o controle adequado de acesso, autenticação e medidas de segurança.

8. Fórmula de confiança zero

No modelo de segurança tradicional, a fórmula utilizada é ser simples. O que está “dentro” deve ser confiável e o que está “fora” não deve ser. No entanto, as redes se tornaram complexas agora, por isso ter um modelo de confiança zero (ZTM) se torna importante, especialmente porque o software é usado por usuários remotos. Por meio de uma ZTM, o foco da segurança passa do local para os recursos e usuários.

9. Valide os parâmetros

A validação de parâmetros é outra de nossas práticas recomendadas para segurança de API. Isso ajuda a garantir que os dados recebidos não estejam causando nenhum dano. Sob a estrutura, os dados são validados em um esquema rigoroso que relata o sistema de entradas permitidas.

10. Crie um modelo de ameaça

O último em nossa lista de verificação de maneiras de mitigar os riscos de segurança da API é a modelagem de ameaças. É uma abordagem que usamos para encontrar e avaliar riscos. Usamos isso como uma abordagem preventiva para avaliar, mitigar e prevenir vulnerabilidades de aplicativos de maneira controlada.

Por trás dessas práticas recomendadas de segurança de gateway de API, podemos construir um sistema robusto e seguro no qual os usuários podem trabalhar com total confiança. O resultado? Temos um histórico de criação de aplicativos com zero instâncias de hack e violação de segurança.

Notas de despedida

À medida que as empresas continuam a transformar seus sistemas monolíticos em microsserviços, as APIs continuarão ficando propensas a vulnerabilidades. Isso torna obrigatório seguir as práticas recomendadas de segurança da API nativa e na nuvem.

A lista que mencionamos acima, embora seja um bom lugar para começar, requer atualização constante. Manter o controle deles pode ser um desafio para empreendedores e suas equipes internas de desenvolvimento, que já lidam com vários prazos. É aqui que entra em cena a parceria com uma empresa que tem um histórico de entrega de aplicativos 100% à prova de hack. Uma empresa como a Appinventiv.

Não importa quão complexo seja seu software, podemos torná-lo seguro e robusto com nossos amplos serviços de garantia de qualidade. Entre em contato conosco hoje para impulsionar o futuro seguro do seu produto.