Por que é crucial atualizar os scripts do WordPress e proteger seu site

Publicados: 2012-03-07 A causa mais comum de sites invadidos e injeções de malware para usuários do WordPress são scripts desatualizados como plugins, temas e o próprio WordPress.

A causa mais comum de sites invadidos e injeções de malware para usuários do WordPress são scripts desatualizados como plugins, temas e o próprio WordPress.

Se você não atualizar todos os seus scripts e proteger o WordPress, poderá descobrir que seu site é invadido e injetado com malware ou código malicioso de algum tipo.

Se um hacker puder obter acesso por meio de um script desatualizado em um site, ele poderá acessar todos os seus sites e bancos de dados nesse servidor.

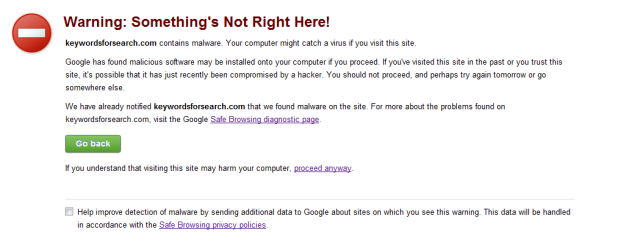

É assim que você normalmente descobrirá:

O que acontece é que um hacker pode acessar scripts vulneráveis que possuem problemas de segurança conhecidos antes de você atualizar o plugin ou tema.

Eles podem então injetar malware e você pode baixar acidentalmente um trojan ou outro arquivo malicioso para o seu computador local se você ou um visitante do site clicar em um link no site infectado.

Outra maneira de invadir seu site é por meio de um script desatualizado e obter acesso ao seu servidor e adicionar redirecionamentos maliciosos em seu arquivo .htaccess para que seu site redirecione para um site de distribuição de malware. Isso fará com que o bot do Google informe que seu site está associado a malware.

Recentemente, encontrei um blog antigo que não uso com frequência foi infectado e notei o aviso nas Ferramentas do Google para webmasters. O ponto de entrada mais comum teria sido um script desatualizado, pois não atualizei nenhum plugin ou tema nesse site por vários meses.

Observação: o aviso é exibido apenas ao usar os navegadores Google ou Firefox ou ao visualizar as páginas de resultados de pesquisa do Google. Ele não foi exibido usando o Internet Explorer ou no Bing SERPS.

Entre em contato com seu anfitrião

Entrei em contato com meu anfitrião para descobrir o que fazer e esta é a resposta:

Malware em sua conta que você não colocou lá é indicativo de que um invasor encontrou e explorou uma vulnerabilidade em um script em sua conta. O servidor não foi comprometido, apenas sua conta no servidor.

Isso acontece devido a código não seguro ou instalações desatualizadas de scripts baseados em PHP/MySQL, como o WordPress.

Como atualizo meus scripts sem fazer login no meu painel a partir do front-end?

Você faria isso através dos arquivos e do cPanel diretamente. Se você não tiver o conhecimento de como corrigir o código sozinho, sempre poderá entrar em contato com uma empresa de segurança de sites

A melhor empresa de segurança de sites que posso recomendar é http://wewatchyourwebsite.com

Os programas que operam sites baseados em banco de dados são vulneráveis a hackers, que podem (e o fazem) explorar bugs nesses programas para obter acesso não autorizado ao seu site. Embora nossos servidores sejam excepcionalmente seguros, seus scripts podem não ser.

O melhor curso de ação é sempre manter seus scripts atualizados, seu código limpo e suas senhas seguras. Aqui estão algumas etapas que podem ajudá-lo a proteger seu site.

Existem apenas duas maneiras de uma conta ser infectada:

- Você está executando um script inseguro em sua conta que é usado para invadir.

- Seu computador está infectado e eles invadiram sua conta através do seu próprio computador ou pegando sua senha.

Proteger seus scripts e proteger seu PC são de sua responsabilidade.

O que realmente aconteceu

O hacker obteve acesso ao meu servidor a partir de um plugin desatualizado e esta é a resposta do meu host:

Parece que sua conta de hospedagem foi hackeada. /home2/austrar2/public_html/da/.htaccess tem um código de redirecionamento malicioso. Você vai querer revisar seus arquivos para conteúdo malicioso adicional. Eu também recomendo isso para você: .

Não é possível fazer login no site invadido

Você pode descobrir que não consegue fazer login no painel do WordPress, como foi o caso da minha situação ao usar o Google chrome.

Seu banco de dados provavelmente será infectado por malware, portanto, a única maneira de corrigir seu site é restaurar o backup que foi feito antes do hacking e do malware serem injetados.

Corrigindo Site Hackeado

Ao invés de gastar tempo tentando consertar todos os arquivos .htaccess, eu simplesmente deletei toda a pasta public_fold e todos os bancos de dados do meu servidor e restaurei os backups completos.

Na verdade, descobri que todos os meus arquivos .htaccess nesse servidor tinham redirecionamentos para um site russo

A restauração foi muito fácil porque sempre faço backup completo depois de adicionar novos posts e guardo cópias deles em vários locais.

Alguns dos melhores locais para armazenar backup completo são:

- Computador local

- Disco rígido externo ou cartão de memória

- Dropbox

- Amazon s3

Se você fizer backup completo após cada nova postagem no blog e copiá-lo para vários locais de armazenamento externo, não terá com o que se preocupar.

Segurança do computador local

Certifique-se de estar usando um antivírus se armazenar seu backup completo em seu computador local. Se você não tiver antivírus instalado, aqui está um link para download gratuito do Microsoft Security Essentials para usuários do Windows.

O que acontece se você não armazenar o backup completo fora do local?

Aqui está um exemplo da vida real do que aconteceu com 4.800 sites invadidos perdidos sem chance de recuperação!

Restaurando o backup do WordPress

Eu uso o melhor plugin de backup e restauração para WordPress, backupbuddy, que é muito útil para restaurar backups e também para um novo servidor, host ou domínio.

A maioria dos hosts fornece apenas backups noturnos que também podem ser afetados para que sejam inúteis. Fazer seus próprios backups noturnos e armazená-los longe do servidor em um local seguro é a melhor maneira de garantir que você tenha backups completos que não contenham malware.

Prevenção de hackers

Aqui está uma lista de verificação de segurança que você pode revisar, o que pode ajudar muito a proteger os sites de sua conta:

1. Altere o e-mail do administrador em sua conta.

2. Altere a senha em sua conta.

3. Altere o cartão de crédito registrado em sua conta.

4. Atualize e aplique quaisquer patches, upgrades ou atualizações que o fornecedor terceirizado ou o desenvolvedor da Web de seus scripts possam ter disponíveis.

5. Corrija quaisquer permissões de arquivo soltas (esta pode ser a vulnerabilidade de exploração mais comum)

6. Exclua todas as contas FTP que não são do sistema que foram criadas ou, no mínimo, altere as senhas para as contas FTP.

7. Remova quaisquer Hosts de Acesso clicando no ícone “Remote Mysql” e clicando em Remover X Vermelho em cada entrada se houver alguma entrada.

8. Verifique seus scripts para quaisquer ataques de Injeção de Cabeçalho, ataques de Injeção de Sql, ataques de Cross-Site Scripting, etc., bem como suas configurações de arquivo php.ini.

9. Verifique se há vírus, trojans ou keyloggers em seus computadores de casa/trabalho.

Plugins de segurança do WordPress

Existem alguns plugins do WordPress que foram criados para proteger o WordPress e impedir que hackers acessem seus arquivos e bancos de dados.

- Segurança à prova de balas

- WordPress seguro

- Melhor plug-in de segurança WP

- Limite as tentativas de login do WordPress

Conclusão

Eu já relatei sobre o Bitly e como eles colocam na lista negra links legítimos antes mesmo de testá-los, então tenha cuidado ao usar um encurtador de link para rastreamento.

Se você tiver links em seus comentários ou em qualquer lugar do seu site e o site vinculado distribuir malware ou tiver sido denunciado, você também poderá ser colocado na lista negra do Google e Firefox.

Eu nunca pensei que isso aconteceria comigo, mas pode acontecer com qualquer pessoa e encontrar o malware pode ser um pesadelo que você teria que fazer se não tiver backup completo armazenado localmente, o que não é afetado.