Top 10 riscuri de securitate în cloud în 2023 și cum să le abordăm

Publicat: 2022-12-13Industriile de toate tipurile și dimensiunile folosesc cloud în aceste zile pentru o varietate de servicii. Poate fi folosit pentru backup-uri de date, analiză de date, dezvoltare de software sau ca birou virtual. Dar cu o asemenea comoditate vine întotdeauna riscul de securitate. Datele introduse în cloud sunt suficient de sigure? Cine are acces la el și cât de protejat este?

Pe măsură ce companiile își migrează datele în cloud, preocupările de securitate, cum ar fi expunerea accidentală a acreditărilor și pierderea datelor, au devenit mai frecvente ca niciodată. În ultimii câțiva ani, amenințările cibernetice au crescut în număr, făcând soluțiile de securitate cloud esențiale pentru companii.

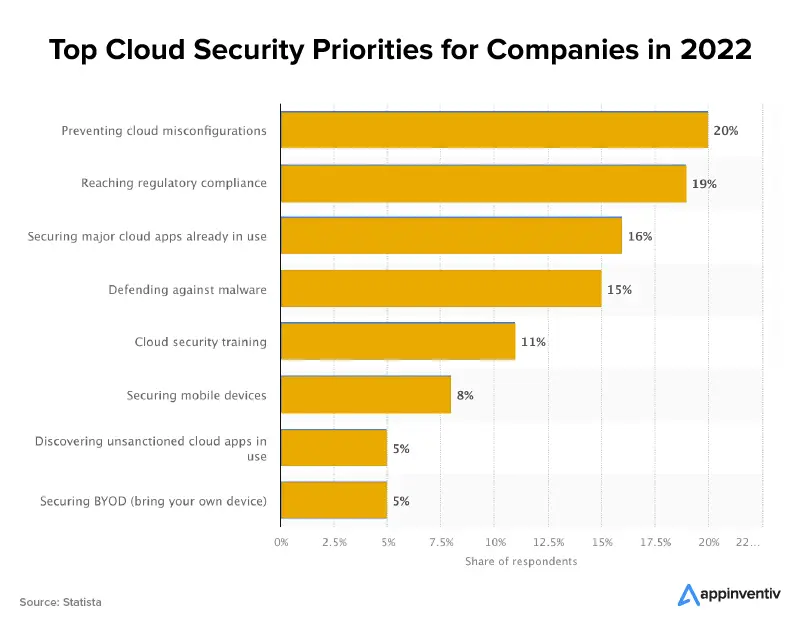

După cum a raportat Statista, piața globală de software de securitate în cloud a fost evaluată la 29,5 miliarde de dolari în 2020 și este gata să atingă 37 de miliarde de dolari până în 2026.

Deci, organizația dvs. trebuie să aibă o strategie puternică pentru a se proteja împotriva amenințărilor de securitate în cloud și pentru a asigura continuitatea afacerii. Dar pentru a avea o strategie de securitate puternică, mai întâi trebuie să fii conștient de principalele probleme de securitate în cloud și de soluțiile lor posibile în 2023.

Să ne scufundăm!

Care sunt primele 10 riscuri de securitate în cloud în 2023 și cum să le atenuăm?

1. Încălcarea datelor

Când datele confidențiale ale organizației dvs. sunt accesate și utilizate fără știrea sau consimțământul dvs., o numim o încălcare a datelor. Este practic un furt, care se întâmplă în principal din cauza acreditărilor slabe sau a sistemelor de accesibilitate extrem de complexe, care pot acorda permisiuni greșite persoanelor nepotrivite.

Poate fi și din cauza intrării de malware în sistemul dvs. În acest sens, majoritatea atacurilor sunt direcționate către sistemele de date, deoarece aceasta este ceea ce apreciază atacatorii. Configurația inadecvată în cloud sau lipsa protecției în timpul execuției pot lăsa datele vulnerabile la furt.

Diferite tipuri de informații au consecințe diferite atunci când sunt compromise. Hoții de identitate și phishingii cumpără date sensibile, cum ar fi numere de securitate socială și dosare medicale, de la infractorii de pe dark web.

Documentele interne și e-mailurile conțin informații sensibile care ar putea fi folosite pentru a distruge numele unei companii și pentru a reduce prețul acțiunilor, dacă aceasta ar cădea în mâinile greșite. Indiferent de motivația furtului, încălcările reprezintă un risc serios pentru companiile care stochează date în cloud.

Care este solutia?

Criptări

Cu criptarea la marginea rețelei, informațiile sensibile pot fi protejate chiar înainte de a părăsi sediul companiei dumneavoastră și de a ajunge în cloud. Odată ce datele dvs. sunt criptate, ar trebui să păstrați cheile care pot fi folosite pentru a cripta și decripta datele.

Nu ar trebui să păstrați niciodată cheile de criptare în același program cu informațiile dvs. sensibile. În afară de a se asigura că posedă chei de criptare, departamentele IT ar trebui să evalueze în mod regulat eficacitatea protocoalelor de criptare existente.

Autentificare cu mai mulți factori

Nu doar identificarea și accesul, acreditările trebuie furnizate și de către utilizator. De exemplu, introducerea unei parole și apoi primirea unei notificări care conține o cheie de numere de unică folosință. În zilele noastre, aceasta este una dintre cerințele standard pentru a atenua riscurile de securitate în cloud. Aflați cum puteți implementa un sistem de autentificare multifactor în aplicația dvs. mobilă.

Studiile indică faptul că 25% dintre încălcările securității datelor sunt cauzate de phishing.

2. Încălcarea conformității

Companiile riscă să aibă consecințe grave dacă intră într-o stare de neconformitate. Reglementările precum PCI DSS și HIPAA care protejează datele sensibile trebuie respectate de toate organizațiile.

Conformitatea cu aceste reglementări vă poate impune să creați o parte izolată a rețelei care este accesibilă numai de membrii personalului autorizat. Multe organizații impun restricții privind accesul și ce pot face indivizii atunci când li se oferă acces pentru a se asigura că sunt respectate standardele de conformitate.

Dacă reglementările de conformitate nu sunt respectate, afacerea ar putea fi nevoită să se confrunte cu penalități și amenzi care pot avea un impact negativ asupra afacerii. Din păcate, nu toți furnizorii de servicii cloud respectă toate standardele de securitate stabilite de industrie. O problemă semnificativă apare atunci când un serviciu bazat pe cloud este adăugat fără a verifica conformitatea acestuia cu toate standardele legale aplicabile.

Care este solutia?

Asigurați conformitatea eficientă

Majoritatea companiilor au implementat politici de confidențialitate și conformitate pentru a-și proteja resursele. În plus, un cadru de guvernanță ar trebui să definească rolurile și responsabilitățile în cadrul afacerii și să asigure respectarea acestor reguli.

Notați rolurile și responsabilitățile fiecărui angajat într-un set de politici. De asemenea, trebuie să specifice modul în care comunică între ei.

[De asemenea, vă poate interesa să citiți cum puteți crea o aplicație compatibilă cu PCI DSS și HIPAA.]

3. Pierderea datelor

Pierderea datelor este cel mai mare risc care este, de cele mai multe ori, ireversibil. Datele pot fi pierdute din diverse motive – vulnerabilitatea bazelor de date, stocarea pe furnizorul de servicii de stocare cloud care nu este de încredere, pierderea sau ștergerea accidentală a datelor sau pierderea acreditărilor pentru a accesa datele.

Deși un mare beneficiu și esențial pentru colaborarea bazată pe cloud este simplitatea cu care puteți partaja informații prin cloud. Cu toate acestea, dă naștere unor probleme semnificative de confidențialitate și securitate, iar aceasta este principala problemă pe care o au companiile cu cloud-ul. Când partajarea informațiilor prin linkuri publice sau un depozit bazat pe cloud este setat ca public, oricine are linkul îl poate accesa și există instrumente concepute pentru a căuta pe web astfel de implementări cloud nesigure.

Care este solutia?

Aplicați politicile de confidențialitate

Succesul oricărei afaceri depinde de capacitatea acesteia de a păstra în siguranță datele private și sensibile. Stocarea de către o organizație a informațiilor de identificare personală este vulnerabilă la hacking și la alte forme de încălcare a securității. Atunci când un furnizor de servicii cloud trebuie să ofere suficiente garanții de securitate, companiile ar trebui fie să meargă în altă parte, fie să se abțină de la stocarea de date sensibile cu ele.

Backup-uri

Cea mai bună abordare pentru a preveni pierderea datelor în majoritatea formelor sale este prin backup-uri regulate de date. Aveți nevoie de o programare pentru copierea de rezervă a datelor și o definiție precisă a datelor care vor fi copiate și ce nu. Pentru automatizare, utilizați software de prevenire a pierderii datelor.

[Citiți și: Cum își pot proteja întreprinderile datele în medii cloud?]

4. Suprafața de atac

Ceea ce numim vulnerabilitatea globală a unui mediu se numește suprafața de atac. Suprafața de atac crește cu fiecare sarcină nouă. În unele cazuri, volumul de lucru accesibil în mod deschis poate crește după ce sunt utilizate microservicii. Dacă nu o mențineți bine gestionată, infrastructura dvs. poate fi vulnerabilă în moduri de care nu le cunoașteți odată ce este atacată.

Un apel la această oră este ultimul lucru pe care și-l dorește cineva.

Scurgerile subtile de informații care deschid ușa unui atac constituie și ele o parte a suprafeței de atac. Datorită naturii inerente a internetului și a cloud-ului, vă lăsați întotdeauna vulnerabil la atacurile din exterior.

Ar putea fi crucial pentru funcționarea zilnică a companiei tale, dar ar trebui să fii cu ochii pe ea.

Care este solutia?

Segmentarea și securitatea corectă a rețelei

Creați zone de securitate în fiecare dintre mediile dvs. și permiteți numai traficului necesar și adecvat să treacă pe lângă firewall. Dacă este posibil, furnizați fiecărui mediu de aplicație (dezvoltare, punere în scenă și producție) propriul cont cloud.

Profitați de principiul privilegiului minim

Cu scop, oferiți acces și resurse. Un dezvoltator care doar implementează cod, de exemplu, nu ar trebui să aibă acces administrativ la întregul cont cloud. De asemenea, un dezvoltator nu ar trebui să aibă acces constant la un mediu de lucru. Doar oferiți-le ceea ce au nevoie. Sunt disponibile instrumente pentru a ajuta la dimensionarea corectă a conturilor și a utilizatorilor.

5. API-uri nesigure

Pe lângă faptul că permit companiilor să își personalizeze serviciul cloud, interfețele de programare a aplicațiilor sau API-urile permit, de asemenea, accesul, autentificarea și criptarea. Pe măsură ce API-urile avansează pentru a servi mai bine utilizatorii, ele prezintă, de asemenea, un risc mai mare de securitate pentru depozitul de date.

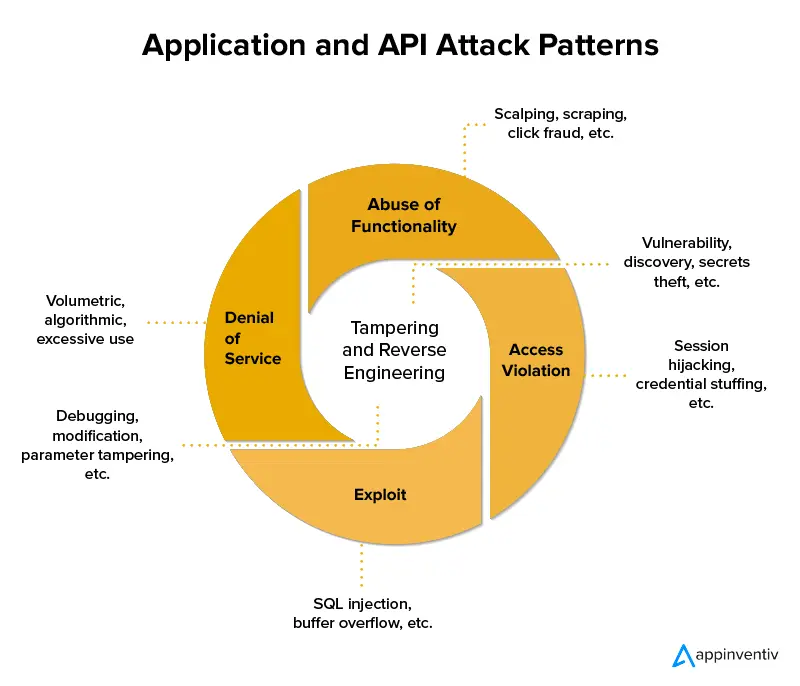

Datele și sistemele dvs. ar putea fi compromise dacă vă bazați pe servicii cloud cu API-uri nesecurizate. De obicei, acestea sunt bine documentate pentru ușurința de utilizare de către clienți, dar dacă nu sunt securizate corespunzător, pot cauza probleme critice. Pentru a pătrunde într-un API, hackerii folosesc de obicei una dintre cele trei metode: forță brută, refuz de serviciu sau om la mijloc. Soluțiile dvs. de securitate în cloud trebuie să poată aborda aceste trei metode.

Care este solutia?

Încălcare falsă

Testarea de penetrare care simulează un atac extern asupra unui set de puncte finale API cu scopul de a încălca securitatea și de a obține acces la datele confidențiale ale organizației vă va oferi o idee despre cât de sigur este sistemul și ce îmbunătățiri sunt necesare.

Evaluarea securității generale a sistemului

Auditurile regulate pe care ar trebui să le faceți trebuie să includă verificarea sistemului și a straturilor sale de securitate pentru a vă asigura că nu va permite pe nimeni să pătrundă în API-urile.

În cazul în care doriți să obțineți mai multe informații despre cum să abordați riscurile de securitate API, accesați blogul nostru, Cele mai importante riscuri de securitate API și cum să le atenuați.

6. Configurare greșită

Pe măsură ce timpul trece, tot mai multe servicii vor fi disponibile într-un mediu cloud. Astăzi, este obișnuit ca companiile să lucreze cu mai mulți furnizori.

Fiecare serviciu are o implementare unică și subtilități care pot varia foarte mult de la un furnizor la altul. Actorii amenințărilor vor continua să profite de defectele de securitate din infrastructura cloud, cu excepția cazului în care și până când companiile își îmbunătățesc practicile de securitate în cloud.

Care este solutia?

Verificați-vă de două ori securitatea

Când configurați un anumit server cloud, verificați din nou setările pentru securitatea în cloud. Chiar dacă pare aparent, este ignorat în favoarea unor chestiuni mai stringente, cum ar fi depozitarea mărfurilor, fără să se gândească la securitatea conținutului acestora.

7. Vizibilitate limitată a utilizării cloud-ului

Când informațiile și activele sunt transferate în cloud, se pierde o anumită vizibilitate și control asupra acestor active. Vizibilitatea limitată în cloud este un risc de care majoritatea organizațiilor se tem, deoarece duce la două provocări principale:

- Determină „umbră IT” sau utilizarea neautorizată a cloud-ului de către angajați.

- Aceasta duce la utilizarea greșită a cloud-ului de către utilizatorii autorizați să folosească cloud-ul.

Vizibilitatea limitată poate fi o cauză a încălcării datelor și a pierderii de date, deoarece deschide riscuri care sunt legate de guvernanța slabă și lipsa de securitate. Partea cea mai proastă este că aceste puncte moarte nu permit o alertă în timp util atunci când apar probleme de securitate, încălcări, probleme de performanță sau de conformitate.

Care este solutia?

Audit de securitate a datelor

Aflați dacă furnizorul dvs. de servicii cloud auditează în mod regulat controalele de securitate aplicate pentru a proteja datele personale și fișierele sensibile stocate de utilizatorii finali în rețelele lor. Dacă nu o fac, căutați în altă parte un partener care poate oferi transparență deplină cu privire la măsurile de securitate implementate de administratorii lor de sistem. Doriți să vă protejați de riscurile cloud computingului cu orice preț.

Evaluarea și analiza riscurilor

Trebuie să faceți o evaluare a riscurilor la intervale regulate pentru a verifica riscurile potențiale. Asigurați-vă că aveți și un plan în vigoare pentru a atenua aceste riscuri care apar din transparența parțială.

8. Încălcări ale contractului cu partenerii de afaceri

Utilizarea datelor și persoanele cărora li se permite accesul la acestea sunt ambele limitate de termenii contractelor dintre companii și clienții acestora. Prin stocarea informațiilor sensibile în stocarea personală în cloud fără autorizarea corespunzătoare, angajații își pun angajatorul și ei înșiși în pericol de acțiune în justiție.

Clauzele de confidențialitate din contractele comerciale se încalcă adesea. Și acest lucru este valabil mai ales dacă furnizorul de cloud își rezervă dreptul de a dezvălui orice și toate datele transmise oricărei părți interesate.

Care este solutia?

Interoperabilitate

Asigurați-vă că furnizorii dvs. pot coopera atunci când achiziționați mai mulți furnizori de cloud pentru aceleași servicii. Nu uitați să includeți acoperirea pentru transferul de date după reziliere. Lipsa standardelor de date standardizate poate face ca mișcarea datelor între nori să fie laborioasă. Este esențial să vă asigurați accesul în timp util și fiabil la datele dumneavoastră și să vă definiți obligațiile în raport cu cele ale furnizorului dumneavoastră.

Securitatea datelor

Condițiile stabilite în contracte ar trebui să țină seama de atacurile interne și externe, precum și de greșelile umane. Uneori este necesar să se țină cont de faptul că o încălcare cauzată de un angajat nemulțumit poate fi mai gravă decât una cauzată de un atac din exterior.

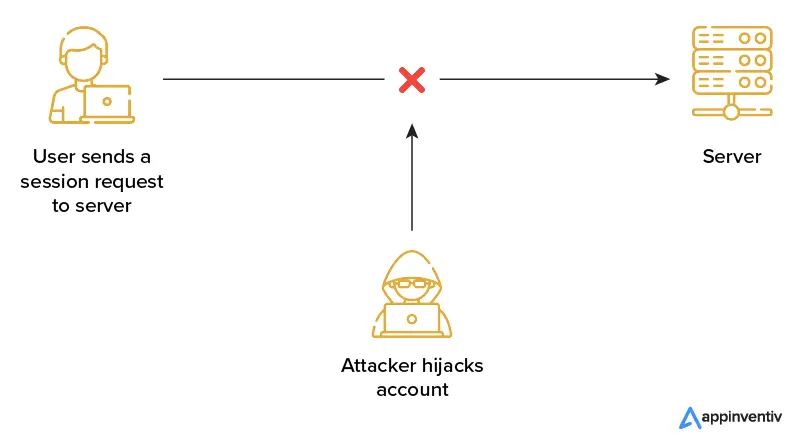

9. Deturnarea conturilor

Reutilizarea parolelor și parolele simple sunt doar două exemple de igienă proastă a parolelor care afectează mulți oameni. Deoarece puteți utiliza o singură parolă furată în mai multe conturi, această problemă amplifica daunele cauzate de atacurile de phishing și de încălcarea datelor.

Pe măsură ce companiile se bazează mai mult pe infrastructura și aplicațiile bazate pe cloud, deturnarea conturilor a devenit o amenințare majoră pentru securitatea în cloud. Să presupunem că un atacator obține acces la acreditările unui angajat. În acest caz, aceștia pot avea acces la informații sau capacități sensibile, iar dacă acreditările unui client sunt compromise, atacatorul obține acces complet la contul online al clientului. De asemenea, spre deosebire de infrastructura locală, mediile cloud oferă uneori vizibilitate diferită și control asupra problemelor de securitate.

Care este solutia?

Planificarea de urgență

În cazul oricăror urgențe majore, cum ar fi dezastre naturale sau atacuri teroriste, aveți nevoie de gestionarea riscurilor de securitate în cloud pentru a juca. Asigurați-vă că furnizorul dvs. de stocare online are un plan de continuitate a afacerii care își conturează strategia de protecție a informațiilor stocate pe serverele sale. Întrebați-i cât de des testează această strategie de gestionare a riscurilor de securitate în cloud pentru a vă asigura că totul funcționează corect.

Managementul accesului

Setați un aspect distinct al gestionării accesului. Aspectul managementului accesului definește accesibilitatea informațiilor pentru diverși utilizatori. De exemplu, protocoalele departamentului de asigurare a calității nu ar trebui să fie accesibile departamentului de marketing și invers.

10. Atacul de refuzare a serviciului (atac DoS)

Este posibil ca DoS să se întâmple în sistemele învechite care sunt copleșite de date și nu mai funcționează corect din cauza supraîncărcării. Nu este chiar sinonim cu hacking, dar rezultatul unui astfel de atac este că face sistemul inutilizabil sau inaccesibil.

Scopul atacului de refuzare a serviciului este de a împiedica utilizatorii să folosească programele sau să interfereze cu fluxul lor de lucru. Cele două categorii principale de atacuri DoS sunt:

- Atacuri puternice din diverse origini

- Atacurile complicate care vizează exploatarea proceselor de sistem, cum ar fi livrarea de conținut

Resursele de sistem sunt irosite în timpul unui atac DoS, ceea ce poate duce la o serie de probleme de viteză și stabilitate. Îngreunează încărcarea aplicațiilor sau îngreunează identificarea sursei întreruperii.

Probabil te confrunți cu un DoS atunci când:

- întâmpinați probleme la încărcarea unui anumit site web

- se confruntă cu o pierdere rapidă a conectivității între dispozitivele conectate la aceeași rețea

Care este solutia?

Sistem de detectare a intruziunilor

Companiile utilizează sisteme de detectare a intruziunilor pentru a se proteja împotriva atacurilor DoS. În funcție de acreditările și variabilele comportamentale ale utilizatorului, acest sistem ajută la identificarea traficului neobișnuit și oferă o avertizare timpurie. Este adesea menționată ca o alertă de spargere pentru gestionarea riscului de securitate în cloud.

Firewall Inspecție de trafic

Examinarea traficului de intrare printr-un firewall pentru a determina originea acestuia sau pentru a identifica traficul bun sau dăunător pentru a ajuta la sortarea traficului și la eliminarea traficului nedorit poate ajuta la prevenirea DoS. Blocarea adreselor IP care ar putea lansa un atac ajută, de asemenea, la prevenirea unui atac DoS.

Profitați de experiența Appinventiv pentru servicii cloud securizate

La Appinventiv, înțelegem nevoia de servicii de cloud computing securizate, cu o arhitectură robustă, care nu se defectează ușor. Echipa noastră internă de ingineri și designeri experți a câștigat o experiență imensă în furnizarea a peste 200 de livrări de aplicații bazate pe cloud, gestionând și proiectând arhitecturi cloud solide pentru mai multe mărci internaționale.

De exemplu, am dezvoltat o soluție ERP securizată bazată pe cloud pentru unul dintre cei mai mari comercianți de mobilă, IKEA. În timp ce lucram la o adresă IP privată, am creat o soluție care a permis fiecărui magazin să funcționeze independent, rămânând în același timp colaborativ.

În mod similar, furnizând o soluție sigură de servicii de analiză a datelor bazată pe cloud, i-am oferit furnizorului lider de servicii de telecomunicații o soluție care le-a redus costurile hardware și de întreținere cu 26%.

Cu o echipă de profesioniști în cloud certificați, care lucrează cu o misiune de inovare constantă, oferind soluții mature, obțineți o soluție cloud fiabilă și sigură pentru a elimina toate problemele de securitate în cloud. Oferim acces complet la toate datele dvs. din cloud în timp real și oferim o soluție scalabilă pentru cloud. De asemenea, cloud-ul va suporta toate integrările majore, ceea ce vă poate ajuta să reduceți o varietate de riscuri de securitate cloud computing.

Întrebări frecvente

Î. Este cloud-ul sigur pentru datele mele?

R. Deoarece companii precum Amazon și Google pot angaja ingineri calificați și pot automatiza multe dintre procedurile lor, norii sunt de obicei mai siguri decât majoritatea centrelor de date private. În plus, furnizorii de infrastructură cloud oferă instrumente și opțiuni arhitecturale pentru izolarea sarcinii de lucru, criptarea datelor și detectarea amenințărilor de securitate în cloud.

Pe de altă parte, cloud-urile publice funcționează pe un model de responsabilitate partajată, în care utilizatorul este responsabil pentru protejarea datelor și a aplicațiilor stocate pe cloud. În funcție de nivelul de cloud computing, această împărțire a sarcinilor de securitate se schimbă.

Echipele IT trebuie să treacă printr-o curbă de învățare pentru a implementa cloud computing, deoarece metoda de securizare a unui mediu cloud diferă de procedurile mai convenționale ale centrelor de date. Cea mai frecventă vulnerabilitate la securitatea în cloud este accesul neautorizat la resurse.

Î. Ce întrebări esențiale ar trebui să pun furnizorului meu de servicii cloud cu privire la riscurile și măsurile de securitate în cloud?

A. Deși întrebările pot varia în funcție de cerințele dvs., utilizați următoarele întrebări ca ghid:

- Ce criptări specifice de transmisie a datelor sunt incluse în cloud?

- Unde sunt amplasate fizic serverele?

- Cine poate accesa datele din cloud?

- Ce măsuri vor fi luate în caz de încălcare a securității?

- Cum sunt protejate GUI-urile și API-urile?

- Ce nivel de suport tehnic este disponibil?

- Care este rolul companiei mele în protecția datelor?

Î. Ce sarcină de lucru ar trebui să trec pe cloud?

A. Puteți muta orice sarcină de lucru într-o arhitectură cloud. Pentru a îndeplini toate cerințele de reglementare necesare, va trebui să acordați o atenție deosebită implicațiilor migrației în cloud și că arhitectura acesteia vă menține datele în siguranță.