Cum să respectați HIPAA în testarea software-ului?

Publicat: 2022-12-19Declinare a răspunderii – Articolul acoperă doar domeniile majore de testare a software-ului de conformitate cu HIPAA și nu elemente precum garanțiile fizice, cum ar fi neimplementarea software-ului pe stația de lucru cu ecrane deschise. De asemenea, rețineți că strategia va depinde de cerințele aplicației, ceea ce înseamnă că nu va fi aplicabilă pentru toate aplicațiile.

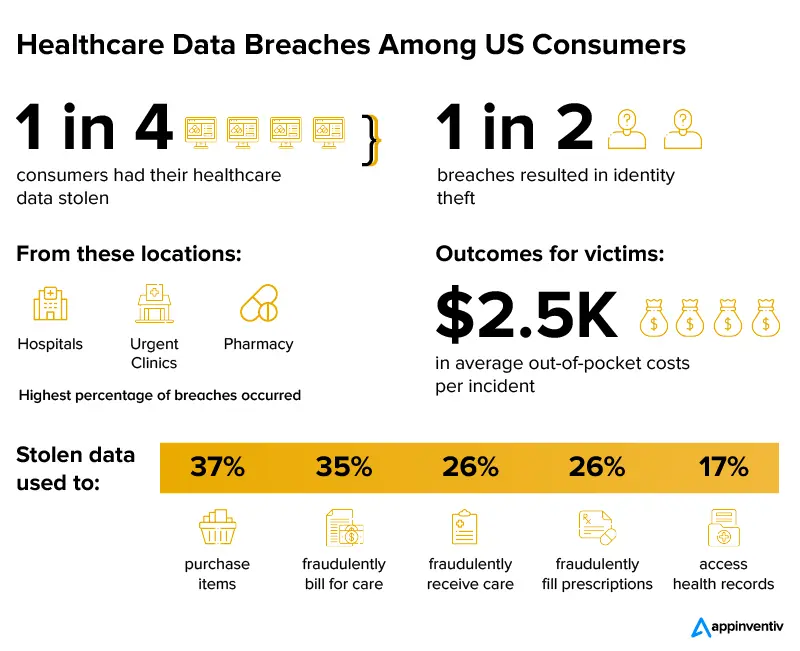

Organizațiile din domeniul sănătății sunt victime ale unor cazuri de încălcare a datelor la scară largă într-un ritm alarmant. Un exemplu notabil în acest sens poate fi văzut în instanța de atac ransomware Yuma Regional Medical Center, care a expus datele a peste 700.000 de persoane în aprilie 2022. Numărul tot mai mare de cazuri de încălcare a datelor este evident și din graficul de mai jos.

Pe măsură ce cifrele devin mai îngrijorătoare la nivel de la an la an, organizațiile medicale se îndreaptă către software construit cu măsuri de protecție a datelor care nu pot fi încălcate pentru stocarea și transmiterea datelor lor medicale. Organizațiile respectă toate cerințele de conformitate cu HIPAA și petrec mult timp pentru a asigura soliditatea și securitatea software-ului de asistență medicală construit .

Acest lucru pune mult accent pe testarea software-ului conform HIPAA. Ce s-ar întâmpla dacă nu testați software-ul de asistență medicală cu respectarea HIPAA în atenție? O neconformitate cu testarea software-ului HIPAA va deschide aplicația la scurgeri de date și la utilizarea ilegală a acesteia. În plus, va duce la pedepse severe din partea Departamentului de Sănătate și Servicii Umane din SUA.

Acesta este motivul pentru care este necesar ca echipa dvs. de dezvoltare de software de asistență medicală să petreacă timp pentru a construi o aplicație conformă HIPAA, cu accent sporit pe testarea software-ului.

La Appinventiv, în rolul nostru de companie de dezvoltare de software de asistență medicală , am dezvoltat, testat și implementat cu succes aplicații de asistență medicală care ating mai multe părți interesate, fără o singură instanță de încălcare.

În acest articol, vom discuta despre diferitele modalități de verificare a conformității HIPAA în aplicația dvs. prin testare. Dar mai întâi să vedem de ce construirea unui software compatibil HIPAA devine din ce în ce mai dificilă.

De ce este dificilă construirea unui software compatibil HIPAA?

În timp ce fiecare furnizor de servicii de asistență medicală menține securitatea în centrul atenției pentru a asigura conformitatea cu HIPAA, complexitatea sectorului este de așa natură încât există momente în care unele elemente rămân neabordate. Iată ce se întâmplă de obicei în absența unei liste de verificare a software-ului de conformitate cu HIPAA.

Multe date de protejat

Înainte de a face o structură în jurul protecției datelor, dezvoltatorii trebuie să aibă o înțelegere completă a ceea ce constituie informațiile sensibile. În sistemul de sănătate, evaluarea acestui lucru poate fi dificilă, deoarece datele sunt stocate în diferite formate în mai multe locații, cum ar fi locații fizice de stocare, sisteme EHR, centre de date, dispozitive mobile, birouri ale vânzătorilor etc.

Lipsa resurselor în jurul respectării HIPAA

Construirea unui software cu adevărat conform HIPAA necesită adăugarea de avocați, arhitecți de sistem, experți în securitate cibernetică și experți medicali în echipă. Toți contribuie cu cunoștințe extinse și timp în proiect - ceva ce nu este întotdeauna posibil din cauza costurilor fixe de dezvoltare a aplicațiilor de asistență medicală și a calendarului .

Platforme multiple de acces la date

Toate platformele din sistemul de sănătate trebuie protejate printr-o măsură de securitate unificată. Cu toate acestea, o infrastructură de spital constă din puncte finale de utilizator reale și digitale, centre de date, servere, resurse cloud etc. pentru a face o infrastructură de securitate unificată, este necesar să se analizeze dezvoltarea MDM pentru securizarea datelor sensibile.

Flexibilitate redusă

Software-ul creat având în vedere mai multe cerințe de securitate poate deveni rigid, cu toate acestea, organizațiile din domeniul sănătății au nevoie de flexibilitate pentru a putea gestiona experiențele pacienților și ale medicilor. Acest lucru duce la o situație în care dezvoltatorii trebuie să gestioneze flexibilitatea și conformitatea HIPAA fără a compromite experiența de asistență medicală.

Trebuie reevaluată implementarea HIPAA

Testarea conformității HIPAA nu se termină cu implementarea aplicației. Elemente multiple, cum ar fi amenințările de securitate cibernetică, cerințele HIPAA și nevoile IT ale organizației de asistență medicală sunt în continuă schimbare și pentru a vă asigura că software-ul dvs. rămâne compatibil, va trebui să efectuați audituri regulate și actualizări de documente.

Acum că am analizat elementele care fac dificilă construirea unei aplicații conforme cu HIPAA, este timpul să analizăm și soluțiile, analizând domeniile de testare a software-ului pentru conformitate cu HIPAA și apoi modurile în care răspunde, care este procesul de Testarea conformității HIPAA?

Strategii și domenii pentru testarea software-ului HIPAA

Pentru o înțelegere ușoară, împărțim de obicei testarea software-ului de conformitate HIPAA în 5 domenii cheie. Este important să știți care sunt aceste domenii. Cum vă asigurați că software-ul respectă HIPAA?

Autentificarea utilizatorului

De obicei, autentificarea utilizatorului poate fi oricare dintre acestea – bazată pe proprietate, cum ar fi cărțile de identitate, bazată pe cunoștințe, cum ar fi ID-ul utilizatorului/parola, și bazată pe biometrice, cum ar fi amprenta digitală sau scanarea feței. Testarea software-ului pe acest front depășește asigurarea unei căi de conectare de succes pentru fiecare rol și analizează -

- Eroare de conectare din cauza –

- Id-ul de utilizator și parola goale

- ID utilizator și parolă nevalide

- Cont expirat sau blocat

- Cont blocat

- Logare succes după schimbarea parolei

- Timeout inactiv pentru autentificare

- Datele de conectare nu sunt stocate în memoria aplicației

În plus, ajută la crearea unei structuri standard a datelor de testare, de exemplu, <PatientFirstName><PatientLastName><TestName><Data><Time>. Acest lucru va ajuta la identificarea fără probleme a utilizatorilor.

Dezvaluirea informatiei

Dezvăluirea informațiilor funcționează de obicei cu două categorii – Acces pe rol și Alocarea pacienților. Sub primul, utilizatorii sunt grupați în clase logice cu niveluri de acces specifice, iar în cazul celor din urmă, supervizorul repartizează pacienții unui furnizor de sănătate pentru un anumit timp.

Va fi util să proiectați cazuri de testare care să specifice cine poate vizualiza/modifica/adăuga/șterge informațiile care nu au fost accesate la ele. În plus, ar trebui să creați o practică în care, odată ce aplicația este dezinstalată, toate informațiile EPHI să fie eliminate și șterse din sistem. Dezvăluirea corectă a informațiilor ar trebui să fie o parte cheie a listei de verificare a software-ului pentru conformitate cu HIPAA.

Piste de audit

Când analizăm componentele de audit ale testării software-ului HIPAA, iată care sunt factorii care ar trebui analizați.

- Fiecare intrare de pistă de audit trebuie să aibă următoarele informații:

- Data și ora acțiunii

- Id sau numele utilizatorului care efectuează acțiunea

- Nivel de acces utilizator

- ID-ul de înregistrare a pacientului pe care a avut loc acțiunea

- Acțiunea care a fost efectuată sau încercată

- Evenimentul specific din care a fost efectuat (de exemplu, plata sau diagrama pacientului)

- Locația sau ID-ul sistemului prin care a avut loc acțiunea

- Intrările trebuie să se conformeze cerințelor de securitate ale software-ului și pista de audit ar trebui să fie făcută pentru a fi urmărită cu ușurință pentru investigații viitoare.

- Intrările nu trebuie eliminate din pista de audit.

- Pista de audit ar trebui să fie concepută pentru a fi vizualizată de anumite conturi de utilizator.

- Toate încercările de a încălca securitatea ar trebui monitorizate în pista de audit.

- Pista de audit trebuie criptată.

Transferuri de date

Transferul de date este un alt domeniu cheie al testării conformității HIPAA în care securitatea trebuie asigurată în timpul -

- Accesul la date între dispozitivele fizice și mobile pe care este instalată aplicația

- Transfer de date către dispozitiv extern și locație

- Mutarea datelor în locația de stocare offline.

În timpul transferurilor de date, este, de asemenea, important de reținut că, de obicei, datele vor fi criptate (care vor fi decriptate doar de către utilizatorii autorizați). Iată cele mai bune practici de criptare a datelor care ar trebui să facă parte din cerințele de conformitate HIPAA.

- Securizează cheile de criptare pentru a împiedica utilizatorii neautorizați să utilizeze datele sistemului.

- Criptați datele sensibile, indiferent de locul în care au fost stocate în sistem.

- Analizați periodic performanța algoritmului în timpul criptării datelor.

Informații despre utilizarea corectă a datelor

În cele din urmă, aplicația ar trebui să furnizeze detalii despre utilizarea datelor înainte de accesarea acesteia. Pe baza aplicației, aceasta poate fi sub forma unei pagini de ajutor pentru fiecare operațiune care include EPHI sau crearea unei versiuni de instruire a aplicației care permite utilizatorilor să vadă cum funcționează software-ul înainte de a acorda acces la EPHI acumulat.

Așadar, iată cele 5 domenii critice ale testării software-ului de conformitate cu HIPAA, dar cum ne asigurăm că este aplicat în procesul de dezvoltare a aplicațiilor de asistență medicală?

Care sunt pașii pentru a obține și menține conformitatea HIPAA în testarea software-ului?

Să aflăm în următoarea noastră secțiune.

Pași pentru atingerea și menținerea conformității HIPAA în testarea software-ului

La Appinventiv, atunci când construim o aplicație de asistență medicală, facem din cerințele software HIPAA o parte a ciclului de dezvoltare end-to-end, în special testarea. Iată câteva modalități prin care ne asigurăm același lucru.

1. Controlul accesului

În conformitate cu cerințele de conformitate cu HIPAA, oricărui utilizator ar trebui să i se permită să acceseze doar informațiile de care au nevoie pentru a îndeplini o anumită sarcină. Atingerea acestui nivel strict de control al accesului poate fi realizată prin următoarele șapte moduri:

- O listă de control al accesului care oferă acces utilizatorului la anumite module/aplicații/zone.

- Un nume și un număr distinctiv pentru identificarea și urmărirea identității fiecărui utilizator în interiorul sistemului.

- Acces condus de utilizator care necesită autentificare cu doi factori pentru a intra în sistem.

- Acces bazat pe roluri care depinde de rolul utilizatorilor pentru găsirea și deciderea drepturilor de acces.

- Acces bazat pe context care limitează accesul la anumite ore sau date într-o anumită rețea sau sistem de informații.

- Proces dedicat pentru o situație de urgență pentru a colecta ePHI critice.

- Procese electronice care vor impune deconectarea automată a sesiunii electronice după un timp de inactivitate prestabilit.

- Criptați și decriptați ePHI.

2. Testare de sănătate

Prima parte a protocolului de testare a software-ului HIPAA pe care îl urmăm este rularea unui test de sănătate în care căutăm defecte în standardele de conformitate HIPAA ale aplicației. Aceasta implică cercetarea în domenii precum -

- Pentru fiecare rol sau relație cu risc ridicat, verificăm dacă utilizatorul unui anumit rol se poate autentifica cu ușurință, i se acordă acces la vizualizare, modificare și ștergere sau acces zero la operarea anumitor componente ale aplicației. Odată ce toate acțiunile sunt efectuate, acestea sunt înregistrate în pista de audit.

- Criptările sunt verificate pentru domenii precum intrările de urmărire de audit și EPHI în baza de date.

3. Matricea rolurilor

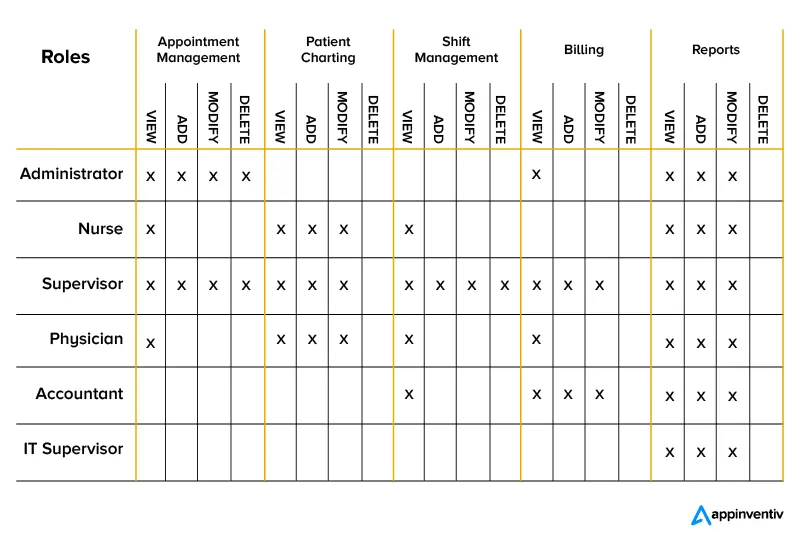

Presupunând că aplicația folosește acces bazat pe roluri, devine important să se identifice rolurile din sistem și nivelul de acces pe care îl pot avea în aplicație. Acest pas este efectuat de obicei prin discutarea cu clienții care ne spun nivelul de risc pe baza dezvăluirii informațiilor, frecvența de utilizare, șansa de eroare și impactul erorii.

Când executăm teste de sănătate, o diagramă ca aceasta ajută la identificarea nivelurilor de risc asociate fiecărei relații și ne asigură că problemele sunt găsite și rezolvate în mod proactiv.

4. Cazuri de testare

Al treilea pas pe care îl urmăm în testarea software-ului de conformitate cu HIPAA este construirea de cazuri de testare detaliate în care mișcările utilizatorilor sunt defalcate la nivel de acțiune și rezultate. Să o detaliem cu un exemplu de aplicație de programare la medic.

| Caz de testare | Eveniment |

|---|---|

| Loghează-te | Ecranul de conectare vine cu mai multe opțiuni de autentificare. |

| Ecranul de start | Medicii au o vizualizare a programelor pe tabloul de bord. |

| Gestionați sloturile de disponibilitate | Medicul primește o vizualizare a calendarului modificabilă pentru a adăuga un spațiu de disponibilitate. |

| Vezi programarea programată | Un ecran vine cu o listă de întâlniri programate. |

| Acceptați/respingeți/modificați programarea | Pe lângă programarea programată, medicul are opțiunea de a accepta, respinge sau reprograma programarea. |

| Alăturați-vă sesiunii de consultație virtuală | Medicul se poate alătura unei ședințe de consultație virtuală prin chat/apel/video. |

| Încărcați rețetă | Doctorul poate încărca captura de ecran făcând clic pe o fotografie a blocului de prescripție. |

| Gestionează profilul | Se deschide ecranul în care medicii pot vedea programările, rezumatul plăților și pot edita detaliile acestora. |

| Închideți aplicația | Când medicul închide aplicația, sesiunea se încheie. |

5. Echilibrarea sarcinii

Planurile de failover sau de echilibrare a încărcăturii sunt o parte critică a oricărei organizații de asistență medicală, deoarece pierderea datelor unui pacient le poate pune viața în așteptare.

Acestea sunt necesare pentru a verifica capacitatea software-ului de a continua operațiunile de zi cu zi, în timp ce fac copii de rezervă pentru un flux de lucru fără probleme. Ele ajută, de asemenea, la determinarea dacă software-ul va fi capabil să aloce resurse atunci când este necesar și va putea identifica o situație de nevoie/urgență. Un plan de failover puternic, atunci când este implementat corect și testat din interior, trebuie să ofere protecție aproape completă a datelor, pierderi de date minime până la zero și o recuperare instantanee în cazul unei erori.

Procesul pe care îl urmăm pentru testarea conformității HIPAA

Procesul de testare a unei aplicații de sănătate pentru conformitatea HIPAA este diferit de abordările obișnuite de testare a aplicațiilor. Iată abordarea pe care o urmăm pentru a ne asigura că aplicația dvs. este bine testată.

1. Analiza documentatiei

Specialiștii noștri QA analizează documentația software-ului care conține cerințele sale funcționale și nefuncționale, pentru a construi o listă de verificare a garanțiilor tehnice care vor fi necesare în software-ul dvs. și vom urmări acest lucru cu un plan de testare a conformității HIPAA.

2. Crearea matricei de roluri

Construim o diagramă cu matrice de roluri care ajută la identificarea rolurilor curente ale utilizatorului și a nivelului de risc legat de efectuarea mai multor operațiuni, cum ar fi vizualizarea, adăugarea, ștergerea și modificarea ePHI.

3. Planificarea și proiectarea testelor

- Procesul începe cu definirea evenimentelor de testare necesare pentru verificarea conformității software-ului cu garanțiile tehnice HIPAA, cum ar fi evaluarea vulnerabilității, testarea funcțională și testarea de penetrare.

- În continuare, definim componența echipei a grupului de testare – numărul de ingineri de testare, experți în automatizare, testeri de securitate etc.

- După aceasta, sunt construite scenarii de testare și cazuri de testare relevante.

- În continuare, decidem asupra cotei de automatizare a testelor.

- Apoi scriem scripturi despre automatizarea testelor, selectăm și configurăm instrumente relevante de automatizare a testelor.

- În cele din urmă, pregătim mediul de testare obligatoriu și datele de testare.

4. Executarea si raportarea testului

- Efectuăm teste manuale și automate în conformitate cu scenariile de testare predefinite.

- Raportați lacunele de conformitate HIPAA identificate.

- În sfârșit, vă sugerăm măsurile de remediere necesare.

Prin aceasta, am analizat mai multe aspecte ale testării unei aplicații care îndeplinește toate cerințele HIPAA, în plus față de procesul pe care îl urmăm pentru a testa aplicația. Pe măsură ce închidem articolul, să vedem cum toate acestea se traduc în cost.

Costul testării conformității HIPAA

Costul testării HIPAA atunci când este ales la nivel individual, depinde de următoarele:

- Tipul și complexitatea software-ului de asistență medicală

- Numărul de roluri diferite de utilizator.

- Garanțiile aplicabile pentru testarea tehnică HIPAA.

- Tipurile de testare necesare.

- Cantitatea de efort necesară pentru automatizarea testelor.

- Complexitatea și numărul cazurilor de testare.

- Modelul de aprovizionare pentru testarea software-ului ales (in-house sau outsourcing).

- Costurile instrumentelor de testare a securității

Cu aceste cinci practici de testare a software-ului HIPAA și procesul pe care îl urmăm pentru testarea conformității HIPAA, ne asigurăm că construim o aplicație pregătită pentru conformitate, care este pregătită pentru schimbarea lumii digitale, rămânând în același timp rezistentă la încălcări. Cum facem acest lucru este păstrând lista de verificare a software-ului de conformitate HIPAA ca bază a eforturilor de proiectare, dezvoltare și întreținere.

Dacă sunteți în căutarea asistenței pentru a construi sau a testa o aplicație deja dezvoltată pregătită pentru HIPAA, contactați -ne astăzi.