Cât costă dezvoltarea unui instrument de testare a penetrației precum Kali Linux?

Publicat: 2024-01-16Testarea de penetrare este parte integrantă a securității cibernetice, servind drept prima linie de apărare în identificarea și atenuarea vulnerabilităților. Este o abordare strategică care permite organizațiilor să își întărească apărarea împotriva potențialelor amenințări cibernetice. Eficacitatea acestei practici constă în natura sa proactivă, detectând punctele slabe și consolidând securitatea înainte de apariția breșelor. În mijlocul escaladării amenințărilor digitale, rolul unor astfel de teste devine și mai important.

Antreprenorii care se aventurează în securitatea cibernetică trebuie să fie bine informați cu privire la costul dezvoltării unui instrument de testare a penetrației. Aceste cunoștințe sunt esențiale pentru planificarea eficientă și alocarea resurselor.

Dezvoltarea unui instrument cuprinzător precum Kali Linux implică investiții semnificative în cercetare, personal calificat și tehnologie avansată. Traiectoria de creștere a pieței subliniază și mai mult relevanța și rentabilitatea potențială a unor astfel de întreprinderi.

Pentru a vă face o idee generală, costul dezvoltării unei aplicații de testare a penetrației precum Kali Linux poate varia între 40.000 USD și 300.000 USD. Există mai mulți factori care pot afecta bugetul general de dezvoltare, cum ar fi complexitatea aplicației, caracteristicile care trebuie integrate, perioada de livrare a aplicației etc.

Tendințele actuale sugerează că piața globală a testelor de penetrare este de așteptat să crească la 4,1 miliarde USD până în 2030, evidențiind extinderea domeniului de aplicare și a cererii în acest sector. În acest blog, explorăm în detaliu implicațiile financiare ale creării unui instrument de testare a penetrației de ultimă oră. Dar înainte de asta, să analizăm rapid principalele motive pentru a avea un instrument de testare a penetrării.

Înțelegerea beneficiilor instrumentelor de testare a penetrației

Kali Linux este o platformă open-source de testare a pătrunderii, care este foarte apreciată pentru gama sa extinsă de instrumente de securitate cibernetică și integrarea perfectă în scopuri de hacking etic. A câștigat popularitate pe scară largă în rândul profesioniștilor în securitate cibernetică, testerilor de penetrare și entuziaștilor datorită setului său cuprinzător de instrumente conceput special pentru evaluări de securitate, analiză criminalistică și testare a vulnerabilităților.

Popularitatea Kali Linux provine din interfața sa ușor de utilizat, documentația extinsă și actualizările regulate. Aplicația oferă un depozit vast de software preinstalat, care simplifică procesul de testare și securizare a rețelelor. Acest lucru îl face un instrument indispensabil pentru persoanele și organizațiile angajate să-și întărească apărarea digitală.

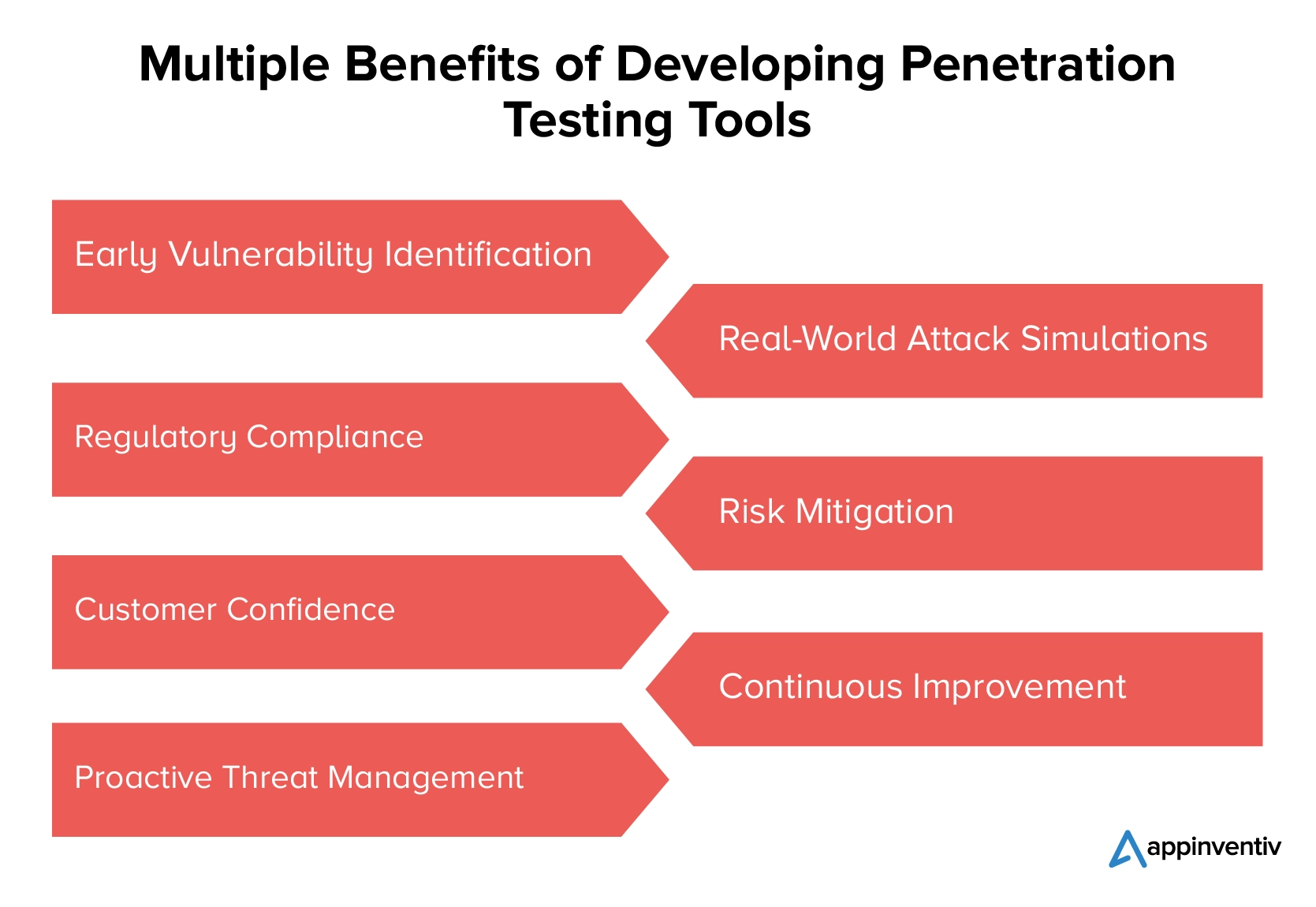

Instrumentele de testare a penetrației sunt esențiale în peisajul modern al securității cibernetice. Rolul lor în protejarea activelor digitale este de neegalat, oferind numeroase avantaje. Să ne uităm mai jos la cele mai importante beneficii ale instrumentului de testare a penetrării în detaliu.

1. Identificarea timpurie a vulnerabilităților

Dezvoltarea instrumentelor de testare a penetrației este esențială pentru ca organizațiile să identifice în mod proactiv vulnerabilitățile din rețelele și sistemele lor. Detectarea timpurie face loc unei intervenții în timp util, prevenind potențiala exploatare de către actori rău intenționați.

[Citiți și: Sistemul imunitar digital – Cum vă protejează afacerea împotriva atacurilor cibernetice]

2. Simulări de atac în lumea reală

Aceste instrumente permit organizațiilor să simuleze atacuri cibernetice din lumea reală, oferind o explorare practică a potențialelor amenințări. Replicând scenarii de atac autentice, companiile își pot consolida măsurile de securitate, valorificând informațiile practice obținute din aceste simulări pentru a-și spori rezistența generală a securității cibernetice.

3. Conformitatea cu reglementările

Instrumentele de testare a penetrației sunt esențiale pentru a ajuta companiile să adere la diverse standarde și reglementări de securitate cibernetică. Ele contribuie prin asigurarea faptului că practicile de securitate cibernetică ale unei organizații se aliniază perfect cu cerințele legale, reducând astfel riscul de neconformitate.

4. Atenuarea riscurilor

Un avantaj cheie al instrumentelor de testare a pătrunderii constă în capacitatea lor de a atenua riscurile legate de încălcările costisitoare de date și timpii de nefuncționare a sistemului. Prin identificarea și abordarea devreme a vulnerabilităților, aceste instrumente contribuie semnificativ la reducerea generală a riscurilor.

5. Încrederea clientului

Dezvoltarea și implementarea instrumentelor de testare a penetrației insuflă încredere clienților, demonstrând un angajament ferm față de protecția datelor. Companiile care testează și își securizează în mod proactiv sistemele demonstrează un efort dedicat pentru a proteja informațiile sensibile. Acest lucru poate întări încrederea clienților și poate stimula loialitatea pe termen lung.

6. Îmbunătățirea continuă

Instrumentele de testare a penetrației joacă un rol crucial în promovarea îmbunătățirii continue a strategiilor și protocoalelor de securitate. Prin evaluări regulate și prin rezolvarea proactivă a vulnerabilităților, organizațiile își pot adapta și evolua măsurile de securitate.

7. Managementul proactiv a amenințărilor

Instrumentele de testare a penetrației oferă informații valoroase pentru gestionarea proactivă a amenințărilor și planificarea răspunsului. Identificarea în avans a riscurilor potențiale permite organizațiilor să dezvolte strategii eficiente pentru a le atenua. Această abordare proactivă reduce semnificativ probabilitatea incidentelor de securitate, sporind securitatea cibernetică generală.

Beneficiile instrumentului de testare a pătrunderii se extind dincolo de simple evaluări de securitate. Ele sunt esențiale în modelarea poziției generale de securitate cibernetică a unei organizații. Prin descoperirea și abordarea vulnerabilităților, aceste instrumente joacă un rol crucial în consolidarea apărării împotriva amenințărilor cibernetice în evoluție.

Factori care afectează costul dezvoltării unui instrument de testare a penetrației precum Kali Linux

Dezvoltarea unui instrument de testare de penetrare asemănător Kali Linux necesită resurse și expertiză semnificative. Iată componentele cheie care influențează costul de dezvoltare a instrumentului de testare a penetrării asemănător Kali Linux.

Complexitatea și personalizarea caracteristicilor de securitate

Complexitatea și personalizarea caracteristicilor de securitate influențează semnificativ costul de dezvoltare al unui instrument de testare a penetrației. Caracteristicile avansate de securitate, cum ar fi sistemele de comunicații criptate și de detectare a intruziunilor, necesită cunoștințe de specialitate și timp de dezvoltare sporit. Astfel de caracteristici sunt relevante în special pentru industrii precum asistența medicală și fintech. Personalizarea, adaptată nevoilor specifice ale utilizatorului, adaugă un alt nivel de complexitate și cheltuieli.

Pentru un instrument comparabil cu Kali Linux, integrarea unei game largi de capabilități de testare, de la analiza rețelei la securitatea aplicațiilor, este crucială. Această diversitate de caracteristici asigură versatilitatea instrumentului, dar, de asemenea, intensifică efortul de dezvoltare și costul. Echilibrarea atentă a bogăției de caracteristici cu eficiența costurilor este cheia pentru dezvoltarea unui instrument competitiv și eficient.

Interfață utilizator și proiectare experiență pentru instrumente de securitate

În dezvoltarea unui instrument de testare a penetrației, designul interfeței cu utilizatorul (UI) și al experienței (UX) sunt esențiale. O interfață de utilizare intuitivă îmbunătățește implicarea utilizatorilor, făcând instrumentul accesibil unei game largi de utilizatori. Costul dezvoltării unui instrument de testare a pătrunderii crește adesea cu un design avansat UI/UX din cauza necesității de designeri calificați și de testare extinsă pentru utilizatori.

Încorporarea de funcții precum tablouri de bord personalizabile și navigare ușoară poate îmbunătăți semnificativ satisfacția utilizatorilor. Cu toate acestea, atingerea echilibrului corect între funcționalitate și aspectul estetic necesită o planificare atentă. Acest echilibru asigură că instrumentul nu este doar puternic în capabilitățile sale, ci și ușor de utilizat și eficient în funcționarea sa.

Stocarea datelor și măsuri de securitate în instrumentele de testare a penetrației

Stocarea datelor și măsurile de securitate sunt componente critice în dezvoltarea instrumentelor de testare a penetrației. Alegerea între stocarea datelor în cloud sau la locație poate avea un impact semnificativ asupra costului total. Stocarea în cloud oferă scalabilitate și accesibilitate, dar poate suporta taxe de abonament. Stocarea la sediu necesită investiții inițiale în hardware și costuri de întreținere.

Măsurile de securitate, inclusiv criptarea și protocoalele de acces securizat, sunt esențiale pentru a proteja datele sensibile de testare. Implementarea unor funcții de securitate robuste crește costul de dezvoltare, dar este vitală pentru menținerea integrității și a fiabilității instrumentului. Echilibrarea acestor costuri cu nevoia de stocare sigură și eficientă a datelor este un aspect cheie în procesul de dezvoltare.

Citiți și:- Securitatea aplicațiilor în cloud: protejarea datelor dvs. în cloud

Integrare cu cadre și platforme de securitate cibernetică

Integrarea cu cadrele și platformele existente de securitate cibernetică este esențială în dezvoltarea unui instrument de testare a penetrației. Acest proces, esențial pentru asigurarea compatibilității și îmbunătățirea funcționalității, are un impact direct asupra costului de dezvoltare a instrumentului de testare de penetrare asemănător Kali Linux. Este nevoie de dezvoltare specializată pentru a se integra cu diverse cadre standard din industrie și sisteme de securitate.

O astfel de integrare nu necesită doar expertiză tehnică, ci și timp și resurse, influențând semnificativ bugetul general. Sunt necesare actualizări continue și verificări de compatibilitate pentru a menține instrumentul relevant în peisajul securității cibernetice în evoluție. Aceste eforturi sunt esențiale pentru crearea unui instrument care este atât eficient, cât și adaptabil la schimbarea protocoalelor și standardelor de securitate.

Respectarea standardelor de reglementare în domeniul securității cibernetice

Asigurarea conformității cu standardele de reglementare de securitate cibernetică este un aspect crucial al dezvoltării instrumentelor de testare a penetrației. Aderarea la aceste standarde implică adesea încorporarea de protocoale de securitate specifice și practici de manipulare a datelor, care pot fi complexe și consumatoare de resurse. Procesul include alinierea instrumentului la reglementări precum GDPR, HIPAA sau standardele ISO, necesitând straturi suplimentare de caracteristici de securitate și confidențialitate.

Această aderență nu numai că asigură conformitatea legală, ci sporește și încrederea utilizatorilor și capacitatea de comercializare. Cu toate acestea, contribuie semnificativ la costul total de dezvoltare, deoarece necesită cunoștințe de specialitate, teste riguroase și actualizări continue pentru a rămâne aliniat cu peisajele de reglementare în schimbare.

Expertiza echipei de dezvoltare și considerații privind locația

Selectarea unei echipe de dezvoltare este crucială, expertiza și locația influențând direct costul total. Dezvoltatorii calificați sunt esențiali, mai ales atunci când creează un instrument sofisticat de testare a pătrunderii precum Kali Linux. Ele aduc cunoștințe vitale în materie de securitate cibernetică și abilități de codificare. Locația joacă un rol cheie; echipele din regiunile cu costuri de trai mai mari pot crește bugetul general.

Externalizarea către regiuni mai economice ar putea părea atractivă pentru reducerea costurilor, dar este vital să se mențină un standard ridicat de calitate. Echilibrarea acestor factori este esențială pentru dezvoltarea unui instrument robust și eficient de testare a pătrunderii, fără a compromite securitatea și funcționalitatea.

Asistență continuă, întreținere și actualizări de securitate

Asistență continuă, întreținere și actualizări de securitate dintr-o parte semnificativă a costurilor ciclului de viață pentru un instrument de testare a pătrunderii. Aceste aspecte sunt esențiale pentru a ne asigura că instrumentul rămâne eficient împotriva amenințărilor cibernetice emergente. Actualizările și întreținerea regulate nu numai că îmbunătățesc capacitățile instrumentului, ci și abordează orice vulnerabilități care pot apărea în timp.

Costul de dezvoltare a instrumentului de testare a penetrării asemănător Kali Linux include aceste cheltuieli continue, care sunt cruciale pentru menținerea relevanței și eficacității instrumentului în peisajul dinamic al securității cibernetice. Bugetul pentru asistență și actualizări continue este, prin urmare, o parte integrantă a investiției totale în dezvoltarea unui instrument robust și de încredere de testare a penetrației.

Pe baza factorilor de mai sus, costul dezvoltării unui instrument de testare a penetrației precum Kali Linux poate varia de la 40.000 USD la 300.000 USD sau mai mult.

O analiză atentă a acestor factori de cost asigură o abordare echilibrată a dezvoltării unui instrument robust. Această planificare strategică este vitală pentru lansarea unui instrument de testare de penetrare de succes și eficient pe piața competitivă de securitate cibernetică.

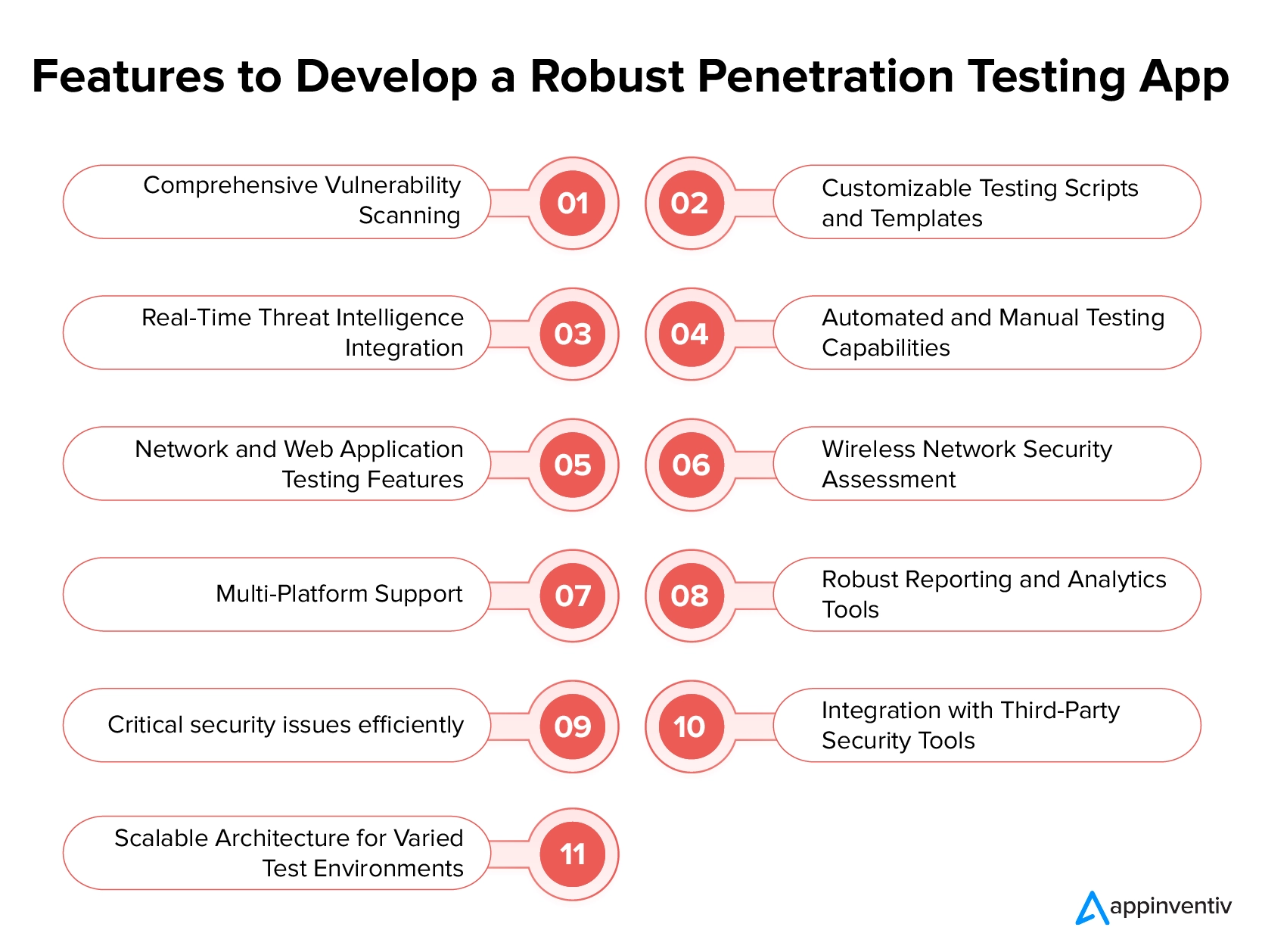

Caracteristici cheie ale unui software de testare a penetrației precum Kali Linux

În securitatea cibernetică, funcționalitatea și eficiența software-ului de testare a penetrației sunt primordiale. Identificarea caracteristicilor cheie care definesc un astfel de software este esențială pentru înțelegerea complexității și costurilor dezvoltării acestuia. Iată care sunt atributele critice care disting instrumentele eficiente de testare a penetrației din industrie.

Scanare cuprinzătoare a vulnerabilităților

Scanarea cuprinzătoare a vulnerabilităților este o caracteristică fundamentală în dezvoltarea software-ului de testare la penetrare. Această capacitate permite examinarea amănunțită a sistemelor pentru a identifica punctele slabe de securitate și potențialele amenințări. Scanând o gamă largă de dispozitive de rețea, servere și aplicații, instrumentul asigură că nicio vulnerabilitate nu trece neobservată.

Acesta cuprinde diferite tipuri de scanări, inclusiv verificări ale rețelei, aplicațiilor și sistemului, pentru a oferi o evaluare completă a securității. Această caracteristică este vitală pentru detectarea preventivă și atenuarea vulnerabilităților, îmbunătățind poziția generală de securitate a infrastructurii digitale a organizației.

Scripturi și șabloane de testare personalizabile

Scripturile și șabloanele de testare personalizabile sunt esențiale pentru adaptarea evaluărilor de securitate la medii specifice. Această flexibilitate permite utilizatorilor să modifice și să creeze scripturi care vizează vulnerabilități unice ale sistemului. În dezvoltarea instrumentului de testare a pătrunderii asemănător Kali Linux, această adaptabilitate este crucială pentru o analiză eficientă și amănunțită a securității. Acesta permite testerilor să simuleze o varietate de scenarii de atac, asigurând o acoperire cuprinzătoare.

Șabloanele personalizate simplifică procesul de testare, făcându-l mai eficient și mai relevant pentru nevoile specifice de securitate ale organizației. Această personalizare este o caracteristică cheie care îmbunătățește funcționalitatea generală și eficacitatea software-ului de testare a penetrației.

Integrare în timp real a informațiilor despre amenințări

Integrarea în timp real a informațiilor despre amenințări este crucială în software-ul eficient de testare a pătrunderii, asigurând mecanisme de apărare actualizate. Această caracteristică permite instrumentului să utilizeze datele actuale privind amenințările, îmbunătățindu-i capacitatea de a detecta și de a răspunde la riscurile emergente. Integrarea acestor informații are un impact asupra costului dezvoltării unui instrument de testare a pătrunderii, deoarece necesită acces la bazele de date de amenințări actualizate continuu.

Acesta permite instrumentului să efectueze evaluări de securitate mai informate și mai proactive, esențiale în peisajul amenințărilor cibernetice cu evoluție rapidă. Astfel, inteligența în timp real crește semnificativ eficacitatea instrumentului în identificarea vulnerabilităților și protejarea activelor digitale împotriva noilor amenințări.

Capacități de testare automată și manuală

Capacitățile de testare automată și manuală sunt ambele esențiale într-un software de testare de penetrare. Automatizarea accelerează procesul de testare, permițând identificarea rapidă a vulnerabilităților într-o rețea vastă. Asigură o acoperire consecventă și completă, fără a fi nevoie de o supraveghere umană constantă. Odată cu apariția tehnologiei AI, ne putem gândi și la utilizarea AI în testare.

Testarea manuală, pe de altă parte, este crucială pentru scufundări profunde în sisteme complexe în care expertiza umană și intuiția sunt de neînlocuit. Combinația ambelor metode oferă o abordare cuprinzătoare a testării de securitate, asigurând că atât vulnerabilitățile evidente, cât și cele subtile sunt identificate și abordate. Această capacitate dublă este cheia unei strategii robuste de apărare a securității cibernetice.

Funcții de testare a rețelei și a aplicațiilor web

Funcțiile de testare a rețelei și a aplicațiilor web sunt esențiale în dezvoltarea oricărui instrument de testare de penetrare. Aceste caracteristici permit evaluarea cuprinzătoare a vulnerabilităților rețelei interne și externe. Testarea rețelei se concentrează pe identificarea potențialelor lacune de securitate în infrastructură, cum ar fi punctele slabe în firewall-uri și routere. Testarea aplicațiilor web este la fel de crucială, vizând vulnerabilitățile din aplicațiile bazate pe web, cum ar fi injecția SQL și scripturile între site-uri.

Împreună, aceste caracteristici oferă o perspectivă holistică a poziției de securitate cibernetică a unei organizații. Ele sunt esențiale pentru a ne asigura că atât straturile de rețea, cât și aplicațiile orientate către web sunt protejate împotriva potențialelor atacuri cibernetice.

Citiți și: - Cum să asigurați securitatea cibernetică în era IoT

Evaluarea securității rețelei fără fir

Evaluarea securității rețelei fără fir este o caracteristică critică într-un software de testare a pătrunderii. Aceasta implică evaluarea securității rețelelor Wi-Fi față de accesul neautorizat și vulnerabilități. Această caracteristică testează punctele slabe ale protocoalelor wireless, metodelor de criptare și proceselor de autentificare. Ajută la identificarea riscurilor potențiale, cum ar fi parolele slabe, punctele de acces nesecurizate și susceptibilitatea la atacuri precum interceptarea cu urechea.

Efectuarea de evaluări amănunțite ale rețelelor fără fir este crucială, deoarece acestea prezintă adesea provocări și vulnerabilități diferite în comparație cu rețelele cu fir. Asigurarea securității wireless robuste este esențială pentru protejarea integrității rețelei generale a unei organizații și pentru protejarea datelor sensibile.

Suport multi-platformă

Suportul pentru mai multe platforme este o caracteristică definitorie în dezvoltarea instrumentelor de testare a penetrației asemănătoare Kali Linux. Această caracteristică asigură compatibilitatea cu diverse sisteme de operare, cum ar fi Windows, Linux, Android, iOS etc. Permite profesioniștilor în securitate să efectueze teste de penetrare amănunțite, indiferent de platforma pe care rulează sistemele țintă.

Suportul pe mai multe platforme crește versatilitatea și eficacitatea instrumentului, deoarece se poate adapta la diverse medii IT. Această adaptabilitate este deosebit de importantă în infrastructurile cu medii mixte, comune în multe organizații. Asigurarea funcționării fără întreruperi pe diferite platforme este esențială pentru un instrument de testare cuprinzător și eficient de penetrare.

Instrumente robuste de raportare și analiză

Instrumentele robuste de raportare și analiză sunt indispensabile în software-ul eficient de testare a penetrației. Aceste instrumente oferă informații detaliate asupra evaluărilor de securitate efectuate, evidențiind vulnerabilitățile și potențialele încălcări. Acestea permit utilizatorilor să genereze rapoarte cuprinzătoare care oferă informații clare și acționabile pentru îmbunătățirea măsurilor de securitate. Analizele bune ajută, de asemenea, la urmărirea progresului îmbunătățirilor de securitate în timp.

Astfel de caracteristici sunt esențiale pentru ca organizațiile să își înțeleagă postura de securitate și să ia decizii informate. Ele transformă datele brute în informații de securitate semnificative, facilitând echipelor să prioritizeze și să abordeze eficient problemele critice de securitate.

Integrare cu instrumente de securitate terță parte

Integrarea cu instrumente de securitate terță parte este o caracteristică cheie a unui software de testare a pătrunderii. Această integrare îmbunătățește capacitățile instrumentului, permițându-i să lucreze în tandem cu alte soluții de securitate. Facilitează testarea completă prin combinarea punctelor forte ale diferitelor instrumente, oferind o analiză de securitate mai completă. Astfel de integrări pot include scanere de vulnerabilități, sisteme de detectare a intruziunilor și instrumente de monitorizare a rețelei.

Această caracteristică este crucială pentru crearea unui mediu de securitate coerent, permițând software-ului de testare a penetrației să utilizeze resurse externe pentru informații mai profunde și detectarea mai eficientă a potențialelor amenințări și vulnerabilități.

Arhitectură scalabilă pentru medii de testare variate

O arhitectură scalabilă este vitală pentru adaptarea la diferite medii de testare în software-ul de testare de penetrare. Această flexibilitate permite instrumentului să gestioneze eficient diferite dimensiuni și complexități ale rețelelor. Costul dezvoltării unui instrument de testare a pătrunderii este influențat semnificativ de nevoia de scalabilitate.

Acesta permite instrumentului să funcționeze la fel de bine în rețelele de afaceri mici și mediile de întreprinderi mari. O astfel de scalabilitate asigură că instrumentul se poate dezvolta și se poate adapta la nevoile în evoluție ale organizației, făcându-l o investiție pe termen lung în securitate cibernetică. Această adaptabilitate este cheia pentru a oferi valoare într-o gamă largă de scenarii de testare și cerințe ale clienților.

Aceste caracteristici nu numai că definesc capacitățile software-ului, ci influențează și costul de dezvoltare al acestuia. Înțelegerea acestora este esențială pentru oricine dorește să dezvolte un instrument comparabil cu Kali Linux în ceea ce privește eficiența și domeniul de aplicare.

[Citiți și: Serverless vs Microservices – Ce arhitectură ar trebui să aleagă companiile?]

Pași pentru a dezvolta un instrument de testare a penetrației precum Kali Linux

Crearea unui instrument de testare a pătrunderii asemănător Kali Linux este un proces complex, dar plin de satisfacții. Acesta implică o serie de pași strategici și tehnici, fiecare crucial pentru eficacitatea instrumentului. Iată pașii detaliați de dezvoltare a instrumentului de testare a penetrației, care vă ghidează de la conceptul inițial până la implementarea finală.

Pasul 1: Definiți cerințele și domeniul de aplicare pentru instrumentul de testare de securitate

Începeți prin a identifica nevoile și obiectivele specifice de securitate. Analiza detaliată este esențială pentru a stabili scopul și obiectivele, formând un plan pentru procesul de dezvoltare. Această fază inițială pune bazele unui instrument concentrat și eficient.

Pasul 2: Alegerea tehnologiei potrivite pentru securitatea cibernetică

Selectarea stivei de tehnologie adecvată este crucială. Ar trebui să se alinieze cu cerințele de funcționalitate și scalabilitate ale instrumentului dvs. Această decizie are un impact semnificativ asupra performanței și capacităților de securitate, influențând eficacitatea generală a instrumentului.

Pasul 3: Dezvoltarea caracteristicilor de bază pentru testarea de penetrare

Concentrați-vă pe construirea caracteristicilor principale, acordând prioritate funcționalităților precum scanarea vulnerabilităților și analiza rețelei. Asigurați-vă că caracteristicile de bază se aliniază cu domeniul de aplicare și cerințele dvs. definite, creând scena pentru un instrument robust.

Pasul 4: testarea și repetarea caracteristicilor de securitate

Testarea amănunțită și iterația sunt esențiale pentru perfecționarea funcționalităților instrumentului. Testarea riguroasă identifică și remediază orice defecțiuni de securitate, asigurând fiabilitatea și eficacitatea instrumentului.

Pasul 5: Implementarea și integrarea în medii de securitate cibernetică

Implementați cu succes instrumentul în diverse medii de securitate cibernetică. Această etapă este esențială pentru a asigura o integrare perfectă cu sistemele existente și aplicabilitatea în lumea reală.

Pasul 6: Furnizarea de asistență continuă și actualizări de securitate

Etapa finală de asistență continuă și actualizări regulate de securitate este crucială pentru menținerea relevanței și eficacității instrumentului într-un peisaj cibernetic în evoluție, completând pașii de dezvoltare a instrumentului de testare a penetrației.

Acești pași formează coloana vertebrală a unui proiect de dezvoltare de succes a instrumentelor de testare a penetrației. Aderarea la acestea asigură crearea unui instrument puternic și de încredere, capabil să facă față provocărilor dinamice ale securității cibernetice.

Appinventiv este partenerul dvs. de încredere în dezvoltarea instrumentelor de testare a penetrației

Appinventiv este o companie de dezvoltare de software specializată în crearea de soluții tehnologice avansate, inclusiv instrumente comparabile cu Kali Linux. Expertiza noastră în dezvoltarea instrumentelor de securitate cibernetică este susținută de o echipă de profesioniști experimentați dedicați furnizării de soluții de securitate de top. Înțelegem că costul de dezvoltare a instrumentului de testare a penetrației asemănător Kali Linux poate fi o considerație semnificativă pentru clienții noștri. De aceea, ne concentrăm pe furnizarea de instrumente rentabile, dar puternice, adaptate pentru a răspunde nevoilor diverse de securitate.

Abordarea noastră combină tehnologia inovatoare cu planificarea strategică, asigurându-ne că clienții noștri primesc cea mai bună valoare fără a compromite calitatea. Prioritizează preocupările dumneavoastră de securitate, oferind soluții personalizate care se aliniază cerințelor dumneavoastră specifice. Cu Appinventiv, câștigi un partener angajat să-ți îmbunătățească postura de securitate cibernetică.

Am avut plăcerea de a livra soluții software de top clienților precum IKEA, Adidas, KFC și Domino, pentru a numi câteva. Aveți încredere în noi pentru a vă ghida prin fiecare pas, de la conceptul inițial până la implementare și nu numai, asigurându-vă că investiția în securitate cibernetică generează profituri maxime.

Conectați-vă cu noi acum.

Întrebări frecvente

Î. Cât costă dezvoltarea instrumentelor de testare a penetrației?

R. Costul dezvoltării unui instrument de testare a pătrunderii variază foarte mult în funcție de factori precum complexitatea caracteristicilor, protocoalele de securitate și cerințele de integrare. Intervalul este de obicei de la 40.000 USD la 300.000 USD. Instrumentele de bază cu funcționalități standard sunt mai rentabile, în timp ce instrumentele avansate cu caracteristici sofisticate pot fi semnificativ mai scumpe.

Î. Cum poate fi realizată scalabilitatea în instrumentele de testare a pătrunderii pentru diferite dimensiuni de organizație?

A. Scalabilitatea instrumentelor de testare a penetrației este obținută prin proiectarea unei arhitecturi flexibile care se poate adapta la diferite dimensiuni și complexități ale rețelei. Aceasta implică utilizarea unor designuri modulare și soluții bazate pe cloud pentru a satisface nevoile în evoluție atât ale întreprinderilor mici, cât și ale întreprinderilor mari.

Î. Care sunt provocările comune cu care se confruntă în timpul dezvoltării unui instrument de testare a penetrației?

A. Provocările comune includ asigurarea unei acoperiri cuprinzătoare de securitate, integrarea cu diferite cadre de securitate cibernetică, menținerea ușurinței de utilizare, oferind în același timp funcții avansate și respectarea conformității cu reglementările. Echilibrarea inovației cu caracterul practic și eficiența costurilor este, de asemenea, o provocare cheie.

Î. Cât timp durează dezvoltarea unui instrument de testare a pătrunderii precum Kali Linux?

A. Timpul de dezvoltare a unui instrument sofisticat de testare a pătrunderii, cum ar fi Kali Linux, durează de obicei de la câteva luni până la ani, în funcție de domeniul de aplicare, caracteristicile dorite și nivelul de personalizare. Procesul implică cercetare, dezvoltare, testare și rafinare extinse pentru a asigura un instrument robust și eficient.