Как можно использовать автоматизацию для обеспечения безопасности и соответствия требованиям в бизнесе?

Опубликовано: 2022-09-01Вы будете удивлены, узнав, что средняя стоимость утечки данных начинается с 3,92 миллиона долларов , которые в основном приобретаются малыми и средними предприятиями. Фактически, малые предприятия ежегодно становятся жертвами более 43% утечек данных, в основном из-за устаревшего программного обеспечения.

Согласно недавнему исследованию Gartner , автоматизация безопасности и соответствия требованиям в бизнес-конвейере является основным шагом для модернизации инструментов.

Таким образом, если компании хотят осуществить цифровую трансформацию и модернизировать свое программное обеспечение , крайне важно не упускать из виду безопасность и соответствие нормативным требованиям. Важнейшими факторами безопасности программного обеспечения и приложений являются гибкий процесс разработки программного обеспечения , автоматизированная экосистема и интегрированные современные технологии , работающие на стабильном потоке данных.

Согласно отчету Google DevOps за 2021 год, автоматизированные облачные технологии отвечают за масштабируемую операционную и технологическую производительность любого бизнеса.

Также было упомянуто, что предприятия, которые интегрируют автоматизированные методы обеспечения безопасности в свой процесс разработки, в 1,5 раза чаще достигают своих организационных целей. Это определяет, что все, что касается безопасности и соответствия требованиям, вращается вокруг автоматизации.

Вот о чем говорится в этой статье; здесь мы рассмотрим проблемы, связанные с автоматизацией безопасности бизнеса, преимуществами и приложениями автоматизации безопасности, а также с тем, как предприятия могут использовать автоматизированные технологии для защиты своих процессов.

Итак, давайте начнем;

Что такое автоматизация безопасности?

Автоматизация безопасности — это процесс автоматизации задач, включая обнаружение и реагирование на инциденты, а также административные обязанности. Проще говоря, это машинное выполнение действий по обеспечению безопасности, которые могут обнаруживать, исследовать и противодействовать киберугрозам с вмешательством человека и без него.

Автоматизация для обеспечения безопасности и соответствия требованиям приносит пользу отраслям любого масштаба и размера, особенно наземным предприятиям. Безопасность автоматизации основана на концепции безопасности с нулевым доверием, помогающей управлять корпоративными киберрисками. Здесь вместо того, чтобы безоговорочно доверять внутренним системам и пользователям, безопасность с нулевым доверием отклоняет или утверждает любой запрос в каждом конкретном случае.

Если оставить в стороне фактор безопасности, глобальный рынок автоматизации по-прежнему силен и, как ожидается, к 2025 году достигнет рыночной стоимости в 265 миллиардов долларов .

Вот почему предприятия совершенствуют автоматизацию безопасности ИТ-процессов, чтобы модернизировать и проверять соответствие требованиям. Если представить потребности бизнеса в автоматизации в цифрах с точки зрения безопасности и соответствия требованиям, то объем рынка SOAR (Security Orchestration, Automation and Response), по прогнозам, вырастет с оценочной стоимости в 1,1 миллиарда долларов в 2022 году до 2,3 миллиарда долларов в 2027 году при среднегодовом темпе роста 15,8% в течение шести лет.

Теперь, что подпадает под автоматизацию безопасности, кроме защиты?

Деятельность, связанная с автоматизацией безопасности

Автоматизация безопасности бизнеса может выявлять будущие потенциальные угрозы, а также расставлять приоритеты и сортировать оповещения по мере их появления. Основной целью использования автоматизации в сфере безопасности является повышение гибкости и увеличение скорости реагирования на инциденты. Для этого после важных действий, выполняемых в рамках процесса безопасности автоматизации:

- Выявление инцидентов и угроз в ИТ-среде

- Следование засекреченному рабочему процессу для анализа безопасности и расследования отдельных событий

- Отслеживание наиболее подходящего элемента и действий по снижению рисков

- Выполнение действий по смягчению последствий без каких-либо препятствий для рабочего процесса

Эта блок-схема помогает обеспечить безопасность роботизированной автоматизации процессов на основе устойчивой стратегии нулевого доверия.

Давайте посмотрим, почему вашему бизнесу нужна автоматизация безопасности для оповещений о кибербезопасности.

Кроме того, узнайте, как компании могут поддерживать кибербезопасность в эпоху Интернета вещей .

Почему автоматизация безопасности важна для бизнеса

В современной цифровой экосистеме автоматизация безопасности является единственным брандмауэром, который устраняет риски утечки данных , укрепляет общую архитектуру соответствия и автоматизирует стандартные процессы безопасности. Зачем еще нужна автоматизация безопасности?

Автоматизация рабочего процесса безопасности автоматически устраняет распространенные предупреждения системы безопасности, поэтому специалисты по безопасности (Security Operations) могут сосредоточиться на фактическом расписании. Таким образом, системам соответствия политике безопасности не нужно тратить время на каждое оповещение. Вот как предприятия используют автоматизацию безопасности:

1. Чтобы уменьшить рабочую нагрузку SecOps и DevOps.

Часто разработчики изо всех сил пытаются соответствовать сложной системе безопасности для запуска и аутентификации. Другим ИТ-специалистам также становится сложно понять каждое входящее оповещение системы безопасности, требующее быстрого реагирования.

Автоматизация безопасности может помочь, автоматически устраняя разногласия между системами и командами. Он преобразует и строит каждое оповещение о безопасности на основе различных приоритетов команды. Профессионалы просто должны следовать инструкциям, чтобы обеспечить бесперебойную работу.

2. Работать эффективно

Автоматизация сетевой безопасности делает бизнес-операции более эффективными за счет приоритизации действий от входящих угроз и автоматического управления распространенными кибератаками в установленный таймер.

Многие такие задачи автоматически организуются программными системами автоматизации бизнес-безопасности, которые не требуют или требуют минимального вмешательства человека. Со временем эти системы становятся интеллектуальными и быстро выявляют угрозы.

3. Для быстрого обнаружения угроз в режиме реального времени.

Автоматизация, используемая в безопасности, анализирует n-количество поступающих рисков, которые могут быть устранены автоматически при заданном порядке действий. Автоматизированный процесс безопасности быстрее обнаруживает такие угрозы, как фишинговые атаки и вредоносное ПО, и предупреждает о своей работе системы безопасности в режиме реального времени без какого-либо ручного вмешательства.

4. Чтобы остановить бдительное утомление

Известно, что усталость от оповещений о безопасности представляет собой опасную и мощную угрозу кибербезопасности для бизнеса. Это происходит, когда система безопасности получает массовые уведомления, что затрудняет обнаружение реальной опасности. Это притупляет процесс киберпредупреждения, когда вступает в действие автоматизация безопасности.

Автоматизация безопасности устраняет наиболее распространенные уведомления и атаки, оповещая системы только в случае критических ошибок.

5. Для обеспечения безопасности установки программного обеспечения

Компании часто развертывают программные приложения , чтобы сделать процесс более эффективным. Здесь автоматизация безопасности обеспечивает высокий уровень безопасности на протяжении всего процесса разработки. Он определяет потенциальные угрозы безопасности, которые могут быть рассмотрены и устранены в ходе процесса.

Говоря о разработке программного обеспечения и приложений, вы также хотели бы прочитать: Android или iOS: какая платформа более безопасна в 2022 году .

Преимущества автоматизации бизнес-безопасности также включают централизованное управление безопасностью и обогащение заявок. Этот процесс состоит из различных алгоритмов и практик для исправления ошибок, обеспечения безопасности и соответствия требованиям с использованием автоматизированных систем, инструментов и программного обеспечения.

Говоря об инструментах автоматизации, вот примеры наиболее часто используемых инструментов автоматизации безопасности и соответствия требованиям в компаниях.

Типы инструментов автоматизации безопасности, которые вам нужны

С помощью API -интерфейсов и инструментов автоматизации ваш бизнес может связать автономные решения безопасности вместе, обеспечивая централизованный мониторинг и управление, а также улучшая обмен угрозами данных во всей вашей инфраструктуре безопасности. Чтобы помочь вам в этом процессе, ниже приведены три категории инструментов автоматизации безопасности, которые автоматизируют вашу архитектуру и стратегию безопасности.

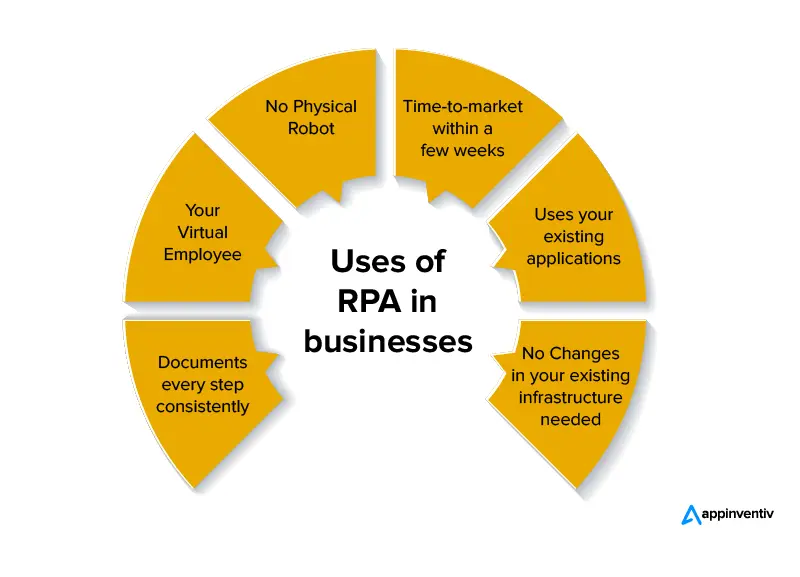

1. Роботизированная автоматизация процессов (RPA)

Известно, что технология RPA автоматизирует низкоуровневые процессы, не требующие интеллектуального анализа. Решения RPA обычно основаны на концепции программных «роботов», которые используют команды клавиатуры и мыши для автоматизации операций в виртуализированных компьютерных системах и устройствах.

Вот несколько примеров задач автоматизации безопасности, которые предприятия могут выполнять с помощью RPA:

- Запуск инструментов мониторинга и сохранение результатов

- Сканирование на наличие уязвимостей

- Базовое снижение угроз — например, внедрение правила брандмауэра для блокировки вредоносного IP-адреса.

Единственным недостатком использования RPA является то, что он выполняет только элементарные задачи. Он не сотрудничает с инструментами безопасности и не может использовать сложные рассуждения или анализ для руководства своими действиями.

Вы также можете ознакомиться с применением и преимуществами RPA в страховом секторе , секторе здравоохранения и финансовом секторе .

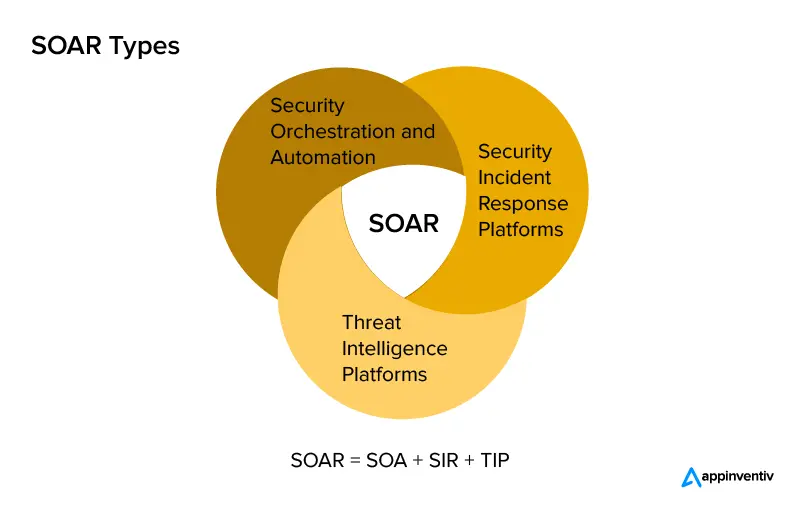

2. Организация безопасности, автоматизация и реагирование (SOAR)

Системы SOAR обычно представляют собой набор решений, которые позволяют предприятиям собирать данные об угрозах безопасности и реагировать на инциденты безопасности соответствующим образом без какого-либо ручного вмешательства. Как поясняет Gartner , эту категорию SOAR можно применять к любому инструменту, который определяет, расставляет приоритеты, стандартизирует и автоматизирует функции реагирования на инциденты.

Платформы SOAR позволяют управлять операциями по нескольким процессам и инструментам безопасности. Такие платформы также поддерживают автоматизированные рабочие процессы безопасности, автоматизацию отчетов и выполнение политик и могут быть легко использованы любой организацией для автоматизации управления уязвимостями и их устранения.

3. Расширенное обнаружение и реагирование (XDR)

Решения расширенного обнаружения и реагирования (XDR) известны как эволюция обнаружения и реагирования на конечных точках (EDR) и обнаружения и реагирования в сети (NDR). Целью XDR является консолидация данных из среды безопасности, состоящей из конечных точек, облачных систем, сетей и т. д. Таким образом, системы могут выявлять инвазивные атаки, которые скрываются между хранилищами данных и уровнями безопасности.

XDR также может автоматически компилировать данные телеметрии в истории атаки, что помогает аналитикам получать информацию обо всем, что им нужно для расследования и реагирования. Эта автоматизированная система инструментов также может напрямую взаимодействовать с инструментами безопасности для выполнения автоматических ответов, что делает ее комплексной платформой автоматизации для реагирования и расследования инцидентов.

Возможности автоматизации XDR включают:

- Корреляция связанных предупреждений и данных — XDR автоматически отслеживает цепочки событий для определения основных причин, часто группирует связанные предупреждения и создает временные шкалы атак.

- Оркестрация ответов — XDR позволяет автоматически реагировать за счет богатой интеграции API, а также отвечать вручную через пользовательский интерфейс аналитика с несколькими инструментами безопасности.

- Обнаружение на основе машинного обучения . Здесь XDR включает полууправляемые и контролируемые методы для определения угроз нулевого дня и нетрадиционных угроз. Эти угрозы основаны на поведении и других атаках, которые уже нарушили периметр безопасности.

- Централизованный пользовательский интерфейс (UI). XDR имеет единый интерфейс для просмотра предупреждений, проведения углубленных судебных расследований и управления автоматическими действиями по устранению угроз.

Улучшение с течением времени . Алгоритмы машинного обучения X DR постепенно становятся более эффективными при обнаружении более широкого спектра атак с течением времени.

Общие процессы автоматизации безопасности

Каждый инструмент автоматизации безопасности работает по-своему, поэтому, вероятно, вам понадобятся консультационные услуги DevOps, чтобы помочь вам. Однако, чтобы дать вам общее представление, ниже приведен общий процесс, которому следует автоматизированная система безопасности для обеспечения безопасности и соответствия требованиям.

Во многих случаях автоматизированная система безопасности будет выполнять только один или несколько из этих шагов, а для остальных потребуется участие человека-аналитика:

1. Имитация следственных действий аналитиков по безопасности человека

Это включает в себя получение предупреждений от инструментов безопасности, их интеграцию с другими данными или информацией об угрозах, а также анализ того, является ли предупреждение реальным инцидентом безопасности или нет.

2. Определение ответного действия

Это включает в себя определение того, какой инцидент безопасности имеет место, и выбор наиболее подходящего сценария безопасности или автоматизированного процесса.

3. Сдерживание и искоренение

Здесь автоматизированные системы безопасности выполняют автоматизированные действия с использованием инструментов безопасности или других ИТ-систем, чтобы гарантировать, что угроза не распространится и не нанесет больший ущерб. Более того, для искоренения угроз из пострадавших систем. Например, на первом этапе автоматизации системы могут изолировать зараженную систему от серверной сети и смягчить ее на втором этапе.

4. Закрыть тикет или передать эскалацию

Здесь автоматизированные системы используют протоколы, чтобы понять, успешно ли автоматизированные действия снижают угрозу или требуются дальнейшие действия. Если это так, системы взаимодействуют с системами планирования по вызову или пейджинговой связи, чтобы предупредить аналитиков-людей. Эти оповещения содержат конкретную информацию о текущем инциденте.

Автоматизация может закрыть заявку, если дальнейшие действия не требуются, предоставив полный отчет об обнаруженных угрозах и выполненных действиях.

Проблемы безопасности, которые вы должны учитывать при автоматизации своего бизнеса

Проблемы безопасности и риски варьируются от бизнеса к бизнесу. Однако существуют различные общие проблемы, в значительной степени связанные с автоматизацией безопасности. Рассмотрим их подробно:

- Боты автоматизации имеют привилегированный доступ с проверкой подлинности к конфиденциальным учетным данным, необходимым для доступа к базам данных и внутренним приложениям. Основная проблема заключается в раскрытии этих учетных данных, которые могут поставить под угрозу конфиденциальную информацию вашего бизнеса.

- Автоматизированным системам разрешен доступ к конфиденциальным пользовательским данным для перемещения этих данных через определенный бизнес-процесс, шаг за шагом. Однако эти данные могут быть раскрыты через журналы, отчеты или информационные панели, что приведет к нарушению целостности безопасности.

- Еще одной серьезной проблемой является несанкционированный доступ к бизнес-процессам, когда они могут быть просмотрены или использованы сотрудниками, не имеющими на это разрешения. Это также может привести к так называемому нарушению внутренней безопасности.

Решение этих потенциальных проблем безопасности поможет вашему бизнесу обеспечить безопасность своих автоматизированных процессов. Между тем, вы также можете устранить существующие угрозы безопасности.

Обязательные методы обеспечения безопасности и соответствия требованиям автоматизации

Чтобы успешно бороться с вредоносными угрозами, вы также должны знать методы обеспечения безопасности и автоматизации для соответствующей инфраструктуры. Вот четыре лучших метода автоматизации безопасности, которым вы можете следовать как новичок, чтобы начать работу:

1. Обратите внимание на доступ к документам

Крайне важно контролировать, кто может просматривать, редактировать и обмениваться информацией в ваших бизнес-системах и устройствах. Вы можете сделать это, установив права администратора и пользователя.

Вы также можете указать, кто авторизовал данные: отдельное лицо, несколько человек или все получатели в вашей форме. Например, если у вас есть подробный отчет, который может быть доступен одному менеджеру вашей компании, никто другой не сможет получить к нему доступ.

2. Зашифруйте свои данные

Шифрование данных служит дополнительным уровнем защиты для любой авторизации платежей, личных данных клиентов или конфиденциальных данных пользователей, необходимых в автоматизированных бизнес-процессах. Излишне говорить, что такие данные должны передаваться только по защищенным каналам.

Вы можете использовать метод шифрования TLS, используемый для передачи учетных данных пользователя, данных аутентификации и авторизации для любого размещенного веб-приложения или развертывания веб-служб.

3. Предотвратите потерю данных с помощью журналов аудита

Журнал аудита — это хронологическая запись всех изменений, внесенных в базу данных или файл. Эти контрольные журналы полезны при выявлении изменений, внесенных в документ.

Любая деятельность, выполняемая в системе, может остаться незамеченной без контрольного журнала. Таким образом, внедрение аудиторского журнала полезно для анализа и обнаружения необычных действий и системных ошибок.

4. Обратите внимание на отраслевое соответствие

Юридические отрасли, банковское дело, финтех и здравоохранение имеют строгие нормативные протоколы . Несоблюдение влечет за собой штрафы. Например, несовместимость с законом HIPAA в сфере здравоохранения может стоить вам от 100 до 50 000 долларов, а некоторые нарушения влекут за собой до 10 лет тюремного заключения.

Современный деловой мир требует от компании, которая придерживается строгих стандартов безопасности и соответствия, для безопасного и устойчивого регулирования в долгосрочной перспективе. К счастью, выбор правильного процесса разработки продукта , инструментов автоматизации и услуг DevOps может помочь вам в достижении ваших целей в области безопасности.

Как Appinventiv может помочь вам с автоматизацией безопасности и соответствием требованиям?

Appinventiv предлагает комплексные консультационные услуги DevOps , которые можно использовать для любого приложения — от потребительских систем до крупных корпоративных продуктов. Чтобы начать переход к DevOps, наши консультанты по DevOps проведут всесторонний анализ ваших требований и помогут визуализировать результаты.

Наши консультанты также проведут вас через весь процесс DevOps с помощью отличного сотрудничества, лучших практик и современных инструментов, что поможет вашей организации увеличить частоту и надежность выпусков программного обеспечения. Поговорите с нашими экспертами , чтобы начать.