ความเสี่ยงด้านความปลอดภัยระบบคลาวด์ 10 อันดับแรกในปี 2566 และวิธีจัดการกับปัญหาเหล่านั้น

เผยแพร่แล้ว: 2022-12-13ปัจจุบัน อุตสาหกรรมทุกประเภทและทุกขนาดกำลังใช้ระบบคลาวด์สำหรับบริการที่หลากหลาย สามารถใช้สำหรับการสำรองข้อมูล การวิเคราะห์ข้อมูล การพัฒนาซอฟต์แวร์ หรือใช้เป็นโต๊ะทำงานเสมือน แต่ด้วยความสะดวกสบายเช่นนี้ย่อมมีความเสี่ยงด้านความปลอดภัยเสมอ ข้อมูลที่ป้อนในระบบคลาวด์มีความปลอดภัยเพียงพอหรือไม่ ใครบ้างที่สามารถเข้าถึงมันได้ และได้รับการคุ้มครองอย่างไร?

เมื่อบริษัทต่างๆ ย้ายข้อมูลของตนไปยังระบบคลาวด์ ความกังวลด้านความปลอดภัย เช่น การเปิดเผยข้อมูลประจำตัวโดยไม่ได้ตั้งใจ และข้อมูลสูญหายจึงกลายเป็นเรื่องธรรมดามากกว่าที่เคย ในช่วง 2-3 ปีที่ผ่านมา ภัยคุกคามทางไซเบอร์เพิ่มจำนวนมากขึ้น ทำให้โซลูชั่นรักษาความปลอดภัยบนคลาวด์มีความจำเป็นสำหรับธุรกิจ

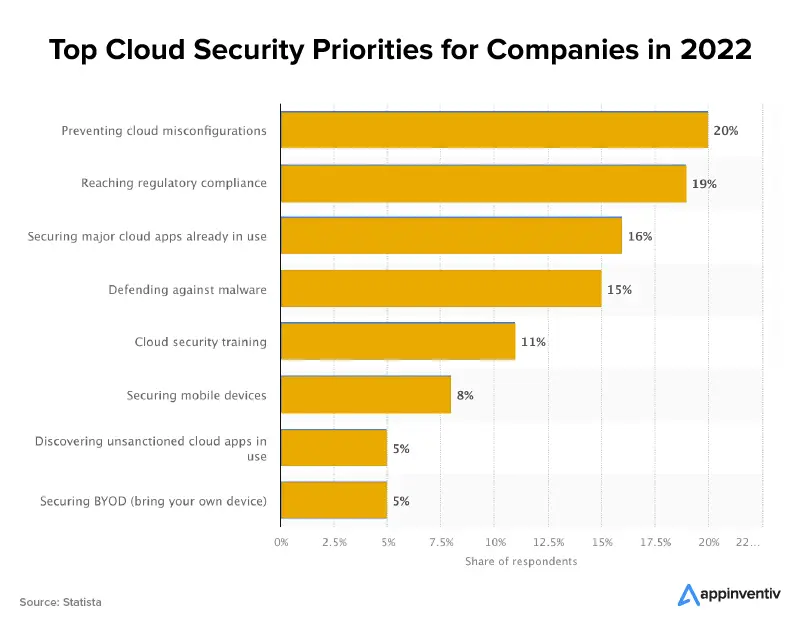

ตามรายงานของ Statista ตลาดซอฟต์แวร์รักษาความปลอดภัยบนคลาวด์ทั่วโลกมีมูลค่า 29.5 พันล้านดอลลาร์ในปี 2563 และคาดว่าจะสูงถึง 37 พันล้านดอลลาร์ภายในปี 2569

ดังนั้น องค์กรของคุณต้องมีกลยุทธ์ที่รัดกุมเพื่อป้องกันตนเองจากภัยคุกคามด้านความปลอดภัยบนคลาวด์และรับประกันความต่อเนื่องทางธุรกิจ แต่หากต้องการมีกลยุทธ์การรักษาความปลอดภัยที่รัดกุม อันดับแรกคุณต้องทราบเกี่ยวกับปัญหาด้านความปลอดภัยบนคลาวด์อันดับต้น ๆ และวิธีแก้ปัญหาที่เป็นไปได้ในปี 2566

มาดำน้ำกันเถอะ!

ความเสี่ยงด้านความปลอดภัยบนระบบคลาวด์ 10 อันดับแรกในปี 2566 คืออะไร และจะบรรเทาได้อย่างไร

1. การละเมิดข้อมูล

เมื่อข้อมูลลับขององค์กรของคุณถูกเข้าถึงและใช้โดยที่คุณไม่ทราบหรือไม่ยินยอม เราเรียกว่าเป็นการละเมิดข้อมูล โดยพื้นฐานแล้วเป็นการโจรกรรม ซึ่งส่วนใหญ่เกิดขึ้นเนื่องจากข้อมูลประจำตัวที่อ่อนแอหรือระบบการเข้าถึงที่มีความซับซ้อนสูง ซึ่งอาจให้สิทธิ์ที่ไม่ถูกต้องแก่คนที่ไม่ถูกต้อง

อาจเป็นเพราะการเข้ามาของมัลแวร์ในระบบของคุณ ในกรณีนี้ การโจมตีส่วนใหญ่จะมุ่งไปที่ระบบข้อมูล เนื่องจากเป็นสิ่งที่ผู้โจมตีให้ความสำคัญ การกำหนดค่าระบบคลาวด์ที่ไม่เพียงพอหรือไม่มีการป้องกันในขณะรันไทม์อาจทำให้ข้อมูลเสี่ยงต่อการถูกโจรกรรมได้

ข้อมูลประเภทต่าง ๆ มีผลที่แตกต่างกันเมื่อถูกบุกรุก ขโมยข้อมูลประจำตัวและฟิชเชอร์ซื้อข้อมูลที่ละเอียดอ่อน เช่น หมายเลขประกันสังคมและเวชระเบียนจากอาชญากรบนเว็บมืด

เอกสารภายในและอีเมลประกอบด้วยข้อมูลที่ละเอียดอ่อนซึ่งอาจใช้เพื่อทำลายชื่อที่ดีของบริษัทและกดราคาหุ้นหากตกไปอยู่ในมือคนผิด โดยไม่คำนึงถึงแรงจูงใจในการโจรกรรม การละเมิดถือเป็นความเสี่ยงร้ายแรงต่อธุรกิจที่จัดเก็บข้อมูลในระบบคลาวด์

ทางออกคืออะไร?

การเข้ารหัส

ด้วยการเข้ารหัสที่ส่วนขอบของเครือข่าย ข้อมูลที่ละเอียดอ่อนสามารถได้รับการปกป้องแม้กระทั่งก่อนที่ข้อมูลจะออกจากสถานที่ของบริษัทคุณและเดินทางไปยังระบบคลาวด์ เมื่อข้อมูลของคุณได้รับการเข้ารหัสแล้ว คุณควรถือคีย์ที่สามารถใช้เพื่อเข้ารหัสและถอดรหัสข้อมูลได้

คุณไม่ควรเก็บคีย์เข้ารหัสไว้ในโปรแกรมเดียวกันกับข้อมูลที่ละเอียดอ่อนของคุณ นอกเหนือจากการตรวจสอบว่ามีคีย์การเข้ารหัสแล้ว แผนกไอทีควรประเมินประสิทธิภาพของโปรโตคอลการเข้ารหัสที่มีอยู่เป็นประจำ

การรับรองความถูกต้องด้วยหลายปัจจัย

ไม่ใช่แค่การระบุตัวตนและการเข้าถึงเท่านั้น ผู้ใช้ยังต้องระบุข้อมูลประจำตัวด้วย ตัวอย่างเช่น ป้อนรหัสผ่านแล้วรับการแจ้งเตือนที่มีรหัสตัวเลขแบบใช้ครั้งเดียว ปัจจุบันนี้เป็นหนึ่งในข้อกำหนดมาตรฐานเพื่อลดความเสี่ยงด้านความปลอดภัยบนคลาวด์ ทราบวิธีการใช้ระบบตรวจสอบสิทธิ์แบบหลายปัจจัยในแอปมือถือของคุณ

การศึกษาระบุว่า 25% ของการละเมิดความปลอดภัยของข้อมูลเกิดจากการฟิชชิง

2. การละเมิดข้อกำหนด

บริษัทต่างๆ มีความเสี่ยงสูงที่จะเกิดผลร้ายแรงหากตกอยู่ในสถานะไม่ปฏิบัติตามข้อกำหนด ทุกองค์กรต้องปฏิบัติตามกฎระเบียบ เช่น PCI DSS และ HIPAA ที่ปกป้องข้อมูลสำคัญ

การปฏิบัติตามกฎข้อบังคับเหล่านี้อาจทำให้คุณต้องสร้างส่วนหนึ่งของเครือข่ายที่สามารถเข้าถึงได้โดยเจ้าหน้าที่ที่ได้รับอนุญาตเท่านั้น องค์กรหลายแห่งกำหนดข้อจำกัดในการเข้าถึงและสิ่งที่บุคคลสามารถทำได้เมื่อได้รับสิทธิ์เข้าถึงเพื่อให้แน่ใจว่าปฏิบัติตามมาตรฐานการปฏิบัติตาม

หากไม่ปฏิบัติตามกฎระเบียบ ธุรกิจอาจต้องเผชิญกับบทลงโทษและค่าปรับซึ่งอาจส่งผลเสียต่อธุรกิจได้ น่าเสียดาย ผู้ให้บริการระบบคลาวด์บางรายไม่ได้ปฏิบัติตามมาตรฐานความปลอดภัยทั้งหมดที่กำหนดโดยอุตสาหกรรม ปัญหาสำคัญเกิดขึ้นเมื่อมีการเพิ่มบริการบนคลาวด์โดยไม่ตรวจสอบการปฏิบัติตามมาตรฐานทางกฎหมายที่เกี่ยวข้องทั้งหมด

ทางออกคืออะไร?

ตรวจสอบการปฏิบัติตามอย่างมีประสิทธิภาพ

ธุรกิจส่วนใหญ่ใช้นโยบายความเป็นส่วนตัวและการปฏิบัติตามข้อกำหนดเพื่อปกป้องทรัพยากรของตน นอกจากนี้ กรอบการกำกับดูแลควรกำหนดบทบาทและความรับผิดชอบภายในธุรกิจและตรวจสอบให้แน่ใจว่ากฎเหล่านี้ปฏิบัติตาม

บันทึกบทบาทและความรับผิดชอบของพนักงานแต่ละคนในชุดนโยบาย นอกจากนี้ยังต้องระบุว่าพวกเขาสื่อสารกันอย่างไร

[คุณอาจสนใจที่จะอ่านวิธีการสร้างแอปพลิเคชันที่สอดคล้องกับ PCI DSS และ HIPAA]

3. การสูญหายของข้อมูล

การสูญเสียข้อมูลเป็นความเสี่ยงที่ใหญ่ที่สุดซึ่งส่วนใหญ่แล้วไม่สามารถย้อนกลับได้ ข้อมูลอาจสูญหายได้จากหลายสาเหตุ เช่น ช่องโหว่ของฐานข้อมูล พื้นที่จัดเก็บบนผู้ให้บริการพื้นที่เก็บข้อมูลบนคลาวด์ที่ไม่น่าเชื่อถือ การสูญหายหรือลบข้อมูลโดยไม่ตั้งใจ หรือสูญเสียข้อมูลประจำตัวของคุณในการเข้าถึงข้อมูล

แม้ว่าประโยชน์ที่ยอดเยี่ยมและจำเป็นสำหรับการทำงานร่วมกันบนคลาวด์คือความเรียบง่ายที่คุณอาจแบ่งปันข้อมูลผ่านระบบคลาวด์ อย่างไรก็ตาม มันก่อให้เกิดปัญหาความเป็นส่วนตัวและความปลอดภัยที่สำคัญ และนี่คือปัญหาหลักที่ธุรกิจต่าง ๆ ประสบกับระบบคลาวด์ เมื่อแชร์ข้อมูลผ่านลิงก์สาธารณะหรือที่เก็บข้อมูลบนคลาวด์ถูกตั้งค่าเป็นสาธารณะ ใครก็ตามที่มีลิงก์จะสามารถเข้าถึงได้ และมีเครื่องมือที่ออกแบบมาเพื่อค้นหาเว็บสำหรับการใช้งานระบบคลาวด์ที่ไม่ปลอดภัยดังกล่าว

ทางออกคืออะไร?

บังคับใช้นโยบายความเป็นส่วนตัว

ความสำเร็จของธุรกิจใด ๆ ขึ้นอยู่กับความสามารถในการรักษาข้อมูลส่วนตัวและข้อมูลที่ละเอียดอ่อนให้ปลอดภัย การจัดเก็บข้อมูลส่วนบุคคลขององค์กรมีความเสี่ยงที่จะถูกแฮ็กและการละเมิดความปลอดภัยในรูปแบบอื่นๆ เมื่อผู้ให้บริการระบบคลาวด์จำเป็นต้องจัดเตรียมการป้องกันความปลอดภัยที่เพียงพอ ธุรกิจควรไปที่อื่นหรืองดเว้นจากการจัดเก็บข้อมูลที่ละเอียดอ่อนใดๆ ไว้กับตัว

การสำรองข้อมูล

วิธีที่ดีที่สุดในการป้องกันข้อมูลสูญหายในรูปแบบส่วนใหญ่คือการสำรองข้อมูลอย่างสม่ำเสมอ คุณต้องกำหนดเวลาในการสำรองข้อมูลและคำจำกัดความที่ชัดเจนของข้อมูลที่จะสำรองและสิ่งที่จะไม่สำรอง สำหรับการทำงานอัตโนมัติ ให้ใช้ซอฟต์แวร์ป้องกันการสูญหายของข้อมูล

[อ่านเพิ่มเติม: องค์กรจะปกป้องข้อมูลของตนในสภาพแวดล้อมแบบคลาวด์ได้อย่างไร]

4. โจมตีพื้นผิว

สิ่งที่เราเรียกว่าช่องโหว่โดยรวมของสภาพแวดล้อมเรียกว่าพื้นผิวการโจมตี พื้นผิวการโจมตีเติบโตขึ้นพร้อมกับงานใหม่แต่ละงาน ในบางกรณี ปริมาณงานที่เข้าถึงได้อย่างเปิดเผยอาจเพิ่มขึ้นหลังจากใช้ไมโครเซอร์วิส หากคุณไม่จัดการให้ดี โครงสร้างพื้นฐานของคุณอาจมีความเสี่ยงในแบบที่คุณไม่รู้ตัวเมื่อถูกโจมตี

การโทรในชั่วโมงนี้เป็นสิ่งสุดท้ายที่ทุกคนต้องการ

การรั่วไหลของข้อมูลเล็กน้อยที่เปิดประตูสู่การโจมตีก็เป็นส่วนหนึ่งของพื้นผิวการโจมตีเช่นกัน เนื่องจากธรรมชาติโดยธรรมชาติของอินเทอร์เน็ตและคลาวด์ คุณมักจะปล่อยให้ตัวเองเสี่ยงต่อการถูกโจมตีจากภายนอก

อาจมีความสำคัญต่อการทำงานประจำวันของบริษัทของคุณ แต่คุณควรจับตาดูให้ดี

ทางออกคืออะไร?

การแบ่งส่วนเครือข่ายที่เหมาะสมและความปลอดภัย

สร้างโซนความปลอดภัยในแต่ละสภาพแวดล้อมของคุณและอนุญาตให้รับส่งข้อมูลที่จำเป็นและเหมาะสมผ่านไฟร์วอลล์เท่านั้น หากเป็นไปได้ ให้จัดเตรียมสภาพแวดล้อมของแอปพลิเคชันแต่ละรายการ (การพัฒนา การจัดเตรียม และการผลิต) บัญชีระบบคลาวด์ของตนเอง

ใช้ประโยชน์จากหลักการสิทธิพิเศษน้อยที่สุด

โดยมีวัตถุประสงค์ ให้เข้าถึงและทรัพยากร ตัวอย่างเช่น นักพัฒนาที่เป็นเพียงการปรับใช้โค้ดไม่ควรมีสิทธิ์การเข้าถึงระดับผู้ดูแลระบบในบัญชีคลาวด์ทั้งหมด นักพัฒนาไม่ควรเข้าถึงสภาพแวดล้อมการทำงานอย่างต่อเนื่อง เพียงแค่จัดหาสิ่งที่พวกเขาต้องการ มีเครื่องมือที่ช่วยในการปรับขนาดบัญชีและผู้ใช้อย่างเหมาะสม

5. API ที่ไม่ปลอดภัย

นอกเหนือจากการอนุญาตให้ธุรกิจปรับแต่งบริการคลาวด์ของตนแล้ว อินเทอร์เฟซโปรแกรมแอปพลิเคชันหรือ API ยังช่วยให้เข้าถึง ตรวจสอบ และเข้ารหัสได้อีกด้วย เนื่องจาก API พัฒนาไปเพื่อรองรับผู้ใช้ได้ดียิ่งขึ้น จึงมีความเสี่ยงด้านความปลอดภัยที่มากขึ้นสำหรับที่เก็บข้อมูล

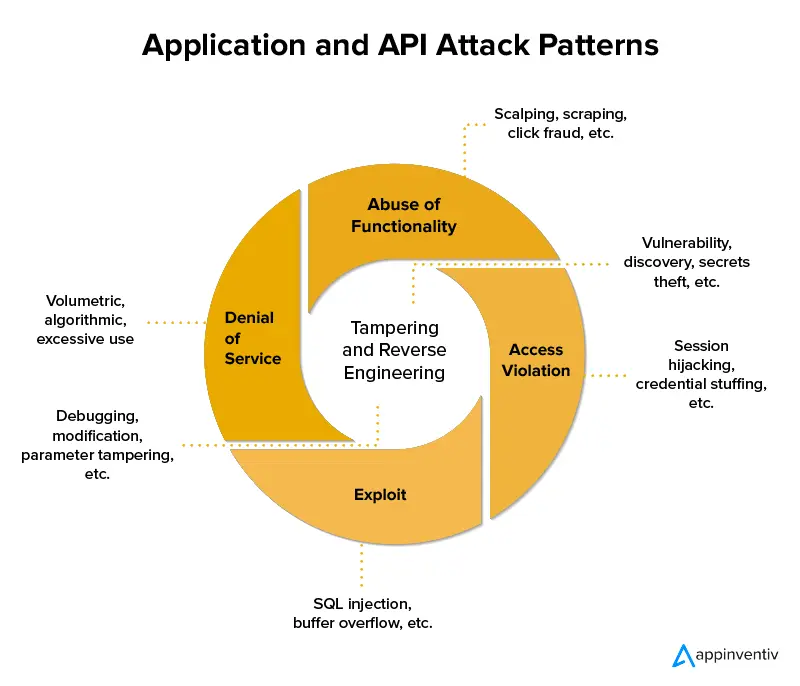

ข้อมูลและระบบของคุณอาจถูกบุกรุกหากคุณใช้บริการคลาวด์ด้วย API ที่ไม่ปลอดภัย โดยปกติแล้ว สิ่งเหล่านี้ได้รับการจัดทำเป็นเอกสารอย่างดีเพื่อความสะดวกในการใช้งานของลูกค้า แต่หากไม่ได้รับการรักษาความปลอดภัยที่เหมาะสม สิ่งเหล่านี้อาจทำให้เกิดปัญหาร้ายแรงได้ ในการเจาะเข้าไปใน API แฮ็กเกอร์มักจะใช้วิธีใดวิธีหนึ่งจากสามวิธี: กำลังดุร้าย การปฏิเสธบริการ หรือคนที่อยู่ตรงกลาง โซลูชันการรักษาความปลอดภัยบนคลาวด์ของคุณต้องสามารถจัดการกับทั้งสามวิธีนี้ได้

ทางออกคืออะไร?

การละเมิดปลอม

การทดสอบเจาะระบบที่จำลองการโจมตีจากภายนอกในชุดของจุดสิ้นสุด API โดยมีเป้าหมายเพื่อเจาะระบบความปลอดภัยและเข้าถึงข้อมูลที่เป็นความลับขององค์กร จะทำให้คุณทราบได้ว่าระบบมีความปลอดภัยเพียงใดและจำเป็นต้องปรับปรุงอะไรบ้าง

การประเมินความปลอดภัยของระบบทั่วไป

การตรวจสอบตามปกติที่คุณควรทำต้องรวมถึงการตรวจสอบระบบและชั้นความปลอดภัยเพื่อให้แน่ใจว่าจะไม่ให้ใครเจาะเข้าไปใน API ได้

ในกรณีที่คุณต้องการรับข้อมูลเชิงลึกเพิ่มเติมเกี่ยวกับวิธีรับมือกับความเสี่ยงด้านความปลอดภัยของ API โปรดไปที่บล็อกของเรา ความเสี่ยงด้านความปลอดภัย API อันดับต้น ๆ และวิธีลดความเสี่ยงเหล่านั้น

6. การกำหนดค่าผิดพลาด

เมื่อเวลาผ่านไป บริการต่างๆ จะพร้อมใช้งานในสภาพแวดล้อมแบบคลาวด์มากขึ้นเรื่อยๆ ทุกวันนี้ เป็นเรื่องปกติที่ธุรกิจจะทำงานร่วมกับผู้ขายหลายราย

แต่ละบริการมีการนำไปใช้งานและรายละเอียดปลีกย่อยที่แตกต่างกันไปในแต่ละผู้ให้บริการ ผู้คุกคามจะยังคงใช้ประโยชน์จากข้อบกพร่องด้านความปลอดภัยในโครงสร้างพื้นฐานระบบคลาวด์ เว้นแต่และจนกว่าธุรกิจจะปรับปรุงแนวทางปฏิบัติด้านความปลอดภัยบนระบบคลาวด์ของตน

ทางออกคืออะไร?

ตรวจสอบความปลอดภัยของคุณอีกครั้ง

เมื่อตั้งค่าเซิร์ฟเวอร์คลาวด์เฉพาะ ให้ตรวจสอบการตั้งค่าเพื่อความปลอดภัยของคลาวด์อีกครั้ง แม้ว่าจะดูเหมือนชัดเจน แต่ก็ไม่ได้สนใจในเรื่องที่เร่งด่วนกว่าเช่นการเก็บสินค้าโดยไม่คำนึงถึงความปลอดภัยของเนื้อหา

7. การมองเห็นการใช้งานคลาวด์ที่จำกัด

เมื่อข้อมูลและสินทรัพย์ถูกถ่ายโอนไปยังระบบคลาวด์ การมองเห็นและการควบคุมสินทรัพย์เหล่านี้บางส่วนจะสูญเสียไป การมองเห็นคลาวด์ที่จำกัดเป็นความเสี่ยงที่องค์กรส่วนใหญ่กลัว เพราะมันนำไปสู่ความท้าทายหลักสองประการ:

- ทำให้เกิด 'เงาไอที' หรือการใช้คลาวด์โดยไม่ได้รับอนุญาตโดยพนักงาน

- มันนำไปสู่การใช้คลาวด์ในทางที่ผิดโดยผู้ใช้ที่ได้รับอนุญาตให้ใช้คลาวด์

การมองเห็นที่จำกัดอาจเป็นสาเหตุของการละเมิดข้อมูลและการสูญหายของข้อมูล เนื่องจากจะทำให้เกิดความเสี่ยงที่เชื่อมโยงกับการกำกับดูแลที่ไม่ดีและการขาดความปลอดภัย ส่วนที่เลวร้ายที่สุดคือจุดบอดเหล่านี้ไม่อนุญาตให้มีการแจ้งเตือนอย่างทันท่วงทีเมื่อเกิดปัญหาด้านความปลอดภัย การละเมิด ประสิทธิภาพ หรือการปฏิบัติตามข้อกำหนด

ทางออกคืออะไร?

การตรวจสอบความปลอดภัยของข้อมูล

ค้นหาว่าผู้ให้บริการระบบคลาวด์ของคุณตรวจสอบการควบคุมความปลอดภัยเป็นประจำเพื่อปกป้องข้อมูลส่วนบุคคลและไฟล์ที่ละเอียดอ่อนที่จัดเก็บโดยผู้ใช้ปลายทางทั่วทั้งเครือข่ายหรือไม่ หากไม่เป็นเช่นนั้น ให้มองหาพันธมิตรจากที่อื่นที่สามารถให้ความโปร่งใสอย่างเต็มที่เกี่ยวกับมาตรการรักษาความปลอดภัยที่ดำเนินการโดยผู้ดูแลระบบของพวกเขา คุณต้องการป้องกันตัวเองจากความเสี่ยงของการประมวลผลแบบคลาวด์ด้วยค่าใช้จ่ายทั้งหมด

การประเมินและวิเคราะห์ความเสี่ยง

คุณต้องทำการประเมินความเสี่ยงเป็นระยะๆ เพื่อตรวจสอบความเสี่ยงที่อาจเกิดขึ้น ตรวจสอบให้แน่ใจว่าคุณมีแผนในการลดความเสี่ยงเหล่านี้ที่เกิดจากความโปร่งใสบางส่วน

8. การผิดสัญญากับคู่ค้าทางธุรกิจ

การใช้ข้อมูลและบุคคลที่ได้รับอนุญาตให้เข้าถึงข้อมูลนั้นถูกจำกัดโดยเงื่อนไขของสัญญาระหว่างธุรกิจและลูกค้า ด้วยการจัดเก็บข้อมูลที่ละเอียดอ่อนในที่จัดเก็บข้อมูลบนคลาวด์ส่วนบุคคลโดยไม่ได้รับอนุญาตอย่างเหมาะสม พนักงานทำให้นายจ้างและตนเองตกอยู่ในอันตรายจากการถูกดำเนินคดีทางกฎหมาย

เงื่อนไขการรักษาความลับในสัญญาการค้ามักจะใช้ไม่ได้ และนี่เป็นเรื่องจริงโดยเฉพาะอย่างยิ่งหากผู้ให้บริการคลาวด์สงวนสิทธิ์ในการเปิดเผยข้อมูลที่ส่งมาทั้งหมดให้กับผู้มีส่วนได้ส่วนเสีย

ทางออกคืออะไร?

การทำงานร่วมกัน

ตรวจสอบให้แน่ใจว่าผู้ให้บริการของคุณสามารถร่วมมือกันได้เมื่อคุณจัดหาผู้ให้บริการระบบคลาวด์หลายรายสำหรับบริการเดียวกัน อย่าลืมรวมความคุ้มครองสำหรับการถ่ายโอนข้อมูลหลังการยกเลิก การขาดมาตรฐานข้อมูลที่เป็นมาตรฐานอาจทำให้การเคลื่อนย้ายข้อมูลระหว่างคลาวด์ลำบาก สิ่งสำคัญคือต้องรับประกันการเข้าถึงข้อมูลของคุณในเวลาที่เหมาะสมและเชื่อถือได้ และเพื่อกำหนดภาระผูกพันของคุณที่เกี่ยวข้องกับผู้ให้บริการของคุณ

ความปลอดภัยของข้อมูล

ข้อกำหนดที่วางไว้ในสัญญาควรคำนึงถึงการโจมตีภายในและภายนอกรวมถึงความผิดพลาดของมนุษย์ บางครั้งจำเป็นต้องคำนึงว่าการละเมิดที่เกิดจากพนักงานที่ไม่พอใจอาจแย่กว่าการถูกโจมตีจากภายนอก

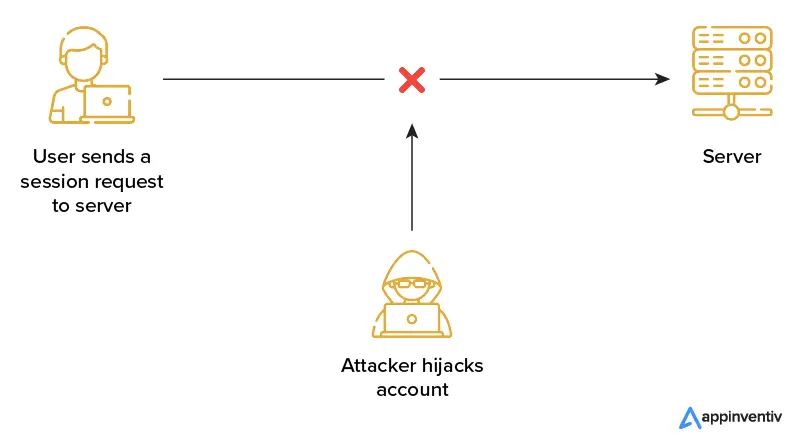

9. การไฮแจ็กบัญชี

การใช้รหัสผ่านซ้ำและรหัสผ่านแบบธรรมดาเป็นเพียงสองตัวอย่างของสุขอนามัยรหัสผ่านที่ไม่ดีซึ่งทำให้ผู้คนจำนวนมากเดือดร้อน เนื่องจากคุณสามารถใช้รหัสผ่านเดียวที่ขโมยมาในหลายๆ บัญชีได้ ปัญหานี้ขยายความเสียหายที่เกิดจากการโจมตีแบบฟิชชิ่งและการละเมิดข้อมูล

เนื่องจากธุรกิจต่าง ๆ พึ่งพาโครงสร้างพื้นฐานบนคลาวด์และแอพมากขึ้น การไฮแจ็กบัญชีจึงกลายเป็นภัยคุกคามหลักต่อความปลอดภัยของคลาวด์ สมมติว่าผู้โจมตีเข้าถึงข้อมูลประจำตัวของพนักงาน ในกรณีดังกล่าว พวกเขาอาจเข้าถึงข้อมูลหรือความสามารถที่ละเอียดอ่อน และหากข้อมูลประจำตัวของลูกค้าถูกบุกรุก ผู้โจมตีจะสามารถเข้าถึงบัญชีออนไลน์ของลูกค้าได้อย่างสมบูรณ์ นอกจากนี้ สภาพแวดล้อมระบบคลาวด์ไม่เหมือนกับโครงสร้างพื้นฐานในองค์กร บางครั้งให้การมองเห็นและควบคุมความกังวลด้านความปลอดภัยที่แตกต่างกัน

ทางออกคืออะไร?

การวางแผนฉุกเฉิน

ในกรณีฉุกเฉินที่สำคัญใดๆ เช่น ภัยธรรมชาติหรือการโจมตีของผู้ก่อการร้าย คุณต้องมีการจัดการความเสี่ยงด้านความปลอดภัยบนคลาวด์เพื่อเล่น ตรวจสอบให้แน่ใจว่าผู้ให้บริการพื้นที่เก็บข้อมูลออนไลน์ของคุณมีแผนความต่อเนื่องทางธุรกิจที่สรุปกลยุทธ์ในการปกป้องข้อมูลที่เก็บไว้ภายในเซิร์ฟเวอร์ ถามพวกเขาว่าพวกเขาทดสอบกลยุทธ์การจัดการความเสี่ยงด้านความปลอดภัยบนคลาวด์นี้บ่อยเพียงใดเพื่อให้แน่ใจว่าทุกอย่างทำงานได้อย่างถูกต้อง

การจัดการการเข้าถึง

ตั้งค่าเค้าโครงที่ชัดเจนของการจัดการการเข้าถึง เค้าโครงของการจัดการการเข้าถึงกำหนดการเข้าถึงข้อมูลสำหรับผู้ใช้ต่างๆ ตัวอย่างเช่น โปรโตคอลของแผนกประกันคุณภาพไม่ควรเข้าถึงได้โดยแผนกการตลาด และในทางกลับกัน

10. การโจมตีแบบปฏิเสธการให้บริการ (DoS Attack)

DoS มีแนวโน้มที่จะเกิดขึ้นในระบบที่ล้าสมัยซึ่งมีข้อมูลท่วมท้นและหยุดทำงานอย่างถูกต้องเนื่องจากการโอเวอร์โหลด มันไม่ได้มีความหมายเหมือนกันกับการแฮ็ก แต่ผลลัพธ์ของการโจมตีดังกล่าวคือทำให้ระบบใช้งานไม่ได้หรือไม่สามารถเข้าถึงได้

เป้าหมายของการโจมตีแบบปฏิเสธการให้บริการคือการป้องกันไม่ให้ผู้ใช้ใช้โปรแกรมหรือรบกวนขั้นตอนการทำงานของพวกเขา การโจมตี DoS แบ่งเป็น 2 ประเภทหลักๆ ได้แก่

- การโจมตีที่รุนแรงจากแหล่งกำเนิดต่างๆ

- การโจมตีแบบซับซ้อนที่มุ่งใช้ประโยชน์จากกระบวนการของระบบ เช่น การส่งเนื้อหา

ทรัพยากรระบบจะสูญเสียไประหว่างการโจมตีแบบ DoS ซึ่งอาจส่งผลให้เกิดปัญหาด้านความเร็วและความเสถียรหลายประการ ทำให้โหลดแอปพลิเคชันได้ยากหรือระบุแหล่งที่มาของการหยุดชะงักได้ยาก

คุณอาจกำลังเผชิญกับ DoS เมื่อคุณ:

- มีปัญหาในการโหลดเว็บไซต์ใดเว็บไซต์หนึ่ง

- เผชิญกับการสูญเสียการเชื่อมต่ออย่างรวดเร็วระหว่างอุปกรณ์ที่เชื่อมต่อกับเครือข่ายเดียวกัน

ทางออกคืออะไร?

ระบบตรวจจับการบุกรุก

ธุรกิจต่างๆ ใช้ระบบตรวจจับการบุกรุกเพื่อป้องกันการโจมตีแบบ DoS ตามข้อมูลประจำตัวของผู้ใช้และตัวแปรพฤติกรรม ระบบนี้ช่วยในการระบุทราฟฟิกที่ผิดปกติและแจ้งเตือนล่วงหน้า มักเรียกว่าการแจ้งเตือนการหยุดทำงานสำหรับการจัดการความเสี่ยงด้านความปลอดภัยบนคลาวด์

การตรวจสอบการจราจรไฟร์วอลล์

การตรวจสอบทราฟฟิกขาเข้าผ่านไฟร์วอลล์เพื่อระบุต้นทางหรือระบุทราฟฟิกที่ดีหรือเป็นอันตราย เพื่อช่วยในการคัดแยกทราฟฟิกและกำจัดทราฟฟิกที่ไม่ต้องการสามารถช่วยป้องกัน DoS ได้ การบล็อกที่อยู่ IP ที่สามารถเริ่มการโจมตีได้ยังช่วยป้องกันการโจมตีแบบ DoS

ใช้ประโยชน์จากประสบการณ์ของ Appinventiv สำหรับบริการคลาวด์ที่ปลอดภัย

ที่ Appinventiv เราเข้าใจความต้องการบริการคลาวด์คอมพิวติ้งที่ปลอดภัยด้วยสถาปัตยกรรมที่ทนทานซึ่งไม่พังง่าย ทีมวิศวกรและนักออกแบบผู้เชี่ยวชาญภายในองค์กรของเราได้รับประสบการณ์มากมายในการส่งมอบแอปพลิเคชันบนคลาวด์มากกว่า 200 รายการ จัดการและออกแบบสถาปัตยกรรมคลาวด์ที่แข็งแกร่งสำหรับแบรนด์ต่างประเทศหลายแห่ง

ตัวอย่างเช่น เราพัฒนาโซลูชัน ERP บนคลาวด์ที่ปลอดภัยสำหรับหนึ่งในผู้ค้าปลีกเฟอร์นิเจอร์รายใหญ่ที่สุดอย่าง IKEA ในขณะที่ทำงานกับที่อยู่ IP ส่วนตัว เราได้สร้างโซลูชันที่ช่วยให้ร้านค้าทุกแห่งสามารถทำงานได้อย่างอิสระในขณะที่ยังคงทำงานร่วมกัน

ในทำนองเดียวกัน ด้วยการจัดหาโซลูชันบริการวิเคราะห์ข้อมูลบนคลาวด์ที่ปลอดภัย เราเปิดใช้งานผู้ให้บริการโทรคมนาคมชั้นนำด้วยโซลูชันที่ลดต้นทุนฮาร์ดแวร์และการบำรุงรักษาลง 26%

ด้วยทีมงานผู้เชี่ยวชาญด้านระบบคลาวด์ที่ผ่านการรับรองซึ่งทำงานด้วยพันธกิจด้านนวัตกรรมอย่างต่อเนื่องเพื่อมอบโซลูชันที่สมบูรณ์ รับโซลูชันระบบคลาวด์ที่เชื่อถือได้และปลอดภัยเพื่อขจัดปัญหาด้านความปลอดภัยบนระบบคลาวด์ทั้งหมด เราให้การเข้าถึงข้อมูลบนคลาวด์ทั้งหมดของคุณแบบเรียลไทม์และนำเสนอโซลูชันที่ปรับขนาดได้สำหรับคลาวด์ของคุณ คลาวด์ยังรองรับการผสานรวมหลักทั้งหมด ซึ่งสามารถช่วยคุณลดความเสี่ยงด้านความปลอดภัยของคลาวด์คอมพิวติ้งได้หลากหลาย

คำถามที่พบบ่อย

ถาม ระบบคลาวด์ปลอดภัยสำหรับข้อมูลของฉันหรือไม่

ตอบ เนื่องจากบริษัทต่างๆ เช่น Amazon และ Google สามารถจ้างวิศวกรที่มีทักษะและทำให้ขั้นตอนต่างๆ ของพวกเขาเป็นแบบอัตโนมัติได้ โดยทั่วไประบบคลาวด์จึงมีความปลอดภัยมากกว่าศูนย์ข้อมูลส่วนตัวส่วนใหญ่ นอกจากนี้ ผู้ให้บริการโครงสร้างพื้นฐานระบบคลาวด์ยังมีเครื่องมือและตัวเลือกทางสถาปัตยกรรมสำหรับการแยกเวิร์กโหลด การเข้ารหัสข้อมูล และการตรวจจับภัยคุกคามด้านความปลอดภัยบนคลาวด์

ในทางกลับกัน คลาวด์สาธารณะทำงานในรูปแบบความรับผิดชอบร่วมกัน โดยผู้ใช้มีหน้าที่รับผิดชอบในการปกป้องข้อมูลและแอปพลิเคชันที่จัดเก็บไว้ในคลาวด์ ขึ้นอยู่กับระดับการประมวลผลแบบคลาวด์ การแบ่งหน้าที่ด้านความปลอดภัยนี้จะเปลี่ยนไป

ทีมไอทีต้องผ่านช่วงการเรียนรู้เพื่อใช้การประมวลผลแบบคลาวด์ เนื่องจากวิธีการรักษาความปลอดภัยของสภาพแวดล้อมแบบคลาวด์แตกต่างจากขั้นตอนของศูนย์ข้อมูลทั่วไป ช่องโหว่ด้านความปลอดภัยของระบบคลาวด์ที่พบได้บ่อยที่สุดคือการเข้าถึงทรัพยากรโดยไม่ได้รับอนุญาต

ถาม: คำถามสำคัญใดที่ฉันควรถามผู้ให้บริการคลาวด์เกี่ยวกับความเสี่ยงและมาตรการด้านความปลอดภัยบนคลาวด์

ตอบ แม้ว่าคำถามอาจแตกต่างกันไปตามความต้องการของคุณ แต่ให้ใช้คำถามต่อไปนี้เป็นแนวทาง:

- การเข้ารหัสการรับส่งข้อมูลเฉพาะใดบ้างที่รวมอยู่ในระบบคลาวด์

- เซิร์ฟเวอร์ตั้งอยู่ที่ใด

- ใครสามารถเข้าถึงข้อมูลในระบบคลาวด์ได้บ้าง

- จะดำเนินการอย่างไรในกรณีที่มีการละเมิดความปลอดภัย?

- GUI และ API ได้รับการคุ้มครองอย่างไร

- มีการสนับสนุนทางเทคนิคระดับใด

- บริษัทของฉันมีบทบาทอย่างไรในการปกป้องข้อมูล

ถาม ปริมาณงานใดที่ฉันควรเปลี่ยนไปใช้คลาวด์

ตอบ คุณสามารถย้ายปริมาณงานไปยังสถาปัตยกรรมคลาวด์ได้ เพื่อให้เป็นไปตามข้อกำหนดที่จำเป็นทั้งหมด คุณจะต้องให้ความสนใจเป็นพิเศษกับผลที่ตามมาของการโยกย้ายระบบคลาวด์ และสถาปัตยกรรมของมันช่วยรักษาข้อมูลของคุณให้ปลอดภัย