ความเสี่ยงด้านความปลอดภัย API อันดับต้นๆ และวิธีบรรเทาความเสี่ยง

เผยแพร่แล้ว: 2022-09-07ขับเคลื่อนโดยไมโครเซอร์วิสที่เพิ่มขึ้นอย่างมากและการผลักดันอย่างต่อเนื่องในการปรับใช้แอปพลิเคชันอย่างรวดเร็ว API ได้กลายเป็นชื่อที่ผู้ประกอบการทุกคนต้องรู้จัก

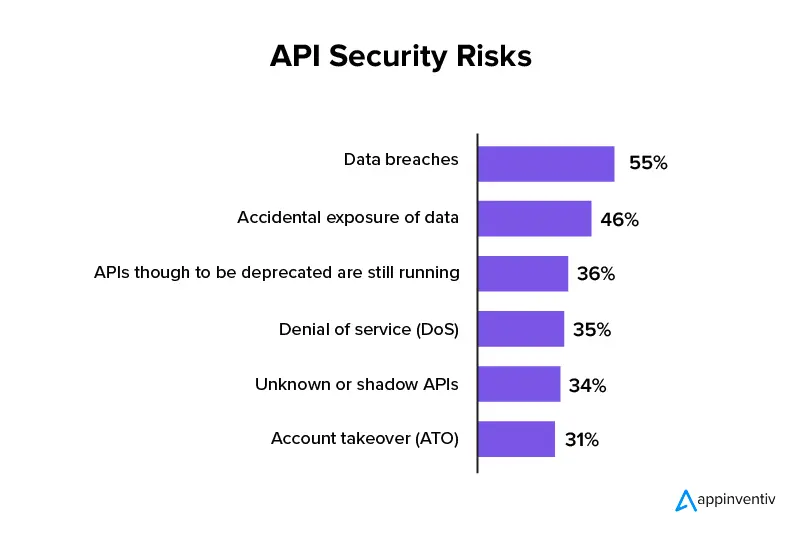

อย่างไรก็ตาม ด้วยฟีเจอร์เล็กๆ ทั้งหมดที่เชื่อมโยงกับซอฟต์แวร์หรือผลิตภัณฑ์อื่น ๆ เพื่อประสบการณ์การใช้งานที่ราบรื่น API จึงกลายเป็นฮับสำหรับการแฮ็กความปลอดภัยมากขึ้น มากเสียจนรายงาน How to Build an Effective API Security Strategy โดย Gartner คาดการณ์ว่าภายในปี 2022 ความเสี่ยงด้านความปลอดภัยของ API จะเป็นหนึ่งในการโจมตีที่พบบ่อยที่สุดที่นำไปสู่การละเมิดข้อมูล

แต่อะไรทำให้การมีกลยุทธ์การรักษาความปลอดภัย API เป็นสิ่งที่ต้องมีสำหรับผู้ประกอบการยุคใหม่? ทำไมเทคโนโลยีจึงได้รับความสนใจเป็นพิเศษ? จะพบคำตอบสำหรับสิ่งเหล่านี้และวิธีลดความเสี่ยงด้านความปลอดภัยของ API ในบทความนี้

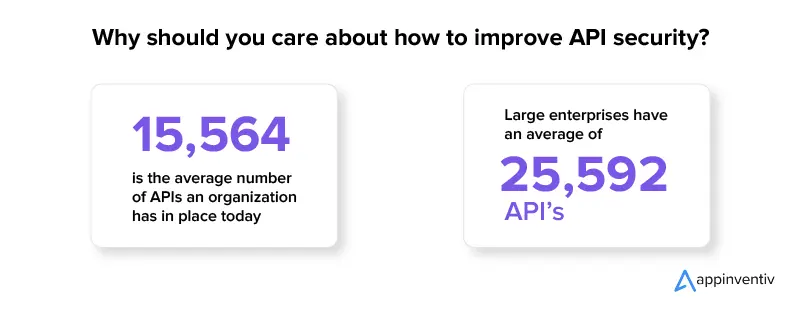

เหตุใดคุณจึงควรใส่ใจในการปรับปรุงความปลอดภัยของ API

API ช่วยให้ธุรกิจกลายเป็นดิจิทัลอย่างแท้จริง ไม่ว่าแอปพลิเคชันของคุณคืออะไร Application Programming Interface (API) จะเชื่อมต่อกับซอฟต์แวร์หรือฟังก์ชันอื่น ๆ ซึ่งช่วยประหยัดเวลาในการสร้างตั้งแต่เริ่มต้น

เหตุผลที่ API ได้รับการมุ่งเน้นเป็นพิเศษก็เนื่องมาจากระดับของผลกระทบที่มีต่อความสำเร็จของธุรกิจ

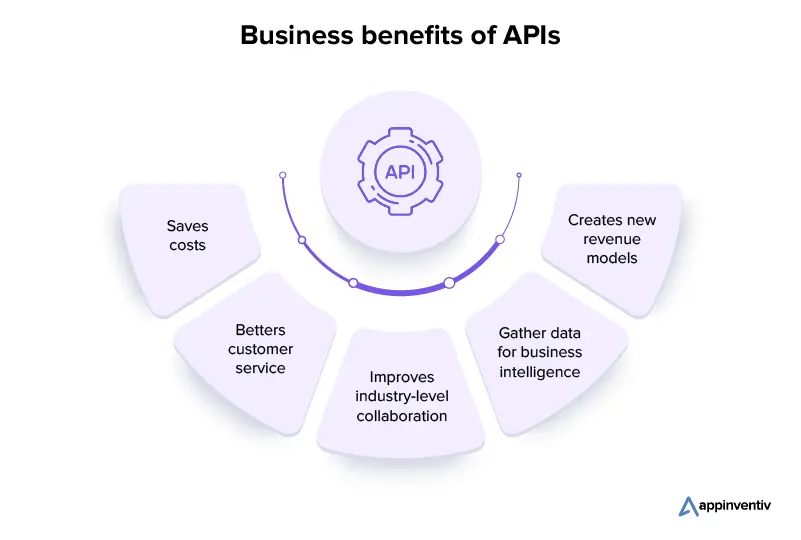

ประโยชน์ทางธุรกิจของ APIs

ประหยัดค่าใช้จ่าย : เนื่องจาก API ช่วยให้ธุรกิจต่างๆ สามารถใช้ฟังก์ชันและข้อมูลของบริษัทอื่นได้ จึงไม่จำเป็นต้องสร้างคุณลักษณะเหล่านั้นภายในองค์กร เหตุการณ์ที่ช่วยประหยัด ต้นทุนการพัฒนาซอฟต์แวร์ ในระดับที่ดี

การบริการลูกค้า ที่ดีขึ้น : ด้วยการเชื่อมโยงซอฟต์แวร์หลายตัว API จะช่วยให้ธุรกิจมีมุมมองที่รอบด้านเกี่ยวกับลูกค้าและสิ่งที่พวกเขากำลังมองหา ข้อมูลนี้ช่วยให้บริษัทโต้ตอบกับผู้บริโภคได้ดีขึ้นและตัดสินใจอย่างมีข้อมูล

ปรับปรุงการทำงานร่วมกันระดับอุตสาหกรรม : API ช่วยให้ธุรกิจสามารถเชื่อมต่อกับบริษัทอื่น ๆ ในอุตสาหกรรมต่างๆ ซึ่งสามารถช่วยให้บริการออนไลน์และแพลตฟอร์มมีประสิทธิภาพ ในทางกลับกัน พันธมิตรทางธุรกิจก็ดีขึ้น สร้างโอกาสทางธุรกิจใหม่ๆ และเพิ่มประสิทธิภาพในการดำเนินธุรกิจ

รวบรวมข้อมูลสำหรับธุรกิจอัจฉริยะ : ธุรกิจสามารถใช้ API เพื่อรวบรวมความชอบและพฤติกรรมของลูกค้าได้ ข้อมูลนี้จะถูกวิเคราะห์เพื่อความเข้าใจในเชิงลึกเกี่ยวกับแนวโน้มตลาดในปัจจุบันและความต้องการของลูกค้า

สร้างรูปแบบรายได้ใหม่ : API ช่วยให้ธุรกิจมีแพลตฟอร์มที่หลากหลายในการโปรโมตและขายบริการ ผลิตภัณฑ์ดิจิทัล ผ่านโมเดลนี้ ธุรกิจสามารถทำอะไรก็ได้ตั้งแต่การขายข้อมูลให้กับบริษัทอื่นๆ ไปจนถึงการสร้างซอฟต์แวร์ใหม่โดยใช้ API ที่มีอยู่

ประโยชน์ของ API ในธุรกิจมีมากมาย แต่ความเสี่ยงด้านความปลอดภัยของ API ก็เช่นกัน มีเหตุผลหลักสองประการที่แฮ็กเกอร์ชอบทดสอบการออกแบบความปลอดภัย API ของบริษัท

ทำไมแฮกเกอร์ถึงชอบ API

- วิธีง่ายๆ ในการเข้าถึงข้อมูลของบริษัท – API ช่วยให้แฮกเกอร์เข้าถึงข้อมูลที่จัดเก็บได้โดยตรง รวมถึงข้อมูลที่ละเอียดอ่อน ผ่านโปรแกรมซอฟต์แวร์หลายโปรแกรม

- โหมดง่าย ๆ ในการข้ามมาตรการรักษาความปลอดภัย – บริษัทจำนวนหนึ่งใช้ไฟร์วอลล์เพื่อบันทึกระบบของตนจากแฮกเกอร์ อย่างไรก็ตาม กลยุทธ์การรักษาความปลอดภัย API ที่น้อยลงจะทำให้แฮกเกอร์เข้าสู่ซอฟต์แวร์ผ่านแบ็คเกตนี้ได้ง่ายขึ้น

นี่คือข้อดีและข้อเสียของ API ที่ได้รับความสนใจเป็นพิเศษจากทีม QA ของเว็บแอป

ตอนนี้ ฉันแน่ใจว่าคุณต้องสงสัยว่าเหตุใดรายการแนวทางปฏิบัติด้านความปลอดภัยของ API จึงแตกต่างจากการรักษาความปลอดภัยแบบเดิม มาตอบคำถามกันก่อนที่เราจะพิจารณาความเสี่ยงด้านความปลอดภัยของ API อันดับต้นๆ และวิธีบรรเทาความเสี่ยงเหล่านั้น

องค์ประกอบหลักของการออกแบบความปลอดภัย API ซึ่งแตกต่างจากการรักษาความปลอดภัยแบบเดิม

การรักษาความปลอดภัยเว็บแอปแบบดั้งเดิมและแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยของเว็บ API มีความแตกต่างกันมาก – ความแตกต่างที่เกิดขึ้นเนื่องจากวิธีการจัดโครงสร้าง

ปราสาทที่ไม่มีคูน้ำและช่องเปิดหลายช่อง – ก่อนหน้านี้ เครือข่ายแบบเดิมจะต้องได้รับการปกป้องในพอร์ตทั่วไปเท่านั้น เช่น 443 (HTTPS) และ 80 (HTTP) วันนี้ เว็บแอปมาพร้อมกับจุดปลาย API หลายจุดซึ่งใช้โปรโตคอลต่างกัน ดังนั้นเมื่อ API ขยายชุดคุณลักษณะ การจัดการความปลอดภัยจึงเป็นเรื่องยาก

รูปแบบคำขอขาเข้าที่เปลี่ยนแปลงบ่อย – API มีการพัฒนาอย่างต่อเนื่องภายใต้สภาพแวดล้อม DevOps ทำให้ WAF ส่วนใหญ่ไม่สามารถรองรับความยืดหยุ่นในระดับนี้ ดังนั้น เมื่อใดก็ตามที่ API เปลี่ยนแปลง มาตรการรักษาความปลอดภัยแบบดั้งเดิมจะต้องได้รับการกำหนดค่าใหม่และปรับแต่งด้วยตนเอง ซึ่งเป็นวิธีการที่เต็มไปด้วยข้อผิดพลาดซึ่งต้องใช้เวลาของทรัพยากร

ลูกค้าไม่สามารถใช้เว็บเบราว์เซอร์ได้ – ไมโครเซอร์วิส API ส่วนใหญ่จะใช้ในแอปพลิเคชันมือถือหรือส่วนประกอบซอฟต์แวร์ เนื่องจากไคลเอนต์ไม่ได้ใช้เบราว์เซอร์ เครื่องมือรักษาความปลอดภัยเว็บจึงไม่สามารถใช้ฟังก์ชันการตรวจสอบเบราว์เซอร์และตรวจจับบอทที่เป็นอันตรายได้

ความแตกต่างในโครงสร้าง API นี้ทำให้เกิดความเสี่ยงด้านความปลอดภัยของ API หลายประการ โดยถือว่าเป็นสิ่งสำคัญสำหรับนักพัฒนาเว็บแอปและทีม QA ในการค้นหาโซลูชันและปรับปรุงความปลอดภัย API ในแบบเรียลไทม์

ความเสี่ยงด้านความปลอดภัย API อันดับต้นๆ และวิธีบรรเทาความเสี่ยง

ก่อนที่เราจะลงไปสู่ความเสี่ยง ให้ฉันบอกคุณว่ารายการตรวจสอบความปลอดภัยของ API นั้นยังไม่แน่นอน คุณคิดว่าคุณได้แก้ไขช่องโหว่ทั้งหมดแล้ว และช่องโหว่ใหม่จะเกิดขึ้น วิธีแก้ปัญหาอยู่ที่การก้าวเข้าไปในรองเท้าของแฮ็กเกอร์และทบทวนวิธีที่แอปของคุณใช้ API และช่องว่างที่มองข้ามไป

แม้ว่าวิธีนี้จะเป็นโซลูชันระยะยาวและต่อเนื่อง จุดเริ่มต้นที่ดีคือการพิจารณาความเสี่ยงด้านความปลอดภัยของ API ที่พบบ่อยที่สุด

1. การแบ่งหน้าไม่ปลอดภัย

API ส่วนใหญ่เสนอการเข้าถึงทรัพยากรซึ่งเป็นรายการของเอนทิตี เช่น ผู้ใช้หรือวิดเจ็ต สำหรับไคลเอนต์ที่ใช้ซอฟต์แวร์บนเบราว์เซอร์ โดยทั่วไป API จะกรองและแบ่งหน้ารายการนี้เพื่อจำกัดจำนวนรายการที่ส่งคืนไปยังไคลเอนต์

อย่างไรก็ตาม หากเอนทิตีนั้นมาพร้อมกับ PII หรือข้อมูลอื่น แฮ็กเกอร์จะสามารถขูดปลายทางและรับรายการเอนทิตีทั้งหมดในฐานข้อมูลได้ นี่อาจเป็นอันตรายได้มากหากเอนทิตีเปิดเผยข้อมูลที่ละเอียดอ่อนโดยไม่ได้ตั้งใจ นอกจากนี้ยังจะทำให้แฮ็กเกอร์สามารถดูสถิติการใช้งานเว็บแอปของคุณและเข้าถึงรายชื่ออีเมลได้

วิธีแก้ไข: เพื่อป้องกันการโจมตีการแบ่งหน้า บุคคลควรจะสามารถติดตามจำนวนรายการของทรัพยากรเดียวซึ่งสามารถเข้าถึงได้ภายในระยะเวลาที่กำหนดโดยผู้ใช้หรือคีย์ API แทนระดับคำขอ ด้วยการวัดการเข้าถึงทรัพยากร API ที่ระดับผู้ใช้แต่ละราย คุณจะสามารถบล็อกคีย์ API หรือผู้ใช้หลังจากที่พวกเขาถึงเกณฑ์เช่น "แตะ 10,000 รายการในหนึ่งชั่วโมง"

2. การสร้างคีย์ API ที่ไม่ปลอดภัย

โดยทั่วไปแล้ว API ส่วนใหญ่มีการรักษาความปลอดภัยผ่าน JWT (JSON Web Token) หรือคีย์ API สิ่งนี้ทำให้คุณสามารถปกป้อง API ของคุณ เนื่องจากเครื่องมือรักษาความปลอดภัยสามารถระบุพฤติกรรมที่ผิดปกติ จากนั้นจึงบล็อกการเข้าถึงคีย์ API อย่างไรก็ตาม แฮกเกอร์ยังสามารถเอาชนะวิธีการเหล่านี้ได้ด้วยการรับและใช้คีย์ API จำนวนมากจากผู้ใช้ เช่นเดียวกับที่แฮ็กเกอร์เว็บจะใช้ที่อยู่ IP เพื่อขัดขวางการป้องกัน DDoS

วิธีแก้ไข: วิธีที่ปลอดภัยที่สุดในการรักษาความปลอดภัยให้กับการโจมตีเหล่านี้คือการกำหนดให้บุคคลสมัครใช้บริการแล้วสร้างคีย์ API ในทางกลับกัน สามารถบันทึกทราฟฟิกของบอทด้วยองค์ประกอบต่างๆ เช่น 2-Factor Authentication และ Captcha

3. การสัมผัสกุญแจโดยไม่ได้ตั้งใจ

วิธีการใช้คีย์ API เปิดขึ้นสำหรับอินสแตนซ์ของการแฮ็กและการรั่วไหล

- API ได้รับการออกแบบมาเพื่อให้ได้รับในช่วงเวลาที่ไม่แน่นอน ซึ่งเพิ่มโอกาสที่แฮ็กเกอร์จะได้รับคีย์ API ที่ยังไม่หมดอายุ

- ผู้ใช้ API มาพร้อมกับการเข้าถึงข้อมูลประจำตัวของเว็บแอปโดยตรง เช่น เมื่อทำการดีบั๊กผ่าน CURL หรือบุรุษไปรษณีย์ ต่อจากนี้ นักพัฒนาจะต้องบังเอิญคัดลอก/วางคำสั่ง CURL ด้วยคีย์ API ในฟอรัมสาธารณะ เช่น ปัญหา Stack Overflow หรือ GitHub

- คีย์ API มักจะเป็นโทเค็นผู้ถือที่ไม่ต้องการข้อมูลระบุตัวตน API ไม่สามารถใช้ประโยชน์จากองค์ประกอบต่างๆ เช่น การตรวจสอบสิทธิ์แบบ 2 ปัจจัย หรือโทเค็นแบบใช้ครั้งเดียว

วิธีแก้ไข : วิธีป้องกันการเปิดเผยคีย์คือการใช้โทเค็นสองตัวแทนหนึ่ง ที่นี่โทเค็นการรีเฟรชจะถูกเก็บไว้เป็นตัวแปรสภาพแวดล้อมและสามารถใช้สำหรับการสร้างโทเค็นการเข้าถึงที่มีอายุสั้น แตกต่างจากโทเค็นการรีเฟรชเหล่านี้ นักพัฒนาสามารถใช้โทเค็นอายุสั้นที่สามารถเข้าถึงทรัพยากรได้ แต่ในระยะเวลาที่จำกัดเท่านั้น

4. การโจมตี DDoS

แม้ว่าจะเป็นความจริงที่ API เปิดโมเดลธุรกิจใหม่ที่ลูกค้าสามารถเข้าถึงแพลตฟอร์ม API โดยทางโปรแกรมได้ สิ่งนี้ทำให้การป้องกัน DDoS เป็นเรื่องที่ท้าทาย การป้องกัน DDoS ส่วนใหญ่ได้รับการออกแบบมาเพื่อดูดซับและปฏิเสธคำขอจากผู้ไม่หวังดีระหว่างการโจมตี DDoS สิ่งนี้จะยากขึ้นในกรณีของผลิตภัณฑ์ API เนื่องจากทุกการรับส่งข้อมูลจะดูเหมือนการรับส่งข้อมูลของบอท

วิธีแก้ไข : แนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยของ API ในบริบทนี้อยู่ภายใน API เท่านั้น การเข้าถึงเว็บแอปทุกครั้งต้องใช้คีย์ API ดังนั้นเมื่อคุณพบคำขอที่ไม่มีคีย์ API คุณสามารถปฏิเสธได้โดยอัตโนมัติ

5. ความปลอดภัยของเซิร์ฟเวอร์ไม่ถูกต้อง

เมื่อพูดถึงการรักษาสุขอนามัยของเซิร์ฟเวอร์ที่ดี API นั้นไม่ได้แตกต่างจากเว็บเซิร์ฟเวอร์มากนัก ข้อมูลรั่วไหลได้ง่ายเนื่องจากใบรับรอง SSL ที่กำหนดค่าไม่ถูกต้องหรือผ่านการรับส่งข้อมูลที่ไม่ใช่ HTTPS

ในกรณีของเว็บแอปสมัยใหม่ แม้ว่าไม่มีเหตุผลเพียงเล็กน้อยที่จะยอมรับคำขอที่ไม่ใช่ HTTPS แต่ลูกค้าอาจส่งคำขอที่ไม่ใช่ HTTPS จากเว็บแอปหรือ CURL ของตนโดยไม่ได้ตั้งใจ ซึ่งจะทำให้คีย์ API เปิดเผย

วิธีแก้ไข: แนวทางปฏิบัติที่ดีที่สุดสำหรับ สถานะความปลอดภัยของ API ที่คุณควรทดสอบการใช้งาน SSL ผ่านเครื่องมือทดสอบ SSL นอกจากนี้ คุณควรบล็อกการที่ไม่ใช่ HTTP ผ่านตัวโหลดบาลานซ์

6. การบันทึกไม่เพียงพอ

การศึกษาการละเมิดทั่วโลกส่วนใหญ่พบว่าช่วงเวลาในการระบุอินสแตนซ์การละเมิดข้อมูลมีมากกว่า 200 วัน หากไม่มีแนวทางปฏิบัติที่ดีที่สุดในการรักษาความปลอดภัย API ที่กำหนดไว้สำหรับการเข้าสู่ระบบ API แฮกเกอร์สามารถใช้ช่องโหว่เพื่อสร้างช่องโหว่เพิ่มเติมได้

วิธีแก้ไข: คุณควรตรวจสอบให้แน่ใจว่ากลไกการบันทึก API ที่คุณใช้ไม่เพียงติดตามคำขอ API แต่ยังเชื่อมโยงกลับไปยังผู้ใช้เพื่อวิเคราะห์พฤติกรรมและเก็บไว้อย่างน้อยหนึ่งปี ในทางกลับกัน กลไกเหล่านี้ควรได้รับการรักษาความปลอดภัยเพื่อให้แน่ใจว่าข้อมูลจะไม่ถูกลบ

7. ไม่จัดการการอนุญาต

แม้ว่านักพัฒนา API ส่วนใหญ่จะเพิ่มวิธีการตรวจสอบสิทธิ์ส่วนกลาง เช่น OAuth หรือคีย์ API เพื่อตรวจสอบว่าใครคือผู้ใช้ แต่การสร้างและทำให้การอนุญาตแตกต่างจากการตรวจสอบสิทธิ์เป็นเรื่องยาก

เนื่องจากการอนุญาตนั้นเฉพาะเจาะจงกับตรรกะของแอป จึงเป็นส่วนที่นักพัฒนาพลาดไปเมื่อทำการทดสอบเว็บแอป ในตอนนี้ เว้นแต่ตัวระบุอ็อบเจ็กต์จะมีเอนโทรปีเพียงพอ แฮกเกอร์สามารถทดสอบรหัสต่าง ๆ ได้อย่างง่ายดายผ่านการวนซ้ำและเข้าสู่ระบบ

วิธีแก้ไข: ตรวจสอบให้แน่ใจว่าผู้ใช้ที่คุณรับรองความถูกต้องได้รับอนุญาตให้เข้าถึงทรัพยากรที่จำเป็นสำหรับการสร้างการตอบสนอง API ซึ่งอาจรวมถึงการตรวจสอบกับรายการควบคุมการเข้าถึง (ACL) ที่เชื่อมโยงกับวัตถุในภาพ

ต่อไปนี้คือความเสี่ยงด้านความปลอดภัยของ API ที่พบบ่อยที่สุด 7 ประการและโซลูชันที่นักพัฒนาเว็บแอปและผู้ประกอบการต้องเผชิญ แต่อย่างที่เรากล่าวไว้ก่อนหน้านี้ หากไม่แน่ชัด รายการนี้อาจมีช่องโหว่อีกมากมายเมื่อเว็บแอปของคุณเก่าลงและคุณสมบัติของ API ขยายตัว

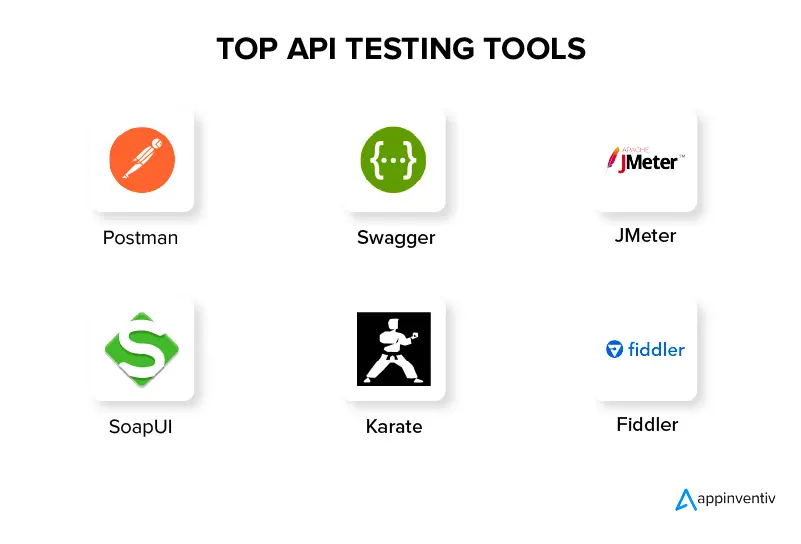

ที่ Appinventiv เมื่อเราสร้าง API เราจะสร้างรายการตรวจสอบคร่าวๆ สำหรับการทดสอบความปลอดภัยของ API ก่อนเริ่มกระบวนการพัฒนา นอกจากนี้ เราใช้เครื่องมือการจัดการ API ที่ดีที่สุดเพื่อให้มั่นใจว่าซอฟต์แวร์ของคุณสร้างขึ้นเพื่อความทนทานและความปลอดภัยในระยะยาว

และนี่คือรายการตรวจสอบความปลอดภัยของ API ที่เราปฏิบัติตาม

รายการตรวจสอบ Appinventiv ของแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยของ API

สิ่งที่แยกเราจากการเป็นบริษัทพัฒนาเว็บแอปคือความจริงที่ว่าเราปฏิบัติตามแนวทางการพัฒนาที่เน้นความปลอดภัยเป็นหลัก หมายความว่า เราอยู่เหนือความปลอดภัยของแอปของคุณทุกครั้งที่เราสร้างหรือรวม API ไว้ในนั้น ทีมผู้เชี่ยวชาญ QA ของเรารับรองว่าเว็บแอปของคุณไม่มีช่องโหว่และป้องกันการแฮ็ก วิธีที่พวกเขาทำให้แน่ใจว่าสิ่งนี้คือโดยการสร้างรายการตรวจสอบของแนวทางปฏิบัติที่ดีที่สุดในการรักษาความปลอดภัย API อย่างรอบด้าน

1. ค้นหาจุดอ่อน

วิธีหลักในการปรับปรุงความปลอดภัยของ API คือการระบุพื้นที่ที่ไม่ปลอดภัยของวงจรชีวิตของ API สิ่งที่จำเป็นคือการติดตามโดยถือว่า API เป็นอาร์ติแฟกต์ของซอฟต์แวร์ที่มีขั้นตอนการพัฒนาของตนเอง เช่น การบำรุงรักษาและการหมดอายุของฟีเจอร์

2. ใช้ OAuth

ช่องว่างที่ใหญ่ที่สุดประการหนึ่งในความเสี่ยงด้านความปลอดภัยของ API คือการเข้าถึงการควบคุมการอนุญาตและการรับรองความถูกต้อง วิธีการควบคุมที่มีประสิทธิภาพซึ่งอยู่กับ OAuth ที่ Appinventiv เราใช้เฟรมเวิร์กการอนุญาตที่ขับเคลื่อนด้วยโทเค็นเพื่ออนุญาตให้บริการของบุคคลที่สามเข้าถึงข้อมูลได้โดยไม่ต้องแสดงข้อมูลรับรองผู้ใช้

3. ใช้โทเค็น

โดยทั่วไป การใช้โทเค็นเป็นหนึ่งในแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยของ API นักพัฒนาสามารถใช้โทเค็นที่จัดสรรให้กับข้อมูลประจำตัวเป็นวิธีที่มีประสิทธิภาพในการสร้างการควบคุมการเข้าถึงข้อมูลประจำตัวที่เชื่อถือได้

4. การเข้ารหัสข้อมูล

วิธีที่แน่นอนในการปรับปรุงความปลอดภัยของ API อยู่ที่การเข้ารหัสข้อมูลโดยใช้ Transport Layer Security (TLS) เมื่อเราทำงานกับ API เราปฏิบัติตามแนวทางปฏิบัติที่นักพัฒนาซอฟต์แวร์ของเราต้องการลายเซ็นเพื่อให้แน่ใจว่ามีการแก้ไขและถอดรหัสข้อมูลผ่านผู้ใช้ที่ได้รับอนุญาตเท่านั้น

5. ใช้การควบคุมปริมาณและจำกัดอัตรา

ด้วย ความนิยมของ API ที่เพิ่มขึ้นอย่างต่อเนื่อง ความน่าจะเป็นของการแฮ็ก เช่น การโจมตี DDoS ก็เพิ่มขึ้นเช่นกัน เพื่อป้องกันการโจมตี DDoS และการเพิ่มขึ้นอย่างรวดเร็วของ API เช่น ปัญหาที่ส่งผลต่อความปลอดภัยและประสิทธิภาพ นักพัฒนาของเราได้กำหนดอัตราจำกัดว่าจะเรียก API ได้อย่างไรและความถี่ใด ฟังก์ชันการจำกัดอัตรานี้ยังจำกัดการเชื่อมต่อ ปรับสมดุลการเข้าถึงข้อมูลด้วยความพร้อมใช้งานของข้อมูล

6. ใช้เกตเวย์ API

การใช้เกตเวย์ API คือสิ่งที่เราคิดว่าเป็นหนึ่งในแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยของ API ที่สำคัญ มันทำหน้าที่เป็นจุดบังคับใช้ของการรับส่งข้อมูล API เราสร้างเกตเวย์ที่ช่วยให้ธุรกิจสามารถรับรองความถูกต้องของการรับส่งข้อมูล ควบคุม และตรวจสอบวิธีการใช้ API

7. ใช้บริการเมช

นอกจาก API เกตเวย์แล้ว เรายังใช้ service mesh เพื่อเพิ่มชั้นของการจัดการในเว็บแอป เนื่องจาก service mesh กำหนดเส้นทางคำขอจากบริการหนึ่งไปยังอีกบริการหนึ่ง นอกจากนี้ยังปรับวิธีการทำงานร่วมกันให้เหมาะสม ในขณะเดียวกันก็รับประกันการควบคุมการเข้าถึง การตรวจสอบสิทธิ์ และมาตรการความปลอดภัยที่เหมาะสม

8. สูตรไม่ไว้วางใจ

ในรูปแบบการรักษาความปลอดภัยแบบดั้งเดิม สูตรที่ใช้นั้นเรียบง่าย สิ่งที่ "ภายใน" ควรจะเชื่อถือได้ และสิ่งที่ "ภายนอก" ไม่ควรจะเป็น อย่างไรก็ตาม เครือข่ายได้กลายเป็นเรื่องที่ซับซ้อนแล้ว เนื่องจากการที่โมเดล Zero-trust (ZTM) กลายเป็นสิ่งสำคัญ โดยเฉพาะอย่างยิ่งเมื่อซอฟต์แวร์ถูกใช้งานโดยผู้ใช้ระยะไกล ผ่าน ZTM จุดเน้นของการรักษาความปลอดภัยย้ายจากที่ตั้งไปยังทรัพยากรและผู้ใช้

9. ตรวจสอบพารามิเตอร์

การตรวจสอบความถูกต้องของพารามิเตอร์เป็นอีกหนึ่งแนวทางปฏิบัติที่ดีที่สุดของเราสำหรับการรักษาความปลอดภัย API ช่วยให้แน่ใจว่าข้อมูลที่เข้ามาไม่ก่อให้เกิดอันตรายใดๆ ภายใต้กรอบงาน ข้อมูลจะได้รับการตรวจสอบเทียบกับสคีมาที่เข้มงวดซึ่งรายงานระบบอินพุตที่อนุญาต

10. สร้างแบบจำลองภัยคุกคาม

รายการตรวจสอบวิธีสุดท้ายในการลดความเสี่ยงด้านความปลอดภัยของ API คือการสร้างแบบจำลองภัยคุกคาม เป็นแนวทางที่เราใช้ในการค้นหาและประเมินความเสี่ยง เราใช้เป็นวิธีป้องกันเพื่อประเมิน บรรเทา และป้องกันช่องโหว่ของแอปในรูปแบบที่มีการควบคุม

ที่ด้านหลังของแนวทางปฏิบัติที่ดีที่สุดในการรักษาความปลอดภัยเกตเวย์ API เหล่านี้ เราสามารถสร้างระบบที่แข็งแกร่งและปลอดภัย ซึ่งผู้ใช้สามารถทำงานได้อย่างมั่นใจ ผลลัพธ์? เรามาพร้อมกับประวัติการสร้างแอพที่ไม่มีการแฮ็กและอินสแตนซ์การละเมิดความปลอดภัย

บันทึกการพรากจากกัน

ในขณะที่ธุรกิจต่างๆ ยังคงเปลี่ยนระบบเสาหินของตนให้กลายเป็นไมโครเซอร์วิสต่อไป APIs ก็มักจะเสี่ยงต่อช่องโหว่ต่างๆ สิ่งนี้ทำให้แนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยของ API ดั้งเดิมและบนคลาวด์เป็นข้อบังคับบังคับ

รายการที่เรากล่าวข้างต้นเป็นจุดเริ่มต้นที่ดี แต่ต้องมีการอัปเกรดอย่างต่อเนื่อง การรักษาให้เหนือกว่านั้นอาจเป็นความท้าทายสำหรับผู้ประกอบการและทีมพัฒนาภายในของพวกเขา ซึ่งต้องจัดการกับกำหนดเวลาหลาย ๆ อย่างอยู่แล้ว นี่คือที่มาของการเป็นพันธมิตรกับบริษัทที่มีประวัติการส่งมอบแอปที่ป้องกันการแฮ็กได้ 100% บริษัทอย่าง Appinventiv

ไม่ว่าซอฟต์แวร์ของคุณจะซับซ้อนเพียงใด เราสามารถทำให้ซอฟต์แวร์มีความปลอดภัยและแข็งแกร่งด้วยบริการประกันคุณภาพที่ครอบคลุมของเรา ติดต่อ เราวันนี้เพื่อเริ่มต้นอนาคตที่ปลอดภัยของผลิตภัณฑ์ของคุณ