กฎระเบียบการปฏิบัติตามข้อกำหนดด้านไอทีสำหรับอุตสาหกรรมในสหรัฐอเมริกา – ทำให้แน่ใจว่าธุรกิจของคุณปฏิบัติตามข้อกำหนดด้านไอที

เผยแพร่แล้ว: 2024-02-01ความปลอดภัยของข้อมูลได้รับการยอมรับในระดับสากลว่าเป็นหนึ่งในองค์ประกอบพื้นฐานของความสำเร็จทางธุรกิจ ด้วยอิทธิพลจากการเปลี่ยนผ่านสู่ดิจิทัลและการเชื่อมต่อทั่วโลกถึงจุดสุดยอด จึงกลายเป็นสิ่งสำคัญสำหรับบริษัทต่างๆ ในการรักษาข้อมูลของตนและผู้ใช้ให้ปลอดภัยอย่างยิ่ง เพื่อให้แน่ใจว่าธุรกิจจะไม่ล้มเหลวในกระบวนการนี้ หน่วยงานกำกับดูแลหลายแห่งจึงได้เข้ามาแถวหน้าในด้านการปฏิบัติตามกฎระเบียบที่ชาญฉลาดในอุตสาหกรรม

การปฏิบัติตามกฎระเบียบเหล่านี้ ซึ่งครั้งหนึ่งเคยจำกัดไว้เฉพาะภาคส่วนที่มีข้อมูลจำนวนมาก เช่น Fintech, Healthcare, eCommerce ฯลฯ ได้เริ่มปรากฏให้เห็นในการนำเทคโนโลยีมาใช้อย่างช้าๆ เช่นกัน ด้วยเหตุนี้ ความพร้อมในการปฏิบัติตามกฎระเบียบจึงกลายเป็นข้อบังคับสำหรับการดำเนินธุรกิจโดยมุ่งเน้นไปที่การนำเสนอดิจิทัลที่ขับเคลื่อนด้วยเทคโนโลยี ซึ่งเป็นข้อบังคับที่มาพร้อมกับผลประโยชน์ที่เกี่ยวข้องและผลกระทบด้านต้นทุน สำหรับการอ้างอิง ค่าใช้จ่ายในการบำรุงรักษาการปฏิบัติตามกฎระเบียบโดยเฉลี่ยสำหรับองค์กรในทุกอุตสาหกรรมทั่วโลกอยู่ที่ 5.47 ล้านดอลลาร์ ในขณะที่การไม่ปฏิบัติตามข้อกำหนดอาจทำให้องค์กรต้องสูญเสียรายได้โดยเฉลี่ย 4,005,116 ดอลลาร์

ในบทความนี้ เราจะเจาะลึกในส่วนของกฎระเบียบด้านการปฏิบัติตามข้อกำหนดด้านไอทีโดยพิจารณาถึงเหตุผลว่าทำไมการปฏิบัติตามข้อกำหนดจึงมีความจำเป็น การปฏิบัติตามกฎระเบียบตามระเบียบข้อบังคับที่ชาญฉลาดในอุตสาหกรรม และท้ายที่สุดแล้ว ผลข้างเคียงของการไม่เป็นไปตามมาตรฐานการปฏิบัติตามข้อกำหนด

เหตุใดการปฏิบัติตามกฎระเบียบในอุตสาหกรรมไอทีจึงมีความสำคัญ?

การปฏิบัติตามกฎระเบียบและการรักษาความปลอดภัยด้านไอทีมีความจำเป็นสำหรับการปกป้องลูกค้า พนักงาน และความเป็นส่วนตัวของบริษัท และเพื่อเพิ่มความไว้วางใจที่ลูกค้ามีต่อธุรกิจ เมื่อบริษัทปฏิบัติตามมาตรฐานความเป็นส่วนตัวระดับสูงและการรักษาความปลอดภัยทางดิจิทัลผ่านมาตรฐานการปฏิบัติตามข้อกำหนด ลูกค้าของพวกเขาจะรู้สึกปลอดภัยเมื่อใช้บริการของพวกเขา

แม้ว่าคุณจะละสายตาจากลูกค้า แต่ความสำคัญของกฎระเบียบด้านการปฏิบัติตามข้อกำหนดด้านไอทีในสหรัฐอเมริกายังคงถูกมองว่ามีผลกระทบที่ยั่งยืนต่อชื่อเสียงทางธุรกิจและรายได้ของคุณ ตัวอย่างเช่น ต้นทุนของการไม่ปฏิบัติตามอาจส่งผลให้ธุรกิจต้องสูญเสียเงิน 5,107,206 ดอลลาร์โดยเฉลี่ย บทลงโทษทางกฎหมายที่หนักหน่วง และการสูญเสียโอกาสทางธุรกิจที่เกี่ยวข้องกับการไม่สามารถเป็นพันธมิตรกับบริษัทที่ดำเนินธุรกิจในพื้นที่ทางภูมิศาสตร์ที่มีการปฏิบัติตามกฎระเบียบจำนวนมาก

เนื่องจากการปฏิบัติตามกฎระเบียบและข้อบังคับของอุตสาหกรรมเริ่มแพร่หลายในพื้นที่ดิจิทัล เหตุใดธุรกิจจึงยังคงดิ้นรนกับการยึดมั่น ต่อไปนี้คือเหตุผลบางประการที่เราระบุได้หลังจากเป็นส่วนหนึ่งของการเดินทางดิจิทัลของธุรกิจกว่า 300 แห่ง

- BYOD: การอนุญาตให้พนักงานใช้อุปกรณ์ในการทำงานช่วยประหยัดเงินได้มหาศาล แต่หากไม่มีนโยบาย BYOD ที่เหมาะสม บริษัทต่างๆ ก็สูญเสียความสำคัญที่จำเป็นในการคงการปฏิบัติตามข้อกำหนดไว้

- การจัดการผู้ขายบุคคลที่สาม: ผู้ขายมีความสำคัญอย่างยิ่งในการช่วยให้ธุรกิจดำเนินไป อย่างไรก็ตาม ด้วยการถ่ายโอนข้อมูลไปยังผู้จำหน่ายบุคคลที่สาม คุณจะเปิดรับช่องโหว่และการละเมิดข้อมูล

- การอัปเดตซอฟต์แวร์: พื้นที่เทคโนโลยีสมัยใหม่มีการอัพเกรดอย่างต่อเนื่อง เพื่อให้ทันกับข้อมูลดังกล่าว บริษัทซอฟต์แวร์จึงออกอัปเดตใหม่ๆ บ่อยครั้ง อย่างไรก็ตาม ข้อจำกัดด้านเวลาทำให้ธุรกิจไม่สามารถอัปเดตซอฟต์แวร์แบบเรียลไทม์ ส่งผลให้ไม่สามารถรักษาความปลอดภัยและอัปเดตตามข้อกำหนดได้

- IoT: Internet of Things เชื่อมต่อกับอุปกรณ์อัจฉริยะ แต่การรักษาความปลอดภัยในเครือข่าย IoT ยังคงด้อยกว่า ดังนั้นคุณต้องตรวจสอบให้แน่ใจว่าอุปกรณ์ได้รับการทดสอบการละเมิดบ่อยครั้ง หรืออุปกรณ์เชื่อมต่อกับเครือข่ายที่ไม่สามารถเข้าถึงข้อมูลที่ละเอียดอ่อนได้

ตอนนี้เราได้พิจารณาถึงเหตุผลว่าทำไมมาตรฐานการปฏิบัติตามข้อกำหนดของอุตสาหกรรมจึงมีความสำคัญที่ต้องปฏิบัติตาม ให้เรามาดูกฎระเบียบที่ชาญฉลาดในอุตสาหกรรม และวิธีที่คุณสามารถมั่นใจได้ว่าผลิตภัณฑ์/ธุรกิจของคุณมีความสอดคล้องกับกฎระเบียบดังกล่าว

รายการข้อกำหนดด้านการปฏิบัติตามข้อกำหนดด้านไอทีที่ชาญฉลาดในอุตสาหกรรม

แม้ว่าแต่ละอุตสาหกรรมจะมีความแตกต่างกัน แต่จุดสำคัญของการปฏิบัติตามกฎระเบียบด้านไอทีในภาคส่วนต่างๆ ทั้งหมดจะเหมือนกันไม่มากก็น้อย นั่นคือการปกป้องข้อมูลของผู้ใช้และข้อมูลทางธุรกิจจากกลุ่มที่เป็นอันตราย

ดูแลสุขภาพ

แม้ว่าจะมีการปฏิบัติตามข้อกำหนดด้านไอทีด้านการดูแลสุขภาพมากมายในระดับโลก แต่ HIPAA และ HITECH ถือเป็นการปฏิบัติตามข้อกำหนดที่สำคัญที่สุดสองข้อที่โดยทั่วไปแล้วธุรกิจในพื้นที่นี้ตามมา ที่ Appinventiv เราปฏิบัติตามข้อกำหนดทั้งสองนี้ควบคู่ไปกับการปฏิบัติตามข้อกำหนดอื่นๆ ในการพัฒนาผลิตภัณฑ์ซอฟต์แวร์ของเรา ผล? ลูกค้าของเรา - LIVIA, Diabetic U และ Shoona พร้อมปฏิบัติตามข้อกำหนดนับตั้งแต่วันที่ออกจากโรงงานของเรา

ฮิปา

พระราชบัญญัติ Healthcare Insurance Portability and Accountability Act (HIPAA) เน้นย้ำถึงการใช้และการเปิดเผยข้อมูลด้านสุขภาพเพื่อรักษาความเป็นส่วนตัวของผู้ป่วย กฎการปฏิบัติตามกฎระเบียบด้านความปลอดภัยด้านไอทีด้านการดูแลสุขภาพสร้างขึ้นเพื่อรับประกันว่าข้อมูลด้านสุขภาพของบุคคลได้รับการปกป้อง ในขณะเดียวกันก็ช่วยให้กระแสข้อมูลที่จำเป็นสำหรับการส่งเสริมการดูแลสุขภาพคุณภาพสูง

เพื่อให้สอดคล้องกับการปฏิบัติตาม HIPAA ในอุตสาหกรรมการดูแลสุขภาพ หน่วยงานทั้งหมดจะต้อง:

- ตรวจสอบให้แน่ใจว่าความสมบูรณ์ การรักษาความลับ และความพร้อมใช้งานของข้อมูลสุขภาพที่ได้รับการคุ้มครองทางอิเล็กทรอนิกส์ (e-PHI) เป็นไปตามข้อกำหนด HIPAA

- ระบุและป้องกันภัยคุกคามที่คาดว่าจะมีต่อความปลอดภัยของข้อมูล

- ป้องกันการใช้หรือการเปิดเผยข้อมูลที่ไม่ได้รับอนุญาตตามการปฏิบัติตาม

ไฮเทค

การปฏิบัติตามข้อกำหนดด้านไอทีด้านการดูแลสุขภาพครั้งต่อไปคือพระราชบัญญัติเทคโนโลยีสารสนเทศด้านสุขภาพทางเศรษฐกิจและคลินิก (HITECH) เกิดขึ้นเพื่อส่งเสริมการใช้ข้อมูลและเทคโนโลยีด้านสุขภาพอย่างมีความหมาย โดยพิจารณาถึงข้อกังวลด้านความปลอดภัยและความเป็นส่วนตัวที่เชื่อมโยงกับการถ่ายโอนข้อมูลด้านสุขภาพทางอิเล็กทรอนิกส์

เพื่อให้สอดคล้องกับการปฏิบัติตามข้อกำหนดของ HITECH ในอุตสาหกรรมการดูแลสุขภาพ องค์กรควร:

- ปกป้อง e-PHI ของผู้ป่วย

- สร้างใบสั่งยาทั้งหมดด้วยระบบอิเล็กทรอนิกส์

- ใช้ระบบสนับสนุนการตัดสินใจทางคลินิก

- ใช้รายการสั่งซื้อของผู้ให้บริการด้วยคอมพิวเตอร์ (CPOE) สำหรับคำสั่งในห้องปฏิบัติการ ยา และภาพวินิจฉัย

- ช่วยให้ผู้ป่วยสามารถเข้าถึงไฟล์อิเล็กทรอนิกส์ได้ทันท่วงที

- ร่วมแลกเปลี่ยนข้อมูลด้านสุขภาพ

- ร่วมเป็นส่วนหนึ่งของการรายงานด้านสาธารณสุข

- แจ้งบุคคลที่ได้รับผลกระทบทั้งหมดภายใน 60 วันนับจากวันที่พบการละเมิดข้อมูลสุขภาพที่ได้รับการคุ้มครองที่ไม่ปลอดภัย

การศึกษา

สถาบันการศึกษาทำงานร่วมกับข้อมูลพนักงานและนักศึกษาที่ละเอียดอ่อน ข้อมูลการวิจัย และข้อมูลจากหน่วยงานภาครัฐ เพื่อปกป้องชุดข้อมูลนี้ องค์กรจำเป็นต้องรักษาการปฏิบัติตามข้อกำหนด FERPA

Family Educational Rights and Privacy Act (FERPA) เป็นกฎหมายของรัฐบาลกลางด้านการกำกับดูแลด้านไอทีในสหรัฐอเมริกาที่ปกป้องข้อมูลและความเป็นส่วนตัวของบันทึกการศึกษาของนักเรียน ช่วยให้พวกเขาและผู้ปกครองสามารถควบคุมบันทึกการศึกษาและจำกัดสถาบันการศึกษาไม่ให้เปิดเผยข้อมูลที่สามารถระบุตัวบุคคลได้ในบันทึกการศึกษา

ข้อกำหนดด้านกฎระเบียบการปฏิบัติตามข้อกำหนดด้านไอทีของ FERPA ที่สำคัญมีดังนี้:

- ดำเนินการฝึกอบรม FERPA ที่จำเป็นสำหรับผู้ดูแลระบบ ครู หรือเจ้าหน้าที่ของโรงเรียนอื่นๆ

- เตือนนักเรียนถึงสิทธิของตนเป็นประจำทุกปี

- ให้ความยินยอมที่อนุญาตให้ผู้ปกครองหรือนักเรียนที่มีสิทธิ์ดูบันทึกได้ตลอดเวลา

- ปกป้องข้อมูลส่วนบุคคลของนักเรียน

ฟินเทคและการธนาคาร

เนื่องจากเป็นหนึ่งในอุตสาหกรรมที่เป็นเป้าหมายมากที่สุดในหมู่แฮกเกอร์ โดเมนซอฟต์แวร์ทางการเงินจึงเชิญชวนข้อจำกัดที่เข้มงวดมากขึ้นจากการปฏิบัติตามกฎระเบียบ เมื่อเทียบกับสิ่งที่บังคับใช้ในอุตสาหกรรมอื่นๆ นี่คือรายการการปฏิบัติตามข้อกำหนดในอุตสาหกรรมการเงินที่ธุรกิจในภาคส่วนนี้ควรปฏิบัติตาม

PCI DSS

มาตรฐานความปลอดภัยของข้อมูลอุตสาหกรรมบัตรชำระเงิน (PCI DSS) คือการผสมผสานของมาตรฐานความปลอดภัยที่สร้างขึ้นเพื่อรับประกันว่าทุกบริษัทที่ยอมรับ ประมวลผล จัดเก็บ และส่งข้อมูลบัตรของผู้ใช้ควรรักษาสภาพแวดล้อมที่ปลอดภัย นักพัฒนาฟินเทคของเรามีความเชี่ยวชาญเป็นอย่างดีในสาระสำคัญของการปฏิบัติตามข้อกำหนด ซึ่งเป็นความเชี่ยวชาญที่สะท้อนให้เห็นในโครงการ USA MedPremium ซึ่งบรรลุการปฏิบัติตามข้อกำหนด PCI DSS นับตั้งแต่วันที่เริ่มใช้งาน

การปฏิบัติตามข้อกำหนดด้านไอทีสำหรับสถาบันการเงินมีดังนี้:

- การปฏิบัติตาม PCI กำหนดให้มีการติดตั้งและบำรุงรักษาการกำหนดค่าไฟร์วอลล์ที่จะปกป้องข้อมูลของผู้ถือบัตร

- อย่าใช้ค่าเริ่มต้นที่ผู้ขายระบุไว้สำหรับรหัสผ่านระบบ

- ปกป้องข้อมูลที่จัดเก็บไว้ในเครื่อง

- เข้ารหัสการส่งข้อมูลผู้ถือบัตรผ่านเครือข่ายสาธารณะแบบเปิดทั้งหมด

- ใช้งานและอัปเกรดซอฟต์แวร์ป้องกันไวรัสเป็นประจำ

- สร้างและบำรุงรักษาแอปพลิเคชันและระบบที่ปลอดภัย

- จำกัดการเข้าถึงข้อมูลผู้ถือบัตรตามสิ่งที่ธุรกิจจำเป็นต้องทราบอย่างเคร่งครัด

- ติดตามและสแกนทุกการเข้าถึงข้อมูลผู้ถือบัตรและทรัพยากรเครือข่าย

- ทดสอบกระบวนการและระบบรักษาความปลอดภัยเป็นประจำ

- รักษานโยบายที่เน้นเรื่องความปลอดภัยของข้อมูล

GLBA

Gramm-Leach-Bliley Act (GLBA) ใช้กับสถาบันการเงินทุกแห่งที่ให้คำแนะนำทางการเงินหรือการลงทุน การประกันภัย หรือสินเชื่อแก่ลูกค้า การปฏิบัติตามกฎระเบียบในอุตสาหกรรมประกันภัยนี้กำหนดให้สถาบันต่างๆ ต้องเปิดเผยวิธีที่พวกเขาปกป้องข้อมูลของลูกค้า และนโยบายการแบ่งปันข้อมูลที่พวกเขาบังคับใช้

ต่อไปนี้เป็นกฎที่ต้องปฏิบัติตามโดยการปฏิบัติตาม GLBA IT สำหรับสถาบันการเงิน:

- ความเป็นส่วนตัวทางการเงิน: กฎความเป็นส่วนตัวทางการเงินเน้นย้ำถึงวิธีที่สถาบันการเงินรวบรวมและแจกจ่ายข้อมูลทางการเงินส่วนบุคคล พวกเขาควรเสนอทางเลือกให้ลูกค้าเลือกไม่รับนโยบายการแบ่งปันข้อมูลเป็นประจำทุกปี

- การป้องกัน: กฎที่ยึดตามการป้องกันจะกำหนดวิธีที่สถาบันต่างๆ ควรใช้มาตรการรักษาความปลอดภัยเพื่อปกป้องข้อมูลของลูกค้าจากภัยคุกคามทางไซเบอร์ มาตรการเหล่านี้ประกอบด้วยการใช้ซอฟต์แวร์ที่เหมาะสม การฝึกอบรมพนักงาน และการทดสอบซอฟต์แวร์เพื่อหาช่องโหว่

- ข้ออ้าง: ส่วนข้ออ้างของการปฏิบัติตามข้อกำหนดในอุตสาหกรรมการเงินจำกัดธุรกิจจากการรวบรวมข้อมูลภายใต้ข้ออ้าง

พระราชบัญญัติซาร์บาเนส-ออกซ์ลีย์

Sarbanes-Oxley Act (SOX) เป็นอีกหนึ่งการปฏิบัติตามข้อบังคับในด้านการเงินของอุตสาหกรรมการธนาคาร โดยเรียกร้องให้มีการเปิดเผยข้อมูลทางการเงินของบริษัทอย่างโปร่งใสและครบถ้วน บริษัทที่ซื้อขายในตลาดหลักทรัพย์ทุกแห่ง บริษัทที่เปิดตัว IPO จะต้องเป็นไปตามมาตรฐานนี้ มาตรฐานดังกล่าวกำหนดให้บริษัทต่างๆ ต้องเปิดเผยข้อมูลทางการเงินที่ถูกต้องและครบถ้วน เพื่อให้ผู้มีส่วนได้ส่วนเสียสามารถตัดสินใจลงทุนได้อย่างมีข้อมูล

ต่อไปนี้เป็นข้อกำหนดของการปฏิบัติตามข้อกำหนดและข้อบังคับของอุตสาหกรรมฟินเทคที่ได้รับความนิยมในสหรัฐอเมริกา

- จัดให้มีงบการเงินที่ได้รับการตรวจสอบโดยบุคคลที่สามต่อสำนักงาน ก.ล.ต

- รายงานการเปลี่ยนแปลงเนื้อหาต่อสาธารณะ

- ออกแบบ นำไปใช้ และทดสอบการควบคุมภายใน

- จัดทำรายงานประจำปีเกี่ยวกับการควบคุมภายในและขอบเขต ลงนามโดยฝ่ายบริหาร และตรวจสอบโดยผู้ตรวจสอบภายนอก

แม้ว่า PCI DSS, GLBA และ SOX จะก่อให้เกิดการปฏิบัติตามข้อกำหนดด้านฟินเทคที่สำคัญที่สุดสามประการในสหรัฐอเมริกา แต่กฎระเบียบอื่นๆ บางประการที่ธุรกิจต้องระวัง ได้แก่ Dodd-Frank, EFTA และระเบียบ E, CFPB, SOC 2 และ ECOA

การผลิต

เช่นเดียวกับอุตสาหกรรมอื่นๆ ธุรกิจการผลิตยังรับผิดชอบในการปกป้องข้อมูลของพนักงาน ลูกค้า องค์กร และภาครัฐอีกด้วย ต่อไปนี้คือข้อกำหนดต่างๆ ที่พวกเขาควรปฏิบัติตาม

NERC CIP

การปฏิบัติตามข้อกำหนดการป้องกันโครงสร้างพื้นฐานที่สำคัญของ North American Electric Reliability Corporation (NERC CIP) ในอุตสาหกรรมการผลิต ได้รับการสร้างขึ้นเพื่อปกป้องความสมบูรณ์ของโครงสร้างพื้นฐานด้านสาธารณูปโภคทั้งหมดทั่วอเมริกาเหนือ เจ้าของ ผู้ปฏิบัติงาน และผู้ใช้ระบบไฟฟ้าขนาดใหญ่ทุกรายควรปฏิบัติตามมาตรฐานความน่าเชื่อถือที่ NERC อนุมัติ

ข้อกำหนดเบื้องต้นเพื่อให้เป็นไปตามข้อกำหนดของ NERC CIP ในอุตสาหกรรมการผลิต ได้แก่:

- ระบุและจำแนกทรัพย์สินทั้งหมด

- จัดสรรเจ้าหน้าที่ไปเรื่องความมั่นคง

- สร้างและจัดการนโยบายการคุ้มครองทรัพย์สิน

- เสนอการฝึกอบรมความตระหนักรู้ด้านความปลอดภัยแก่พนักงาน

- ดำเนินการตรวจสอบประวัติพนักงานอย่างละเอียด

- สร้างการควบคุมการจัดการการเข้าถึงตามความต้องการ

- พัฒนาขอบเขตการรักษาความปลอดภัยทางอิเล็กทรอนิกส์ - ทางกายภาพหรือเสมือน

- จัดการจุดเชื่อมต่อระยะไกลที่ปลอดภัยทั้งหมด

- สร้างและปฏิบัติตามแผนและขอบเขตการรักษาความปลอดภัยทางกายภาพ

- รักษาการควบคุมความปลอดภัยของระบบด้วยการจัดการพอร์ตและบริการ การจัดการแพตช์ การบันทึกเหตุการณ์ด้านความปลอดภัย การป้องกันมัลแวร์ การจัดการบัญชีที่ใช้ร่วมกัน และการจัดการข้อมูลรับรอง

- สร้างกลยุทธ์การตอบสนองต่อเหตุการณ์ด้านความปลอดภัยทางไซเบอร์ที่จะรวมถึงความต่อเนื่องของการดำเนินงาน แผนการกู้คืน การสำรองข้อมูล และการกู้คืน

- รักษาการจัดการช่องโหว่และการเปลี่ยนแปลงซึ่งประกอบด้วยการจัดการสินทรัพย์ไซเบอร์ชั่วคราว

- ปกป้องข้อมูลระบบไซเบอร์ของ BES ผ่านการจัดหมวดหมู่และการปกป้องข้อมูลและการกำจัดสื่อ

- สร้างการสื่อสารของศูนย์ควบคุมที่ปลอดภัย

- นำนโยบายการรักษาความปลอดภัยของห่วงโซ่อุปทานมาใช้

ไอตาร์

กฎข้อบังคับการค้าอาวุธระหว่างประเทศ (ITAR) พิจารณาถึงการพัฒนา การส่งออก และการนำเข้าสิ่งของด้านการป้องกันทั้งหมด การตกแต่งบริการด้านการป้องกันทั้งหมด และการเป็นนายหน้าซื้อขายสิ่งของด้านการป้องกัน เป้าหมายหลักคือป้องกันไม่ให้สิ่งของและข้อมูลที่เกี่ยวข้องกับการป้องกันตกไปอยู่ในมือของผู้ไม่หวังดี

ข้อกำหนดสำหรับการปฏิบัติตาม ITAR ในอุตสาหกรรมมีดังนี้:

- ขึ้นทะเบียนกับกระทรวงการต่างประเทศ

- รวมโปรแกรมการปฏิบัติตามข้อกำหนด ITAR ซึ่งประกอบด้วยการติดตามและตรวจสอบข้อมูลทางเทคนิคทั้งหมด

- ดำเนินการเพื่อปกป้องข้อมูลเฉพาะของรายการในรายการอาวุธยุทโธปกรณ์ของสหรัฐฯ

หู

กฎระเบียบการบริหารการส่งออก (EAR) ควบคุมการส่งออก การส่งออกซ้ำ และการถ่ายโอนสิ่งของทางทหารที่มีความละเอียดอ่อนน้อยกว่า สินค้าเชิงพาณิชย์ที่มีการยื่นคำขอทางทหาร และสินค้าเชิงพาณิชย์ล้วนๆ ที่ไม่มีการใช้งานทางการทหารที่ชัดเจน

ต่อไปนี้คือสิ่งที่การรักษาความปลอดภัยของข้อมูลการปฏิบัติตามข้อกำหนดของ EAR ประกอบด้วย:

- จำแนกสินค้าของคุณโดยใช้รายการควบคุมการค้า

- จัดทำมาตรฐานการปฏิบัติตามข้อกำหนดการส่งออกที่เป็นลายลักษณ์อักษร

- พัฒนาการประเมินความเสี่ยงอย่างต่อเนื่องของโครงการส่งออก

- จัดทำคู่มือนโยบายและขั้นตอนปฏิบัติ

- ให้การฝึกอบรมและความตระหนักรู้ด้านการปฏิบัติตามกฎระเบียบอย่างต่อเนื่อง

- ดำเนินการคัดกรองผู้รับเหมา ลูกค้า ผลิตภัณฑ์ และธุรกรรมอย่างต่อเนื่อง

- ปฏิบัติตามข้อกำหนดด้านกฎระเบียบด้านการเก็บบันทึกข้อมูล

- การติดตามและตรวจสอบการปฏิบัติตามข้อกำหนด

- สร้างโปรแกรมภายในสำหรับจัดการปัญหาการปฏิบัติตามข้อกำหนด

- ดำเนินการแก้ไขที่เหมาะสมเพื่อตอบสนองต่อการละเมิดการส่งออก

การปฏิบัติตามข้อกำหนดเพิ่มเติมตามมาด้วยทุกอุตสาหกรรม

แม้ว่ารายการข้างต้นเป็นรายการมาตรฐานการปฏิบัติตามข้อกำหนดด้านไอทีที่ชาญฉลาดในอุตสาหกรรม แต่ก็มีกฎระเบียบเสริมบางข้อที่ธุรกิจนอกเหนือจากเหล่านี้ปฏิบัติตามด้วย ให้เราดูพวกเขาด้วย

GDPR

กฎระเบียบคุ้มครองข้อมูลทั่วไป (GDPR) เป็นกฎหมายความเป็นส่วนตัวและความปลอดภัยที่เข้มงวดที่สุดในโลก กฎระเบียบนี้มีผลบังคับใช้ในปี 2018 เพื่อปกป้องความเป็นส่วนตัวและความปลอดภัยของพลเมืองในสหภาพยุโรป GDPR ใช้กับองค์กรใดๆ ที่ประมวลผลข้อมูลส่วนบุคคลของหรือจัดหาสินค้าและบริการให้กับพลเมืองหรือผู้อยู่อาศัยในสหภาพยุโรป

ตอนที่เรากำลังทำงานกับ Slice ทันทีที่เราได้ยินแนวคิดนี้ เรารู้ว่าจะต้องเตรียมมันสำหรับ GDPR ซึ่งเป็นสิ่งที่เราประสบความสำเร็จโดยการปฏิบัติตามข้อกำหนดของ t

การปฏิบัติตามกฎระเบียบด้าน IT ของ GDPR ประกอบด้วย:

- ดำเนินการตรวจสอบข้อมูลเกี่ยวกับข้อมูลส่วนบุคคลของสหภาพยุโรป

- แจ้งให้ลูกค้าทราบถึงสาเหตุที่คุณใช้และประมวลผลข้อมูลของพวกเขา

- ประเมินกิจกรรมการประมวลผลข้อมูลและการปกป้องข้อมูลที่ดีขึ้นด้วยกลยุทธ์ เช่น การป้องกันองค์กรและการเข้ารหัสจากต้นทางถึงปลายทาง

- สร้างข้อตกลงการประมวลผลข้อมูลกับผู้ขาย

- แต่งตั้งเจ้าหน้าที่คุ้มครองข้อมูล (ถ้าจำเป็น)

- จัดสรรตัวแทนในภูมิภาคสหภาพยุโรป

- รู้ว่าต้องทำอย่างไรในกรณีที่มีการละเมิดข้อมูล

- ปฏิบัติตามกฎหมายการโอนข้ามพรมแดนที่จำเป็นทั้งหมด

CCPA

กฎหมายคุ้มครองความเป็นส่วนตัวของผู้บริโภคแห่งรัฐแคลิฟอร์เนีย (CCPA) ให้ผู้สนับสนุนในแคลิฟอร์เนียควบคุมข้อมูลที่ธุรกิจต่างๆ สร้างขึ้นจากตนได้ กฎ CCPA ใช้กับธุรกิจที่แสวงหาผลกำไรทุกแห่งที่ดำเนินธุรกิจในแคลิฟอร์เนียและดำเนินการดังต่อไปนี้:

- มีรายได้รวมต่อปีมากกว่า 25 ล้านเหรียญสหรัฐ

- ซื้อ ขาย หรือแจกจ่ายข้อมูลส่วนบุคคลของผู้บริโภค อุปกรณ์ หรือครัวเรือนในแคลิฟอร์เนียตั้งแต่ 100,000 รายขึ้นไป

- สร้างรายได้ต่อปีตั้งแต่ 50% ขึ้นไปจากการขายข้อมูลของชาวแคลิฟอร์เนีย

ข้อกำหนดสำหรับการปฏิบัติตาม CCPA ในอุตสาหกรรม ได้แก่:

- แจ้งให้ผู้บริโภคทราบถึงความตั้งใจที่จะรวบรวมข้อมูลของตน

- ให้ผู้ใช้สามารถเข้าถึงนโยบายความเป็นส่วนตัวได้โดยตรงและง่ายดาย

- ให้ข้อมูลแก่ผู้บริโภคภายใน 45 วันนับจากวันที่ร้องขอ

- ลบข้อมูลส่วนบุคคลของผู้บริโภคตามคำขอของพวกเขา

- อนุญาตให้ผู้บริโภคยกเลิกแคมเปญการขายและการตลาดที่รวบรวมข้อมูลส่วนบุคคลของตน

- อัปเดตนโยบายความเป็นส่วนตัวทุกปี

NIST

กรอบงานด้านความปลอดภัยทางไซเบอร์ของสถาบันมาตรฐานและเทคโนโลยีแห่งชาติ (NIST) ช่วยให้ธุรกิจทุกขนาดเข้าใจ จัดการ และลดความเสี่ยงด้านความปลอดภัยทางไซเบอร์ได้

ต่อไปนี้เป็นข้อกำหนดสำหรับการปฏิบัติตามข้อกำหนดด้านความปลอดภัยของ NIST IT:

- ระบุและจัดหมวดหมู่ข้อมูลทั้งหมดที่ต้องได้รับการปกป้อง

- ดำเนินการประเมินความเสี่ยงอย่างทันท่วงทีเพื่อสร้างการควบคุมพื้นฐาน

- ตั้งค่าพื้นฐานสำหรับการควบคุมขั้นต่ำเพื่อปกป้องข้อมูล

- บันทึกการควบคุมพื้นฐานในลักษณะที่เป็นลายลักษณ์อักษร

- สร้างการควบคุมความปลอดภัยรอบระบบออนไลน์และระบบไอทีทั้งหมด

- ติดตามประสิทธิภาพอย่างต่อเนื่องเพื่อวัดประสิทธิภาพ

- ตรวจสอบการควบคุมความปลอดภัยทั้งหมดของคุณอย่างต่อเนื่อง

AML-KYC

กระบวนการรู้จักลูกค้าของคุณ (KYC) ซึ่งเป็นส่วนย่อยของ AML จะดำเนินการเพื่อตรวจสอบและยืนยันตัวตนของลูกค้าทุกราย และป้องกันกิจกรรมที่ผิดกฎหมายไม่ให้เกิดขึ้นในซอฟต์แวร์ เช่น การฟอกเงินหรือการฉ้อโกง เราได้ช่วยเหลือลูกค้าจำนวนหนึ่งของเรา เช่น Slice, Exchange, Asian Bank และอื่นๆ ปฏิบัติตามการปฏิบัติตาม KYC-AML ในอุตสาหกรรมไอที ยังไง? โดยปฏิบัติตามหลักการปฏิบัติตามข้อกำหนดอย่างครบถ้วน

- จัดทำโปรแกรมการระบุตัวตนลูกค้า – รวบรวมข้อมูลเกี่ยวกับชื่อ ที่อยู่ หมายเลขติดต่อ สัญชาติ วันเกิด สถานที่เกิด อาชีพ ชื่อนายจ้าง วัตถุประสงค์ของการทำธุรกรรม เจ้าของผลประโยชน์ และหมายเลขประจำตัว

- การตรวจสอบวิเคราะห์สถานะของลูกค้าในสามระดับ – แบบง่าย พื้นฐาน และขั้นสูง

- ติดตามธุรกรรมของลูกค้าอย่างต่อเนื่องโดยเทียบกับเกณฑ์ที่สร้างไว้ในโปรไฟล์ความเสี่ยงของคุณ

อ่านเพิ่มเติม: เทคโนโลยีบล็อคเชนสำหรับ KYC: วิธีแก้ปัญหากระบวนการ KYC ที่ไม่มีประสิทธิภาพ

WCAG

แนวทางการช่วยสำหรับการเข้าถึงเนื้อหาเว็บคือชุดของเกณฑ์และแนวทางความสำเร็จหลายประการ ซึ่งแอปและเว็บไซต์บนเว็บได้รับการพิจารณาว่าสามารถเข้าถึงได้โดยผู้ทุพพลภาพและผู้ทุพพลภาพ โดยคำนึงถึงข้อกำหนดของการปฏิบัติตามกฎระเบียบและข้อบังคับของอุตสาหกรรมนี้เป็นอันดับแรก เราจึงสร้าง Avatus ซึ่งเป็นแพลตฟอร์มที่ปัจจุบันมีการใช้งานโดยผู้ที่มีความต้องการพิเศษและความสะดวกสบาย

- ระดับ A: นี่คือระดับพื้นฐานของ WCAG ซึ่งช่วยให้มั่นใจว่ามีฟังก์ชันการเข้าถึงขั้นพื้นฐานทั้งหมด

- ระดับ AA: ระดับ AA จัดการกับปัญหาการเข้าถึงที่หลากหลายมากขึ้น ขั้นตอนนี้ประกอบด้วยองค์ประกอบระดับ A ควบคู่ไปกับมาตรฐานที่เข้มงวดอื่นๆ โดยมีเป้าหมายเพื่อปรับปรุงการเข้าถึงสำหรับผู้พิการที่หลากหลาย ซึ่งประกอบด้วยการระบุข้อผิดพลาดและความคมชัดของสี

- ระดับ AAA: ระดับที่ละเอียดถี่ถ้วนที่สุด ระดับ AAA ประกอบด้วยเกณฑ์ทั้งหมดจากระดับ A และ AA พร้อมด้วยข้อกำหนดเพิ่มเติมที่เข้มงวดยิ่งขึ้น ในขณะที่มุ่งเป้าไปที่การปฏิบัติตามระดับ AAA เว็บไซต์ก็ควรทำให้เข้าถึงได้ง่าย ซึ่งเป็นสิ่งที่ธุรกิจไม่จำเป็นต้องตั้งเป้าหมาย

หน่วยงานกำกับดูแลกำลังเข้าใกล้การบูรณาการเทคโนโลยีอย่างไร

จนถึงขั้นตอนนี้ เราได้พิจารณามาตรฐานการปฏิบัติตามข้อกำหนดด้านไอทีและความปลอดภัยระดับอุตสาหกรรมหลายประการ สิ่งที่เหลืออยู่ในตอนนี้คือการดูว่าหน่วยงานกำกับดูแลกำลังเข้าใกล้การบูรณาการเทคโนโลยีในผลิตภัณฑ์ดิจิทัลอย่างไร เทคโนโลยีทั้งสองที่เราให้ความสำคัญในที่นี้คือ AI และ Blockchain

ประเด็นสำคัญทั่วโลกในกฎระเบียบที่ใช้ AI คือการมุ่งเน้นไปที่ความรับผิดชอบและความโปร่งใส รัฐบาลกำลังสนับสนุนการสร้างกลไกความรับผิดชอบในการจัดการกับอคติ การปกป้องการเลือกปฏิบัติ และให้นักพัฒนารับผิดชอบต่อโมเดล AI ที่พวกเขากำลังสร้าง

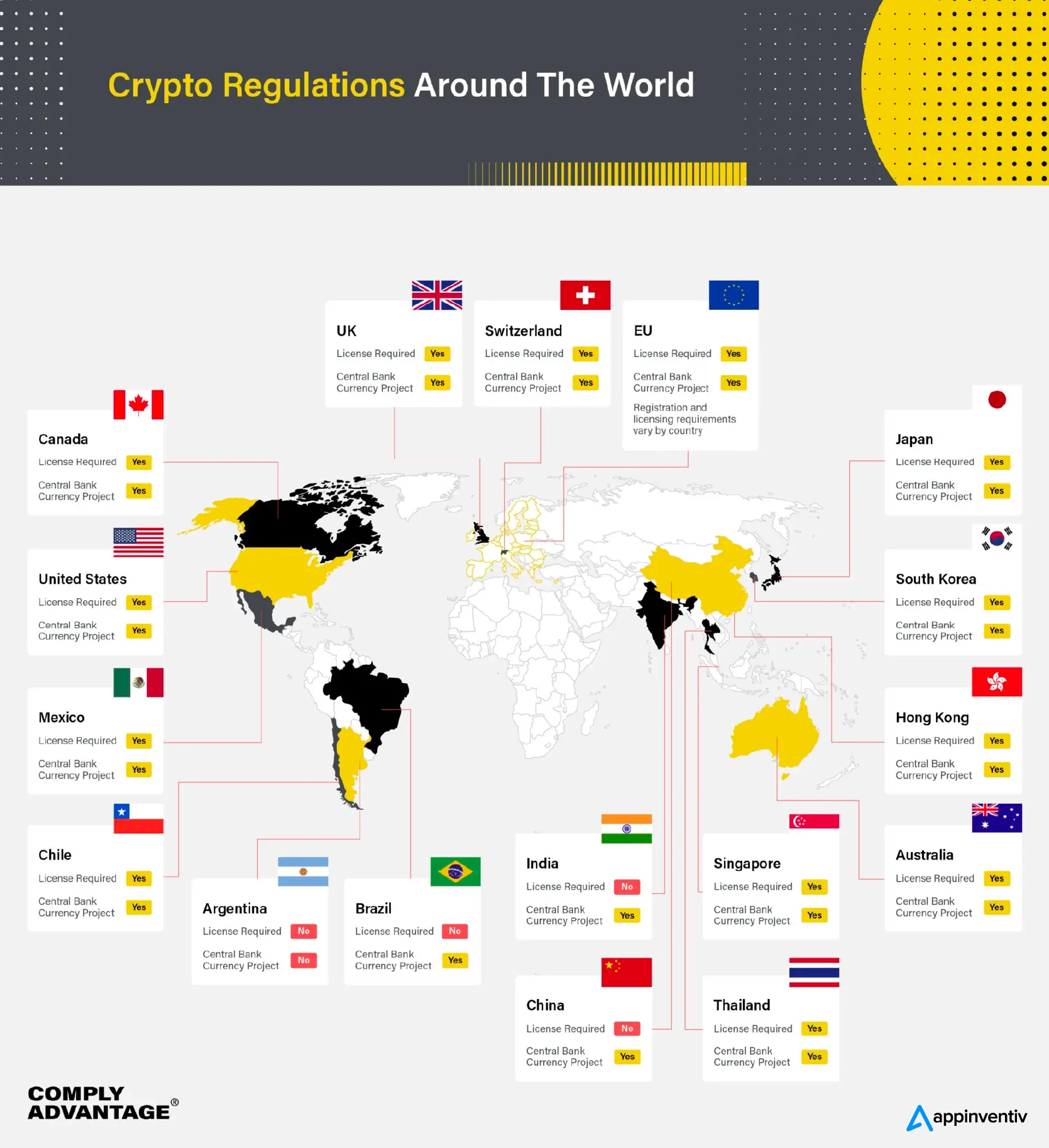

Blockchain มีเรื่องราวที่คล้ายกันที่จะแบ่งปันกับประเทศต่างๆ ที่ยังคงขยายกฎระเบียบให้สอดคล้องกับนวัตกรรมที่เกิดขึ้นในพื้นที่กระจายอำนาจ ต่อไปนี้เป็นภาพรวมของกฎระเบียบการเข้ารหัสลับระดับประเทศที่ใช้งานอยู่ทั่วโลก

จะรับรองความพร้อมด้านการปฏิบัติตามข้อกำหนดในการพัฒนาผลิตภัณฑ์ได้อย่างไร

เมื่อพิจารณารายการการปฏิบัติตามข้อกำหนดในอุตสาหกรรมไอทีในภาคส่วนต่างๆ อย่างละเอียดแล้ว ฉันแน่ใจว่าคุณคงสงสัยว่าจะเริ่มต้นอย่างไรในการเดินทางเพื่อเตรียมความพร้อมในการปฏิบัติตามกฎระเบียบ แม้ว่าคำตอบสั้นๆ และใช้ได้จริงก็คือการค้นหาพันธมิตรที่เหมาะสม ขึ้นอยู่กับว่าคุณอยู่ในขั้นตอนใดในวงจรชีวิตผลิตภัณฑ์

หมายความว่า หากคุณกำลังสร้างผลิตภัณฑ์ที่จะดำเนินงานในอุตสาหกรรมที่เน้นการปฏิบัติตามกฎระเบียบ คุณควรร่วมมือกับผู้ให้บริการให้คำปรึกษาด้านไอทีเช่นเรา เราไม่เพียงแค่ให้คำปรึกษาธุรกิจเกี่ยวกับวิธีการปฏิบัติตามข้อกำหนด แต่ยังมีความเชี่ยวชาญเฉพาะด้านในการสร้างผลิตภัณฑ์ดิจิทัลที่เป็นไปตามมาตรฐานการปฏิบัติตามข้อกำหนดของซอฟต์แวร์ในสหรัฐอเมริกาและทั่วโลก

ในทางกลับกัน หากคุณอยู่ในขั้นตอนที่ผลิตภัณฑ์ของคุณพร้อมใช้งานแต่ไม่เป็นไปตามข้อกำหนด คุณจะมีสองทางเลือก - ไม่ว่าจะเป็นการเป็นพันธมิตรกับผู้เชี่ยวชาญด้านการปฏิบัติตามกฎระเบียบหรืออีกครั้งกับหน่วยงานพัฒนาซอฟต์แวร์เช่นเราที่เคยทำงานร่วมกับธุรกิจที่มุ่งเน้นการปฏิบัติตามกฎระเบียบหลายแห่ง .

ไม่ว่าจะด้วยวิธีใด เราหวังว่าบทความนี้จะให้ข้อมูลทั้งหมดที่คุณต้องการเกี่ยวกับกฎระเบียบด้านการปฏิบัติตามข้อกำหนดด้านไอที และตอนนี้คุณจะมาถึงขั้นตอนที่คุณรู้ว่ากฎระเบียบใดที่เหมาะกับคุณ และสิ่งที่คุณต้องมีเพื่อเตรียมพร้อมในการปฏิบัติตาม

พร้อมที่จะปฏิบัติตามมาตรฐานการกำกับดูแลชั้นนำของอุตสาหกรรมของคุณแล้วหรือยัง? ได้รับการติดต่อ.

คำถามที่พบบ่อย

ถาม การปฏิบัติตามกฎระเบียบในด้านไอทีคืออะไร?

A. การปฏิบัติตามกฎระเบียบในอุตสาหกรรมต่างๆ รวมถึงไอทีเป็นสถานะของการปฏิบัติตามนโยบายที่สร้างโดยหน่วยงานกำกับดูแลระดับท้องถิ่นและระดับโลก สำหรับโดเมนไอที นโยบายมักจะเกี่ยวข้องกับการรักษาความปลอดภัยข้อมูลทั้งในระหว่างการส่งและพักการใช้งาน

ถาม เหตุใดทุกธุรกิจจึงต้องใส่ใจกับการปฏิบัติตามกฎระเบียบด้านไอที

A. การปฏิบัติตามกฎระเบียบในอุตสาหกรรมไอทีเป็นสิ่งสำคัญในการปกป้องลูกค้า พนักงาน และความเป็นส่วนตัวของบริษัท และเพื่อเพิ่มความไว้วางใจที่ลูกค้ามีต่อธุรกิจ นอกจากนี้ การรับรองว่าการกำกับดูแลด้านไอทีในสหรัฐอเมริกาถือได้ว่ามีผลกระทบที่ยั่งยืนต่อชื่อเสียงทางธุรกิจและรายได้ของคุณ

ถาม จะทราบได้อย่างไรว่าธุรกิจของฉันต้องปฏิบัติตามกฎระเบียบใดบ้าง

ตอบ คุณจะพบคำตอบในการปฏิบัติตามกฎระเบียบด้านไอทีที่ถูกต้องโดยพิจารณาจากคู่แข่งของคุณหรือปรึกษากับทีมพัฒนาผลิตภัณฑ์ซอฟต์แวร์เช่นเราที่มีความเชี่ยวชาญในการทำงานกับอุตสาหกรรมที่เน้นการปฏิบัติตามกฎระเบียบ