Bulut Uygulama Güvenliği: Verilerinizi Bulutta Koruma

Yayınlanan: 2023-02-15COVID-19 Pandemisi, yaşama ve çalışma şeklimize çok sayıda değişiklik getirdi. İşletmelerin maruz kaldığı en etkili hızlandırmalardan biri bulut bilişime geçmekti. Bir moda kelime veya trend olmanın çok ötesinde, buluta geçiş artık büyük veya küçük her işletmenin farkına vardığı bir zorunluluktur. Bu nedenle, genel bulut pazarındaki son kullanıcı harcamaları hızla artıyor ve bulut uygulama güvenliğine yönelik ihtiyacı artırıyor.

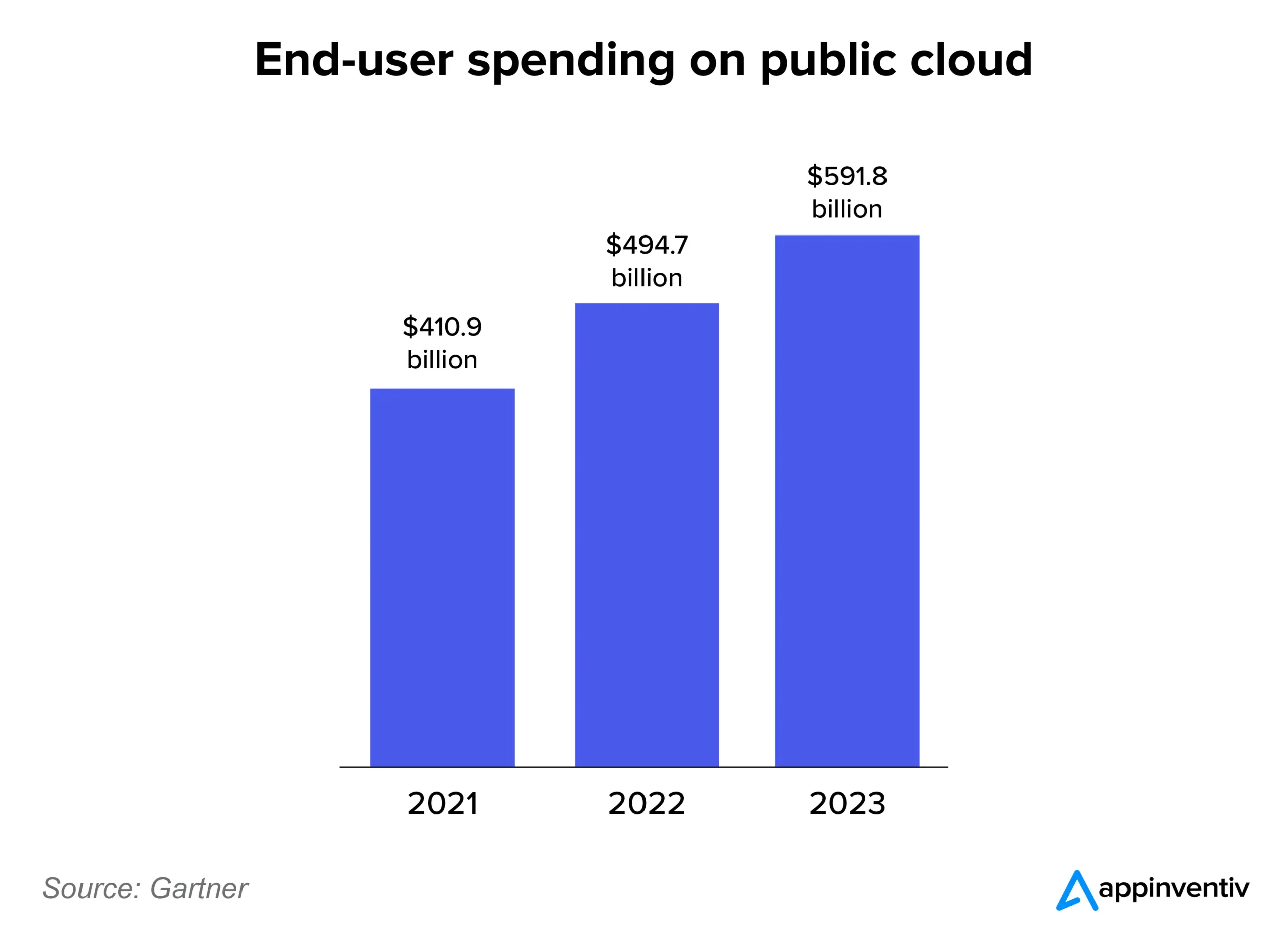

Gartner tahminlerine göre, %20,7'lik büyüme oranıyla harcamaların 2023'te toplam 591,8 milyar dolara ulaşması bekleniyor. 2022 ile karşılaştırıldığında, büyüme marjinal bir şekilde hızlandı, 2022'deki büyüme %20,4 oldu ve 494,7 milyar dolarlık bir değere ulaştı (2021'de 410,9 milyar dolardı). Ancak, Örümcek Adam'ın bahsetmediği bir şey, bu kadar çok veri söz konusu olduğunda çok daha büyük bir risk ortaya çıkıyor.

Bulut tabanlı uygulama güvenliği, her işletmenin ve bulut hizmeti sağlayıcısının öncelik verdiği bir şeydir. Dahası, bulut uygulamaları altyapı hizmetleri (PaaS) ve bulut uygulama hizmetleri (SaaS) sırasıyla %23,2 ve %16,8'lik bir büyümeye tanık olacak.

Bu kadar çok büyüme ve bu kadar çok veriyle, hayal edilemeyecek büyüklükteki siber tehditlerin artmaya devam etmesi kaçınılmazdır. İster 2014'teki Home Depot veri ihlali, ister 2019'daki Linkedin ihlali olsun, açıkça ortaya çıkan bir şey var ki, siber güvenlik artık bir iş önceliği haline geliyor. Özellikle küresel ekonomi yavaş yavaş resesyona girerken, resesyon dönemlerinde siber saldırılar hızla artarken siber güvenlik daha da önem kazanacak.

Sachin Gupta, Panos Moutafis ve Matthew J. Schneider de bir Harvard Business Review makalesinde benzer bir görüşü dile getirdiler ve "şirketler daha fazla veri topladıkça ve içgörülerine daha fazla güvendikçe, verilerin tehlikeye girme potansiyeli muhtemelen yalnızca büyümek." HBR makalesi, tüketici verilerini korumak için şirketlerin, tüketici verilerinin geçmesi gereken temas noktalarını sınırlamak için uç bilgi işlem kullanması gerektiğini ve dolayısıyla ihlal olasılığını sınırladığını öne sürüyor.

Bulut uygulaması güvenlik önlemlerinin ön plana çıkmasıyla, bulut güvenlik çözümlerini benimsemek ve dağıtmak, herhangi bir CTO için çok önemli bir girişimdir. HBR, genel buluta ulaşan verileri sınırlamayı önerir. Ancak, şirketinizin ve tüketicilerinizin verilerini korumanın başka yolları da vardır. Şirketler, bulut uygulama güvenliği en iyi uygulamalarını benimseyerek ve stratejik güvenlik inisiyatiflerini uygulayarak dayanıklılık geliştirebilir, en kötü durum senaryosuna hazırlanabilir ve siber saldırıları anında engellemek için bir yol haritasına sahip olabilir.

Ancak, bulut uygulamalarını güvenli hale getirmenin ayrıntılarına girmeden önce çeşitli güvenlik konularını anlayalım.

Bulut uygulama güvenliğinin zorluklarını anlama

2023'te bile bulut uygulamalarının güvenliğini sağlamak, her kuruluşun mükemmel bir şekilde yapamadığı bir şeydir. Dolayısıyla ihlaller. Bazı doğal zorluklar ve barikatlar, şirketleri ve verilerini siber tehditlere karşı savunmasız bırakır. İşte o zorluklardan bazıları:

- Potansiyel risklerin belirlenmesi: Tehditsiz bir bulut mimarisi sağlama süreci, bulut uygulama güvenliğiyle ilişkili potansiyel risklerin belirlenmesiyle başlar. Mevcut siber güvenlik manzarasını anlamak ve farklı tehditleri öngörmek, kuruluşların bu tür olaylara karşı daha iyi hazırlanmalarına ve maruz kalma durumlarını sınırlamalarına yardımcı olabilir. Bulut uygulaması veri korumasındaki güvenlik açıklarını belirlemek için iç ve dış tehditler dikkatlice analiz edilmelidir.

- Güvenlik olaylarının etkisinin değerlendirilmesi: Kuruluşlar genellikle güvenlik ihlallerinin hasarını ve etkisini değerlendirmeyi zor bulmaktadır. Gelir kaybı, bu etkinin yalnızca bir yönüdür. İtibar kaybı, yasal zorluklar ve müşteri güveninin kaybı, bulut uygulama güvenlik mimarisini ihmal etmenin gizli maliyetlerinden bazılarıdır.

Kayıpların bir kısmı doğası gereği niceliksel olmadığından, işletmenin gerçek kaybına parmak basmak zorlaşır. Etkiyi doğru bir şekilde değerlendirmek, işletmelerin kilit paydaşları belirlerken ve bir olay müdahale planı hazırlarken bir acil durum planı hazırlamasına yardımcı olabilir.

- Bir olay yanıtının önceden planlanması: Bulut uygulamalarının güvenliğini tartışırken, esas olarak bir olay yanıtının önceden planlanması etrafında döner. İyi tanımlanmış bir olay müdahale planı, kuruluşların milyonlarca gelir ve güven kaybından tasarruf etmesine yardımcı olabilir.

Ancak bir olay müdahalesini önceden planlamak, söylemesi yapmaktan daha kolaydır. Tespitten engellemeye kadar, plan iyi tanımlanmalı ve bir ihlal durumunda izlenmesi gereken eylem planının adım adım ayrıntılarına sahip olmalıdır.

- Uyumluluk ve BT uzmanlığı eksikliği: Kuruluşların başına bela olan bir başka zorluk da güvenlik standartlarına uyum eksikliği ve siber güvenlik uzmanlığı eksikliğidir. Gizlilik düzenlemeleri, Genel Veri Koruma Yönetmeliğini içerir (uygunluklar hakkında daha fazla bilgi aşağıdadır).

Gerekli uyumluluk ve uzmanlık olmadan, şirketler sürekli olarak siber saldırıların kurbanı olma tehdidiyle karşı karşıya kalır. Uyumsuzluk nedeniyle veya teknik olarak sağlam olmamakla birlikte bulut uygulamalarını uygun şekilde güvence altına almadan şirketler, şimdiye kadar benzerlerini görmemiş olabileceğimiz daha büyük bir büyük veri ihlali tehdidiyle karşı karşıya kalır.

- Bulut sağlayıcısı ve işletme sahibinin ortak sorumluluğu: Bulutta güvenli uygulamalara sahip olmanın önünde bir darboğaza dönüşen bir başka zorluk da, paylaşılan sorumluluğa yönelik anlayış eksikliğidir. Buluttaki uygulama güvenliği, hem bulut hizmeti sağlayıcıları (CSP'ler) hem de işletme sahipleri tarafından sağlanır.

Bununla birlikte, her birinin rolünün anlaşılmaması, temel altyapıyı korumaktan sorumlu CSP'ler ve verilerini ve uygulamalarını korumaktan sorumlu işletmeler, işletmeyi çeşitli siber tehditlere maruz bırakabilir.

Kesin bulut bilgi işlem kılavuzumuzu okumak da ilginizi çekebilir

2023'te dikkat edilmesi gereken en önemli siber güvenlik riskleri ve bunlarla nasıl başa çıkılacağı

İlk önce 2023'te tahmin edebileceğiniz güvenlik tehdidi türlerini tartışmadan bulut uygulamanızın güvenliğini nasıl sağlayacağınızı tartışamayız. İşte en önemli siber güvenlik risklerinin kısa bir listesi.

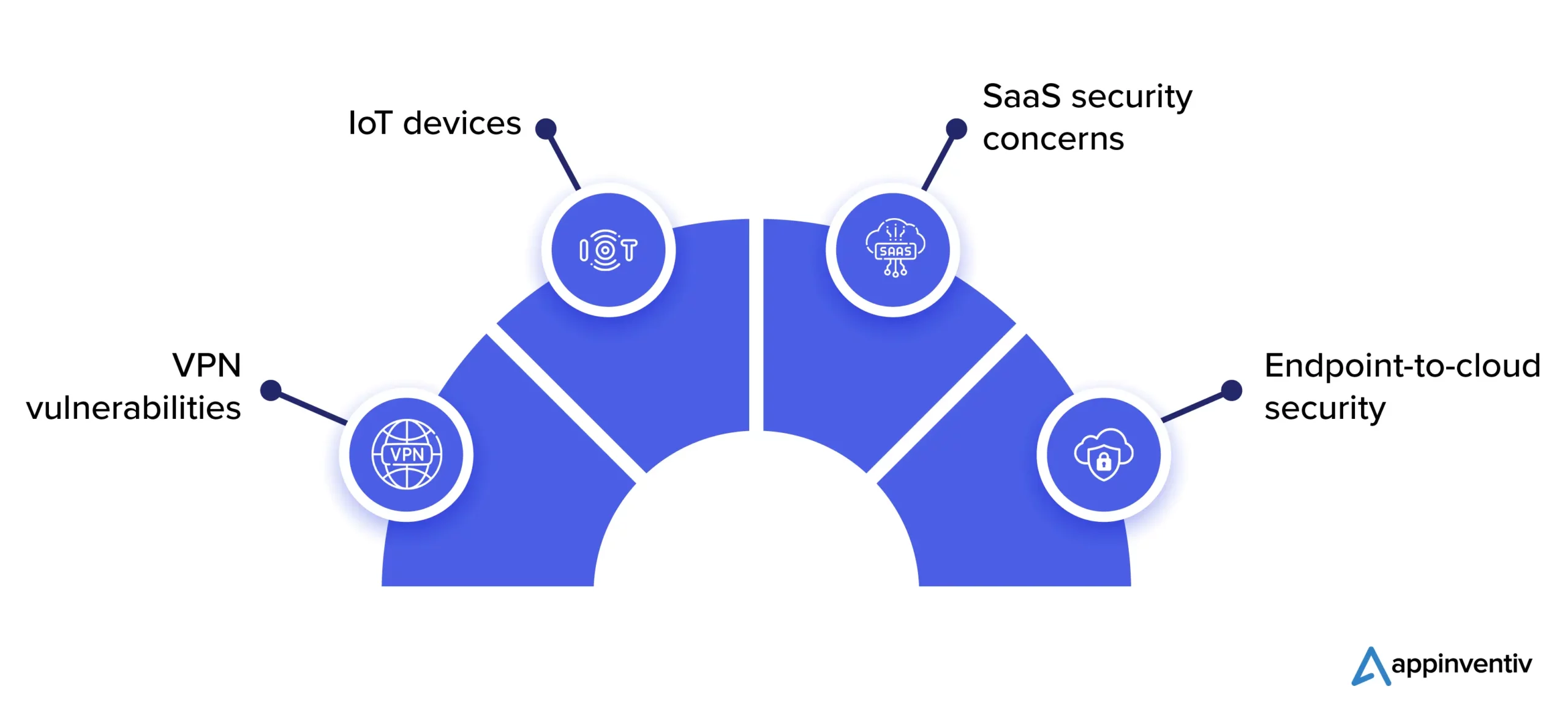

VPN'lerin ötesine geçmek

Sanal Özel Ağlar (VPN'ler), verilerini korumak için uzak çalışanları içeren kuruluşlar için çok sevilen bir yaklaşım olmuştur, ancak ortaya çıkan risklere karşı savunmada yetersizdirler. Kuruluşlar, yavaş, güvenilmez ve güvenlik ihlallerine eğilimli olabildikleri için VPN'lerin ötesine geçmeli ve daha sağlam korumalar oluşturmalıdır.

Ağa bağlı cihazlar

Nesnelerin İnterneti'nin (IoT) ortaya çıkışından bu yana, bilgisayar korsanları ağları hedeflemek için yeni bir yol buldu. Siber suçlular, bu bağlı cihazlardaki güvenlik açıklarından yararlanarak bir ağa erişim elde eder ve ağ içinde yatay olarak hareket eder. Kuruluşlar, gerekli güvenlik yamalarını yüklerken cihazların en son yazılımda çalıştığından emin olmalıdır. Ancak, bir makalemizde de açıklandığı gibi, bulut bilişim ve IoT'nin birleşmesinden sayısız fayda var.

SaaS güvenlik endişeleri

SaaS uygulamalarındaki büyük artışla birlikte bilgisayar korsanları, bu tür SaaS uygulamalarındaki güvenlik açıklarına erişerek ağlara yeni giriş noktaları buluyor. Sağlam bulut uygulama güvenlik mimarisine sahip olmak, bulut yerel uygulama güvenliğinin en üst düzeyde tutulmasını sağlayabilir.

Uç noktadan buluta güvenlik

Verilerin uç noktadan buluta seyahat ettiği tüm yelpazede, güvenlik protokolleri bu katmanların ve temas noktalarının her birini ele almalıdır çünkü bunlardan birini bile açıkta bırakmak siber tehdit olasılığını önemli ölçüde artıracaktır.

2023'teki en önemli bulut güvenliği risklerinin kapsamlı bir resmini elde etmek için konuyla ilgili makalemizi okuyun.

Kapsamlı bir bulut uygulaması güvenlik çözümünün avantajları

Fikri mülkiyet, tescilli veriler ve iş açısından kritik altyapı içeren bulut depolamayı güvenli hale getirmek, genellikle bir kuruluşun başarısında hayati bir rol oynar. Bu verileri buluttan kullanmak genellikle hedefli saldırıların birincil amacıdır. Bu nedenle, özel ve kapsamlı bir bulut uygulama güvenlik çözümüne sahip olmanın çeşitli faydaları vardır. Bu avantajlardan bazıları şunlardır:

Siber saldırılara karşı bariz koruma

Şüphesiz, bulut uygulama güvenlik çözümlerini uygulamanın en önemli faydası, siber saldırılara ve veri ihlallerine karşı korumadır. BT altyapısına gömülü bu tür çözümler, kuruluşların olası saldırıları tespit etmesine ve önlemesine olanak tanır.

Veri Koruma Mevzuatına Uyum

Bulut uygulaması güvenlik önlemlerini vurgulamanın bir başka yararı da, AB'nin GDPR'si ve Kaliforniya Tüketici Gizliliği Yasası (CCPA) gibi bir düzenleyici kurumun uyumluluk gereksinimlerini karşılama yeteneğidir. Bulut tabanlı uygulama güvenliğine odaklanmak, kuruluşların bu düzenlemelere uymasını sağlayarak verilerin güvenli bir şekilde saklanmasını ve işlenmesini sağlayarak hırsızlık veya yetkisiz erişim olasılığını azaltır. Bulut uygulama güvenliği çözümleri, hassas verilerin güvenli bir şekilde saklanmasını ve işlenmesini sağlayarak, yetkisiz erişime ve hırsızlığa karşı koruyarak kuruluşların bu düzenlemeleri karşılamasına yardımcı olur.

Geliştirilmiş uygulama performansı ve ölçeklenebilirlik

Bulut güvenlik çözümlerinin benimsenmesi ve uygulanması, koddaki olası güvenlik açıklarını ve arka kapıları ortadan kaldırarak uygulamanın performansını artırır, ani artışlar sırasında uygulamayı daha sağlam, duyarlı ve ölçeklenebilir hale getirir. Bu doğrudan daha iyi üretkenlik, müşteri memnuniyeti ve azaltılmış arıza süresi ile sonuçlanır.

Daha İyi Görünürlük ve Kontrol

Bulut uygulamalarının güvenliğini sağlamak, işletmelere bulut tabanlı varlıkları üzerinde daha iyi kontrol ve görünürlük sağlar. Bu tür sistemler, olağan dışı etkinlikler, oturum açma girişimleri vb. hakkında gerçek zamanlı bilgiler verir. Bu, kuruluşlara bir siber saldırının kurbanı olmadan önce bulut tabanlı varlıklarını savunma şansı verir.

Tasarruf

Asırlık "önleme tedaviden iyidir" atasözü bir şekilde bulut tabanlı uygulamaların güvenliğini sağlamak için de geçerlidir. Siber saldırıları önlemek, her zaman şirketlerin olaylara yanıt vermenin gereksiz maliyetlerini büyük ölçüde azaltabilmesinin bir yoludur. Bir siber saldırının sonuçları, herhangi bir iş için daha da şiddetlidir. Bu nedenle, bulut bilişimde uygulama güvenliğini sağlamak, gelir kaybını önlemenin kesin bir yoludur.

Geliştirilmiş işbirliği ve veri paylaşımı

İşletmelerin sıklıkla karşılaştığı zorluklardan biri, güven eksikliği nedeniyle kuruluş içindeki çeşitli departmanlarla veri paylaşamamaktır. Bulut bilgi işlemde uygulama güvenliği için sağlam önlemlere sahip olmak, kuruluşların aksi takdirde siloda kalacak verileri güvenle paylaşmasına olanak tanır. Bu, çeşitli departmanlar arasındaki işbirliğini geliştirir ve son kullanıcılar için daha iyi üretkenlik ve sonuçlar sağlar.

Sağlam bir bulut uygulaması güvenlik çözümü için temel bileşenler ve en iyi uygulamalar

Bekleyen veriler ve aktarılan veriler gibi çeşitli durumların gelişmiş şifrelemesinden başlayarak ve depolama sırasında sağlam güvenlik duvarlarına sahip olmaya kadar, güçlü bir bulut uygulaması güvenlik çözümünün temel bileşenleridir. Şifreleme, ihlal edilse bile verilerin kuruluş dışından hiç kimse tarafından okunamamasını sağlar ve böylece bu tür olayların neden olabileceği zararı sınırlar. Güvenlik duvarları ise ağ tabanlı saldırılara karşı koruma sağlar.

Ayrıca kuruluşlar, yetkisiz veri erişimini önlemek için gelişmiş erişim kontrolü ve kimlik yönetimi sistemlerine sahip olmalıdır. Aslında, MIT Lincoln Laboratuvarı tarafından yapılan bir araştırma, 'sıfır güven güvenlik ilkelerini' benimsemenin, sisteme erişim elde eden kötü niyetli bir dışarıdan veya içeriden kaynaklanan siber güvenlik zorluklarını sınırlayabildiğini buldukları kimlik yönetimine yeni bir bakış açısı sağlıyor.

MIT, sıfır güven ilkesinin "bir sistemin her bileşenini, hizmetini ve kullanıcısını sürekli olarak kötü niyetli bir aktöre maruz kalmış ve potansiyel olarak tehlikeye girmiş" olarak ele aldığını açıklıyor. Bu nedenle, bir kullanıcı her erişim talebinde bulunduğunda kimliğini kanıtlamak zorundadır. Ve tüm bu istekler, sistemi daha sağlam hale getirmek için günlüğe kaydedilebilir, izlenebilir ve analiz edilebilir.

Çok faktörlü kimlik doğrulama, düzenli denetimler, olağanüstü durum kurtarma, iş sürekliliği planlaması ve sürekli izleme gibi önlemler, her STK ve CISO'nun kuruluşlarında uygulamayı düşünmesi gereken diğer en iyi bulut uygulama güvenliği uygulamalarından bazılarıdır.

Ayrıca okuyun: İşletmeler verilerini bulut ortamlarında nasıl koruyabilir?

Bulutta mobil uygulama güvenliğinde DevSecOps'un önemi

DevOps, bulut uygulaması geliştirmenin temel taşı olarak selamlandı. Ancak, bu yaklaşımın güvenlik sorunlarına yol açtığı durumlar vardır. Bu nedenle, geliştiriciler ve ürün yöneticileri artık güvenliği geliştirme sürecinin ayrılmaz bir parçası olarak entegre ederek DevSecOps'a yol açıyor. Sürekli geliştirme ve entegrasyonun yanı sıra DevSecOps, güvenlik açıklarının istismar edilmeden önce görünür hale gelmesi nedeniyle uygulamaların sürekli olarak test edilmesini ve izlenmesini uygular.

DevSecOps yaklaşımıyla, güvenlik taraması ve testi gibi otomatik güvenlik araçları ve süreçleri de oluşturulabilir ve mühendislikte herhangi bir olası riske karşı ipucu verilir. DevSecOps, geliştirme ve güvenlik ekibi arasındaki işbirliğini daha da artırarak güvenliğin geliştirme sürecinin önemli bir parçası olmasını sağlar.

Bulut uygulama güvenliğine ilişkin uyumluluklar ve standartlar

Tüketicinin mahremiyeti ve verilerin saklanması söz konusu olduğunda, belirli endüstri standartları ve düzenleyici uyumluluklar vardır.

En çok tanınan standartlardan biri, bilgi güvenliği yönetimi için ayrıntılı bir çerçeve sağladığı için kullanılan ISO 27001'dir. Standart, buluttaki veriler de dahil olmak üzere güvenliğin tüm yönlerini kapsar. Gerekli olan bir diğer standart da, açıkça bulut hizmeti sağlayıcılarından bahseden ve bulutta depolanan verilerin güvenliğine, kullanılabilirliğine ve gizliliğine odaklanan SOC 2'dir.

Standartların dışında kuruluşların uyması gereken özel düzenlemeler de bulunmaktadır. Örneğin GDPR, "kişisel verilerin işlenmesine ilişkin olarak gerçek kişilerin korunmasına ilişkin kurallar ve kişisel verilerin serbest dolaşımına ilişkin kurallar koyar." GDPR'ye uymak, güvenlik standartlarınızın sağlam olmasını ve müşterilerinizin verilerini işinize emanet edebilmesini sağlar. Benzer şekilde PCI DSS, kredi kartı sektörü paydaşları için uyumluluk gerekliliğidir.

Appinventiv bulut uygulamanızı nasıl güvenli hale getirebilir?

Bulut altyapısı oluşturma ve yönetme konusunda neredeyse on yıllık bir deneyime sahip olarak, bulut güvenliğini yönetmenin çeşitli nüansları konusunda bilgiliyiz. Mühendislik sahası güvenilirliğinden 200'den fazla bulut tabanlı uygulama teslim etmeye kadar, müşterimizin uygulamalarının veya buluttaki verilerinin güvenliğini sağlamak için her zaman tetikteyiz.

Çok sayıda bulut güvenliği yönetilen hizmetine sahip olarak, bulut uygulamalarını ve/veya verilerini güvence altına almak isteyen her girişimci veya kuruluş için doğru iş ortaklarıyız. Uzmanlarımızla bağlantı kurun ve bulut altyapınızı siber tehditlere karşı bağışık hale getirmek için ilk adımı atın.

Bulut Uygulama Güvenliği Hakkında Sıkça Sorulan Sorular

Bulut uygulama güvenliği nedir ve neden önemlidir?

Bulut uygulama güvenliği, siber tehditleri sınırlamak ve engellemek için araçlara, teknolojilere ve iş POV'sine atıfta bulunan şemsiye bir terimdir. Önemli çünkü bir şirketin verileri hacklenirse, kuruluş iyi niyet ve para açısından büyük kayıplara uğrayabilir.

Bulut uygulama güvenliği nasıl geliştirilebilir?

Bulut güvenliği, bir eylem planına sahip olarak, site güvenilirlik mühendisliği ile ilerleyerek, verileri uç buluta taşıyarak vb. geliştirilebilir.

İşletmeler, bulut uygulamalarının veri koruma düzenlemelerine uygun olmasını nasıl sağlayabilir?

Veri koruma düzenlemeleri, kuruluşların müşterileri veya diğer verileri dikkatli bir şekilde ele almak için geçmesi gereken gerekli bir ağ geçididir. Bir şirket, sağlam güvenlik önlemleri, acil durum planları, DDoS koruması vb. alarak uyumlu hale gelebilir.