2023'teki En Önemli 10 Bulut Güvenliği Riski ve Bunlarla Nasıl Başa Çıkılır?

Yayınlanan: 2022-12-13Her tür ve büyüklükteki sektör, bugünlerde çeşitli hizmetler için bulutu kullanıyor. Veri yedekleme, veri analitiği, yazılım geliştirme veya sanal masa olarak kullanılabilir. Ancak böyle bir rahatlıkla her zaman güvenlik riski gelir. Buluta girilen veriler yeterince güvenli mi? Kimin erişimi var ve ne kadar korunuyor?

Şirketler verilerini buluta taşırken, kimlik bilgilerinin yanlışlıkla açığa çıkması ve veri kaybı gibi güvenlik endişeleri her zamankinden daha yaygın hale geldi. Son birkaç yılda, siber tehditlerin sayısı arttı ve bulut güvenlik çözümlerini işletmeler için vazgeçilmez hale getirdi.

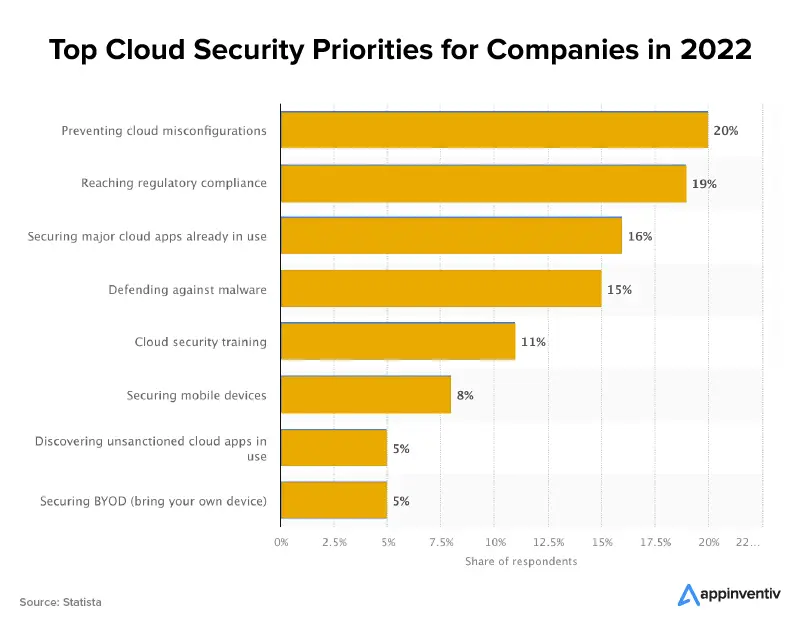

Statista tarafından bildirildiği üzere, küresel bulut güvenlik yazılımı pazarı 2020'de 29,5 milyar dolar değerindeydi ve 2026'da 37 milyar dolara ulaşması bekleniyor.

Bu nedenle, kuruluşunuzun kendisini bulut güvenlik tehditlerine karşı korumak ve iş sürekliliğini sağlamak için güçlü bir stratejisi olmalıdır. Ancak güçlü bir güvenlik stratejisine sahip olmak için öncelikle 2023'teki en önemli bulut güvenlik sorunları ve bunların olası çözümleri hakkında bilgi sahibi olmanız gerekir.

Haydi dalalım!

2023'teki en önemli 10 bulut güvenlik riski nedir ve bunları nasıl azaltabilirsiniz?

1. Veri İhlali

Kuruluşunuzun gizli verilerine sizin bilginiz veya onayınız olmadan erişildiğinde ve kullanıldığında buna veri ihlali diyoruz. Temel olarak, çoğunlukla zayıf kimlik bilgileri veya yanlış kişilere yanlış izinler verebilen oldukça karmaşık erişilebilirlik sistemleri nedeniyle meydana gelen bir hırsızlıktır.

Kötü amaçlı yazılımın sisteminize girmesinden de kaynaklanabilir. Saldırganların değer verdiği şey bu olduğundan, çoğu saldırı veri sistemlerine yöneliktir. Yetersiz bulut yapılandırması veya çalışma zamanında koruma olmaması, verileri hırsızlığa karşı savunmasız bırakabilir.

Farklı bilgi türleri, tehlikeye atıldıklarında farklı sonuçlar doğurur. Kimlik hırsızları ve dolandırıcılar, karanlık ağdaki suçlulardan Sosyal Güvenlik numaraları ve tıbbi kayıtlar gibi hassas verileri satın alır.

Dahili belgeler ve e-postalar, bir şirketin itibarını zedelemek ve yanlış ellere geçtiği takdirde hisse senedi fiyatını düşürmek için kullanılabilecek hassas bilgiler içerir. Hırsızlığın nedeni ne olursa olsun, ihlaller verileri bulutta depolayan işletmeler için ciddi bir risk oluşturur.

Çözüm nedir?

şifrelemeler

Ağın ucunda şifreleme ile hassas bilgiler, şirketinizin tesislerini terk edip buluta ulaşmadan önce bile korunabilir. Verileriniz şifrelendikten sonra, verileri şifrelemek ve şifresini çözmek için kullanılabilecek anahtarları elinizde tutmalısınız.

Şifreleme anahtarlarını asla hassas bilgilerinizle aynı programda tutmamalısınız. BT departmanları, şifreleme anahtarlarına sahip olmalarını sağlamanın yanı sıra, mevcut şifreleme protokollerinin etkinliğini düzenli olarak değerlendirmelidir.

Çok Faktörlü Kimlik Doğrulama

Yalnızca tanımlama ve erişim değil, kimlik bilgileri de kullanıcı tarafından sağlanmalıdır. Örneğin, bir şifre girip ardından tek kullanımlık bir sayı anahtarı içeren bir bildirim almak. Günümüzde bu, bulut güvenliği risklerini azaltmak için standart gereksinimlerden biridir. Mobil uygulamanızda çok faktörlü bir kimlik doğrulama sistemini nasıl uygulayabileceğinizi öğrenin.

Araştırmalar, veri güvenliği ihlallerinin %25'inin kimlik avı yoluyla olduğunu gösteriyor.

2. Uyumluluk İhlali

Şirketler, uyumsuzluk durumuna düşerlerse ciddi sonuçlara yol açma riski yüksektir. Hassas verileri koruyan PCI DSS ve HIPAA gibi düzenlemelere tüm kuruluşlar tarafından uyulmalıdır.

Bu düzenlemelere uyum, ağın yalnızca yetkili personel tarafından erişilebilen izole bir bölümünü oluşturmanızı gerektirebilir. Birçok kuruluş, uyumluluk standartlarına uyulmasını sağlamak için erişime ve erişim verildiğinde bireylerin yapabileceklerine kısıtlamalar getirir.

Uyumluluk düzenlemelerine uyulmaması durumunda, işletme, işletme üzerinde zararlı bir etkisi olabilecek cezalar ve para cezalarıyla karşı karşıya kalabilir. Ne yazık ki, tüm bulut hizmeti sağlayıcıları, endüstri tarafından belirlenen tüm güvenlik standartlarına uymamaktadır. Geçerli tüm yasal standartlara uygunluğu kontrol edilmeden bulut tabanlı bir hizmet eklendiğinde önemli bir sorun ortaya çıkar.

Çözüm nedir?

Etkin uyumluluğu sağlayın

Çoğu işletme, kaynaklarını korumak için gizlilik ve uyumluluk politikaları uygulamıştır. Ayrıca, bir yönetişim çerçevesi, iş içindeki rolleri ve sorumlulukları tanımlamalı ve bu kurallara uyulmasını sağlamalıdır.

Bir dizi politikada her çalışanın rollerini ve sorumluluklarını not edin. Ayrıca birbirleriyle nasıl iletişim kurduklarını da belirtmelidir.

[PCI DSS uyumlu ve HIPAA uyumlu bir uygulamayı nasıl oluşturabileceğinizi okumak da ilginizi çekebilir.]

3. Veri Kaybı

Veri kaybı, çoğu zaman geri döndürülemez olan en büyük risktir. Veriler çeşitli nedenlerle kaybolabilir - veritabanlarının güvenlik açığı, güvenilir olmayan bulut depolama hizmeti sağlayıcısında depolama, verilerin yanlışlıkla kaybedilmesi veya silinmesi veya verilere erişmek için kimlik bilgilerinizin kaybedilmesi.

Bulut tabanlı işbirliği için büyük bir avantaj ve temel olmasına rağmen, bilgileri bulut yoluyla paylaşmanın basitliğidir. Ancak, önemli gizlilik ve güvenlik sorunlarına yol açar ve bu, işletmelerin bulutla ilgili temel sorunudur. Genel bağlantılar aracılığıyla bilgi paylaşıldığında veya bulut tabanlı bir depo herkese açık olarak ayarlandığında, bağlantıya sahip olan herkes bu bağlantıya erişebilir ve bu tür güvenli olmayan bulut dağıtımları için web'i taramak üzere tasarlanmış araçlar vardır.

Çözüm nedir?

Gizlilik Politikalarını Uygula

Herhangi bir işletmenin başarısı, özel ve hassas verileri güvende tutma becerisine bağlıdır. Bir kuruluşun kişisel olarak tanımlanabilir bilgileri depolaması, bilgisayar korsanlığına ve diğer güvenlik ihlallerine karşı savunmasızdır. Bir bulut hizmeti sağlayıcısının yeterli güvenlik önlemleri sağlaması gerektiğinde, işletmeler ya başka bir yere gitmeli ya da herhangi bir hassas veriyi kendilerinde depolamaktan kaçınmalıdır.

Yedekler

Çoğu biçimindeki veri kaybını önlemenin en iyi yolu, düzenli veri yedeklemedir. Verileri yedeklemek için bir programa ve hangi verilerin yedeklenip hangilerinin yedeklenmeyeceğine dair kesin bir tanımlamaya ihtiyacınız var. Otomasyon için veri kaybı önleme yazılımı kullanın.

[Ayrıca Okuyun: Kuruluşlar verilerini bulut ortamlarında nasıl koruyabilir?]

4. Saldırı Yüzeyi

Bir ortamın genel savunmasızlığı dediğimiz şey, onun saldırı yüzeyi olarak adlandırılır. Saldırı yüzeyi her yeni görevle birlikte büyür. Bazı durumlarda, mikro hizmetler kullanıldıktan sonra açık olarak erişilebilen iş yükü miktarı artabilir. İyi yönetmezseniz, altyapınız saldırıya uğradığında farkında olmadığınız şekillerde savunmasız olabilir.

Bu saatte bir arama birinin isteyeceği en son şeydir.

Bir saldırıya kapı aralayan ince bilgi sızıntıları da saldırı yüzeyinin bir parçasını oluşturur. İnternetin ve bulutun doğal doğası gereği, kendinizi her zaman dış saldırılara karşı savunmasız bırakırsınız.

Şirketinizin günlük işleyişi için çok önemli olabilir, ancak gözünüz üzerinde olmalıdır.

Çözüm nedir?

Uygun Ağ Segmentasyonu ve Güvenliği

Ortamlarınızın her birinde güvenlik bölgeleri oluşturun ve yalnızca güvenlik duvarını geçmek için gerekli ve uygun olan trafiğe izin verin. Mümkünse her uygulama ortamına (geliştirme, hazırlık ve üretim) kendi bulut hesabını sağlayın.

En Az Ayrıcalık İlkesinden Yararlanın

Amaçla, erişim ve kaynaklar sağlayın. Örneğin, yalnızca kod dağıtan bir geliştiricinin tüm bulut hesabına yönetici erişimi olmamalıdır. Bir geliştiricinin ayrıca bir çalışma ortamına sürekli erişimi olmamalıdır. Onlara sadece ihtiyaç duyduklarını sağlayın. Hesapları ve kullanıcıları doğru şekilde boyutlandırmaya yardımcı olacak araçlar mevcuttur.

5. Güvenli olmayan API'ler

Uygulama programlama arabirimleri veya API'ler, işletmelerin bulut hizmetlerini özelleştirmesine izin vermenin yanı sıra erişim, kimlik doğrulama ve şifrelemeye de olanak tanır. API'ler kullanıcılara daha iyi hizmet vermek için ilerledikçe, veri deposu için daha büyük bir güvenlik riski de oluştururlar.

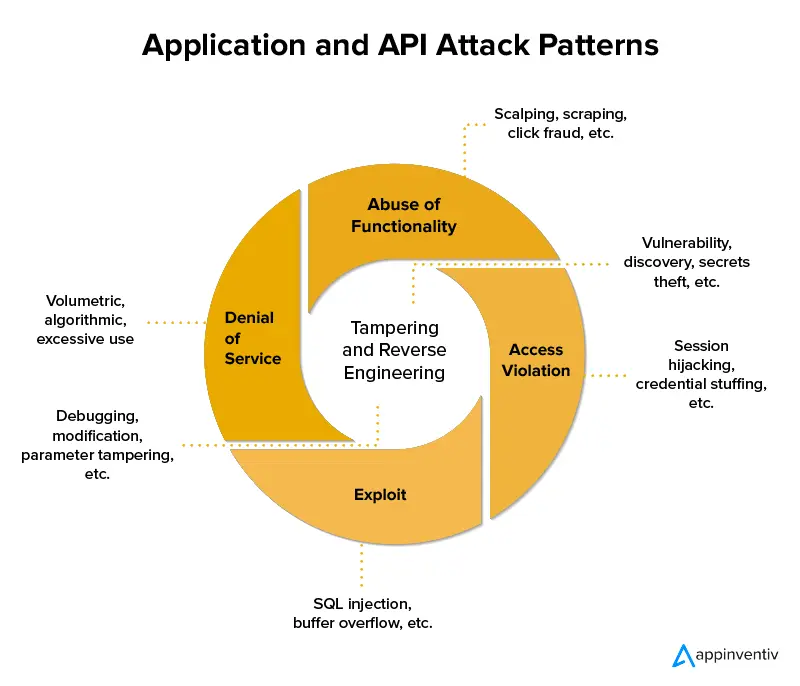

Güvenli olmayan API'lere sahip bulut hizmetlerine güvenirseniz verileriniz ve sistemleriniz tehlikeye girebilir. Genellikle, bunlar müşterilerin kullanım kolaylığı için iyi bir şekilde belgelenmiştir, ancak uygun şekilde güvenceye alınmadıkları takdirde kritik sorunlara neden olabilirler. Bilgisayar korsanları bir API'ye girmek için genellikle üç yöntemden birini kullanır: kaba kuvvet, hizmet reddi veya ortadaki adam. Bulut güvenlik çözümleriniz bu üç yöntemin üstesinden gelebilmelidir.

Çözüm nedir?

Sahte İhlal

Güvenliği aşmak ve kuruluşun gizli verilerine erişim elde etmek amacıyla bir dizi API uç noktasına harici bir saldırıyı simüle eden sızma testi, size sistemin ne kadar güvenli olduğu ve hangi iyileştirmelerin gerekli olduğu hakkında bir fikir verecektir.

Genel Sistem Güvenliğinin Değerlendirilmesi

Yapmanız gereken düzenli denetimler, API'lere kimsenin girmesine izin vermeyeceğinden emin olmak için sistemi ve güvenlik katmanlarını kontrol etmeyi içermelidir.

API güvenlik risklerinin nasıl üstesinden gelineceğine dair daha fazla bilgi edinmek isterseniz, En önemli API güvenlik riskleri ve bunların nasıl azaltılacağı blogumuza atlayın.

6. Yanlış yapılandırma

Zaman geçtikçe, bulut ortamında daha fazla hizmet sunulacaktır. Günümüzde işletmelerin birden çok satıcıyla çalışması yaygın bir durumdur.

Her hizmetin, bir sağlayıcıdan diğerine büyük ölçüde değişebilen benzersiz bir uygulaması ve incelikleri vardır. Tehdit aktörleri, işletmeler bulut güvenlik uygulamalarını iyileştirmediği sürece bulut altyapısındaki güvenlik açıklarından yararlanmaya devam edecektir.

Çözüm nedir?

Güvenliğinizi Tekrar Kontrol Edin

Belirli bir bulut sunucusu kurarken, bulut güvenliği için ayarları iki kez kontrol edin. Açık görünse de, içeriğinin güvenliği bir saniye bile düşünülmeden, eşyaların ardiyeye konulması gibi daha acil konular lehine göz ardı edilir.

7. Bulut Kullanımının Sınırlı Görünürlüğü

Bilgiler ve varlıklar buluta aktarıldığında, bu varlıklar üzerinde bir miktar görünürlük ve kontrol kaybedilir. Sınırlı Bulut görünürlüğü, iki ana zorluğa yol açtığı için çoğu kuruluşun korktuğu bir risktir:

- Bulutun çalışanlar tarafından 'gölge BT' veya izinsiz kullanımına neden olur.

- Bulutu kullanmaya yetkili kullanıcılar tarafından bulutun kötüye kullanılmasına yol açar.

Sınırlı görünürlük, zayıf yönetişim ve güvenlik eksikliği ile bağlantılı riskleri ortaya çıkardığı için veri ihlallerine ve veri kaybına neden olabilir. En kötüsü de, bu kör noktaların güvenlik sorunları, ihlaller, performans veya uyumluluk sorunları ortaya çıktığında zamanında uyarı verilmesine izin vermemesidir.

Çözüm nedir?

Veri Güvenliği Denetimi

Bulut hizmeti sağlayıcınızın, ağları genelinde son kullanıcılar tarafından depolanan kişisel verileri ve hassas dosyaları korumak için güvenlik kontrollerini düzenli olarak denetleyip denetlemediğini öğrenin. Aksi takdirde, sistem yöneticileri tarafından uygulanan güvenlik önlemleri konusunda tam şeffaflık sağlayabilecek bir iş ortağı arayın. Ne pahasına olursa olsun kendinizi bulut bilgi işlemin risklerinden korumak istiyorsunuz.

Risk Değerlendirmesi ve Analizi

Potansiyel riskleri kontrol altında tutmak için düzenli aralıklarla bir risk değerlendirmesi yapmalısınız. Kısmi şeffaflıktan kaynaklanan bu riskleri azaltmak için bir planınız olduğundan da emin olun.

8. İş Ortaklarıyla Sözleşme İhlalleri

Verilerin kullanımı ve bunlara erişmesine izin verilen kişiler, işletmeler ve müşterileri arasındaki sözleşme hükümleri ile sınırlıdır. Çalışanlar, hassas bilgileri uygun yetkilendirme olmadan kişisel bulut deposunda depolayarak, işverenlerini ve kendilerini yasal işlem tehlikesiyle karşı karşıya bırakır.

Ticari sözleşmelerdeki gizlilik hükümleri genellikle bozulur. Ve bu, özellikle bulut sağlayıcının gönderilen tüm verileri herhangi bir ilgili tarafa ifşa etme hakkını saklı tutması durumunda geçerlidir.

Çözüm nedir?

birlikte çalışabilirlik

Aynı hizmetler için birden fazla bulut sağlayıcısı kullandığınızda tedarikçilerinizin işbirliği yapabileceğinden emin olun. Sonlandırmadan sonra veri aktarımı için kapsam eklemeyi unutmayın. Standartlaştırılmış veri standartlarının olmaması, bulutlar arasında veri hareketini zahmetli hale getirebilir. Verilerinize zamanında ve güvenilir erişim sağlamak ve sağlayıcınızın yükümlülüklerine ilişkin yükümlülüklerinizi tanımlamak çok önemlidir.

Veri güvenliği

Sözleşmelerde belirtilen şartlar, insan hatalarının yanı sıra iç ve dış saldırıları da dikkate almalıdır. Bazen hoşnutsuz bir çalışanın neden olduğu bir ihlalin, dışarıdan bir saldırının neden olduğu ihlalden daha kötü olabileceğini hesaba katmak gerekir.

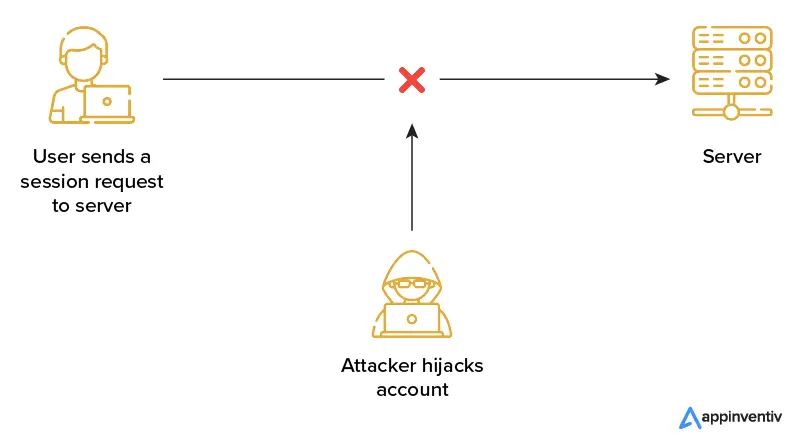

9. Hesapların Ele Geçirilmesi

Parolaların yeniden kullanımı ve basit parolalar, pek çok kişinin başına bela olan kötü parola hijyeninin yalnızca iki örneğidir. Birden fazla hesapta çalınan tek bir parolayı kullanabileceğiniz için bu sorun, kimlik avı saldırıları ve veri ihlallerinin verdiği zararı artırır.

İşletmeler bulut tabanlı altyapıya ve uygulamalara daha fazla bel bağladığından hesap ele geçirme, bulut güvenliği için büyük bir tehdit haline geldi. Bir saldırganın bir çalışanın kimlik bilgilerine erişim kazandığını varsayalım. Bu durumda, hassas bilgilere veya yeteneklere erişimleri olabilir ve bir müşterinin kimlik bilgileri ele geçirilirse, saldırgan müşterinin çevrimiçi hesabına tam erişim elde eder. Ayrıca şirket içi altyapının aksine, bulut ortamları bazen güvenlik endişeleri üzerinde farklı görünürlük ve kontrol sağlar.

Çözüm nedir?

Acil Durum Planlaması

Doğal afetler veya terör saldırıları gibi herhangi bir büyük acil durumda, oynamak için bulut güvenlik risk yönetiminize ihtiyacınız var. Çevrimiçi depolama sağlayıcınızın, sunucularında depolanan bilgileri korumaya yönelik stratejisini özetleyen bir iş sürekliliği planına sahip olduğundan emin olun. Her şeyin düzgün çalıştığından emin olmak için bu bulut güvenlik risk yönetimi stratejisini ne sıklıkla test ettiklerini sorun.

erişim yönetimi

Farklı bir erişim yönetimi düzeni ayarlayın. Erişim yönetiminin düzeni, çeşitli kullanıcılar için bilginin erişilebilirliğini tanımlar. Örneğin, kalite güvence departmanının protokollerine pazarlama departmanı tarafından erişilebilir olmamalıdır ve bunun tersi de geçerlidir.

10. Hizmet Reddi Saldırısı (DoS Saldırısı)

DoS, verilerle dolup taşan ve aşırı yükleme nedeniyle düzgün çalışmayı durduran eski sistemlerde ortaya çıkabilir. Gerçekte bilgisayar korsanlığı ile eşanlamlı değildir, ancak böyle bir saldırının sonucu, sistemi kullanılamaz veya erişilemez hale getirmesidir.

Hizmet reddi saldırısının amacı, kullanıcıların programları kullanmasını veya iş akışlarına müdahale etmesini engellemektir. DoS saldırılarının iki ana kategorisi şunlardır:

- Çeşitli kökenlerden güçlü saldırılar

- İçerik teslimi gibi sistem süreçlerinden yararlanmayı amaçlayan karmaşık saldırılar

Bir DoS saldırısı sırasında sistem kaynakları boşa harcanır ve bu da bir takım hız ve kararlılık sorunlarına yol açabilir. Uygulamaların yüklenmesini zorlaştırır veya kesinti kaynağının tam olarak belirlenmesini zorlaştırır.

Aşağıdaki durumlarda muhtemelen bir DoS ile karşılaşıyorsunuzdur:

- Belirli bir web sitesini yüklemekte sorun yaşıyorsanız

- aynı ağa bağlı cihazlar arasında hızlı bir bağlantı kaybıyla karşı karşıya

Çözüm nedir?

Saldırı tespit sistemi

İşletmeler, DoS saldırılarına karşı koruma sağlamak için izinsiz giriş tespit sistemlerini kullanır. Kullanıcının kimlik bilgilerine ve davranışsal değişkenlerine göre, bu sistem olağan dışı trafiği belirlemeye yardımcı olur ve erken uyarı sağlar. Genellikle bulut güvenliği risk yönetimi için izinsiz giriş uyarısı olarak anılır.

Güvenlik Duvarı Trafik Denetimi

Trafiğin sınıflandırılmasına ve istenmeyen trafiğin ortadan kaldırılmasına yardımcı olmak için kaynağını belirlemek veya iyi veya zararlı trafiği belirlemek için gelen trafiği bir güvenlik duvarı aracılığıyla incelemek DoS'u önlemeye yardımcı olabilir. Bir saldırı başlatabilecek IP adreslerinin engellenmesi, bir DoS saldırısını önlemeye de yardımcı olur.

Güvenli bulut hizmetleri için Appinventiv'in deneyiminden yararlanın

Appinventiv'de, kolayca bozulmayan sağlam bir mimariye sahip güvenli bulut bilgi işlem hizmetlerine olan ihtiyacı anlıyoruz. Uzman mühendis ve tasarımcılardan oluşan şirket içi ekibimiz, birden fazla uluslararası marka için sağlam bulut mimarilerini yönetme ve tasarlama konusunda 200'den fazla bulut tabanlı uygulama teslimatı sunma konusunda muazzam bir deneyim kazanmıştır.

Örneğin, en büyük mobilya perakendecilerinden biri olan IKEA için güvenli, bulut tabanlı bir ERP çözümü geliştirdik. Özel bir IP adresi üzerinde çalışırken, her mağazanın işbirliğine dayalı kalarak bağımsız çalışmasını sağlayan bir çözüm oluşturduk.

Benzer şekilde, güvenli bir bulut tabanlı veri analitiği hizmetleri çözümü sağlayarak, lider telekom servis sağlayıcısına donanım ve bakım maliyetlerini %26 oranında azaltan bir çözüm sağladık.

Olgun çözümler sunan sürekli yenilik misyonuyla çalışan sertifikalı bulut profesyonellerinden oluşan bir ekiple, tüm bulut güvenliği sorunlarını ortadan kaldırmak için güvenilir ve güvenli bir bulut çözümü elde edin. Tüm bulut verilerinize gerçek zamanlı olarak tam erişim sağlıyor ve bulutunuz için ölçeklenebilir bir çözüm sunuyoruz. Bulut ayrıca, çeşitli bulut bilgi işlem güvenlik risklerini azaltmanıza yardımcı olabilecek tüm büyük entegrasyonları da destekleyecektir.

SSS

S. Bulut, verilerim için güvenli mi?

C. Amazon ve Google gibi şirketler yetenekli mühendisler kiralayabildikleri ve prosedürlerinin çoğunu otomatikleştirebildikleri için, bulutlar genellikle çoğu özel veri merkezinden daha güvenlidir. Ek olarak, bulut altyapı sağlayıcıları iş yükü izolasyonu, veri şifreleme ve bulut güvenlik tehdidi tespiti için araçlar ve mimari seçenekler sunar.

Öte yandan, genel bulutlar, kullanıcının bulutta depolanan verileri ve uygulamaları korumaktan sorumlu olduğu paylaşılan bir sorumluluk modeli üzerinde çalışır. Bulut bilgi işlem katmanına bağlı olarak, bu güvenlik görevleri dağılımı değişir.

Bir bulut ortamını güvenceye alma yöntemi daha geleneksel veri merkezi prosedürlerinden farklı olduğundan, BT ekiplerinin bulut bilişimi uygulamak için bir öğrenme eğrisinden geçmesi gerekir. Bulut güvenliğine yönelik en sık görülen güvenlik açığı, kaynaklara yetkisiz erişimdir.

S. Bulut güvenlik riskleri ve önlemleriyle ilgili olarak bulut hizmeti sağlayıcıma hangi temel soruları sormalıyım?

A. Sorular gereksinimlerinize göre değişebilse de, aşağıdaki soruları kılavuz olarak kullanın:

- Buluta hangi belirli veri aktarım şifrelemeleri dahildir?

- Sunucular fiziksel olarak nerede bulunur?

- Buluttaki verilere kimler erişebilir?

- Güvenlik ihlali durumunda nasıl bir işlem yapılacak?

- GUI'ler ve API'ler nasıl korunur?

- Hangi düzeyde teknik destek mevcuttur?

- Veri korumada şirketimin rolü nedir?

S. Hangi iş yükünü buluta taşımalıyım?

A. Herhangi bir iş yükünü bir bulut mimarisine taşıyabilirsiniz. Gerekli tüm mevzuat uyumluluğunu karşılamak için buluta geçişin sonuçlarına ve bulut mimarisinin verilerinizi güvende tutmasına özellikle dikkat etmeniz gerekir.