Yazılım testlerinde HIPAA ile nasıl uyum sağlanır?

Yayınlanan: 2022-12-19Sorumluluk Reddi – Makale, yalnızca ana HIPAA uyumluluğu yazılım test alanlarını kapsar ve açık ekranlı iş istasyonlarında yazılımın dağıtılmaması gibi fiziksel korumalar gibi unsurları kapsamaz. Ayrıca, stratejinin uygulamanın gereksinimlerine bağlı olacağını, yani tüm uygulamalar için geçerli olmayacağını unutmayın.

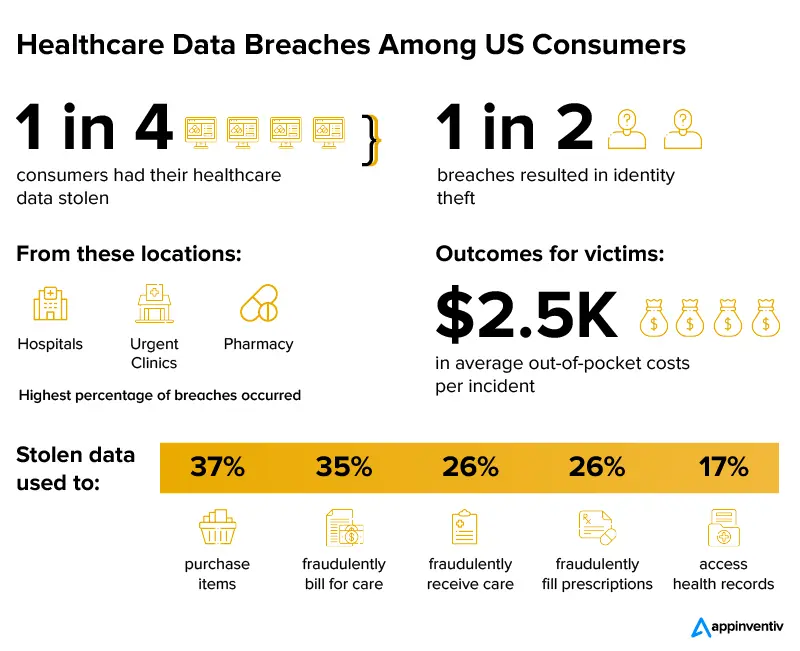

Sağlık kuruluşları, endişe verici bir oranda kitlesel ölçekli veri ihlali örneklerinin kurbanı oluyor. Bunun dikkate değer bir örneği, Nisan 2022'de 700.000'den fazla kişinin verilerini ifşa eden Yuma Bölgesel Tıp Merkezi fidye yazılımı saldırısı örneğinde görülebilir. Artan veri ihlali vakası sayısı aşağıdaki grafikte de görülmektedir.

Rakamların yıldan yıla daha endişe verici hale gelmesiyle birlikte, tıbbi kuruluşlar, tıbbi verilerini depolamak ve iletmek için aşılamaz veri koruma önlemleri ile oluşturulmuş yazılımlara yöneliyor. Kuruluşlar, tüm HIPAA uyumluluk gerekliliklerine bağlı kalmanın yanı sıra , yerleşik sağlık hizmeti yazılımının sağlamlığını ve güvenliğini sağlamak için önemli ölçüde zaman harcıyor .

Bu, HIPAA uyumlu yazılım testine çok fazla odaklanılmasını sağlar. Sağlık hizmeti yazılımını HIPAA uyumluluğuna odaklanarak test etmezseniz ne olur? HIPAA yazılım testine uyulmaması, uygulamayı veri sızıntılarına ve yasadışı kullanıma açacaktır. Buna ek olarak, ABD Sağlık ve İnsani Hizmetler Departmanından ağır cezalara yol açacaktır.

Sağlık hizmeti yazılımı geliştirme ekibinizin , yazılım testine daha fazla odaklanarak HIPAA uyumlu bir uygulama oluşturmak için zaman harcamasının gerekli olmasının nedeni budur .

Appinventiv'de, bir sağlık hizmeti yazılımı geliştirme şirketi olarak , birden fazla paydaşa dokunan sağlık uygulamalarını tek bir ihlal örneği olmadan başarıyla geliştirdik, test ettik ve devreye aldık.

Bu makalede, test yoluyla uygulamanızda HIPAA uyumluluğunu kontrol etmenin çeşitli yollarını tartışacağız. Ama önce HIPAA uyumlu bir yazılım oluşturmanın neden giderek daha zor hale geldiğine bakalım.

HIPAA uyumlu bir yazılım oluşturmak neden zor?

Her sağlık hizmeti sağlayıcısı, HIPAA uyumluluğunu sağlamak için güvenliği odak noktası olarak tutarken, sektörün karmaşıklığı nedeniyle bazı unsurların ele alınmadığı zamanlar vardır. Bir HIPAA uyumluluğu yazılım kontrol listesi olmadığında genellikle olan şeyler buradadır.

Korunacak çok fazla veri

Veri koruma etrafında bir yapı oluşturmadan önce, geliştiricilerin hassas bilgileri neyin oluşturduğuna dair tam bir anlayışa sahip olmaları gerekir. Sağlık sisteminde, veriler fiziksel depolama konumları, EHR sistemleri, veri merkezleri, mobil cihazlar, satıcı ofisleri vb. gibi birden çok yerde farklı biçimlerde depolandığından, bunu değerlendirmek zor olabilir.

HIPAA uyumluluğuyla ilgili kaynak eksikliği

Gerçekten HIPAA uyumlu bir yazılım oluşturmak, ekibe avukatlar, sistem mimarları, siber güvenlik uzmanları ve tıp uzmanları eklemeyi gerektirir. Hepsi, projede kapsamlı bilgi ve zamana katkıda bulunur; bu, sabit sağlık uygulaması geliştirme maliyeti ve zaman çizelgesi nedeniyle her zaman mümkün olmayan bir şeydir .

Çoklu veri erişim platformları

Sağlık sistemindeki tüm platformlar, birleşik bir güvenlik önlemi ile korunmalıdır. Ancak bir hastane altyapısı, birleşik bir güvenlik altyapısı oluşturmak için gerçek ve dijital kullanıcı uç noktalarından, veri merkezlerinden, sunuculardan, bulut kaynaklarından vb. oluşur; hassas verilerin güvenliğini sağlamak için MDM geliştirmesine bakmak gerekir.

Azaltılmış esneklik

Birden fazla güvenlik gereksinimi göz önünde bulundurularak oluşturulan yazılımlar, doğası gereği katı olabilir, ancak sağlık kuruluşlarının hasta ve doktor deneyimlerini yönetebilmek için esnekliğe ihtiyacı vardır. Bu, geliştiricilerin sağlık hizmeti deneyiminden ödün vermeden esnekliği ve HIPAA uyumluluğunu yönetmesi gereken bir duruma yol açar.

HIPAA uygulamasının yeniden değerlendirilmesi gerekiyor

HIPAA uyumluluk testi, uygulamanın dağıtılmasıyla sona ermez. Siber güvenlik tehditleri, HIPAA gereklilikleri ve sağlık kuruluşunun BT ihtiyaçları gibi birçok unsur sürekli olarak değişmektedir ve yazılımınızın uyumlu kalmasını sağlamak için düzenli denetimler yapmanız ve belge güncellemeleri yapmanız gerekecektir.

Artık HIPAA uyumlu bir uygulama oluşturmayı zorlaştıran unsurları incelediğimize göre, HIPAA uyumlu yazılım testi alanlarına ve ardından sürecin ne olduğunu yanıtlama yollarına bakarak çözümlere de bakmanın zamanı geldi. HIPAA uyumluluk testi?

HIPAA yazılım testi için Stratejiler ve Alanlar

Kolay anlaşılması için, HIPAA uyumluluğu yazılım testini tipik olarak 5 temel alana ayırırız. Bu alanların ne olduğunu bilmek yanıt vermek için önemlidir Yazılımın HIPAA uyumlu olduğundan nasıl emin olursunuz?

Kullanıcı doğrulama

Tipik olarak, kullanıcı kimlik doğrulaması, kimlik kartları gibi mülkiyete dayalı, kullanıcı kimliği/şifresi gibi bilgiye dayalı ve parmak izi veya yüz taraması gibi biyometrik tabanlı olmak üzere bunlardan herhangi biri olabilir. Bu cephede yazılım testi, her rol için başarılı bir oturum açma yolu sağlamanın ötesine geçer ve şunları inceler:

- – nedeniyle oturum açma hatası

- Boş kullanıcı kimliği ve şifre

- Geçersiz kullanıcı kimliği ve şifre

- Süresi dolmuş veya bloke edilmiş hesap

- kilitli hesap

- Şifre değişikliği sonrası giriş başarılı

- Giriş boşta kalma zaman aşımı

- Uygulama belleğinde depolanmayan oturum açma verileri

Buna ek olarak, test verilerinin standart bir yapısının oluşturulmasına yardımcı olur, örneğin <PatientFirstName><PatientLastName><TestName><Date><Time>. Bu, kullanıcıların sorunsuz bir şekilde tanımlanmasına yardımcı olacaktır.

Bilgi ifşası

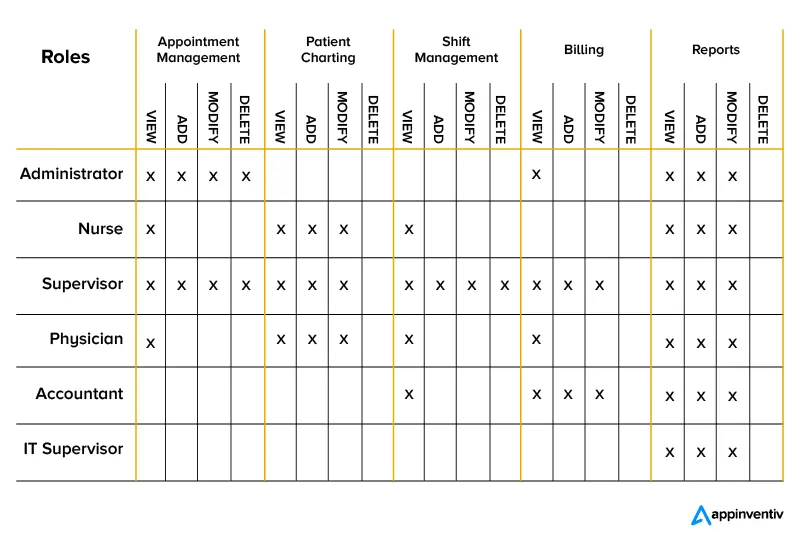

Bilgi ifşası genellikle iki kategoriyle çalışır – Rol tabanlı erişim ve Hasta tahsisi. Birincisinde, kullanıcılar belirli erişim seviyelerine sahip mantıksal sınıflarda gruplandırılır ve ikincisi durumunda, süpervizör hastaları belirli bir süre için bir sağlık kuruluşuna atar.

Kendilerine erişilmemiş bilgileri kimlerin görüntüleyebileceğini/değiştirebileceğini/ ekleyebileceğini/silebileceğini belirten test senaryoları tasarlamak faydalı olacaktır. Ek olarak, uygulama kaldırıldıktan sonra tüm EPHI bilgilerinin sistemden kaldırılması ve silinmesi gereken bir uygulama oluşturmalısınız. Uygun bilgi ifşası, HIPAA uyumluluk yazılımı kontrol listesinin önemli bir parçası olmalıdır.

Denetim izleri

HIPAA yazılım testinin denetim izlerini incelerken, göz önünde bulundurulması gereken faktörler şunlardır.

- Her denetim izi girişi aşağıdaki bilgilere sahip olmalıdır –

- İşlem tarihi ve saati

- İşlemi gerçekleştiren kullanıcının kimliği veya adı

- Kullanıcı erişim düzeyi

- Eylemin gerçekleştiği hasta kaydı kimliği

- Gerçekleştirilen veya denenen eylem

- Gerçekleştirildiği belirli olay (örneğin, ödeme veya hasta çizelgesi)

- Eylemin gerçekleştiği konum veya sistem kimliği

- Girişler, yazılımın güvenlik gereksinimlerine uygun olmalı ve denetim izi, gelecekteki araştırmalar için kolayca izlenecek şekilde yapılmalıdır.

- Girişler denetim izinden kaldırılmamalıdır.

- Denetim izi, belirli kullanıcı hesapları tarafından görüntülenecek şekilde tasarlanmalıdır.

- Güvenliği ihlal etmeye yönelik tüm girişimler denetim izinde izlenmelidir.

- Denetim izi şifrelenmiş olmalıdır.

Veri aktarımları

Veri aktarımı, HIPAA uyumluluk testinin, aşağıdakiler sırasında güvenliğin sağlanması gereken bir başka önemli alanıdır:

- Uygulamanın kurulu olduğu fiziksel ve mobil cihazlar arasında veri erişimi

- Harici cihaza ve konuma veri aktarımı

- Verilerin çevrimdışı depolama konumuna taşınması.

Veri aktarımları sırasında, tipik olarak verilerin şifreleneceğini (bunun şifresi yalnızca yetkili kullanıcılar tarafından çözülecektir) not etmek de önemlidir. Burada, HIPAA uyumluluk gerekliliklerinin bir parçası haline getirilmesi gereken en iyi veri şifreleme uygulamaları yer almaktadır.

- Yetkisiz kullanıcıların sistem verilerini kullanmasını önlemek için şifreleme anahtarlarını güvenceye alın.

- Sistem içinde nerede depolanmış olursa olsun hassas verileri şifreleyin.

- Veri şifreleme sırasında algoritma performansını düzenli olarak analiz edin.

Doğru veri kullanımına ilişkin bilgi

Son olarak, uygulama, erişimden önce veri kullanımının ayrıntılarını sağlamalıdır. Uygulamaya bağlı olarak, EPHI içeren her işlem için bir yardım sayfası veya uygulamanın, tahakkuk eden EPHI'ye erişim vermeden önce kullanıcıların yazılımın nasıl çalıştığını görmelerini sağlayan bir eğitim sürümü oluşturma şeklinde olabilir.

İşte HIPAA uyumlu yazılım testinin 5 kritik alanı, ancak sağlık uygulama geliştirme sürecinde uygulanmasını nasıl sağlayacağız?

Yazılım testinde HIPAA uyumluluğunu elde etmek ve sürdürmek için atılacak adımlar nelerdir?

Bir sonraki bölümümüzde öğrenelim.

Yazılım testinde HIPAA uyumluluğunu elde etmeye ve sürdürmeye yönelik adımlar

Appinventiv'de bir sağlık uygulaması oluşturduğumuzda, HIPAA yazılım gereksinimlerini, özellikle test etme olmak üzere, uçtan uca geliştirme döngüsünün bir parçası haline getiriyoruz. İşte aynısını sağlamanın bazı yolları.

1. Erişim kontrolü

HIPAA uyumluluk gereklilikleri doğrultusunda, herhangi bir kullanıcının yalnızca belirli bir görevi tamamlamak için ihtiyaç duyduğu bilgilere erişmesine izin verilmelidir. Bu katı düzeyde erişim kontrolüne ulaşmak, aşağıdaki yedi mod aracılığıyla elde edilebilir:

- Belirli modüllere/uygulamalara/alanlara kullanıcı erişimi sağlayan bir erişim kontrolü listesi.

- Her bir kullanıcının kimliğini sistem içinde tanımlamak ve izlemek için ayırt edici bir ad ve numara.

- Sisteme girmek için iki faktörlü kimlik doğrulaması gerektiren kullanıcı odaklı erişim.

- Kullanıcıların erişim haklarını bulma ve karar verme rolüne bağlı olan rol güdümlü erişim.

- Belirli bir ağ veya bilgi sistemindeki belirli saatlere veya tarihlere erişimi sınırlayan bağlama dayalı erişim.

- Kritik ePHI'yi toplamak için acil bir duruma özel süreç.

- Önceden belirlenmiş bir hareketsizlik süresinden sonra elektronik oturumun otomatik olarak kapatılmasını zorunlu kılacak elektronik süreçler.

- ePHI'yi şifreleyin ve şifresini çözün.

2. Akıl sağlığı testi

HIPAA yazılım test protokolünün takip ettiğimiz ilk kısmı, uygulamanın HIPAA uyumluluk standartlarındaki kusurları aradığımız bir akıl sağlığı testi yapmaktır. Aşağıdaki gibi alanlara bakmayı içerir -

- Her yüksek riskli rol veya ilişki için, belirli bir rolün kullanıcısının kolayca kimlik doğrulaması yapıp yapamayacağını, görüntüleme, değiştirme ve silme erişimine veya belirli uygulama bileşeni işlemine sıfır erişime sahip olup olmadığını doğrularız. Tüm eylemler gerçekleştirildikten sonra, bunlar denetim günlüğüne kaydedilir.

- Şifrelemeler, veritabanındaki denetim izi girişleri ve EPHI gibi alanlar için doğrulanır.

3. Roller matrisi

Uygulamanın rol tabanlı erişim kullandığını varsayarsak, sistemdeki rolleri ve uygulamada sahip olabilecekleri erişim düzeyini belirlemek önemli hale gelir. Bu adım genellikle, bilgilerin ifşasına dayalı risk düzeyini, kullanım sıklığını, hata olasılığını ve hatanın etkisini bize bildiren müşterilerle konuşarak gerçekleştirilir.

Akıl sağlığı testi yaptığımızda, bunun gibi bir tablo, her ilişkiyle ilişkili risk düzeylerinin belirlenmesine yardımcı olur ve sorunların proaktif bir şekilde bulunup düzeltilmesini sağlar.

4. Test senaryoları

HIPAA uyumlu yazılım testinde takip ettiğimiz üçüncü adım, kullanıcı hareketlerinin eylem ve sonuç düzeyine göre ayrıldığı ayrıntılı test senaryoları oluşturmaktır. Doktor randevu uygulaması örneği ile detaylandıralım.

| Test durumu | Etkinlik |

|---|---|

| Kayıt olmak | Oturum açma ekranı, çoklu kimlik doğrulama seçenekleriyle birlikte gelir. |

| Ana ekran | Doktorlar, randevularının bir gösterge panosu görünümüne sahip olur. |

| Kullanılabilirlik alanlarını yönet | Doktor, kullanılabilirlik alanı eklemek için değiştirilebilir bir takvim görünümü alır. |

| Planlanmış randevuyu görüntüle | Planlanmış randevular listesi içeren bir ekran gelir. |

| Randevuyu kabul et/reddet/değiştir | Planlanan randevunun yanında, doktor randevuyu kabul etme, reddetme veya yeniden planlama seçeneğine sahip olur. |

| Sanal danışma oturumuna katılın | Doktor, sohbet/çağrı/video aracılığıyla sanal bir konsültasyon oturumuna katılabilir. |

| Reçete yükle | Doktor, reçete defterinin bir fotoğrafına tıklayarak ekran görüntüsünü yükleyebilir. |

| Profili yönet | Doktorların randevuları, ödeme özetlerini görebilecekleri ve detaylarını düzenleyebilecekleri ekran açılır. |

| uygulamayı kapat | Doktor uygulamayı kapattığında seans sona erer. |

5. Yük dengeleme

Yük devretme veya yük dengeleme planları, herhangi bir sağlık kuruluşunun kritik bir parçasıdır çünkü bir hastanın verilerinin kaybı, hastanın hayatını askıya alabilir.

Sorunsuz bir iş akışı için eş zamanlı olarak yedekleme alırken, yazılımın günlük operasyonlara devam etme yeteneğini doğrulamak için gereklidirler. Ayrıca, yazılımın gerektiğinde kaynakları tahsis edip edemeyeceğini ve bir ihtiyaç/aciliyet durumunu tespit edip edemeyeceğini belirlemede yardımcı olurlar. Güçlü bir yük devretme planı, doğru bir şekilde uygulandığında ve baştan sona test edildiğinde, neredeyse eksiksiz veri koruması, çok az veya sıfır veri kaybı ve bir hata durumunda anında kurtarma sunmalıdır.

HIPAA uygunluk testi için takip ettiğimiz süreç

Bir sağlık uygulamasını HIPAA uyumluluğu için test etme süreci, normal uygulama testi yaklaşımlarından farklıdır. Uygulamanızın iyi bir şekilde test edildiğinden emin olmak için izlediğimiz yaklaşım aşağıdadır.

1. Dokümantasyon analizi

QA uzmanlarımız, yazılımınızda ihtiyaç duyulacak teknik korumaların bir kontrol listesini oluşturmak için işlevsel ve işlevsel olmayan gereksinimlerini içeren yazılım belgelerini inceler ve bunu bir HIPAA uygunluk testi planıyla takip ederiz.

2. Roller matrisi oluşturma

ePHI'yi görüntüleme, ekleme, silme ve değiştirme gibi birden çok işlemi gerçekleştirmeyle bağlantılı mevcut kullanıcı rollerini ve risk düzeyini belirlemeye yardımcı olan bir rol matrisi grafiği oluşturuyoruz.

3. Test planlama ve tasarımı

- Süreç, güvenlik açığı değerlendirmesi, işlevsel test ve penetrasyon testi gibi HIPAA teknik korumalarıyla yazılımın uyumluluğunu kontrol etmek için gereken test olaylarının tanımlanmasıyla başlar.

- Ardından, test grubunun ekip kompozisyonunu tanımlıyoruz - test mühendislerinin, otomasyon uzmanlarının, güvenlik test uzmanlarının vb. sayısı.

- Bunu takiben, ilgili test senaryoları ve test senaryoları oluşturulur.

- Ardından, test otomasyonunun payına karar veriyoruz.

- Ardından, test otomasyonu etrafında komut dosyaları yazarız, ilgili test otomasyon araçlarını seçer ve yapılandırırız.

- Son olarak zorunlu test ortamını ve test verilerini hazırlıyoruz.

4. Testin yürütülmesi ve raporlanması

- Önceden tanımlanmış test senaryoları doğrultusunda manuel ve otomatik testler gerçekleştiriyoruz.

- Belirlenen HIPAA uyumluluğu boşluklarını bildirin.

- Son olarak, gerekli iyileştirme önlemlerini öneriyoruz.

Bununla, uygulamayı test etmek için izlediğimiz sürece ek olarak, tüm HIPAA gereksinimlerini karşılayan bir uygulamayı test etmenin birçok yönünü inceledik. Yazıyı bitirirken tüm bunların nasıl maliyete dönüştüğüne bir göz atalım.

HIPAA uyumluluk testinin maliyeti

Bireysel düzeyde seçildiğinde HIPAA testinin maliyeti aşağıdakilere bağlıdır:

- Sağlık hizmeti yazılımının türü ve karmaşıklığı

- Farklı kullanıcı rollerinin sayısı.

- Geçerli HIPAA teknik test önlemleri.

- Gerekli test türleri.

- Test otomasyonu için gereken çaba miktarı.

- Test durumlarının karmaşıklığı ve sayısı.

- Seçilen yazılım testi kaynak modeli (kurum içi veya dış kaynak kullanımı).

- Güvenlik testi araçlarının maliyetleri

Bu beş HIPAA yazılım testi uygulaması ve HIPAA uyum testi için izlediğimiz süreçle, dijital dünyayı değiştirmeye hazır ve her zaman ihlallere karşı korumalı, uyumluluğa hazır bir uygulama oluşturmamızı sağlıyoruz. Bunu , tasarım, geliştirme ve bakım çabalarının temeli olarak HIPAA uyumlu yazılım kontrol listesini tutarak yapıyoruz.

Halihazırda geliştirilmiş HIPAA'ya hazır bir uygulama oluşturmak veya test etmek için destek arıyorsanız, bugün bizimle iletişime geçin.