为什么更新 WordPress 脚本和保护您的网站至关重要

已发表: 2012-03-07 WordPress 用户被黑网站和恶意软件注入的最常见原因是插件、主题和 WordPress 本身等过时的脚本。

WordPress 用户被黑网站和恶意软件注入的最常见原因是插件、主题和 WordPress 本身等过时的脚本。

如果您不更新所有脚本并保护 WordPress,您可能会发现您的网站被黑客入侵并注入了某种恶意软件或恶意代码。

如果黑客可以通过一个站点上的一个过时脚本获得访问权限,他们就可以访问该服务器上的所有站点和数据库。

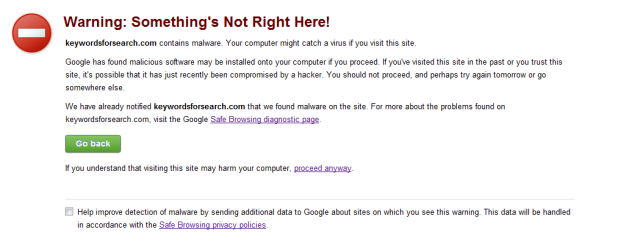

这就是您通常会发现的方式:

发生的情况是,在您更新插件或主题之前,黑客可以访问已知安全问题的易受攻击的脚本。

然后,他们可以注入恶意软件,如果您或站点访问者单击受感染站点上的链接,您可能会意外地将木马或其他恶意文件下载到本地计算机。

他们入侵您网站的另一种方式是通过过时的脚本访问您的服务器并在您的 .htaccess 文件中添加恶意重定向,以便您的网站重定向到分发恶意软件的网站。 这将导致 Google bot 报告您的网站与恶意软件相关联。

我最近发现一个我不经常使用的旧博客被感染了,我注意到谷歌网站管理员工具中的警告。 最常见的入口点是一个过时的脚本,因为我几个月没有更新该站点上的任何插件或主题。

注意:该警告仅在使用 Google 或 Firefox 浏览器或查看 Google 的搜索结果页面时显示。 它没有使用 Internet Explorer 或 Bing SERPS 显示。

联系您的房东

我联系了我的主人以了解该怎么做,这是他们的回应:

您帐户中未放置的恶意软件表明攻击者已发现并利用您帐户脚本中的漏洞。 服务器没有被入侵,只是您在服务器上的帐户。

这是由于不安全的代码或基于 PHP/MySQL 的脚本(如 WordPress)的过时安装造成的。

如何在不从前端登录仪表板的情况下更新我的脚本?

您只需通过文件和 cPanel 直接执行此操作。 如果您不知道如何自己修复代码,您可以随时联系网站安全公司

我可以推荐的最好的网站安全公司是 http://wewatchyourwebsite.com

操作数据库驱动网站的程序容易受到黑客的攻击,他们可以(并且确实)利用这些程序中的错误来获得对您网站的未经授权的访问。 虽然我们的服务器非常安全,但您的脚本可能并非如此。

最好的做法是始终保持脚本更新、代码干净且密码安全。 以下是一些可以帮助您保护网站的步骤。

帐户被感染的方式只有两种:

- 您正在您的帐户上运行用于入侵的不安全脚本。

- 您的计算机已被感染,他们通过您自己的计算机或通过获取您的密码侵入了您的帐户。

保护您的脚本和保护您的 PC 都是您的责任。

实际发生了什么

黑客通过一个过时的插件访问了我的服务器,这是我主机的回复:

您的主机帐户似乎已被黑客入侵。 /home2/austrar2/public_html/da/.htaccess 有恶意重定向代码。 您需要查看您的文件中是否存在其他恶意内容。 我也向你推荐这个:。

无法登录被黑网站

您可能会发现您无法登录到您的 WordPress 仪表板,这就是我在使用 Google chrome 时的情况。

您的数据库可能会感染恶意软件,因此修复您的网站的唯一方法是恢复在注入黑客和恶意软件之前进行的备份。

修复被黑网站

我没有花时间尝试修复所有 .htaccess 文件,而是简单地从我的服务器中删除了整个 public_folder 和所有数据库并恢复了完整备份。

我确实发现我在该服务器上的所有 .htaccess 文件都重定向到了一个俄罗斯网站

恢复非常容易,因为我总是在添加新帖子并将它们的副本存储在多个位置后进行完整备份。

存储完整备份的一些最佳位置是:

- 本地计算机

- 外置硬盘或记忆棒

- 投递箱

- 亚马逊s3

如果您在每篇新博文后都进行完整备份并将其复制到多个外部存储位置,那么您无需担心。

本地计算机安全

如果您将完整备份存储在本地计算机上,请确保您使用的是防病毒软件。 如果您没有安装防病毒软件,这里有一个免费下载 Microsoft Security Essentials for Windows 用户的链接。

如果您不在异地存储完整备份会发生什么?

这是一个真实的例子,说明 4800 个被黑网站丢失且没有恢复的机会!

恢复 WordPress 备份

我使用最好的 WordPress 备份和恢复插件 backupbuddy,它在恢复备份和移动到新服务器、主机或域时非常方便。

大多数主机只提供夜间备份,这也可能受到影响,因此它们将毫无用处。 将您自己的夜间备份存储在远离服务器的安全位置,这是确保您拥有不包含恶意软件的完整备份的最佳方式。

防止黑客攻击

以下是您可以查看的安全清单,它可以极大地帮助保护您的帐户网站:

1. 更改您帐户上的管理员电子邮件。

2. 更改您帐户的密码。

3. 更改您帐户中存档的信用卡。

4. 更新和应用您的脚本的第三方供应商或 Web 开发人员可能提供的任何补丁、升级或更新。

5.修复任何松散的文件权限(这可能是最常见的利用漏洞)

6. 删除所有已创建的非系统 Ftp 帐户,或至少更改 FTP 帐户的密码。

7. 通过单击“Remote Mysql”图标删除任何访问主机,如果有任何条目,则单击每个条目旁边的删除红色 X。

8. 检查您的脚本是否存在任何 Header Injection 攻击、Sql Injection 攻击、Cross-Site Scripting 攻击等,以及您的 php.ini 文件设置。

9. 检查您的家庭/工作计算机是否有任何病毒、木马或键盘记录程序。

WordPress 安全插件

已经创建了一些 WordPress 插件来保护 WordPress 并防止黑客访问您的文件和数据库。

- 防弹安全

- 安全的 WordPress

- 更好的 WP 安全插件

- 限制 WordPress 登录尝试

结论

我已经报道了 Bitly 以及他们如何在测试合法链接之前将其列入黑名单,因此使用链接缩短器进行跟踪时要小心。

如果您的评论或网站上的任何地方有链接,并且链接的网站散布恶意软件或已被举报,您也可能被 Google 和 Firefox 列入黑名单。

我从没想过这会发生在我身上,但它可能发生在任何人身上,如果您没有在本地存储不受影响的完整备份,那么发现恶意软件可能是一场噩梦。