為什麼更新 WordPress 腳本和保護您的網站至關重要

已發表: 2012-03-07 WordPress 用戶被黑網站和惡意軟件注入的最常見原因是插件、主題和 WordPress 本身等過時的腳本。

WordPress 用戶被黑網站和惡意軟件注入的最常見原因是插件、主題和 WordPress 本身等過時的腳本。

如果您不更新所有腳本並保護 WordPress,您可能會發現您的網站被黑客入侵並註入了某種惡意軟件或惡意代碼。

如果黑客可以通過一個站點上的一個過時腳本獲得訪問權限,他們就可以訪問該服務器上的所有站點和數據庫。

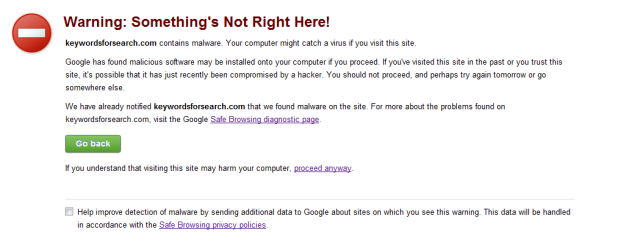

這就是您通常會發現的方式:

發生的情況是,在您更新插件或主題之前,黑客可以訪問已知安全問題的易受攻擊的腳本。

然後,他們可以注入惡意軟件,如果您或站點訪問者單擊受感染站點上的鏈接,您可能會意外地將木馬或其他惡意文件下載到本地計算機。

他們入侵您網站的另一種方式是通過過時的腳本訪問您的服務器並在您的 .htaccess 文件中添加惡意重定向,以便您的網站重定向到分發惡意軟件的網站。 這將導致 Google bot 報告您的網站與惡意軟件相關聯。

我最近發現一個我不經常使用的舊博客被感染了,我注意到谷歌網站管理員工具中的警告。 最常見的入口點是一個過時的腳本,因為我幾個月沒有更新該站點上的任何插件或主題。

注意:該警告僅在使用 Google 或 Firefox 瀏覽器或查看 Google 的搜索結果頁面時顯示。 它沒有使用 Internet Explorer 或 Bing SERPS 顯示。

聯繫您的房東

我聯繫了我的主人以了解該怎麼做,這是他們的回應:

您帳戶中未放置的惡意軟件表明攻擊者已發現並利用您帳戶腳本中的漏洞。 服務器沒有被入侵,只是您在服務器上的帳戶。

這是由於不安全的代碼或基於 PHP/MySQL 的腳本(如 WordPress)的過時安裝造成的。

如何在不從前端登錄儀表板的情況下更新我的腳本?

您只需通過文件和 cPanel 直接執行此操作。 如果您不知道如何自己修復代碼,您可以隨時聯繫網站安全公司

我可以推薦的最好的網站安全公司是 http://wewatchyourwebsite.com

操作數據庫驅動網站的程序容易受到黑客的攻擊,他們可以(並且確實)利用這些程序中的錯誤來獲得對您網站的未經授權的訪問。 雖然我們的服務器非常安全,但您的腳本可能並非如此。

最好的做法是始終保持腳本更新、代碼乾淨且密碼安全。 以下是一些可以幫助您保護網站的步驟。

帳戶被感染的方式只有兩種:

- 您正在您的帳戶上運行用於入侵的不安全腳本。

- 您的計算機已被感染,他們通過您自己的計算機或通過獲取您的密碼侵入了您的帳戶。

保護您的腳本和保護您的 PC 都是您的責任。

實際發生了什麼

黑客通過一個過時的插件訪問了我的服務器,這是我主機的回复:

您的主機帳戶似乎已被黑客入侵。 /home2/austrar2/public_html/da/.htaccess 有惡意重定向代碼。 您需要查看您的文件中是否存在其他惡意內容。 我也向你推薦這個:。

無法登錄被黑網站

您可能會發現您無法登錄到您的 WordPress 儀表板,這就是我在使用 Google chrome 時的情況。

您的數據庫可能會感染惡意軟件,因此修復您的網站的唯一方法是恢復在註入黑客和惡意軟件之前進行的備份。

修復被黑網站

我沒有花時間嘗試修復所有 .htaccess 文件,而是簡單地從我的服務器中刪除了整個 public_folder 和所有數據庫並恢復了完整備份。

我確實發現我在該服務器上的所有 .htaccess 文件都重定向到了一個俄羅斯網站

恢復非常容易,因為我總是在添加新帖子並將它們的副本存儲在多個位置後進行完整備份。

存儲完整備份的一些最佳位置是:

- 本地計算機

- 外置硬盤或記憶棒

- 投遞箱

- 亞馬遜s3

如果您在每篇新博文後都進行完整備份並將其複製到多個外部存儲位置,那麼您無需擔心。

本地計算機安全

如果您將完整備份存儲在本地計算機上,請確保您使用的是防病毒軟件。 如果您沒有安裝防病毒軟件,這裡有一個免費下載 Microsoft Security Essentials for Windows 用戶的鏈接。

如果您不在異地存儲完整備份會發生什麼?

這是一個真實的例子,說明 4800 個被黑網站丟失且沒有恢復的機會!

恢復 WordPress 備份

我使用最好的 WordPress 備份和恢復插件 backupbuddy,它在恢復備份和移動到新服務器、主機或域時非常方便。

大多數主機只提供夜間備份,這也可能受到影響,因此它們將毫無用處。 將您自己的夜間備份存儲在遠離服務器的安全位置,這是確保您擁有不包含惡意軟件的完整備份的最佳方式。

防止黑客攻擊

以下是您可以查看的安全清單,它可以極大地幫助保護您的帳戶網站:

1. 更改您帳戶上的管理員電子郵件。

2. 更改您帳戶的密碼。

3. 更改您帳戶中存檔的信用卡。

4. 更新和應用您的腳本的第三方供應商或 Web 開發人員可能提供的任何補丁、升級或更新。

5.修復任何鬆散的文件權限(這可能是最常見的利用漏洞)

6. 刪除所有已創建的非系統 Ftp 帳戶,或至少更改 FTP 帳戶的密碼。

7. 通過單擊“Remote Mysql”圖標刪除任何訪問主機,如果有任何條目,則單擊每個條目旁邊的刪除紅色 X。

8. 檢查您的腳本是否存在任何 Header Injection 攻擊、Sql Injection 攻擊、Cross-Site Scripting 攻擊等,以及您的 php.ini 文件設置。

9. 檢查您的家庭/工作計算機是否有任何病毒、木馬或鍵盤記錄程序。

WordPress 安全插件

已經創建了一些 WordPress 插件來保護 WordPress 並防止黑客訪問您的文件和數據庫。

- 防彈安全

- 安全的 WordPress

- 更好的 WP 安全插件

- 限制 WordPress 登錄嘗試

結論

我已經報導了 Bitly 以及他們如何在測試合法鏈接之前將其列入黑名單,因此使用鏈接縮短器進行跟踪時要小心。

如果您的評論或網站上的任何地方有鏈接,並且鏈接的網站散佈惡意軟件或已被舉報,您也可能被 Google 和 Firefox 列入黑名單。

我從沒想過這會發生在我身上,但它可能發生在任何人身上,如果您沒有在本地存儲不受影響的完整備份,那麼發現惡意軟件可能是一場噩夢。